🧩 引言:什么是“護網”?—— 不止是攻防,更是企業安全能力的年度大考

每年,由國家相關部門牽頭的“護網行動”都如期而至,各大企事業單位的安全團隊也隨之進入高度戒備狀態。然而,“護網”遠非一次簡單的合規性檢查或常規的紅藍對抗。它是一場全方位、全場景、接近實戰的極限壓力測試,旨在檢驗一個組織在真實高級威脅面前的生存能力。

它不僅考驗技術工具的優劣,更深刻地拷問著人員的專業素養、流程的合理性、以及跨部門的協同作戰能力。因此,我們稱之為一次企業安全體系的“靈魂演練”——它迫使我們直面最薄弱的環節,從根本上反思和重塑我們的數字防御哲學。

🛡? 一:紅藍紫對抗流程 —— 攻防的藝術與協同

傳統的紅藍對抗是核心,但現代護網演練更強調協同與學習,因此引入了“紫隊”的概念,形成更高效的演練模式。

-

🔴 紅隊 (Red Team) - 矛:

- 角色:模擬最高級的攻擊者(如APT組織)。他們不僅僅是掃描漏洞,而是運用各種戰術、技術和程序(TTPs),嘗試用最隱蔽的方式繞過層層防御,達成目標(如獲取核心數據、控制關鍵系統)。

- 目標:檢驗防御體系的真實有效性,找到防御的盲區和短板。

-

🔵 藍隊 (Blue Team) - 盾:

- 角色:企業的日常安全守護者。他們負責利用現有的安全工具(如SIEM, EDR, IDS/IPS)進行持續的監控、檢測、分析,并對發現的威脅進行快速響應和處置。

- 目標:及時發現并阻斷紅隊的攻擊,保護企業資產,并從攻擊中學習,加固防線。

-

🟣 紫隊 (Purple Team) - 橋:

- 角色:紅隊與藍隊之間的協調者和翻譯官。紫隊確保演練的價值最大化,他們幫助藍隊理解紅隊的攻擊手法,也向紅隊反饋防御策略的有效性,促進雙方的實時信息交流和能力提升。

- 目標:打破攻防信息壁壘,將“對抗”轉化為“共同學習”,最大化演練的訓練效益。

下面是一個典型的紅藍紫協同演練流程:

?? 二:攻防響應閉環 —— 從被動防御到主動智能

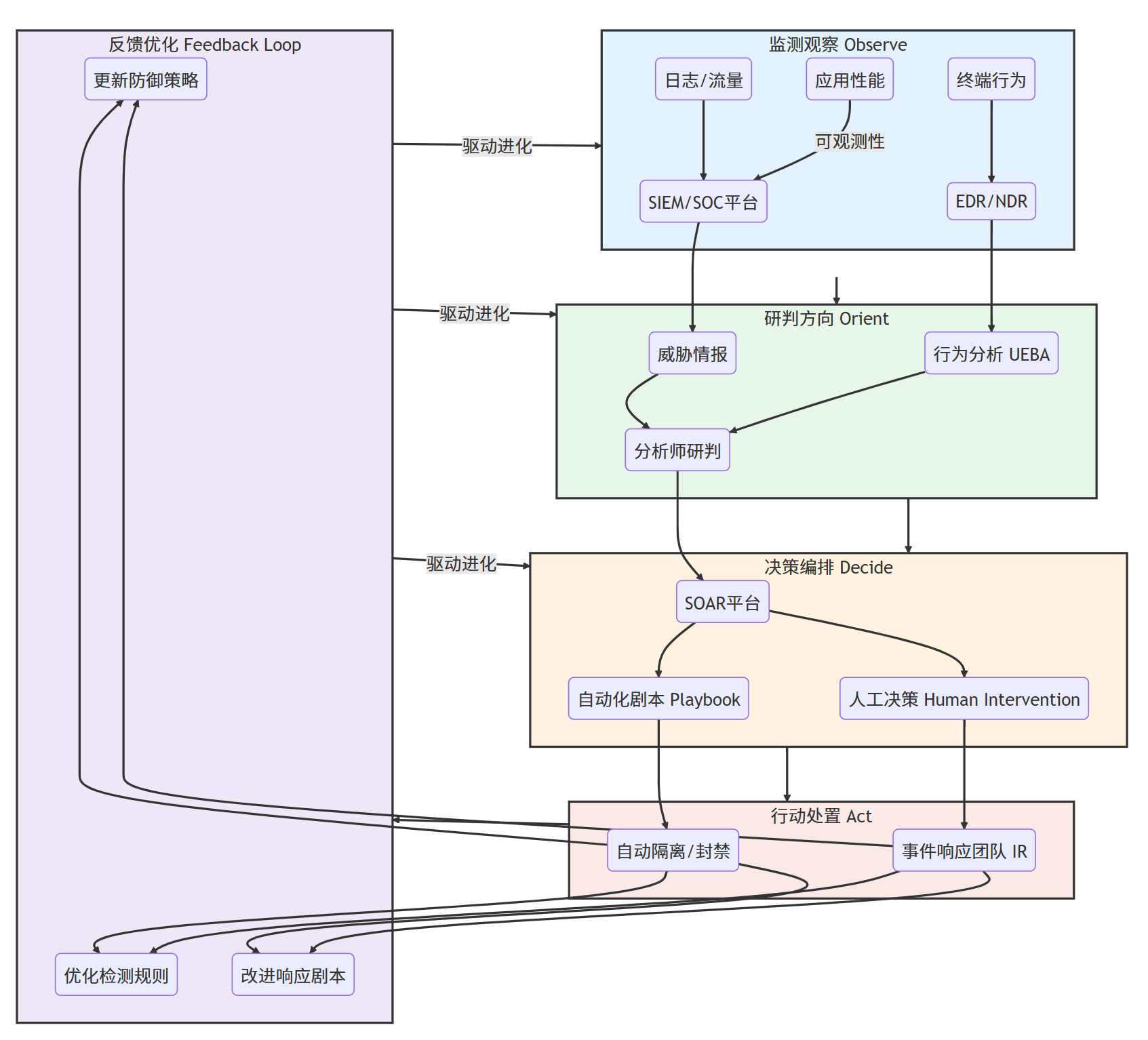

高效的護網表現依賴于一個快速、智能的響應閉環。這個閉環可以類比為網絡安全領域的“OODA循環”(Observe-Orient-Decide-Act),它將數據、分析、決策和行動融為一體,并持續自我優化。

- 監測觀察 (Observe):安全體系的眼睛和耳朵。通過SIEM、EDR、NDR等工具,全面采集來自網絡、終端、應用和云環境的日志、流量和行為數據。這是所有后續分析的基礎。

- 研判方向 (Orient):將海量原始數據轉化為可理解的情報。安全運營中心(SOC)的分析師結合威脅情報、用戶和實體行為分析(UEBA)等技術,快速判斷一個告警是真實威脅還是誤報,并評估其嚴重性。

- 決策編排 (Decide):安全體系的大腦。基于研判結果,通過安全編排、自動化與響應(SOAR)平臺,執行預設的劇本(Playbook)。簡單的威脅可以自動處置,復雜的事件則需要人工介入決策。

- 行動處置 (Act):安全體系的雙手。執行決策,例如自動隔離受感染的主機、在防火墻上封禁惡意IP,或啟動應急響應流程進行深度取證和清除。

- 反饋優化 (Feedback Loop):這是實現從被動到主動的關鍵。每次事件處置的結果都必須反哺到防御體系中:更新防火墻策略、優化SIEM檢測規則、改進SOAR劇本。這個閉環讓安全體系具備了“學習能力”,在每次攻擊后都變得更強大。

🌌 三:演練的深層價值 —— 超越技術的“靈魂拷問”

如果說前面兩節提到的是“術”,那么護網的真正意義在于“道”——它為企業帶來超越技術層面的戰略價值。

- 檢驗真實能力:護網用最殘酷的方式回答了企業最關心的問題:我們花重金購買的安全設備是否有效?我們的應急預案在實戰中是否可行?它將紙面上的安全策略轉化為可度量的實戰能力。

- 鍛煉團隊協作:安全從來不是安全部門一個團隊的事情。護網期間,安全、運維、開發、甚至業務部門必須緊密協作,共同應對危機。這種高壓下的磨合,能有效打破部門墻,建立真正的協同防御文化。

- 提升全員意識:沒有什么比一次成功的模擬釣魚攻擊更能教育員工。當攻擊變得可見、可感,安全意識便不再是空洞的口號,而是每個人的切身責任。

- 驅動體系進化:演練的最終產出不應是一份“戰報”,而是一份詳盡的“體檢報告”和“改進路線圖”。它用數據指明了未來安全投入的方向,推動安全體系從脆弱走向健壯,甚至實現“反脆弱”——在攻擊和混亂中獲益,變得更加強大。

🏁 總結:護網之后,安全之路才剛剛開始

“護網”的結束,恰恰是新一輪安全建設的開始。它的價值不在于一時的“零失陷”,而在于通過演練發現問題、正視差距,并以此為契機,持續推動技術、流程和文化的迭代升級。這趟深刻的“靈魂之旅”,最終將鑄就企業在數字化浪潮中乘風破浪的堅實護盾。

? | ImageCarousel(圖片輪播組件))

)

)

:單機模式部署與基礎操作詳解)

教程:從加載到球面映射)