目錄

1.前言

1.1?滲透測試報告是什么?

1.2 滲透測試報告的編寫需要考慮以下幾點:

1.3 一份優秀的滲透測試報告應該具備以下特點:

1.4 在編寫滲透測試報告之前,需要進行一些準備工作:

1.5 滲透測試報告一般包括以下部分:

2.工具介紹

2.1 XhitReport

2.1.1 項目地址

2.1.2 項目使用?

2.1.3 報告生成示例

1.用于快速生成漏洞報告

2.測試效果如下

?2.2?ShitReport

2.2.1 項目地址

2.2.2 簡介

2.2.3 背景

2.2.4 配置

2.2.5 基礎測試

2.2.6 基礎輸出

2.2.7 log.txt

2.2.8 測試漏洞復現多圖文

?2.2.9 如何使用

?3.總結

1.前言

? ? ? ? 在日常的滲透測試過程中,我們在進行合法合規的進行滲透測試后,需要進行編寫相應的詳細的滲透測試報告來提交給客戶或是審核人員,方便審核人員對漏洞進行復現和驗證,當然,很多時候我們寫的報告很多都是重復性的內容,尤其是相同的漏洞類型,像我自己之前在沒有合適的工具之前都是通過手工將一些重復性的內容寫好,然后進行替換,當然有了工具就不一樣了,可以幫助我們節省很多時間來寫報告,畢竟很多時候做項目的時候報告交的快慢就是金錢的衡量.?

? ? ? ? 下面介紹兩個我常用的報告生成工具,對我個人來說其實還是不能很好的滿足我的需求,但是可以節省很多時間,需要工具的師傅,直接跳過前言部分.

1.1?滲透測試報告是什么?

????????滲透測試報告是滲透測試過程中的關鍵組成部分,它記錄了測試的目標、方法和結果,為客戶提供了關于安全風險和漏洞的重要信息。編寫一份清晰、詳細且易于理解的滲透測試報告對于客戶與滲透測試團隊之間的交流至關重要。

1.2 滲透測試報告的編寫需要考慮以下幾點:

- 報告流程和結構:包括測試的背景信息、漏洞摘要、滲透利用、測試結果和安全建議。

- 注意事項:避免過于籠統或模糊的描述,提供具體、可執行的安全建議,確保報告結構清晰,邏輯連貫。

- 檢測過程:包括擬檢測的項目、使用的工具或方法、檢測過程描述、檢測結果說明以及過程的重點截圖。

- 工具和方法:選擇合適的滲透測試工具和方法,可能包括開源工具、定制腳本或商業工具。

- 案例解析和參考資料:參考網絡上的案例分析和實戰經驗文檔,幫助理解滲透測試在實際環境中的應用。

1.3 一份優秀的滲透測試報告應該具備以下特點:

- 重點突出:報告一開始就應節選所發現的“重點漏洞”,用直白的話寫,讓主管一目了然。

- 圖表重于文字:盡量附圖佐證,數據對比或匯總,采用列表或表格式編排,讓閱讀報告的人感覺條理清晰。

- 結果與建議:測試結果、弱點、漏洞務必要提出來,并給予修正建議,如果受測系統設置了不錯的防護機制,也可以將該方式列入報告中。

1.4 在編寫滲透測試報告之前,需要進行一些準備工作:

- 確定報告的目標和受眾。

- 整理測試數據和分析結果。

- 確認漏洞修復情況。

- 確定報告的排版和格式。

- 確認報告的準確性和可靠性。

1.5 滲透測試報告一般包括以下部分:

- 漏洞描述。

- 漏洞驗證。

- 漏洞分析。

- 風險評估。

- 修復建議。

- 測試結論。

????????在編寫滲透測試報告時,還需要注意遵守法律和道德規范,保持客觀真實,簡明扼要,并針對受眾編寫,同時注意保密性。編寫高質量的滲透測試報告,關鍵在于企業用戶是否可以利用它來有效改善組織當前的網絡安全態勢。滲透測試報告是展示滲透測試結果的關鍵文檔,提供了網絡安全狀況的全面概述、發現的漏洞以及解決建議。編寫時應明確目的性、保證邏輯性、關注細節完整性、采用客觀性、強調實用性,并重視報告的教育性.

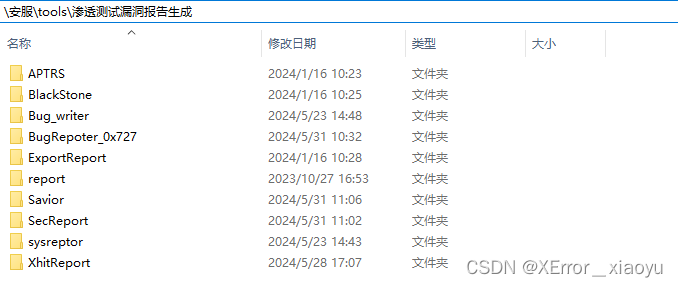

2.工具介紹

2.1 XhitReport

2.1.1 項目地址

Coderrrr-400/XhitReport: 用于快速生成漏洞報告 (github.com)![]() https://github.com/Coderrrr-400/XhitReport

https://github.com/Coderrrr-400/XhitReport

2.1.2 項目使用?

????????這個工具的話使用起來比較簡單,就是打開下載的工具的文件夾,然后使用下面的命令,其中使用的這個工具是需要安裝依賴的,但是我看到作者并沒有給出.可以先看第二個工具,第二個工具是在這個工具的基礎上二改的,可以先安裝了第二個工具的依賴后,這個工具就可以正常使用了.或者自行安裝依賴.

? ? ? ? ????????這個報告生成器的話,個人感覺比較適合在漏洞盒子以及教育src使用

python ShitReport.py

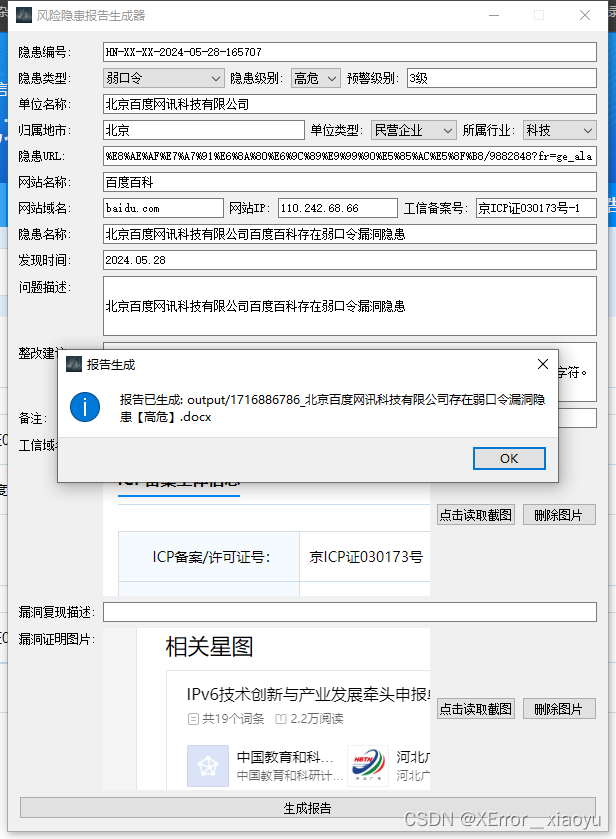

2.1.3 報告生成示例

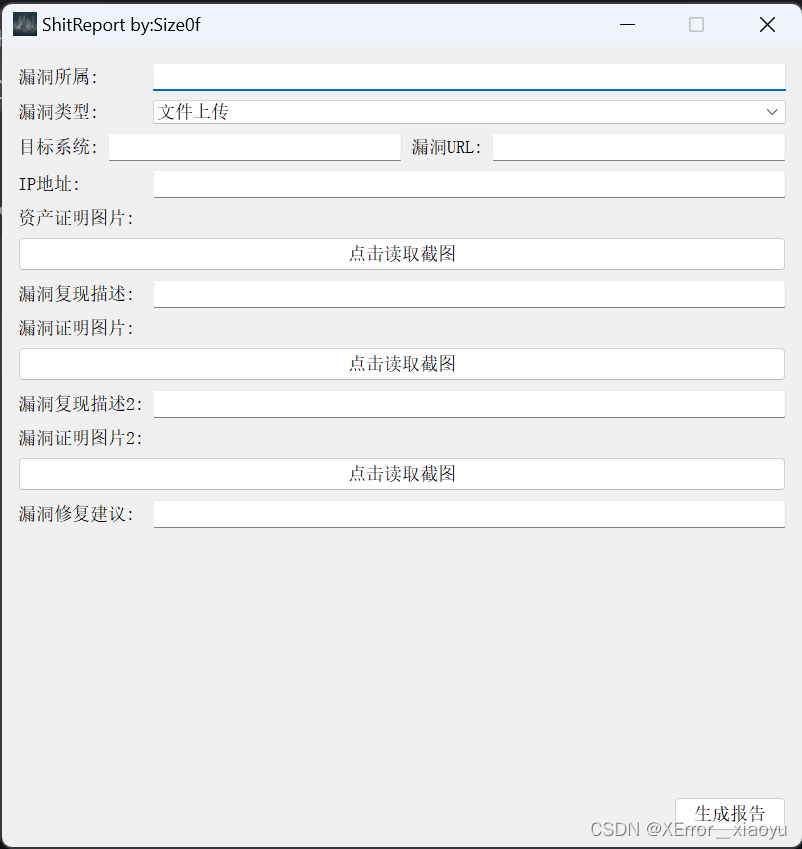

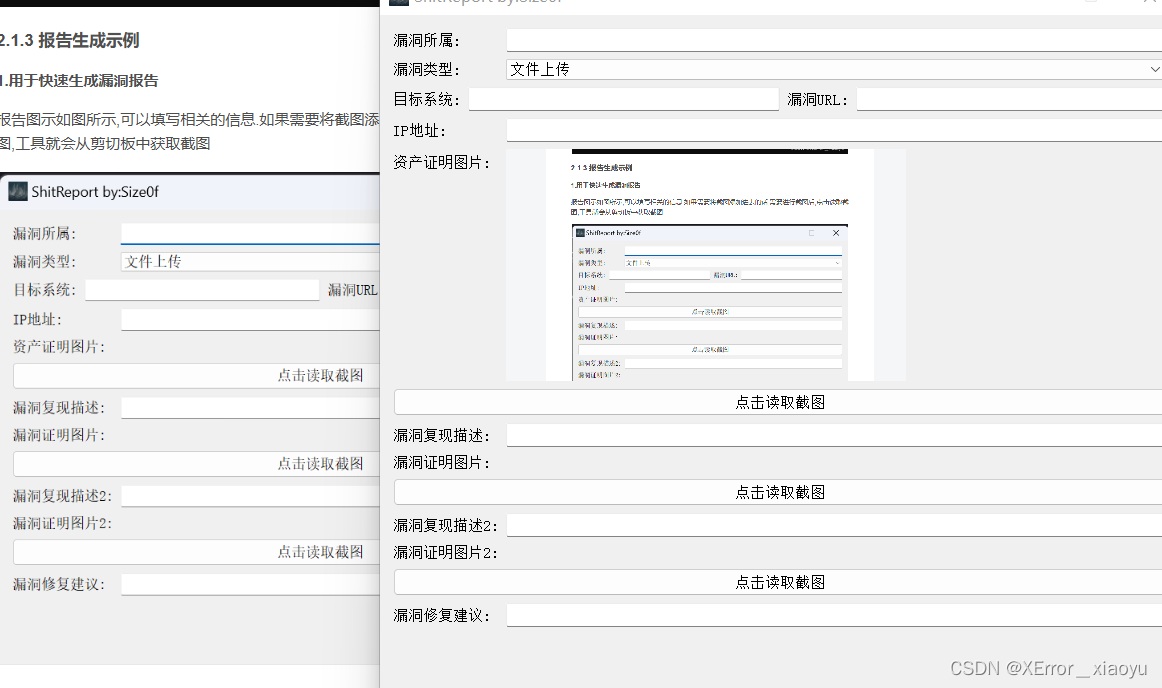

1.用于快速生成漏洞報告

????????報告圖示如圖所示,可以填寫相關的信息.如果需要將截圖添加進去的話,需要進行截圖后,點擊讀取截圖,工具就會從剪切板中獲取截圖,截圖獲取如第二張圖所示.

2.測試效果如下

最終生成的報告為word文2件,并且生成的工具的當前目錄下,但是這個工具只支持寫兩個復現

?2.2?ShitReport

2.2.1 項目地址

s1g0day/ShitReport: 滲透測試報告生成工具 (github.com)![]() https://github.com/s1g0day/ShitReport

https://github.com/s1g0day/ShitReport

????????下面是作者自己對工具的一些介紹,相比第一個來說,確實完善了不少,更適合提交項目時的規范的滲透報告,以及提交CNVD時提交的復現報告,感覺都是不錯的,或是生成后進行復制提交也是可以的,自己把需要完善的部分進行完善后,使用起來會很方便.

2.2.2 簡介

????????????????基于Coderrrr-400 師傅項目二開,也是pyqt+chatgpt練手項目。

2.2.3 背景

????????在試用多款滲透測試報告生成工具后終于放棄了,每個項目在安裝或使用的過程中都存在一些瑕疵。

????????如果只關注報告而不關注格式,每個選項似乎都不錯,各有千秋。遺憾的是,它們都無法完全匹配正在使用的模板。我曾考慮對其中一些項目進行二次開發,但對于我這個初學者來說,難度太大了。相比之下,Coderrrr-400師傅的項目對我來說比較簡單直接,也更加可塑。雖然我不懂pyqt,但在chatgpt和Google的幫助下,二次開發的項目還是達到了預期效果。

2.2.4 配置

pip3 install requirements.txtconfig.yamlsupplierName: '張三'

city: '鄭州' # 自定義默認城市

unitType:

industry:漏洞名稱及修復建議配置格式,換行的目的是為了在word中也能換行

vulnerabilities:弱口令: 1.使用多種字符組合的強密碼,如大小寫字母+數字+特殊字符。

?2.用戶密碼中不要出現與用戶名或者系統名相關的字符。或

vulnerabilities:弱口令: '1.使用多種字符組合的強密碼,如大小寫字母+數字+特殊字符。

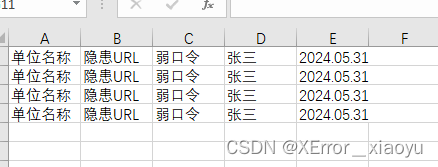

?2.用戶密碼中不要出現與用戶名或者系統名相關的字符。'2.2.5 基礎測試

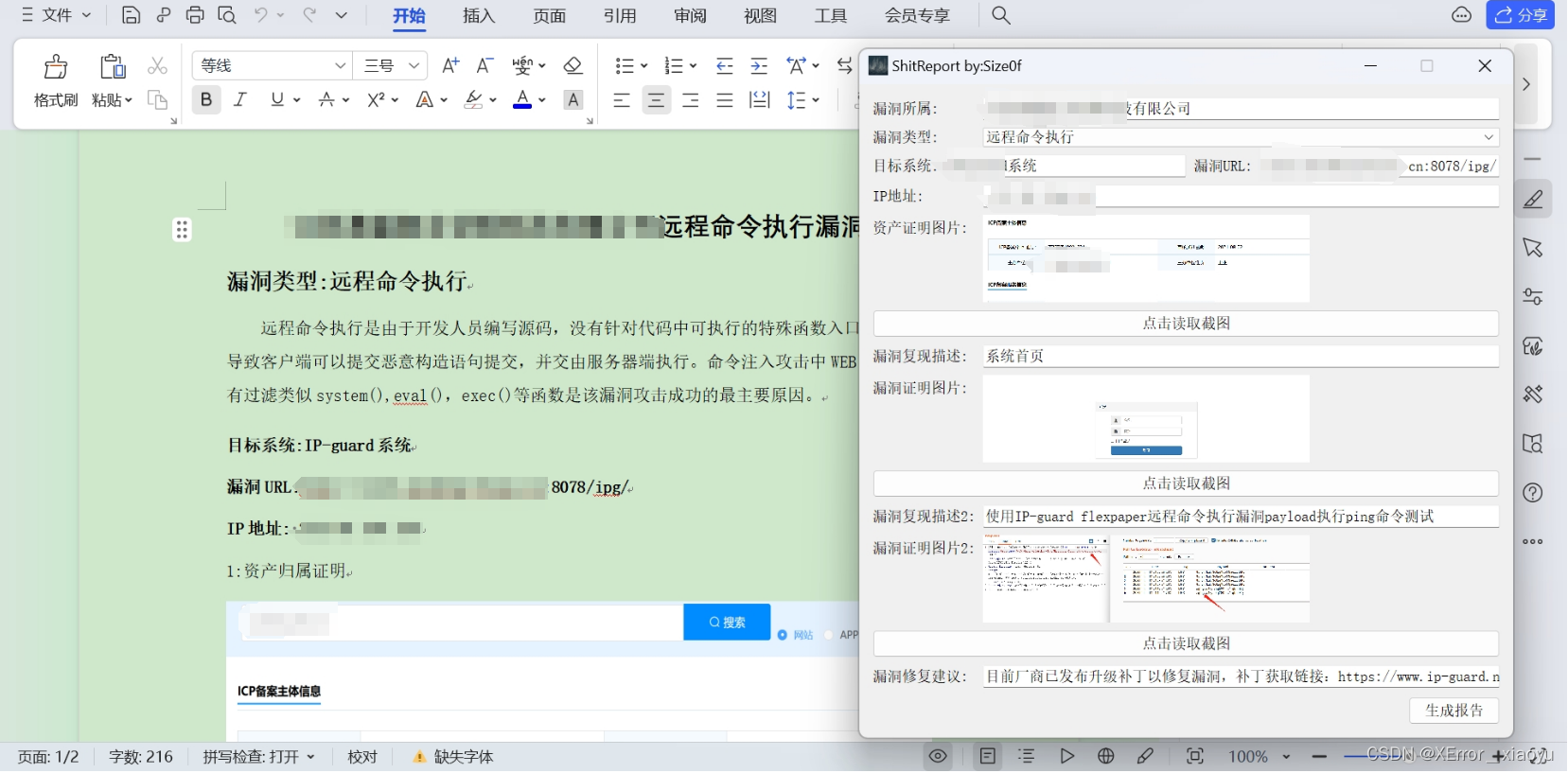

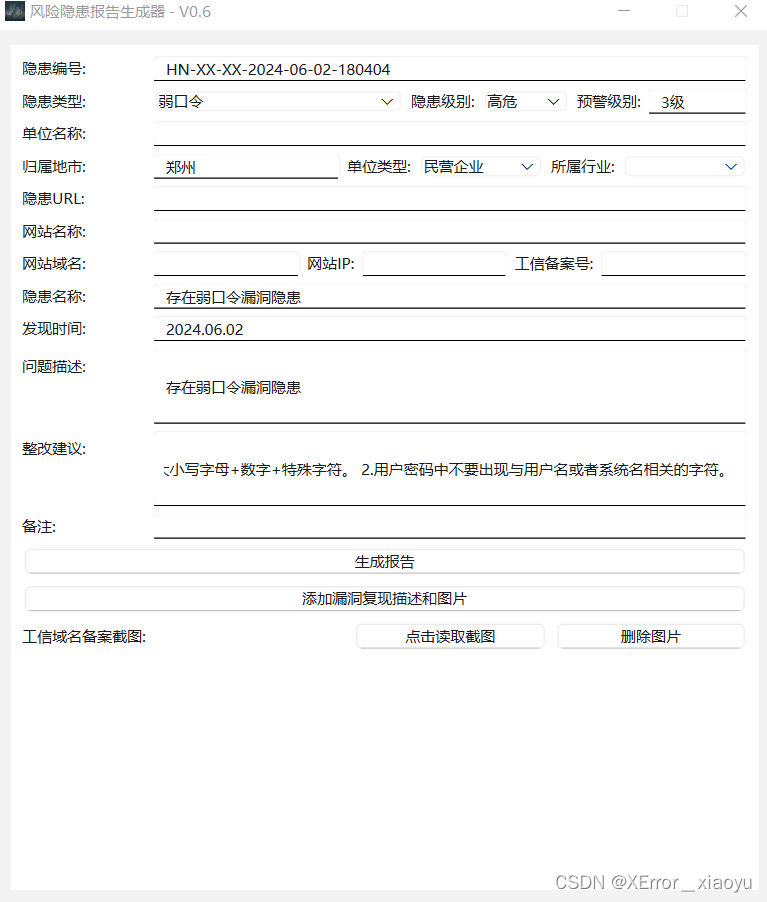

注: 圖中所示為隨便復制的測試數據,非實際漏洞

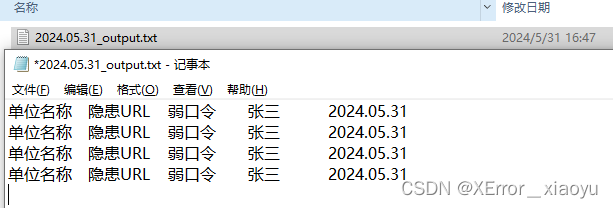

2.2.6 基礎輸出

xxx.docx

2.2.7 log.txt

日志信息

output/2024.05.28_output.txt

直接全選復制到excel表格中

2.2.8 測試漏洞復現多圖文

????????可以多圖文,相比之前的第一個工具來說確實便利了很多,畢竟測試的時候有一個漏洞就很容易出現多個漏洞

結果

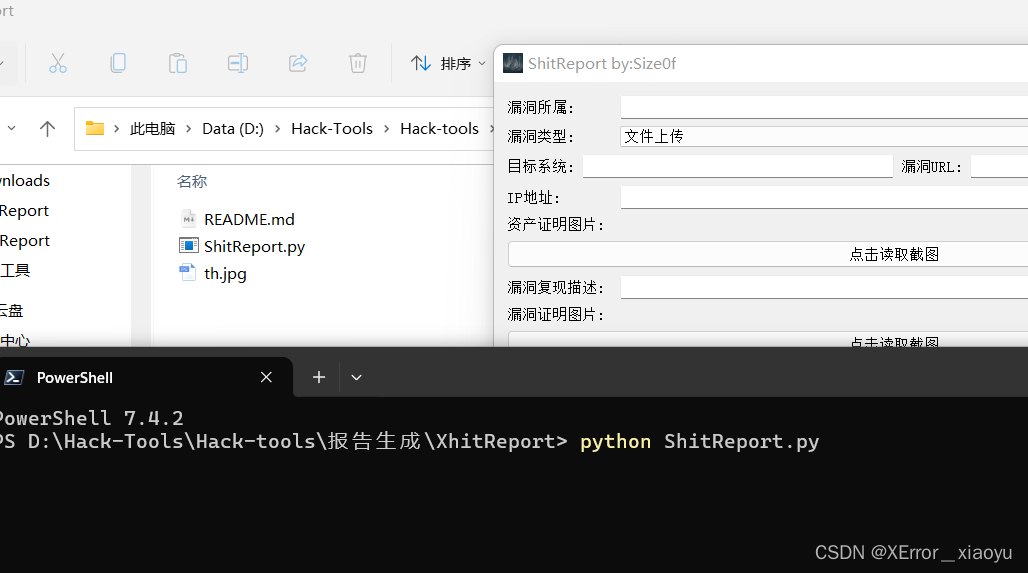

?2.2.9 如何使用

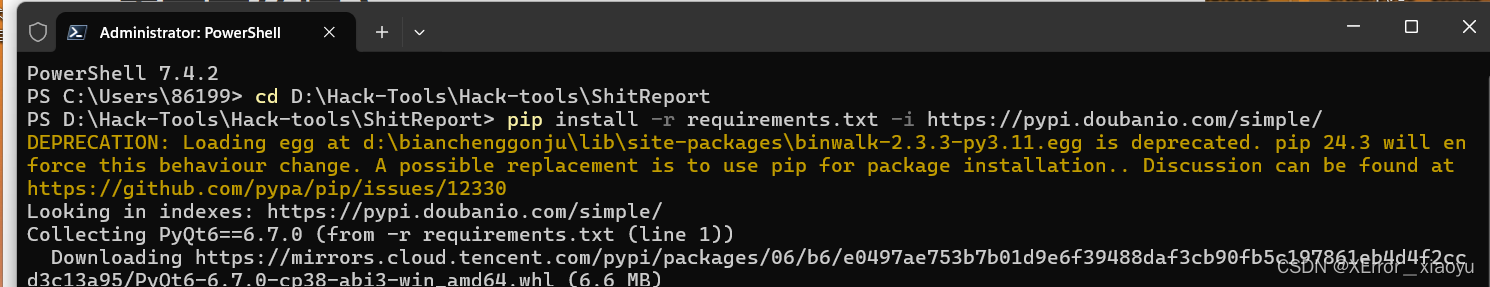

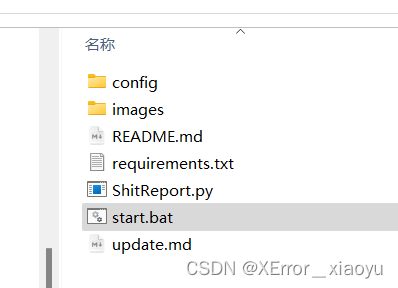

? ? ? ? 根據作者給出的,下載項目后,先在項目處安裝依賴,作者其實給出了其中的start.bat文件,但是我經過嘗試后發現無法使用,只能通過命令進行啟動

PowerShell 7.4.2

cd D:\Hack-Tools\Hack-tools\ShitReport

pip install -r requirements.txt -i?https://pypi.doubanio.com/simple/

?在當前目錄下,啟動命令行,然后使用下面的命令,出現下面的界面代表成功,如何對其中的內容進行修改按照作者給出的配置進行即可

python ShitReport.py

?3.總結

? ? ? ? 對于日常測試過程中的生成報告工具做個總結和記錄,幫助更多的朋友節省寫報告的時間,專注于滲透測試或其他.

)

| PromptAgent:利用語言模型進行戰略規劃,實現專家級提示優化)

)

之推理實踐學習記錄)

)