在2025年HVV關鍵攻防節點上,攻擊隊對E簽寶電子合同服務發起的0day攻擊被青藤天睿RASP截獲。該漏洞可使攻擊者在未授權情況下實現服務器遠程代碼執行(RCE),進而控制服務器,構成橫向滲透的關鍵跳板。

>>>>漏洞證明及RASP告警

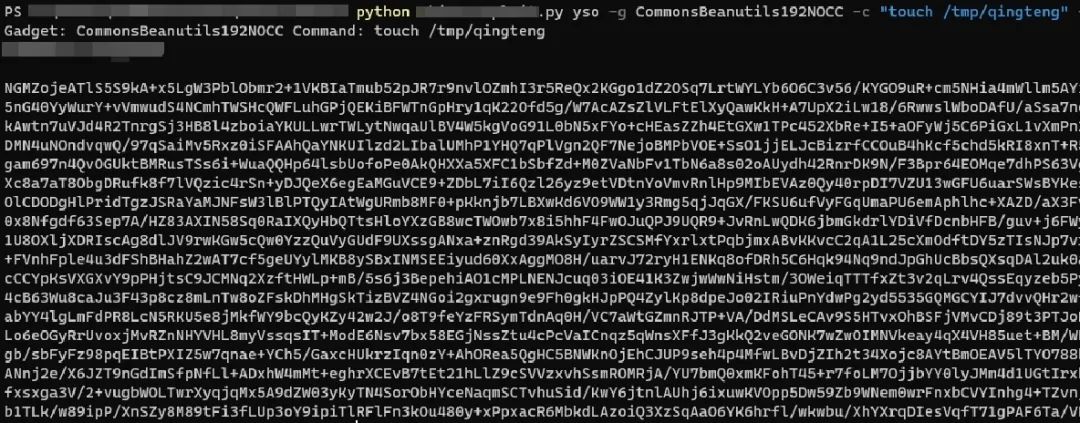

生成POC

漏洞環境本地測試攻擊成功,RASP報警截圖

>>>>解決方案

緩解措施或漏洞修復建議:

(1)漏洞緩解:部署RASP產品,開啟Java原生反序列化防護策略,對惡意行為進行阻斷。

(2)漏洞修復:升級E簽寶電子合同服務系統至漏洞修復版本,具體版本請咨詢軟件提供商。

>>>>結語

在0day漏洞攻擊廣泛化、高級威脅藏匿化的當下,青藤天睿RASP通過其獨特的應用層深度探針與基于行為的無規則分析引擎,為高價值、高敏感性業務(如金融、政務、教育)提供了實時的、主動的內生安全能力。在2024-2025年關鍵基礎設施攻防實戰(HVV)中展現鋒芒,累計阻斷13起0day漏洞利用攻擊。這一系列實戰對抗成果,結合權威行業標準的認可,有力地佐證了該RASP技術在實戰化安全防御中的領先地位。

)

---從DeepseekR1-1.5B到Qwen-2.5-1.5B蒸餾)

)

)

)

)

)

)

異常深度攻堅:從底層原理到架構級防御,老司機的實戰經驗)

視頻教程 - 主頁-評論用戶時間占比環形餅狀圖實現)