文章目錄

- 介紹

- 下載鏈接

- Robots文件

- 搜索功能

- JS逆向

- **函數a:生成隨機字符串**

- **函數b:AES-CBC加密**

- **函數c:RSA公鑰加密**

- 歌曲下載

- 總結

介紹

在某易云音樂中,很多歌曲聽是免費的,但下載需要VIP,此程序旨在“可聽”則可下,只要能夠聽的歌,都可以下載下來。

而此篇博客則著重講此代碼是如何編寫的,如果只想要下載工具,請自行查看下載鏈接。

注意,此程序僅做學習參考,任何違法行為與作者無關。

下載鏈接

GitHub:https://github.com/13337356453/163Music

CSDN:https://download.csdn.net/download/realmels/90855703

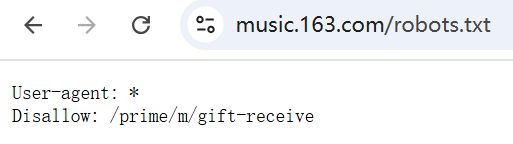

Robots文件

養成好習慣,爬蟲之前,先看robots文件。

禁止爬取

/prime/m/gift-receive

文件,剛好,我們這次不爬取此文件。

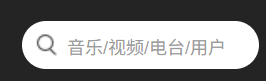

搜索功能

在某易云音樂中提供了搜索功能,可以通過關鍵詞搜索歌曲。

而我們的程序需要通過用戶關鍵詞來搜索內容,因此需要首先從搜索功能開始爬取。

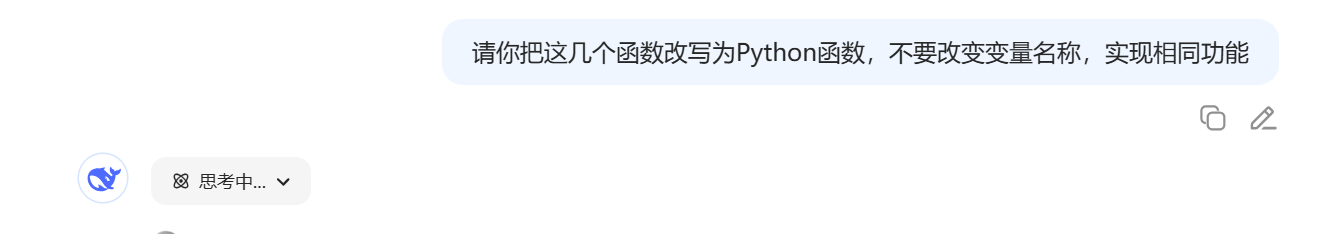

在這里通過歌曲abc為例,進行搜索功能的分析與實現。

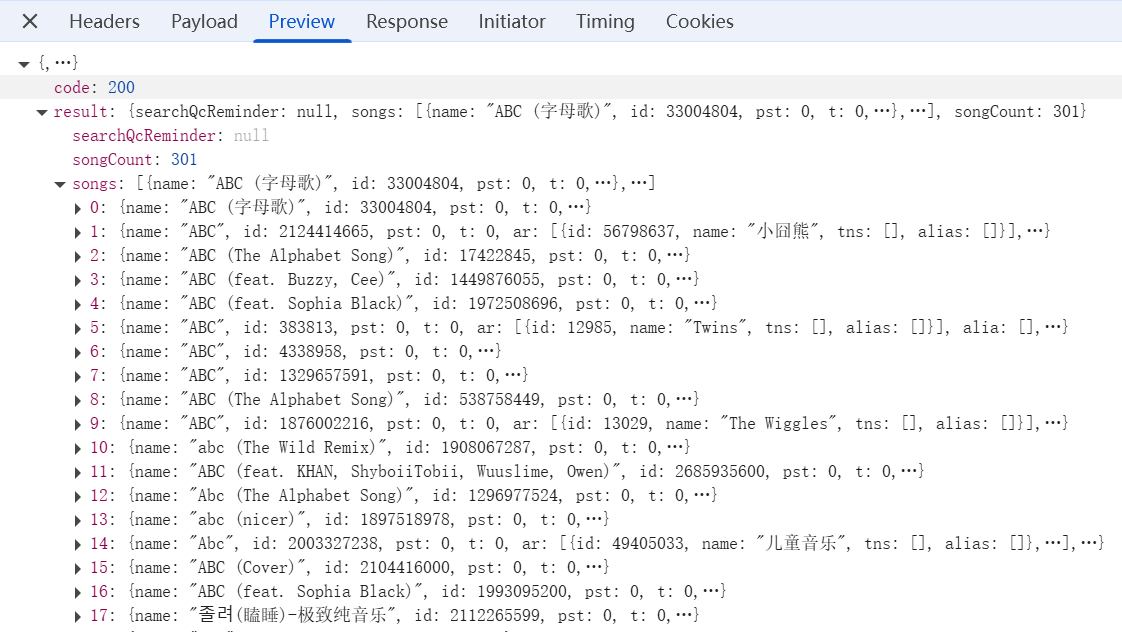

在搜索欄輸入關鍵字abc,按下回車鍵得到搜索結果。

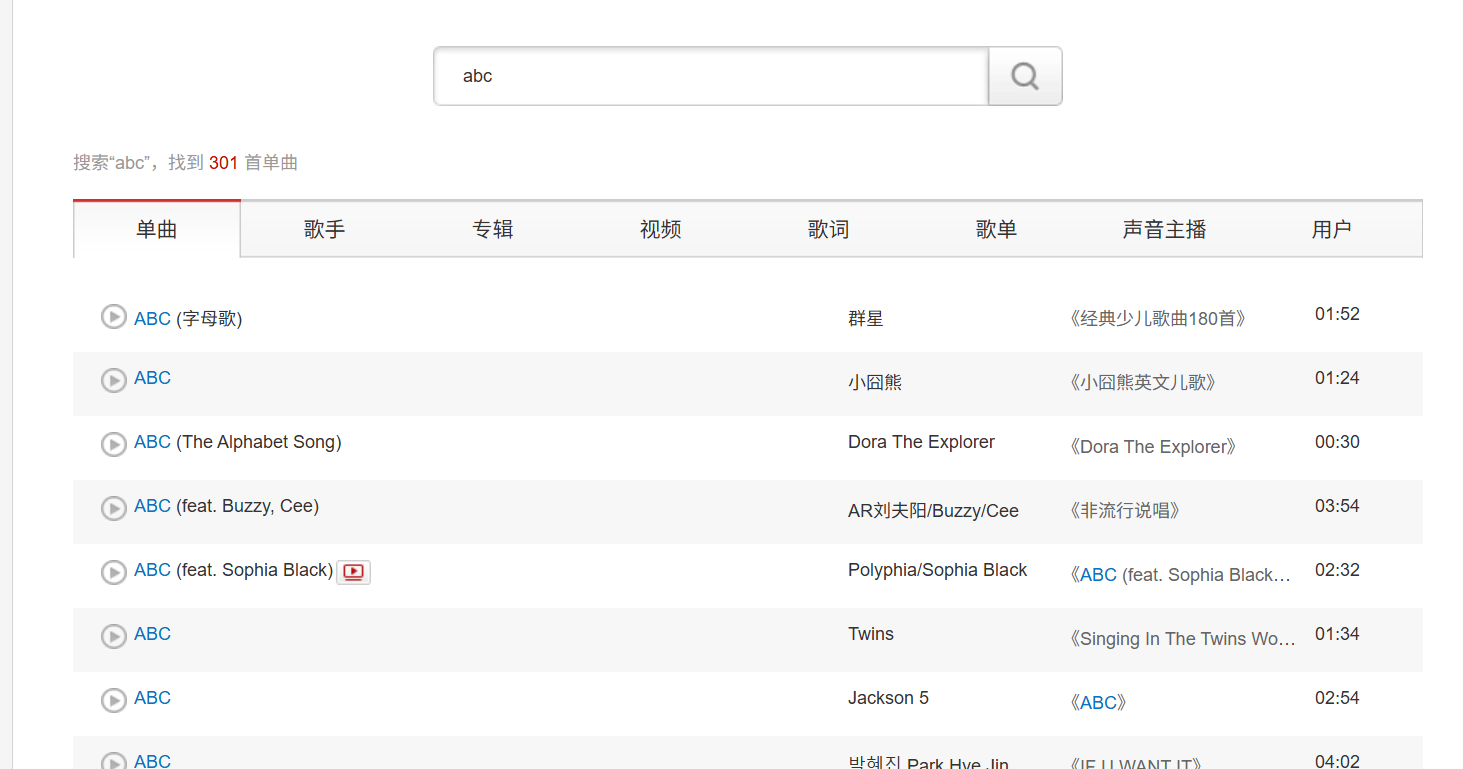

按下F12進入開發者工具,選中Network,點擊XHR查看Ajax的請求包

刷新界面,出現了很多請求包

逐個查看請求包的Response,尋找搜索歌曲的請求包。

在路徑為

/weapi/cloudsearch/get/web

的請求包中,我們可以看到歌曲的搜索信息。

可以確定這個就是搜索歌曲的請求包。

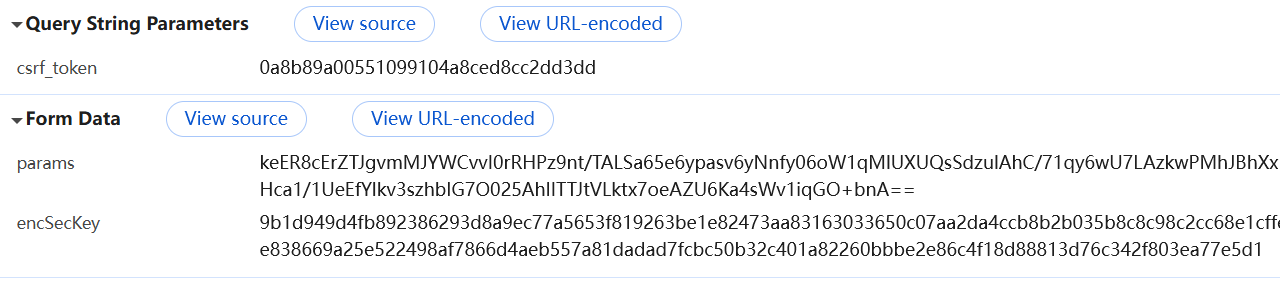

接下來分析請求參數。

這是一個POST請求,請求的URL為:https://music.163.com/weapi/cloudsearch/get/web

,POST的參數如下:

params=NM406wjNCdicjbT3ZSuA7X6ICkCBzfN6rA1KAeZR4Pmpv6VhTT8jKqR/ZRpGitFCp77TipjrdwPahGWiMjGf2cLrREp5Gadgeseo9l9+IMfrwG/JmgDfW9pLZaRIagi+MSESFlTJnlH3vJI7YbqwWPjgfbyzBX0sgw4l3IXxfuamFggnztM3DlEhB1uCBUPqEpDFlsMW8pPdEPtaJS47Y2DMXBY/SJVOa8Y3nD/rjP2lhw5sXaZ3qs5LEwmYKiriEAaZ6fRmKJb4Vn6Ay6ELCBWL74DqjF4BPh8GsEPicXdah/nR0BPoM+suZbKCICMK

encSecKey=8b987300e7f1a5e657c7a69d3c9ff9a4d9ab1c3dc1b2328df473600103b1fe18aa4898008ac9d03074c2cb560543ac22740c4c0c1f7d2c14535f938344a999224733d97e75ffdc26dc2a7ac9afff302f127b29ee762ce02061b9ce89ad2b9006938ed0e62667bfbac656b12adbe951ccff0d02dacd27fb94de7473fa933043ec

別的都容易理解,這兩個參數是什么呢?

我們從JS文件中找答案。

JS逆向

在這里先科普基本知識。一個網站,分為前端和后端,前端負責展現好看的頁面,后端負責處理繁雜的數據。用戶通過前端界面,將數據發送到后端,后端代碼處理數據,將相應的結果發送到前端,呈現在用戶眼前。這個過程通過request/response,實現。因此,前端所有奇形怪狀的參數,都可以在前端代碼中找到蛛絲馬跡。畢竟,后端代碼是不可見的,而前端代碼是公開的。

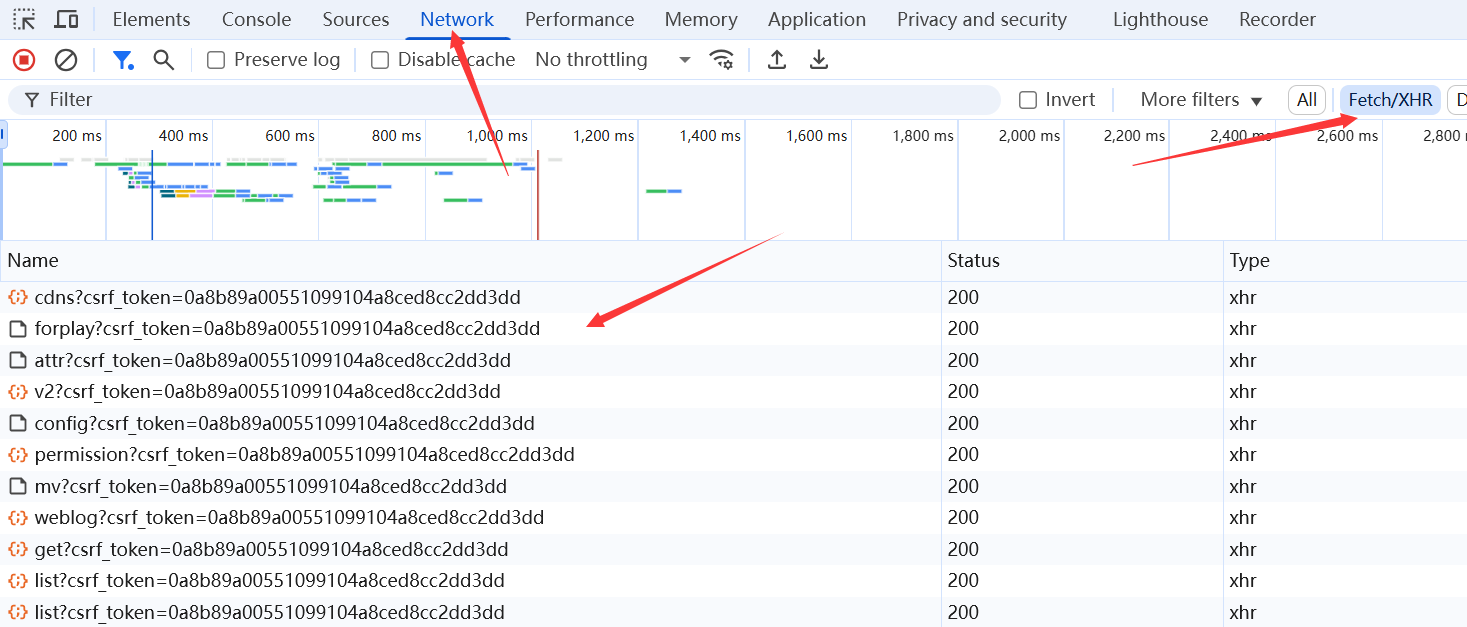

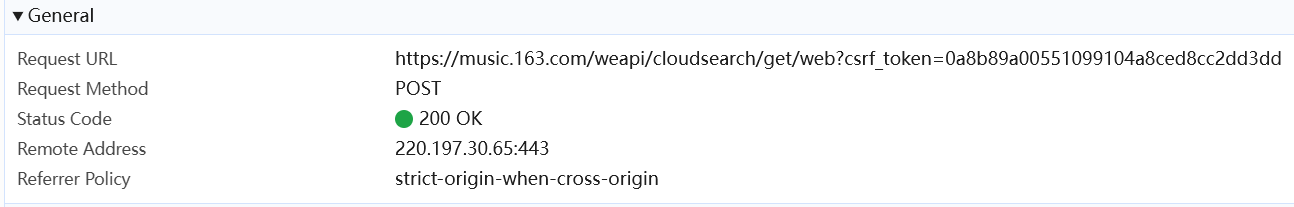

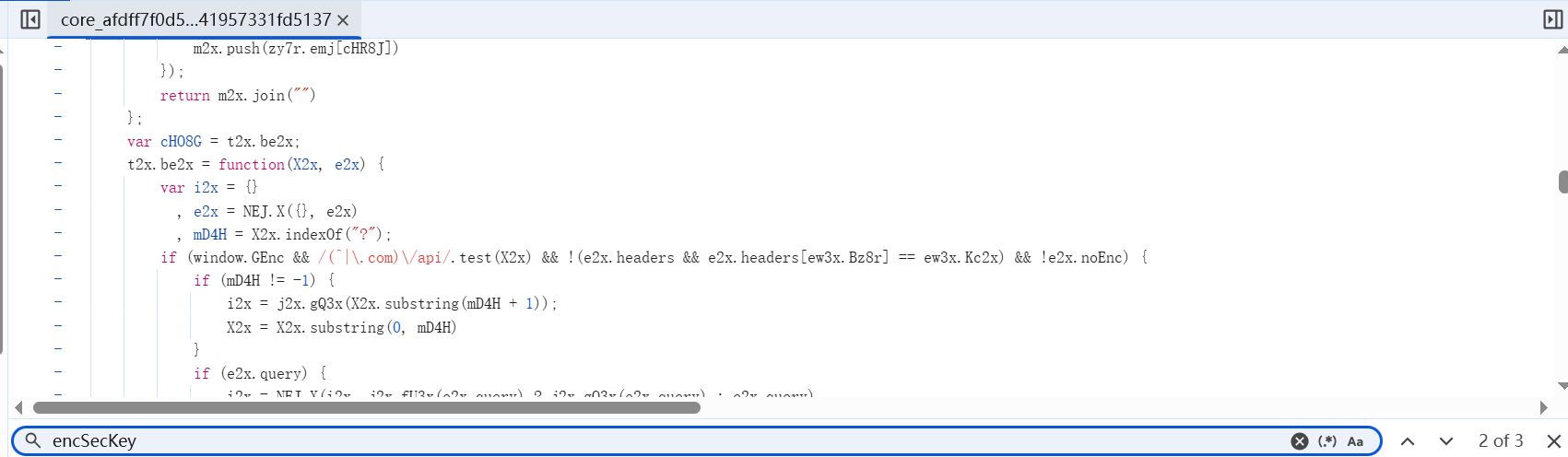

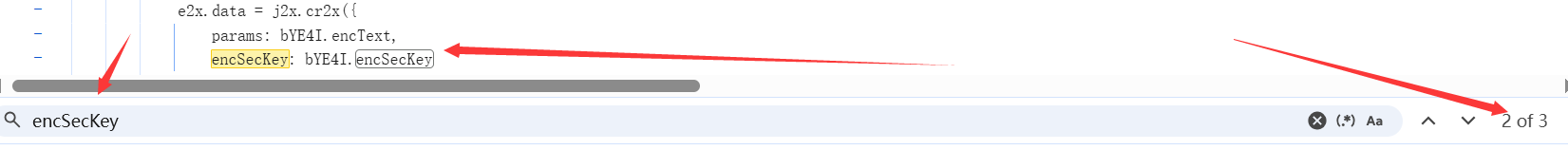

首先需要明白params和encSecKey這兩個參數是如何產生的,這里我們復制encSecKey,在開發者工具中選中Sources,按下Ctrl+Shift+F進行全局搜索。

在這里我們逐個進行分析,首先打開這個core開頭的JS文件,顧名思義,core就是核心,因此最可能有我們想要的數據。

打開文件后按下Ctrl+F進行文件內搜索,搜索encSecKey,查詢到三個結果。

我們分別進行分析。

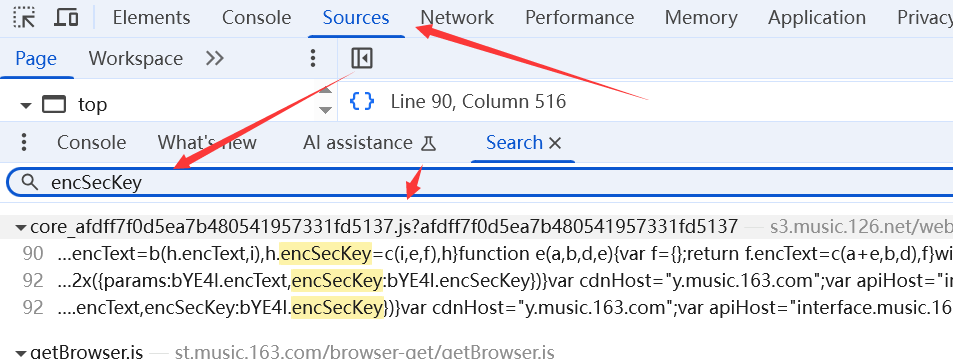

在第二次出現的地方,我們需要的兩個參數:params和encsecKey同時出現

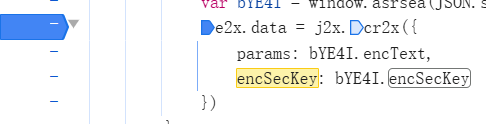

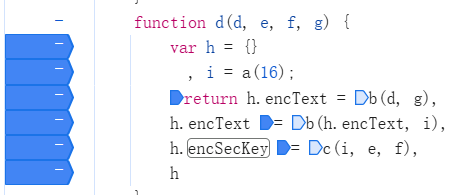

懷疑這里有參數的生成邏輯,打一個斷點。

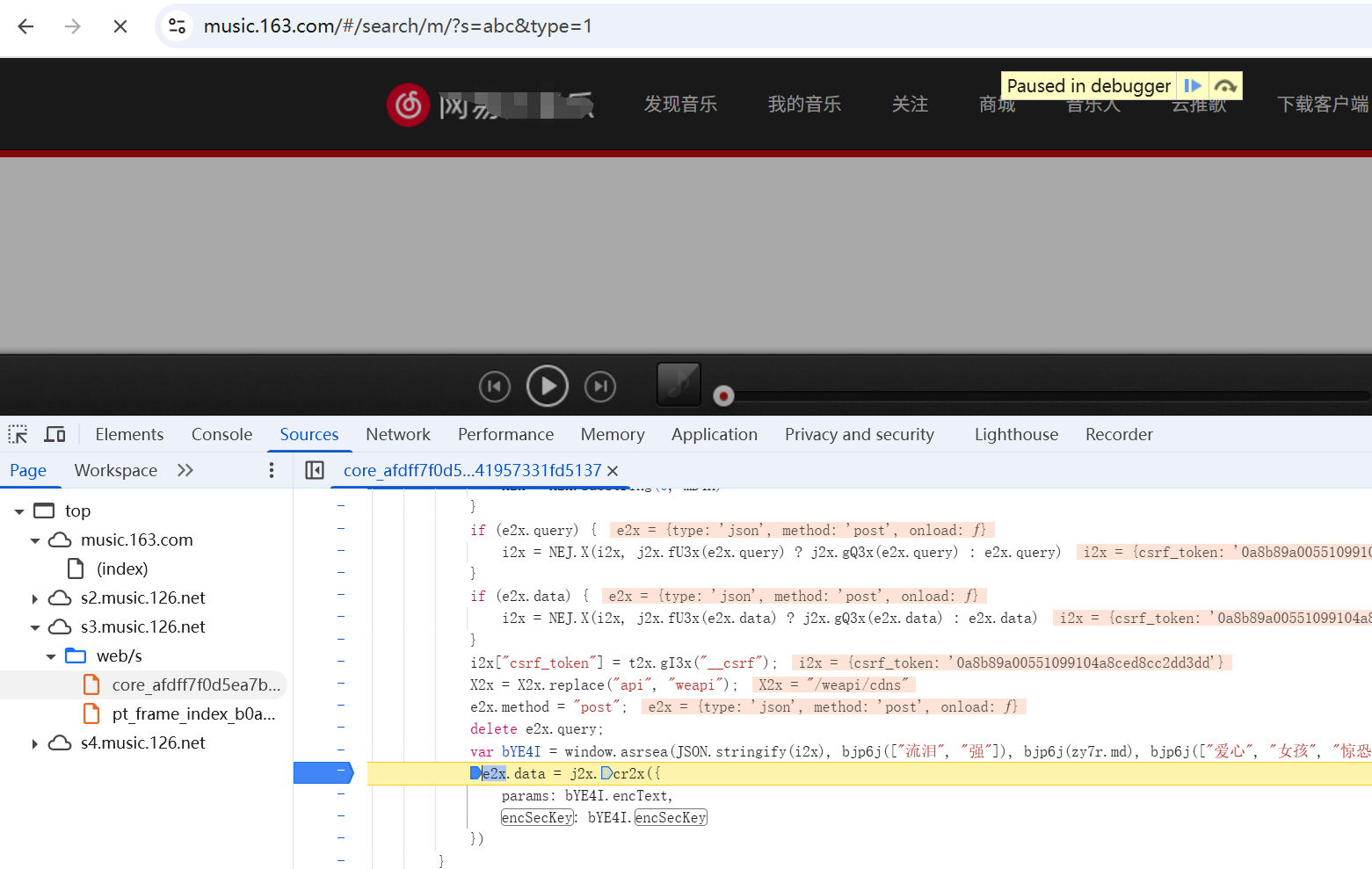

刷新頁面,程序運行到斷點處停止。

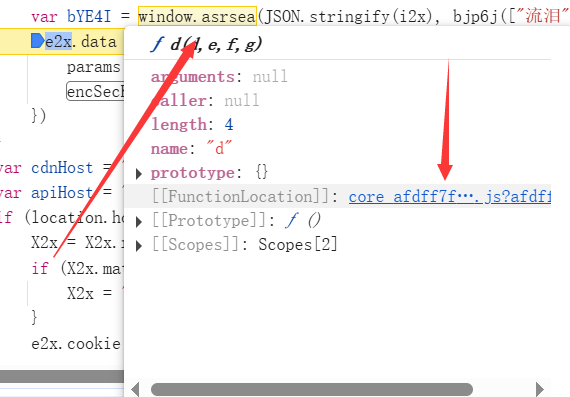

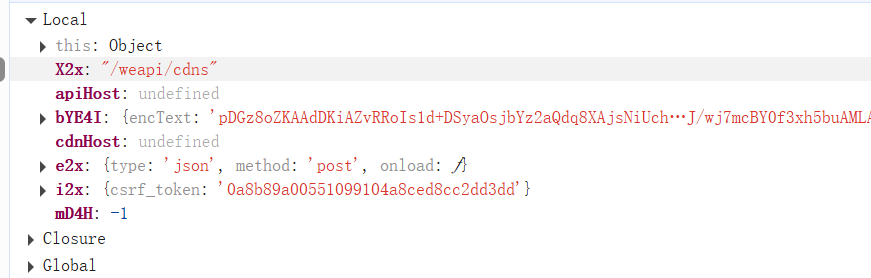

可以看到,params和encsecKey這兩個參數分別是bYE4I這個對象的兩個屬性。而bYE4I這個對象是由window.asrsea這個函數生成的。

我們把光標放到window.asrsea這個函數上,查看這個函數的真實面目。

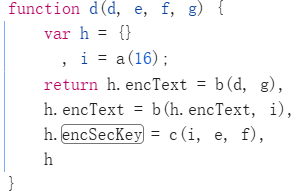

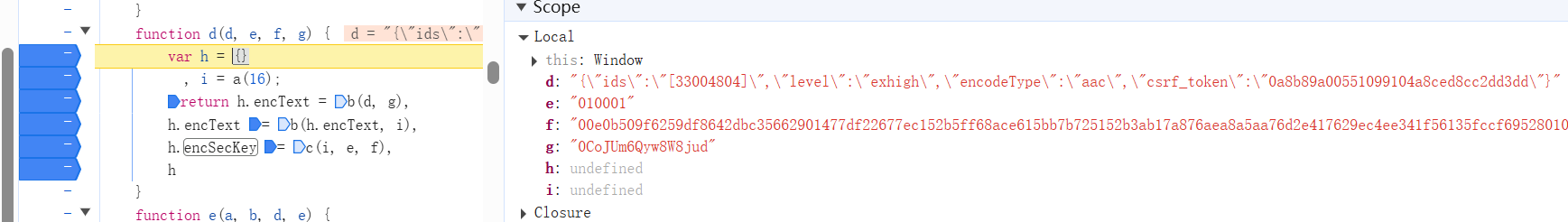

跳轉到函數d

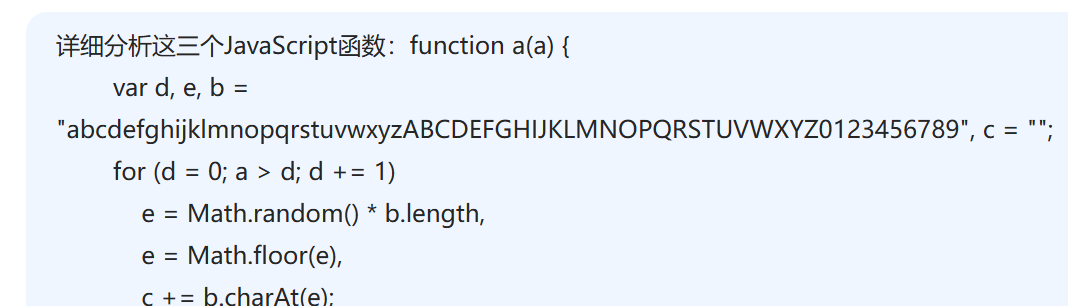

我們可以看到,函數d中調用了函數a,b,c。正好這三個參數都在d函數的附近,我們一起復制過來查看。

function a(a) {var d, e, b = "abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789", c = "";for (d = 0; a > d; d += 1)e = Math.random() * b.length,e = Math.floor(e),c += b.charAt(e);return c}function b(a, b) {var c = CryptoJS.enc.Utf8.parse(b), d = CryptoJS.enc.Utf8.parse("0102030405060708"), e = CryptoJS.enc.Utf8.parse(a), f = CryptoJS.AES.encrypt(e, c, {iv: d,mode: CryptoJS.mode.CBC});return f.toString()}function c(a, b, c) {var d, e;return setMaxDigits(131),d = new RSAKeyPair(b,"",c),e = encryptedString(d, a)}function d(d, e, f, g) {var h = {}, i = a(16);return h.encText = b(d, g),h.encText = b(h.encText, i),h.encSecKey = c(i, e, f),h}

我們在d函數中打上斷點,分析d函數的參數

一直點擊上方的下一步,同時眼睛觀察著右邊的實時參數值。

多走幾步,我們會發現函數d接受的四個參數中,e,f,g都是固定值,值如下:

e=010001

f=00e0b509f6259df8642dbc35662901477df22677ec152b5ff68ace615bb7b725152b3ab17a876aea8a5aa76d2e417629ec4ee341f56135fccf695280104e0312ecbda92557c93870114af6c9d05c4f7f0c3685b7a46bee255932575cce10b424d813cfe4875d3e82047b97ddef52741d546b8e289dc6935b3ece0462db0a22b8e7

g=0CoJUm6Qyw8W8jud

而參數d的值卻一直在變化。

我們一直點下一步的按鈕,同時盯著參數,點著點著,會發現右側的d參數發生變化,大多數時候都是csrf_token的值,我們不用管,但偶爾會出現別的內容,而大概點了幾十次后,參數會變成:

d="{\"hlpretag\":\"<span class=\\\"s-fc7\\\">\",\"hlposttag\":\"</span>\",\"s\":\"abc\",\"type\":\"1\",\"offset\":\"0\",\"total\":\"true\",\"limit\":\"30\",\"csrf_token\":\"\"}"

在其中,出現了我們的關鍵詞abc,以及出現歌曲的數量30

確定d函數就是生成參數的邏輯。

接下來仔細分析d函數。

function d(d, e, f, g) {var h = {}, i = a(16);return h.encText = b(d, g),h.encText = b(h.encText, i),h.encSecKey = c(i, e, f),h}

首先定義了一個空對象h,然后通過a函數生成內容,賦值給i,接下來通過b函數生成第一個encText,賦給h的屬性,接受參數d和g,再用b函數二次處理encText,參數為第一次處理的encText和i,這就是提交時所需的params;同時用c函數生成encsecKey,接受參數i,e,f

接下來我們逐個分析a,b,c函數

function a(a) {var d, e, b = "abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789", c = "";for (d = 0; a > d; d += 1)e = Math.random() * b.length,e = Math.floor(e),c += b.charAt(e);return c}function b(a, b) {var c = CryptoJS.enc.Utf8.parse(b), d = CryptoJS.enc.Utf8.parse("0102030405060708"), e = CryptoJS.enc.Utf8.parse(a), f = CryptoJS.AES.encrypt(e, c, {iv: d,mode: CryptoJS.mode.CBC});return f.toString()}function c(a, b, c) {var d, e;return setMaxDigits(131),d = new RSAKeyPair(b,"",c),e = encryptedString(d, a)}

人與動物的區別就是人會使用工具,我們直接問deepseek

這是deepseek的回答。

函數a:生成隨機字符串

function a(a) {var d, e, b = "abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789", c = "";for (d = 0; a > d; d += 1)e = Math.random() * b.length,e = Math.floor(e),c += b.charAt(e);return c

}

- 功能:生成指定長度的隨機字符串,字符集包括大小寫字母和數字。

- 參數:

a控制字符串長度。 - 實現細節:

- 循環

a次,每次從字符池b中隨機選取一個字符。 - 使用

Math.random()生成隨機索引,可能不夠安全(非密碼學安全隨機數)。

- 循環

- 安全問題:

Math.random()在瀏覽器中可能被預測,建議改用crypto.getRandomValues()。

- 用途:生成臨時密鑰、Nonce 或鹽值。

函數b:AES-CBC加密

function b(a, b) {var c = CryptoJS.enc.Utf8.parse(b), d = CryptoJS.enc.Utf8.parse("0102030405060708"), e = CryptoJS.enc.Utf8.parse(a), f = CryptoJS.AES.encrypt(e, c, {iv: d,mode: CryptoJS.mode.CBC});return f.toString()

}

- 功能:使用 AES-CBC 模式加密數據,密鑰由參數提供。

- 參數:

a:明文數據(UTF-8 字符串)。b:加密密鑰(UTF-8 字符串)。

- 實現細節:

- 固定初始化向量(IV)

0102030405060708。 - 使用

CryptoJS庫進行加密,返回 Base64 編碼的密文。

- 固定初始化向量(IV)

- 安全問題:

- 固定IV:CBC 模式要求每次加密使用隨機 IV,否則可能導致明文模式泄露。

- 密鑰建議使用二進制格式(如 PBKDF2 派生),而非直接字符串。

- 用途:加密傳輸敏感數據。

函數c:RSA公鑰加密

function c(a, b, c) {var d, e;return setMaxDigits(131),d = new RSAKeyPair(b,"",c),e = encryptedString(d, a)

}

- 功能:使用 RSA 公鑰加密數據。

- 參數:

a:明文數據(字符串或數值)。b:公鑰指數(通常為"10001"十六進制)。c:RSA 模數(n)。

- 實現細節:

setMaxDigits(131)設置大整數位數(支持最大 131 位,對應 1024 位 RSA)。RSAKeyPair僅使用公鑰指數和模數,私鑰留空,表明這是公鑰加密。encryptedString可能是自定義函數,實現 RSA 加密邏輯。

- 安全問題:

- 需確認是否使用正確填充(如 PKCS#1 v1.5 或 OAEP),默認可能不安全。

- 用途:加密對稱密鑰(如 AES 密鑰)以便安全傳輸。

知道了函數的用途,我們開始編寫Python代碼。

寫一個工具類,分別實現函數abcd的功能,名字為JS,定義四個靜態方法:

import base64

import random

from binascii import hexlifyfrom Crypto.Cipher import AES

from Crypto.Util.Padding import padclass JS:@staticmethoddef d(d,e="010001",f="00e0b509f6259df8642dbc35662901477df22677ec152b5ff68ace615bb7b725152b3ab17a876aea8a5aa76d2e417629ec4ee341f56135fccf695280104e0312ecbda92557c93870114af6c9d05c4f7f0c3685b7a46bee255932575cce10b424d813cfe4875d3e82047b97ddef52741d546b8e289dc6935b3ece0462db0a22b8e7",g="0CoJUm6Qyw8W8jud"):'''生成數據'''i=JS.a(16)h_encText=JS.b(d,g)encText=JS.b(h_encText,i)encSecKey=JS.c(i,e,f)return encText,encSecKey@staticmethoddef a(a):'''生成16位隨機字符'''b="abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789"c=""for i in range(a):e = random.randint(0, len(b) - 1)c+=b[e]return c@staticmethoddef b(a,b):'''AES加密'''key = b.encode('utf-8')iv = "0102030405060708".encode('utf-8')data = a.encode('utf-8')cipher = AES.new(key, AES.MODE_CBC, iv)encrypted = cipher.encrypt(pad(data, AES.block_size))return base64.b64encode(encrypted).decode('utf-8')@staticmethoddef c(a,b,c):'''RSA加密'''a = a[::-1]result = pow(int(hexlify(a.encode()), 16), int(b, 16), int(c, 16))return format(result, 'x').zfill(131)

至于這幾個函數是如何改寫的。。其實很簡單。

接下來的步驟就很簡單了,編寫搜索歌曲功能代碼:

import requests

from urllib.parse import quote

from json import loadsfrom JS import JSrequests.packages.urllib3.disable_warnings()

class Searcher:url="https://music.163.com/weapi/cloudsearch/get/web?csrf_token="headers={'Host': 'music.163.com','User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/136.0.0.0 Safari/537.36','Referer': 'https://music.163.com/search/','Content-Type': 'application/x-www-form-urlencoded',}jsonStr="{\"hlpretag\":\"<span class=\\\"s-fc7\\\">\",\"hlposttag\":\"</span>\",\"s\":\"%s\",\"type\":\"1\",\"offset\":\"0\",\"total\":\"true\",\"limit\":\"%d\",\"csrf_token\":\"\"}"def __init__(self,keyword,proxies={},number=1,cookie=""):self.keyword=keywordself.proxies=proxiesself.number=numberself.headers['Cookie']=cookiedef getData(self):s=self.jsonStr%(self.keyword,self.number)params,encSecKey=JS.d(s)data=f"""params={quote(params)}&encSecKey={quote(encSecKey)}"""try:r=requests.post(self.url,headers=self.headers,data=data,verify=False,timeout=10,proxies=self.proxies)if r.status_code==200:result=loads(r.content.decode())return result['result']['songs']return Noneexcept Exception as e:print(f'[!] {e}')return None

注意注意,這里有個非常坑的點,就是在傳輸data中,數據還要進行URL加密,否則就會報400,參數錯誤。這個點害了我一晚上。

我們成功實現了通過關鍵字搜索功能,獲取到歌曲的id,name,這兩個參數至關重要

歌曲下載

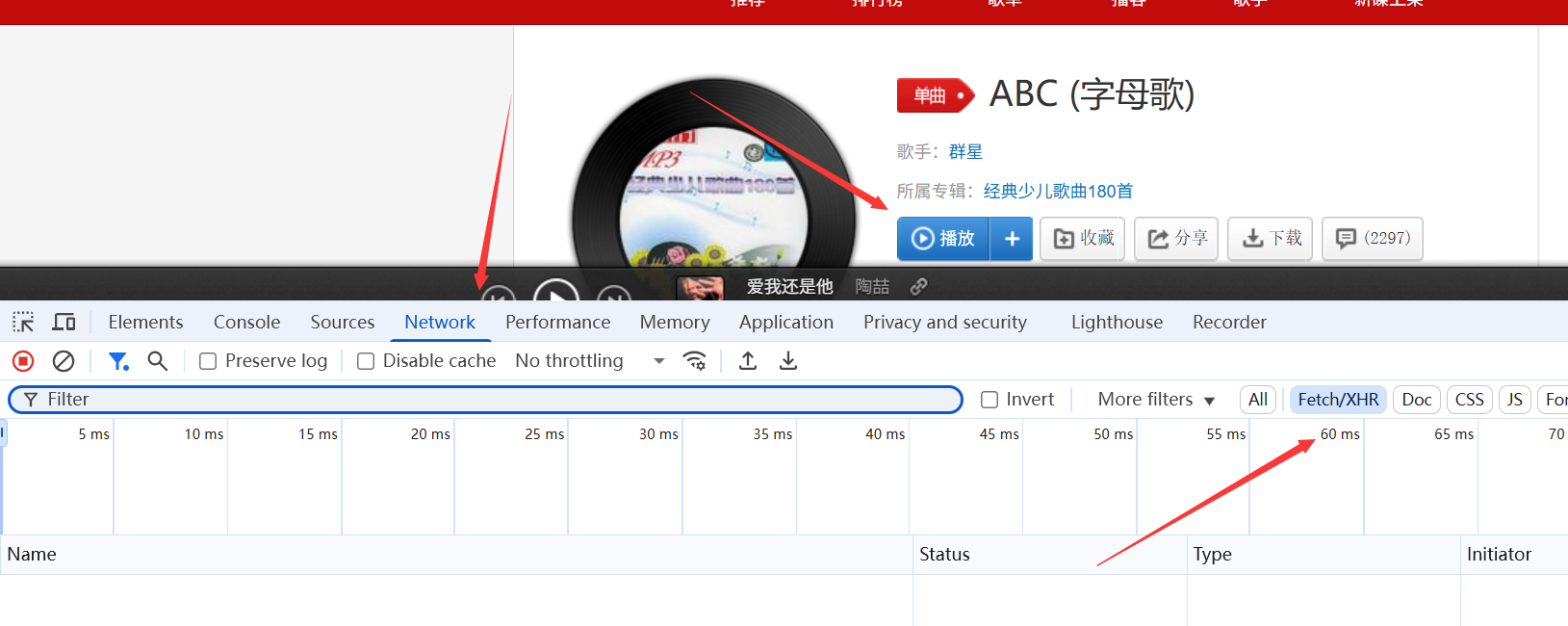

選中一首歌,我們打開詳細頁。

打開開發者工具抓包,同時點擊播放按鈕

抓取到數據包后,我們逐個分析。

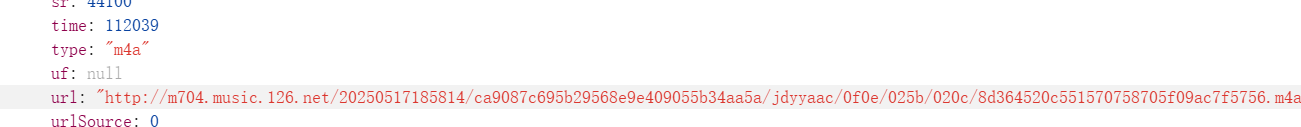

鎖定到

/weapi/song/enhance/player/url/v1

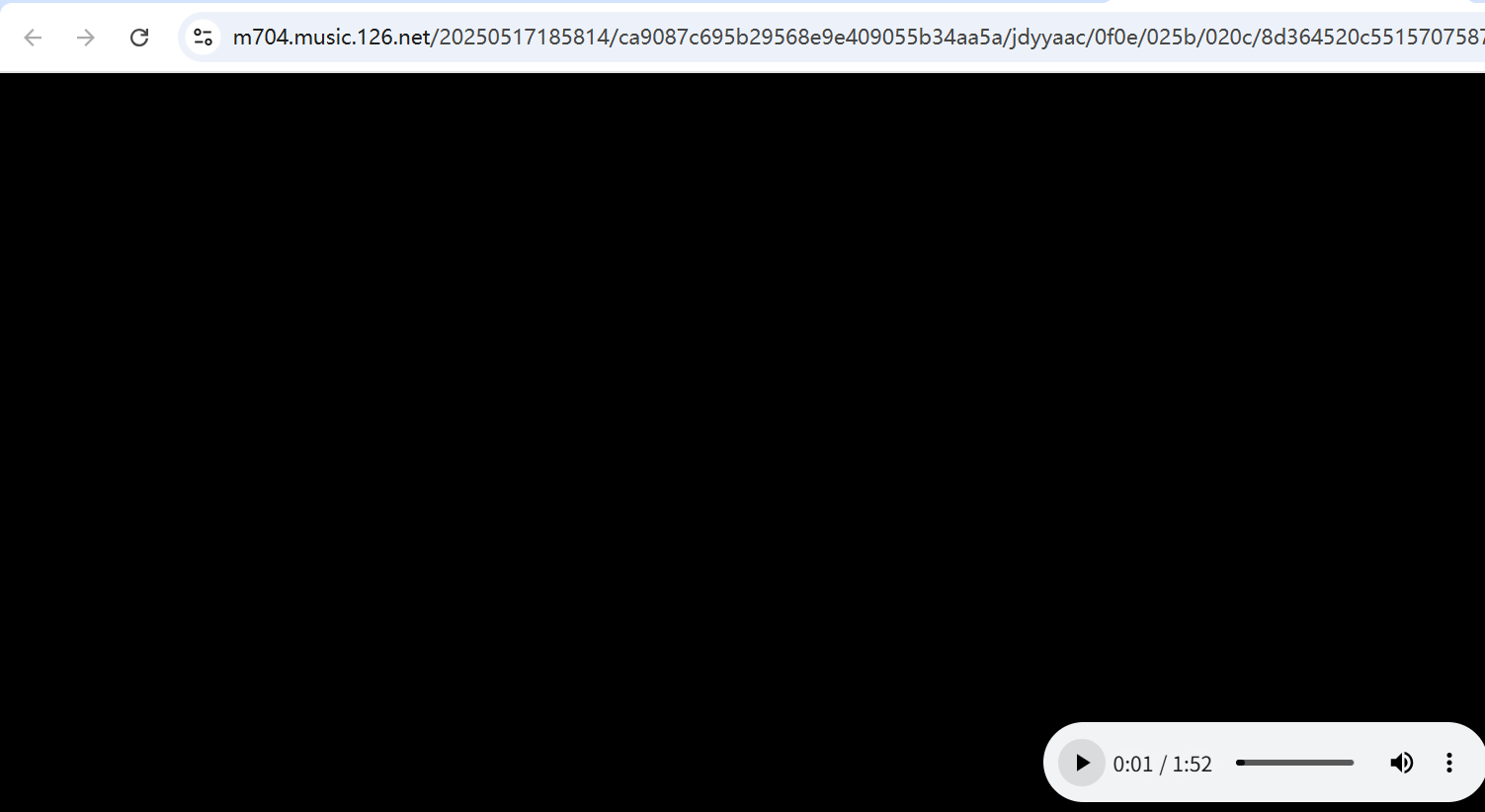

這個請求包,在請求包中,我們可以看到歌曲的下載鏈接。

我們把這個鏈接復制到瀏覽器打開,成功播放了歌曲,確定就是下載鏈接。

接下來我們分析這個請求包的參數。

熟悉的params和encsecKey,我們之前已經分析過了

使用同樣方法打好斷點,再次點擊播放按鈕,查看傳入的參數。

這里出現了歌曲id,原始的參數為:

d="{\"ids\":\"[33004804]\",\"level\":\"exhigh\",\"encodeType\":\"aac\",\"csrf_token\":\"\"}"

于是我們可以編寫相關Python代碼:

from json import loads

from urllib.parse import quoteimport requestsfrom JS import JSrequests.packages.urllib3.disable_warnings()

class Musicer:url='https://music.163.com/weapi/song/enhance/player/url/v1?csrf_token='headers={'Host': 'music.163.com','User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/136.0.0.0 Safari/537.36','Referer': 'https://music.163.com/search/','Content-Type': 'application/x-www-form-urlencoded',}jsonStr='{"ids":"[%s]","level":"exhigh","encodeType":"aac","csrf_token":""}'def __init__(self,musicid,cookie,name,proxies={}):self.musicid=str(musicid)self.headers['Cookie']=cookieself.proxies=proxiesself.name=namedef getDownloadUrl(self):s=self.jsonStr%self.musicidparams,encSecKey=JS.d(s)data=f"""params={quote(params)}&encSecKey={quote(encSecKey)}"""try:r=requests.post(self.url,headers=self.headers,data=data,verify=False,timeout=10,proxies=self.proxies)if r.status_code==200:return loads(r.content.decode())['data'][0]['url']return Noneexcept Exception as e:print(e)return Nonedef download(self):url=self.getDownloadUrl()try:r=requests.get(url,proxies=self.proxies,verify=False,timeout=10)if r.status_code==200:with open(f'{self.name}.mp3','wb') as f:f.write(r.content)print(f"[+] {self.name}.mp3 已保存")except Exception as e:print(f'[!] {e}')

至此,本項目全部完成。

總結

本博客僅做學習參考,任何違法犯罪行為與本文作者無關。

)

——4.9多協議標簽交換MPLS)

5.14)

)