一、題目問題

問題1:黑客的email名稱

問題2:黑客向幾人發送了釣魚郵件

問題3:黑客傳輸的木馬文件名

問題4:下載并運行了木馬文件的人的email名稱和ip地址,用“-”連接

問題5:黑客用于反彈shell的主機ip地址和監聽端口,用“-”連接

問題6:黑客執行的命令

以上問題答案在分析中顯示為綠色。

二、解題思路

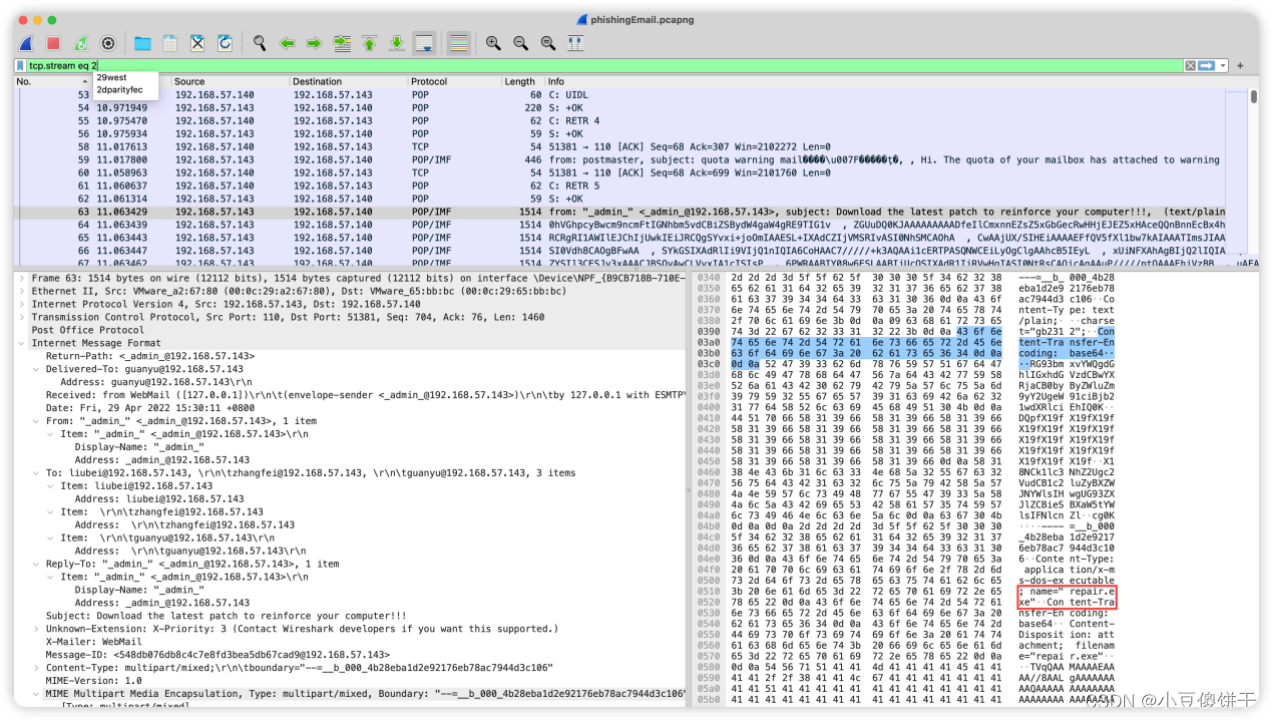

黑客在源地址192.168.57.130上向192.168.57.143的三個人發送了一條郵件

追蹤第1條tcp流量可以看到,郵件當前登錄的用戶是:_admin_

追蹤第2條tcp流量可以看到,從原地址192.168.57.140已經發起登錄申請,登錄的用戶為:guanyu@192.168.57.143

用戶guanyu打開了相關郵件,跟進郵件提示,需要下載一個補丁程序:repair.exe

追蹤第3條tcp流量可以看到用戶zhangfei在192.168.57.139上打開了相關郵件

追蹤第4條tcp流量可以看到用戶liubei在192.168.57.137打開了相關郵件

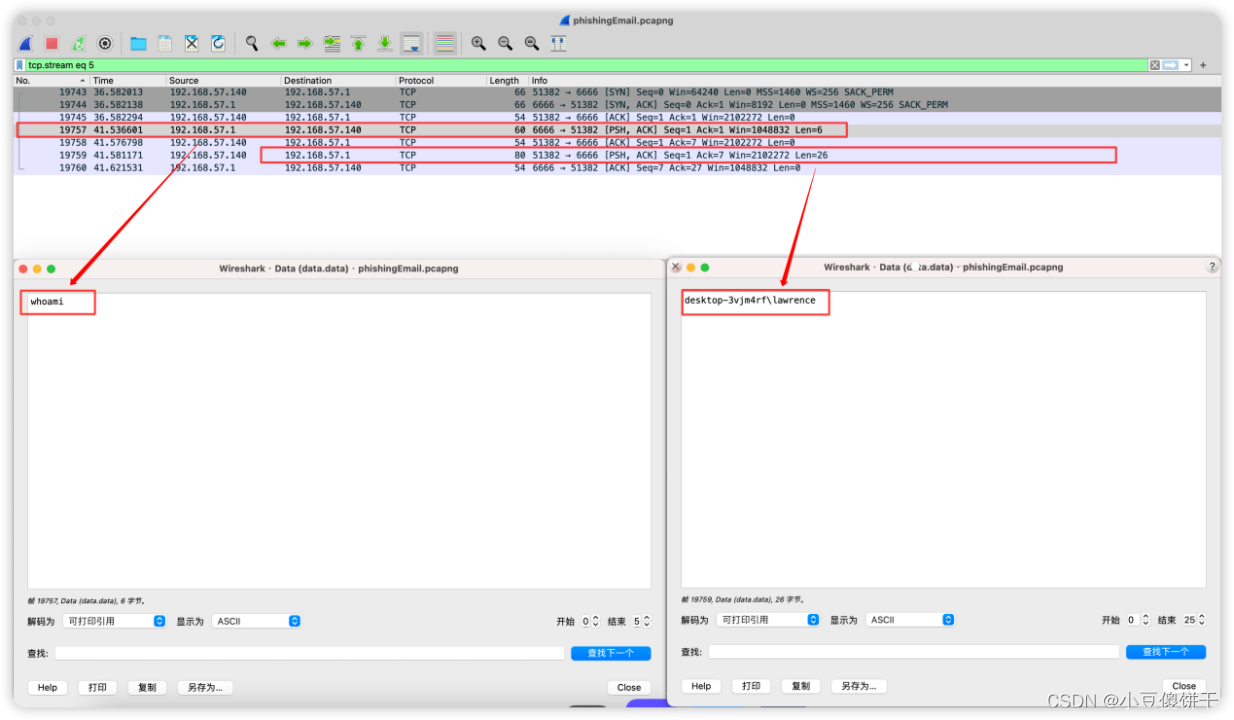

第5條流量時已經有被控的指令被執行了,這里執行的是whoami命令

在該部分信息中存在著攻擊者的IP、監聽端口及受害者的相關信息,這里看到受害者的IP地址為192.168.57.140,所以可以確定,是賬戶guanyu下載并運行了病毒程序

三、題目附件

https://pan.baidu.com/s/13xNWmm4PeU02A6yonTgJuA?pwd=vale 提取碼: vale

)

)

超級全)