文章目錄

- 🌹什么是文件加密

- ?應用場景

- 🛸案例

- 🌺描述

- 🌺代碼

🌹什么是文件加密

Java文件加密是指使用Java編程語言和相關的加密算法對文件進行加密處理。通過這種方式,可以將文件內容轉換為一種非常規的形式,使得未經授權的用戶無法直接讀取或理解文件內容,從而保護文件的機密性和安全性。

在Java中,可以使用各種加密算法來對文件進行加密,如對稱加密算法(如AES、DES)、非對稱加密算法(如RSA)、哈希函數(如MD5、SHA)等。具體的加密過程通常包括以下步驟:

選擇合適的加密算法:根據文件的保密級別和安全需求,選擇合適的加密算法。

加密文件內容:使用選定的加密算法對文件內容進行加密處理,生成加密后的數據。

存儲密鑰:對稱加密算法需要一個密鑰來進行加密和解密操作,而非對稱加密算法需要公鑰和私鑰。在文件加密過程中,需要妥善存儲和管理密鑰,以確保加密數據的安全性。

解密文件內容:在需要訪問文件內容時,使用相應的解密算法和密鑰對加密文件進行解密操作,還原出原始的文件內容。

Java文件加密在信息安全領域有著重要的應用,可以用于保護敏感數據、加密通信內容、實現數字簽名等。通過合理選擇加密算法和嚴格管理密鑰,可以有效地保護文件內容不被未經授權的用戶訪問和竊取。

?應用場景

文件加密可以在許多應用場景中發揮重要作用,以下是一些常見的應用場景:

數據保護:文件加密可用于保護敏感數據,如個人身份信息、銀行賬戶信息、醫療記錄等。通過對這些數據進行加密,即使數據被未經授權的人獲取,也無法讀取其內容,從而確保數據的隱私和保密性。

文件傳輸安全:在文件傳輸過程中,加密可以確保文件在傳輸過程中不被竊聽或篡改。通過對文件進行加密,只有授權的接收方能夠解密文件內容,確保文件傳輸的機密性和完整性。

存儲設備安全:對于存儲在本地計算機、移動設備或云存儲中的重要文件,通過加密可以防止文件遭到盜取或泄露。即使設備丟失或被盜,加密后的文件也無法被非法訪問。

版權保護:文件加密可以用于保護知識產權和版權內容。通過加密文件,可以防止未經授權的用戶復制、修改或分發受保護的文件,確保知識產權的安全和版權的合法性。

安全備份:在進行文件備份時,加密可以確保備份數據的機密性。即使備份數據被泄露或不慎丟失,未經授權的人也無法訪問備份文件的內容。

合規要求:在某些行業和法規下,如金融、醫療保健等領域,對敏感信息的保護有嚴格的合規要求。通過文件加密,可以滿足合規性要求,確保數據的安全和合規性。

總之,文件加密是一種重要的安全措施,廣泛應用于各個領域,以保護數據的機密性、完整性和可用性。無論是個人用戶還是企業組織,都可以從文件加密中獲得安全保護,并確保敏感信息不被未經授權的人訪問或篡改。

🛸案例

🌺描述

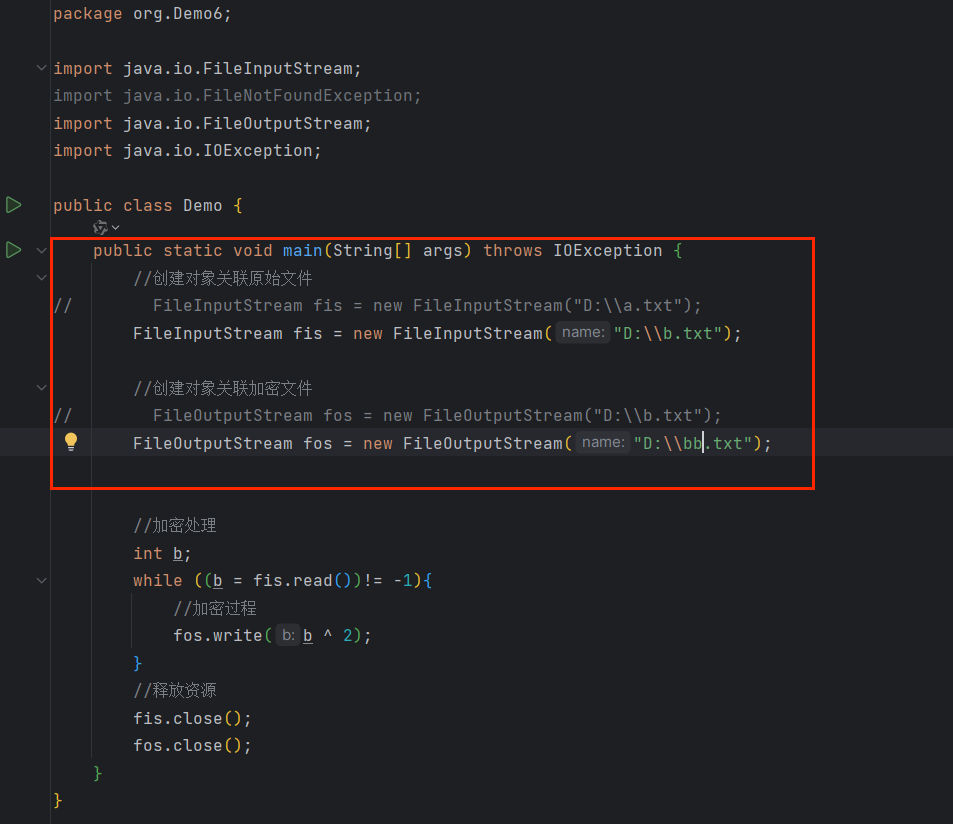

為了保證文件的安全性,就需要對原始文件進行加密處理,需要使用的時候對其進行解密處理

加密原理:

對原始文件中的每一個字節數據進行更改,然后將更改后的數據存儲到新的我加你中

解密原理:

讀取加密后的文件,按照加密的規則進行反向操作

🌺代碼

package org.Demo6;import java.io.FileInputStream;

import java.io.FileNotFoundException;

import java.io.FileOutputStream;

import java.io.IOException;public class Demo {public static void main(String[] args) throws IOException {//創建對象關聯原始文件FileInputStream fis = new FileInputStream("D:\\a.txt");//創建對象關聯加密文件FileOutputStream fos = new FileOutputStream("D:\\b.txt");//加密處理int b;while ((b = fis.read())!= -1){//加密過程fos.write(b ^ 2);}//釋放資源fis.close();fos.close();}

}這樣子我們加密成功了,但是要加密應該怎么辦呢

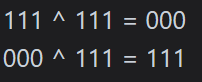

一個數連續異或^兩次,結果還是原數

那么我們就可以根據這個原理來進行解決

我們把原來的 被加密文件變為 目前需要被加密的文件 ,不就相當于解密了嘛

在技術的道路上,我們不斷探索、不斷前行,不斷面對挑戰、不斷突破自我。科技的發展改變著世界,而我們作為技術人員,也在這個過程中書寫著自己的篇章。讓我們攜手并進,共同努力,開創美好的未來!愿我們在科技的征途上不斷奮進,創造出更加美好、更加智能的明天!

: Blob Analysis(連通性解析))

)

)

))

和4.輸出部分(線性層、softmax層))

)