長亭雷池SafeLine是長亭科技耗時近 10 年傾情打造的WAF(Web Application Firewall),

一款敢打出口號 “不讓黑客越雷池一步” 的 WAF,愿稱之為史上最強的一款Web應用防火墻,足夠簡單、足夠好用、足夠強的免費且開源的 WAF,基于業界領先的語義引擎檢測技術,作為反向代理接入,保護你的網站不受黑客攻擊。

雷池SafeLine與傳統的WAF有什么區別呢?

便捷性: 采用容器化部署,一條命令即可完成安裝,0 成本上手。安全配置開箱即用,無需人工維護,可實現安全躺平式管理。

安全性: 首創業內領先的智能語義分析算法,精準檢測、低誤報、難繞過。語義分析算法無規則,面對未知特征的 0day 攻擊不再手足無措。

高性能: 無規則引擎,線性安全檢測算法,平均請求檢測延遲在 1 毫秒級別。并發能力強,單核輕松檢測 2000+ TPS,只要硬件足夠強,可支撐的流量規模無上限。

高可用: 流量處理引擎基于 Nginx 開發,性能與穩定性均可得到保障。內置完善的健康檢查機制,服務可用性高達 99.99%。

多維能力拓展 :人機驗證、監控聯動、插件集成、情報共享、免費證書、CC防護等。

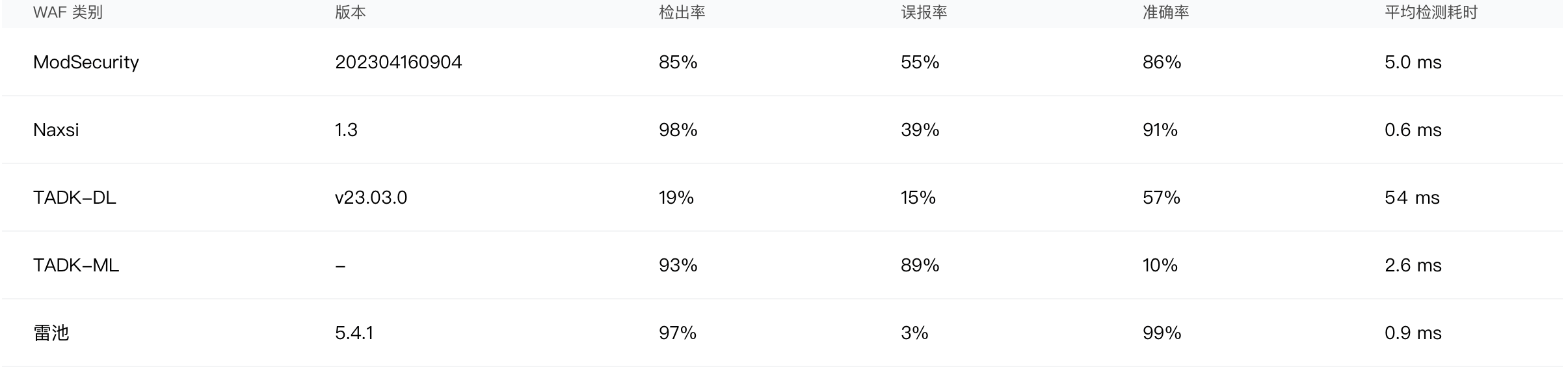

測試樣本 6614 個Http請求樣本,其中普通樣本 5845 個、攻擊樣本 769 個,下面是來自于實驗室的對比測試結果,遙遙領先

關于演示環境

官網查看右上角demo

安裝和登錄非常簡單,詳情看文檔搞定

配置防護站點

雷池以反向代理方式接入,優先于網站服務器接收流量,對流量中的攻擊行為進行檢測和清洗,將清洗過后的流量轉發給網站服務器。

TIPS: 添加后,執行 curl -H “Host: <域名>” http:// :<端口> 應能獲取到業務網站的響應。

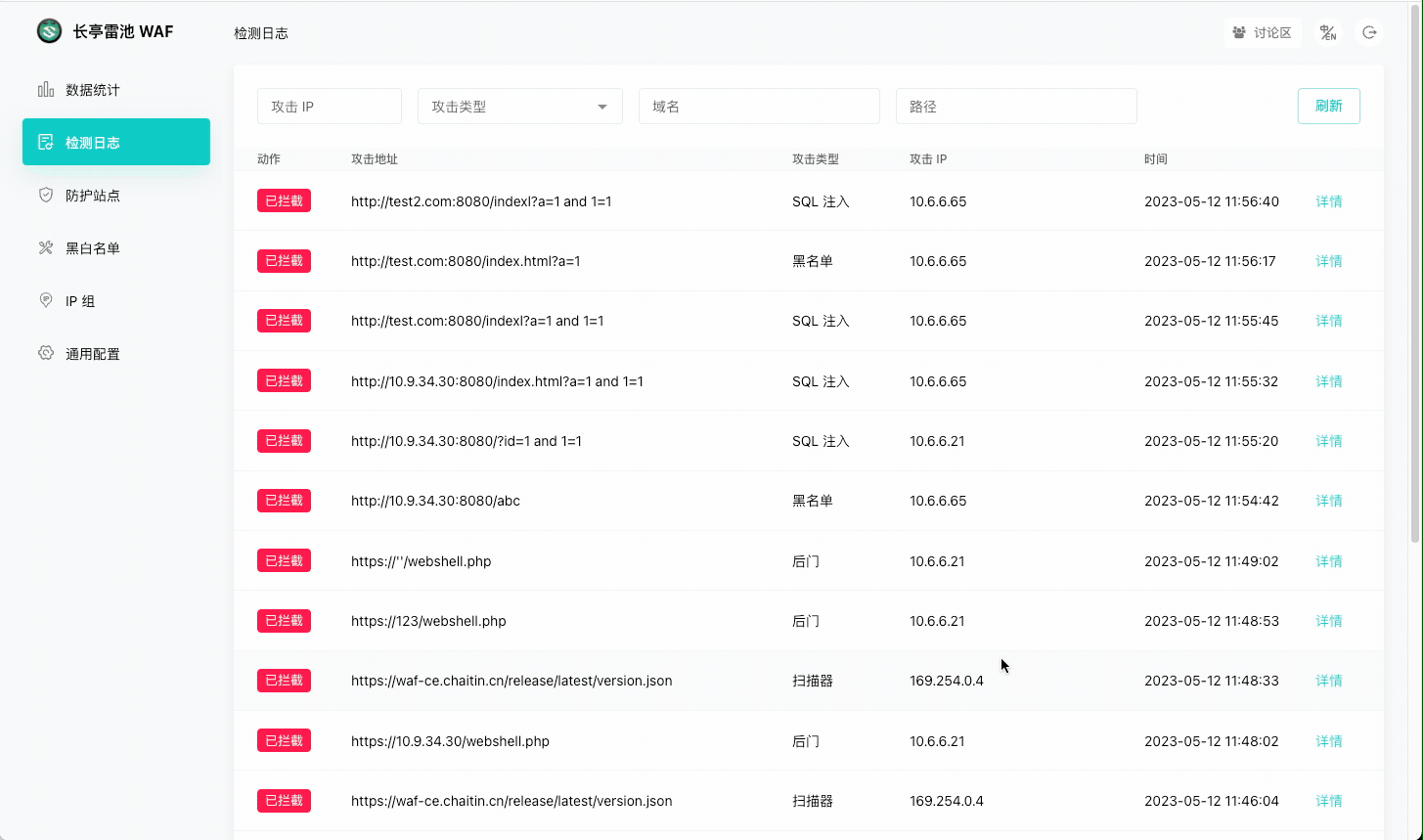

測試防護效果 使用以下方式嘗試模擬黑客攻擊,看看雷池的防護效果如何

模擬 SQL 注入攻擊: https://測試站點/?id=1+and+1=2+union+select+1

模擬 XSS 攻擊: https:// 測試站點/?id=

模擬路徑穿越攻擊: https:// 測試站點/?id=../../../../etc/passwd

模擬代碼注入攻擊: https:// 測試站點/?id=phpinfo();system(‘id’)

模擬 XXE 攻擊: https:// 測試站點?id=<?xml+version=“1.0”?><!DOCTYPE+foo+SYSTEM+“”>

兩條請求當然無法完整的測試雷池的防護效果,可以使用 blazehttp 自動化工具進行批量測試

測試工具 https ://github.com/chaitin/blazehttp

如果想了解更多詳情,可以加入長亭雷池企業微信群,可以為你解答更多

最近還新增了動態防護功能

什么是“動態防護”呢?長亭官方是這樣說的:

所謂動態防護,是在用戶瀏覽到的網頁內容不變的情況下,將網頁賦予動態特性,即使是靜態頁面,也會具有動態的隨機性。

雷池作為反向代理程序,經過雷池的網頁代碼都將被動態加密保護,動態防護可以實現很多效果,比如:

保護前端代碼的隱私性

阻止爬蟲行為

阻止漏洞掃描行為

阻止攻擊利用行為

等等行為

(圖形化界面手把手教學))

)

?詳細解讀文本分類、情感分析和機器翻譯的核心技術)

)