目錄

前言

網絡安全的重要性

關于《網絡安全應急響應實戰》

編輯推薦

內容簡介

作者簡介

圖書目錄

《網絡安全應急響應實戰》全書速覽

結束語

前言

在當今數字化時代,網絡安全已經成為企業和個人都無法忽視的重要問題。隨著網絡技術的飛速發展,網絡攻擊手段也日益復雜多樣,從簡單的惡意軟件到復雜的高級持續性威脅(APT),網絡安全威脅無處不在。企業和組織面臨著前所未有的挑戰,如何在復雜的網絡環境中快速響應并有效應對安全事件,已經成為網絡安全領域的重要課題。那么本文就來簡單嘮嘮網絡安全相關的話題,歡迎大家在評論區留言交流。

網絡安全的重要性

2025年6月15日夜間,加拿大第二大航空運營商西捷航空遭遇針對性網絡攻擊,攻擊者利用第三方地勤軟件漏洞植入惡意腳本,并通過航空公司OT系統與IT系統未完全隔離的缺陷橫向移動,最終獲取Active Directory域管理員權限。

此次攻擊導致票務系統、值機平臺及客戶數據庫全面癱瘓,持續達37小時,影響當日83%的航班調度系統,并造成超過42萬乘客的PNR(Passenger Name Record,旅客訂座記錄)記錄泄露。

事件發生后,西捷航空立即啟動應急響應機制,與執法部門、加拿大交通部及外部專家合作調查,并封鎖受感染系統以限制影響。盡管航班運營未受直接影響,但員工內部通信網絡及部分用戶功能(如密碼找回和修改)受限。網絡安全公司Mandiant初步調查顯示,此次攻擊采用新型“供應鏈攻擊”手段,暴露了航空業系統生命周期長、第三方接口數量多等安全隱患。

在這樣的情況下,西捷航空依靠完善的安全應急響應機制,在事后以最快的速度恢復了業務,同時配合相關部門進行溯源。由此可見,應急響應機制在網絡安全當中是不可或缺的一環,當下網絡安全環境日益復雜,加強網絡安全建設可以保護企業業務的穩定運行以及數字資產的安全可靠。但完善的應急響應機制可以幫助企業再設立一道“防火墻”,如果被黑客突破防御,可以第一時間將損失降到最低。

關于《網絡安全應急響應實戰》

接下來給大家推薦一本關于網絡安全的書籍——《網絡安全應急響應實戰》,這是一本專注于網絡安全應急響應的實戰指南,詳細介紹了網絡安全事件的應對策略與實戰技巧,是網絡安全從業者必備的實用手冊。本書結合大量真實案例,從基礎理論到高級實戰技巧,全方位助力讀者快速掌握網絡安全應急響應的核心技能,無論是應對日常安全事件還是復雜攻擊場景,都能游刃有余。此外,關注本文博主,點贊+收藏本文,并在評論區留言“入手網絡安全”,我們將隨機選取三名幸運讀者,送出紙質版《網絡安全應急響應實戰》一本,截止時間:2025年07月29日。入手《網絡安全應急響應實戰》傳送門:https://item.jd.com/14459045.html或者《網絡安全應急響應實戰》(甄誠 馬東辰 張晨)【簡介_書評_在線閱讀】 - 當當圖書,個人覺得這本書非常實用,是一本不可多得的網絡安全實戰寶典,值得每一位安全從業者擁有并深入學習!

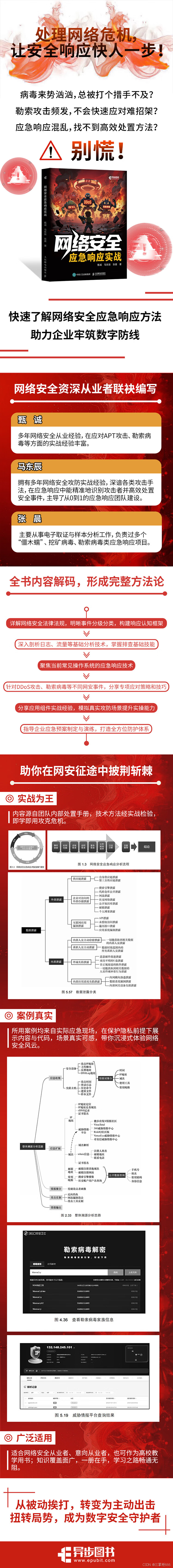

編輯推薦

適讀人群 :本書適用于廣大網絡安全從業者,包含但不限于大中型互聯網公司的員工,以及想要從事安全工作的讀者,也可作為高等院校相關專業的教學用書。

1. 網絡安全應急響應是企業安全防護體系建設的關鍵環節,一鍵響應,全域聯動

2. 前360公司安全服務中心核心成員聯袂編寫

3. 全面覆蓋網絡安全應急響應技術,輔以實戰案例,深度解析多種主流網絡攻擊的應急響應策略

內容簡介

本書主要介紹網絡安全應急響應的法律法規和相關技術,并給出不同場景下的實戰案例,旨在幫助讀者全面了解網絡安全應急響應的措施,掌握實用的應急響應技能和策略。

本書共7章,先從與網絡安全應急響應相關的法律法規、事件分級和分類入手,然后介紹日志分析、流量分析、威脅情報分析和溯源分析等基礎技術,隨后展示常見操作系統下的應急響應技術和應急響應高階技術(如內存取證技術和樣本分析技術),接著針對不同的網絡安全事件(例如DDoS攻擊、勒索病毒)分享應急響應策略和技巧,之后介紹常見應用組件應急響應實戰,最后介紹在企業中如何制定網絡安全應急響應預案和如何實施網絡安全應急演練等。

本書適用于廣大網絡安全從業者,包含但不限于大中型互聯網公司的員工,以及想要從事網絡安全工作的讀者。本書也可作為高等院校相關專業的教學用書。

作者簡介

甄誠,網絡安全專家,曾在360公司安全服務中心應急響應團隊擔任負責人。擁有多年網絡安全從業經驗曾為政府機構、企事業單位提供專業服務,在應對APT擊、勒索病毒事件、挖礦病毒事件、網站入侵事件等方面擁有豐富的實戰經驗,并具備深厚的應急響應體系建設經驗。 馬東辰,騰訊云鼎實驗室安全專家,曾在360公司安全服務中心擔任副總經理,擁有多年網絡安全從業經驗,曾為政府機構、央企、民企(如證券、互聯網公司)提供專業服務,具有豐富的應急響應經驗,并具備深厚的網絡安全應急響應團隊及體系建設經驗。 張晨,360公司安全服務應急響應團隊前核心成員,主要從事電子取證、樣本分析等工作。曾在國內某通信設備制造公司任網絡安全研究員負責過多個“僵木蠕”、挖礦病毒勒索病毒類應急響應項目,具備豐富的網絡安全應急響應實戰經驗。

圖書目錄

1.1 應急響應及網絡安全應急響應 1

1.1.1 網絡安全應急響應的含義 2

1.1.2 網絡安全應急響應的作用 2

1.1.3 網絡安全應急響應的相關法律法規與要求 3

1.2 網絡安全應急響應面臨的挑戰與發展趨勢 7

1.2.1 網絡安全應急響應面臨的挑戰 7

1.2.2 網絡安全應急響應技術向工具化、平臺化發展 9

1.3 網絡安全應急響應流程 12

1.4 常見網絡安全應急響應場景 15

第 2章 應急響應基礎技術 17

2.1 日志分析技術 17

2.1.1 Windows日志分析 18

2.1.2 Linux日志分析 32

2.1.3 Web日志分析 38

2.2 流量分析技術 42

2.2.1 實時流量分析 42

2.2.2 回溯流量分析 46

2.2.3 Wireshark 47

2.2.4 tcpdump 51

2.2.5 典型案例分析 52

2.3 威脅情報分析技術 55

2.3.1 威脅情報的來源 56

2.3.2 威脅情報的使用 56

2.3.3 威脅情報平臺的使用 57

2.4 溯源分析技術 59

2.4.1 整體溯源分析思路 59

2.4.2 溯源信息擴展 61

第3章 常見操作系統下的應急響應技術 63

3.1 Windows應急響應技術 63

3.1.1 日志分析 63

3.1.2 網絡連接分析 64

3.1.3 異常進程分析 66

3.1.4 異常賬戶分析 67

3.1.5 流量分析 71

3.1.6 異常服務分析 71

3.1.7 任務計劃分析 74

3.1.8 啟動項分析 76

3.1.9 可疑目錄及文件分析 78

3.2 Linux應急響應技術 80

3.2.1 日志分析 80

3.2.2 網絡連接分析 81

3.2.3 異常進程分析 83

3.2.4 異常賬戶分析 84

3.2.5 計劃任務分析 89

3.2.6 異常目錄及文件分析 91

3.2.7 命令歷史記錄分析 92

3.2.8 自啟動服務分析 93

3.2.9 流量分析 95

3.3 macOS應急響應技術 96

3.3.1 日志分析 96

3.3.2 異常賬戶分析 96

3.3.3 異常啟動項分析 98

3.3.4 異常進程分析 99

3.3.5 異常文件分析 100

3.3.6 網絡配置分析 103

第4章 應急響應高階技術 104

4.1 內存取證技術 104

4.1.1 內存鏡像提取 105

4.1.2 內存鏡像分析 111

4.1.3 內存取證分析實戰 116

4.2 樣本分析技術 123

4.2.1 樣本分析基礎 124

4.2.2 情報檢索 128

4.2.3 文件分析沙箱 131

4.2.4 人工樣本分析 132

第5章 網絡安全事件應急響應實戰 171

5.1 DDoS攻擊類應急響應實戰 171

5.1.1 DDoS攻擊主要類型 172

5.1.2 DDoS攻擊現象 175

5.1.3 DDoS攻擊應急響應案例 176

5.2 勒索病毒類應急響應實戰 177

5.2.1 勒索病毒分類 177

5.2.2 勒索病毒現象 178

5.2.3 勒索病毒處置 179

5.2.4 攻擊路徑溯源 179

5.2.5 勒索病毒應急響應案例 180

5.3 釣魚郵件類應急響應實戰 182

5.3.1 釣魚郵件主要類型 183

5.3.2 釣魚郵件分析流程 184

5.3.3 釣魚郵件應急響應案例 187

5.4 挖礦病毒類應急響應實戰 189

5.4.1 挖礦病毒的發現與分析 190

5.4.2 挖礦病毒主要傳播方式 193

5.4.3 挖礦病毒應急響應案例 195

5.5 Webshell攻擊類應急響應實戰 196

5.5.1 Webshell攻擊分析思路 197

5.5.2 Webshell攻擊排查步驟 198

5.5.3 Webshell攻擊應急響應案例 199

5.6 網頁篡改類應急響應實戰 207

5.6.1 網頁篡改分析思路 208

5.6.2 網頁篡改排查流程 208

5.6.3 網頁篡改應急響應案例 210

5.7 網站劫持類應急響應實戰 213

5.7.1 網站劫持分析思路 213

5.7.2 網站劫持排查流程 214

5.7.3 網站劫持應急響應案例 215

5.8 數據泄露類應急響應實戰 225

5.8.1 數據泄露分析思路 225

5.8.2 數據泄露排查流程 226

5.8.3 數據泄露應急響應案例 227

第6章 常見應用組件應急響應實戰 231

6.1 中間件 231

6.1.1 IIS 232

6.1.2 NGINX 235

6.1.3 Apache 236

6.1.4 Tomcat 238

6.1.5 WebLogic 239

6.1.6 JBoss 243

6.2 郵件系統 245

6.2.1 Coremail 246

6.2.2 Exchange Server 247

6.3 OA系統 249

6.3.1 泛微OA系統 250

6.3.2 致遠OA系統 251

6.4 數據庫 253

6.4.1 MySQL 253

6.4.2 MSSQL Server 257

6.4.3 Oracle 262

6.5 其他常見應用組件 270

6.5.1 Redis 271

6.5.2 Confluence 272

6.5.3 Log4j 2 274

6.5.4 Fastjson 276

6.5.5 Shiro 277

6.5.6 Struts 2 280

6.5.7 ThinkPHP 282

第7章 企業網絡安全應急響應體系建設 284

7.1 獲得高層領導支持 284

7.2 建設應急響應團隊 285

7.3 制定應急響應預案 286

7.4 網絡安全應急演練實施 287

7.5 網絡安全持續監控和不斷改進 289

7.6 不同行業企業應急響應體系建設的區別 290

結語 291

附錄A 網絡安全事件應急預案 292

A.1 總則 292

A.1.1 編制目的 292

A.1.2 適用范圍 292

A.1.3 事件分級 293

A.1.4 工作原則 294

A.2 組織機構與職責 294

A.2.1 領導機構與職責 294

A.2.2 辦事機構與職責 294

A.3 監測與預警 295

A.3.1 預警分級 295

A.3.2 安全監測 295

A.3.3 預警研判和發布 295

A.3.4 預警響應 296

A.3.5 預警解除 296

A.4 應急處置 297

A.4.1 初步處置 297

A.4.2 信息安全事件 297

A.4.3 應急響應 297

A.5 具體處置措施 299

A.5.1 有害程序事件 299

A.5.2 網絡攻擊事件 299

A.5.3 信息破壞事件 300

A.5.4 設備故障事件 300

A.5.5 災害性事件 300

A.5.6 其他事件 300

A.5.7 應急結束 300

A.5.8 調查處理和總結評估 301

A.5.9 總結和報告 301

A.6 預防工作 301

A.6.1 日常管理 301

A.6.2 監測預警和通報 302

A.6.3 應急演練 302

A.6.4 重要保障 302

A.7 工作保障 302

A.7.1 技術支撐 302

A.7.2 專家隊伍 303

A.7.3 資金保障 303

A.7.4 責任與獎懲 303

A.8 附則 303

附錄B 網絡安全應急演練方案 306

B.1 總則 306

B.1.1 應急演練定義 306

B.1.2 應急演練目標 306

B.1.3 應急演練原則 307

B.1.4 應急演練分類 307

B.1.5 應急演練規劃 309

B.2 應急演練組織機構 309

B.2.1 組織單位 309

B.2.2 參演單位 310

B.3 應急演練流程 311

B.4 應急演練準備 311

B.4.1 制訂演練計劃 311

B.4.2 設計演練方案 312

B.4.3 演練動員與培訓 314

B.4.4 應急演練保障 314

B.5 應急演練實施 315

B.5.1 系統準備 315

B.5.2 演練開始 315

B.5.3 演練執行 315

B.5.4 演練解說 316

B.5.5 演練記錄 316

《網絡安全應急響應實戰》全書速覽

結束語

隨著本文的結束,我們已經系統地學習了網絡安全應急響應的各個方面,從基礎理論到實戰技巧,從攻擊檢測到事件恢復,每一個環節都至關重要。網絡安全應急響應不僅是一項技術工作,更是一種責任和使命。在網絡世界中,每一個安全事件都可能對企業和個人造成巨大的影響,因此,我們必須時刻保持警惕,不斷提升自己的應急響應能力。通過對《網絡安全應急響應實戰》的學習,相信大家已經對網絡安全應急響應有了更深入的理解和更全面的掌握。然而,網絡安全領域的發展日新月異,新的攻擊手段和威脅不斷涌現。因此,我們不能滿足于現狀,而應持續學習,不斷更新知識體系,提升應對復雜威脅的能力。在此,我也希望本文能夠為網絡安全領域的從業者提供有價值的參考,為初學者打開一扇通往網絡安全世界的大門。網絡安全需要我們每一個人的共同努力,只有通過不斷學習、實踐和分享經驗,我們才能更好地應對未來的挑戰,守護網絡空間的安全與穩定。

)

![[Python] -項目實戰4- 利用Python進行Excel批量處理](http://pic.xiahunao.cn/[Python] -項目實戰4- 利用Python進行Excel批量處理)

核心解析:下一代搜索技術的演進與落地策略)

)