一、 內容審計需求背景

1.網絡安全法要求

- 明確責任人:制定內部安全管理制度和操作規程,落實安全保護責任。

- 監測、記錄并保留日志:采取監測、記錄網絡運行狀態、網絡安全事件的技術措施,并按照規定留存相關網絡日志不少于六個月。

- 采取防范保護措施:防范計算機病毒和網絡攻擊、網絡侵入等。

- 數據分類、備份和加密:實施數據分類、重要數據備份和加密等措施。

- 其他法律義務:履行法律、行政法規規定的其他義務。

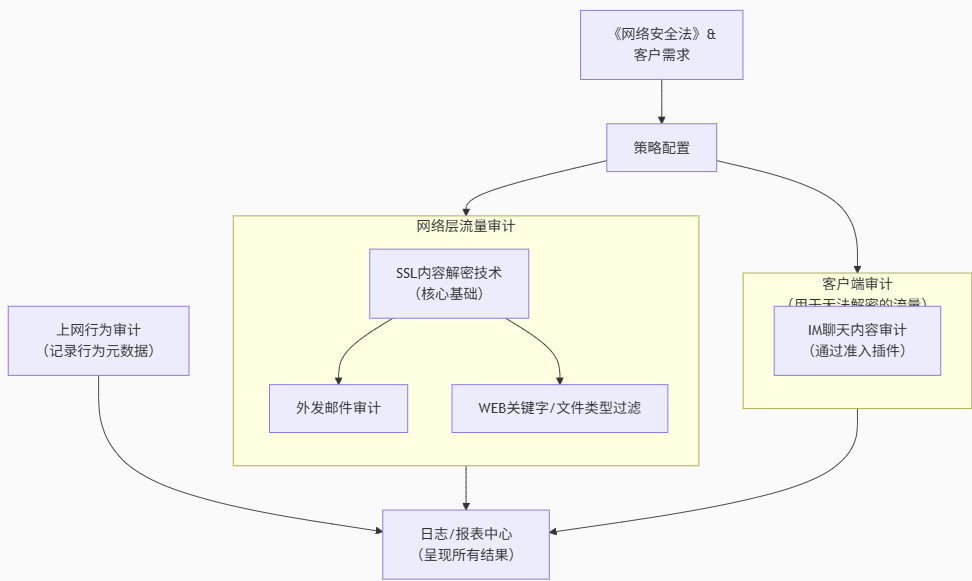

二、上網行為審計技術

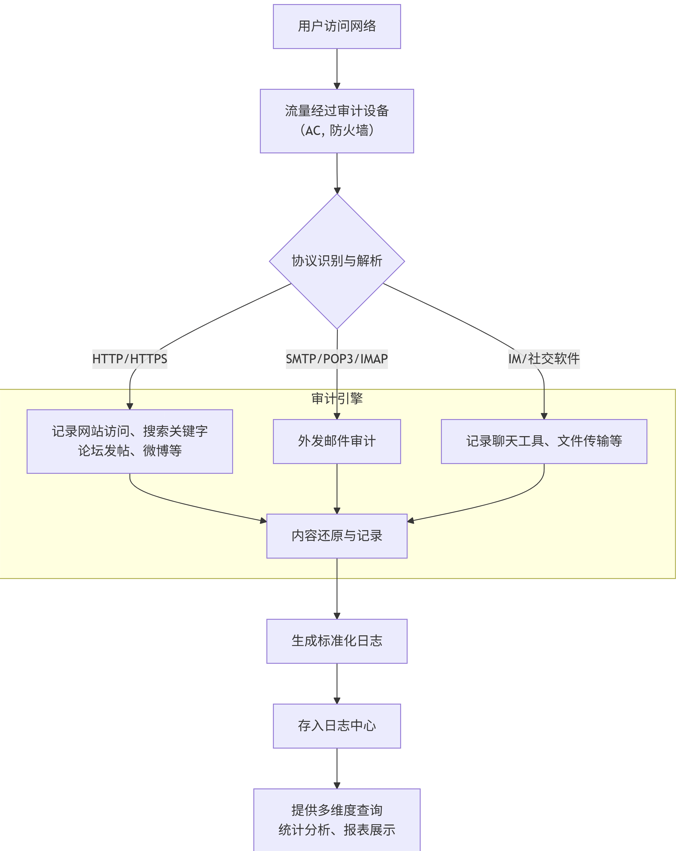

1. 核心概念

上網行為審計是指對組織內部用戶在網絡上的所有活動進行記錄、分析和追溯的技術。其核心價值在于?“行為可視化”?和?“事后可追溯”。

2.日志

2.1 日志中心

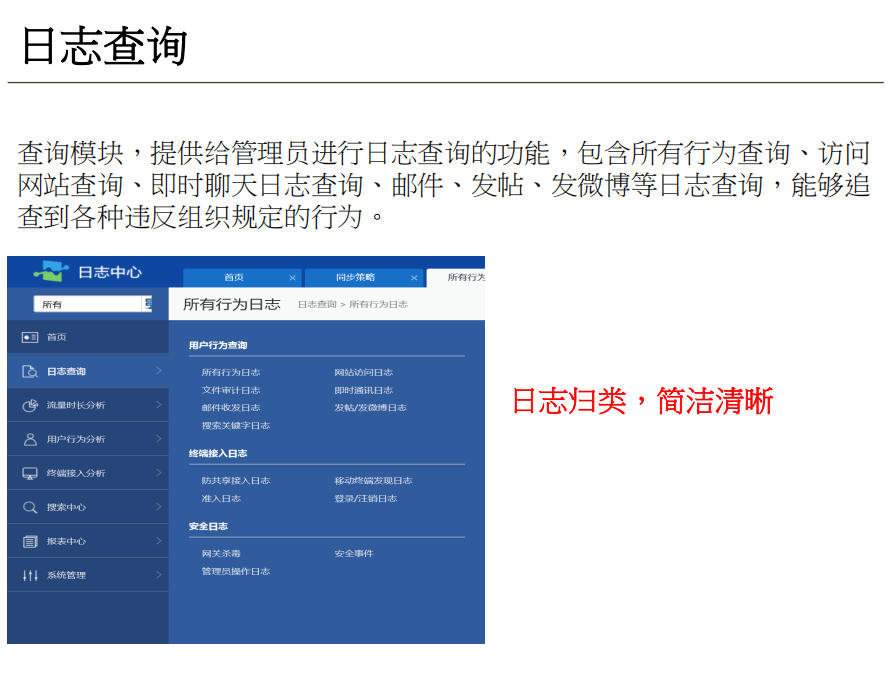

日志中心可本地或遠程存儲日志,供查詢歷史上網行為日志。日志查詢模塊為管理員提供功能,能查詢所有行為、網站訪問、即時聊天等各類日志,可追查違規行為,日志歸類清晰。能查詢所有行為日志(不顯示內容),還可按指定時間、用戶、組、應用等參數,或源區域、終端類型、目的IP等其他參數過濾查詢。

2.1? 日志查詢

3.統計分析

統計分析主要滿足流量、時長、用戶行為、合規性等分析需求,能快速自動生成精美圖表呈現數據,還可自由切換不同風格表格,例如可進行應用流量排行統計展示。

4.報表中心

報表中心支持客戶訂閱指定報表內容并上報至指定郵箱審閱,能滿足流量時長、用戶行為、合規性等分析需求,助力用戶查看帶寬健康、應用流量排行、工作效率評級等各類分析報表。

5.審計架構與流程

? 上網行為審計和上網行為管理有什么區別?

A:這是一個非常經典的問題。

行為管理(Management)?側重于?“控制”?和?“干預”,是在行為發生之時進行阻止或允許。例如,禁止訪問游戲網站、限制帶寬。

行為審計(Audit)?側重于?“記錄”?和?“追溯”,是在行為發生之后進行查詢和分析。例如,查詢某個員工上周訪問了哪些網站,發了什么帖子。

關系:審計是管理的基礎。只有先清晰地記錄行為,才能制定出有效的管理策略。同時,審計也是驗證管理策略是否生效的重要手段。

? 如果用戶使用了代理、VPN或者Tor瀏覽器,如何審計?

A:這會極大增加審計難度。

代理/VPN:普通上網行為審計設備無法解析加密隧道內的流量。應對方法:

策略封鎖:從管理層面,直接封禁已知的代理和VPN協議端口、IP或域名。

終端插件:在員工電腦上安裝準入插件,插件可以監控更底層的網絡活動,發現并上報代理軟件的使用行為。

流量特征分析:即使流量加密,其包長、發送頻率等特征也可能暴露所使用的工具,可以進行旁路分析預警。

Tor:更難審計。通常在企業網絡出口直接阻斷Tor節點的IP連接。

?如何保證審計日志的不可篡改性和真實性?

A:這是審計有效性的生命線。

權限分離:只有超級管理員有日志刪除和導出權限,且其所有操作本身會被系統日志記錄。

日志加密存儲:日志在數據庫中以加密形式存儲。

異地備份:將日志實時或定期同步到專用的日志服務器或SOC平臺,實現“異地留存”。

第三方審計:使用數字簽名、區塊鏈等技術確保日志鏈條的完整性(高級方案)。

三、 外發郵件審計技術

1.需求背景

2.核心概念

專門對通過企業網絡外發的電子郵件進行內容級的審查與記錄,是防止數據泄露(DLP)的關鍵技術。

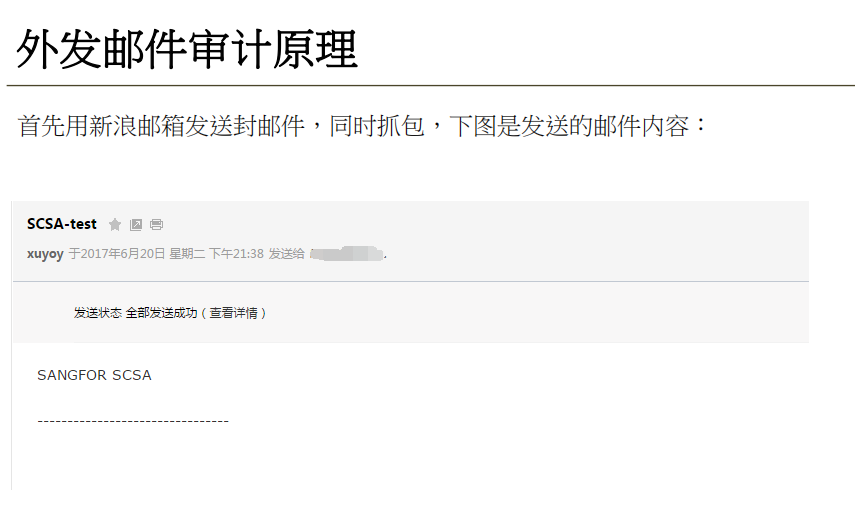

3.審計原理與技術實現

基于協議解析(對明文協議)

原理:對SMTP(發送)、POP3/IMAP(接收)等郵件協議進行深度解析(DPI)。

過程:還原郵件正文、附件、發件人、收件人、主題等。

局限性:只能審計未加密的郵件。一旦郵件客戶端和郵箱服務器之間使用了SSL/TLS加密,此方法失效。

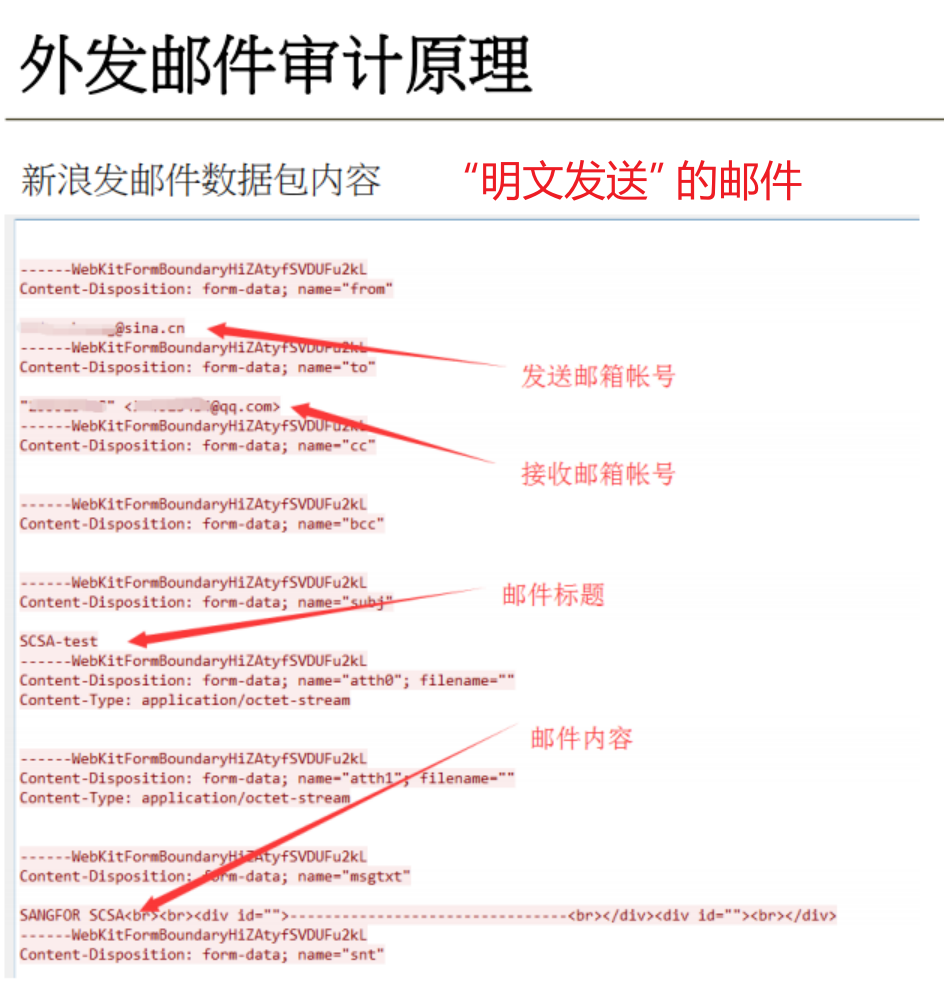

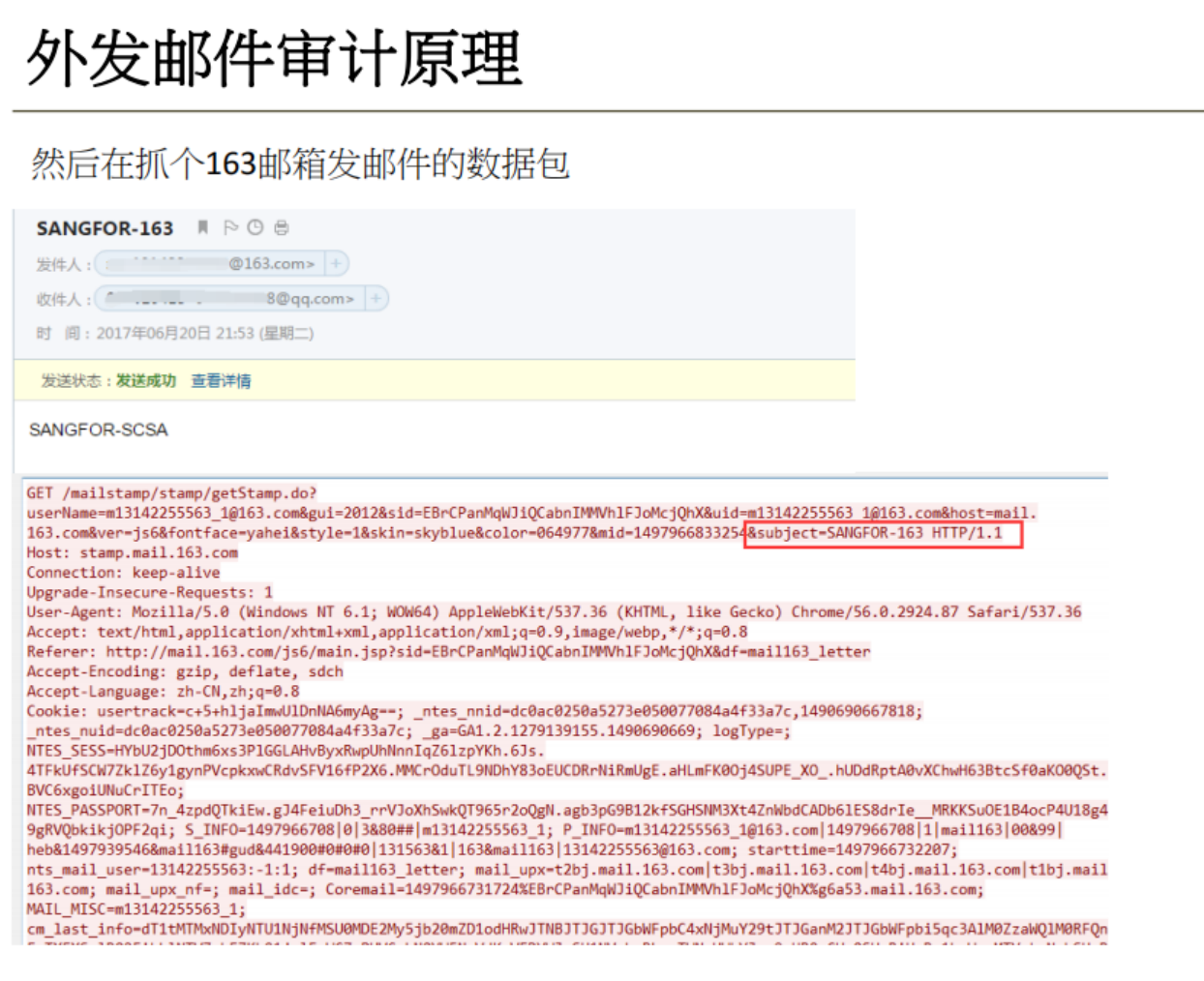

兩份數據包有什么異同?

1?、數據包的內容格式完全不一樣,參數也不一樣。

2?、相同之處就是這兩個郵箱都是以明文方式發送的。

那么密文的外發郵箱能審計嗎?

能,詳細看SSL解密。

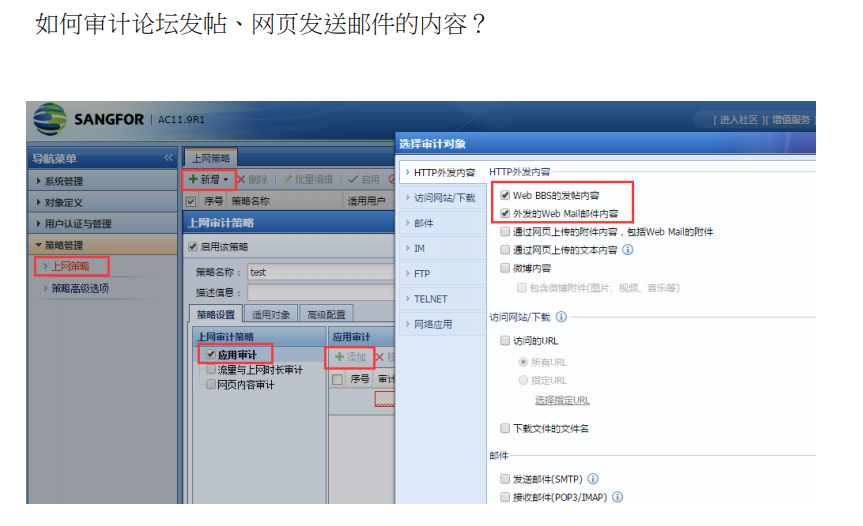

外發郵件審計技術

專門審計通過網頁發送的郵件內容(如QQ郵箱、新浪郵箱等)。

核心問題是:很多郵件是SSL加密的,普通審計無法看到內容。

所以引出下一個技術:SSL內容解密技術

四、SSL內容解密技術

AC(審計設備等)作為中間實體,在客戶端與服務器的SSL通信過程中,攔截客戶端對服務器的請求,向客戶端出示偽造的服務器證書,同時以合法身份與服務器建立SSL連接。這樣,AC就能獲取客戶端與服務器之間加密傳輸的數據,從而實現解密,以便進行審計等操作。

場景一:Webmail(網頁郵箱) - 如登錄 mail.qq.com 發郵件

1.挑戰:(背景)

現代Webmail(如QQ郵箱、Gmail)全部使用?HTTPS(SSL加密)?協議。就像車輛進入了加密隧道,外面的攝像頭(AC)看不到里面。

2.過程:

SSL內容解密(中間人解密)?

AC設備在網絡出口扮演?“代理”?角色。

當用戶連接?

mail.qq.com?時,AC會截獲這個請求,并自己偽造一個?mail.qq.com?的證書發給用戶。如果用戶的電腦信任了AC的根證書(需要管理員提前部署),它就會和AC成功建立SSL連接。至此,AC拿到了解密的第一把鑰匙。

AC再以客戶端的身份,去連接真實的騰訊服務器,建立真正的SSL連接。AC拿到了解密的第二把鑰匙。

于是,AC就成為了一個透明的中間人,可以解密、審計用戶收發的郵件內容,然后再重新加密轉發出去。

配置關鍵:必須激活SSL解密功能,并在策略中指定要對哪些郵件網站(如?mail.qq.com)進行解密。

抓包分析!!!

SSL內容解密技術?????核心技術

通過“中間人”方式解密HTTPS流量,實現對加密內容的審計。

需要設備安裝偽造的CA證書,終端信任該證書后才能解密。

是外發郵件審計、WEB關鍵字過濾、IM內容審計的基礎。

總結與對比

| 特性 | 上網行為審計 | 外發郵件審計 |

|---|---|---|

| 范圍 | 廣,覆蓋所有網絡應用(Web, IM, 郵件,游戲等) | 專,聚焦于郵件協議(SMTP, POP3, IMAP, Webmail) |

| 技術核心 | 協議識別與解析(DPI)、海量日志處理 | SSL解密、郵件協議深度解析 |

| 主要挑戰 | 加密流量(HTTPS)、匿名工具、海量數據存儲與分析 | SSL加密郵件的解密、終端證書部署、手機等繞過設備的行為 |

| 面試側重 | 概念辨析(vs管理)、審計廣度、應對規避手段 | 技術深度(SSL解密原理)、審計維度、繞過場景的應對 |

1、微信網頁版的聊天內容是否可以審計?

原理和郵件一樣,只要走 HTTPS 加密,AC 配置 SSL 識別就能解密審計 。

2、開啟SSL內容識別后,有證書告警,怎么消除?

在客戶端電腦裝 AC 的 SSL 識別根證書,讓系統信任偽造的證書,就不會告警了 。

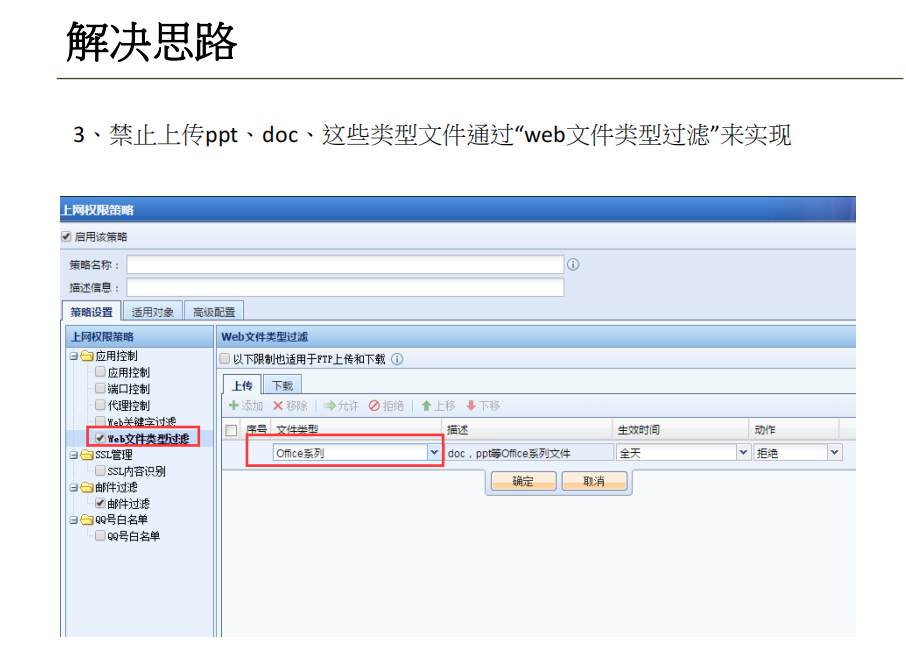

五、網頁關鍵字過濾技術

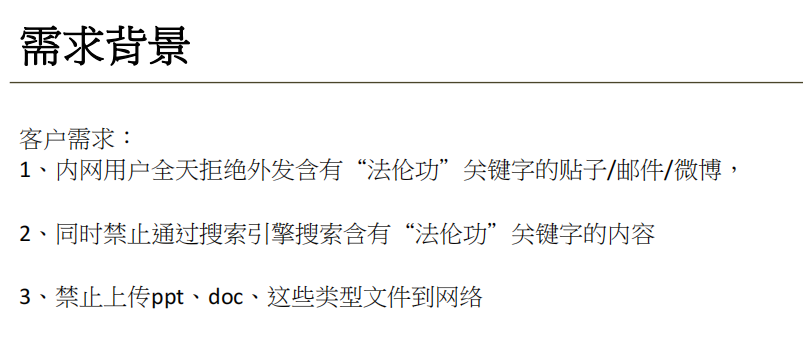

1.需求背景

2.基礎概念

一種基于預定義的關鍵詞列表,對用戶通過Web訪問和發送的內容進行實時掃描和匹配的技術。一旦發現違規內容,可根據策略執行記錄、告警或阻斷操作。

3.技術實現的兩個層次

對明文HTTP流量:直接進行DPI,掃描數據包內容即可。

對加密HTTPS流量:必須首先依賴SSL內容解密技術(見3.7.4),將流量解密成明文后,才能進行關鍵字匹配。

這就是兩者最直接的聯系:SSL解密是為WEB關鍵字過濾(在HTTPS環境下)鋪路的基礎設施。

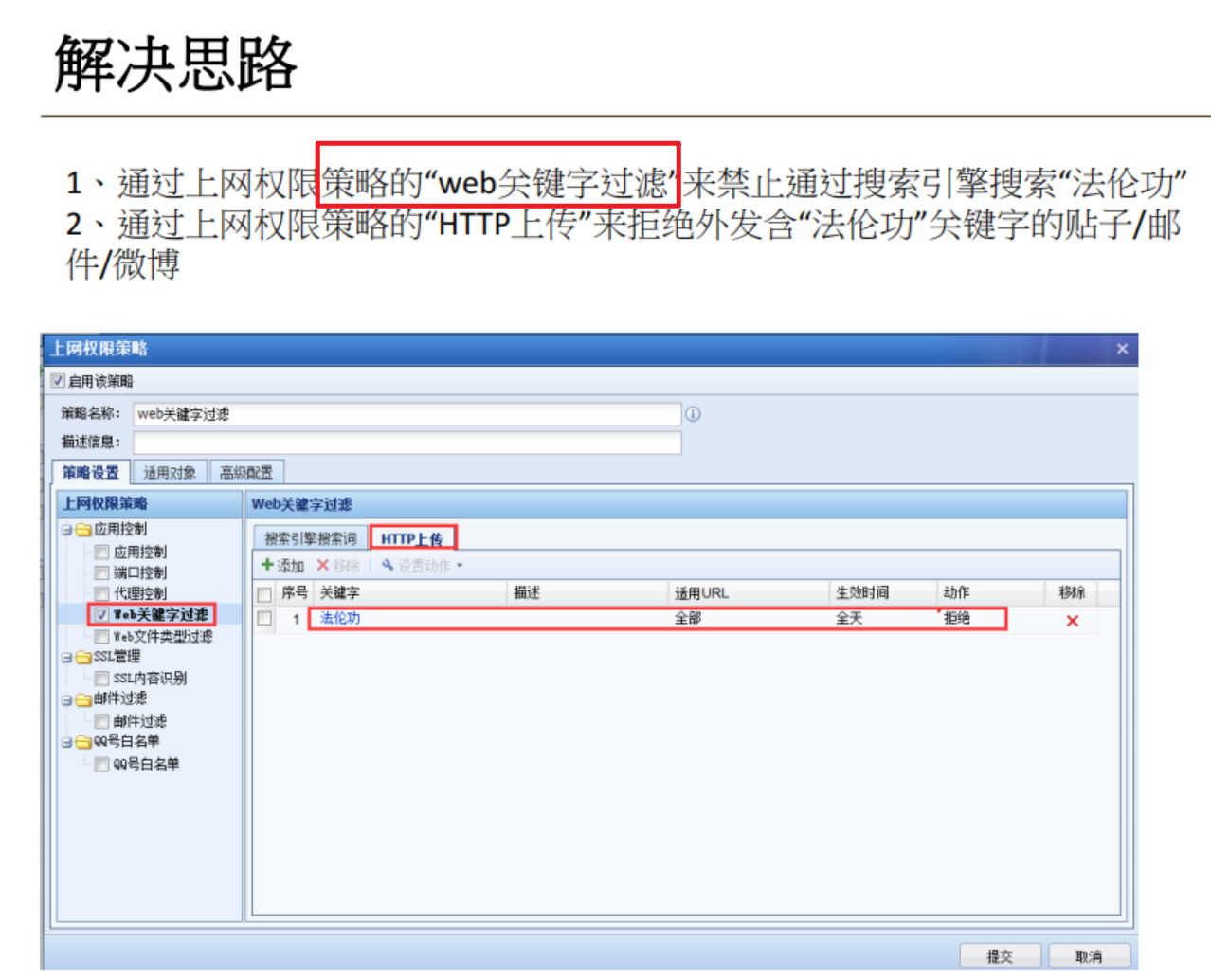

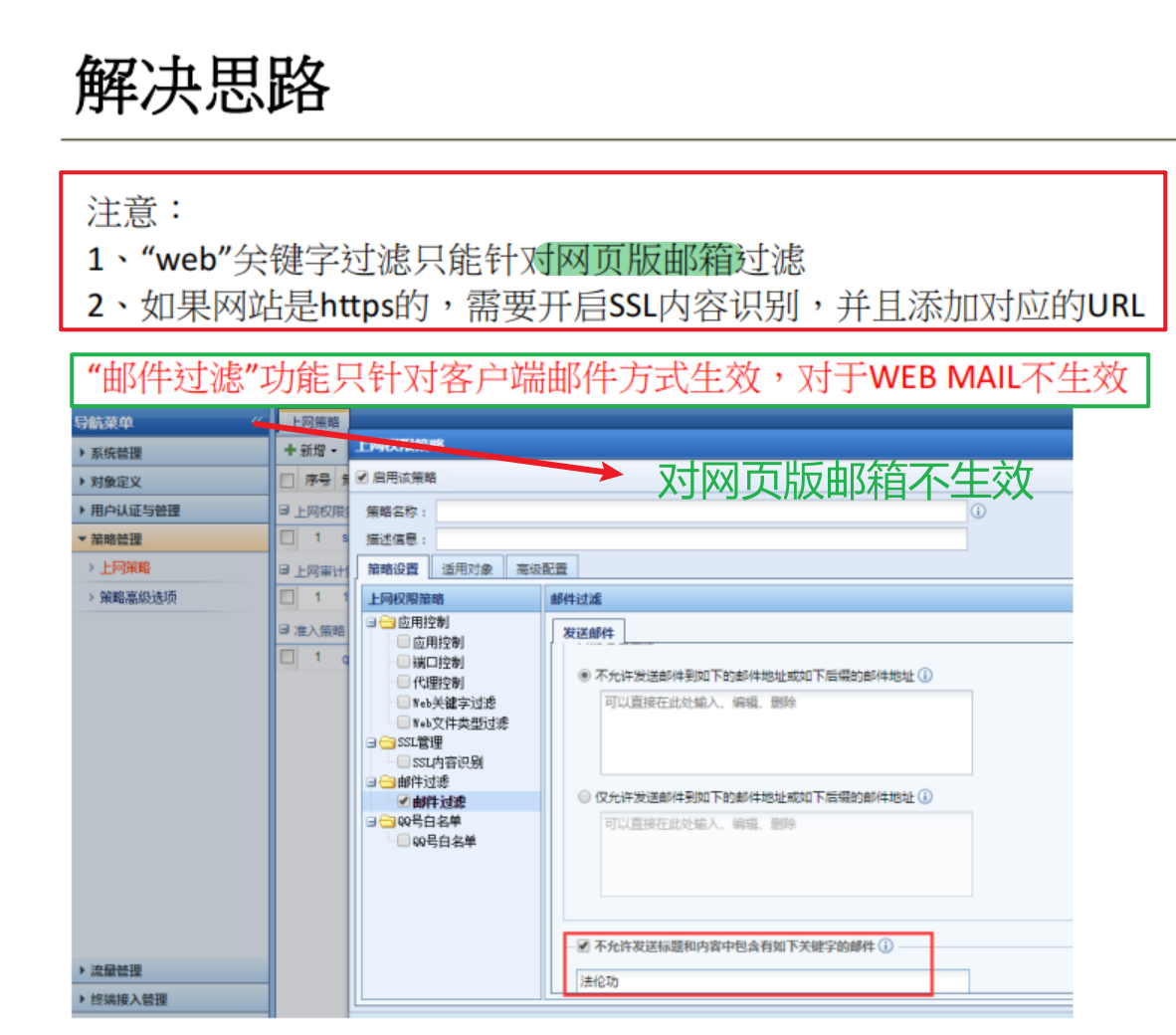

4.配置思路

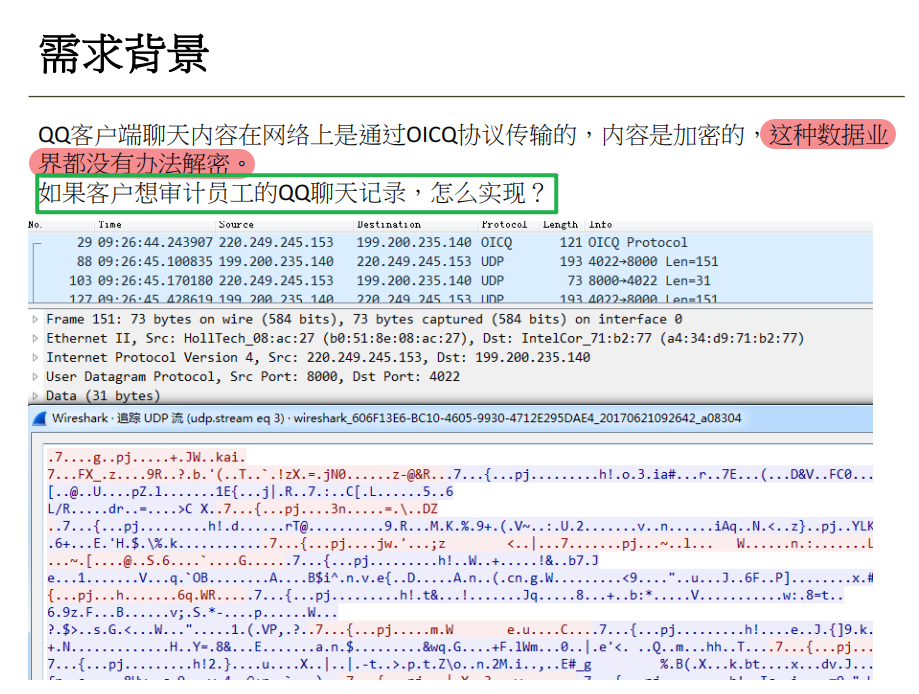

六、IM聊天內容審計技術

1.需求背景

主流IM軟件(QQ、微信、釘釘等)的通信協議都是私有且高度加密的。與傳統Web流量不同:

無法通過標準SSL解密:因為它們不依賴瀏覽器和標準的證書體系,AC的“中間人”代理無效。

業界難題:直接解密其通信內容在技術上極其困難,近乎不可能。

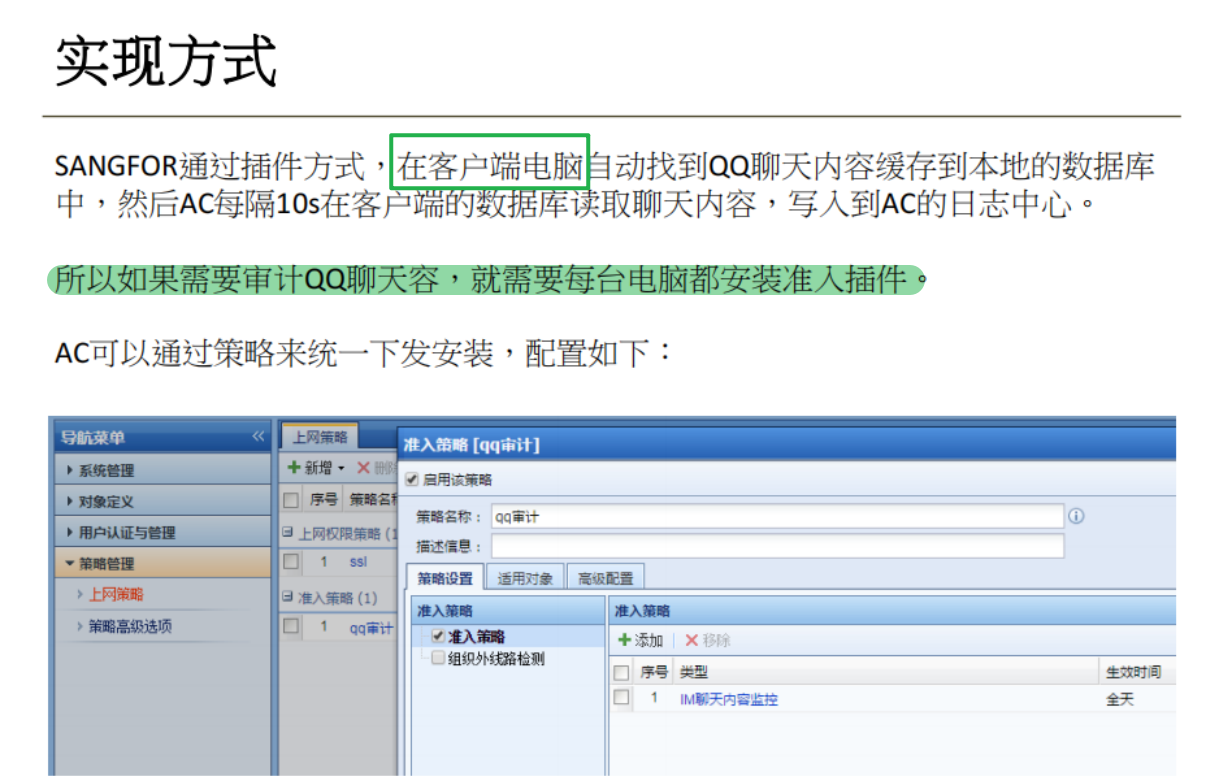

2.實現方法

2.1客戶端審計

原理:

準入插件:在每臺員工電腦上強制安裝一個客戶端程序(插件)。

讀取緩存:IM軟件為了本地顯示,都會將聊天內容明文或簡單加密后緩存在電腦的數據庫或內存中。這個插件就有權限去讀取這些緩存數據。

上報AC:插件定期(如每10秒)將讀取到的聊天內容發送給AC設備。

記錄日志:AC將內容寫入日志中心,管理員便可在“即時通訊日志”中查詢。

核心聯系:此技術完全繞開了網絡加解密,它依賴的是終端層面的管理和控制能力。

局限性

強烈依賴終端插件:必須每臺電腦都安裝,增加了部署和維護成本。

隱私爭議更大:直接監控電腦上的數據,法律和倫理風險更高,需有明確的公司規定。

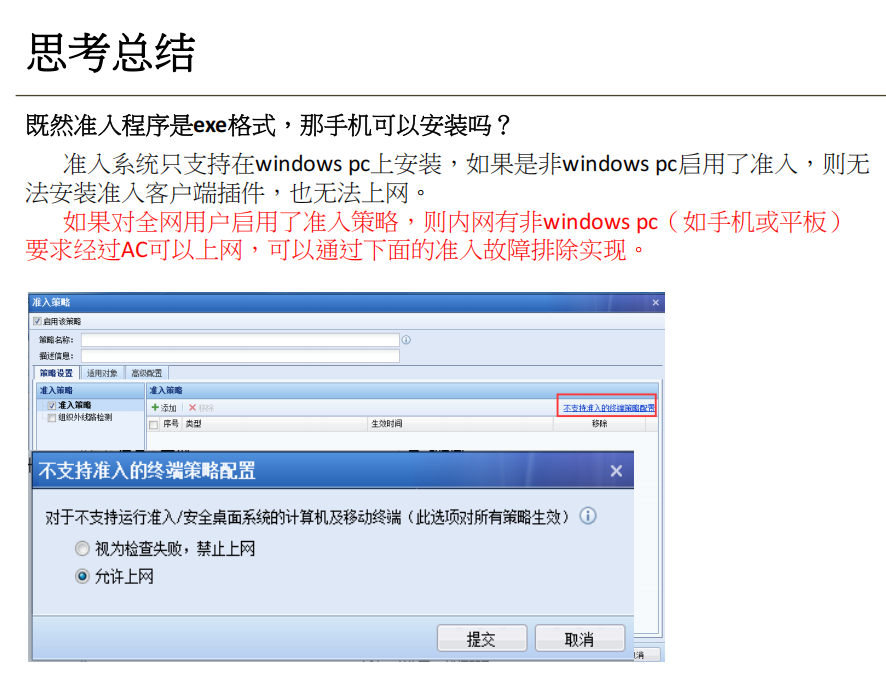

僅支持Windows系統:如PPT第39頁所述,此方式通常只支持Windows PC,無法用于審計手機上的IM應用(如手機QQ、微信App)。

七、總結

| 技術模塊 | 核心功能 | 關鍵技術 | 依賴關系/特點 |

|---|---|---|---|

| 1. 上網行為審計 | 記錄行為?“元數據” (誰、何時、何地、做什么) | 日志記錄與分析 | 審計體系的基礎,但不記錄具體內容。 |

| 2. SSL內容解密 | 解密HTTPS加密流量 | 中間人解密(MITM) | 核心樞紐,是3和4的前提。 |

| 3. 外發郵件審計 | 審計網頁郵箱發送的郵件內容 | 基于SSL解密后解析數據包 | 依賴技術2。主要針對Webmail。 |

| 4. WEB關鍵字過濾 | 實時阻斷網頁中外發的敏感詞和文件 | 基于SSL解密后進行內容匹配 | 依賴技術2。實現實時控制。 |

| 5. IM聊天審計 | 審計QQ等加密IM的聊天內容 | 通過準入插件讀取客戶端本地緩存 | 獨立方案,用于無法網絡解密的場景。 |

)

)

day58)