一、簡介

阿里云作為國內領先的云服務提供商,擁有一套完整的原生運維工具體系,這些工具與阿里云的各類服務深度融合,能夠滿足用戶在資源部署、監控告警、權限管理、自動化運維等方面的需求。無論是簡單的應用托管還是復雜的企業級架構,阿里云原生工具都能提供高效、可靠的運維支持。

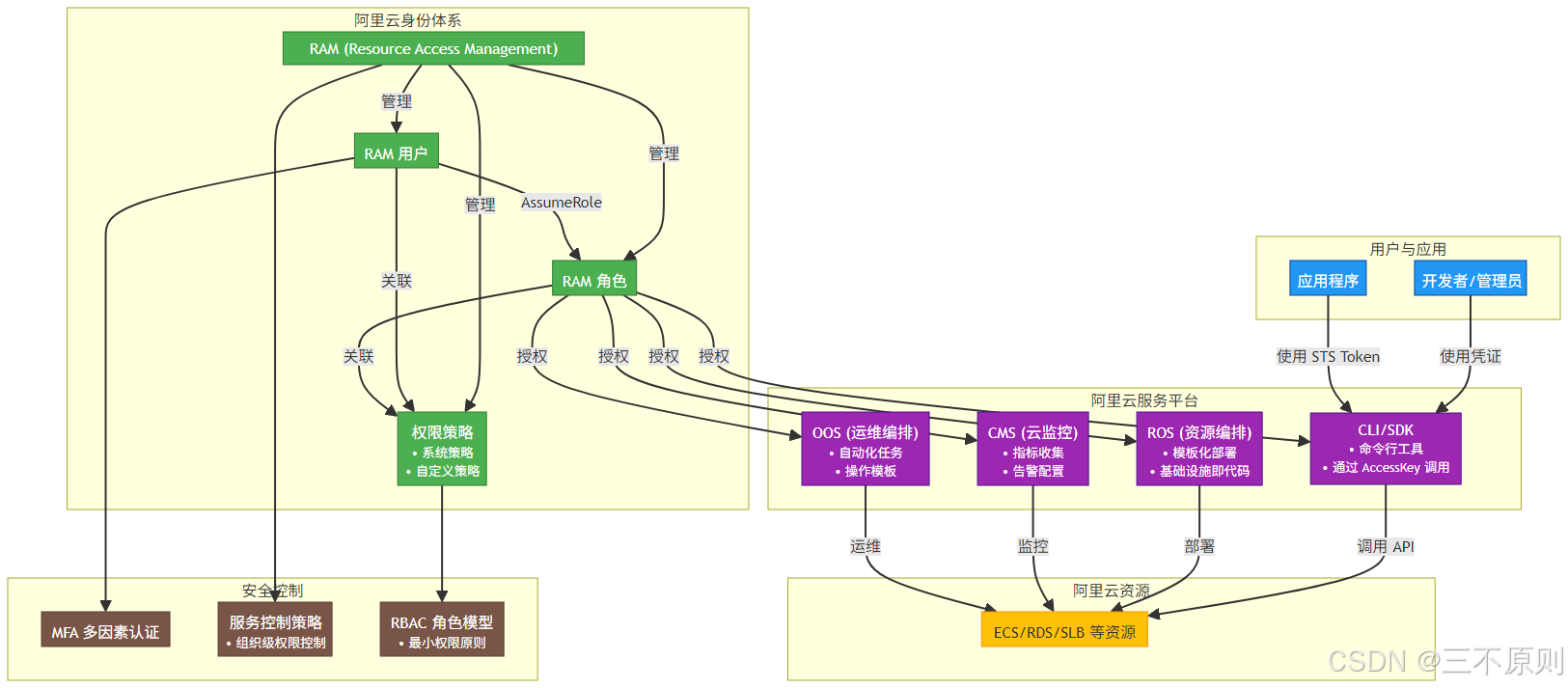

阿里云原生工具生態的核心組件包括:

- 阿里云 CLI:命令行工具,用于通過命令行操作阿里云資源

- 資源編排服務(ROS):基礎設施即代碼服務,通過模板自動化部署資源

- 云監控:全方位監控阿里云資源和應用的服務

- 運維編排服務(OOS):自動化執行運維任務的服務

- 訪問控制(RAM):管理阿里云賬戶訪問權限的服務

圖解 1:阿里云原生工具生態架構

二、阿里云 CLI 安裝與配置

2.1 安裝阿里云 CLI

阿里云 CLI 支持 Windows、macOS 和 Linux 等操作系統,以下是各系統的安裝方法:

2.1.1 Linux 系統安裝

# 安裝Python和pip

sudo yum install -y python3 python3-pip # CentOS/RHEL

# 或

sudo apt-get install -y python3 python3-pip # Ubuntu/Debian# 安裝阿里云CLI

sudo pip3 install aliyun-cli2.1.2 Windows 系統安裝

- 安裝 Python3(建議 3.6 及以上版本),并勾選 “Add Python to PATH”

- 打開命令提示符,執行pip install aliyun-cli

- 驗證安裝:aliyun --version

2.1.3 macOS 系統安裝

# 使用Homebrew安裝Python3

brew install python3# 安裝阿里云CLI

pip3 install aliyun-cli2.2 配置阿里云 CLI

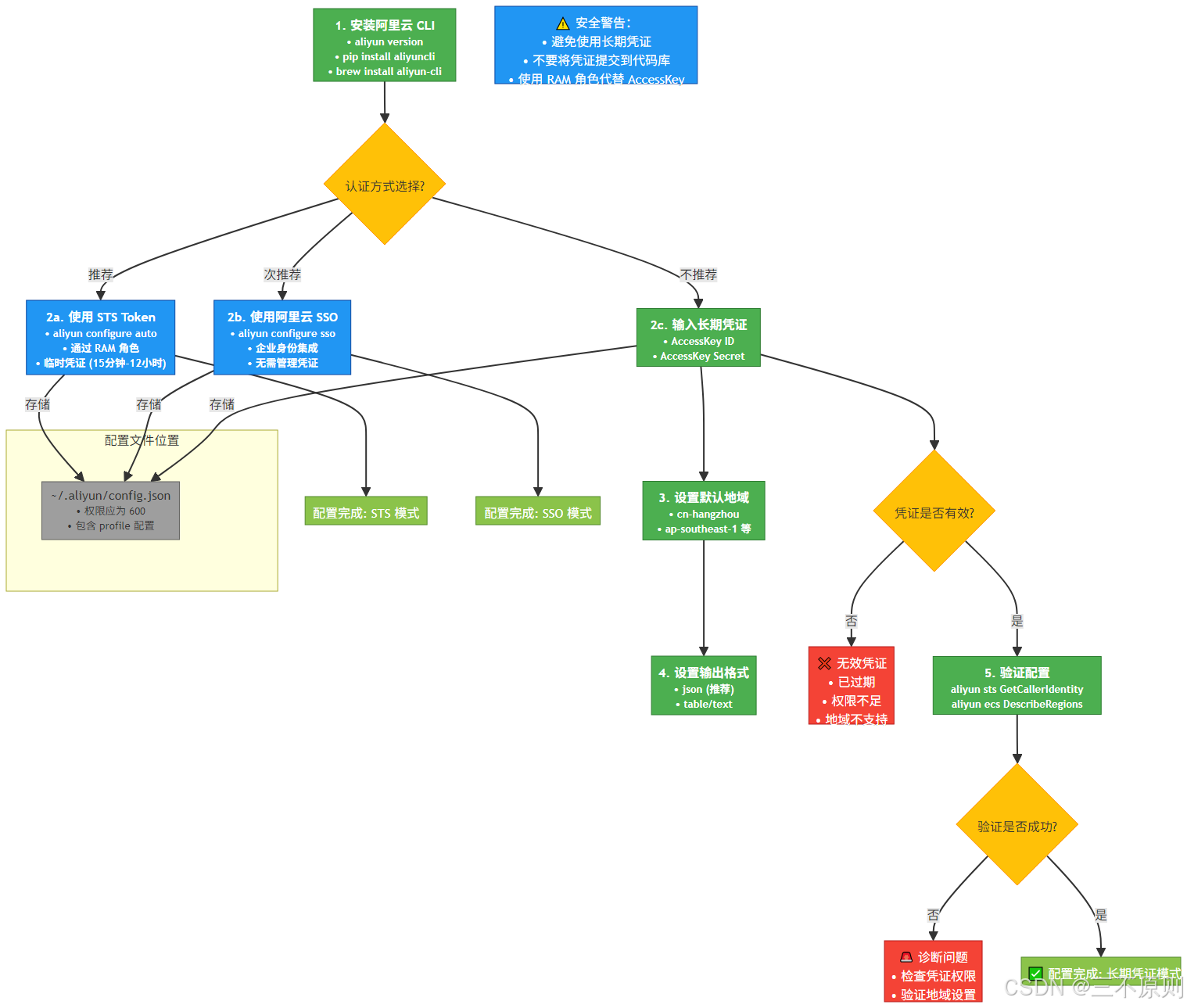

安裝完成后,需要配置訪問憑證(AccessKey)才能操作阿里云資源:

# 配置AccessKey

aliyun configure# 按照提示輸入以下信息

Aliyun Access Key ID [None]: <你的AccessKey ID>

Aliyun Access Key Secret [None]: <你的AccessKey Secret>

Default Region Id [None]: cn-beijing # 默認地域,如北京、上海等

Default Output Format [json]: json # 默認輸出格式配置完成后,憑證會存儲在~/.aliyun/config.json文件中(Linux/macOS)或C:\Users\<用戶名>\.aliyun\config.json文件中(Windows)。

圖解 2:阿里云 CLI 配置流程

三、核心工具使用詳解

3.1 資源編排服務(ROS)

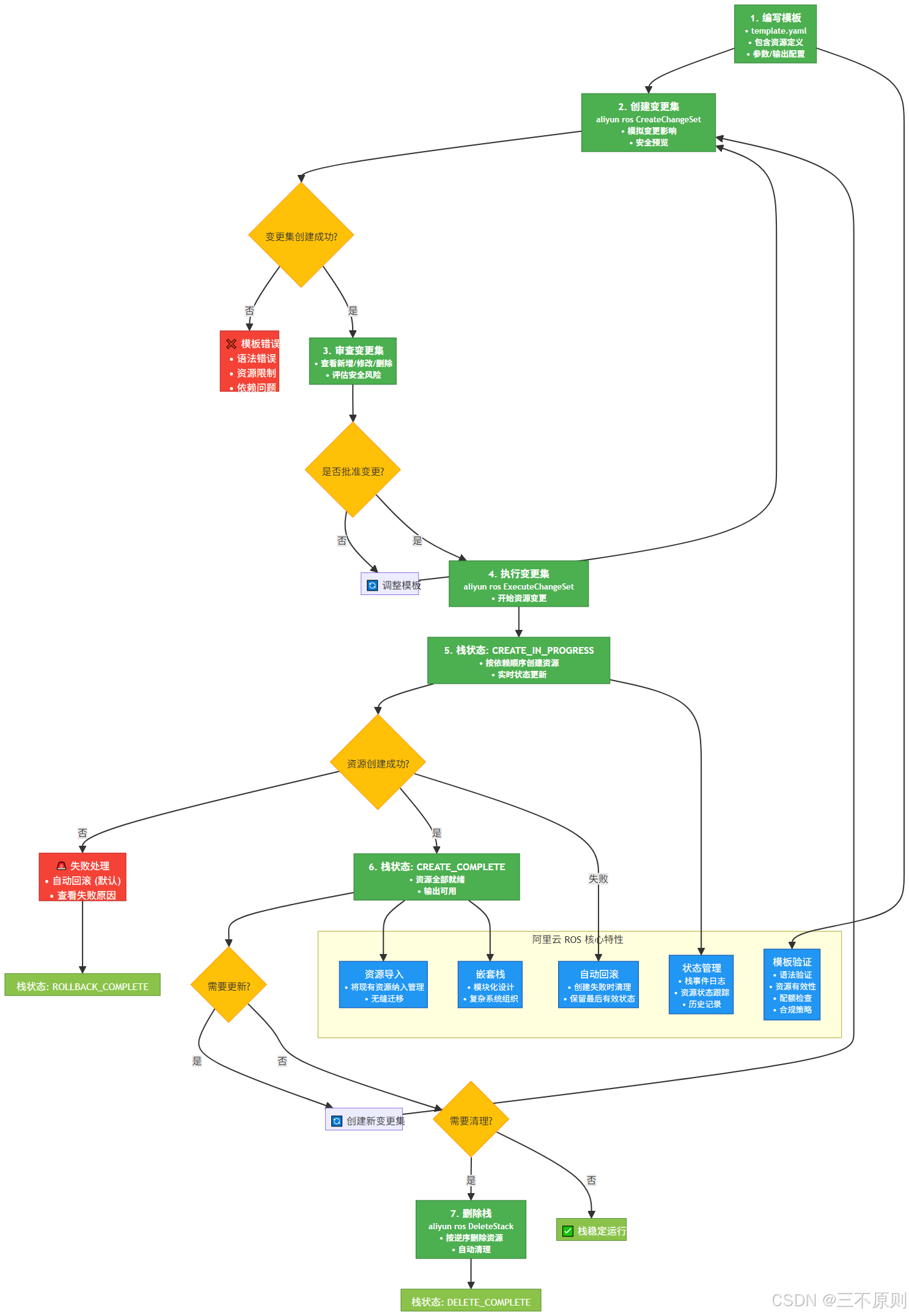

資源編排服務(ROS)通過 JSON 或 YAML 格式的模板定義阿里云資源,實現資源的自動化部署、更新和刪除,簡化復雜架構的管理。

3.1.1 基本概念

- 模板(Template):JSON/YAML 格式的文件,定義資源的配置信息

- 棧(Stack):根據模板創建的資源集合,可整體管理

- 變更集(ChangeSet):展示模板變更對現有資源的影響

3.1.2 模板結構

一個完整的 ROS 模板包含以下主要部分:

ROSTemplateFormatVersion: '2015-09-01' # 模板版本

Description: 'A sample ROS template' # 模板描述Parameters: # 輸入參數InstanceType:Type: StringDefault: ecs.t5-lc1m2.smallDescription: ECS instance typeResources: # 資源定義(核心部分)MyECSInstance:Type: ALIYUN::ECS::InstanceProperties:ImageId: centos_7_9_x64_20G_alibase_20220531.vhdInstanceType: !Ref InstanceTypeSecurityGroupId: sg-12345678VSwitchId: vsw-12345678InstanceName: MyInstanceOutputs: # 輸出信息InstancePublicIp:Description: Public IP of the ECS instanceValue: !GetAtt MyECSInstance.PublicIp3.1.3 常用命令

# 創建棧

aliyun ros CreateStack \--StackName my-stack \--TemplateBody file://template.yaml \--Parameters '[{"ParameterKey":"InstanceType","ParameterValue":"ecs.t5-lc1m2.small"}]'# 查看棧狀態

aliyun ros DescribeStacks --StackName my-stack# 更新棧

aliyun ros UpdateStack \--StackName my-stack \--TemplateBody file://updated-template.yaml# 刪除棧

aliyun ros DeleteStack --StackName my-stack圖解 3:ROS 工作流程

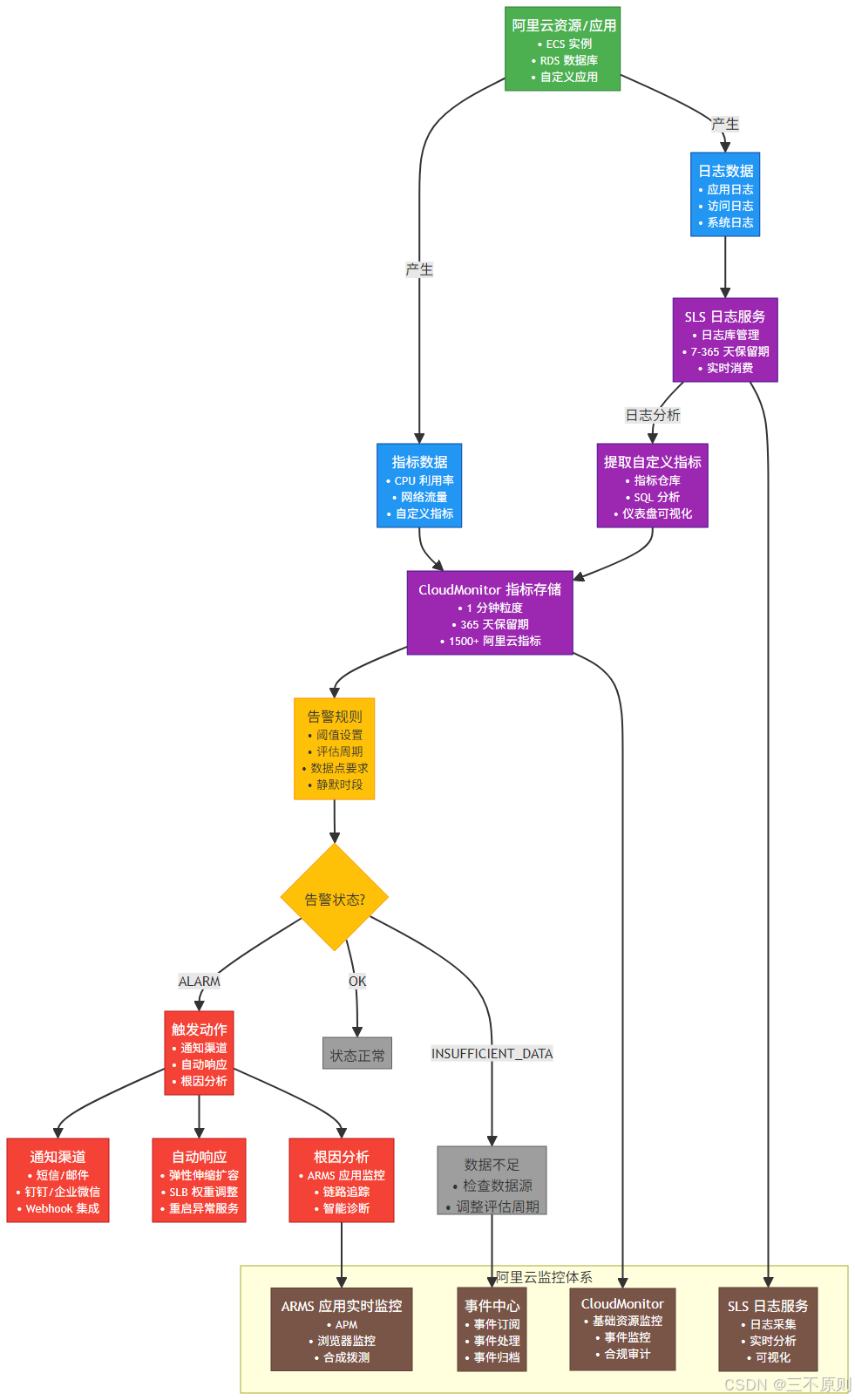

3.2 云監控(CMS)

阿里云云監控(CloudMonitor)用于監控阿里云資源和應用程序,提供指標收集、日志分析、告警通知等功能,幫助用戶實時掌握資源狀態和性能。

3.2.1 核心功能

- 指標監控:收集 ECS、RDS、OSS 等資源的性能指標

- 日志服務:收集和分析應用程序與資源的日志數據

- 告警服務:基于指標或日志設置告警規則,觸發通知

3.2.2 常用命令

# 查看ECS實例的CPU使用率指標

aliyun cms DescribeMetricList \--Namespace acs_ecs_dashboard \--MetricName CpuUtilization \--Dimensions '[{"instanceId":"i-1234567890abcdef0"}]' \--StartTime $(date -d '1 hour ago' +"%Y-%m-%d %H:%M:%S") \--EndTime $(date +"%Y-%m-%d %H:%M:%S") \--Period 60# 創建CPU使用率告警

aliyun cms PutMetricAlarm \--Namespace acs_ecs_dashboard \--MetricName CpuUtilization \--Dimensions '[{"instanceId":"i-1234567890abcdef0"}]' \--AlarmName HighCPUAlarm \--Statistic Average \--Period 60 \--EvaluationCount 3 \--Threshold 80 \--ComparisonOperator GreaterThanThreshold \--ContactGroups '["Default"]'# 查看告警規則

aliyun cms DescribeMetricAlarms --AlarmName HighCPUAlarm3.2.3 日志管理

# 創建日志項目

aliyun sls CreateProject \--ProjectName my-log-project \--Description "Log project for my app" \--RegionId cn-beijing# 創建日志庫

aliyun sls CreateLogStore \--ProjectName my-log-project \--LogStoreName app-logs \--TTL 7 \--ShardCount 1圖解 4:云監控工作流程

3.3 運維編排服務(OOS)

運維編排服務(OOS)是阿里云提供的自動化運維平臺,通過模板定義運維流程,實現批量操作、定時任務、事件觸發等自動化場景,降低運維成本。

3.3.1 核心功能

- 自動化運行手冊:通過模板定義標準化運維流程

- 批量操作:同時管理多臺 ECS 實例等資源

- 定時任務:按計劃執行運維操作

- 事件觸發:基于云監控事件自動執行操作

3.3.2 常用命令

# 創建自動化模板(停止EC2實例)

aliyun oos CreateTemplate \--TemplateName StopEC2Instances \--Content '{"FormatVersion": "OOS-2019-06-01","Description": "Stop ECS instances","Parameters": {"InstanceIds": {"Type": "List","Description": "List of ECS instance IDs"}},"Tasks": [{"Name": "stopInstances","Action": "ACS::ECS::StopInstance","Properties": {"InstanceIds": "{{ InstanceIds }}"}}]}'# 執行自動化任務

aliyun oos StartExecution \--TemplateName StopEC2Instances \--Parameters '{"InstanceIds": ["i-1234567890abcdef0", "i-0987654321fedcba0"]}'# 查看任務執行狀態

aliyun oos DescribeExecutions \--ExecutionId exec-1234567890abcdef03.4 訪問控制(RAM)

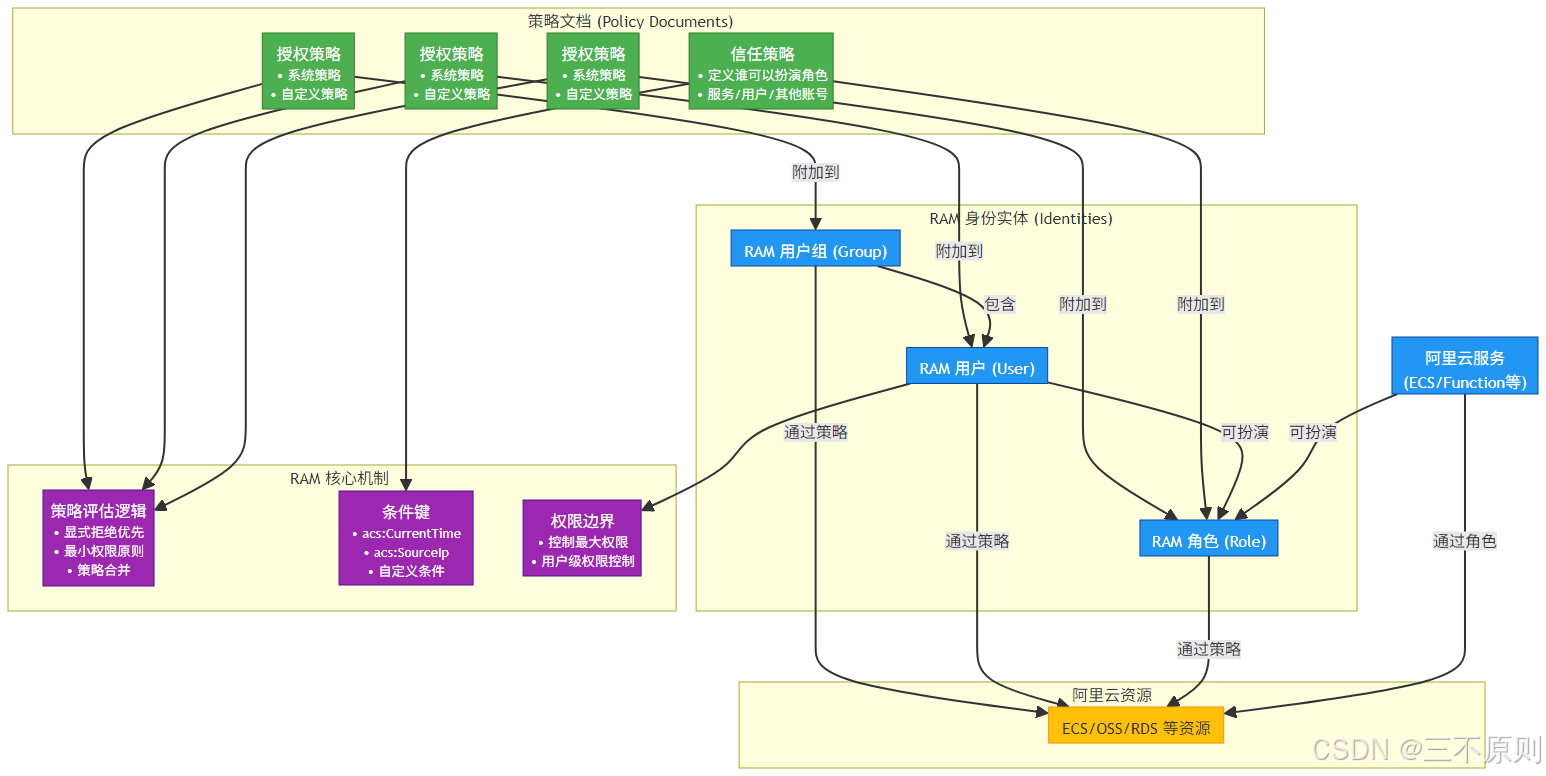

訪問控制(RAM)用于管理阿里云賬戶的訪問權限,通過創建用戶、角色和策略,實現權限的精細化管控,確保資源訪問的安全性。

3.4.1 核心概念

- 用戶(User):代表人員或應用程序,可分配 AccessKey

- 用戶組(Group):用戶的集合,便于批量授權

- 角色(Role):可被用戶或服務臨時扮演的權限集合

- 策略(Policy):定義權限的 JSON 文檔,可附加到用戶、用戶組或角色

3.4.2 常用命令

# 創建RAM用戶

aliyun ram CreateUser \--UserName myuser \--DisplayName "My User"# 創建權限策略

aliyun ram CreatePolicy \--PolicyName ECSFullAccess \--PolicyDocument '{"Version": "1","Statement": [{"Effect": "Allow","Action": "ecs:*","Resource": "*"}]}' \--Description "Allow full access to ECS"# 為用戶附加策略

aliyun ram AttachPolicyToUser \--UserName myuser \--PolicyName ECSFullAccess \--PolicyType Custom# 創建RAM角色(供ECS實例使用)

aliyun ram CreateRole \--RoleName ECSOOSRole \--AssumeRolePolicyDocument '{"Version": "1","Statement": [{"Effect": "Allow","Principal": {"Service": ["ecs.aliyuncs.com","oos.aliyuncs.com"]},"Action": "sts:AssumeRole"}]}'圖解 5:RAM 權限模型

四、實際應用案例

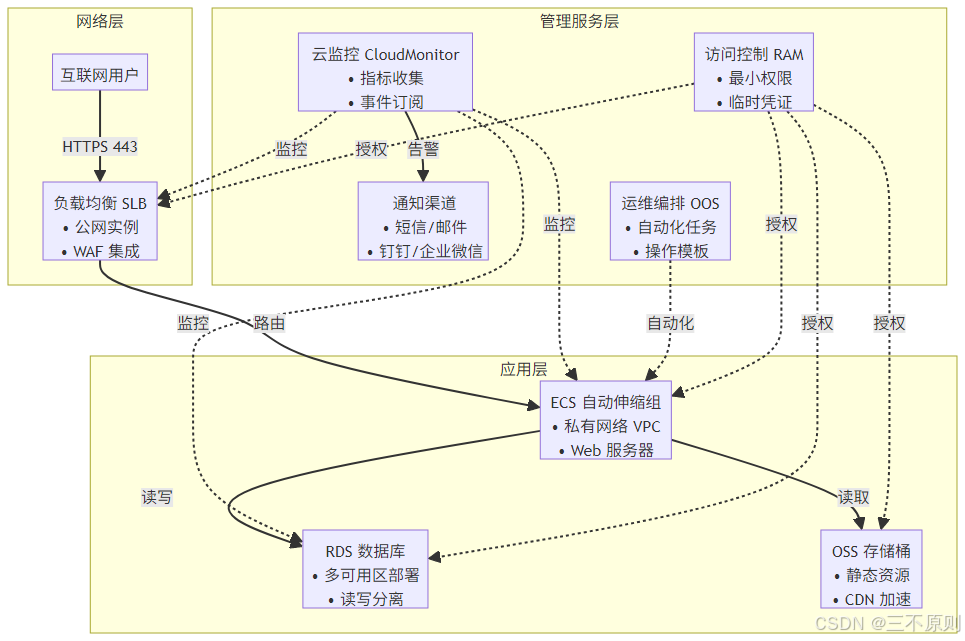

4.1 自動化部署 Web 應用架構

使用阿里云原生工具部署包含 ECS、RDS 和 OSS 的 Web 應用架構:

? ? ? ? 1. 創建 ROS 模板(webapp-template.yaml):定義 VPC、ECS、RDS、OSS 等資源

? ? ? ? 2. 部署棧:

aliyun ros CreateStack \--StackName webapp-stack \--TemplateBody file://webapp-template.yaml \--TimeoutInMinutes 30? ? ? ? 3. 配置云監控告警:

# 為ECS實例創建CPU和內存監控告警

aliyun cms PutMetricAlarm \--Namespace acs_ecs_dashboard \--MetricName CpuUtilization \--Dimensions '[{"instanceId":"'$(aliyun ros DescribeStackResources --StackName webapp-stack --LogicalResourceId WebServer --Query 'StackResources[0].PhysicalResourceId' --Output text)'"}]' \--AlarmName WebServerHighCPU \--Statistic Average \--Period 60 \--EvaluationCount 2 \--Threshold 80 \--ComparisonOperator GreaterThanThreshold \--ContactGroups '["WebAppAdmin"]'? ? ? ? 4. 使用 OOS 自動化部署應用代碼:

# 創建部署應用的OOS模板

aliyun oos CreateTemplate \--TemplateName DeployWebApp \--Content '{"FormatVersion": "OOS-2019-06-01","Description": "Deploy web app to ECS instances","Parameters": {"InstanceIds": {"Type": "List","Description": "List of ECS instance IDs"}},"Tasks": [{"Name": "runCommand","Action": "ACS::ECS::RunCommand","Properties": {"InstanceIds": "{{ InstanceIds }}","CommandContent": "cd /var/www/html && git pull https://github.com/myapp.git && systemctl restart httpd","Timeout": 60}}]}'# 執行部署任務

aliyun oos StartExecution \--TemplateName DeployWebApp \--Parameters '{"InstanceIds": ["'$(aliyun ros DescribeStackResources --StackName webapp-stack --LogicalResourceId WebServer --Query 'StackResources[0].PhysicalResourceId' --Output text)'"]}'圖解 6:Web 應用部署架構

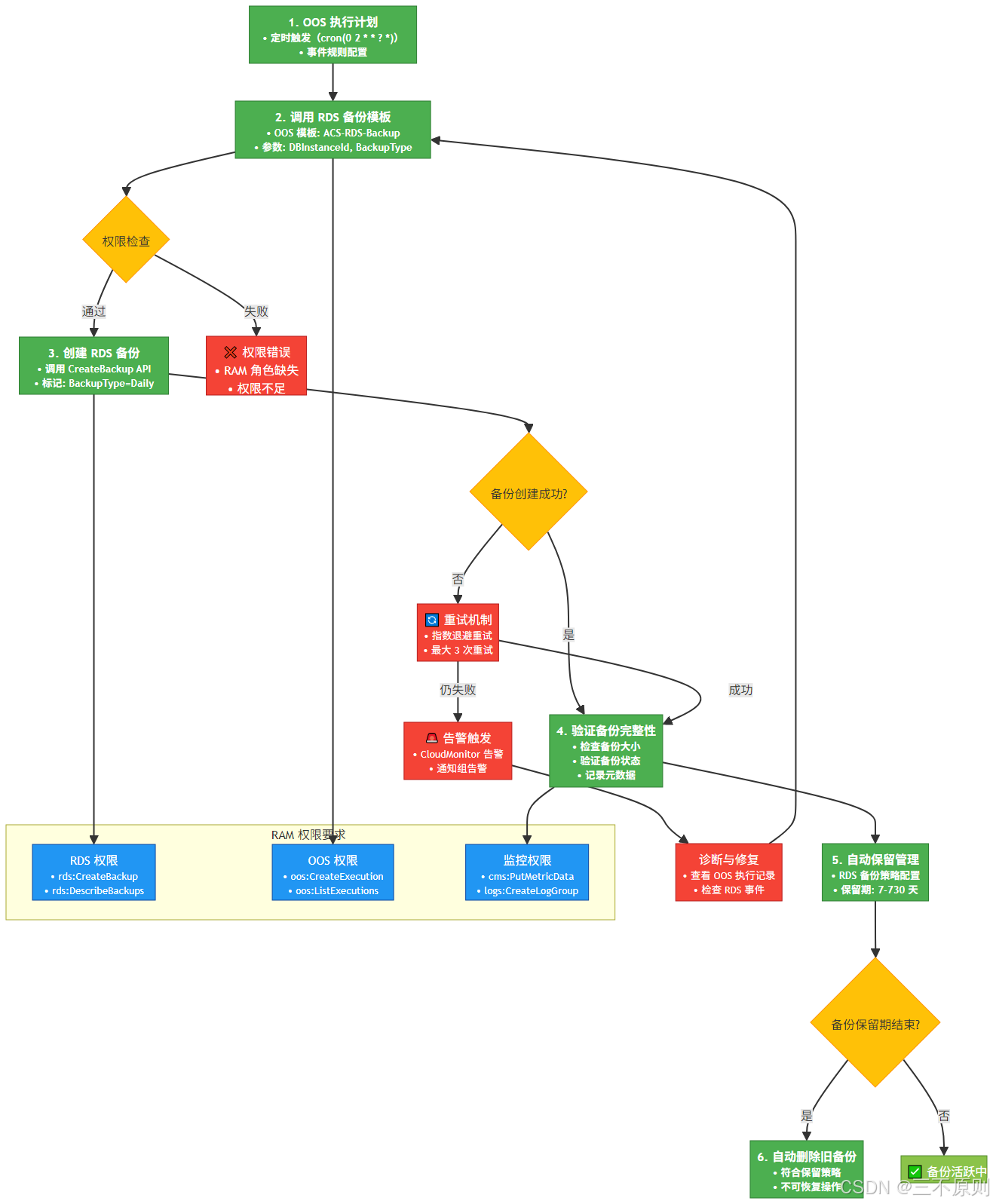

4.2 自動化備份 RDS 數據庫

使用云監控和 OOS 創建 RDS 自動備份計劃:

? ? ? ? 1. 創建 OOS 自動化模板(rds-backup-template.json):

{"FormatVersion": "OOS-2019-06-01","Description": "Automatically back up RDS instances with retention policy","Parameters": {"DBInstanceId": {"Type": "String","Description": "RDS instance ID (e.g., rm-xxxxxx)"},"BackupRetentionPeriod": {"Type": "Number","Default": 7,"MinValue": 7,"MaxValue": 730,"Description": "Backup retention period in days (7-730 days)"}},"Tasks": [{"Name": "createBackup","Action": "ACS::RDS::CreateDBInstanceBackup","Description": "Create new backup with timestamp","Properties": {"DBInstanceId": "{{ DBInstanceId }}","BackupMethod": "Snapshot","BackupStrategy": "Full","BackupDescription": "Auto backup {{ format_date(utc_now(), '%Y-%m-%d %H:%M') }}"},"Outputs": {"BackupId": {"Type": "String","Value": "{{ createBackup.BackupId }}"}}},{"Name": "listBackups","Action": "ACS::RDS::DescribeDBInstanceBackups","Description": "List all backups for the instance","Properties": {"DBInstanceId": "{{ DBInstanceId }}","BackupStatus": "Success"},"Outputs": {"BackupList": {"Type": "List","Value": "{{ listBackups.Items.DBInstanceBackup[] }}"}}},{"Name": "deleteOldBackups","Action": "ACS::RDS::DeleteDBInstanceBackups","Description": "Delete backups older than retention period","Properties": {"DBInstanceId": "{{ DBInstanceId }}","BackupIds": "{{ listBackups.BackupList[?CreationTime <= `{{ format_date(add_days(utc_now(), -BackupRetentionPeriod), '%Y-%m-%dT%H:%M:%SZ') }}`].BackupId | [0] }}"},"InputMappings": [{"ParameterName": "BackupIds","InputPath": "deleteOldBackups.BackupIds","Required": false}]}]

}? ? ? ? 2. 注冊OOS模板

aliyun oos CreateTemplate \?--TemplateName RDSAutoBackup \?--Content file://rds-backup-template.json? ? ? ? 3. 創建定時任務:

# 創建定時執行的觸發規則(每天凌晨2點執行)

aliyun oos CreateExecutionPlan \--ExecutionPlanName DailyRDSBackup \--TemplateName RDSAutoBackup \--ScheduleExpression "0 0 2 * * ?" \--Parameters '{"DBInstanceId": "rm-1234567890abcdef0", "BackupRetentionPeriod": 7}' \--ExecutionEnabled true????????4. 查看定時任務和執行記錄:

# 查看執行計劃

aliyun oos DescribeExecutionPlans --ExecutionPlanName DailyRDSBackup# 查看執行歷史

aliyun oos DescribeExecutions \--ExecutionPlanName DailyRDSBackup \--Status Succeeded圖解 7:RDS 自動備份流程

五、常見問題與解決方法

5.1 ROS 棧創建失敗

- 問題現象:執行CreateStack后,棧狀態變為CREATE_FAILED或ROLLBACK_COMPLETE,資源創建失敗。

- 排查方法:

# 查看棧事件,定位失敗原因

aliyun ros DescribeStackEvents --StackName my-stack | grep -B 10 -A 10 "Status=FAILED"- 常見原因及解決:

- 權限不足:確保操作賬號擁有創建相關資源的權限,可通過 RAM 授權相應策略。

- 資源配置沖突:如所選實例類型在當前可用區不支持,可更換實例類型或可用區。

- 依賴資源不存在:如引用的安全組或交換機不存在,需先創建相關依賴資源。

5.2 云監控告警不觸發

- 問題現象:指標已超過閾值,但告警未觸發。

- 排查方法:

# 檢查告警配置

aliyun cms DescribeMetricAlarms --AlarmName HighCPUAlarm# 驗證指標數據

aliyun cms DescribeMetricList \--Namespace acs_ecs_dashboard \--MetricName CpuUtilization \--Dimensions '[{"instanceId":"i-1234567890abcdef0"}]' \--StartTime $(date -d '1 hour ago' +"%Y-%m-%d %H:%M:%S") \--EndTime $(date +"%Y-%m-%d %H:%M:%S")- 常見原因及解決:

- 評估次數不足:EvaluationCount設置過大,需連續多次超過閾值才觸發,可適當減小該值。

- 指標維度錯誤:告警的Dimensions與資源不匹配,檢查實例 ID 等標識是否正確。

- 通知渠道未配置:未設置有效的聯系組或聯系方式,在云監控控制臺配置通知方式。

5.3 OOS 自動化任務執行失敗

- 問題現象:StartExecution后,任務狀態變為Failed,未按預期執行操作。

- 排查方法:

# 查看任務執行詳情和錯誤信息

aliyun oos DescribeExecution --ExecutionId exec-1234567890abcdef0- 常見原因及解決:

- 權限不足:執行 OOS 任務的角色缺少相關資源的操作權限,為角色附加相應策略。

- 參數錯誤:傳入的參數格式或值不正確,檢查參數是否符合模板要求。

- 資源不存在:操作的資源已被刪除或不存在,確認資源狀態和 ID 是否正確。

六、最佳實踐

6.1 資源管理與命名規范

- 為所有資源添加標簽(如Environment=Production、Project=MyApp),便于資源識別和成本分析:

# 創建資源時添加標簽

aliyun ecs RunInstances \--InstanceName web-server \--ImageId centos_7_9_x64_20G_alibase_20220531.vhd \--InstanceType ecs.t5-lc1m2.small \--Tag.1.Key Environment \--Tag.1.Value Production \--Tag.2.Key Project \--Tag.2.Value MyApp- 采用統一的命名格式:[資源類型]-[環境]-[功能]-[序號],如ecs-prod-web-01、rds-test-mysql-01。

6.2 安全與權限控制

- 遵循最小權限原則:為 RAM 用戶和角色僅分配必要的權限,避免過度授權。

- 定期輪換 AccessKey:

# 創建新的AccessKey

aliyun ram CreateAccessKey --UserName myuser# 刪除舊的AccessKey

aliyun ram DeleteAccessKey \--UserName myuser \--AccessKeyId LTAI4Fxxxxxxx- 啟用 MFA(多因素認證):為 RAM 用戶開啟 MFA,提高賬戶安全性。

6.3 自動化與監控

- 盡量使用 ROS 模板定義基礎設施,實現資源的可重復部署和版本控制。

- 對關鍵資源配置全面的監控指標和告警:

- 基礎指標:CPU 使用率、內存使用率、磁盤 I/O、網絡流量。

- 業務指標:響應時間、錯誤率、并發連接數。

- 利用 OOS 實現常見運維任務的自動化,如定期備份、補丁更新、資源巡檢等。

6.4 成本優化

- 使用阿里云成本管理工具分析資源使用情況和成本趨勢,識別閑置資源:

# 查看成本分析數據

aliyun bssopenapi DescribeCostExplorer \--BillingCycle 2023-09 \--GroupBy '[{"Key":"ResourceType","Value":[]}]' \--Granularity MONTHLY- 對長期使用的資源,選擇合適的計費方式,如預付費(包年包月)可享受折扣。

- 配置資源的自動伸縮,根據負載調整資源數量,避免資源浪費。

七、總結

阿里云原生工具為用戶提供了一套完整的云資源運維解決方案,從命令行操作(阿里云 CLI)、基礎設施即代碼(ROS)、監控告警(云監控)、自動化運維(OOS)到權限管理(RAM),覆蓋了云資源全生命周期的管理需求。

這些工具的核心優勢在于:

- 深度整合:與阿里云各類服務無縫對接,支持所有資源的管理操作。

- 自動化能力:通過模板和流程定義,實現資源部署和運維任務的自動化執行。

- 可觀測性:云監控提供全面的指標和日志數據,幫助用戶實時掌握資源狀態。

- 安全性:RAM 的細粒度權限控制確保資源訪問的安全可靠。

在實際應用中,建議結合具體業務場景,合理選擇和組合這些工具,構建標準化、自動化的運維體系。同時,遵循最佳實踐,注重資源的安全管理、成本優化和可擴展性,充分發揮阿里云平臺的優勢。

隨著阿里云服務的不斷發展,其原生工具也在持續更新和完善,用戶應定期關注官方文檔和更新動態,及時掌握新功能和最佳實踐,不斷提升云運維效率和管理水平。

![P1044 [NOIP 2003 普及組] 棧](http://pic.xiahunao.cn/P1044 [NOIP 2003 普及組] 棧)

和BERT技術概述)

決策樹算法)