windows入侵排查

1.1檢查賬號

1.查看服務器是否有弱口令,遠程管理端口是否對公網開放

2.查看服務器是否存在可疑賬號、新增賬號

檢查方法:打開 cmd 窗口,輸入 lusrmgr.msc 命令,查看是否有新增/可疑的賬號,如有管理員群組的(Administrators)里的新增賬戶,如有,請立即禁用或刪除掉

3.查看服務器是否存在隱藏賬號、克隆賬號

檢查方法:打開注冊表 ,查看管理員對應鍵值

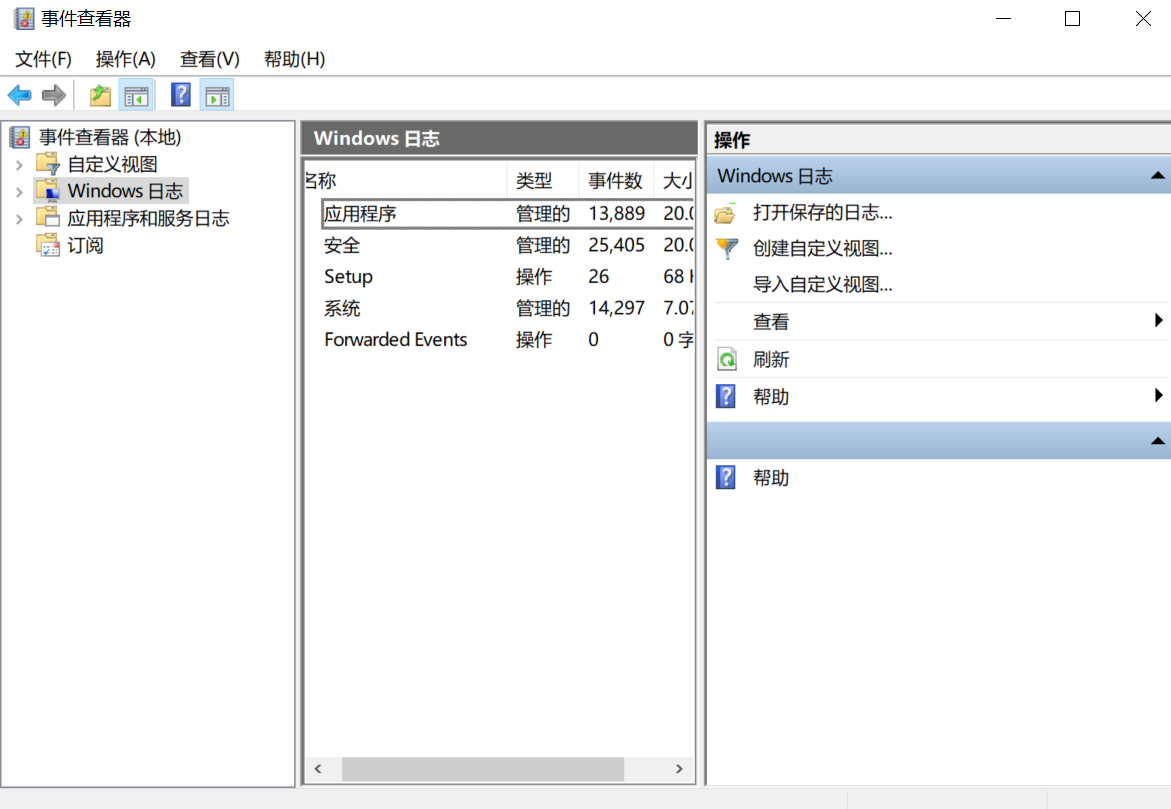

4.結合日志,查看管理員登錄時間、用戶名是否存在異常

檢查方法:Win+R 打開運行,輸入"eventvwr.msc",回車運行,打開事件查看器或導出 Windows 日志 -- 安全,利用微軟官方工具 Log Parser 進行分析

1.2檢查端口、進程

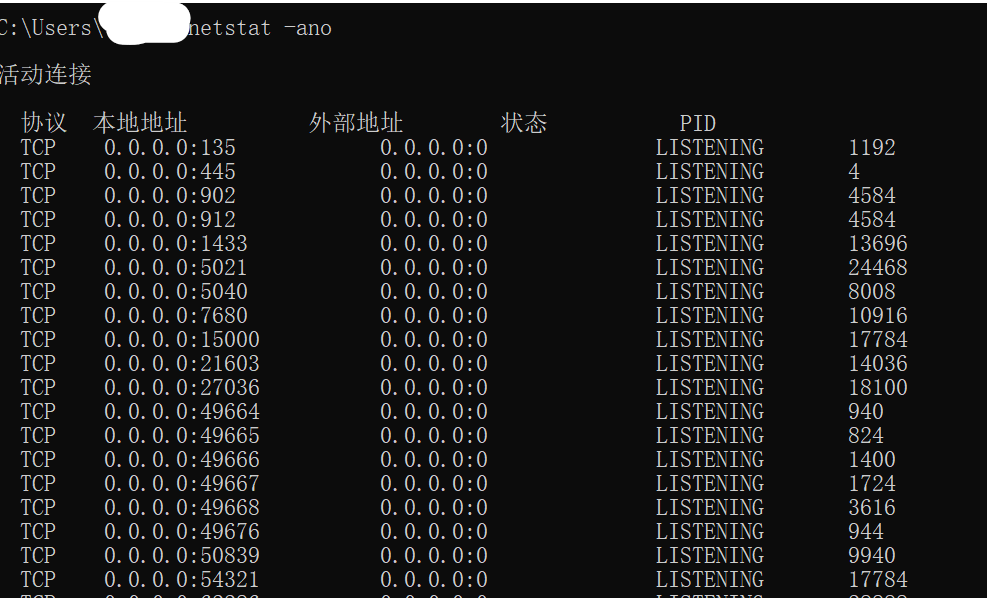

1.檢查端口連接情況,是否有遠程連接、可疑連接

檢查方法: 使用netstat -ano 命令查看目前的網絡連接,定位可疑的 ESTABLISHED或根據 netstat 命令定位出的 PID 編號,再通過 tasklist 命令進行進程定位 tasklist | findstr "PID"

2.進程

檢查方法:

a、開始 -- 運行 -- 輸入 msinfo32 命令,依次點擊 "軟件環境 -- 正在運行任務" 就可以查看到進程的詳細信息,比如進程路徑、進程ID、文件創建日期以及啟動時間等

b、打開D盾_web查殺工具,進程查看,關注沒有簽名信息的進程

c、通過微軟官方提供的 Process Explorer 等工具進行排查

d、查看可疑的進程及其子進程。可以通過觀察以下內容

沒有簽名驗證信息的進程

沒有描述信息的進程

進程的屬主

進程的路徑是否合法

CPU 或內存資源占用長時間過高的進程

1.3檢查啟動項、計劃任務、服務

1、檢查服務器是否有異常的啟動項。

檢查方法:

a、登錄服務器,單擊【開始】>【所有程序】>【啟動】,默認情況下此目錄在是一個空目錄,確認是否有非業務程序在該目錄下。

b、單擊開始菜單 >【運行】,輸入 msconfig,查看是否存在命名異常的啟動項目,是則取消勾選命名異常的啟動項目,并到命令中顯示的路徑刪除文件

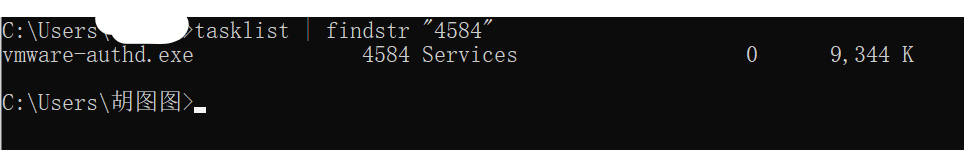

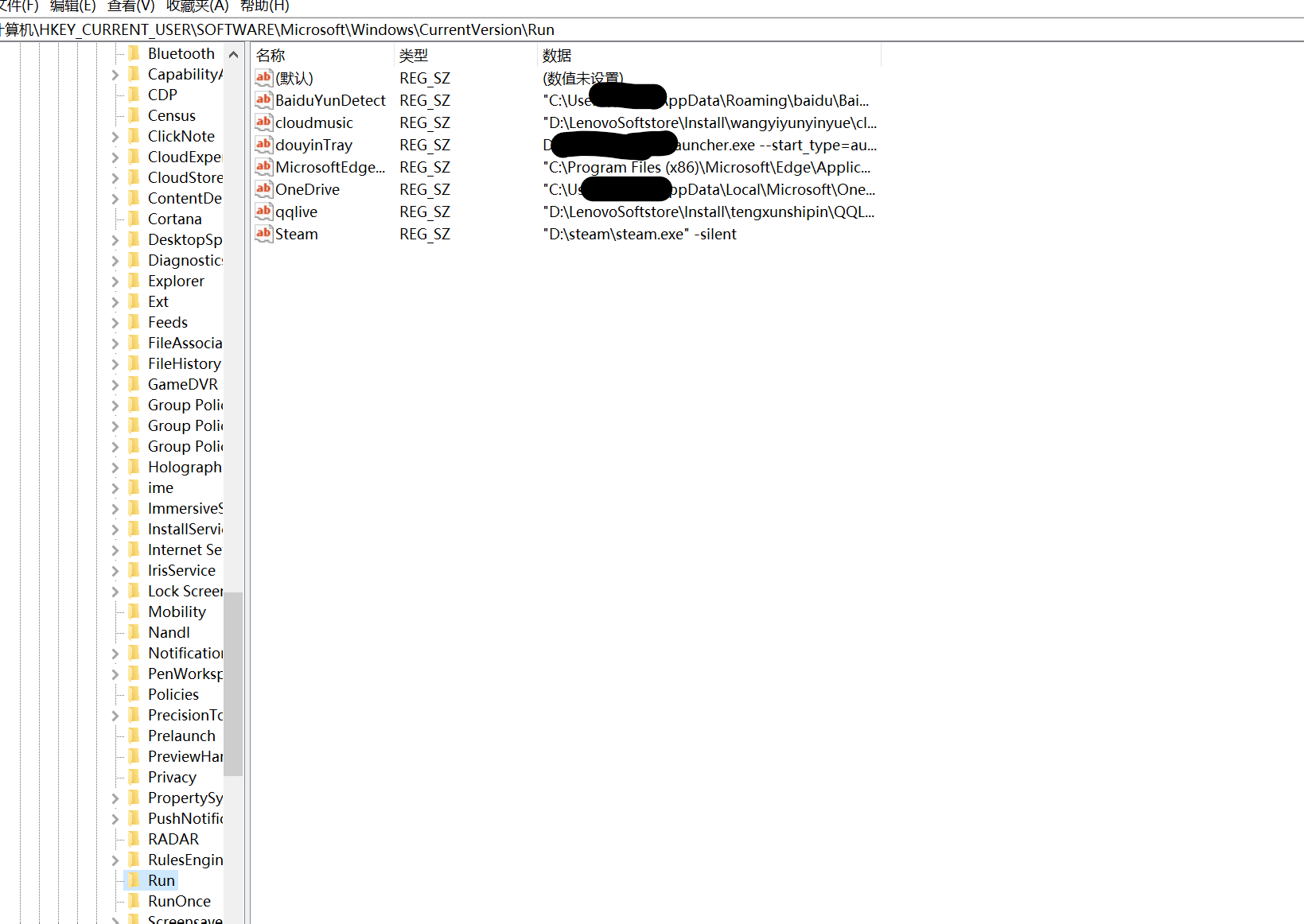

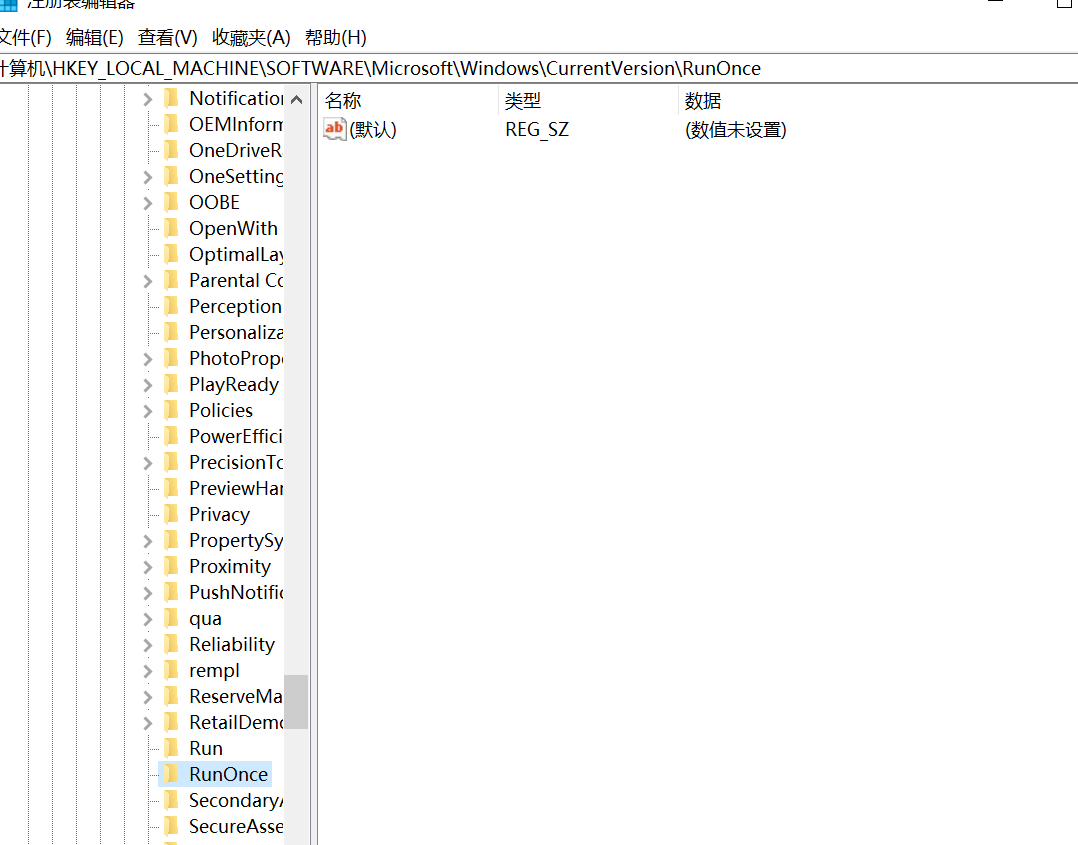

c、單擊【開始】>【運行】,輸入 regedit,打開注冊表,查看開機啟動項是否正常,特別注意如下三個注冊表項:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce

d、利用安全軟件查看啟動項、開機時間管理等

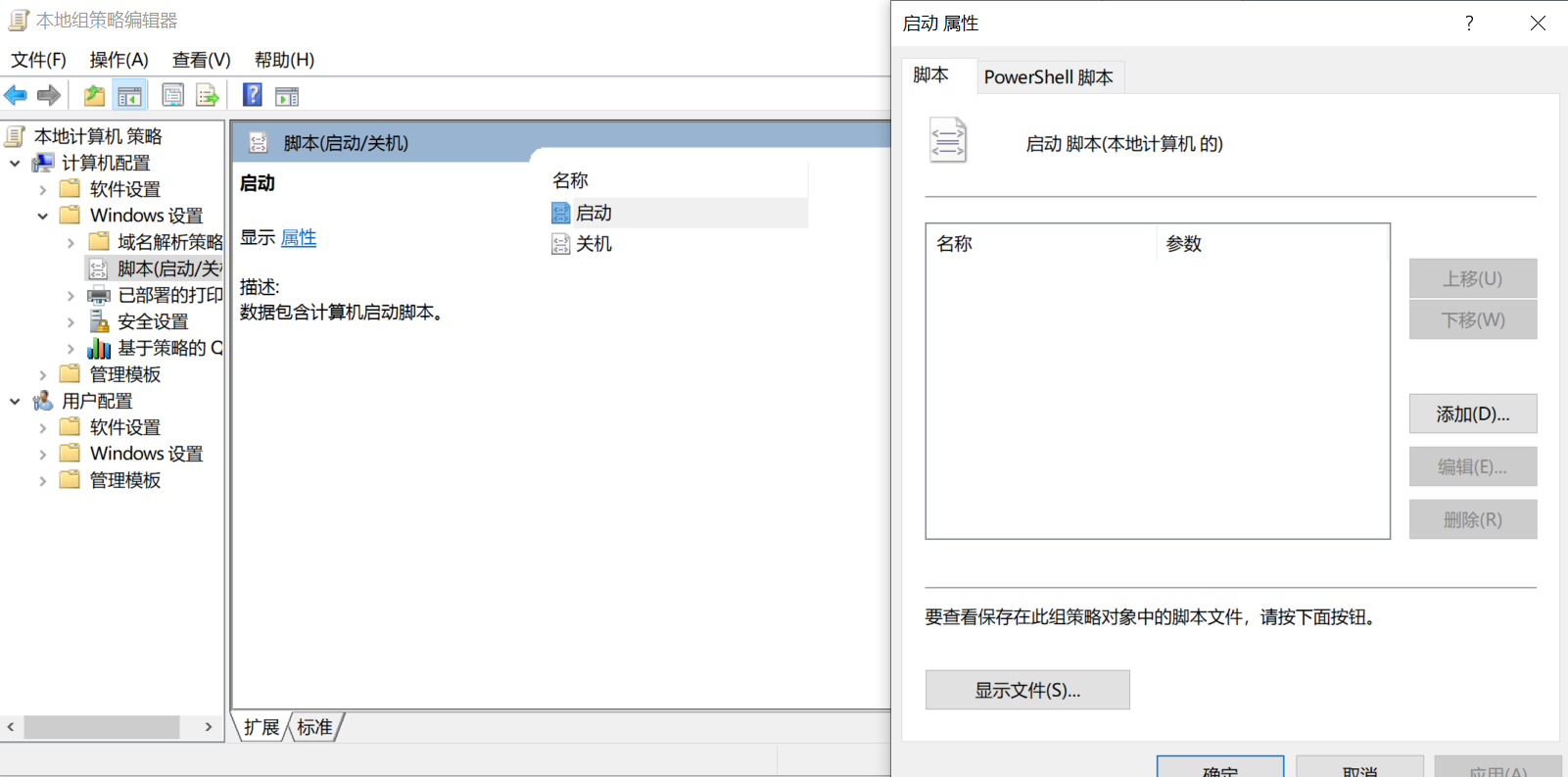

e、組策略,運行 gpedit.msc

2、檢查計劃任務

檢查方法:

a、單擊【開始】>【設置】>【控制面板】>【任務計劃】,查看計劃任務屬性,便可以發現木馬文件的路徑。

b、單擊【開始】>【運行】;輸入 cmd,然后輸入 at,檢查計算機與網絡上的其它計算機之間的會話或計劃任務,如有,則確認是否為正常連接。

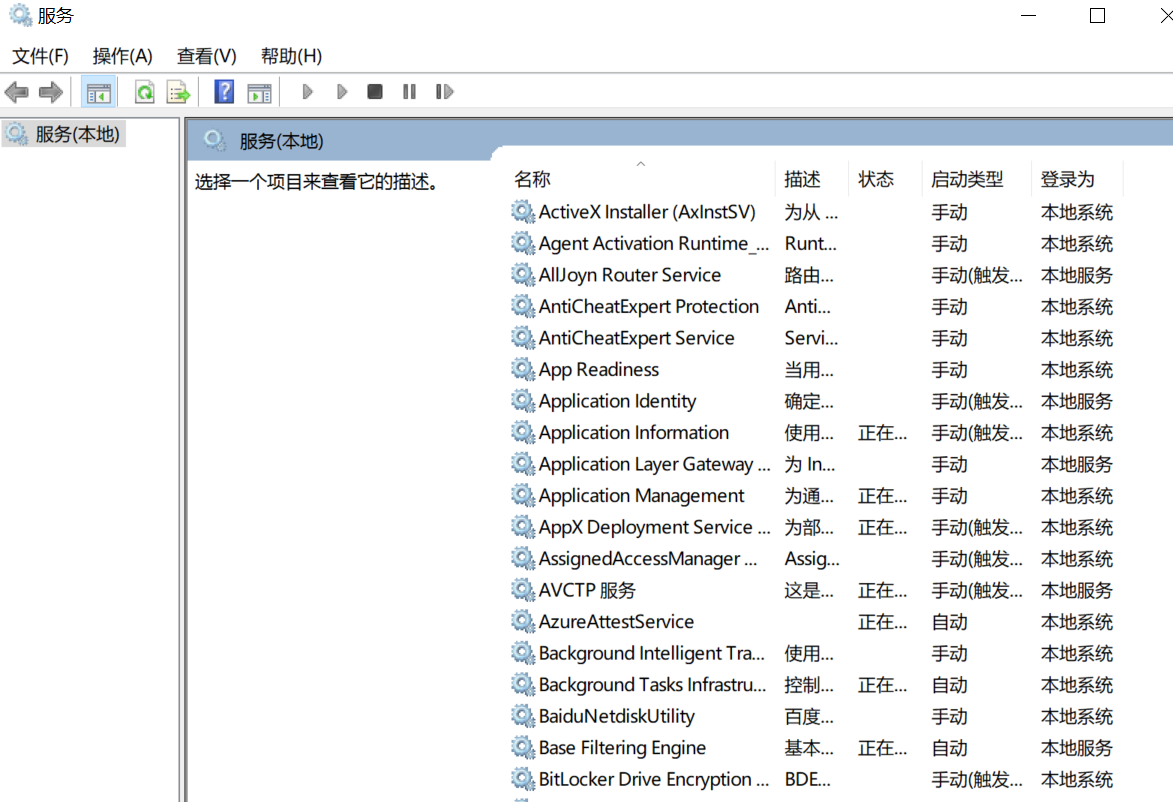

3、服務自啟動

檢查方法:單擊【開始】>【運行】,輸入 services.msc,注意服務狀態和啟動類型,檢查是否有異常服務。

1.4檢查系統相關信息

1、查看系統版本以及補丁信息

檢查方法:單擊【開始】>【運行】,輸入 systeminfo,查看系統信息

2、查找可疑目錄及文件

檢查方法:

a、 查看用戶目錄,新建賬號會在這個目錄生成一個用戶目錄,查看是否有新建用戶目錄。

Window 2003版本 C:\Documents and Settings

Window 2008R2及以后版本 C:\Users\

b、單擊【開始】>【運行】,輸入 %UserProfile%\Recent,分析最近打開分析可疑文件。

c、在服務器各個目錄,可根據文件夾內文件列表時間進行排序,查找可疑文件。

d、回收站、瀏覽器下載目錄、瀏覽器歷史記錄

e、修改時間在創建時間之前的為可疑文件

3、發現并得到 WebShell、遠控木馬的創建時間,如何找出同一時間范圍內創建的文件?

a、利用 Registry Workshop 注冊表編輯器的搜索功能,可以找到最后寫入時間區間的文件。

b、利用計算機自帶文件搜索功能,指定修改時間進行搜索。

1.5自動化查殺

病毒查殺

檢查方法:下載安全軟件,更新最新病毒庫,進行全盤掃描。

webshell查殺

檢查方法:選擇具體站點路徑進行webshell查殺,建議使用兩款 WebShell 查殺工具同時查殺,可相互補充規則庫的不足

1.6日志分析

系統日志

分析方法:

a、前提:開啟審核策略,若日后系統出現故障、安全事故則可以查看系統的日志文件,排除故障,追查入侵者的信息等。

b、Win+R 打開運行,輸入 "eventvwr.msc",回車運行,打開"事件查看器"

C、導出應用程序日志、安全日志、系統日志,利用 Log Parser 進行分析。

Web 訪問日志

分析方法:

a、找到中間件的web日志,打包到本地方便進行分析

b、推薦工具:Windows 下,推薦用 EmEditor 進行日志分析,支持大文本,搜索效率還不錯。Linux 下,使用 Shell 命令組合查詢分析

linux入侵排查

2.1賬號安全

基本使用:

1、用戶信息文件 /etc/passwd

root:x:0:0:root:/root:/bin/bash

account:password:UID:GID:GECOS:directory:shell

用戶名:密碼:用戶ID:組ID:用戶說明:家目錄:登陸之后的 shell

注意:無密碼只允許本機登陸,遠程不允許登陸2、影子文件 /etc/shadow

root:$6$oGs1PqhL2p3ZetrE$X7o7bzoouHQVSEmSgsYN5UD4.kMHx6qgbTqwNVC5oOAouXvcjQSt.Ft7ql1WpkopY0UV9ajBwUt1DpYxTCVvI/:16809:0:99999:7:::

用戶名:加密密碼:密碼最后一次修改日期:兩次密碼的修改時間間隔:密碼有效期:密碼修改到期到的警告天數:密碼過期之后的寬限天數:賬號失效時間:保留

who ? ? 查看當前登錄用戶(tty 本地登陸 ?pts 遠程登錄)

w ? ? ? 查看系統信息,想知道某一時刻用戶的行為

uptime ?查看登陸多久、多少用戶,負載狀態

入侵排查:

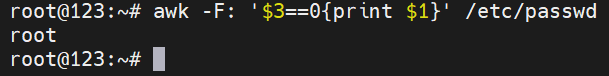

1、查詢特權用戶特權用戶(uid 為0)

[root@localhost ~]# awk -F: '$3==0{print $1}' /etc/passwd

2、查詢可以遠程登錄的帳號信息

[root@localhost ~]# awk '/\$1|\$6/{print $1}' /etc/shadow

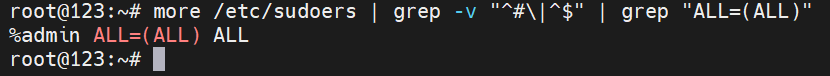

3、除root帳號外,其他帳號是否存在sudo權限。如非管理需要,普通帳號應刪除sudo權限

[root@localhost ~]# more /etc/sudoers | grep -v "^#\|^$" | grep "ALL=(ALL)"

4、禁用或刪除多余及可疑的帳號

? ? usermod -L user ? ?禁用帳號,帳號無法登錄,/etc/shadow 第二欄為 ! 開頭

?? ?userdel user ? ? ? 刪除 user 用戶

?? ?userdel -r user ? ?將刪除 user 用戶,并且將 /home 目錄下的 user 目錄一并刪除

2.2歷史命令

通過 .bash_history 文件查看帳號執行過的系統命令

1、root 用戶的歷史命令

histroy

2、打開 /home 各帳號目錄下的 .bash_history,查看普通帳號執行的歷史命令。

為歷史的命令增加登錄的 IP 地址、執行命令時間等信息:

1)保存1萬條命令

sed -i 's/^HISTSIZE=1000/HISTSIZE=10000/g' /etc/profile

2)在/etc/profile的文件尾部添加如下行數配置信息:

######jiagu history xianshi#########

USER_IP=`who -u am i 2>/dev/null | awk '{print $NF}' | sed -e 's/[()]//g'`

if [ "$USER_IP" = "" ]

then

USER_IP=`hostname`

fi

export HISTTIMEFORMAT="%F %T $USER_IP `whoami` "

shopt -s histappend

export PROMPT_COMMAND="history -a"

######### jiagu history xianshi ##########

3)source /etc/profile 讓配置生效

生成效果: 1 ?2018-07-10 19:45:39 192.168.204.1 root source /etc/profile

3、歷史操作命令的清除:history -c

但此命令并不會清除保存在文件中的記錄,因此需要手動刪除 .bash_profile 文件中的記錄。

入侵排查

進入用戶目錄下,導出歷史命令。

cat .bash_history >> history.txt

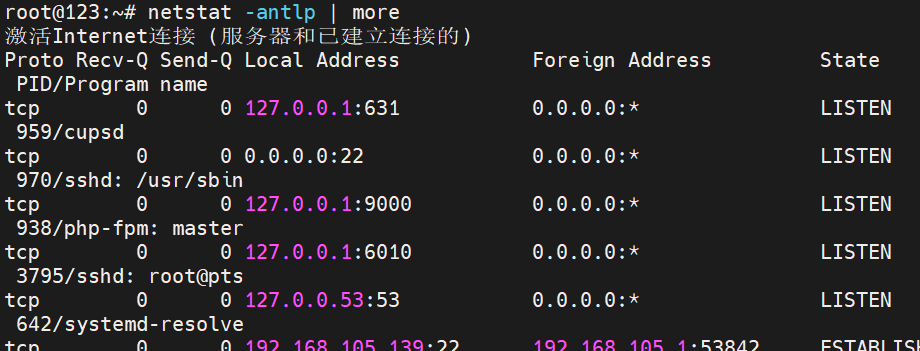

2.3檢查異常端口

使用 netstat 網絡連接命令,分析可疑端口、IP、PID

netstat -antlp | more

查看下 pid 所對應的進程文件路徑,

運行 ls -l /proc/$PID/exe 或 file /proc/$PID/exe($PID 為對應的 pid 號)

2.4檢查異常進程

使用 ps 命令,分析進程

ps aux | grep pid?

2.5檢查開機啟動項

系統運行級別示意圖:

| 運行級別 | 含義 |

|---|---|

| 0 | 關機 |

| 1 | 單用戶模式,可以想象為windows的安全模式,主要用于系統修復 |

| 2 | 不完全的命令行模式,不含NFS服務 |

| 3 | 完全的命令行模式,就是標準字符界面 |

| 4 | 系統保留 |

| 5 | 圖形模式 |

| 6 | 重啟動 |

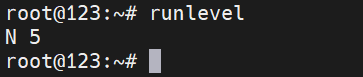

查看運行級別命令 runlevel

系統默認允許級別

vi ?/etc/inittab

id=3:initdefault ?#系統開機后直接進入哪個運行級別

開機啟動配置文件

/etc/rc.local

/etc/rc.d/rc[0~6].d

例子:當我們需要開機啟動自己的腳本時,只需要將可執行腳本丟在 /etc/init.d 目錄下,然后在 /etc/rc.d/rc*.d 文件中建立軟鏈接即可。

注:此中的 * 代表 0,1,2,3,4,5,6 這七個等級

ln -s /etc/init.d/sshd /etc/rc.d/rc3.d/S100ssh

此處sshd是具體服務的腳本文件,S100ssh是其軟鏈接,S開頭代表加載時自啟動;如果是K開頭的腳本文件,代表運行級別加載時需要關閉的。

入侵排查

啟動項文件

more /etc/rc.local

/etc/rc.d/rc[0~6].d

ls -l /etc/rc.d/rc3.d/

2.6檢查定時任務

基本使用

crontab -l ? 列出某個用戶cron服務的詳細內容

Tips:默認編寫的crontab文件會保存在 (/var/spool/cron/用戶名 例如: /var/spool/cron/root

crontab -r ? 刪除每個用戶cront任務(謹慎:刪除所有的計劃任務)

crontab -e ? 使用編輯器編輯當前的crontab文件?

如:*/1 * * * * echo "hello world" >> /tmp/test.txt 每分鐘寫入文件

利用 anacron 命令實現異步定時任務調度

使用案例

每天運行 /home/backup.sh 腳本:

vi /etc/anacrontab?

@daily ? ?10 ? ?example.daily ? /bin/bash /home/backup.sh

當機器在 backup.sh 期望被運行時是關機的,anacron會在機器開機十分鐘之后運行它,而不用再等待 7天。

入侵排查

重點關注以下目錄中是否存在惡意腳本

/var/spool/cron/*?

/etc/crontab

/etc/cron.d/*

/etc/cron.daily/*?

/etc/cron.hourly/*?

/etc/cron.monthly/*

/etc/cron.weekly/

/etc/anacrontab

/var/spool/anacron/*

2.7檢查服務

服務自啟動

第一種修改方法:

chkconfig [--level 運行級別] [獨立服務名] [on|off]

chkconfig –level ?2345 httpd on ?開啟自啟動

chkconfig httpd on (默認level是2345)

第二種修改方法:

修改 /etc/re.d/rc.local 文件 ?

加入 /etc/init.d/httpd start

第三種修改方法:

使用 ntsysv 命令管理自啟動,可以管理獨立服務和 xinetd 服務。

入侵排查

1、查詢已安裝的服務:

RPM 包安裝的服務

chkconfig ?--list ?查看服務自啟動狀態,可以看到所有的RPM包安裝的服務

ps aux | grep crond 查看當前服務系統在3與5級別下的啟動項?

中文環境

chkconfig --list | grep "3:啟用\|5:啟用"

英文環境

chkconfig --list | grep "3:on\|5:on"

源碼包安裝的服務

查看服務安裝位置 ,一般是在/user/local/

service httpd start

搜索/etc/rc.d/init.d/ ?查看是否存在

2.8檢查異常文件

1、查看敏感目錄,如/tmp目錄下的文件,同時注意隱藏文件夾,以“..”為名的文件夾具有隱藏屬性

2、得到發現WEBSHELL、遠控木馬的創建時間,如何找出同一時間范圍內創建的文件?

可以使用find命令來查找,如 find /opt -iname "*" -atime 1 -type f 找出 /opt 下一天前訪問過的文件

3、針對可疑文件可以使用 stat 進行創建修改時間。

檢查系統日志

日志默認存放位置:/var/log/

查看日志配置情況:more /etc/rsyslog.conf

| 日志文件 | 說明 |

|---|---|

| /var/log/cron | 記錄了系統定時任務相關的日志 |

| /var/log/cups | 記錄打印信息的日志 |

| /var/log/dmesg | 記錄了系統在開機時內核自檢的信息,也可以使用dmesg命令直接查看內核自檢信息 |

| /var/log/mailog | 記錄郵件信息 |

| /var/log/message | 記錄系統重要信息的日志。這個日志文件中會記錄Linux系統的絕大多數重要信息,如果系統出現問題時,首先要檢查的就應該是這個日志文件 |

| /var/log/btmp | 記錄錯誤登錄日志,這個文件是二進制文件,不能直接vi查看,而要使用lastb命令查看 |

| /var/log/lastlog | 記錄系統中所有用戶最后一次登錄時間的日志,這個文件是二進制文件,不能直接vi,而要使用lastlog命令查看 |

| /var/log/wtmp | 永久記錄所有用戶的登錄、注銷信息,同時記錄系統的啟動、重啟、關機事件。同樣這個文件也是一個二進制文件,不能直接vi,而需要使用last命令來查看 |

| /var/log/utmp | 記錄當前已經登錄的用戶信息,這個文件會隨著用戶的登錄和注銷不斷變化,只記錄當前登錄用戶的信息。同樣這個文件不能直接vi,而要使用w,who,users等命令來查詢 |

| /var/log/secure | 記錄驗證和授權方面的信息,只要涉及賬號和密碼的程序都會記錄,比如SSH登錄,su切換用戶,sudo授權,甚至添加用戶和修改用戶密碼都會記錄在這個日志文件中 |

日志分析技巧:

1、定位有多少IP在爆破主機的root帳號: ? ?

grep "Failed password for root" /var/log/secure | awk '{print $11}' | sort | uniq -c | sort -nr | more定位有哪些IP在爆破:

grep "Failed password" /var/log/secure|grep -E -o "(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)\.(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)\.(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)\.(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)"|uniq -c爆破用戶名字典是什么?

grep "Failed password" /var/log/secure|perl -e 'while($_=<>){ /for(.*?) from/; print "$1\n";}'|uniq -c|sort -nr

?

2、登錄成功的IP有哪些: ?? ?

grep "Accepted " /var/log/secure | awk '{print $11}' | sort | uniq -c | sort -nr | more登錄成功的日期、用戶名、IP:

grep "Accepted " /var/log/secure | awk '{print $1,$2,$3,$9,$11}'?3、增加一個用戶kali日志:

Jul 10 00:12:15 localhost useradd[2382]: new group: name=kali, GID=1001

Jul 10 00:12:15 localhost useradd[2382]: new user: name=kali, UID=1001, GID=1001, home=/home/kali

, shell=/bin/bash

Jul 10 00:12:58 localhost passwd: pam_unix(passwd:chauthtok): password changed for kali

#grep "useradd" /var/log/secure?4、刪除用戶kali日志:

Jul 10 00:14:17 localhost userdel[2393]: delete user 'kali'

Jul 10 00:14:17 localhost userdel[2393]: removed group 'kali' owned by 'kali'

Jul 10 00:14:17 localhost userdel[2393]: removed shadow group 'kali' owned by 'kali'

# grep "userdel" /var/log/secure5、su切換用戶:

Jul 10 00:38:13 localhost su: pam_unix(su-l:session): session opened for user good by root(uid=0)sudo授權執行:

sudo -l

Jul 10 00:43:09 localhost sudo: ? ?good : TTY=pts/4 ; PWD=/home/good ; USER=root ; COMMAND=/sbin/shutdown -r now

![[Oracle] MAX()和MIN()函數](http://pic.xiahunao.cn/[Oracle] MAX()和MIN()函數)

![[激光原理與應用-203]:光學器件 - 增益晶體 - 增益晶體的使用方法](http://pic.xiahunao.cn/[激光原理與應用-203]:光學器件 - 增益晶體 - 增益晶體的使用方法)

)

——PowerShell與命令提示符)

- 使用 GitHub Actions 工作流自動部署)