今日目標:

- 日志管理

- 系統安全保護 SELinux(重點)

- 構建基本web服務(重點)

環境準備

還原快照網絡配置完成,開啟虛擬機A與虛擬機B

用真機連通虛擬機去操作,準本好Xshell

一、常用的網絡工具

ip命令

1.查看IP地址

]# ip ?address ?show????#查看網卡ip地址

]# ip ??a ???s???#顯示網卡和ip,

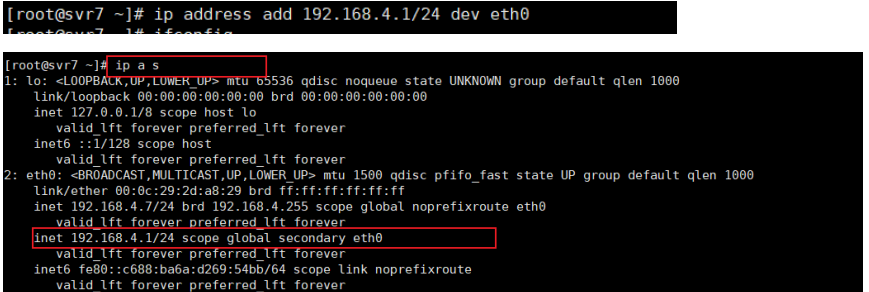

2.添加IP地址

]# ip address add 192.168.10.1/24 ?dev eth0

]# ip ?a ?s

]# ip address add 192.168.20.1/24 ?dev eth0

]# ip ?a ?s

3.刪除添加IP地址

]# ip address del 192.168.10.1/24 ?dev eth0

ping 命令,測網絡連接

- 選項 -c 包個數

[root@svr7 ~]# ping -c ?2 ?192.168.4.7

[root@svr7 ~]# ping -c ?3 ?192.168.4.207

二、日志管理

日志管理式系統和程序的“日記本”,記錄系統程序運行中發生的各種事件,通過查看日志,了解及排除故障,是信息安全控制的“依據”

日志由系統服務rsyslog統一記錄/管理,日志消息采用文本格式。主要記錄事件發生的時間、主機、進程、內容

常見的日志文件 ??????

日志文件 | 主要用途 |

/var/log/messages | 記錄內核消息、各種服務的公共消息 |

/var/log/dmesg | 記錄系統啟動過程的各種消息 |

/var/log/cron | 記錄與cron計劃任務相關的消息 |

/var/log/maillog | 記錄郵件收發相關的消息 |

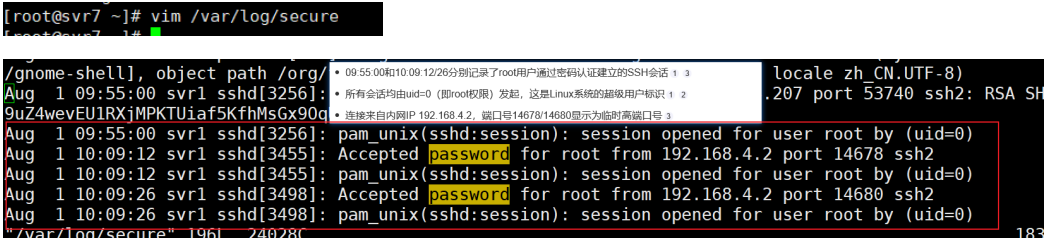

/var/log/secure | 記錄與訪問限制相關的安全消息 |

![]()

通用分析工具

- tail、less、grep?、head、 cat等文本瀏覽/檢索命令

- tailf、

- awk、sed等格式化過濾工具

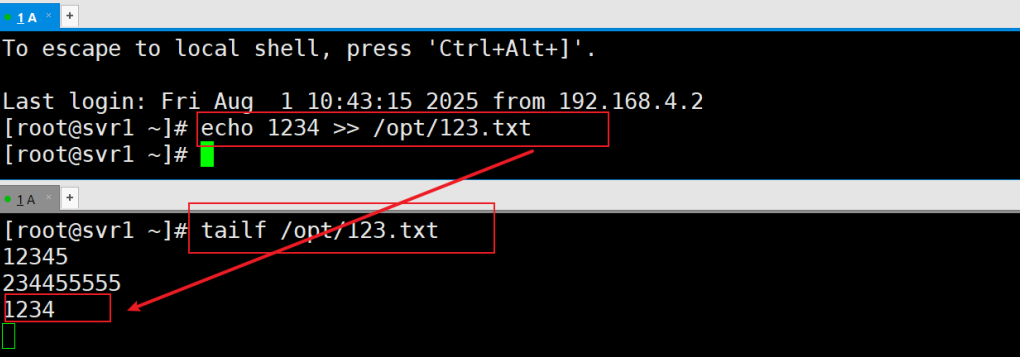

tailf:實時跟蹤日志消息

[root@svr7 /]# echo 123456 ?> ?/opt/1.txt

[root@svr7 /]# tailf ?/opt/1.txt

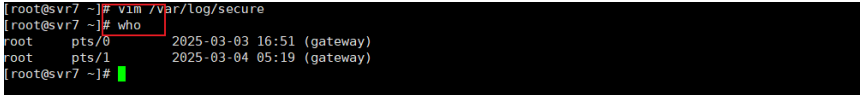

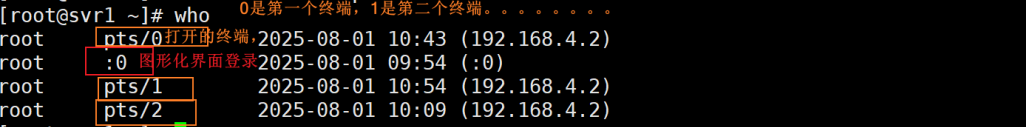

users、who、w 命令

- 查看已登錄的用戶信息,詳細度不同

last、lastb 命令

- 查看最近登錄成功/失敗的用戶信息

[root@svr7 /]# users

[root@svr7 /]# who

?pts:命令行終端

[root@svr7 /]#?last ?????????#登錄成功的用戶

[root@svr7 /]# lastb ???????#登錄失敗的用戶

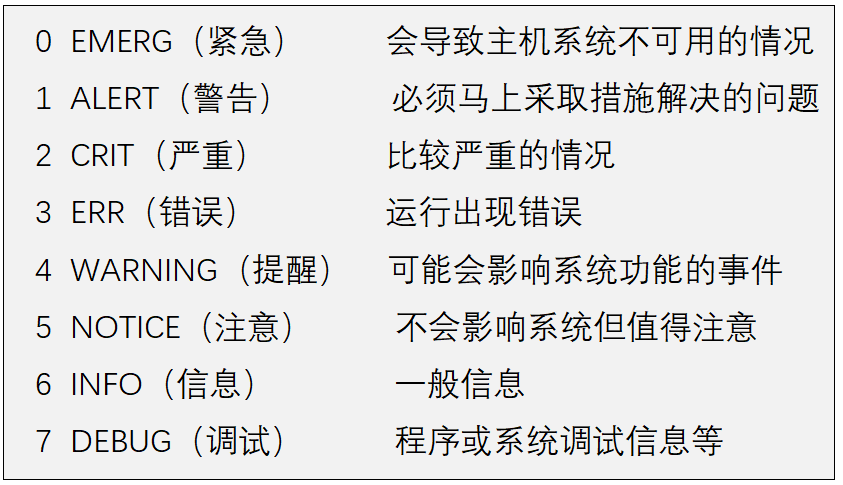

Linux內核定義的事件緊急程度

- 分為 0~7 共8種優先級別

- 其數值越小,表示對應事件越緊急/重要

三、系統安全保護

SELinux概述

- Security-Enhanced Linux

- 美國NSA國家安全局主導開發,一套增強Linux系統安全的強制訪問控制體系

- 集成到Linux內核(2.6及以上)中運行

- RHEL7基于SELinux體系針對用戶、進程、目錄和文件提供了預設的保護策略,以及管理工具

- SELinux的運行模式

- enforcing(強制)、permissive(寬松)

- disabled(徹底禁用)

??任何模式變成disabled模式,都要經歷重啟系統

- 切換運行模式

- 臨時切換:setenforce ?1或0

- 固定配置:/etc/selinux/config 文件

虛擬機A

[root@svr7 /]# getenforce????#查看當前運行模式

Enforcing???#代表強制

[root@svr7 /]# setenforce ?0?#修改當前運行模式

[root@svr7 /]# getenforce

Permissive

[root@svr7 /]# vim ?/etc/selinux/config??

SELINUX=permissive

??

虛擬機B:同上

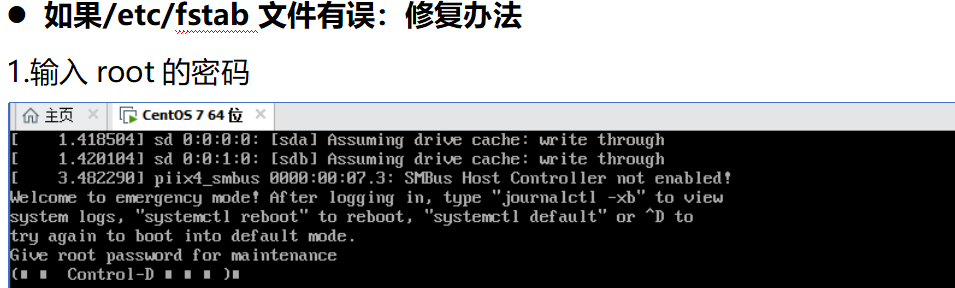

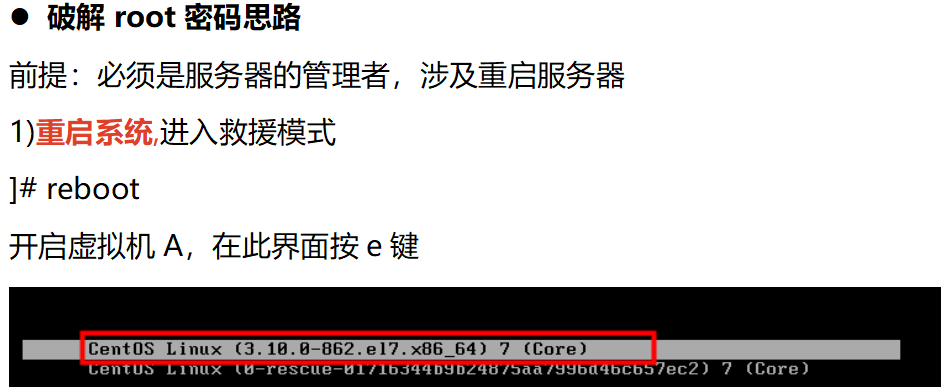

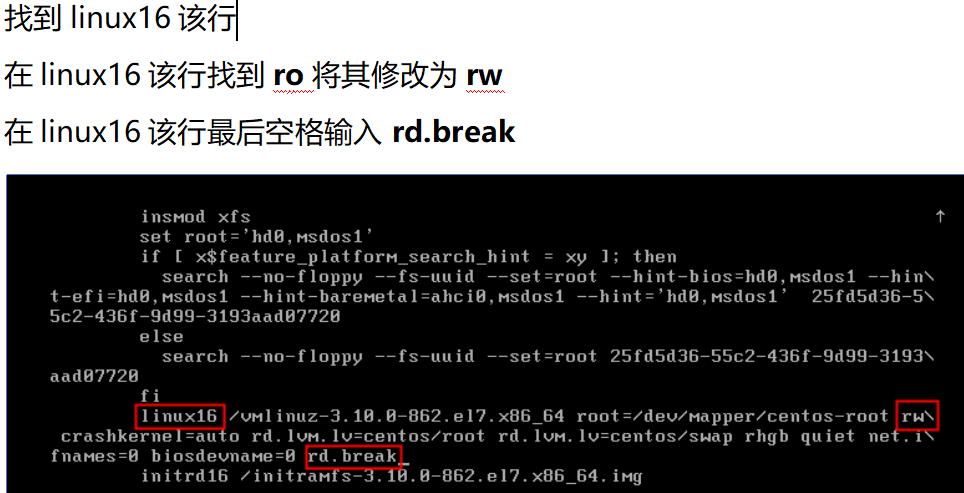

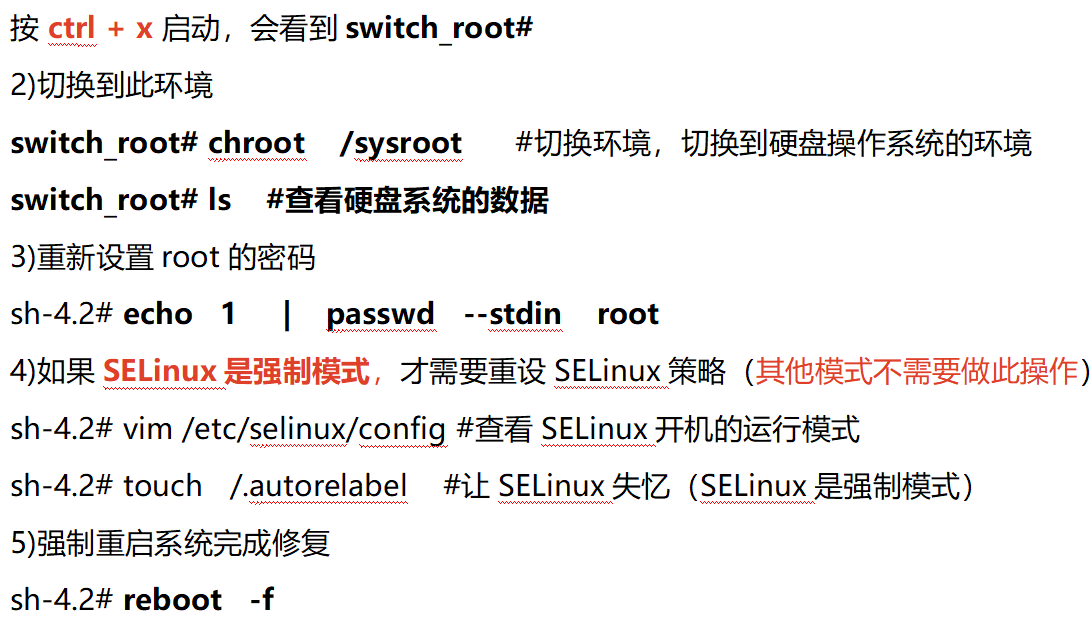

四、系統故障修復

五、構建基本服務

虛擬機A:構建Web服務

Web服務:提供一個頁面內容的服務

提供Web服務的軟件:httpd、Nginx、tomcat

http協議:超文本傳輸協議

虛擬機A:

1.安裝軟件包

[root@svr7 ~]# yum ?-y ?install ?httpd

2.運行提供Web服務程序

]# > /etc/resolv.conf ?????#清空此文件內容,(DNS服務器配置文件)

]# /usr/sbin/httpd????????#絕對路徑運行程序

]# pgrep ?-l ?httpd ?????????#查看進程信息

3.書寫一個頁面文件 ????????

[root@svr7 ~]# vim /var/www/html/index.html

哈哈嘻嘻呵呵~~~~~~~

4.瀏覽器訪問測試

?[root@svr7 ~]#?curl ??http://192.168.4.7

哈哈嘻嘻呵呵~~~~~~~

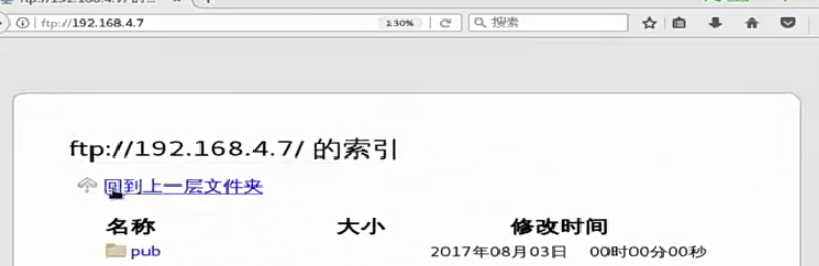

虛擬機A:構建FTP服務 ????

FTP:文本傳輸協議

實現FTP服務功能的軟件:vsftpd

???默認共享數據的主目錄:/var/ftp/

1.安裝軟件包

[root@svr7 ~]#?yum ?-y ?install ?vsftpd

2.運行程序

[root@svr7 ~]#?/usr/sbin/vsftpd

[root@svr7 ~]#?pgrep -l ??vsftpd

3.訪問測試

[root@svr7 ~]# curl ?ftp://192.168.4.7

六、防火墻的策略管理

作用:隔離,嚴格過濾入站,放行出站

硬件防火墻

軟件防火墻

- 系統服務:firewalld---->iptables

- 管理工具:firewall-cmd、firewall-config

根據所在的網絡場所區分,預設保護規則集

- public:僅允許訪問本機的ssh、dhcp、ping服務

- trusted:允許任何訪問

- block:拒絕任何來訪請求,明確拒絕客戶端

- drop:丟棄任何來訪的數據包,不給任何回應

防火墻判定原則:

1.查看客戶端請求中來源IP地址,查看自己所有區域中規則,那個區域中有該源IP地址規則,則進入該區域

2.進入默認區域(默認情況下為public)

防火墻默認區域的修改

虛擬機A

]# firewall-cmd ?--get-default-zone ???#查看默認區域

虛擬機B

]# curl ??http://192.168.4.7 ???#失敗

]# curl ??ftp://192.168.4.7 ?????#失敗

]# ping ?-c ?2 ?192.168.4.7 ???????#成功

虛擬機A:修改默認區域

]# firewall-cmd ?--set-default-zone=trusted

虛擬機B

]# curl ??http://192.168.4.7 ???#成功

]# curl ??ftp://192.168.4.7 ???#成功

防火墻public區域添加規則

虛擬機A:添加允許的協議

]# firewall-cmd ?--set-default-zone=public

]#?firewall-cmd ?--zone=public ??--list-all???#查看我們public中的規則

]# firewall-cmd ?--zone=public ???--add-service=http????#給public中添加http規則

虛擬機B

]#?curl ??http://192.168.4.7????#成功

]# curl ??ftp://192.168.4.7????#失敗

虛擬機A:添加允許的協議

]# firewall-cmd ?--zone=public ???--add-service=ftp

]# firewall-cmd --zone=public ?--list-all

虛擬機B

]# curl ??http://192.168.4.7????#成功

]#?curl ??ftp://192.168.4.7????#成功

防火墻public區域添加規則(永久)

-永久(--permanent)

]# firewall-cmd ?--reload ?#加載防火墻永久策略

]# firewall-cmd ?--zone=public ??--list-all

]# firewall-cmd ?--permanent ???--zone=public --add-service=http

]# firewall-cmd ?--permanent ???--zone=public --add-service=ftp

]# firewall-cmd ?--zone=public ??--list-all

]# firewall-cmd ?--reload??#加載防火墻永久策略

]#?firewall-cmd ?--zone=public ??--list-all

防火墻public區域刪除規則(永久)

]# firewall-cmd ?--reload ?#加載防火墻永久策略

]# firewall-cmd ?--zone=public ??--list-all

]#?firewall-cmd --permanent --zone=public ?????--remove-service=http

]# firewall-cmd ?--zone=public ??--list-all

]# firewall-cmd ?--reload??#加載防火墻永久策略

]#?firewall-cmd ?--zone=public ??--list-all

![P1044 [NOIP 2003 普及組] 棧](http://pic.xiahunao.cn/P1044 [NOIP 2003 普及組] 棧)

和BERT技術概述)

決策樹算法)

)