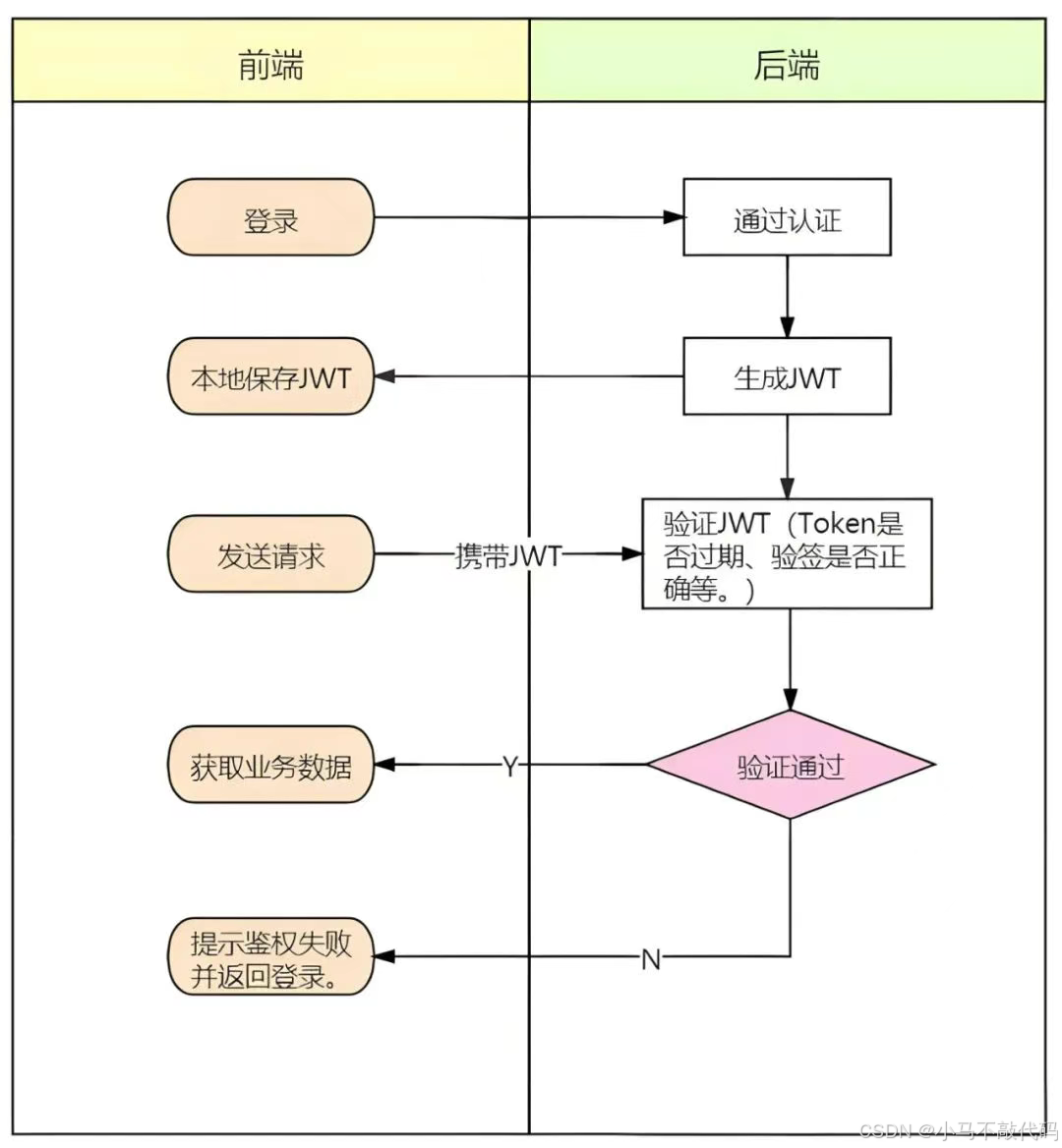

1. JWT鑒權

「概述」:JWT是一種用于雙方之間安全傳輸信息的簡潔的、URL安全的令牌標準。它基于JSON格式,包含三個部分:頭部(Header)、負載(Payload)和簽名(Signature)。JWT常用于身份驗證和信息交換,特別適用于分布式系統和微服務架構。

「實現步驟」:

1、「用戶登錄」:

用戶提交用戶名和密碼到認證服務。

認證服務驗證用戶名和密碼的正確性。

如果驗證通過,生成JWT,其中包含用戶身份信息、權限信息和過期時間等。

將JWT返回給用戶。

2、「存儲JWT」:

客戶端(如瀏覽器、移動應用)將JWT存儲在本地(如localStorage、sessionStorage、SharedPreferences)。

3、「請求攜帶JWT」:

客戶端在后續請求中,通過HTTP頭部(如Authorization: Bearer {Token})攜帶JWT。

4、「服務端驗證JWT」:

服務端接收到請求后,從HTTP頭部提取JWT。

使用與生成JWT時相同的密鑰和算法驗證JWT的簽名。

如果JWT有效,根據JWT中的信息執行相應的業務邏輯。

「優點」:

「無狀態性」:服務端不需要保存會話狀態,所有驗證信息都包含在JWT中。

「易于傳輸」:JWT結構緊湊,可以直接嵌入HTTP頭部。

「安全性」:JWT可以使用HMAC或RSA算法進行簽名,確保信息不被篡改。

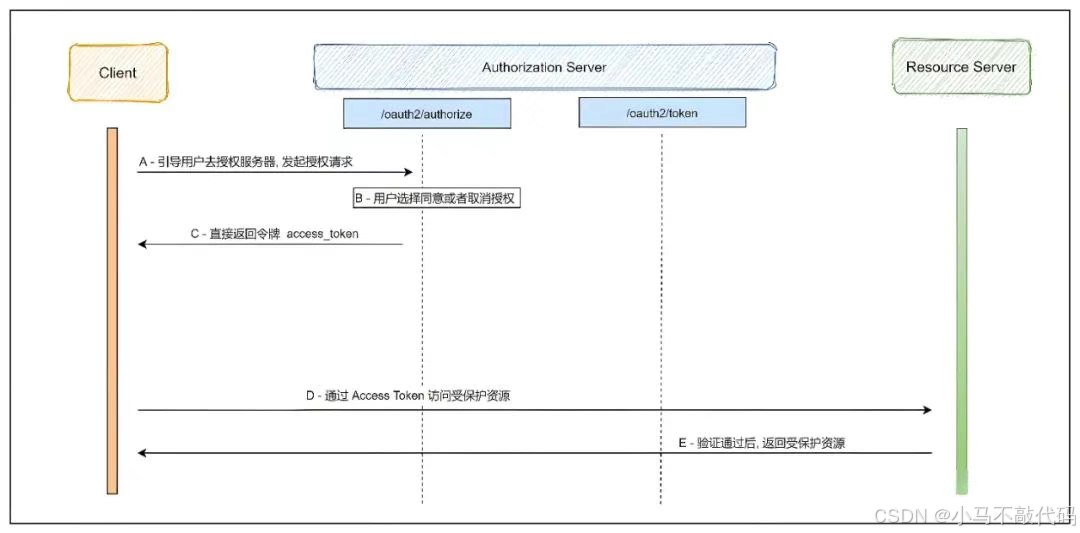

2. OAuth 2.0鑒權

「概述」:OAuth 2.0是一個開放標準,允許用戶授權第三方應用訪問他們存儲在另外的服務提供者上的信息,而無需將用戶名和密碼提供給第三方應用。OAuth 2.0提供了授權令牌(Access Token)和刷新令牌(Refresh Token)兩種類型的令牌。

「實現步驟」:

1、「授權服務器」:

實現OAuth 2.0授權服務器,處理用戶授權和令牌發放。

用戶通過授權服務器進行授權,授權服務器生成Access Token和(可選的)Refresh Token,并返回給客戶端。

2、「資源服務器」:

保護需要鑒權的資源,通過驗證Access Token來授權訪問。

3、「客戶端」:

引導用戶到授權服務器進行授權。

獲取Access Token后,使用Access Token訪問資源服務器。

如果Access Token過期,可以使用Refresh Token向授權服務器請求新的Access Token。

「優點」:

「安全性高」:用戶不需要將密碼直接暴露給第三方應用。

「靈活性」:支持多種授權模式,如授權碼模式、密碼模式、客戶端憑據模式等。

「廣泛支持」:許多主流平臺和框架都支持OAuth 2.0。

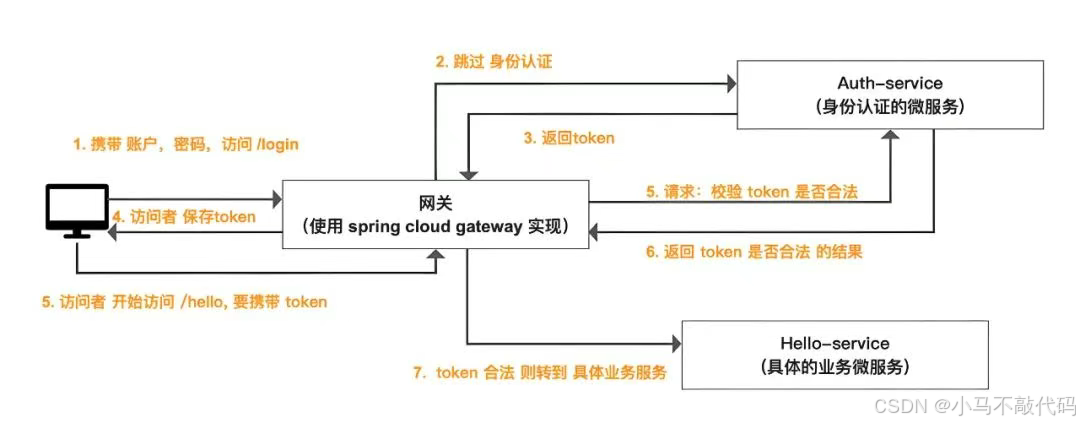

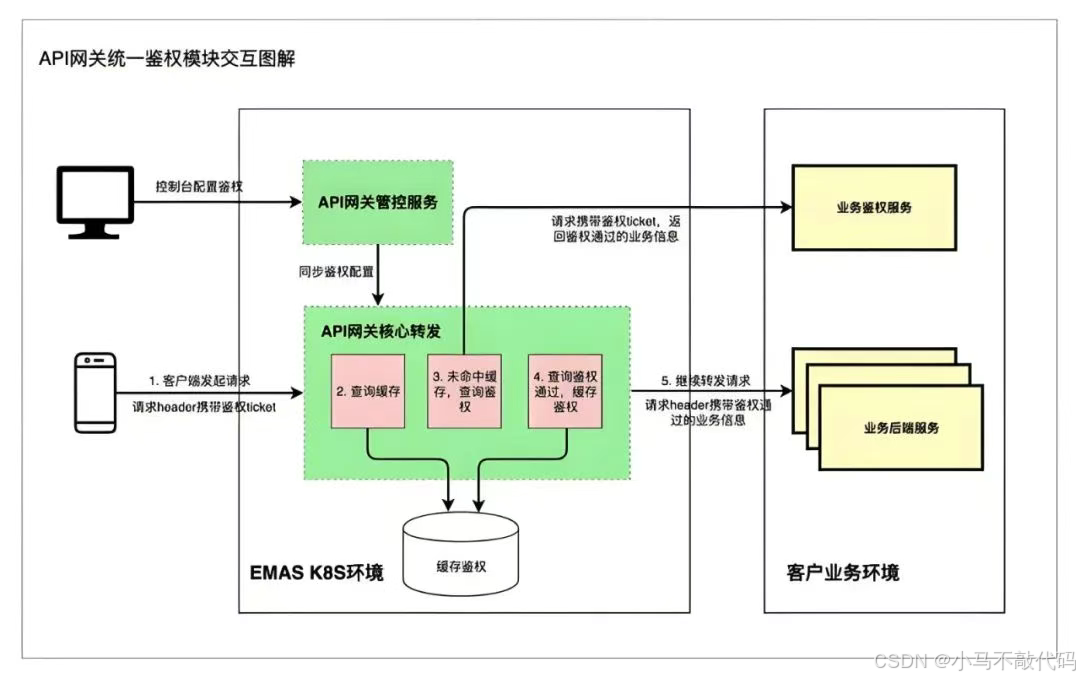

3. 統一授權中心(API Gateway)

「概述」:在微服務架構中,使用API Gateway作為統一入口,進行集中認證和授權。API Gateway負責接收外部請求,進行認證和授權后,將請求轉發到相應的微服務實例。

「實現步驟」:

1、「部署API Gateway」:

在微服務集群前端部署API Gateway。

配置API Gateway以識別不同的微服務路由。

2、「認證和授權」:

API Gateway接收外部請求后,首先進行認證(如驗證JWT或OAuth Token)。

根據認證結果進行授權,檢查用戶是否有權限訪問請求的資源。

3、「轉發請求」:

如果認證和授權都通過,API Gateway將請求轉發到相應的微服務實例。

微服務實例處理請求后,將響應返回給API Gateway。

API Gateway將響應返回給客戶端。

「優點」:

「集中管理」:簡化了認證和授權邏輯的管理,降低了維護成本。

「安全性高」:所有外部請求都通過API Gateway進行認證和授權,提高了系統的安全性。

「可擴展性」:API Gateway可以作為擴展點,支持更多的認證和授權機制。

4. 微服務內部調用鑒權

對于微服務之間的內部調用,鑒權方案通常比外部調用簡單,但也需要考慮安全性和權限控制。

「方案」:

1、「Token透傳」:

在微服務內部調用時,將Token作為請求參數或頭部進行透傳。

接收方微服務驗證Token的有效性,并根據Token中的權限信息進行授權。

2、「基于角色的訪問控制(RBAC)」:

在微服務內部實現RBAC機制,根據調用方的角色進行授權。

角色信息可以通過服務注冊中心、配置中心或專門的權限服務進行共享。

3、「無鑒權」:

對于完全信任的內部調用,可以不進行鑒權。

但這種方式需要確保微服務之間的調用是安全的,避免被惡意利用。

5. 鑒權方案的選擇

在設計和實施Java微服務架構中的Token鑒權方案時,可以根據業務需求和安全要求選擇合適的鑒權方案。同時,鑒權方案的設計和實施需要考慮系統的可擴展性、可維護性和安全性。

「JWT(JSON Web Tokens)鑒權」:

優點:無狀態性使得服務端不需要保存會話狀態,易于傳輸且結構緊湊,安全性高。

適用場景:適用于需要快速驗證用戶身份且不需要頻繁更新用戶權限的場景。

「OAuth 2.0鑒權」:

優點:安全性高,用戶不需要將密碼暴露給第三方應用,支持多種授權模式,廣泛支持。

適用場景:適用于需要第三方應用訪問用戶存儲在服務提供者上的信息的場景。

「統一授權中心(API Gateway)」:

優點:集中管理簡化了認證和授權邏輯的管理,提高了系統的安全性,可擴展性強。

適用場景:適用于微服務架構中,作為統一入口進行集中認證和授權的場景。

「微服務內部調用鑒權」:

優點:實現簡單,可以根據實際需求選擇透傳Token、基于角色的訪問控制或無鑒權等方式。

適用場景:適用于微服務之間的內部調用,需要根據實際需求選擇合適的鑒權方式。

)

)

)

)