天津鴻萌科貿發展有限公司是 ElcomSoft 系列取證軟件的授權代理商。

ElcomSoft 系列取證軟件

ElcomSoft 系列取證軟件支持從計算機和移動設備進行數據提取、解鎖文檔、解密壓縮文件、破解加密容器、查看和分析證據。

- 計算機和手機取證的完整集合

- 硬件加速解密最多支持10,000計算機協同工作

- 包含全部移動設備數據提取解密分析的相關工具

- 移動設備邏輯、物理、無線數據獲取工具

- Apple, Microsoft 和 Google 云服務數據提取

- 訪問刪除的證據并以取證的專業方式提取

ElcomSoft System Recovery?是 ElcomSoft 系列取證軟件之一。它支持在所有版本的 Windows 中重置或恢復本地 Windows 帳戶和 Microsoft 帳戶密碼。為任何用戶帳戶分配管理權限,重置過期密碼或導出密碼哈希以進行脫機恢復。創建取證磁盤鏡像及隨附可啟動的 Windows PE 環境。

- 執行取證有效的數據提取

- 重置 Windows 帳戶密碼

- 從 TrueCrypt、VeraCrypt、Bitlocker、FileVault (HFS+/APFS)、PGP 磁盤、LUKS 和 LUKS2 加密磁盤中提取加密元數據

- 創建取證磁盤鏡像

- 恢復本地帳戶、Microsoft 帳戶和 Wi-Fi 網絡密碼

- 自定義的 Windows PE 環境,具有廣泛的硬件兼容性和真正的本機 FAT 和 NTFS 支持

實時系統分析、鏡像分析、冷系統分析

在數字取證領域,有多種方法可以分析計算機系統。您可能熟悉實時系統分析或調查取證磁盤鏡像,但還有另一種稱為冷系統分析的方法。與專家處理活動用戶會話的實時分析不同,冷系統分析的工作方式不同。這就像是實時分析和檢查計算機磁盤鏡像之間的中間地帶。但是,什么情況下會使用冷分析呢?您能用它做什么,它與通常所用的方法相比有什么優勢呢?

什么是冷系統分析?

冷系統分析在現場經常使用,但該術語本身并不像“實時系統分析”那樣常見,因此需要一些解釋。該術語是在“冷啟動攻擊”之后誕生的,它反過來定義了一種非常特殊的攻擊類型,允許從系統的易失性內存中提取機密(例如加密密鑰)。在冷啟動攻擊過程中,專家從便攜式介質(通常是 USB 閃存驅動器)啟動計算機。這正是冷系統分析期間使用的方法:檢查員從便攜式 USB 驅動器啟動計算機,并嘗試訪問系統和/或從計算機中提取證據。

那么什么是“實時系統分析”呢?在實時系統分析中,檢查者嘗試獲得對經過身份驗證的用戶會話的控制權。只有當被調查的計算機處于打開狀態,并且至少有一個用戶具有活動會話時,才有可能這樣做。冷系統分析假定計算機的初始狀態已關閉或休眠,并且沒有經過身份驗證的用戶會話可用。

與實時系統分析相反的是檢查取證磁盤鏡像,取證磁盤鏡像是對用戶物理存儲設備的比特精確捕獲。即使在調查過程中存儲在磁盤鏡像中的數據出現問題,也始終可以返回到原始文件。

冷系統分析的風險

實時系統分析是三種方法中風險最大的。經過身份驗證的用戶會話可能充滿驚喜。可能有未知的(和潛在的危險)后臺進程在運行,任何可用的證據都可能隨時自毀。如果計算機連接到網絡,則可能會發生更糟糕的情況,而斷開網絡連接可能會觸發未知的、具有潛在危險的任務。實時系統分析從來都不是取證可靠的,只有在仔細權衡風險后才能進行。

使用取證磁盤鏡像是最安全的方法,同時也是最耗時的。這是最合理的取證方法。

冷系統分析介于兩者之間。通過從已知良好的便攜式介質啟動用戶的計算機,專家可以使用熟悉的取證工具訪問干凈的系統。然而,這是嫌疑人的電腦,操作者的錯誤可能會導致不可逆轉的事故。順便說一下,最常見的錯誤之一是急于重置用戶的 Windows 帳戶密碼,這會立即永久鎖定訪問 EFS 加密文件的能力以及存儲在 Web 瀏覽器(如 Google Chrome 或 Microsoft Edge)中的任何密碼。但是,如果謹慎使用,冷系統分析可以比取證磁盤鏡像分析帶來顯著優勢,而不會產生與實時系統分析相關的大部分風險。通過冷系統分析獲得的結果在取證層面上可能合理,也可能不合理,具體取決于您使用的工具和技術。

使用 Elcomsoft System Recovery 進行冷系統分析

使用?Elcomsoft System Recovery(ESR),進行取證有效的冷系統分析就很容易了。與大多數基于 Linux 的同類產品不同,Elcomsoft System Recovery 基于熟悉的 Windows 環境,因此是調查 Windows 計算機的理想工具。

通過運行 Elcomsoft System Recovery 安裝程序準備可啟動 USB 驅動器后,就可以執行各種任務了,具體取決于系統分區是否加密。

有兩種模式可用:一種是取證合理的寫入阻止“只讀”模式,另一種是可以通過重置密碼、分配管理權限等來修改用戶帳戶的模式。

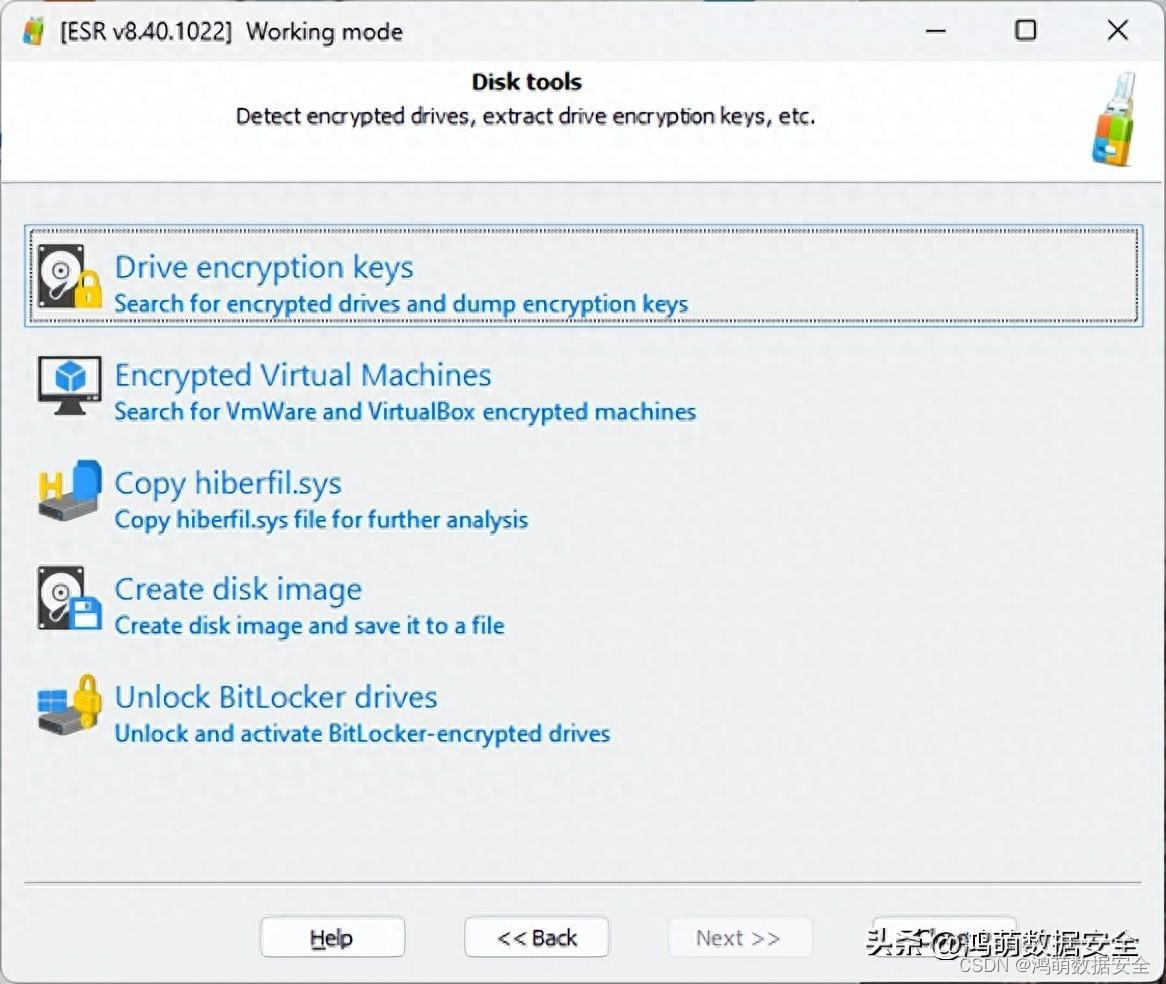

啟動?ESR?后,能夠在磁盤工具和帳戶工具(SAM 數據庫)之間進行選擇。

刪除 BitLocker 保護

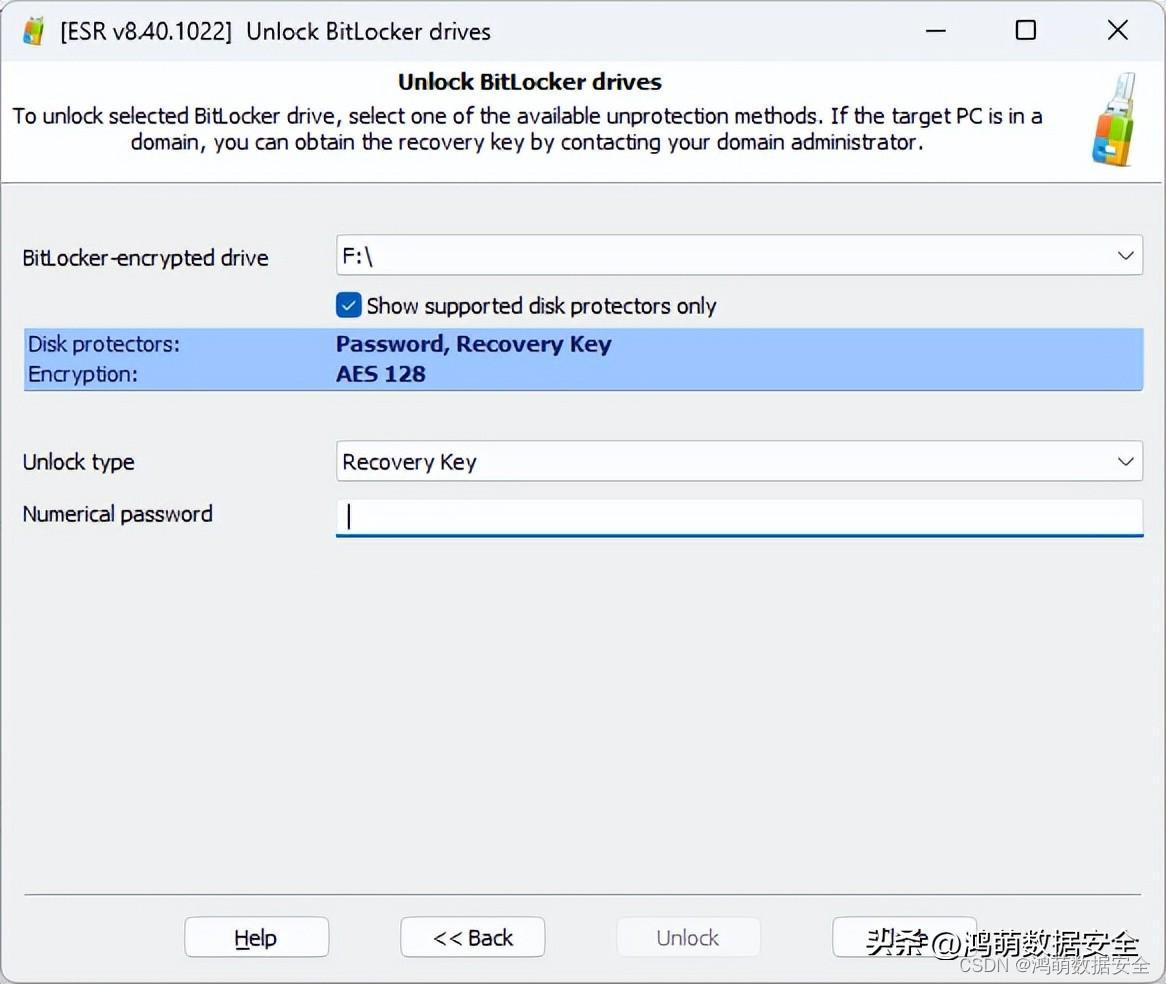

如果使用 BitLocker 對系統分區進行加密,則在解鎖卷之前幾乎無法執行任何操作。在這種情況下,您可以啟動到?Elcomsoft System Recovery,捕獲卷的加密元數據,將數據帶到實驗室,并嘗試通過運行?Elcomsoft Distributed Password Recovery?軟件來恢復原始 BitLocker 密碼。

根據特定 BitLocker 卷上使用的保護程序的配置(主要取決于系統是否具有 TPM 模塊),你可能無法解鎖卷。

如果你有系統卷的密碼或 BitLocker 恢復密鑰,則?ESR?可以使用 Windows PE 的內置 BitLocker 功能解鎖和裝載卷。完成此操作后,您可以繼續分析磁盤,與傳統的鏡像和解密工作流程相比,這節省了大量時間。

收集現有密碼

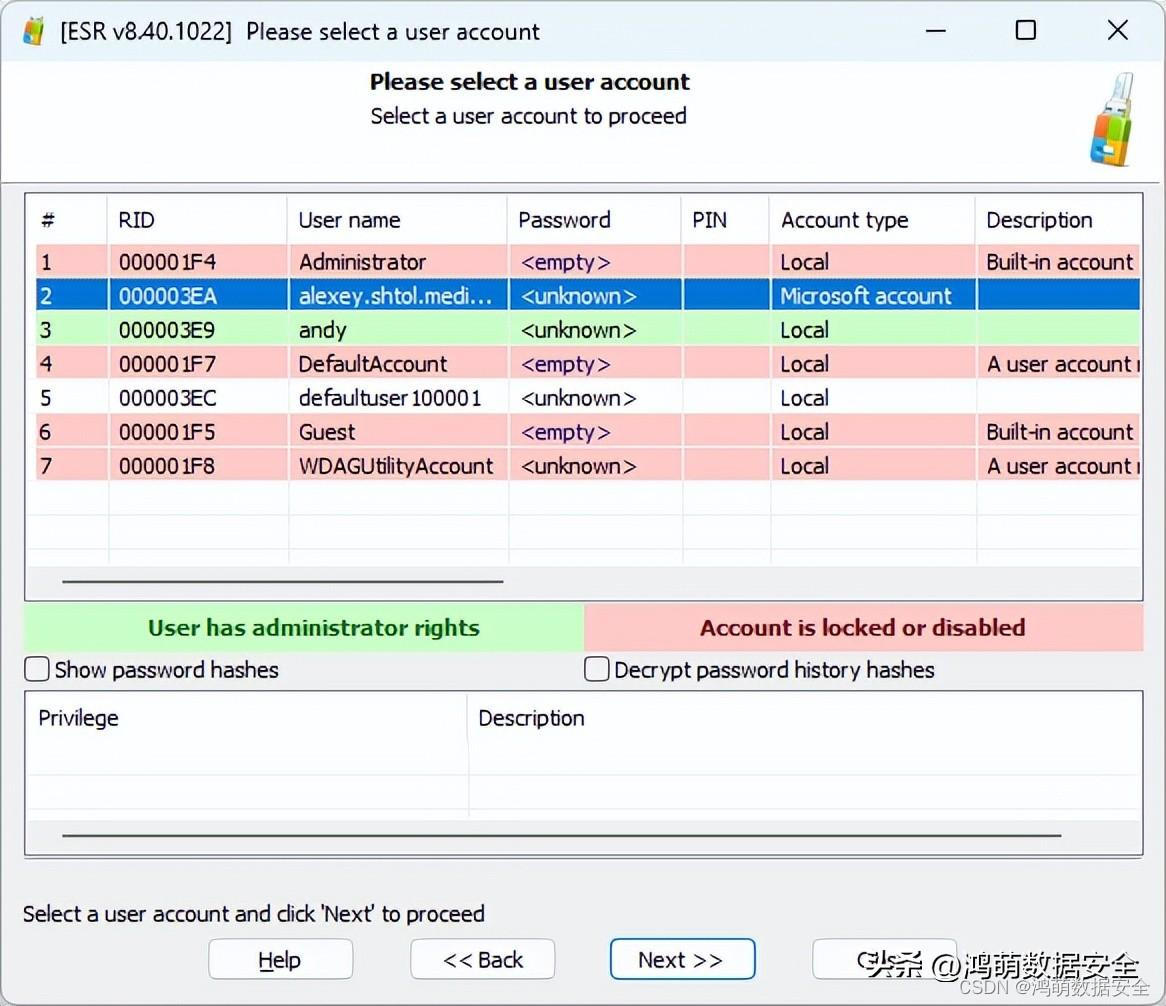

啟動進入?Elcomsoft System Recovery?后,該工具將探測現有的 Windows 帳戶以獲取常用密碼。如果發現密碼,將顯示該密碼以允許進一步分析。

破解 Windows 帳戶密碼

如果密碼未知怎么辦?如果是這種情況,您需要運行攻擊以恢復原始密碼。在此之前,需要提取加密元數據(哈希值),并在?Elcomsoft Distributed Password Recovery?中使用該數據來發起攻擊。

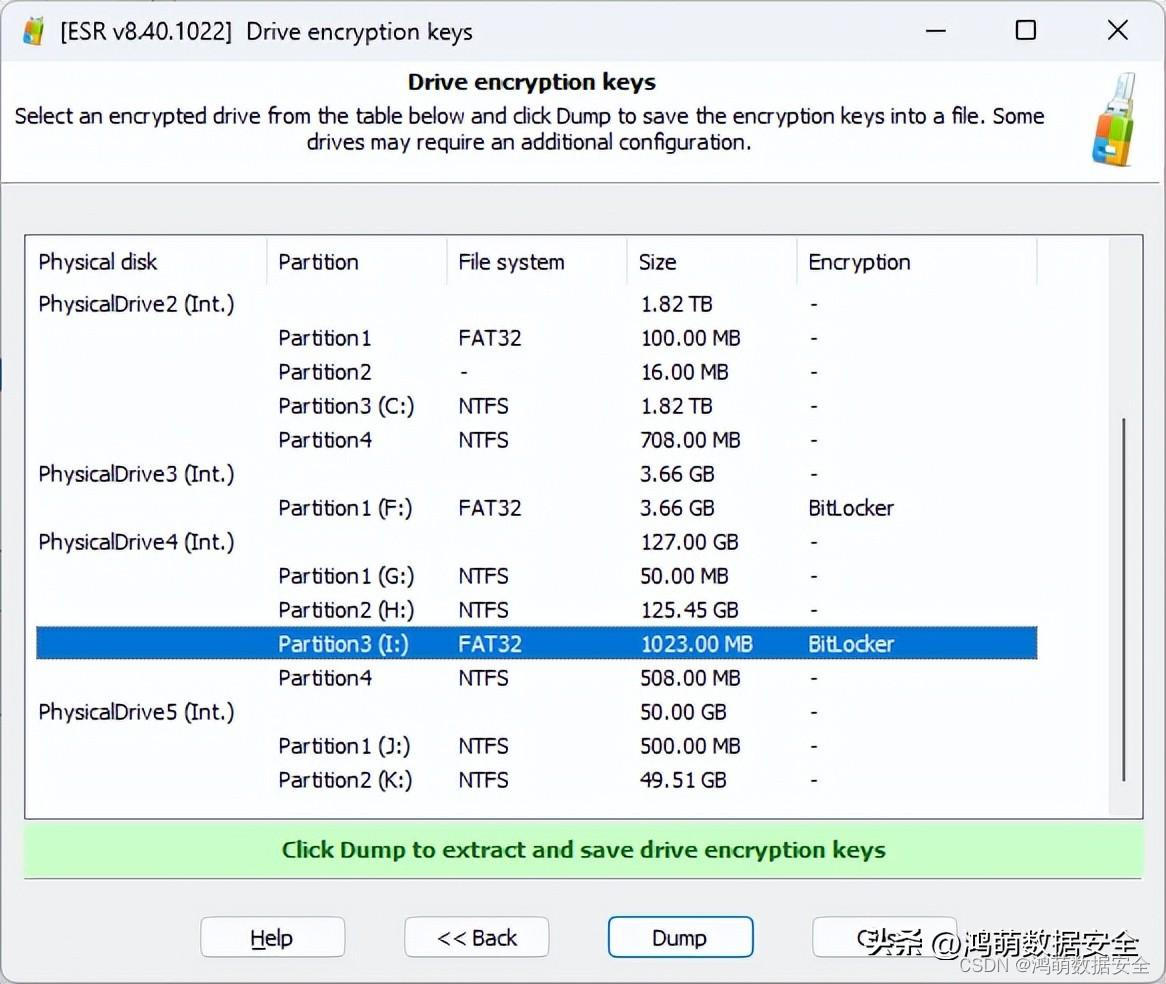

解鎖磁盤加密

如果計算機尚未關閉,但被發現處于混合睡眠或休眠狀態,則可以找到磁盤加密工具(如 BitLocker、TrueCrypt、VeraCrypt 或 PGP)的動態加密密鑰(OTFE 密鑰)。這些鍵可以在休眠或頁面文件中找到。在冷系統分析期間,可以提取這些文件并將它們保存在外部介質上,以便使用?Elcomsoft Forensic Disk Decryptor?進行進一步分析。

搜索加密磁盤

對于磁盤加密,使用?ESR?進行冷系統分析允許通過運行徹底的自動搜索來查找加密磁盤。

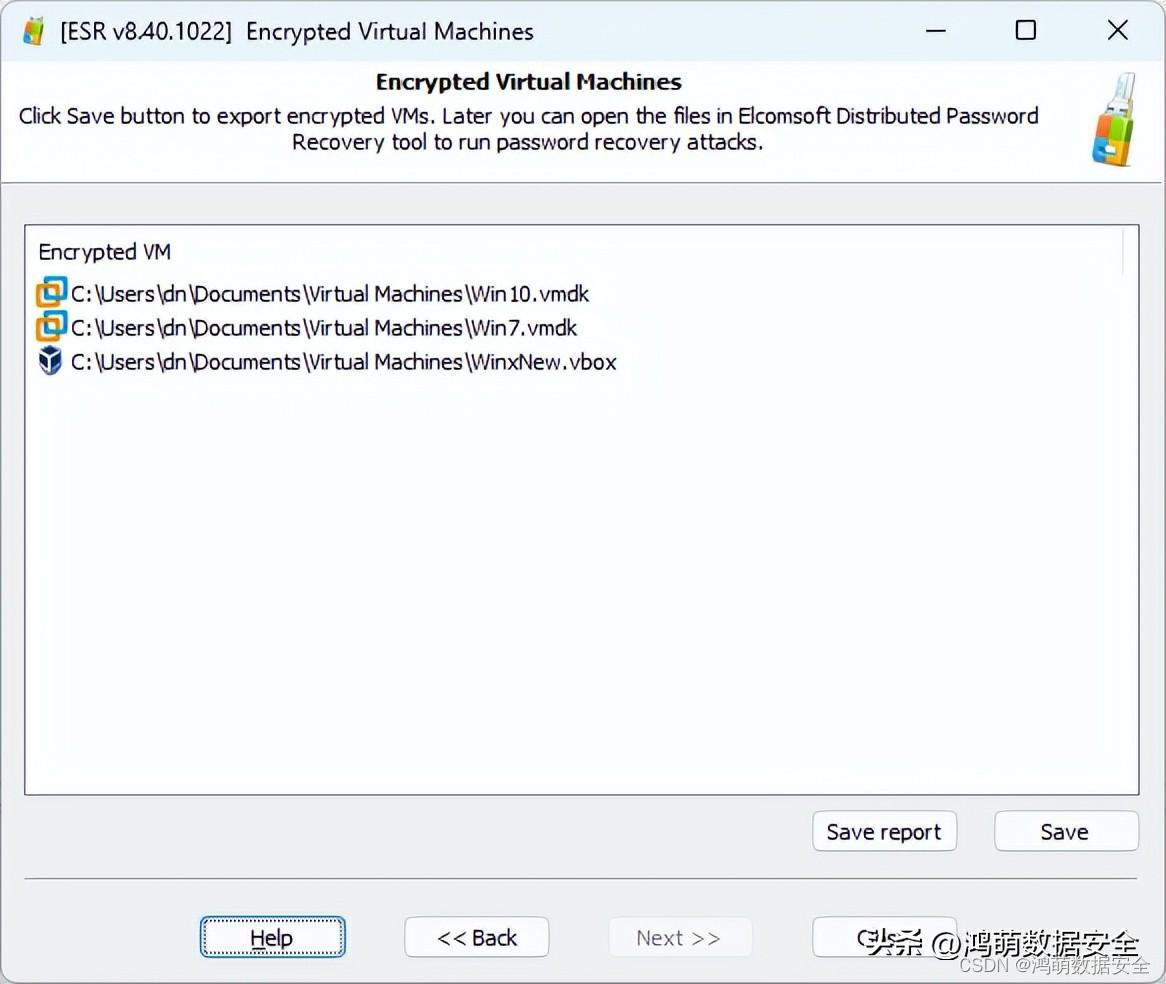

搜索加密虛擬機

除了磁盤加密工具,加密虛擬機是最常見的掩蓋工具之一。您可以在?ESR?中查找加密的虛擬機,這同樣是一個自動化過程。一旦該工具找到加密的虛擬機,它就會自動保存加密元數據,您可以在?Elcomsoft Distributed Password Recovery?中使用它來破解原始密碼。

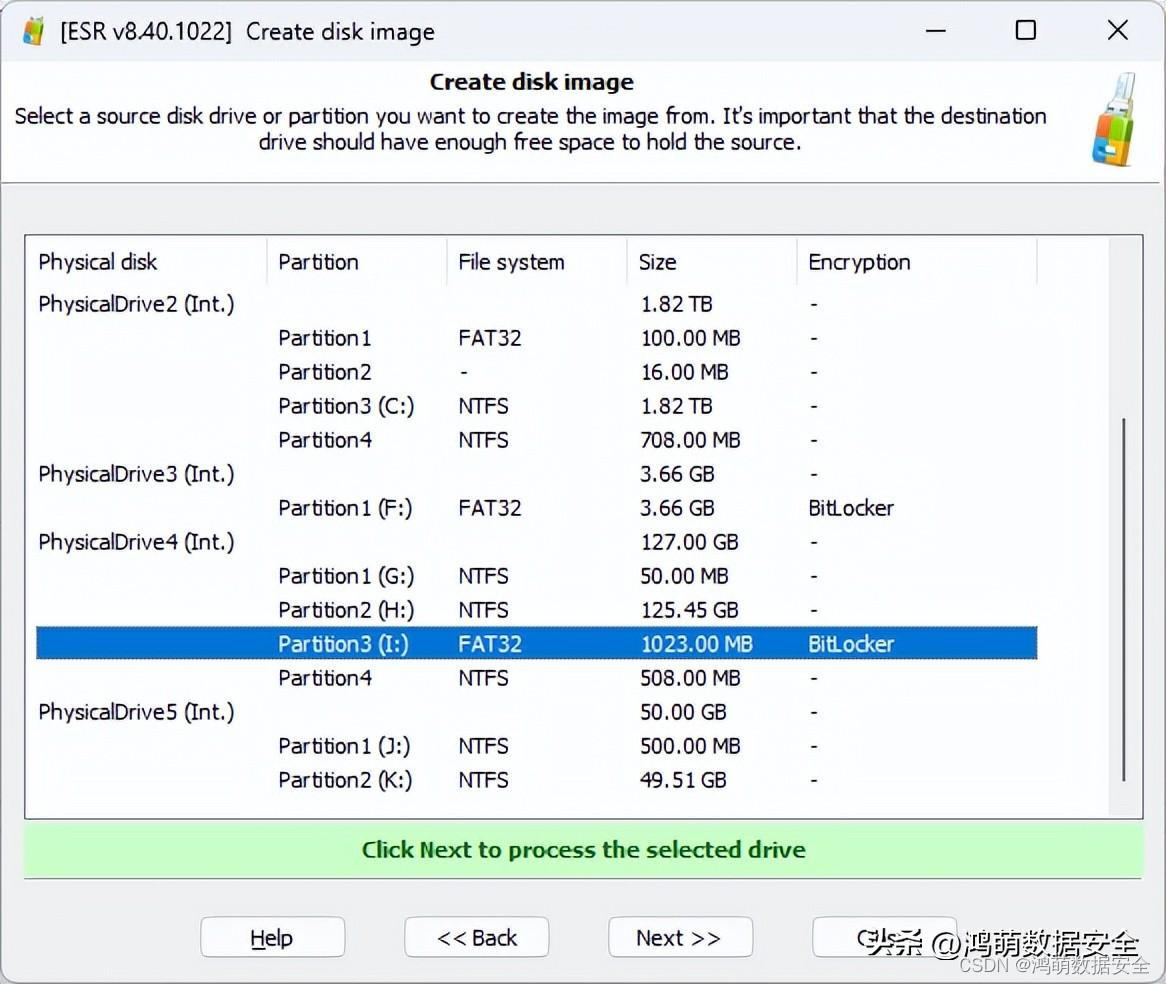

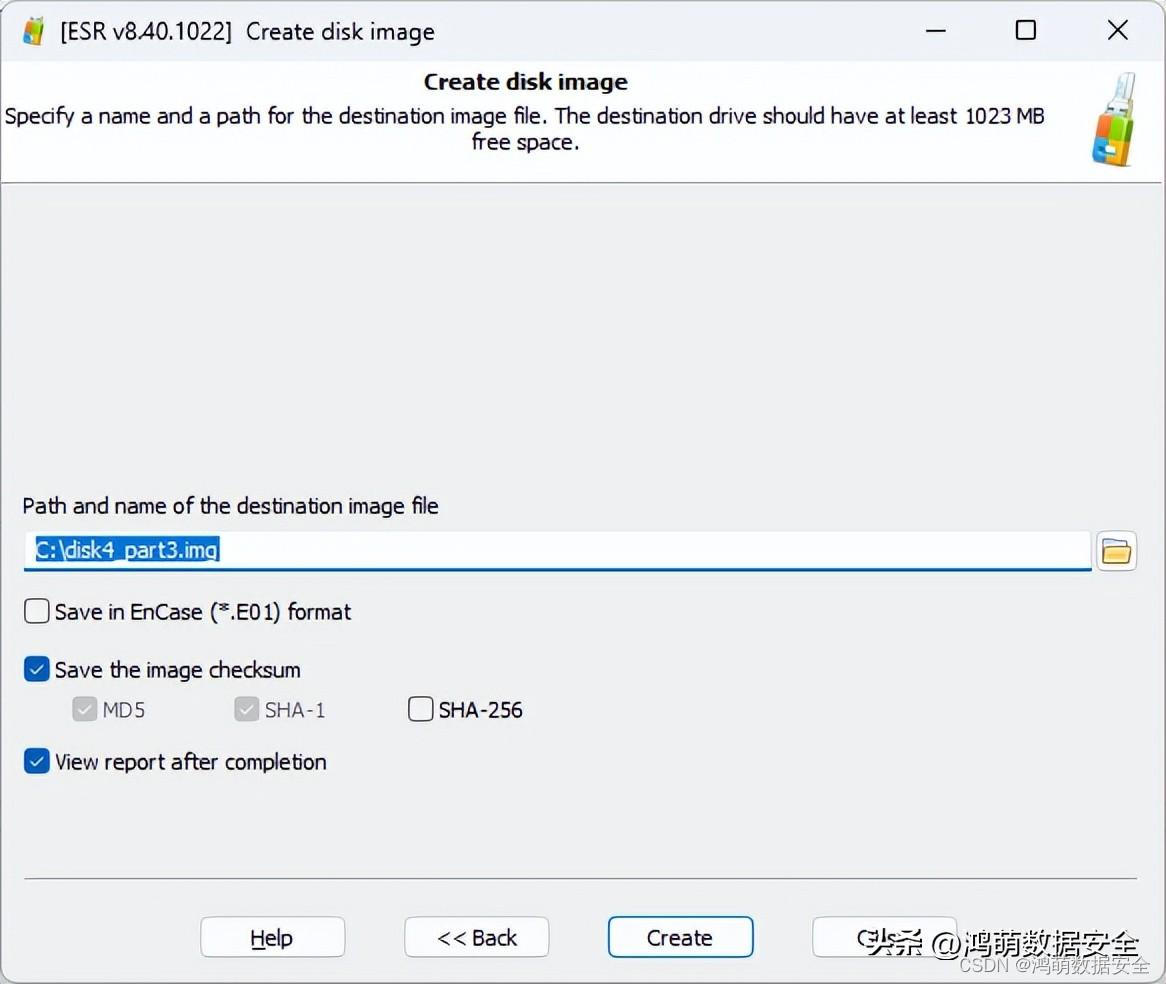

創建取證磁盤鏡像

在冷系統分析階段,您能做的只有這么多,而制作磁盤鏡像是加快調查速度的最后一條捷徑。傳統上,專家會拆卸計算機,取出磁盤,然后使用專門的寫入阻止磁盤鏡像設備制作鏡像。ESR?提供了一個快捷方式,允許在不取出驅動器的情況下制作取證磁盤鏡像。

冷系統分析的快速和不潔

冷系統分析與您的方法一樣具有取證意義。在某些情況下,為了提高效率,您可能會失去“取證合理”的部分。一個很好的例子是緊急解鎖前雇員的 Windows 帳戶、重新分配管理權限或通過刪除惡意或意外設置的 Syskey 保護來恢復計算機的功能。

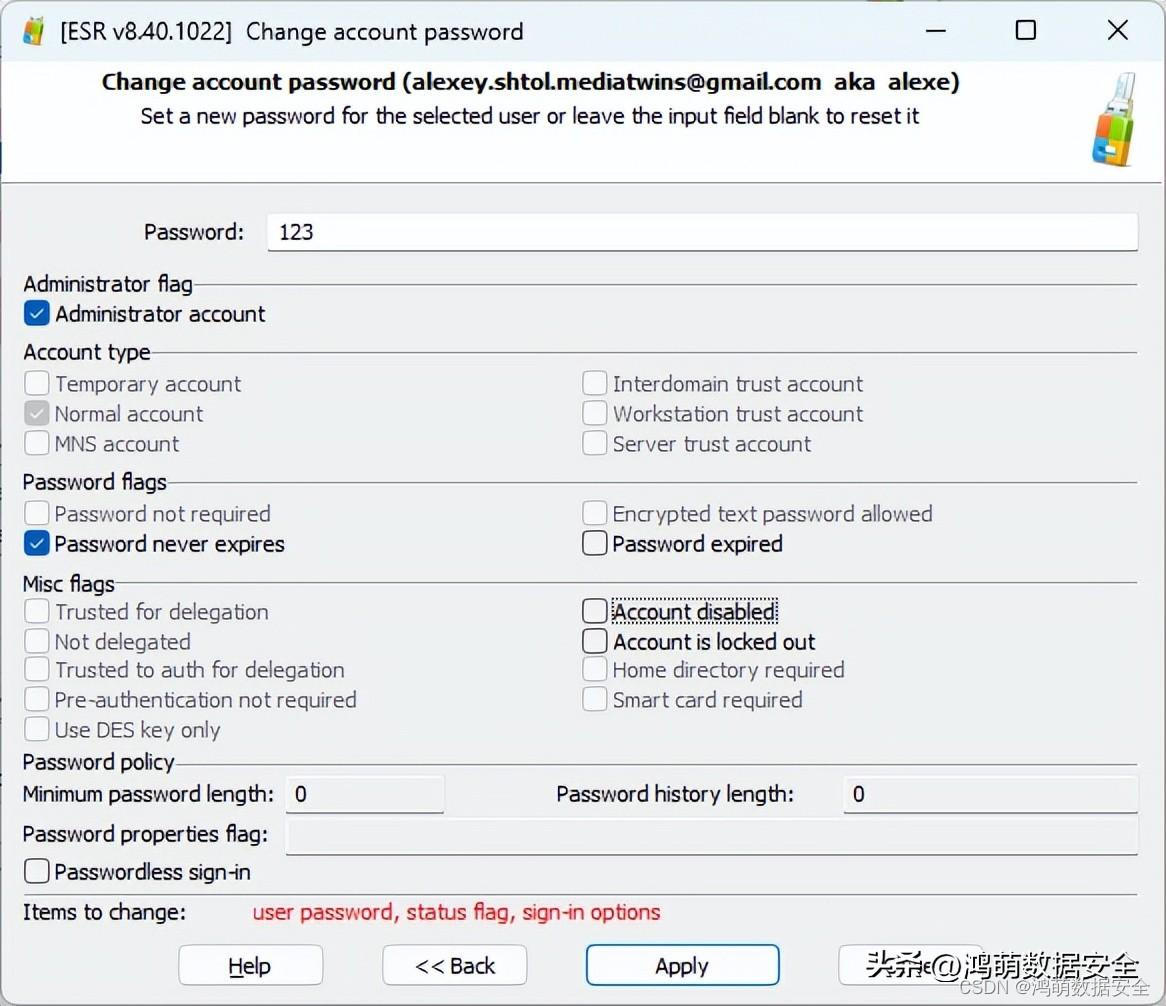

解鎖 Windows 帳戶

在網絡管理不足的組織中,需要解鎖 Windows 用戶的帳戶是很常見的。ESR?使這變得非常容易;更改任何 Windows 用戶的密碼實際上只需單擊幾下即可。但請注意,這在取證上遠非合理:如果重置用戶的密碼,則使用 Windows DPAPI 加密的任何數據(例如加密的文件系統、存儲的密碼等)都將永久丟失。

分配管理權限

如果管理密碼丟失或未知,可能需要為某個 Windows 帳戶分配管理權限才能恢復對系統的完全訪問權限。ESR?只需點擊幾下即可實現。該功能也適用于您已使用?ESR?重置密碼的帳戶。

刪除 Syskey 保護

如果還沒有聽說過 Windows Syskey 保護,那么您并不孤單。此功能不提供任何真正的安全性,但如果知道該功能的人意外或惡意設置了 Syskey 密碼,則可能會變得非常麻煩。關于如何重置或恢復 Windows SYSKEY 密碼,可以查看我們的相關文章。

GPS/指南針(二))

![YOLOv8數據集可視化[目標檢測實踐篇]](http://pic.xiahunao.cn/YOLOv8數據集可視化[目標檢測實踐篇])

九、視圖庫對接系列(本級)機動車數據推送)

)