ADExplorer是域內一款信息查詢工具,它是獨立的可執行文件,無需安裝。它能夠列出域組織架構、用戶賬號、計算機賬號登,可以幫助尋找特權用戶和數據庫服務器等敏感目標。

下載地址:http://live.sysinternals.com/

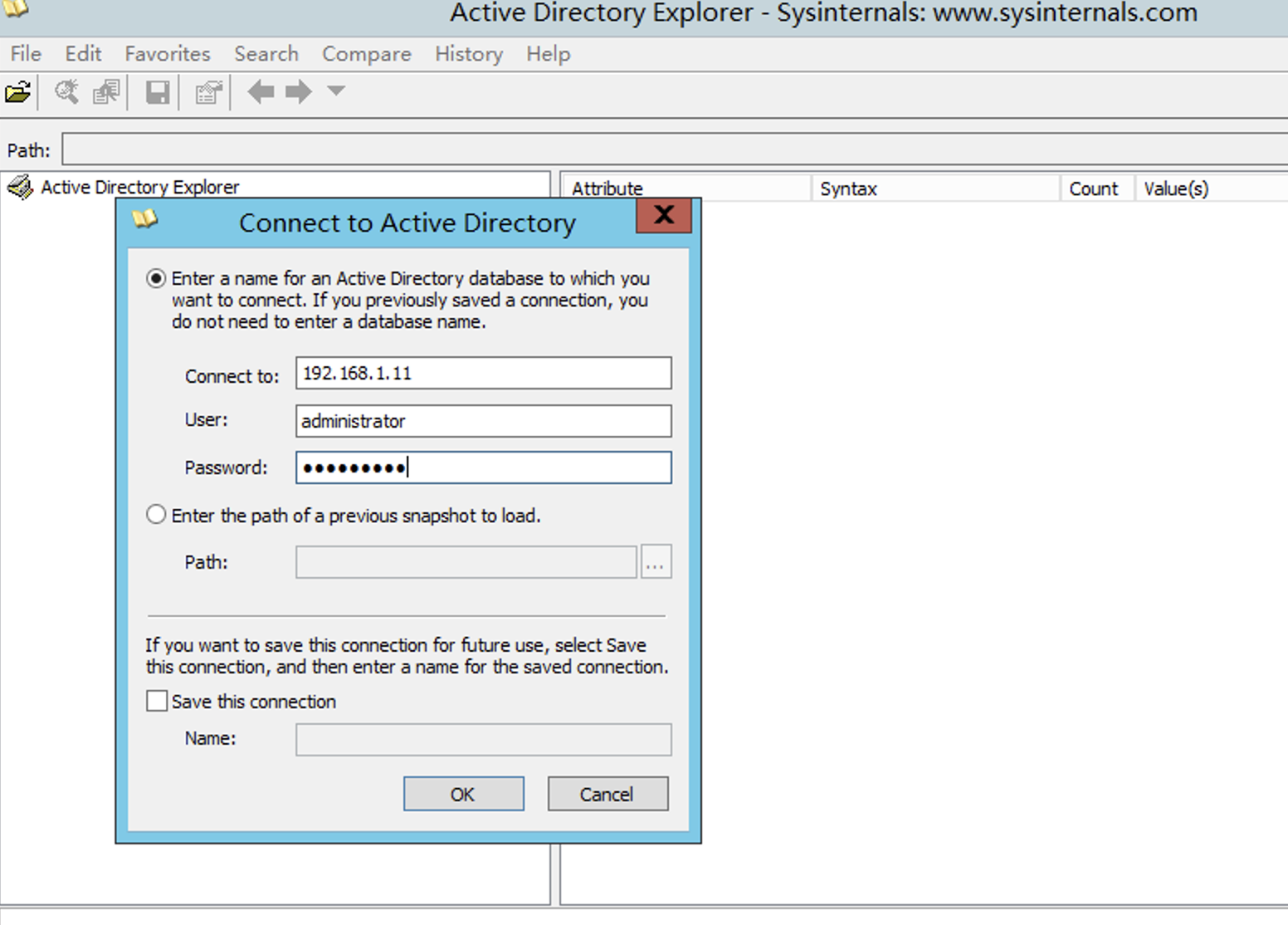

連接

下載了ADExplorer.exe之后雙擊打開,會彈出連接的對話框,輸入域控的IP地址,提供一個有效的域憑據即可進行連接

連接成功

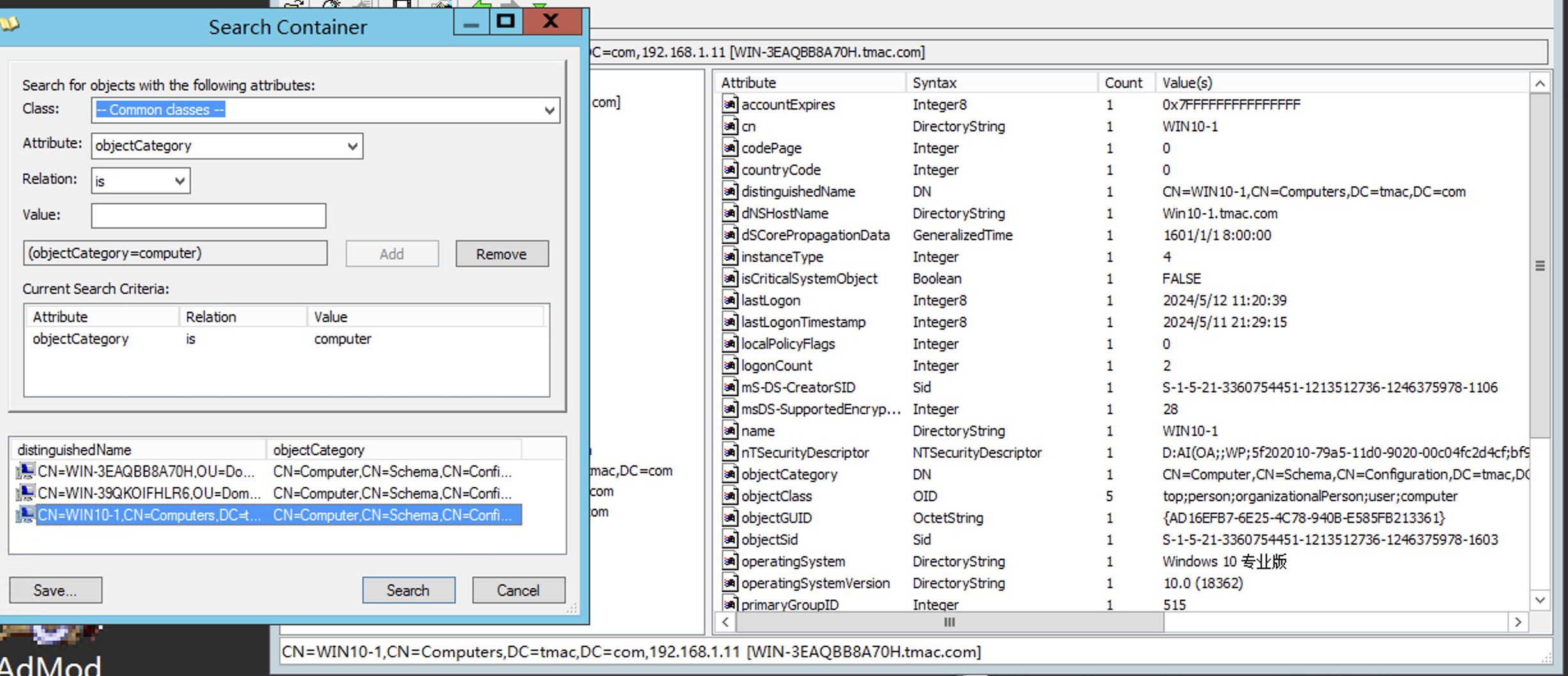

查詢過濾

點擊左上角的放大鏡按鈕

即可彈出對話框,例如過濾objectCategory=computer的對象,也就是查詢域內的所有機器

雙擊查詢的機器,即可看到該機器的屬性

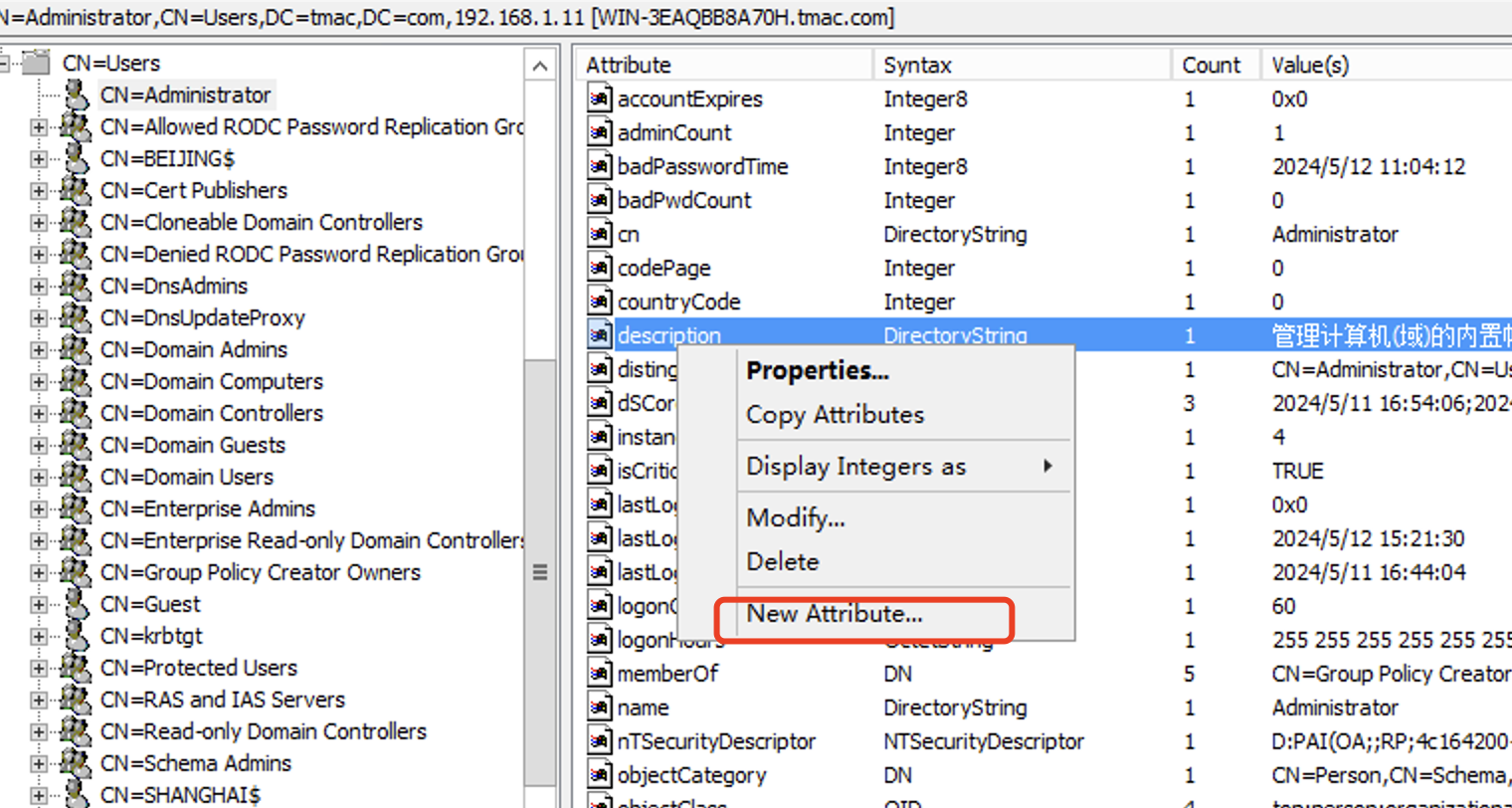

增加刪除修改屬性

如果連接的域長號權限夠大的話,還可以增加、刪除、修改對象的屬性

想要增加屬性的話,則點擊New Attribute

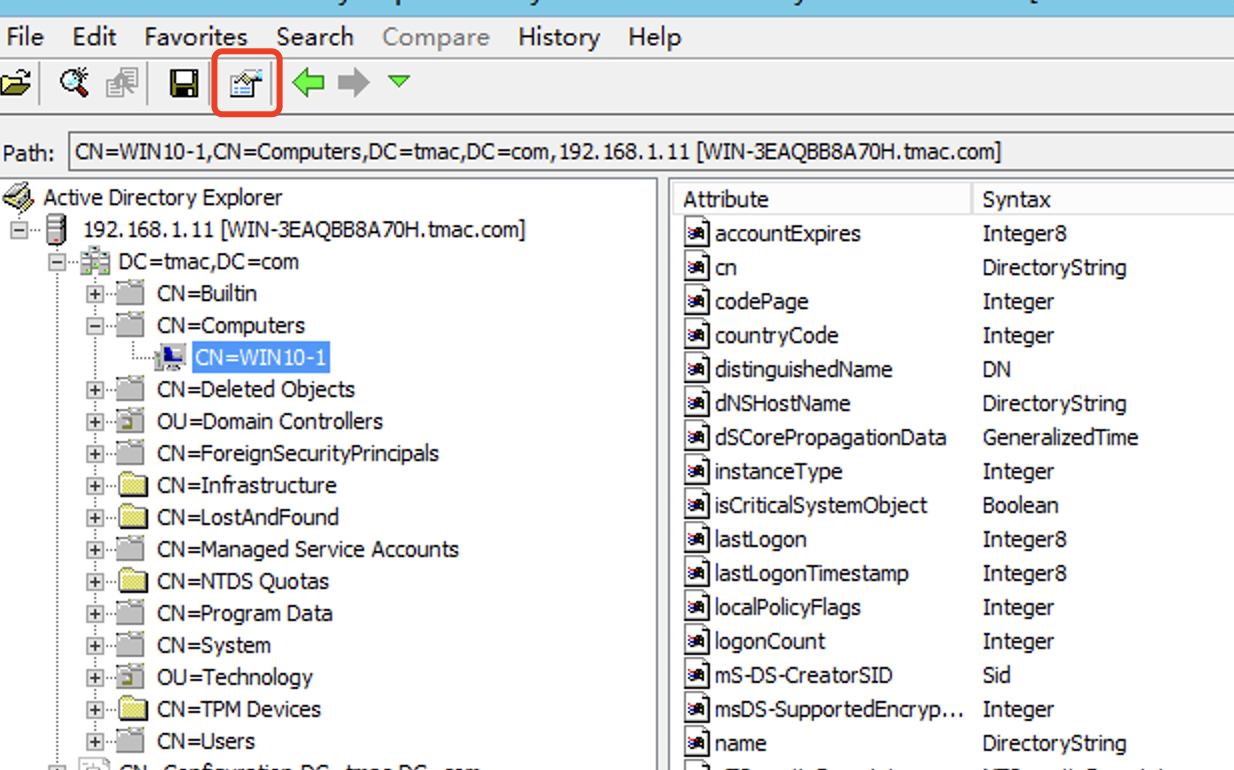

查看對象屬性

選中任意一個對象,點擊左上角第五個按鈕

即可查看到對象的屬性

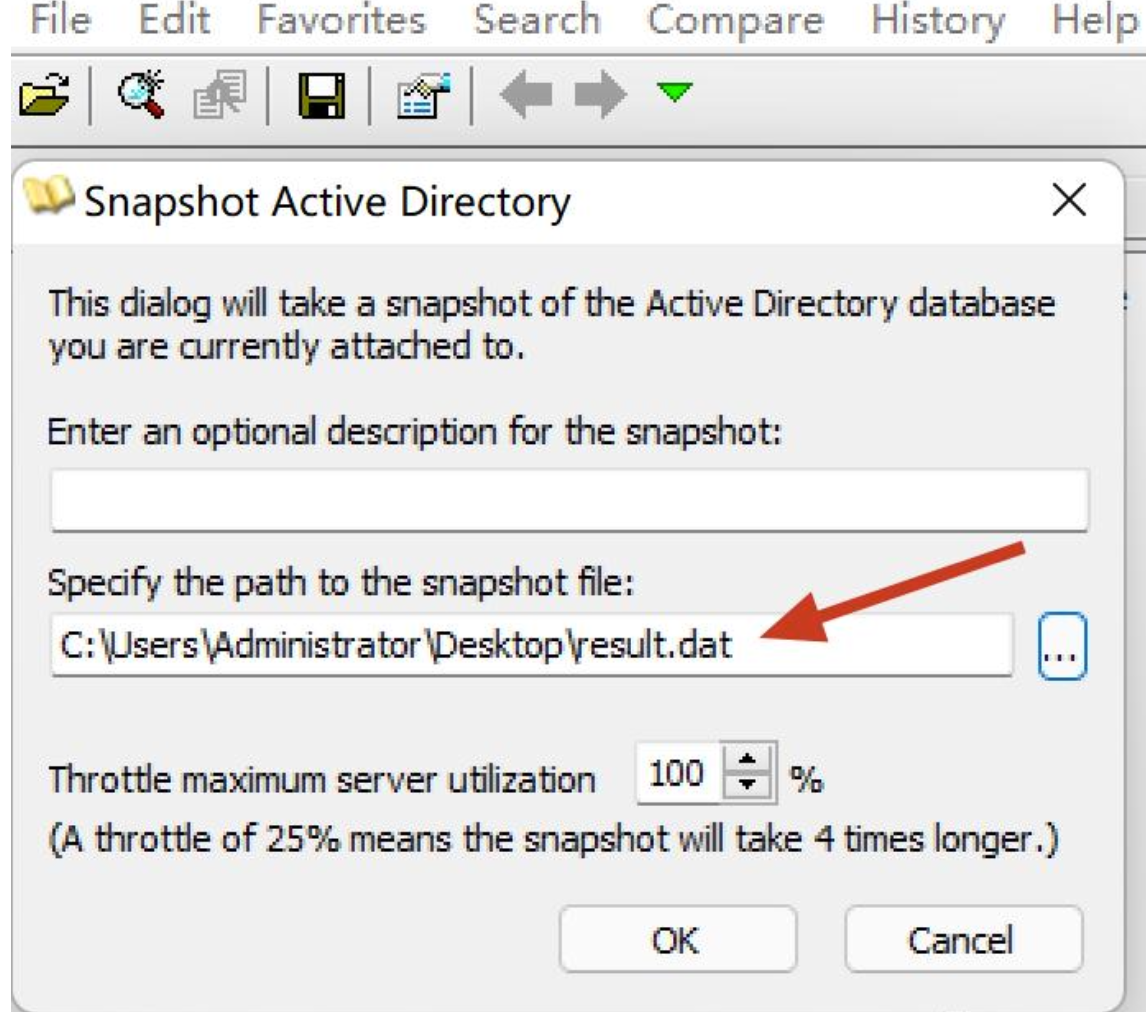

拍攝快照

域內機器

域內機器可以直接利用ADExplorer執行如下命令將域信息導出成.dat文件格式

ADExplorer.exe -snapshot "" result.dat /accepteula

非域內機器

先使用ADExplorer利用有效賬號連接ldap,然后點擊File -》Create Snapshot

接下來輸入保存路徑即可

但是由于不同權限的用戶查看的LDAP信息不同,因此不同權限的用戶拍攝的快照內容也不同

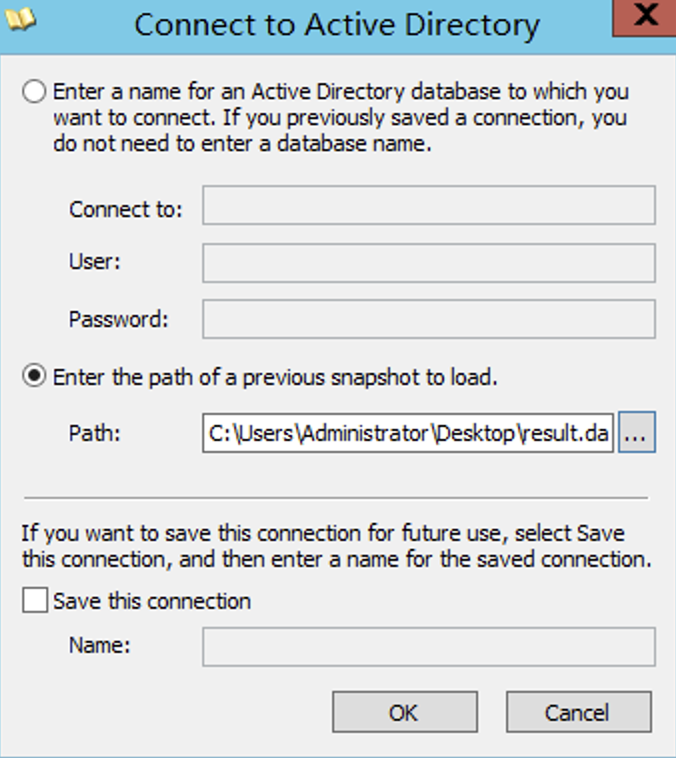

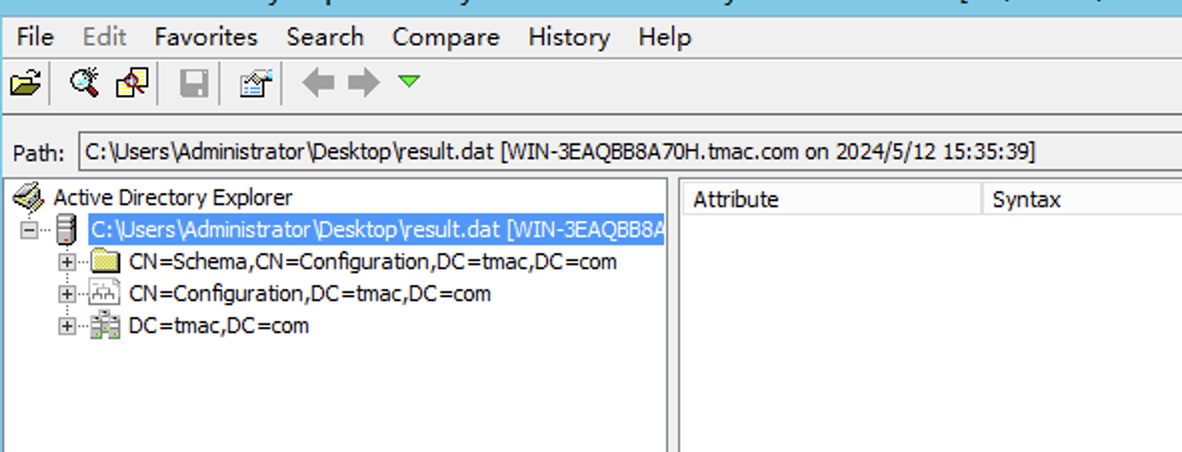

導入快照

可以直接本地導入快照,本地導入快照不會改變目標與域的任何設置,非常適用于信息收集

- 打開ADExplorer.exe,然后操作快照

即可看到快照已經導入

解析快照

也可以使用ADExplorerSnapshot.py 將 dat 文件解析為 BloodHound 可解析的格式。

下載地址:https://github.com/c3c/ADExplorerSnapshot.py

python3 ADExplorerSnapshot.py result.dat -o result

生成后的JSON文件導入BloodHound即可

:TIF圖像轉JPG,TIF標簽轉PNG,圖像重疊裁剪)

)

)

)

. name () 與 typeid() . raw_name () 測試數據類型的區別)