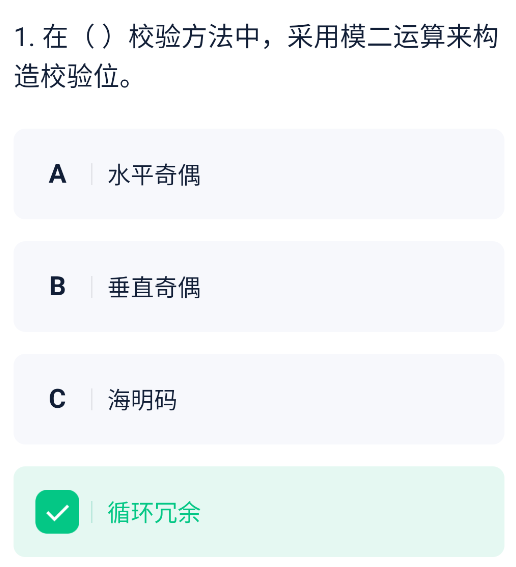

1.

解析:循環冗余校驗碼也叫CRC校驗碼,其中運算包括了模2(異或)來構造校驗位。別的三種沒有用到模2的方法。

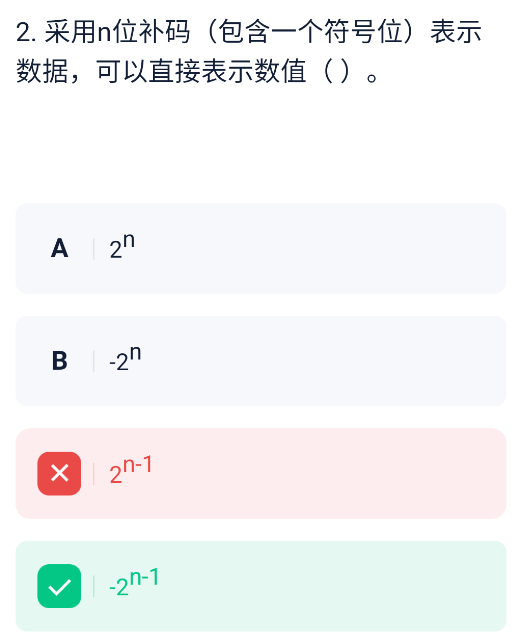

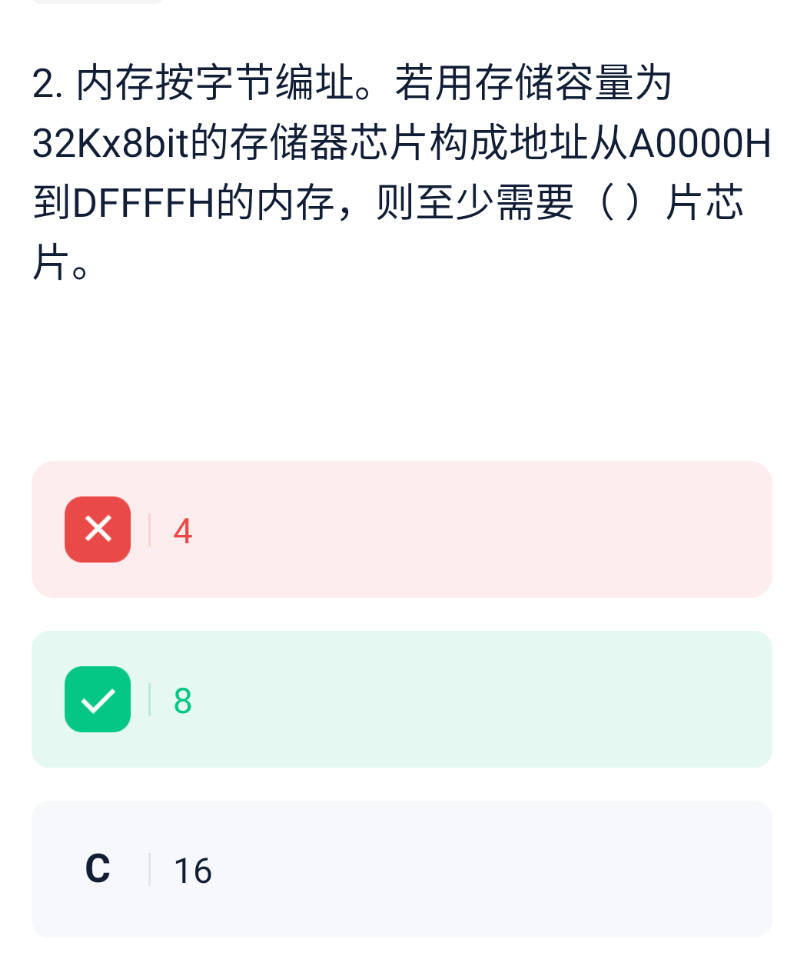

2.

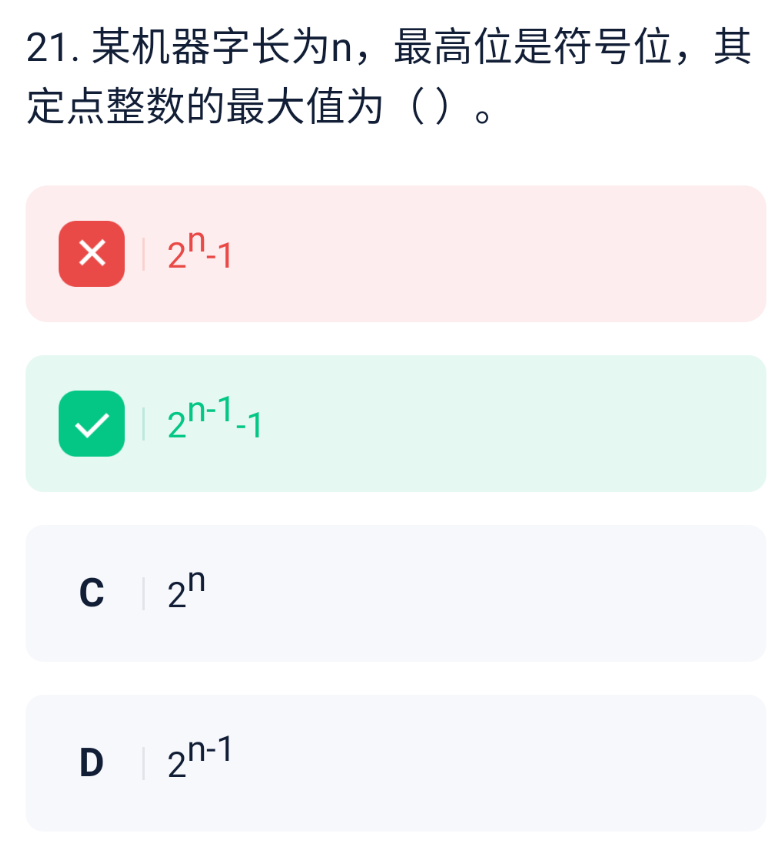

解析:如果是正數,則是首位為0,其余位全為1,這時最大數(2^(n-1))-1,如果是負數,則是有個人為定義的最小值,首位為1,其余位全是0,這時最小數為-2^(n-1)。

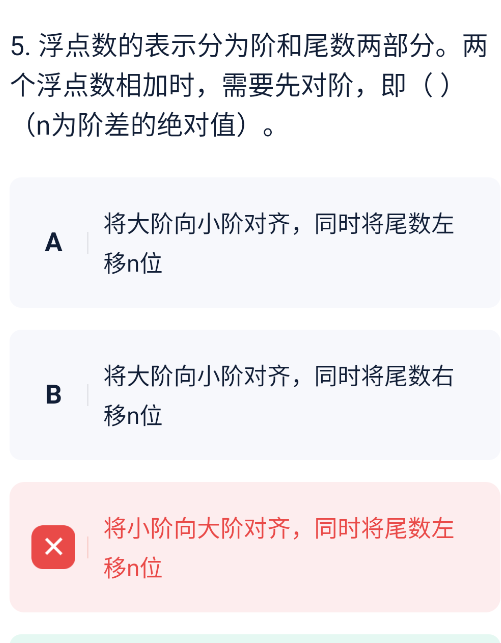

3.

解析:這里需要注意,將尾數右移才是將數字變小。

4.

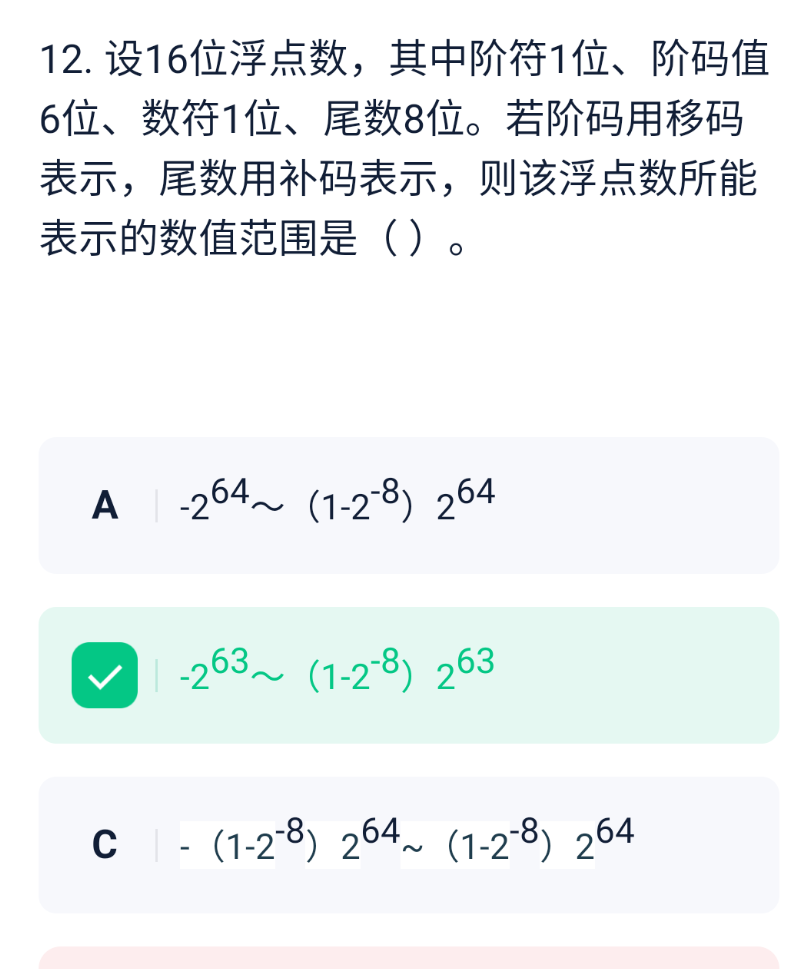

解析:階碼用移碼,所以有一個人為定義的最小值,即全零,前面是1,最大值是全一,所以階碼的范圍是-2^7~2^7-1,即-64~63,所以指數最大為63。因為尾數用補碼表示,所以最小值為-1。

5.

解析:90H轉成2進制補碼為1001 0000,2進制原碼為1111 0000,所以2x為-112,x為-56

6.

解析:最大值為除了最高位以外,全是1,所以2^(n-1)-1。

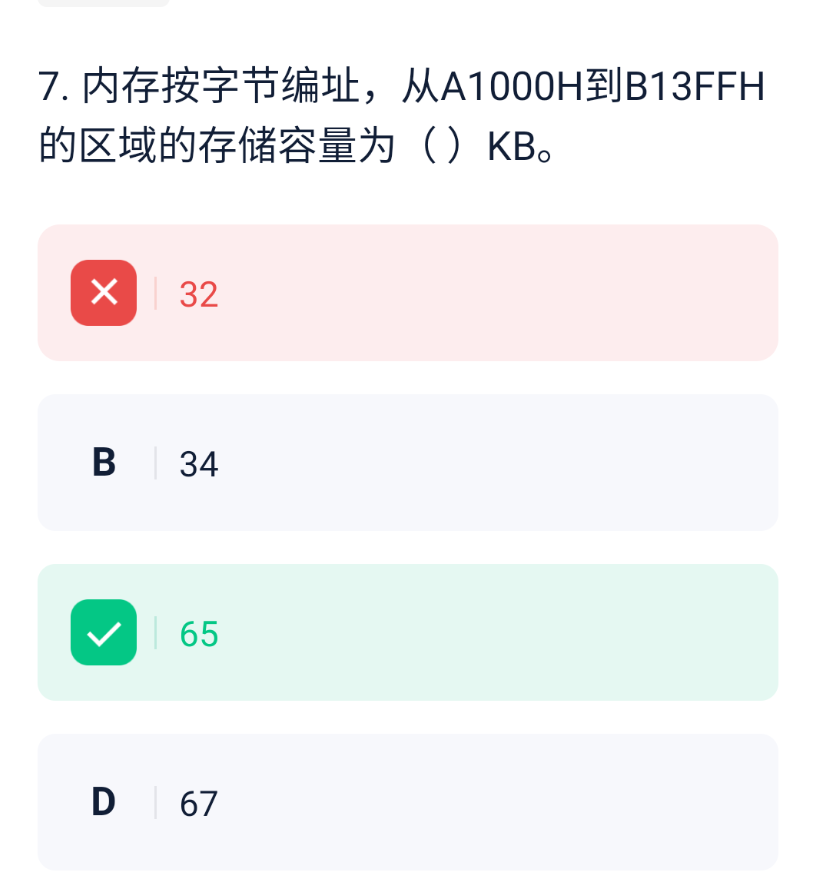

7.

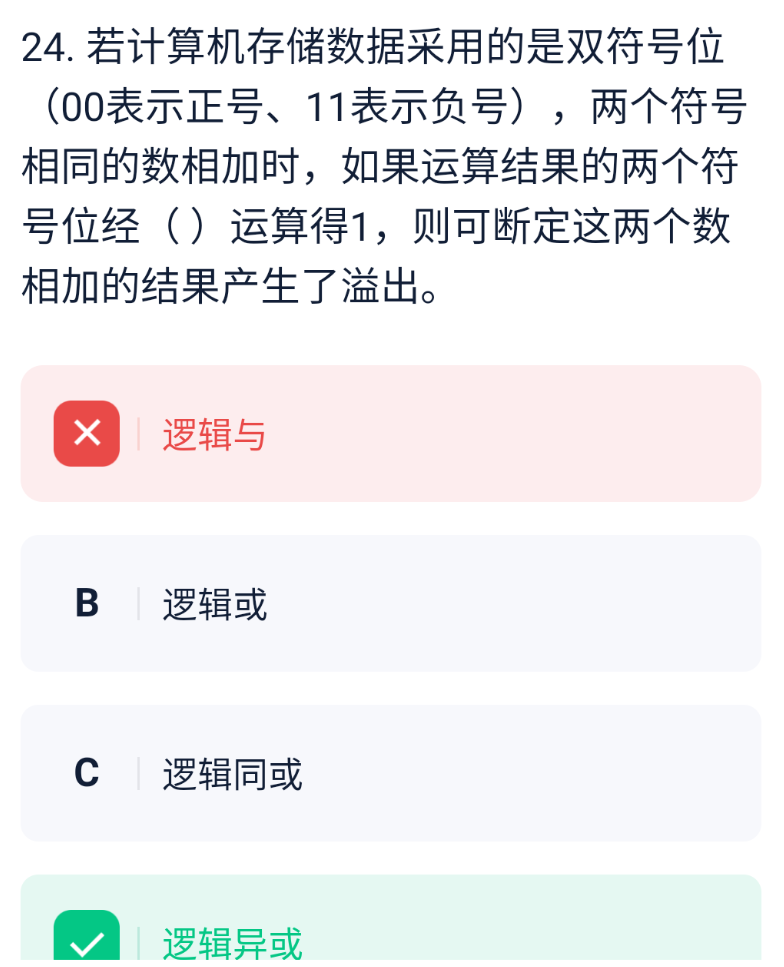

解析:題目說的是產生溢出,正常的結果要么是正號00,要么是11負號,如果是溢出則說明結果是01或者10,沒有表明符號,所以使用異或就能判斷。

8.

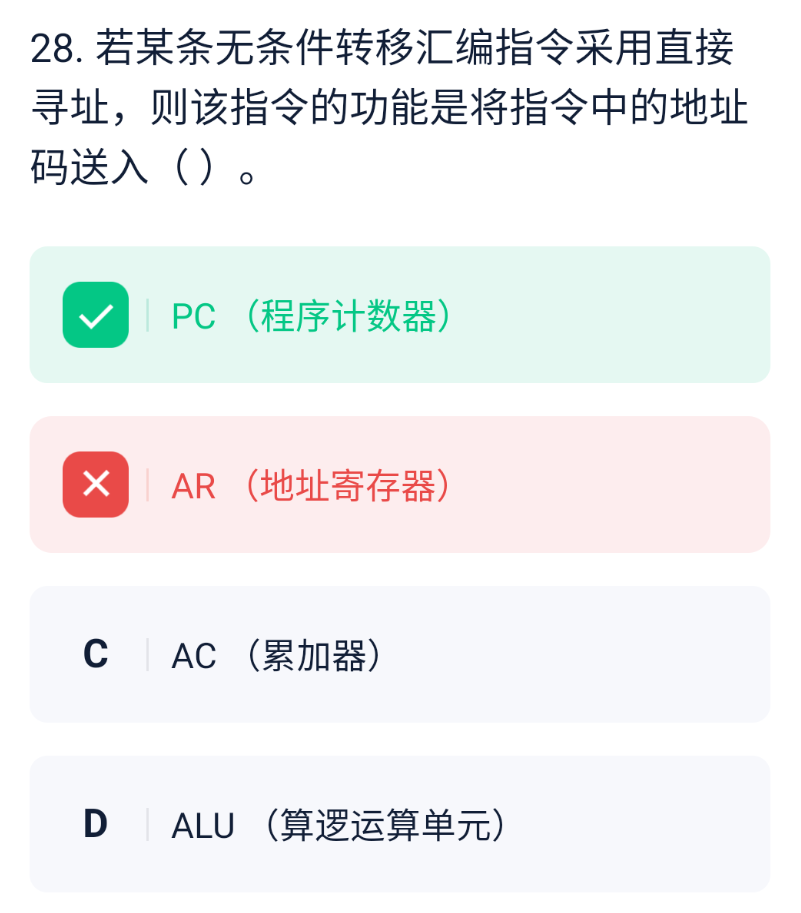

解析:要執行的話,都是送入程序計數器中,因為這里存放下一條指令的地址。地址寄存器是保存當前正在執行的地址。

9.

解析:因為指令寄存器存放的是當前正在運行的指令,所以對程序員是透明的。

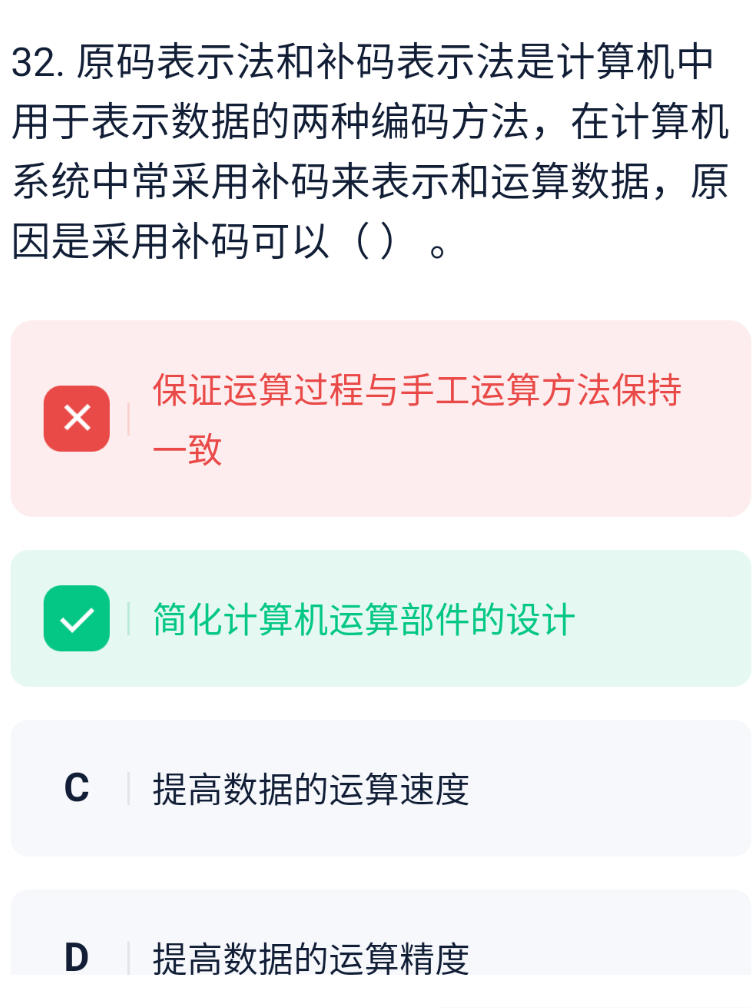

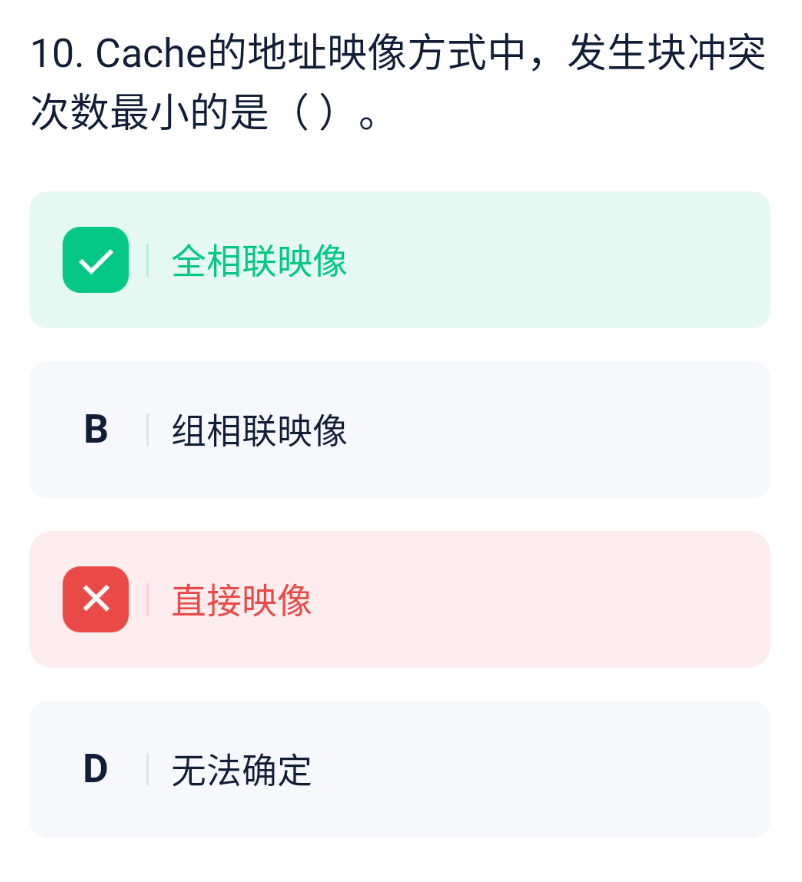

10.

解析:減法可以轉換成加法,簡化了設計。A選項中,手工運算一般采用原碼,而計算機運算采用補碼,不一樣。

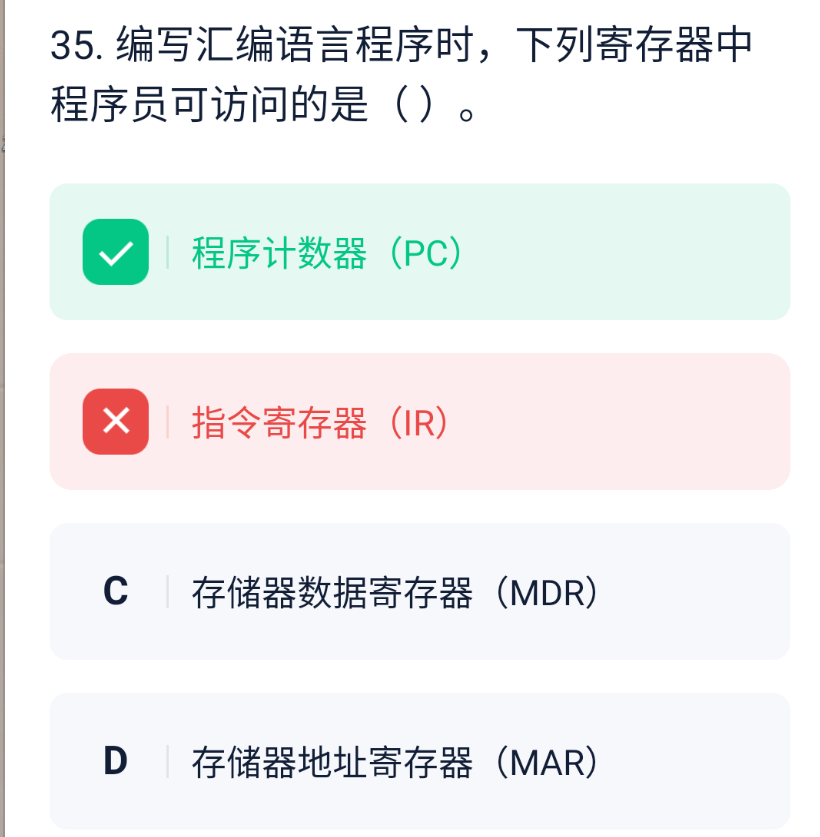

11.

解析:程序員可訪問的是程序計數器。注意:對程序員透明的是指令寄存器,但是可訪問的是程序計數器。

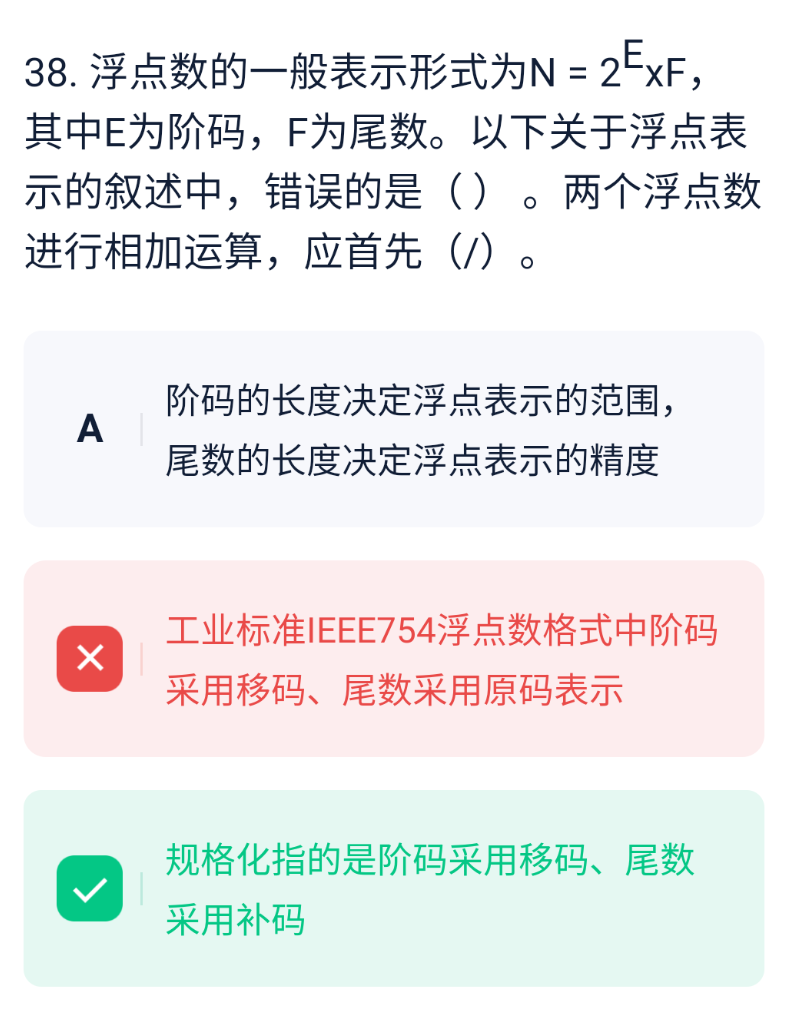

12.

解析:規格化指的是尾數的表示形式,概念敘述有誤。

13.

解析:計算方式為:先根據地址,算出總容量,如果是16位需要轉為2進制,統一進制進行計算。注意內存的編址方式,如果是按字節,則需要除以8bit,然后將總容量/每塊容量,得到芯片數量。

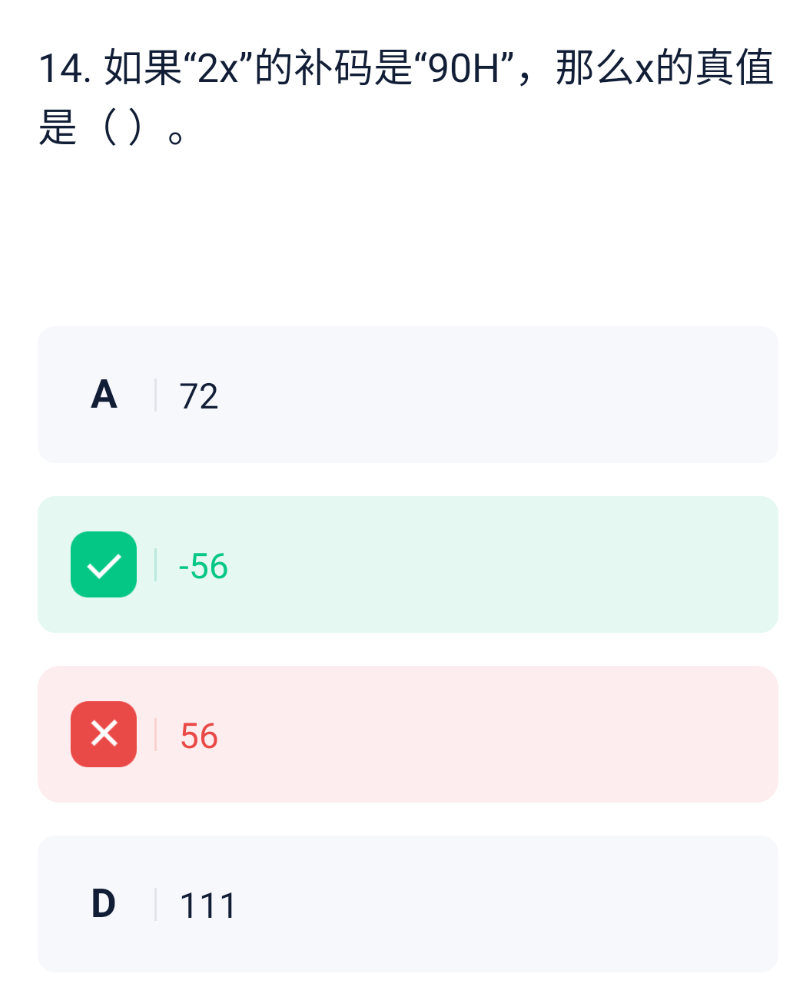

14.

解析:根據地址算出容量為10400H,轉換成2進制,為1*16^4+4*16^2,轉換成KB即64KB+1KB。

15.

解析:直接映像:主存塊i與cache塊j如果滿足?j=i mod m(m?為 Cache 總塊數),就容易產生沖突,沖突率最高。全相聯映像是只要cache中有位置就可以。組相聯介于兩者之間。

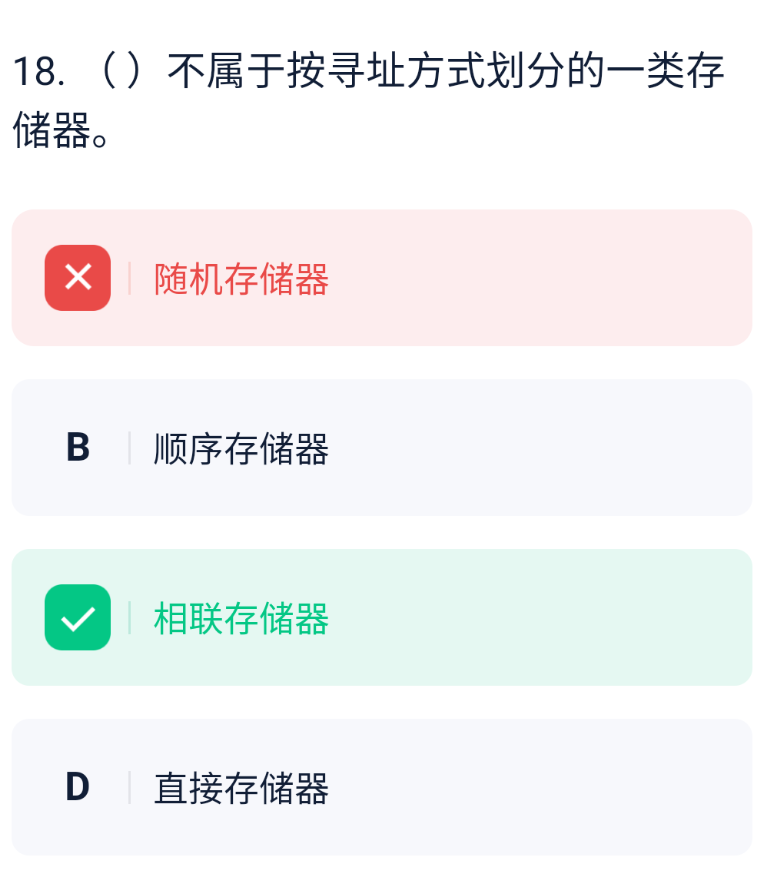

16.

解析:相聯存儲器是按照內容來劃分,其余都是按尋址方式劃分。

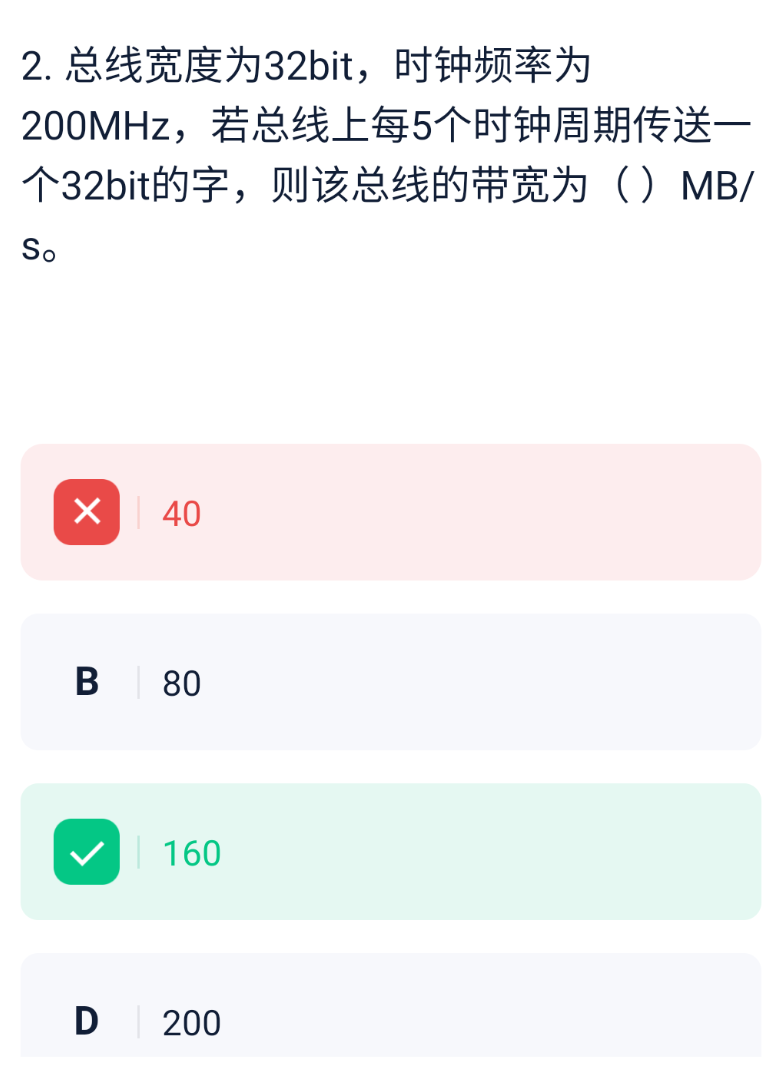

17.

解析:時鐘頻率為200MHz,表示每秒執行時鐘周期為200*10^6Hz,帶寬表示每秒通過的數據量,則此處為(200*10^6)/5*4=160

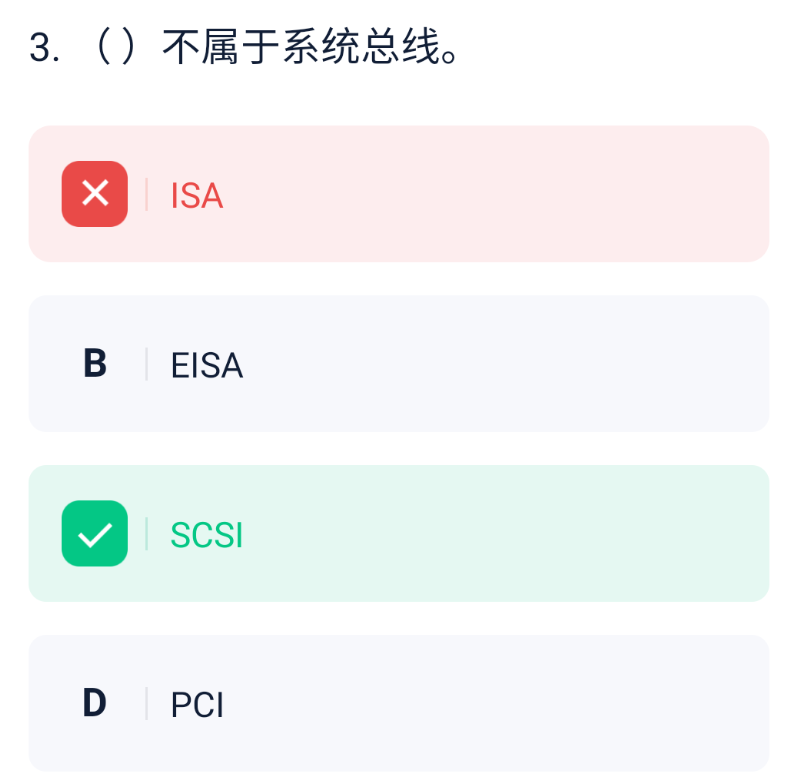

18.

解析:SCSI:是一個獨立處理器標準。

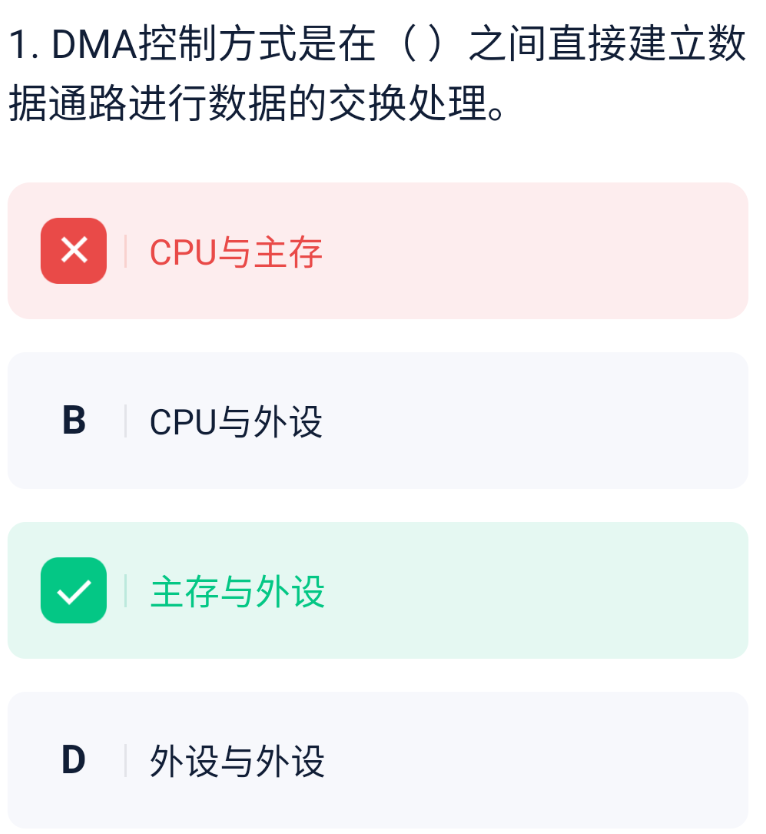

19.

解析:DMA是Direct Memory Access(直接主存存取),是指數據在主存與IO設備之間(即主存與外設之間)直接成塊傳送。

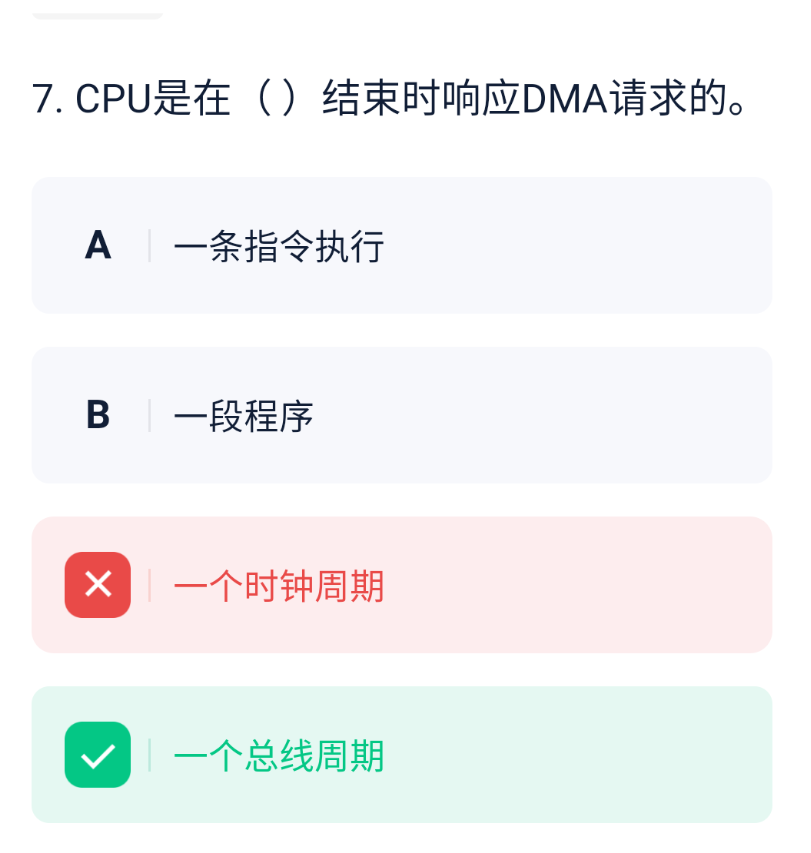

20.

解析:DMA請求無需等待一條指令完全執行結束;一段程序范圍過大,與DMA請求響應時機無關;時鐘周期是CPU基本時間單位,若每個時鐘周期都響應,會過度打斷CPU正常運行;總線周期是CPU訪問內存或IO設備的時間單位,在一個總線周期結束時,CPU會檢查是否有DMA請求,此時總線可能處于空閑狀態,允許DMA控制器接管總線進行數據傳輸。

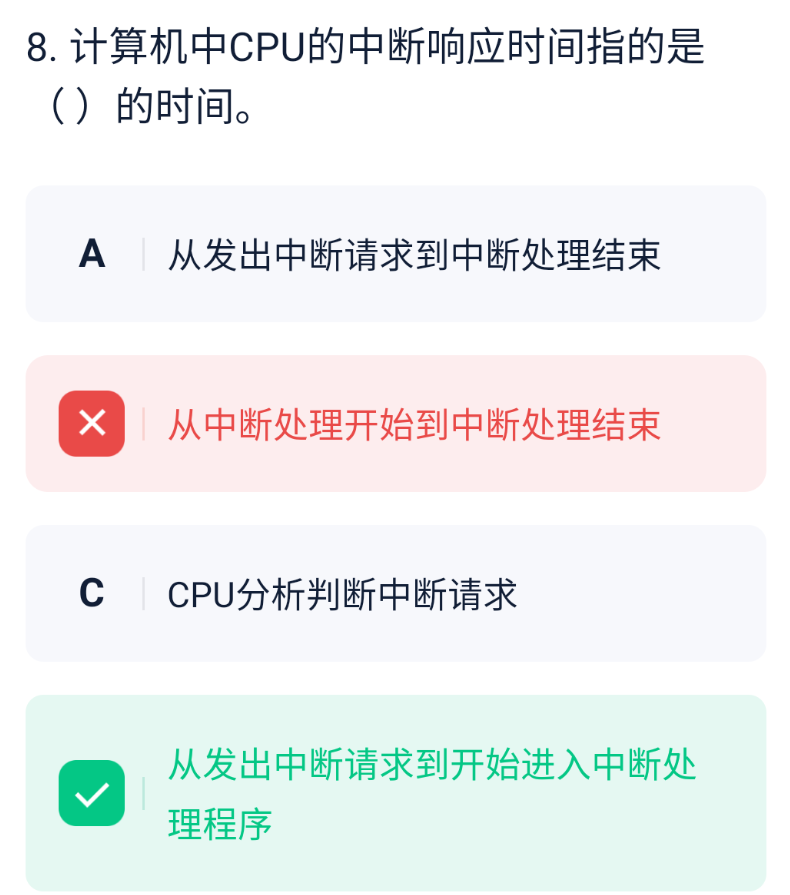

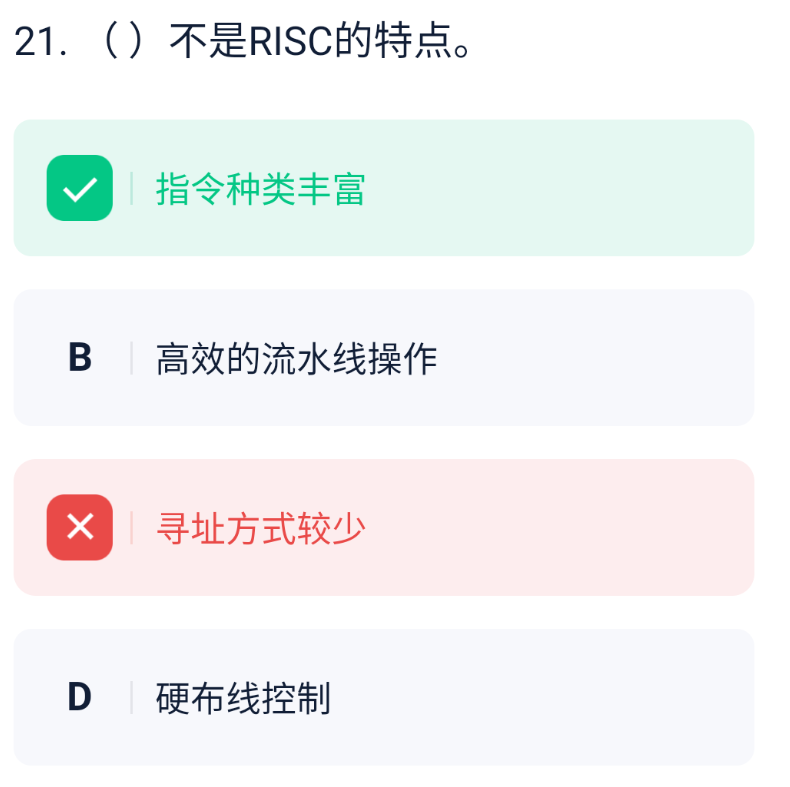

21.

解析:選項A描述的是整個中斷處理的總時長,而非響應時間。選項B是中斷處理階段的時間,與響應時間無關。C僅是響應過程的一部分,不能完整代表響應時間。

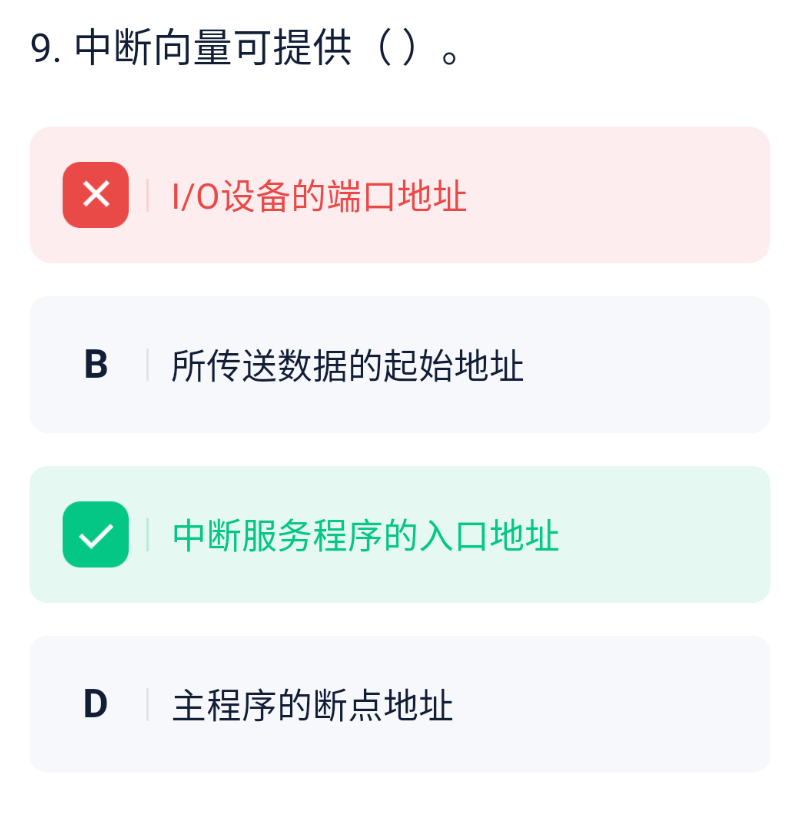

22.

解析:中斷向量可提供中斷服務程序的入口地址。

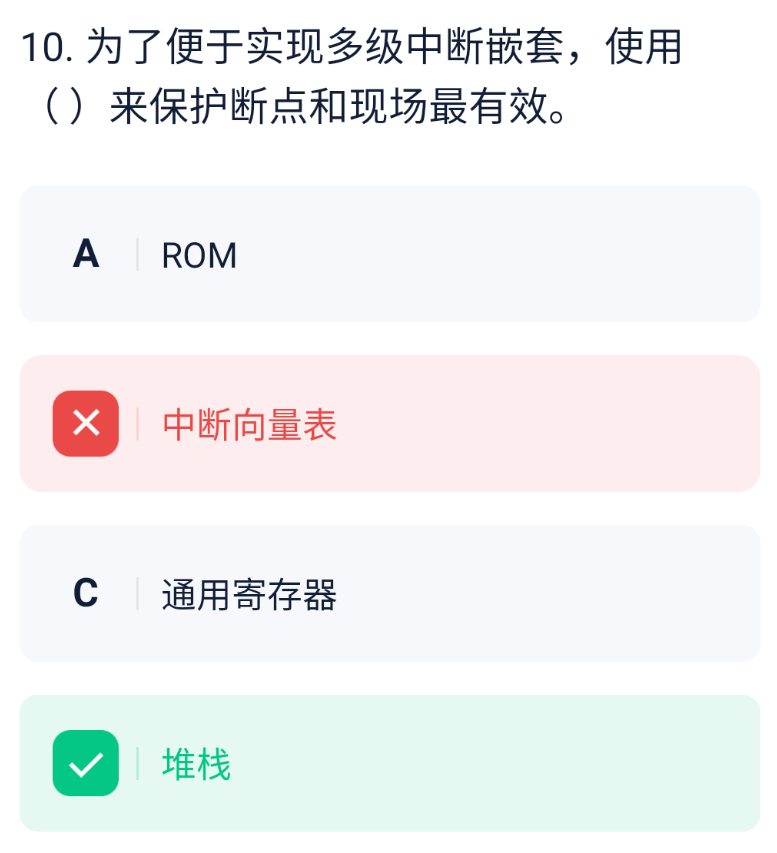

23.

解析:設計嵌套的需要用堆棧。

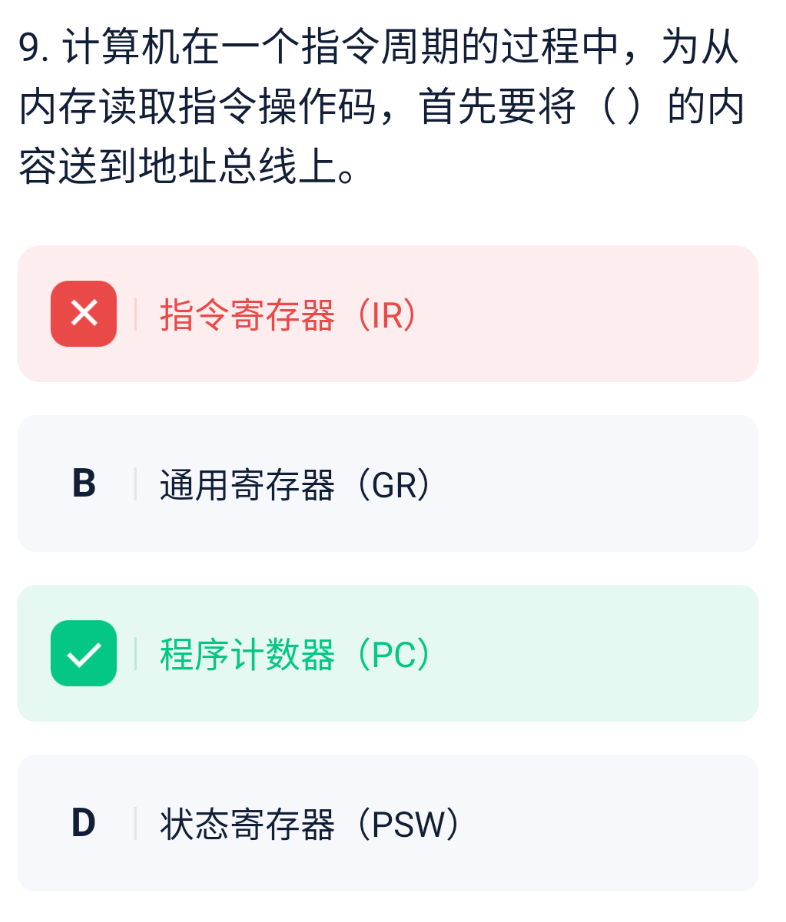

24.

解析:指令寄存器是存放已讀取的正在執行的指令,而非用于取指令時送地址。

25.

解析:MISD是多指令單數據,不存在。

26.

解析:精簡指令集計算機的核心是精簡,指令種類要少。

27.

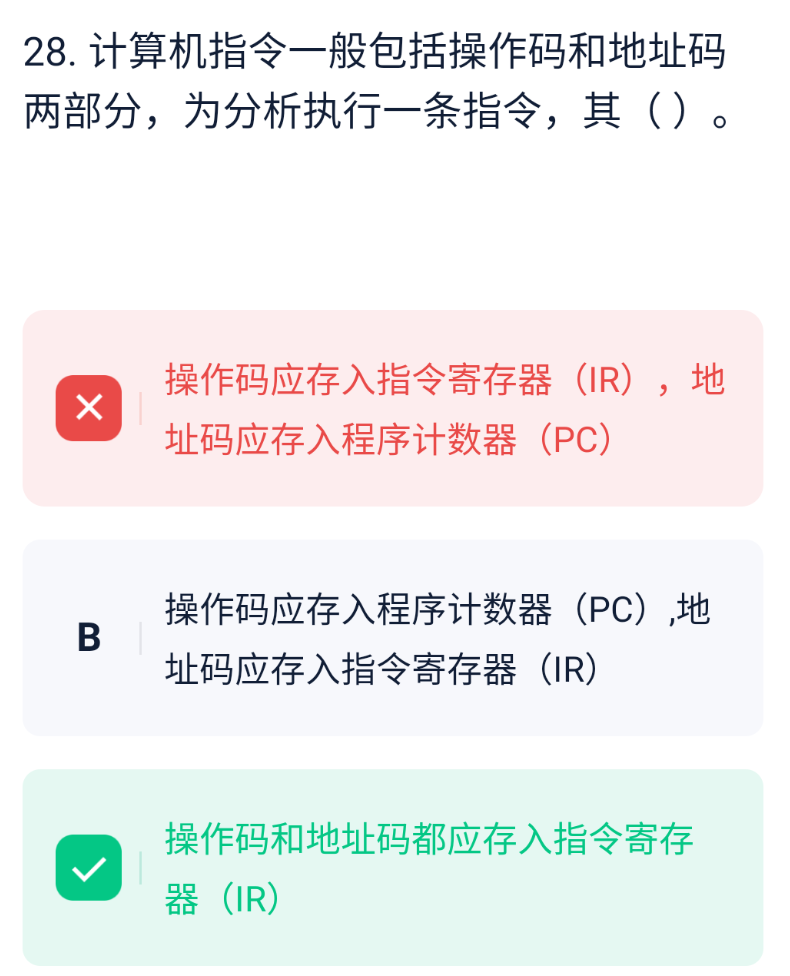

當前的操作碼和地址碼都應該存入指令寄存器IR中。

28.

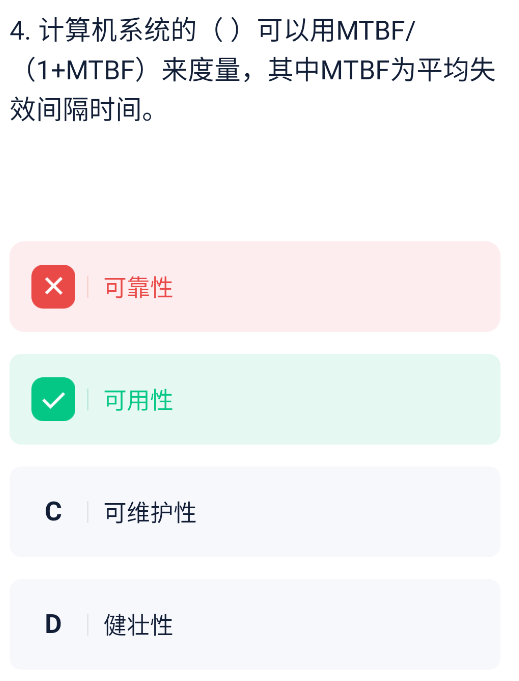

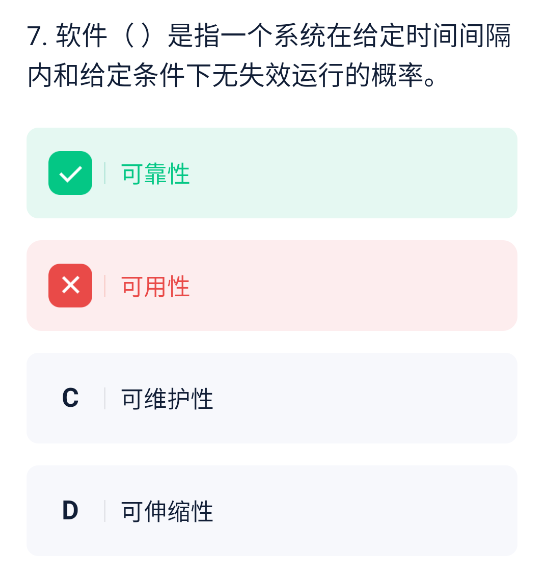

解析:A可靠性通常用平均失效間隔(MTBF)來衡量,該值越大,表示系統越可靠。可用性是指系統在給定時間內可使用的概率,即MTBF/(1+MBTF)。

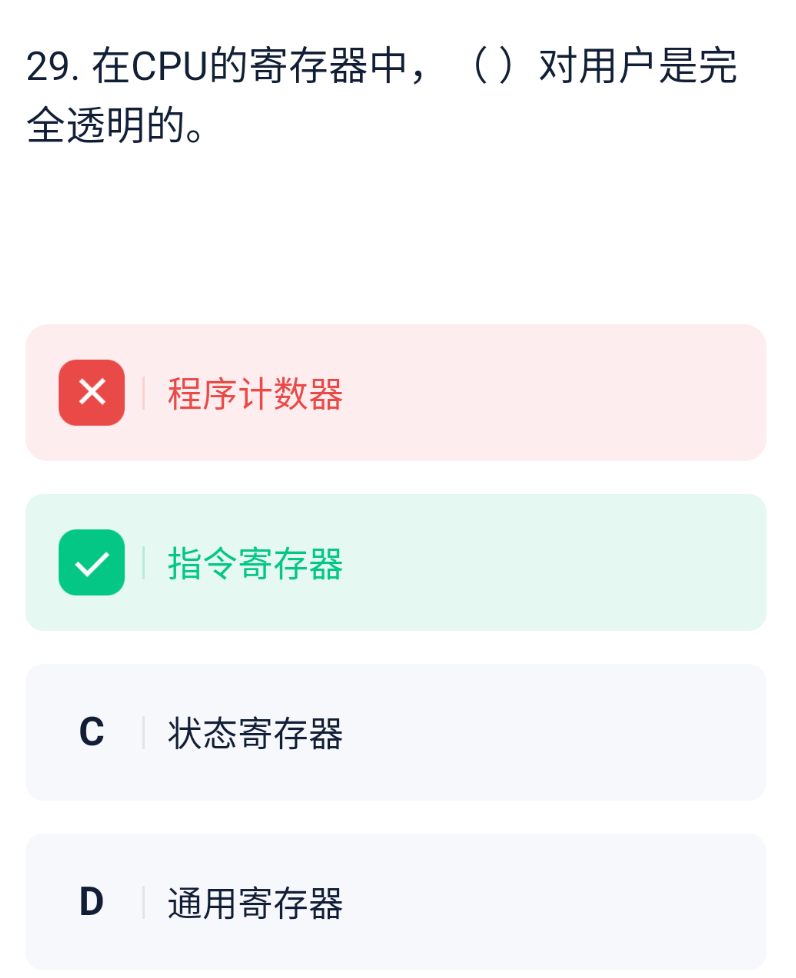

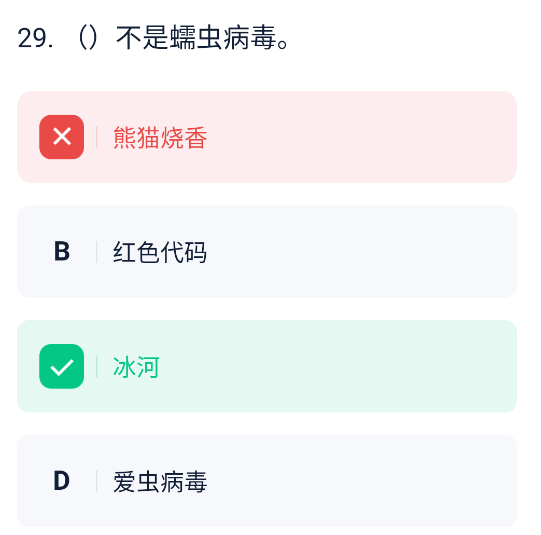

29.

解析:可靠性表示的是給定時間間隔內和給定條件下無失效運行的概率。可用性則強調系統在任意時刻可被使用的程序。

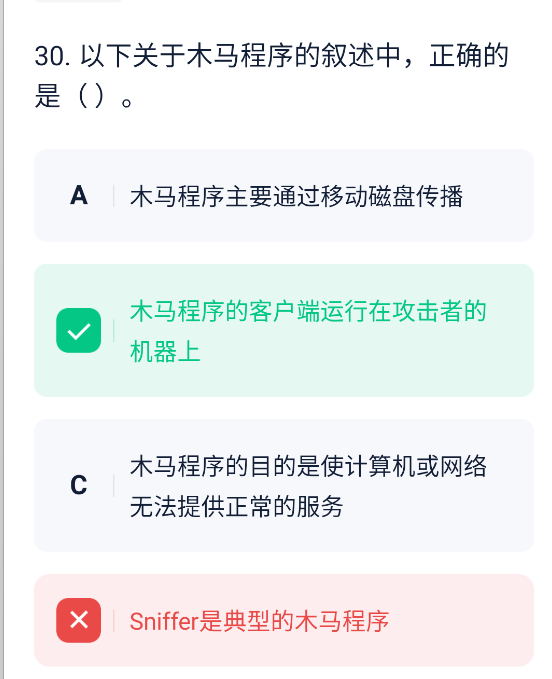

30.

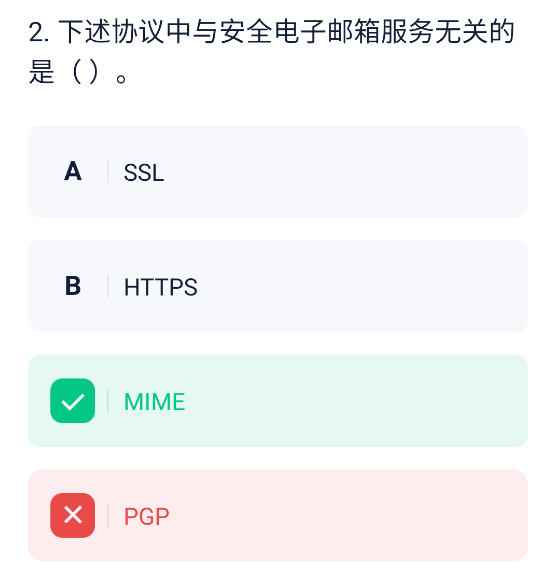

解析:MIME是多用途互聯網擴展,主要功能是擴展電子郵件的格式,讓郵件能支持多種數據類型(如圖片、音頻等),它并非用于保障電子郵件安全,與安全電子郵件服務無關。PGP是優良保密協議,是一種用于電子郵件加密的工具,可對郵件內容進行加密、簽名等操作,保障郵件的保密性、完整性和真實性,與安全電子郵箱服務有關。

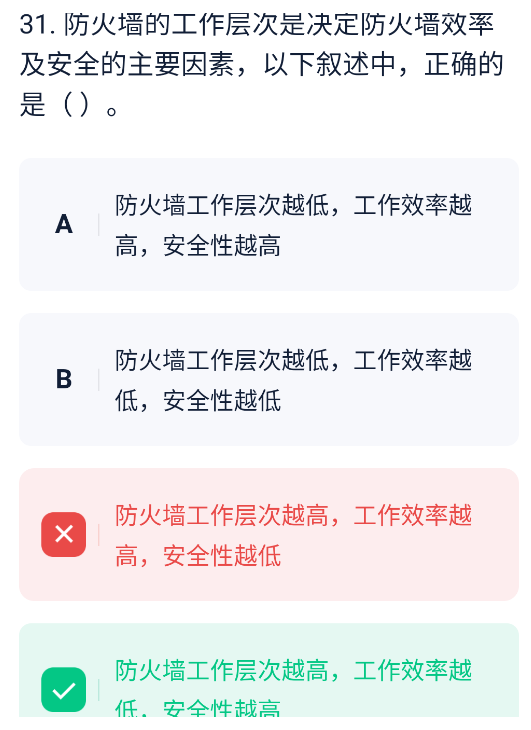

31.

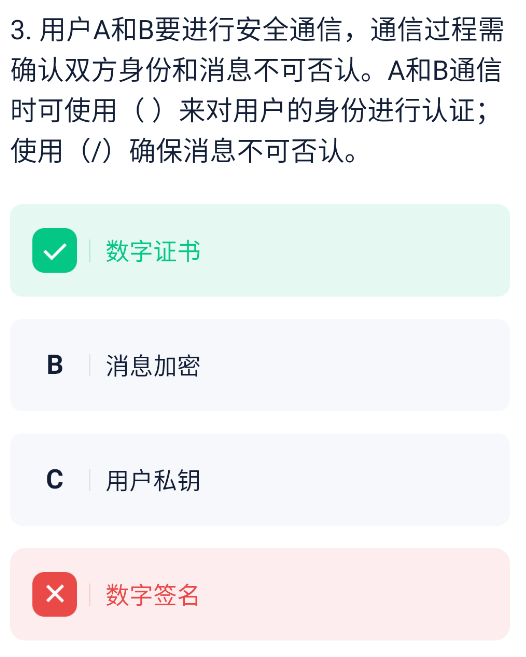

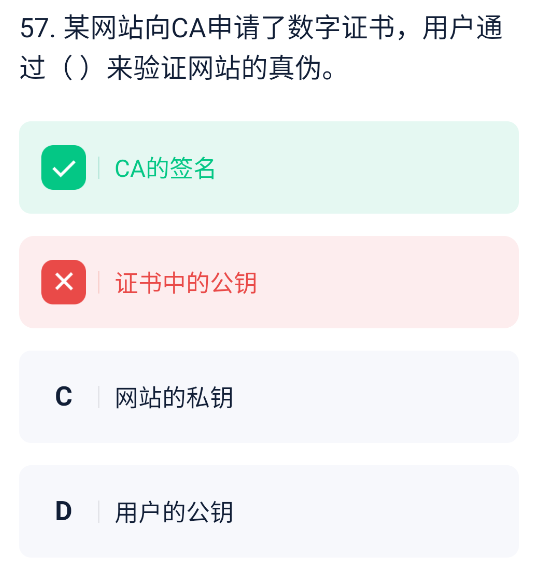

解析:數字證書可以驗證用戶身份信息。

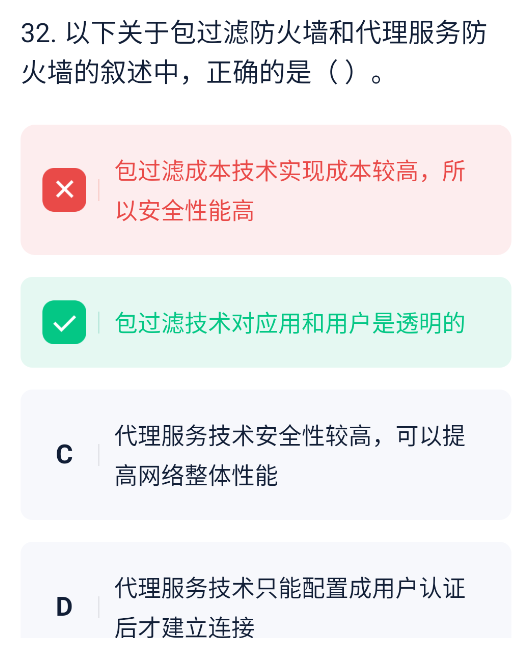

32.

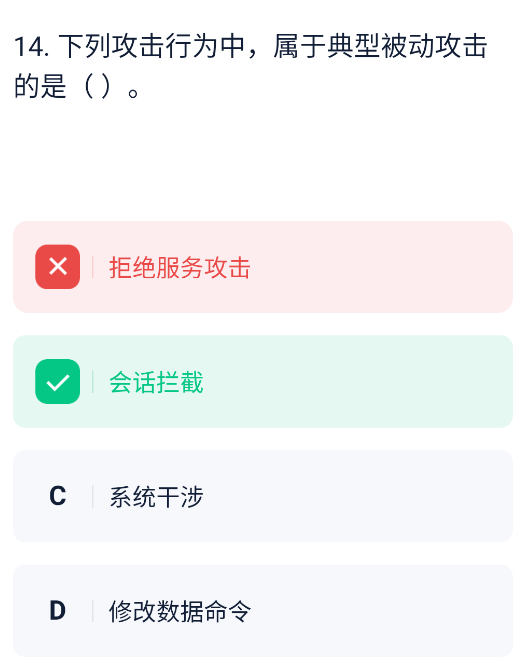

解析:因為會話攔截只是截獲通信雙方的會話數據,在不干擾正常通信的情況下獲取信息,屬于被動攻擊。

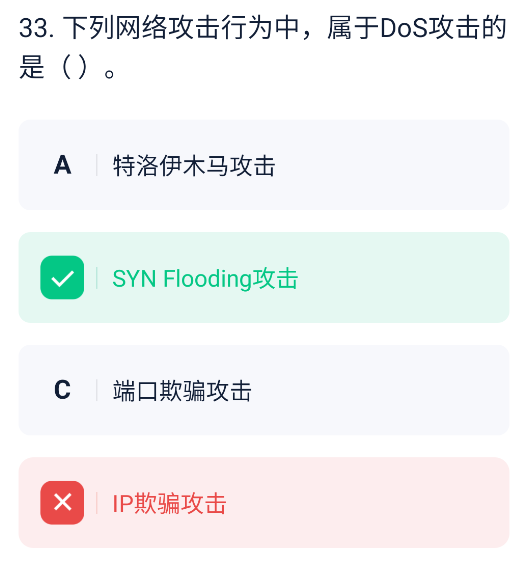

33.

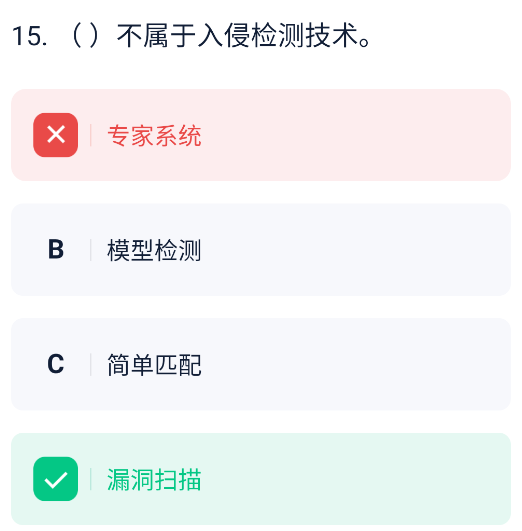

解析:漏洞掃描主要功能是查找系統、網絡、應用程序等存在的安全漏洞,并非實時檢測入侵行為,不屬于入侵檢測技術。

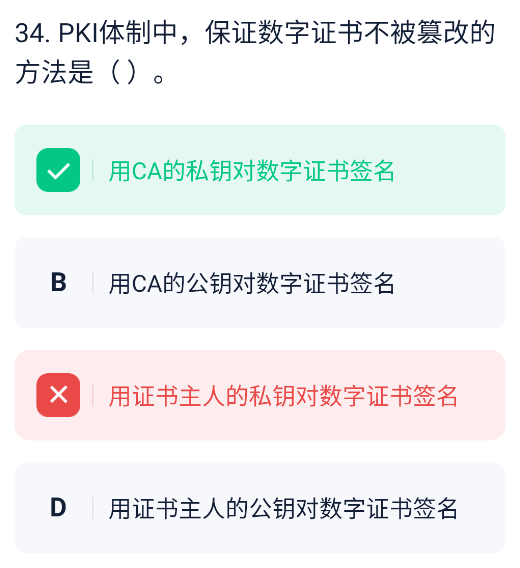

34.

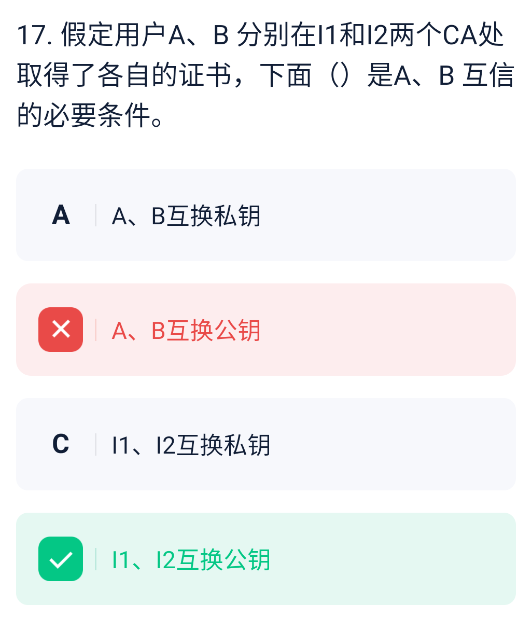

解析:兩個CA中心,需要他們互換公鑰,可基于對方公鑰建立信任關系。

35.

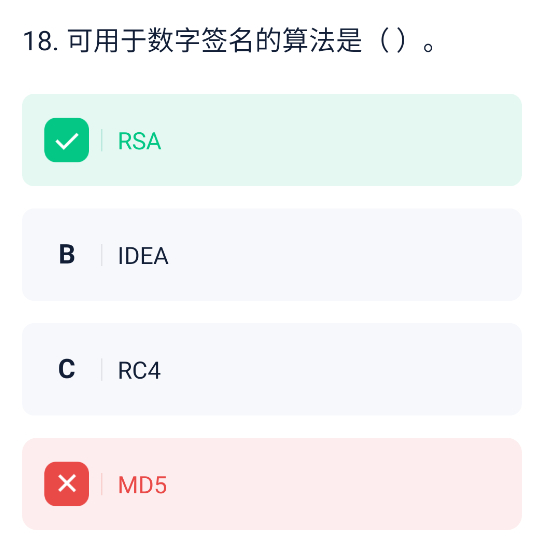

解析:RSA是一種非對稱加密算法,可實現加密、數字簽名等功能。發送方用私鑰簽名,接收方用公鑰驗證,能確保消息真實性、完整性和不可否認性。IDEA是對稱加密算法,主要用于數據加密。RC4也是對稱加密算法,常用于流加密。MD5是哈希函數,用于生成消息摘要保障數據完整性,但本身不能直接用于數字簽名,常配合非對稱加密算法實現數字簽名。

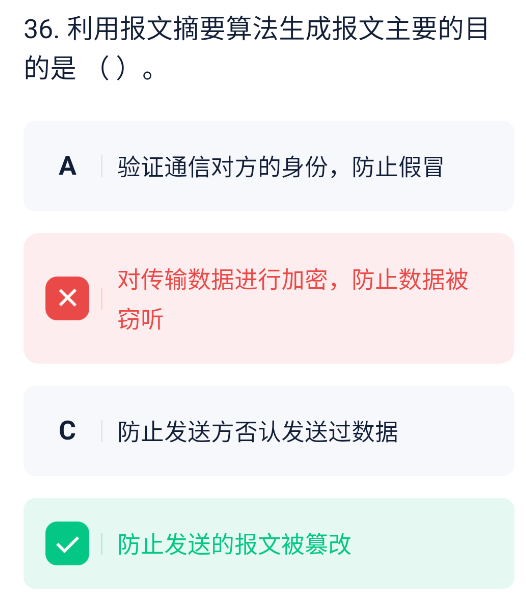

36.

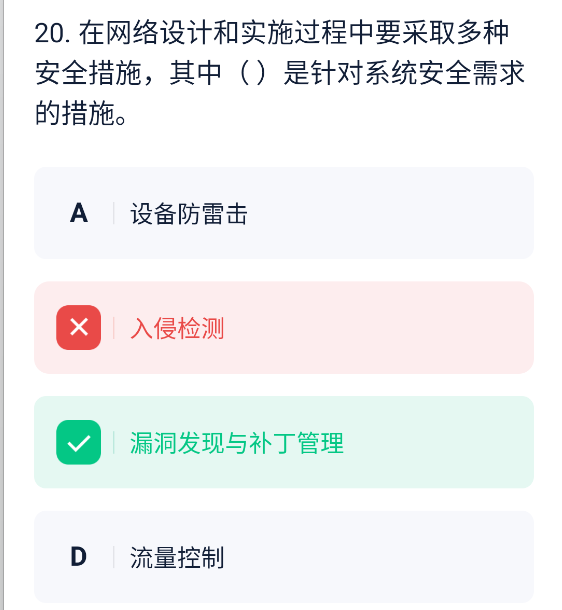

解析:設備防雷擊屬于物理線路安全措施,入侵檢測和流量控制屬于網絡安全措施,漏洞發現與補丁管理屬于系統安全措施。

37.

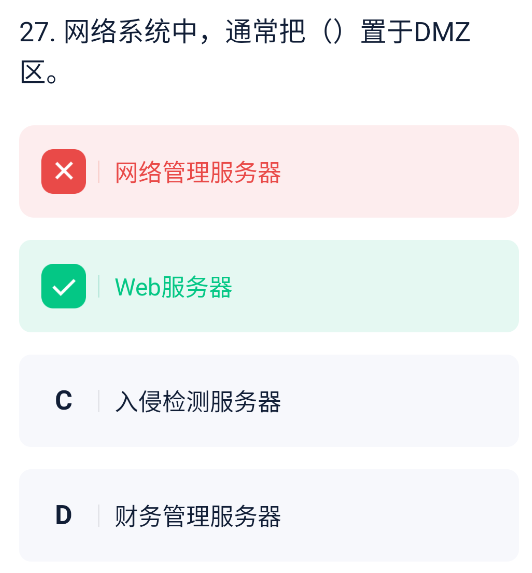

解析:DMZ是為了解決安裝防火墻后外部網絡不能訪問內部網絡服務器的問題,而建立的一個非安全系統和安全系統之間的緩沖區,這個緩沖區位于企業內部網絡和外部網絡之間的小網絡區域內,在這個小網絡區域內可以放置一些必須公開的服務器設置,如企業Web服務器、FTP服務器和論壇等。

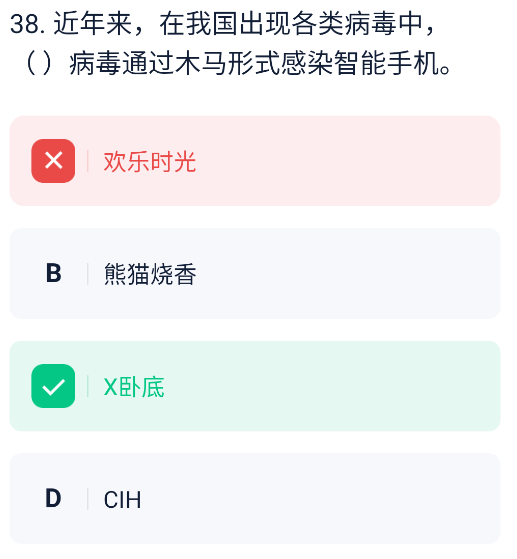

38.

解析:冰河是木馬軟件,其余是蠕蟲病毒,會在屏幕上出現類似蟲子的東西,或者別的形狀,胡亂吞吃屏幕上的字母并將其改形。

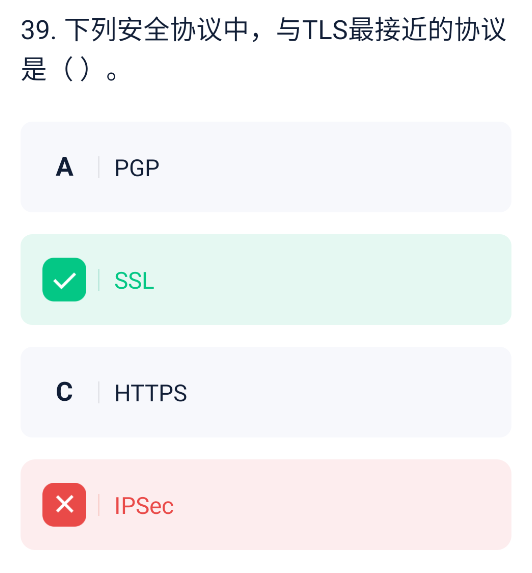

39.

解析:被安裝了木馬程序的稱為服務器端,則客戶端在攻擊者機器上。

40.

解析:工作層次高的防火墻因對應用層數據深度處理,效率低,但能實現更精細訪問控制和安全策略,安全性高,該選項正確。

41.

解析:A包過濾防火墻工作在網絡層,依據IP地址、端口號等規則過濾數據包,技術實現成本低,且僅基于簡單規則,難以防范復雜攻擊,安全性能并非很高。B包過濾防火墻在網絡層和傳輸層對數據包進行處理,不涉及應用層細節,對應用和用戶來說是透明的,無需應用和用戶進行特殊配置或感知。C代理服務防火墻在應用層工作,通過代理服務器中轉數據,能對應用層數據深度檢查,安全性高,但應數據中轉和處理會增加延遲,降低網絡整體性能,而非提高性能。D代理服務技術可根據實際需求靈活配置是否需要用戶認證。

42.

解析:SYN Flooding攻擊是典型的DoS攻擊方式。攻擊者向目標主機發送大量偽造的SYN(建立連接請求)數據包,使目標主機的半連接隊列被耗盡,無法處理正常連接請求,從而導致拒絕服務。

43.

解析:A:CA用自己的私鑰對數字證書簽名,接收方可用CA公鑰驗證簽名,若簽名驗證通過,說明證書在傳輸過程中未被篡改,因為私鑰只有CA掌握,能保證簽名唯一性和不可偽造性。C證書主人私鑰用于證書主人對自己消息簽名等操作,不能用于對數字證書簽名,數字證書由CA簽名保證真實性和完整性。

44.

解析:B報文摘要算法不具備加密功能,無法對傳輸數據加密防止竊聽,數據加密需使用加密算法。D報文摘要算法對報文計算生成固定長度摘要。若報文被篡改,重新計算的摘要會與原摘要不同,通過對比摘要可判斷報文是否被篡改,所以其主要目的時防止發送的報文被篡改。

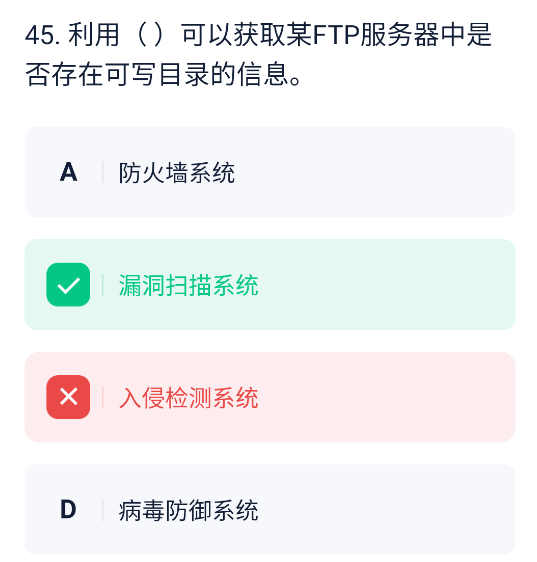

45.

解析:ABD均以感染臺式機或服務器為主,而C的X臥底則是新近產生的、通過木馬形式傳播、目標為智能手機的病毒。

46.

解析:TLS(傳輸層安全)。PGP是用于電子郵件和文件加密的協議,側重于數據加密和數字簽名,主要應用于郵件安全領域,與TLS功能和場景差異較大。SSL(安全套接層),是為網絡通信提供安全及數據完整性的一種安全協議,TLS是在SSL基礎上發展而來,二者在功能、原理和應用場景上極為相似,TLS可視為SSL的升級版。IPSec是網絡層安全協議,用于保護IP數據包安全,與工作在傳輸層的TLS協議層次和功能不同。

47.

解析:A:防火墻系統主要功能是根據預定義規則,對進出網絡的流量進行過濾和控制,阻止非法網絡訪問,無法主動檢測FTP服務器中是否存在可寫目錄。B:漏洞掃描系統能對網絡中的服務器、設備等進行全面檢測,通過模擬攻擊和分析系統響應,查找存在的安全漏洞,包括FTP服務器是否存在可寫目錄這類安全隱患。C:入侵檢測系統用于實時檢測網絡或系統中的異常行為和入侵活動,在入侵行為發生時進行檢測和報警,不是用于檢測FTP服務器是否存在可寫目錄。D:病毒防御系統專注于檢測、清除計算機病毒、惡意軟件等,主要功能是保護系統免受病毒侵害,和檢測FTP服務器可寫目錄無關。

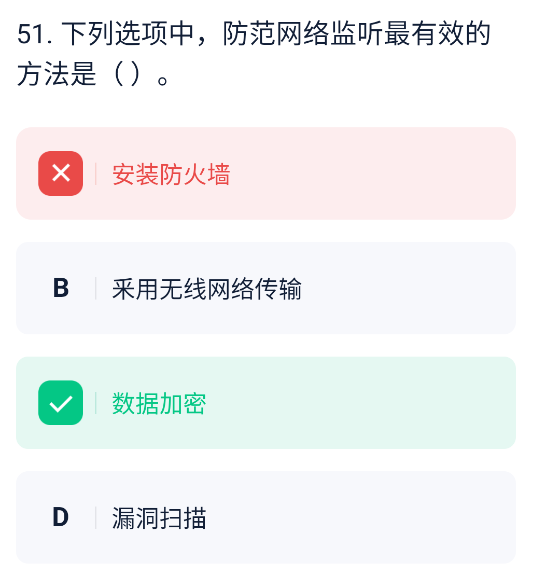

48.

解析:即使數據在傳輸過程中被監聽獲取,沒有密鑰也無法知曉數據真實內容,是防范網絡監聽最有效的方法。

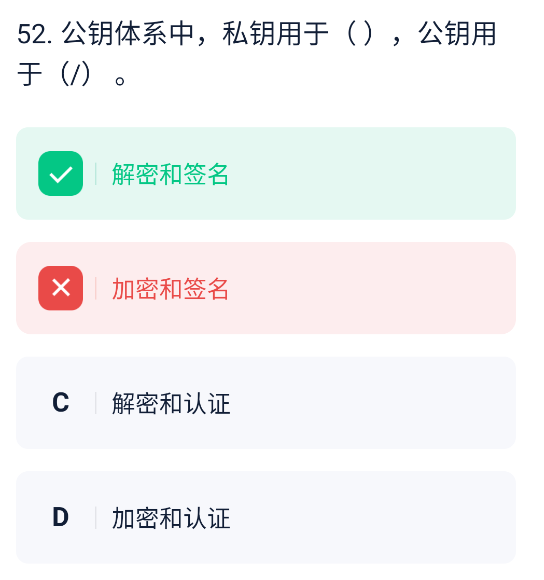

49.

解析:私鑰用途:

解密:在公鑰加密體系中,發送方用接收方公鑰加密數據,接收方需要用自己私鑰解密獲取原始信息,所以私鑰用于解密。

簽名:發送方用私鑰對消息簽名,接收方用發送方公鑰驗證簽名,以此確保消息真實性、完整性和不可否認性,因此私鑰可用于簽名。

50.

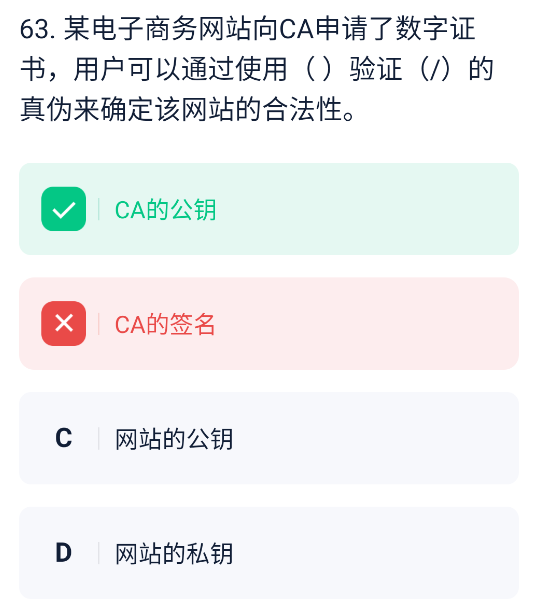

解析:A:用戶設備一般預裝了CA的公鑰,可使用CA公鑰驗證數字證書上CA簽名的真實性。若簽名驗證通過,就能確認該網站的數字證書是由合法CA頒發,從而驗證網站真偽。

51.

解析:注意是公鑰去驗證簽名。

Day14!!!C/C++)

![后端[特殊字符][特殊字符]看前端之Row與Col](http://pic.xiahunao.cn/后端[特殊字符][特殊字符]看前端之Row與Col)

![[特殊字符] SpringCloud項目中使用OpenFeign進行微服務遠程調用詳解(含連接池與日志配置)](http://pic.xiahunao.cn/[特殊字符] SpringCloud項目中使用OpenFeign進行微服務遠程調用詳解(含連接池與日志配置))

C++)

)