引言

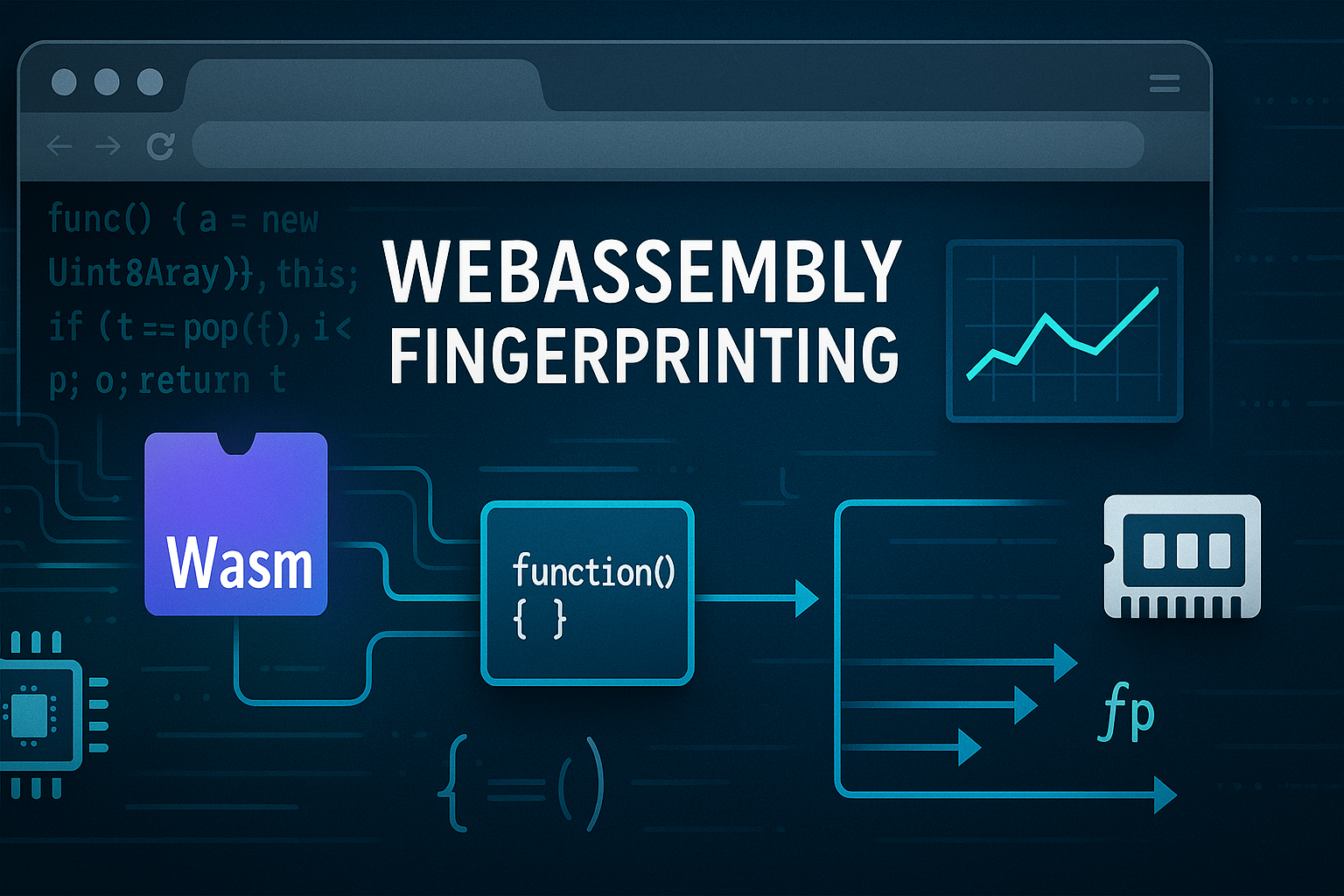

在上篇文章中,我們詳細闡述了基于WebAssembly的瀏覽器指紋識別技術的理論基礎和核心方法。本文將進一步展示該技術在實際應用中的表現,通過大規模的實驗驗證其有效性,并深入探討相應的防護策略。同時,我們也將客觀分析該技術的應用前景與潛在風險,為相關領域的研究和實踐提供全面的參考。

實驗評估與結果分析

2.1 測試環境配置

為了全面評估所提出方法的有效性,我們在多種設備和環境中進行了大規模的實驗測試。測試平臺包括Windows PC、macOS、Android、iOS等操作系統,共涉及25臺物理設備以及多種虛擬化平臺(VMWare、KVM、VirtualBox等)。

測試瀏覽器涵蓋了市場上的主流瀏覽器,包括Chrome、Firefox、Edge、Safari等,并且針對每種瀏覽器測試了多個版本,以確保結果的代表性和可靠性。這種廣泛的測試覆蓋確保了我們的方法在各種真實環境中的適用性。

2.2 不同環境下的性能表現差異

實驗結果顯示,scripted-setter系列測試在不同設備與瀏覽器上表現出極高的敏感性。在Chromium系列瀏覽器中,setter函數的平均執行時間相比getter函數提升高達300%到700%,而Firefox和Safari則維持相對穩定的水平。

這種顯著的性能差異反映了不同瀏覽器引擎在JavaScript引擎優化策略上的根本差異。Chromium系瀏覽器的V8引擎在處理動態屬性訪問時采用了更加保守的優化策略,導致setter操作的性能相對較低。

特別值得注意的是,移動設備(如Android/iOS)上的執行結果也具有明顯的平臺特征,這些特征能夠在一定程度上反映硬件性能、瀏覽器優化策略與系統負載等因素的綜合影響。

- 數據結構】緒論)

-day25)

)

:多智能體系統的 “智能角色“ 核心實現——Role類)

詳解及案例)