公司“領導”們竟如此討論工作!小伙:此事有蹊蹺

“當時我正在等驗證碼

還好你們快了一步

不然公司的93萬余元就沒了”

一談到這件事

杜先生仍然心有余悸

近日

正在處理公司財務工作的杜先生

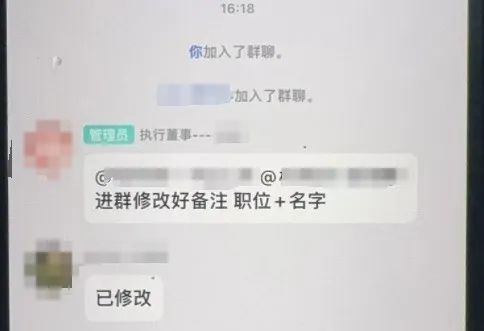

突然被拉進了一個QQ群聊

從頭像、昵稱上看

群聊里的竟全是公司的領導

當時

“領導”們正在討論一筆“訂單”

其中的“執行董事”說

公司要和“周總”做生意

起初

杜先生感覺事有蹊蹺

因為公司很少使用QQ軟件聯系

可由于“領導”們的信息全都對得上

他也就沒有多想

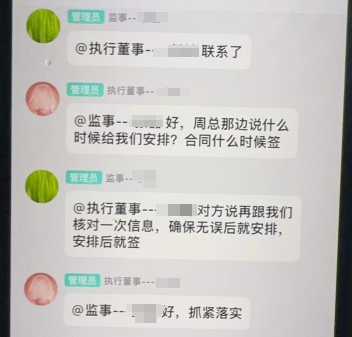

就在此時

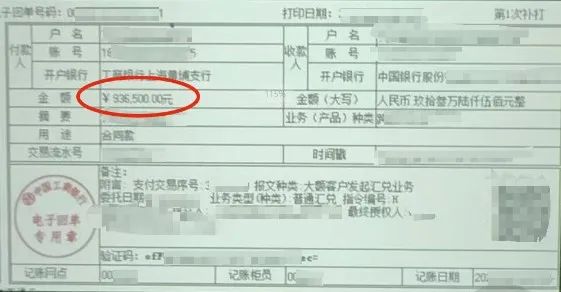

“監事”卻在群里發了一張

向公司賬戶匯了93萬余元的“電子回單”

并跟杜先生說

“錢已經打到公司賬戶

趕緊給‘周總’匯款”

杜先生立即查詢公司賬戶

卻發現并沒有資金入賬

他趕緊在群里向“領導”們反映情況

“領導”卻回復道

“大額跨行轉賬可能有延遲

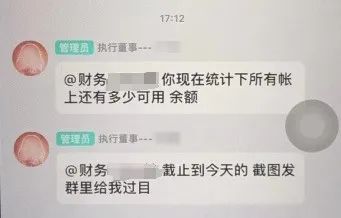

你先統計一下所有賬戶的可用余額

先給對方打過去,不要耽誤”

對方煞有其事地說道

杜先生對此信以為真

立即統計了公司賬戶的可用余額

準備先給“周總”匯款

與此同時

上城公安筧橋派出所接到反詐預警稱

杜先生可能正在遭遇詐騙

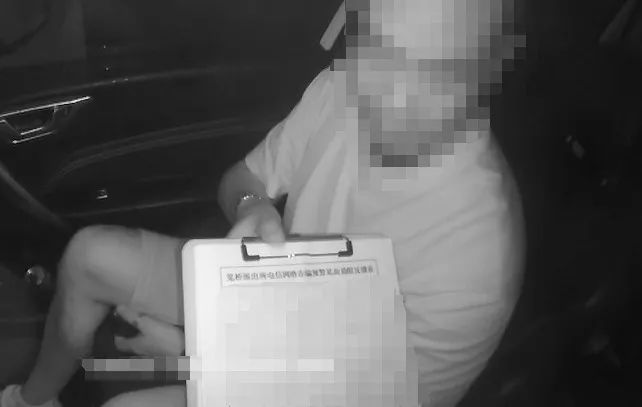

反詐專員溫陽第一時間趕往現場

到場后

溫陽發現杜先生正在等轉賬短信驗證碼

立即上前勸阻

“等等,先別轉賬

這極有可能是詐騙!”

“轉賬之前

你再跟你的公司領導打個電話確認一下”

杜先生本不想理會溫陽

但看著他十分篤定的樣子

于是就決定先給老板打電話確認

在跟老板確認并沒有轉賬這回事

而自己遇到的是詐騙后

杜先生驚出一身冷汗

剛剛只要他輸入了驗證碼

那這筆93萬余元的資金就會匯出去

見杜先生醒悟過來

溫陽就真實案例給他做了反詐宣傳

詳細地剖析了各種詐騙套路

事后,杜先生說

“當時真的很緊急

其實反詐群里民警發過類似的案例

但我看到這么多‘領導’都在

就沒有多想

幸虧民警來得及時

不然這些錢肯定沒了”

警方提醒

在接到自稱領導轉賬的要求時

務必通過電話、視頻或當面核實確認

不要輕易轉賬

如遇到自稱領導添加好友

或被拉入陌生群聊時

一定要多方確認對方身份

如有無法辨別的情形

或一時無法核實辨別真偽的

要進一步提高警惕

第一時間向身邊朋友或警方求助

國家漏洞庫CNNVD:關于OpenSSH安全漏洞的通報;

攻擊者可以利用該漏洞在無需認證的情況下,通過競爭條件遠程執行任意代碼并獲得系統控制權。

近日,國家信息安全漏洞庫(CNNVD)收到關于OpenSSH安全漏洞(CNNVD-202407-017、CVE-2024-6387)情況的報送。攻擊者可以利用該漏洞在無需認證的情況下,通過競爭條件遠程執行任意代碼并獲得系統控制權。OpenSSH多個版本受該漏洞影響。目前,OpenSSH官方已發布新版本修復了該漏洞,建議用戶及時確認產品版本,盡快采取修補措施。

一、漏洞介紹

OpenSSH是加拿大OpenBSD計劃組的一套用于安全訪問遠程計算機的連接工具。該工具是SSH協議的開源實現,支持對所有的傳輸進行加密,可有效阻止竊聽、連接劫持以及其他網絡級的攻擊。該漏洞源于信號處理程序中存在競爭條件,攻擊者利用該漏洞可以在無需認證的情況下遠程執行任意代碼并獲得系統控制權。

二、危害影響

OpenSSH 8.5p1版本至9.8p1之前版本均受該漏洞影響。

三、修復建議

目前,OpenSSH官方已發布新版本修復了該漏洞,建議用戶及時確認產品版本,盡快采取修補措施。官方更新版本下載鏈接:

https://www.openssh.com/txt/release-9.8

CNNVD將繼續跟蹤上述漏洞的相關情況,及時發布相關信息。如有需要,可與CNNVD聯系。聯系方式: cnnvdvul@itsec.gov.cn

文章來源?:杭州公安、安全內參

)

)

)

05】另類加法、走方格的方案數、井字棋、密碼強度等級)

-架構,核心組件和rpc組件)