目錄

??環境準備

master(2C/4G)? ? ? ? ? ? ? ??192.168.88.3? ? ? ?docker、kubeadm、kubelet、kubectl、flannel

node01(2C/2G)? ? ? ? ? ? ? ?192.168.88.4? ? ? docker、kubeadm、kubelet、kubectl、flannel

node02(2C/2G)? ? ? ? ? ? ? ?192.168.88.5? ? ? ? docker、kubeadm、kubelet、kubectl、flannel

Harbor節點(hub.kgc.com??192.168.88.6? ? ? ? docker、docker-compose、harbor-offline-v1.2.2

1、在所有節點上安裝Docker和kubeadm

2、部署Kubernetes Master

3、部署容器網絡插件

4、部署 Kubernetes Node,將節點加入Kubernetes集群中

5、部署 Dashboard Web 頁面,可視化查看Kubernetes資源

6、部署 Harbor 私有倉庫,存放鏡像資源?

??環境準備

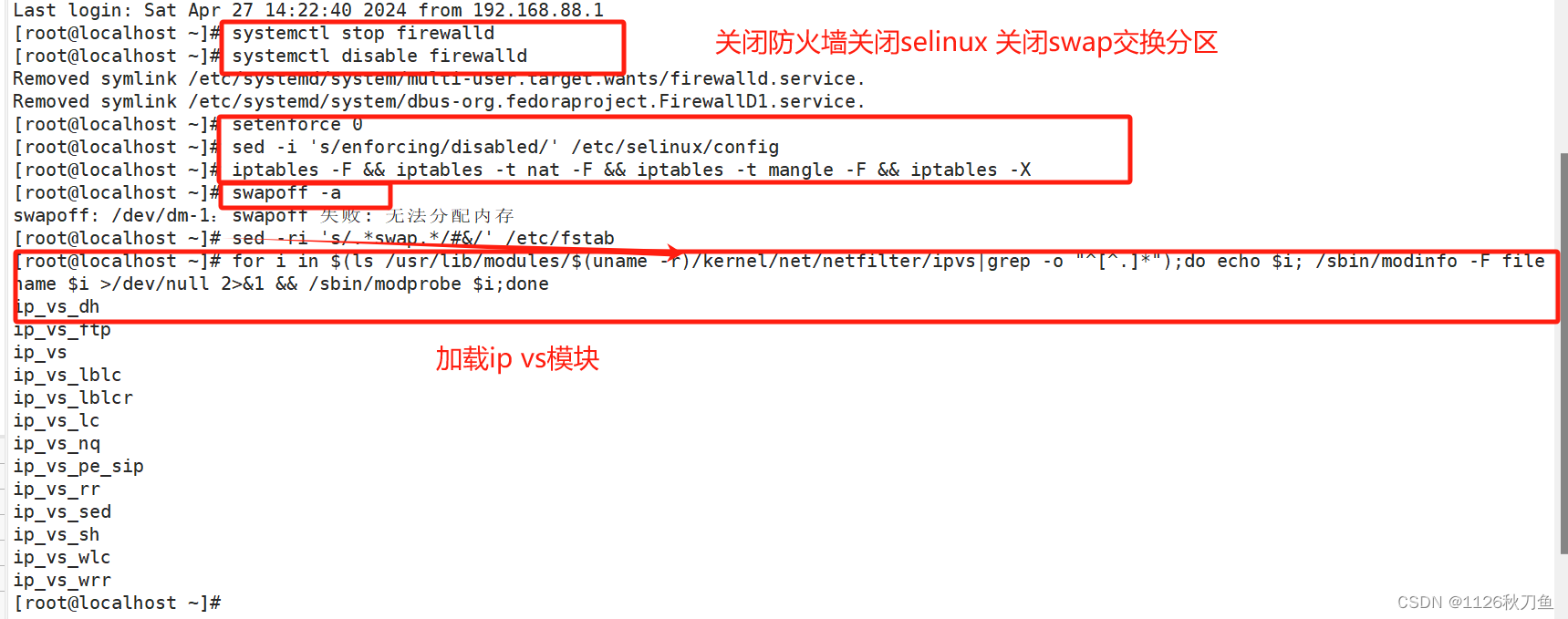

//所有節點,關閉防火墻規則,關閉selinux,關閉swap交換

systemctl stop firewalld

systemctl disable firewalld

setenforce 0

sed -i 's/enforcing/disabled/' /etc/selinux/config

iptables -F && iptables -t nat -F && iptables -t mangle -F && iptables -X

swapoff -a #交換分區必須要關閉

sed -ri 's/.*swap.*/#&/' /etc/fstab #永久關閉swap分區,&符號在sed命令中代表上次匹配的結果

#加載 ip_vs 模塊

for i in $(ls /usr/lib/modules/$(uname -r)/kernel/net/netfilter/ipvs|grep -o "^[^.]*");do echo $i; /sbin/modinfo -F filename $i >/dev/null 2>&1 && /sbin/modprobe $i;done//修改主機名

hostnamectl set-hostname master01

hostnamectl set-hostname node01

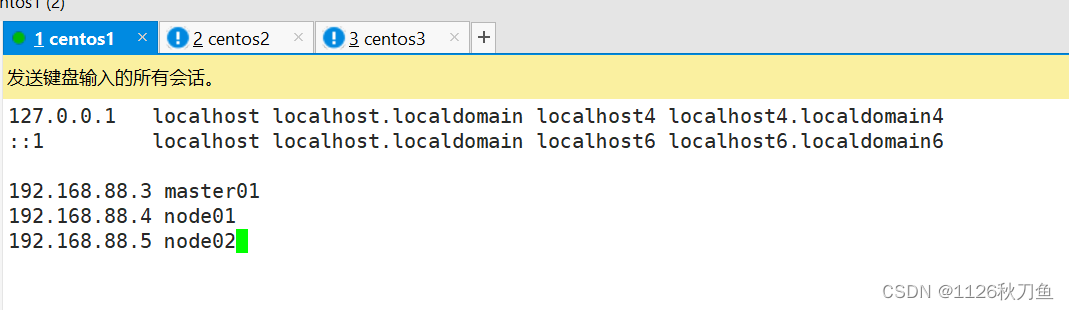

hostnamectl set-hostname node02//所有節點修改hosts文件

vim /etc/hosts

192.168.10.19 master01

192.168.10.20 node01

192.168.10.21 node02//調整內核參數

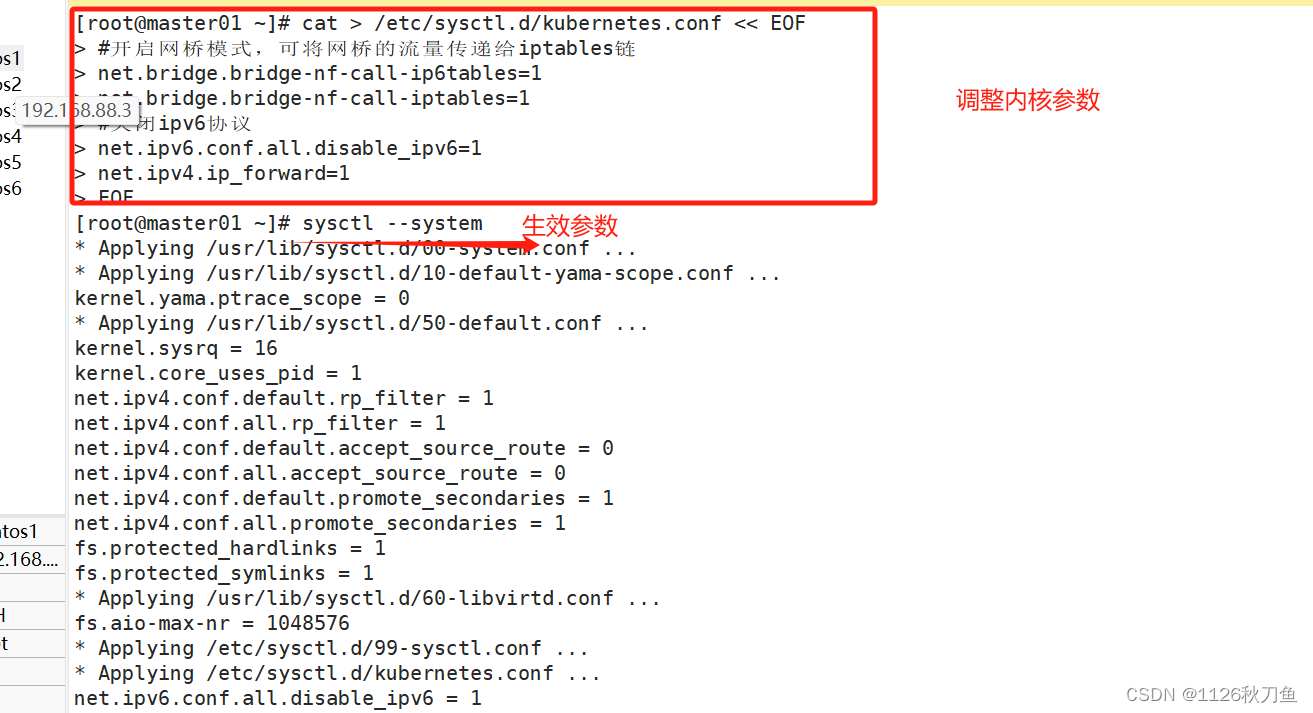

cat > /etc/sysctl.d/kubernetes.conf << EOF

#開啟網橋模式,可將網橋的流量傳遞給iptables鏈

net.bridge.bridge-nf-call-ip6tables=1

net.bridge.bridge-nf-call-iptables=1

#關閉ipv6協議

net.ipv6.conf.all.disable_ipv6=1

net.ipv4.ip_forward=1

EOF//生效參數

sysctl --system

隨后,添加映射?

?![]()

?調整內核參數

?調整內核參數

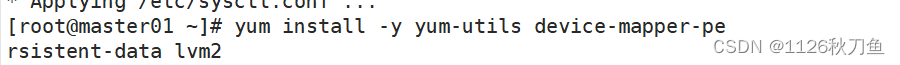

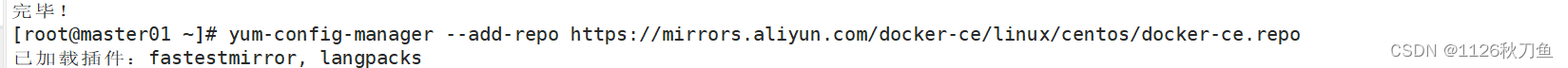

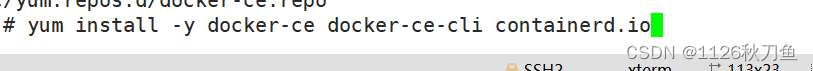

所有節點安裝docker??

yum install -y yum-utils device-mapper-persistent-data lvm2

yum-config-manager --add-repo https://mirrors.aliyun.com/docker-ce/linux/centos/docker-ce.repo

yum install -y docker-ce docker-ce-cli containerd.iomkdir /etc/docker

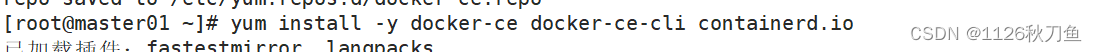

cat > /etc/docker/daemon.json <<EOF

{"registry-mirrors": ["https://6ijb8ubo.mirror.aliyuncs.com"],"exec-opts": ["native.cgroupdriver=systemd"],"log-driver": "json-file","log-opts": {"max-size": "100m"}

}

EOF

?

?

編寫daemon.json?

mkdir /etc/docker

cat > /etc/docker/daemon.json <<EOF

{"registry-mirrors": ["https://6ijb8ubo.mirror.aliyuncs.com"],"exec-opts": ["native.cgroupdriver=systemd"],"log-driver": "json-file","log-opts": {"max-size": "100m"}

}

EOF

?#使用Systemd管理的Cgroup來進行資源控制與管理,因為相對Cgroupfs而言,Systemd限制CPU、內存等資源更加簡單和成熟穩定。

#日志使用json-file格式類型存儲,大小為100M,保存在/var/log/containers目錄下,方便ELK等日志系統收集和管理日志。

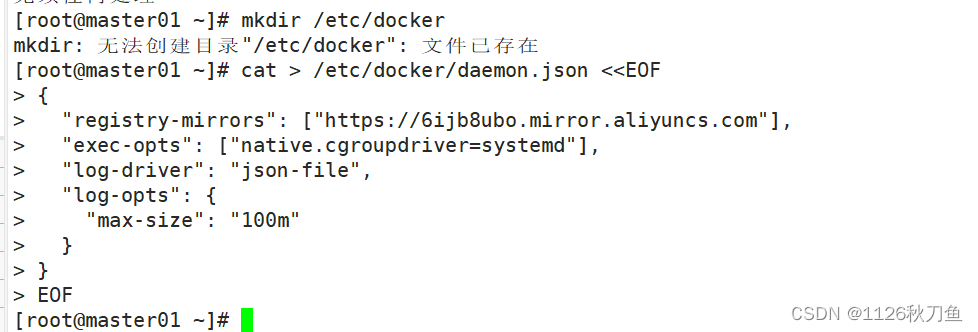

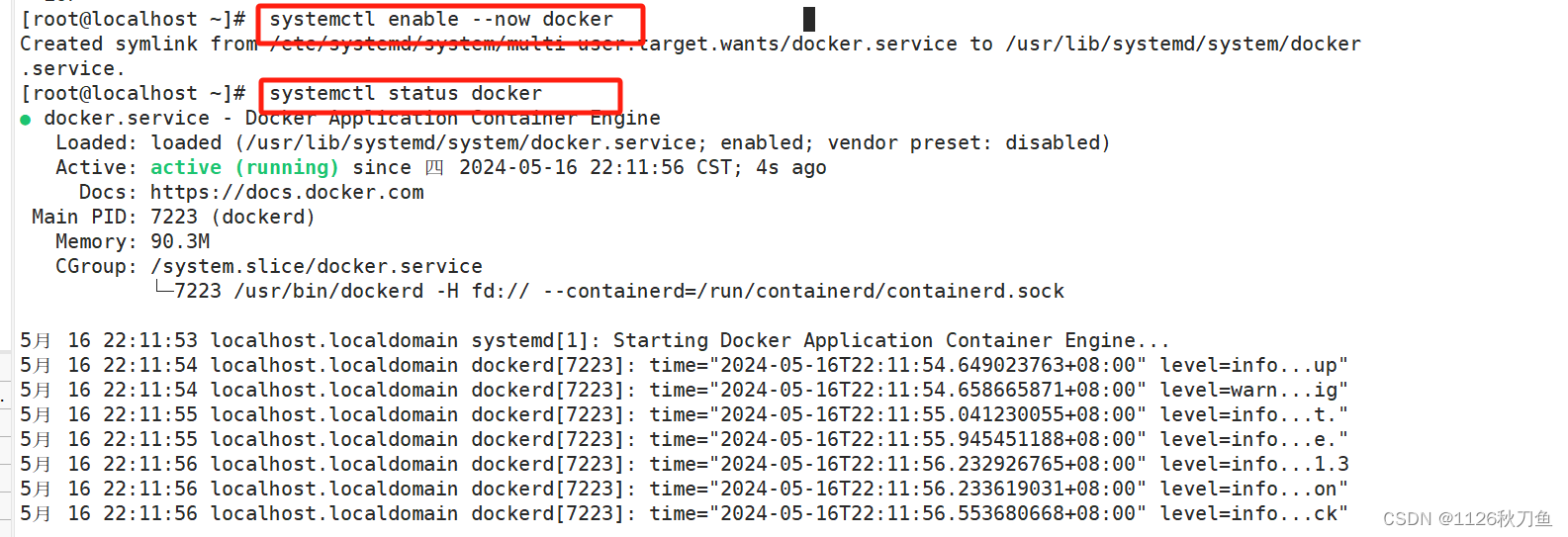

啟動docker

systemctl daemon-reload

systemctl enable --now docker.service

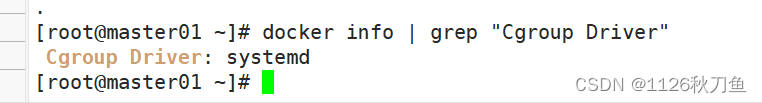

查看Cgroup Driver

docker info | grep "Cgroup Driver"Cgroup Driver: systemd?

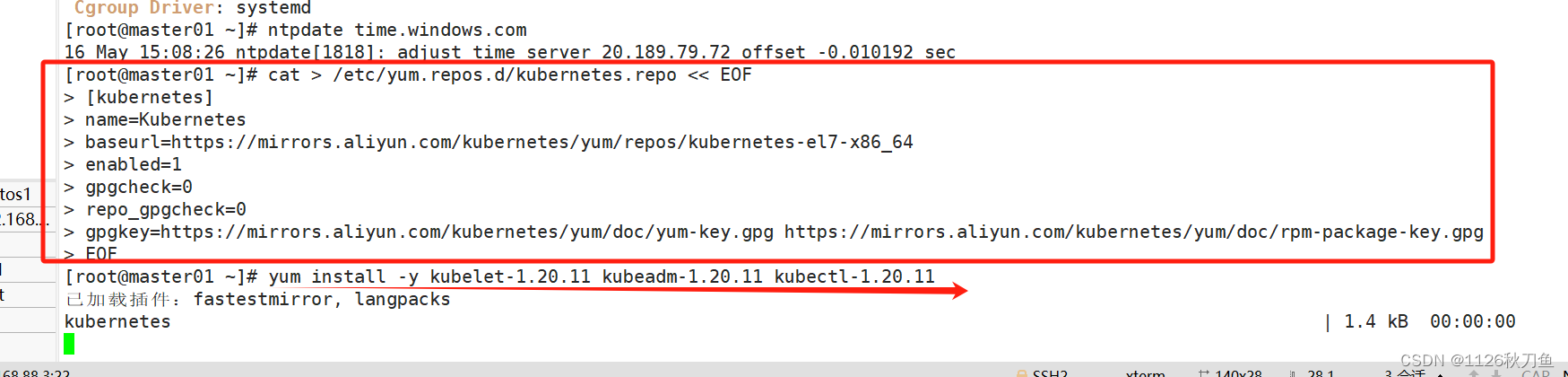

二 所有節點安裝kubeadm,kubelet和kubectl??

//定義kubernetes源

cat > /etc/yum.repos.d/kubernetes.repo << EOF

[kubernetes]

name=Kubernetes

baseurl=https://mirrors.aliyun.com/kubernetes/yum/repos/kubernetes-el7-x86_64

enabled=1

gpgcheck=0

repo_gpgcheck=0

gpgkey=https://mirrors.aliyun.com/kubernetes/yum/doc/yum-key.gpg https://mirrors.aliyun.com/kubernetes/yum/doc/rpm-package-key.gpg

EOFyum install -y kubelet-1.20.11 kubeadm-1.20.11 kubectl-1.20.11

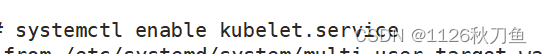

?啟動kubelet服務

//開機自啟kubelet

systemctl enable kubelet.service

#K8S通過kubeadm安裝出來以后都是以Pod方式存在,即底層是以容器方式運行,所以kubelet必須設置開機自啟

?

k8s通過kubeadm安裝出來以后都是以Pod方式存在,即底層是以容器方式運行,所以kubelet必須設置開機自啟。?

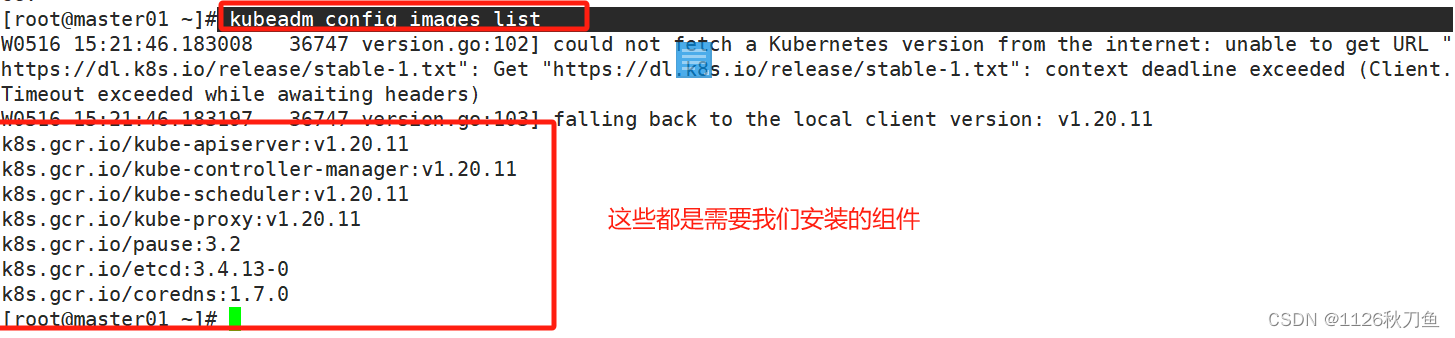

三 部署K8S集群?

查看初始化需要的鏡像

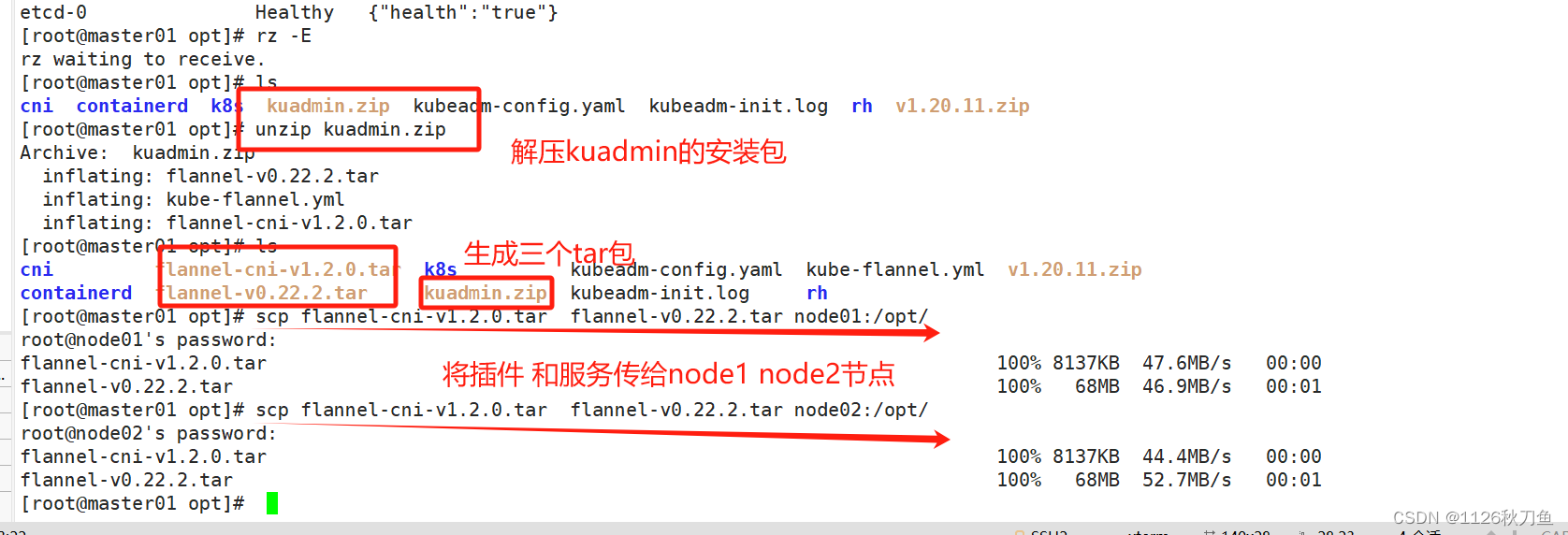

在master節點上傳kubeadm基礎鏡像壓縮包至/opt目錄

?加載鏡像至docker容器

?

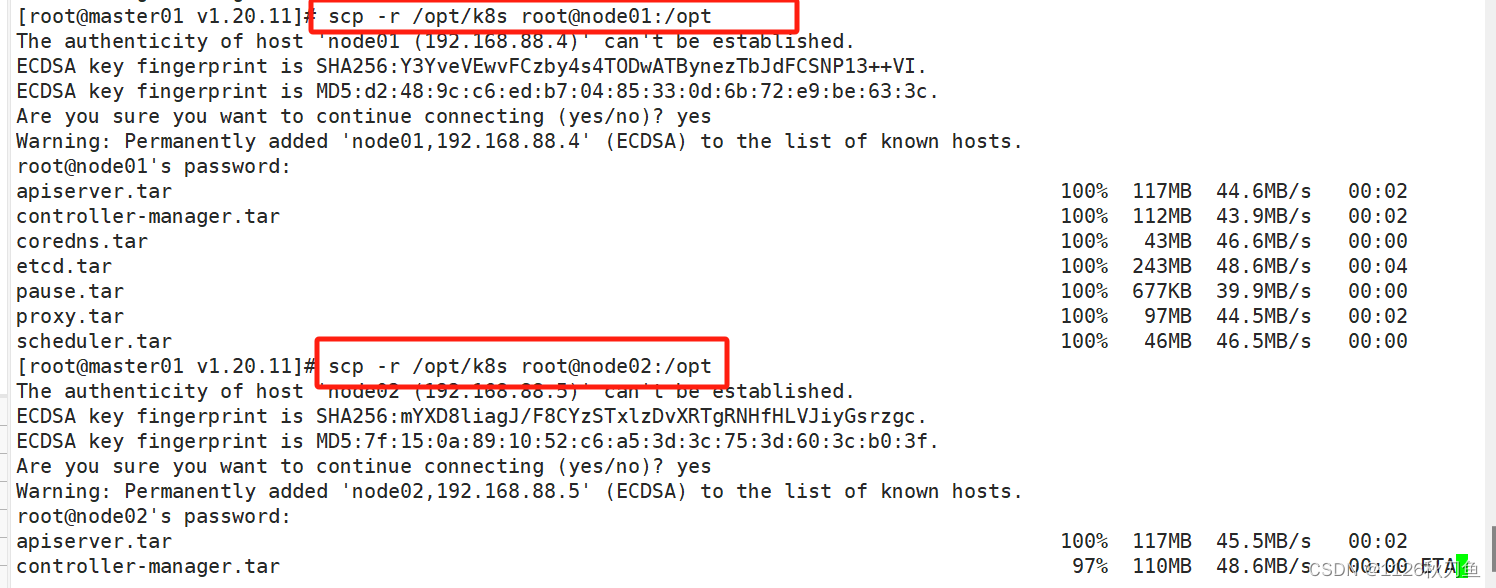

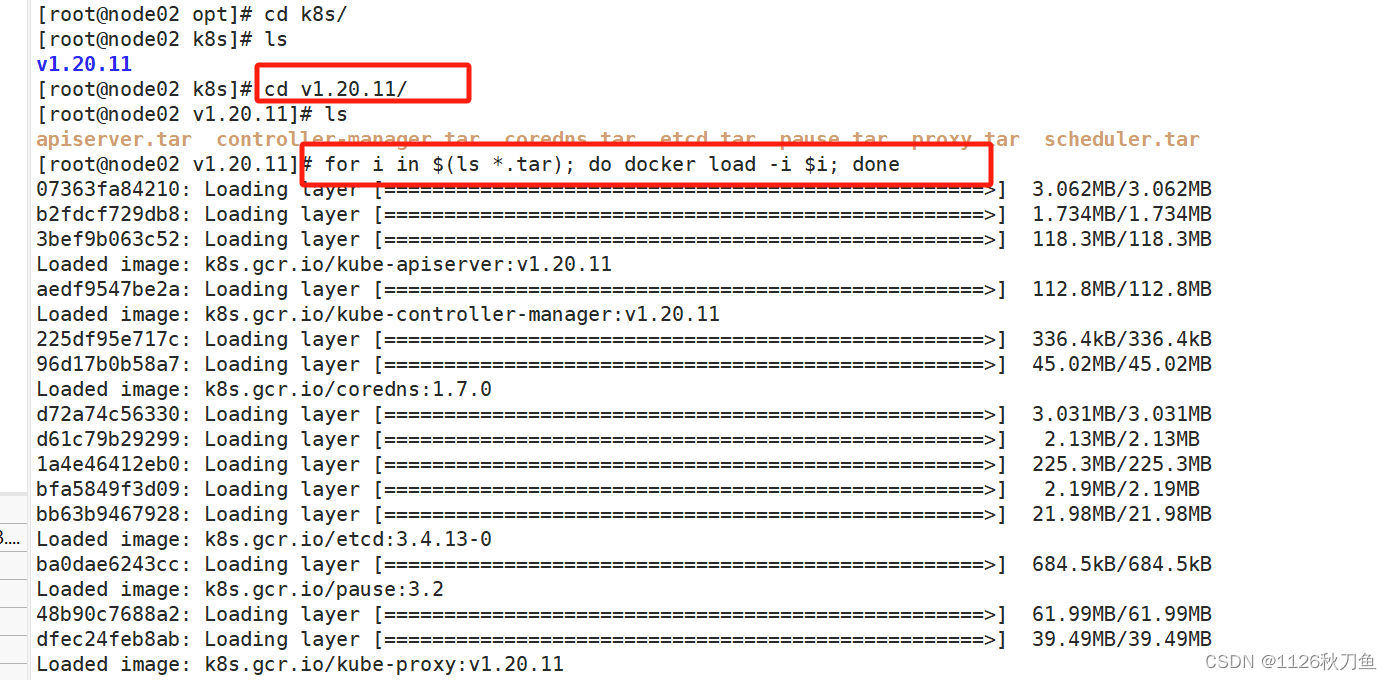

//復制鏡像和腳本到 node 節點,并在 node 節點上執行腳本加載鏡像文件

node節點(以node01為例)

[root@node01 ~]# cd /opt

[root@node01 opt]# for i in $(ls /opt/kubeadm-basic.images/*.tar); do docker load -i $i; done

fe9a8b4f1dcc: Loading layer [==================================================>] 43.87MB/43.87MB

d1e1f61ac9f3: Loading layer [==================================================>] 164.5MB/164.5MB

Loaded image: k8s.gcr.io/kube-apiserver:v1.15.1

fb61a074724d: Loading layer [==================================================>] 479.7kB/479.7kB

c6a5fc8a3f01: Loading layer [==================================================>] 40.05MB/40.05MB

Loaded image: k8s.gcr.io/coredns:1.3.1

8a788232037e: Loading layer [==================================================>] 1.37MB/1.37MB

30796113fb51: Loading layer [==================================================>] 232MB/232MB

6fbfb277289f: Loading layer [==================================================>] 24.98MB/24.98MB

Loaded image: k8s.gcr.io/etcd:3.3.10

aa3154aa4a56: Loading layer [==================================================>] 116.4MB/116.4MB

Loaded image: k8s.gcr.io/kube-controller-manager:v1.15.1

e17133b79956: Loading layer [==================================================>] 744.4kB/744.4kB

Loaded image: k8s.gcr.io/pause:3.1

15c9248be8a9: Loading layer [==================================================>] 3.403MB/3.403MB

00bb677df982: Loading layer [==================================================>] 36.99MB/36.99MB

Loaded image: k8s.gcr.io/kube-proxy:v1.15.1

e8d95f5a4f50: Loading layer [==================================================>] 38.79MB/38.79MB

Loaded image: k8s.gcr.io/kube-scheduler:v1.15.1?

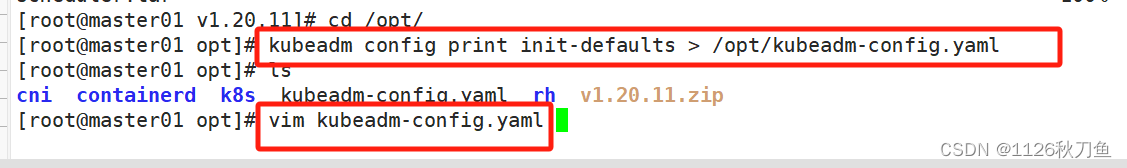

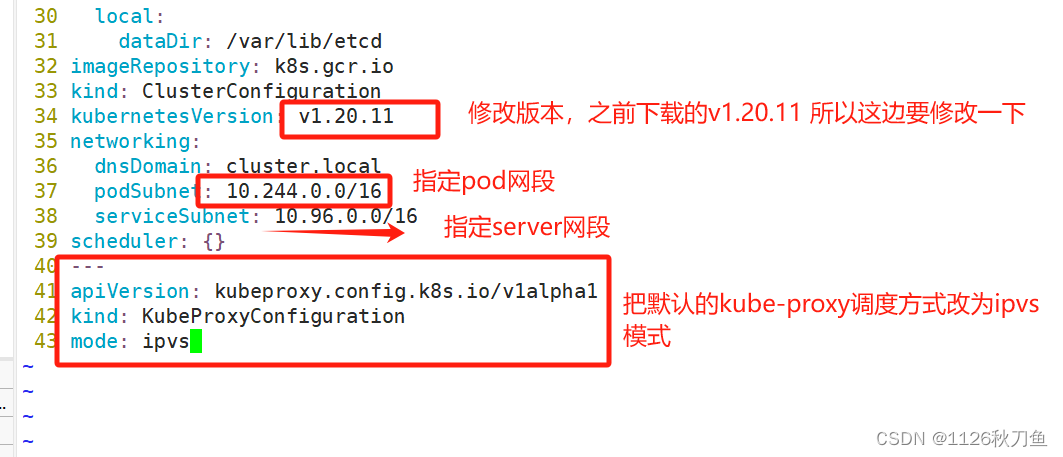

初始化kubeadm?

//初始化kubeadm

方法一:

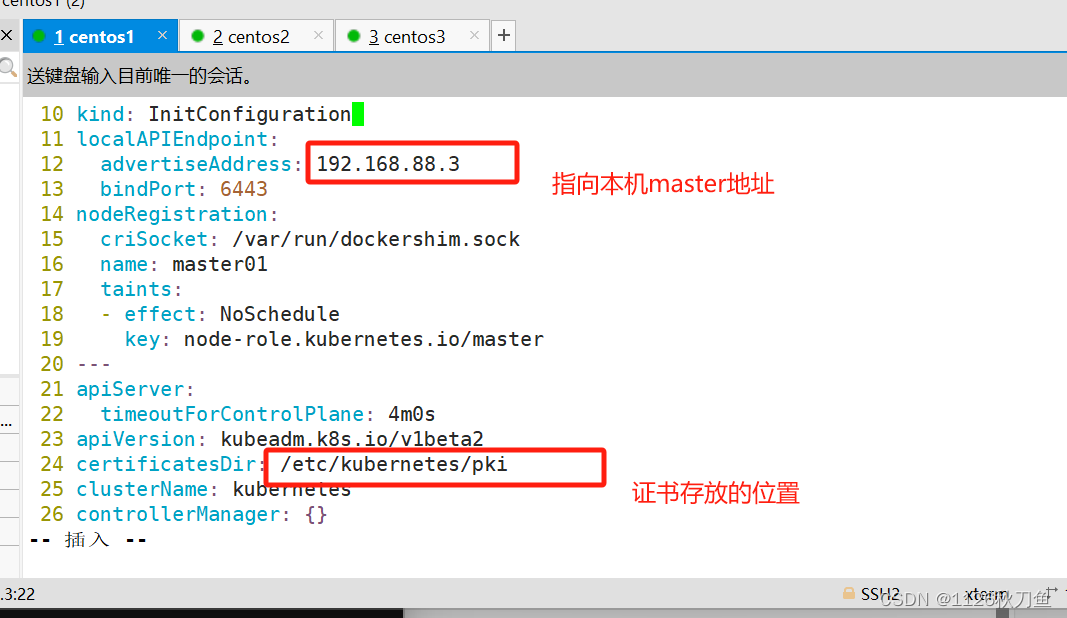

kubeadm config print init-defaults > /opt/kubeadm-config.yamlcd /opt/

vim kubeadm-config.yaml

......

11 localAPIEndpoint:

12 advertiseAddress: 192.168.10.19 #指定master節點的IP地址

13 bindPort: 6443

......

34 kubernetesVersion: v1.20.11 #指定kubernetes版本號

35 networking:

36 dnsDomain: cluster.local

37 podSubnet: "10.244.0.0/16" #指定pod網段,10.244.0.0/16用于匹配flannel默認網段

38 serviceSubnet: 10.96.0.0/16 #指定service網段

39 scheduler: {}

#末尾再添加以下內容

---

apiVersion: kubeproxy.config.k8s.io/v1alpha1

kind: KubeProxyConfiguration

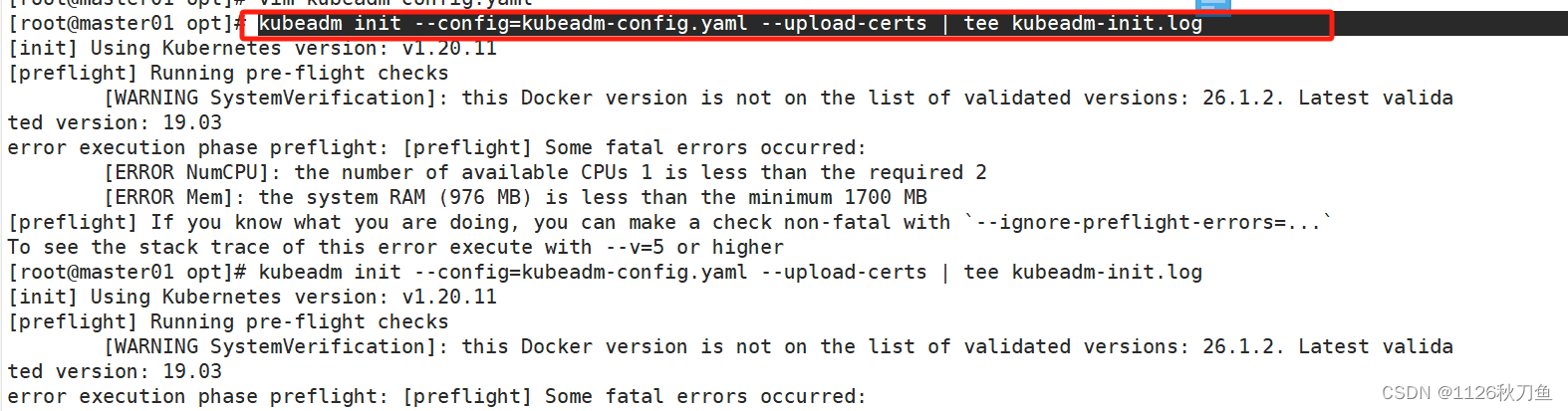

mode: ipvs #把默認的kube-proxy調度方式改為ipvs模式kubeadm init --config=kubeadm-config.yaml --upload-certs | tee kubeadm-init.log

#--experimental-upload-certs 參數可以在后續執行加入節點時自動分發證書文件,K8S V1.16版本開始替換為 --upload-certs

#tee kubeadm-init.log 用以輸出日志

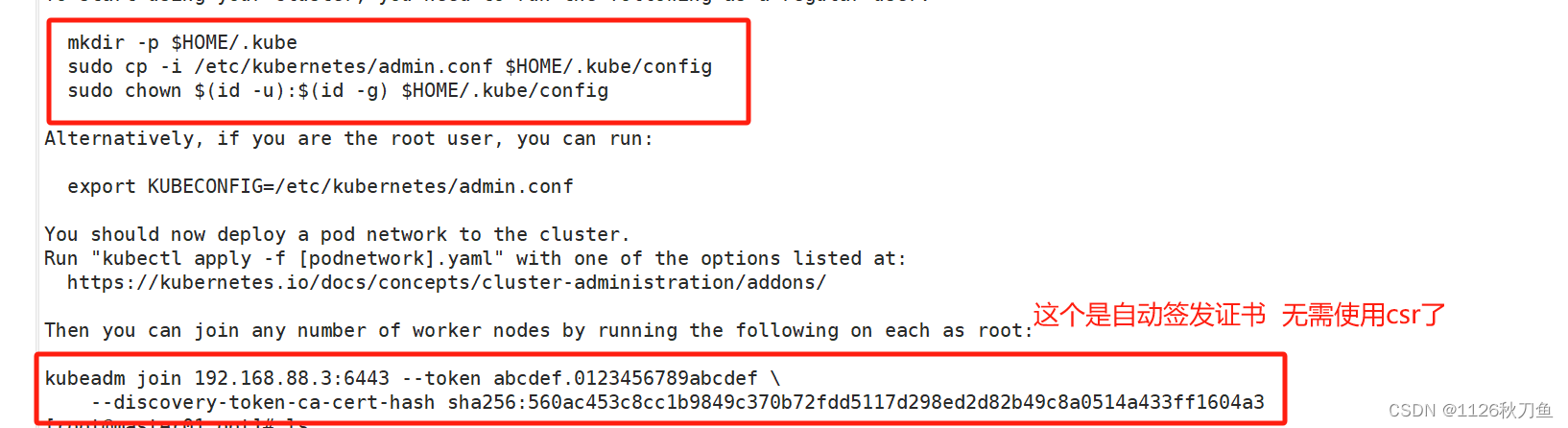

//查看 kubeadm-init 日志

less kubeadm-init.log//kubernetes配置文件目錄

ls /etc/kubernetes///存放ca等證書和密碼的目錄

ls /etc/kubernetes/pki

?

?

kubeadm init --config=kubeadm-config.yaml --upload-certs | tee kubeadm-init.log

#--experimental-upload-certs 參數可以在后續執行加入節點時自動分發證書文件,K8S V1.16版本開始替換為 --upload-certs

#tee kubeadm-init.log 用以輸出日志

//查看 kubeadm-init 日志

less kubeadm-init.log//kubernetes配置文件目錄

ls /etc/kubernetes///存放ca等證書和密碼的目錄

ls /etc/kubernetes/pki

補充:

?

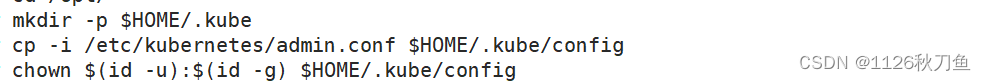

設定kubectl?

kubectl需經由API server認證及授權后方能執行相應的管理操作,kubeadm 部署的集群為其生成了一個具有管理員權限的認證配置文件 /etc/kubernetes/admin.conf,它可由 kubectl 通過默認的 “$HOME/.kube/config” 的路徑進行加載。

?

mkdir -p $HOME/.kube

cp -i /etc/kubernetes/admin.conf $HOME/.kube/config

chown $(id -u):$(id -g) $HOME/.kube/config?

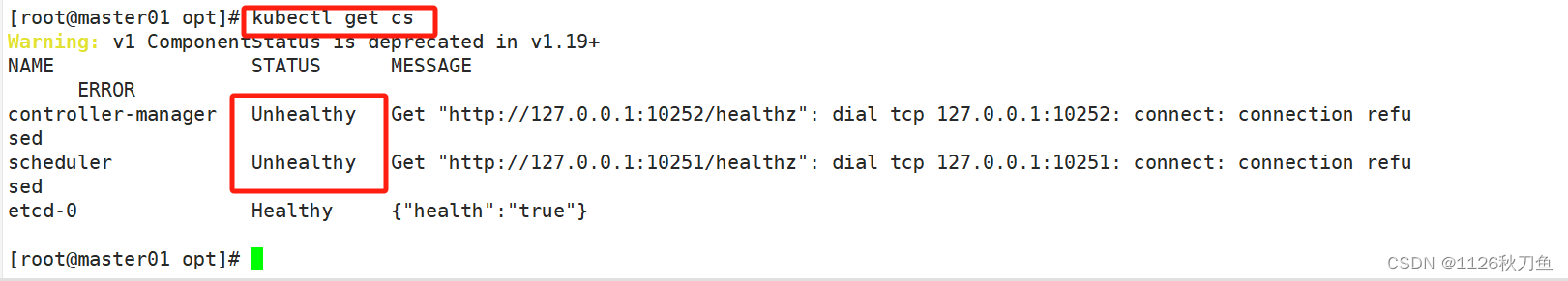

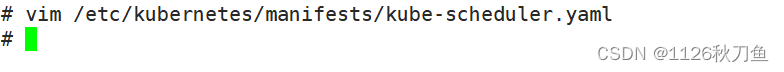

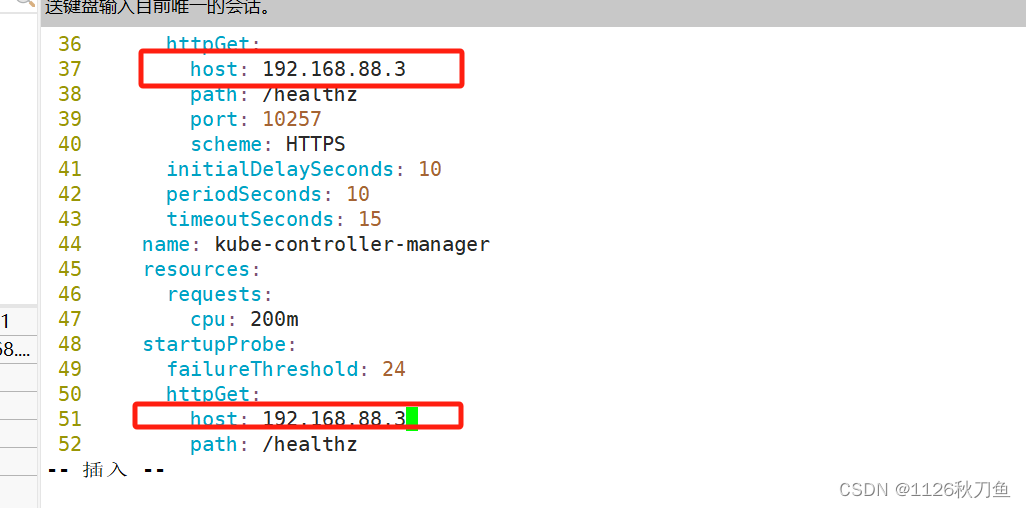

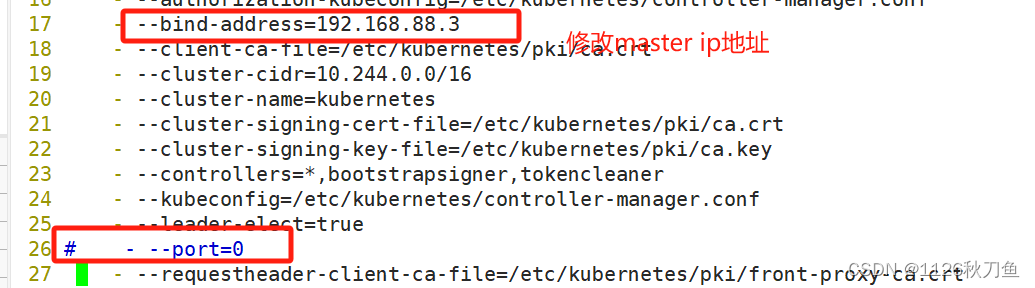

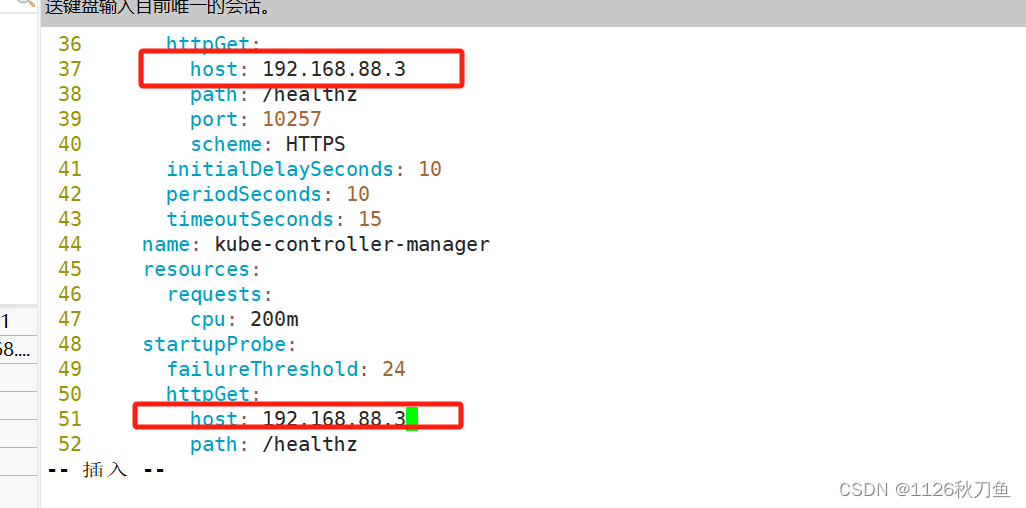

/如果 kubectl get cs 發現集群不健康,更改以下兩個文件

vim /etc/kubernetes/manifests/kube-scheduler.yaml vim /etc/kubernetes/manifests/kube-controller-manager.yaml # 修改如下內容 把--bind-address=127.0.0.1變成--bind-address=192.168.10.19 #修改成k8s的控制節點master01的ip 把httpGet:字段下的hosts由127.0.0.1變成192.168.10.19(有兩處) #- --port=0 # 搜索port=0,把這一行注釋掉

?

?因為manager 和scheduler不健康,所以要修改兩次的yaml文件

?因為manager 和scheduler不健康,所以要修改兩次的yaml文件

1.修改scheduler

2.修改manager

![]() ?

?

?

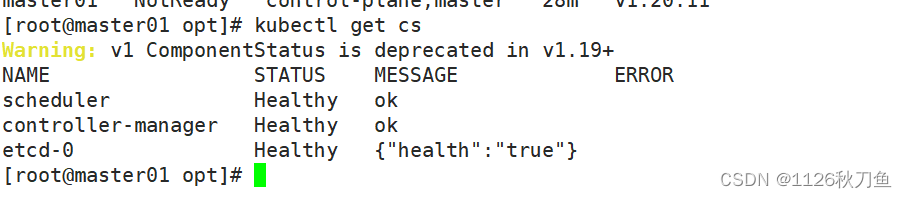

現在狀態就正常了?

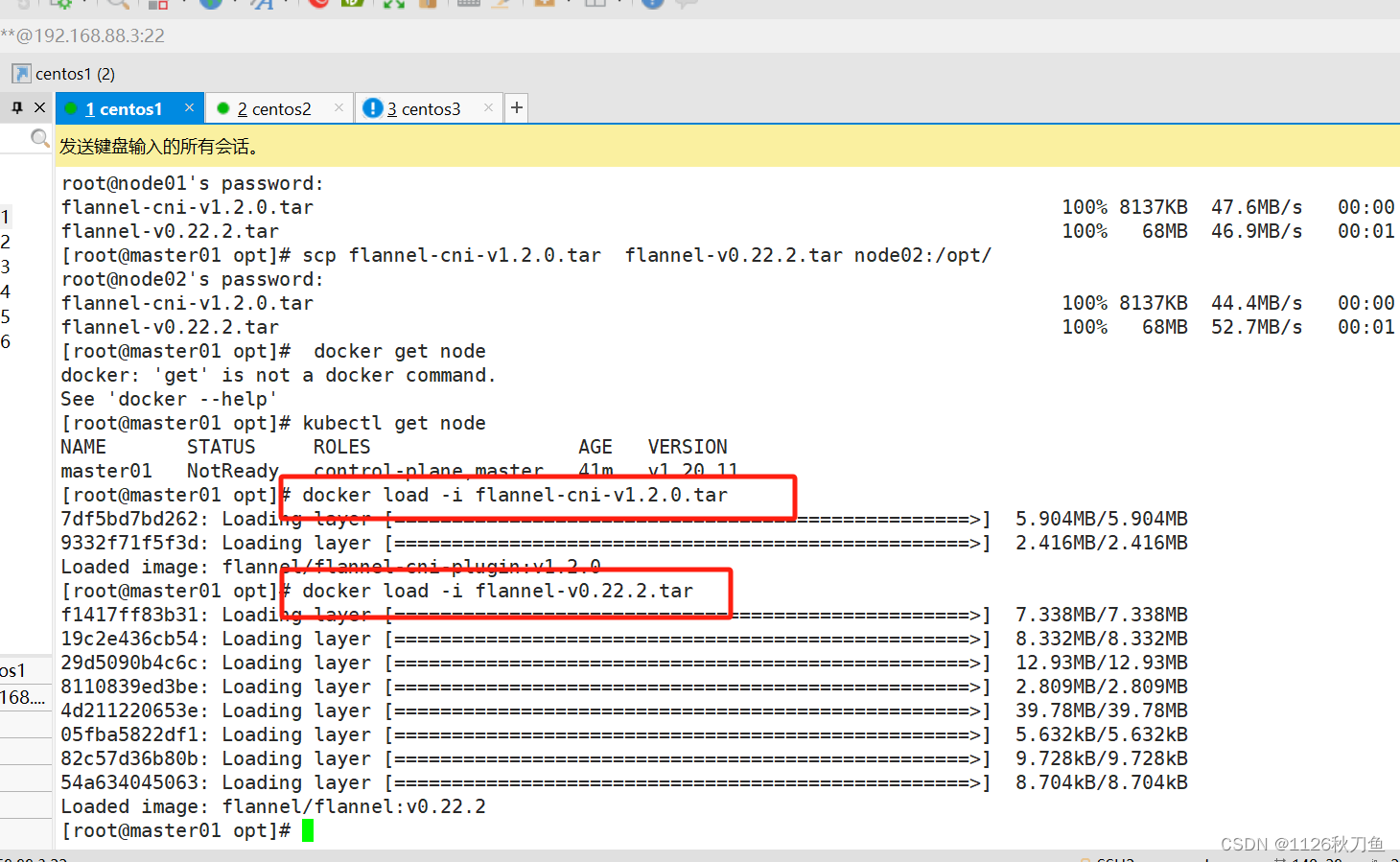

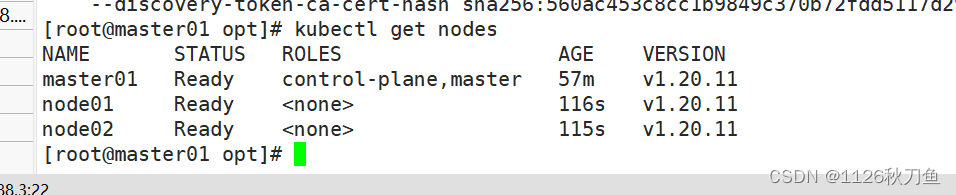

?所有節點部署網絡插件flannel

master node01 node02 開啟共同會話一起操作 加載網絡cni插件 和服務

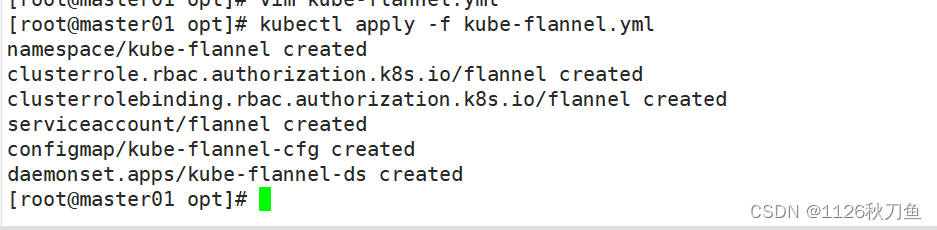

隨后,在master上面創建flanner資源

kubectl apply -f kube-flannel.yml

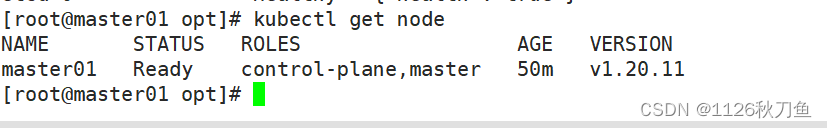

隨后,查看kubectl get node 查看master01 ,已經ready

沒有node 是因為還沒有加入到集群里面,此時查看init.log日志? 里面有自動加入master的命令

沒有node 是因為還沒有加入到集群里面,此時查看init.log日志? 里面有自動加入master的命令

![]()

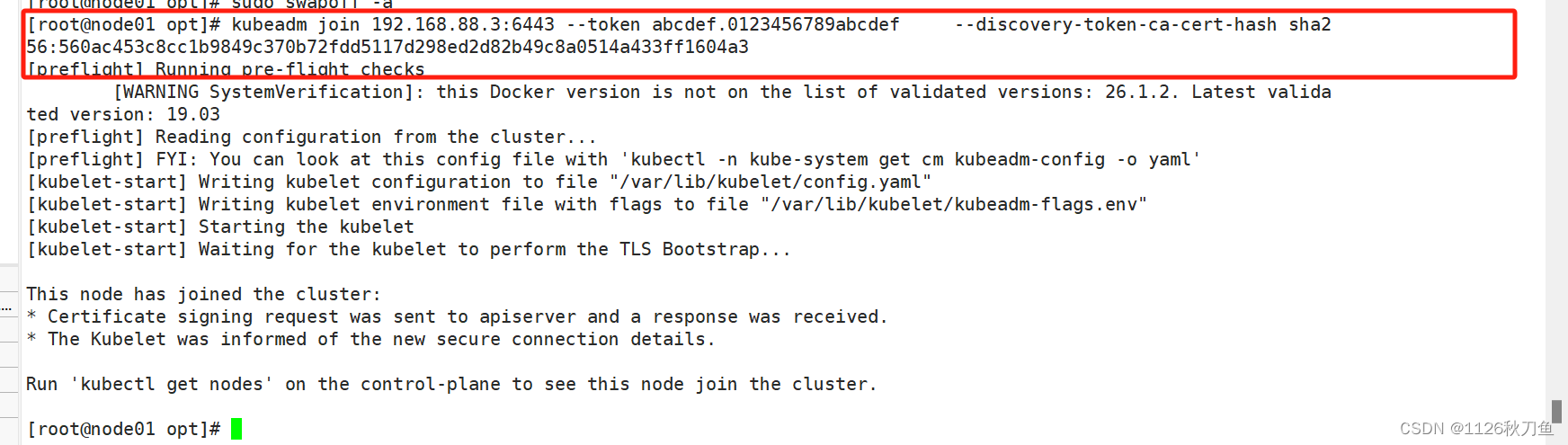

?隨后,進入到node節點,直接調用上面的一串字符

?隨后,進入到node節點,直接調用上面的一串字符

node1

node2:

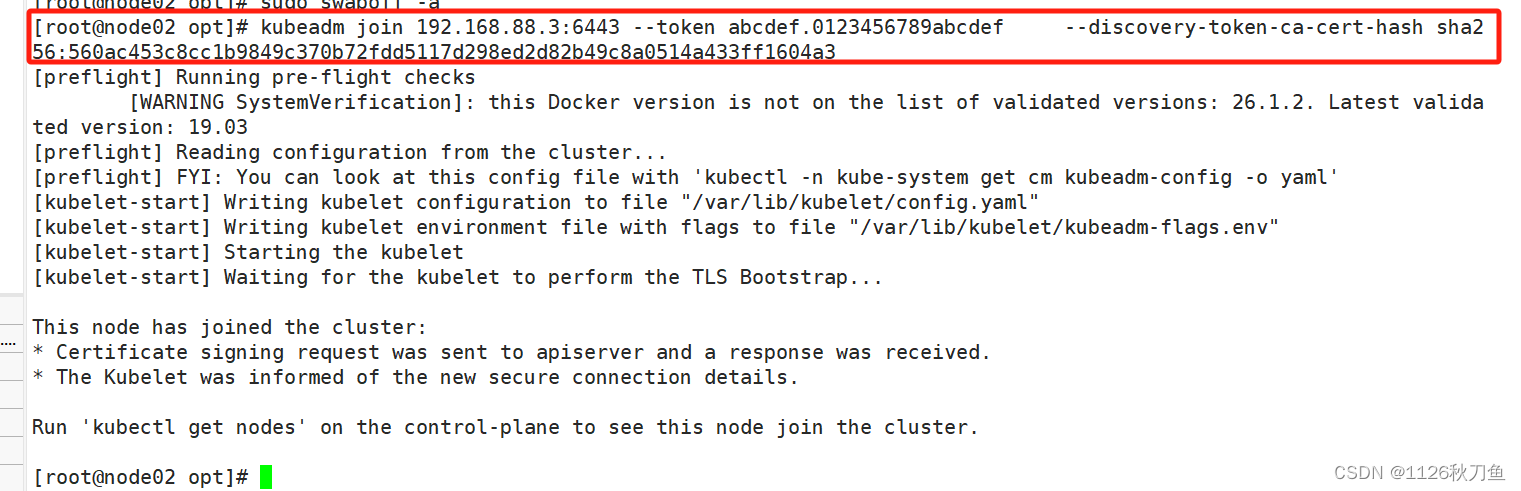

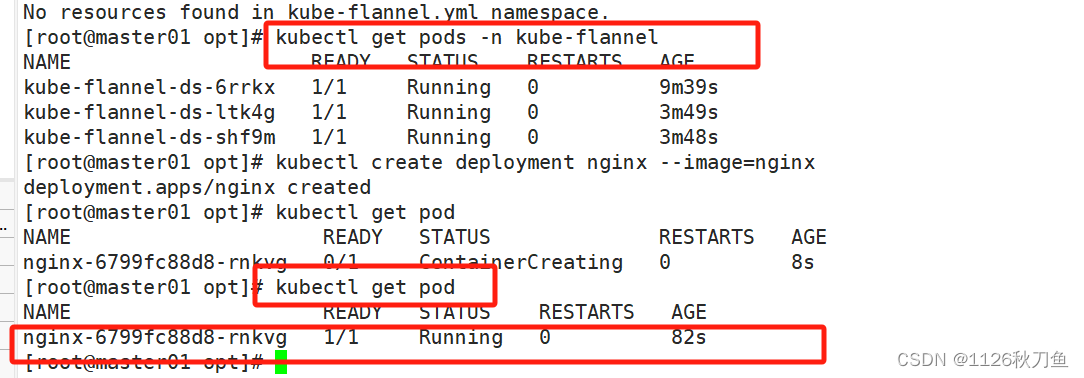

隨后,再去master上面查看node,已經全部加入進來

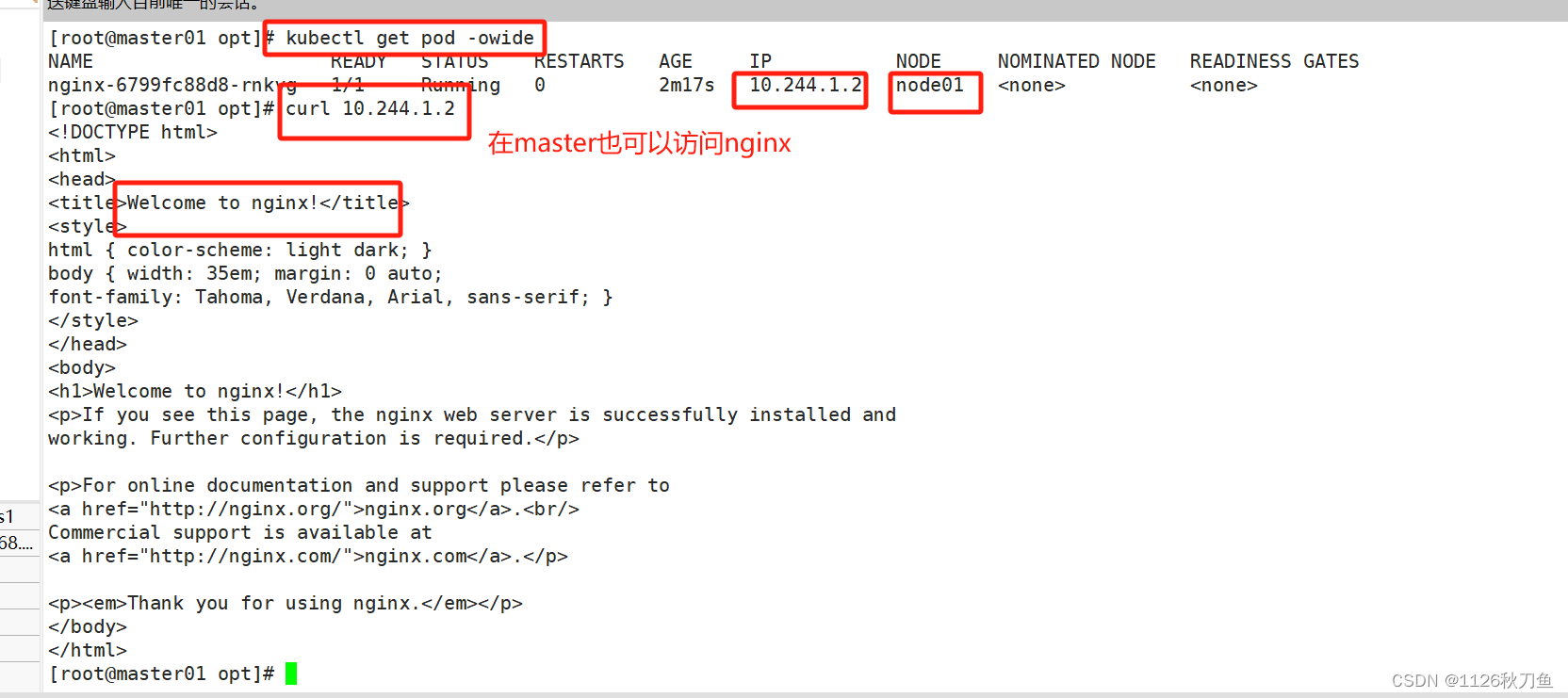

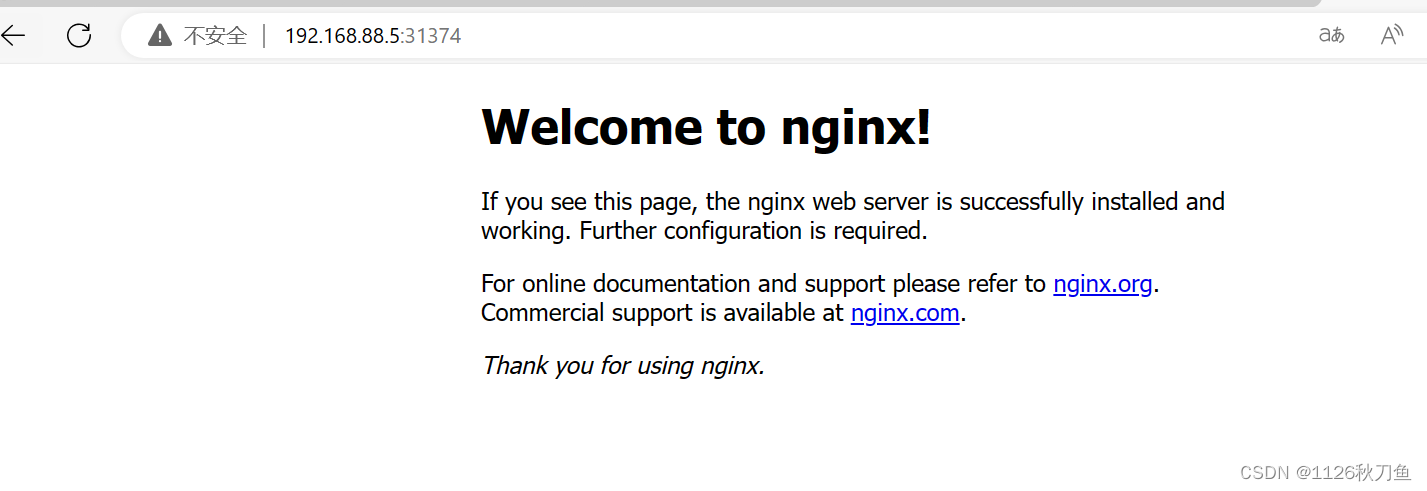

測試 pod 資源創建

kubectl create deployment nginx --image=nginx

master能訪問是因為網絡是互通的?

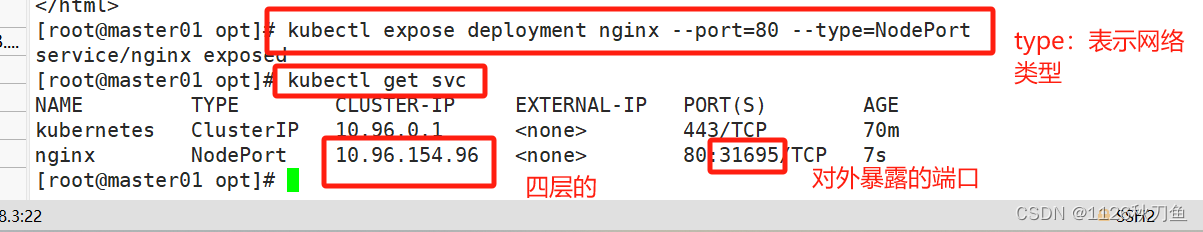

?暴露端口提供服務(想對外部進行訪問)

kubectl expose deployment nginx --port=80 --type=NodePort

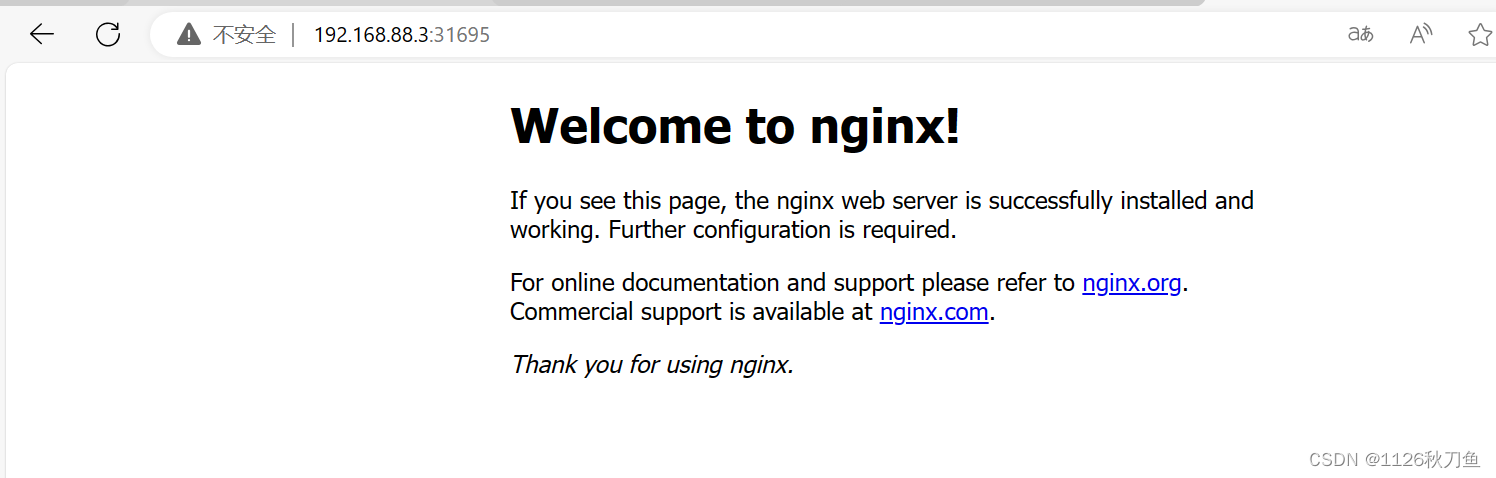

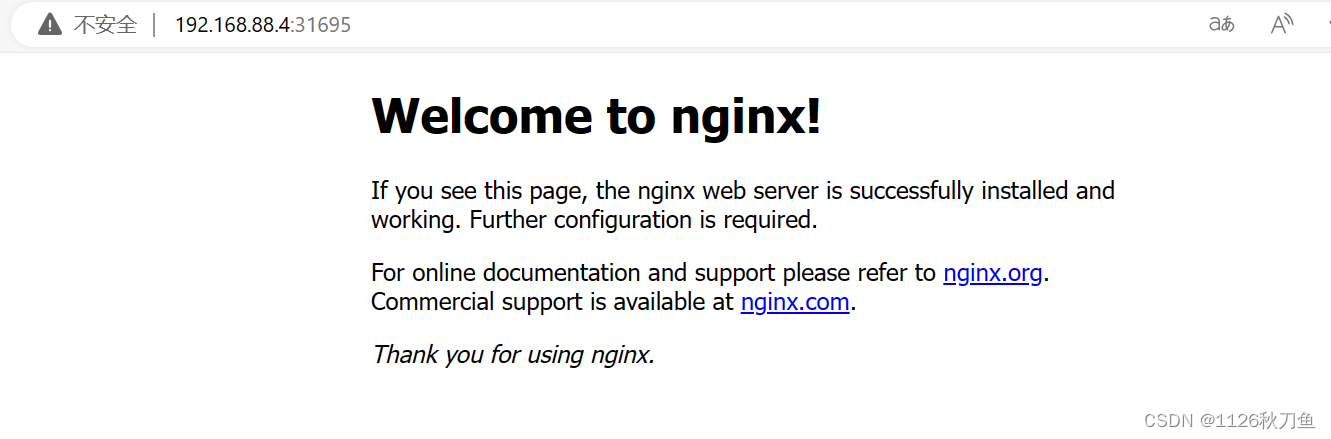

?隨后,進行測試 在網頁上面訪問(master ip? node IP 都可以)測試訪問

master:

node:

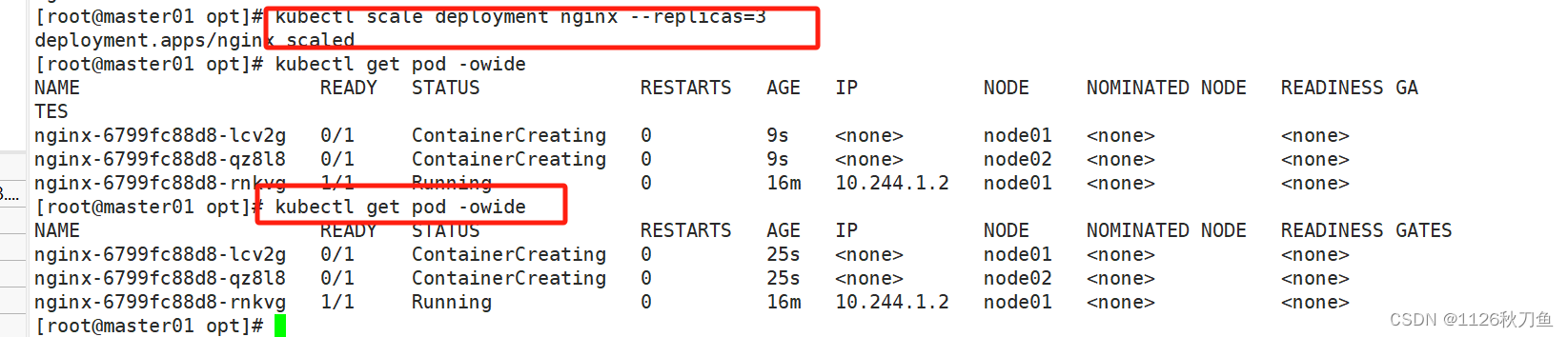

擴展3個副本

kubectl scale deployment nginx --replicas=3

kubectl get pods -o wide

?

?部署 Dashboard?

1.基本介紹

Kubernetes Dashboard 是一個基于Web的交互式界面,用于管理和監控Kubernetes集群。它是Kubernetes官方提供的組件之一,可以幫助用戶更輕松地管理和操作Kubernetes集群中的各種資源和服務。

Kubernetes Dashboard提供了一種直觀的方式來查看和管理Kubernetes集群的狀態和資源。它提供了一個集中式的儀表板,可以顯示集群中的節點、部署、服務、副本集等各種資源的信息。通過這個儀表板,用戶可以方便地進行資源的創建、刪除、修改等操作,以及監控資源的運行狀態和性能指標

關于Kubernetes Dashboard的部署和使用

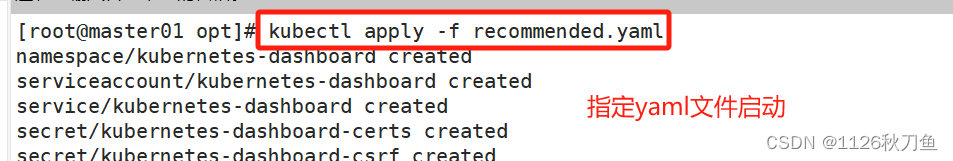

部署Kubernetes Dashboard:通過執行相應的命令(如使用kubectl apply命令和Dashboard的YAML文件)來部署Dashboard。

啟動Kubernetes Dashboard:使用kubectl proxy命令啟動Dashboard的代理服務

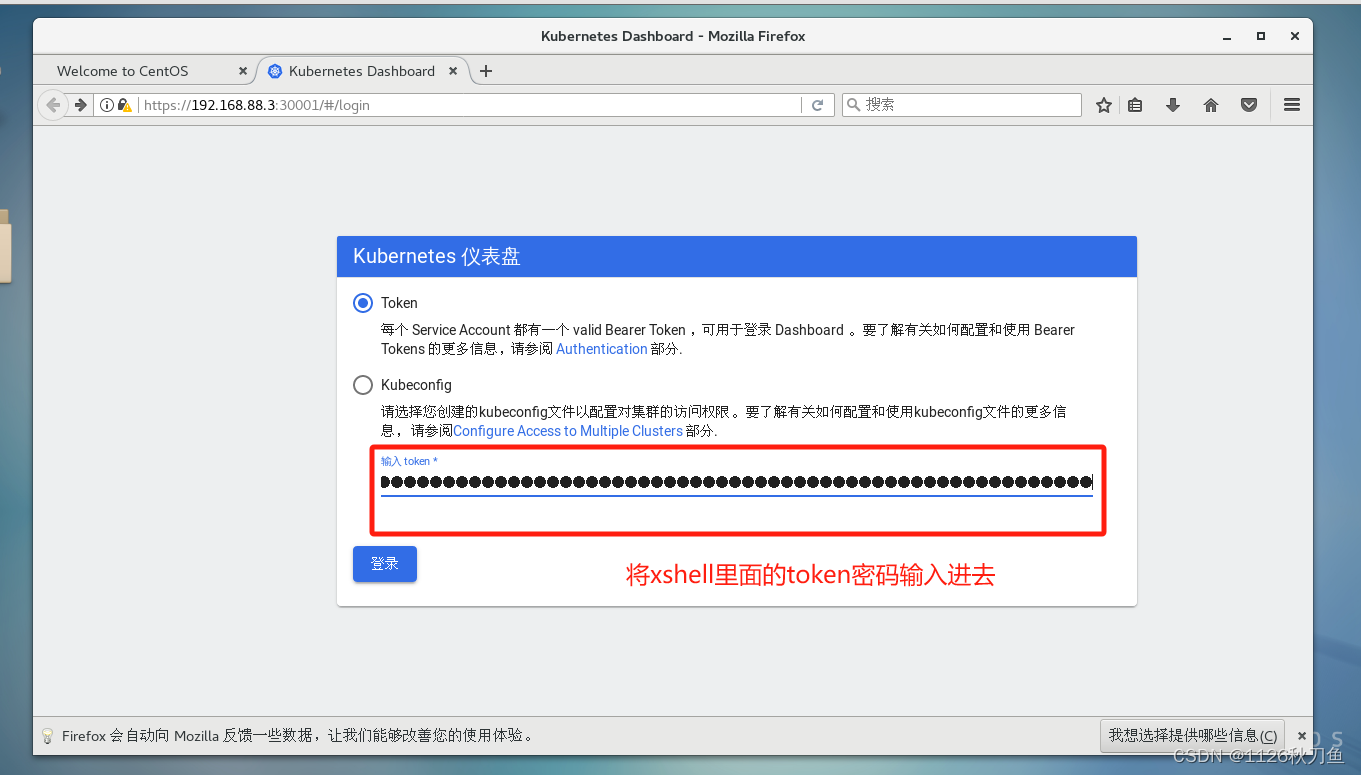

訪問Kubernetes Dashboard:通過瀏覽器訪問Dashboard的URL(通常是localhost的某個端口),并使用相應的令牌進行登錄。

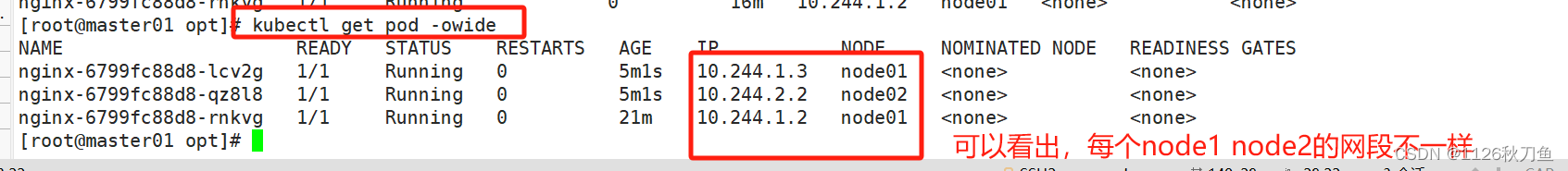

node1 node2 操作

上傳dashboard.tar與metrics-scraper.tar包到node01節點與node02節點的/opt/目錄下,用于生成鏡像文件

dashboard:

Kubernetes Dashboard 是一個基于 Web 的用戶界面,用于管理 Kubernetes 集群。通過 Dashboard,用戶可以查看集群的狀態、管理資源(如部署、Pod、服務等)、以及查看集群的日志和事件。

metrics-scraper:

在 Kubernetes Dashboard 中,Metrics Scraper 是一個用于從 Kubernetes 集群中收集度量數據(如 Pod 和節點的 CPU、內存使用情況)的組件。這些數據然后可以在 Dashboard 中顯示,幫助用戶更好地了解集群的狀態和性能

?[root@node01 opt]#ll -h dashboard.tar metrics-scraper.tar?

-rw-r--r--. 1 root root 215M 1月 ?17 2022 dashboard.tar

-rw-r--r--. 1 root root ?36M 1月 ?17 2022 metrics-scraper.tar

node1 node2 都有這兩個

?在node1 node2上操作

[root@node01 opt]#docker load -i dashboard.tar

69e42300d7b5: Loading layer [==================================================>] 224.6MB/224.6MB

Loaded image: kubernetesui/dashboard:v2.0.0

[root@node01 opt]#docker load -i metrics-scraper.tar

57757cd7bb95: Loading layer [==================================================>] 238.6kB/238.6kB

14f2e8fb1e35: Loading layer [==================================================>] 36.7MB/36.7MB

52b345e4c8e0: Loading layer [==================================================>] 2.048kB/2.048kB

Loaded image: kubernetesui/metrics-scraper:v1.0.4

[root@node01 opt]#docker images

REPOSITORY TAG IMAGE ID CREATED SIZE

nginx latest e784f4560448 11 days ago 188MB

quay.io/coreos/flannel v0.14.0 8522d622299c 2 years ago 67.9MB

k8s.gcr.io/coredns 1.7.0 bfe3a36ebd25 3 years ago 45.2MB

kubernetesui/dashboard v2.0.0 8b32422733b3 4 years ago 222MB

kubernetesui/metrics-scraper v1.0.4 86262685d9ab 4 years ago 36.9MB

registry.cn-hangzhou.aliyuncs.com/google-containers/pause-amd64 3.0 99e59f495ffa 8 years ago 747kB

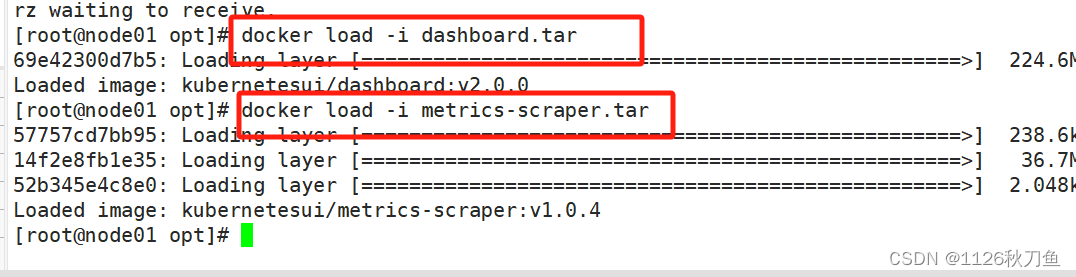

?在master01節點上操作

//在 master01 節點上操作

#上傳 recommended.yaml 文件到 /opt/k8s 目錄中

cd /opt/k8s

vim recommended.yaml

#默認Dashboard只能集群內部訪問,修改Service為NodePort類型,暴露到外部:

kind: Service

apiVersion: v1

metadata:labels:k8s-app: kubernetes-dashboardname: kubernetes-dashboardnamespace: kubernetes-dashboard

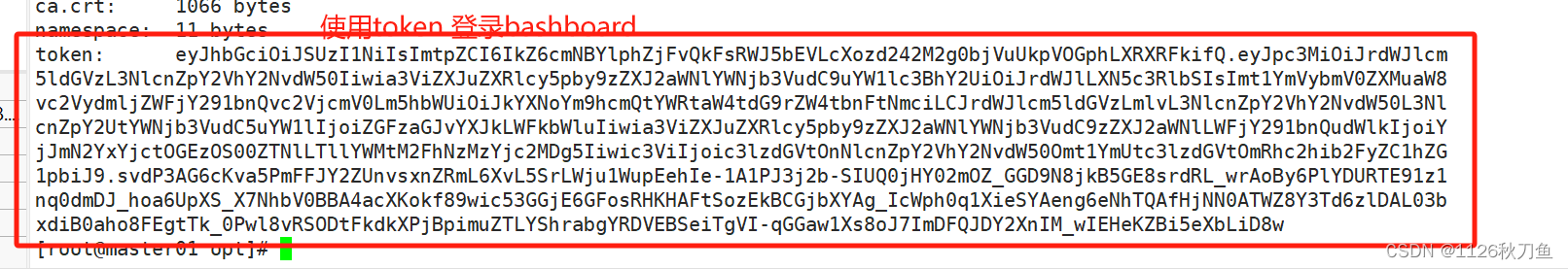

spec:ports:- port: 443targetPort: 8443nodePort: 30001 #添加type: NodePort #添加selector:k8s-app: kubernetes-dashboardkubectl apply -f recommended.yaml#創建service account并綁定默認cluster-admin管理員集群角色

kubectl create serviceaccount dashboard-admin -n kube-system

kubectl create clusterrolebinding dashboard-admin --clusterrole=cluster-admin --serviceaccount=kube-system:dashboard-admin

kubectl describe secrets -n kube-system $(kubectl -n kube-system get secret | awk '/dashboard-admin/{print $1}')

?

?

?

?

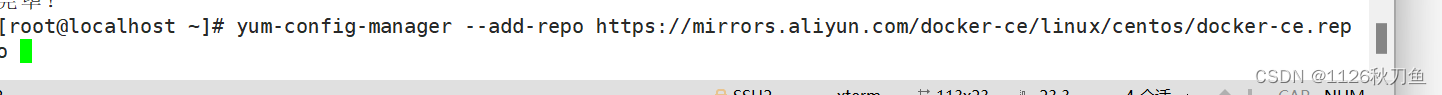

安裝Harbor私有倉庫

修改主機名 +映射

安裝docker

[root@harbor ~]# yum install -y yum-utils device-mapper-persistent-data lvm2

[root@harbor ~]# yum-config-manager --add-repo https://mirrors.aliyun.com/docker-ce/linux/centos/docker-ce.repo

[root@harbor ~]# yum install -y docker-ce docker-ce-cli containerd.io

?

?

?

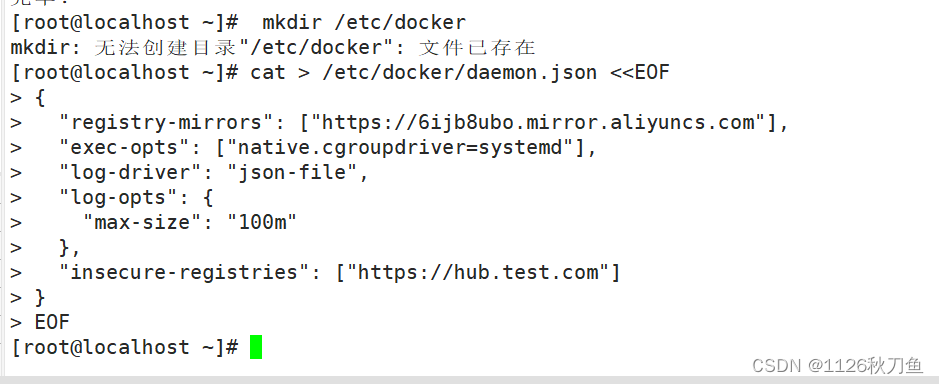

編寫daemon.json??

在harbor服務器上面操作

cat > /etc/docker/daemon.json <<EOF

{"registry-mirrors": ["https://6ijb8ubo.mirror.aliyuncs.com"],"exec-opts": ["native.cgroupdriver=systemd"],"log-driver": "json-file","log-opts": {"max-size": "100m"},"insecure-registries": ["https://hub.test.com"]

}

EOF?

??啟動docker

[root@harbor ~]# systemctl enable --now docker

Created symlink from /etc/systemd/system/multi-user.target.wants/docker.service to /usr/lib/systemd/system/docker.service.

[root@harbor ~]# systemctl status docker

● docker.service - Docker Application Container EngineLoaded: loaded (/usr/lib/systemd/system/docker.service; enabled; vendor preset: disabled)Active: active (running) since 一 2021-11-01 19:56:40 CST; 8s ago

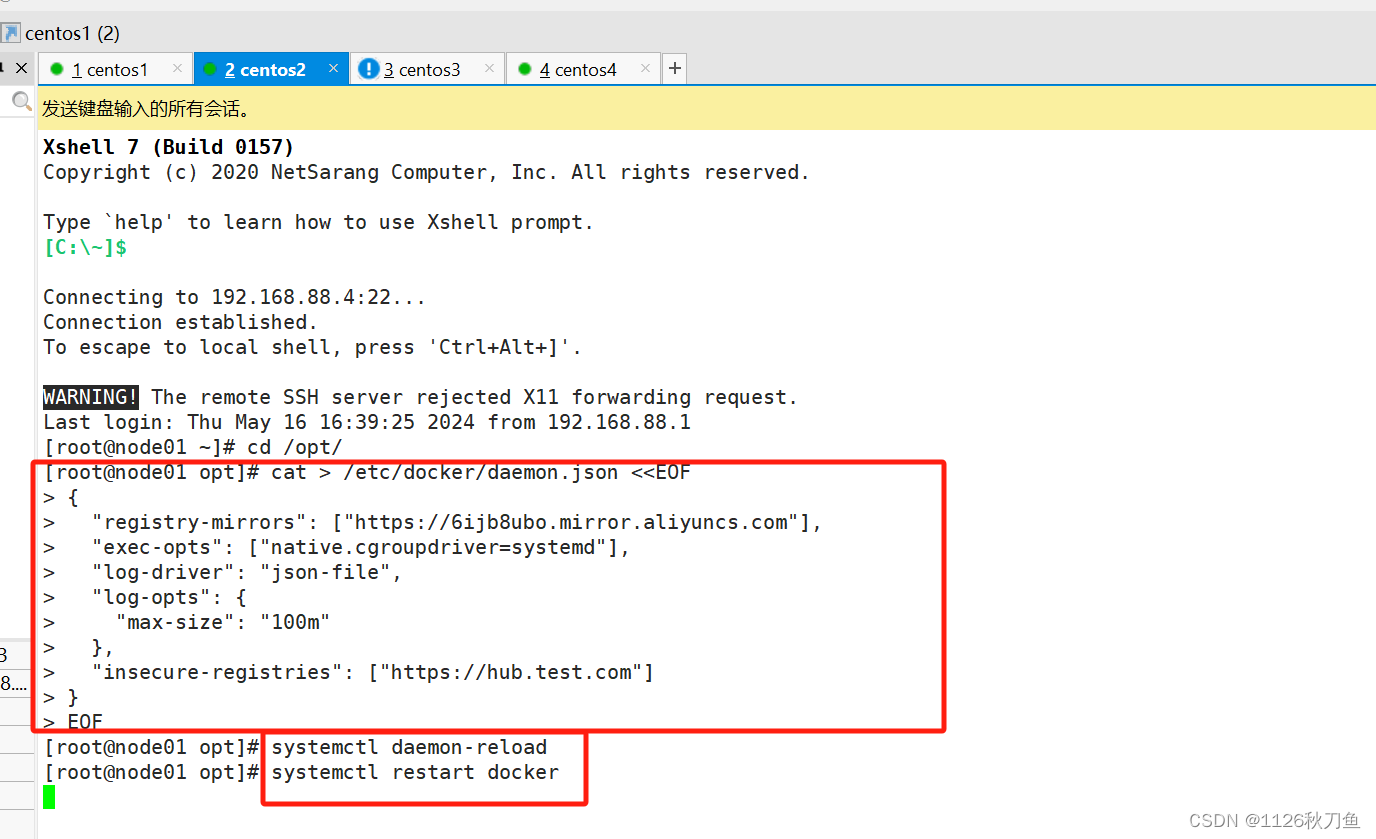

?所有node節點都修改docker配置文件,加上私有倉庫配置

node節點,以node01為例

[root@node01 opt]# cat > /etc/docker/daemon.json <<EOF

> {

> "registry-mirrors": ["https://6ijb8ubo.mirror.aliyuncs.com"],

> "exec-opts": ["native.cgroupdriver=systemd"],

> "log-driver": "json-file",

> "log-opts": {

> "max-size": "100m"

> },

> "insecure-registries": ["https://hub.test.com"]

> }

> EOF

[root@node01 opt]# systemctl daemon-reload

[root@node01 opt]# systemctl restart docker?node1 node2

安裝Harbor?

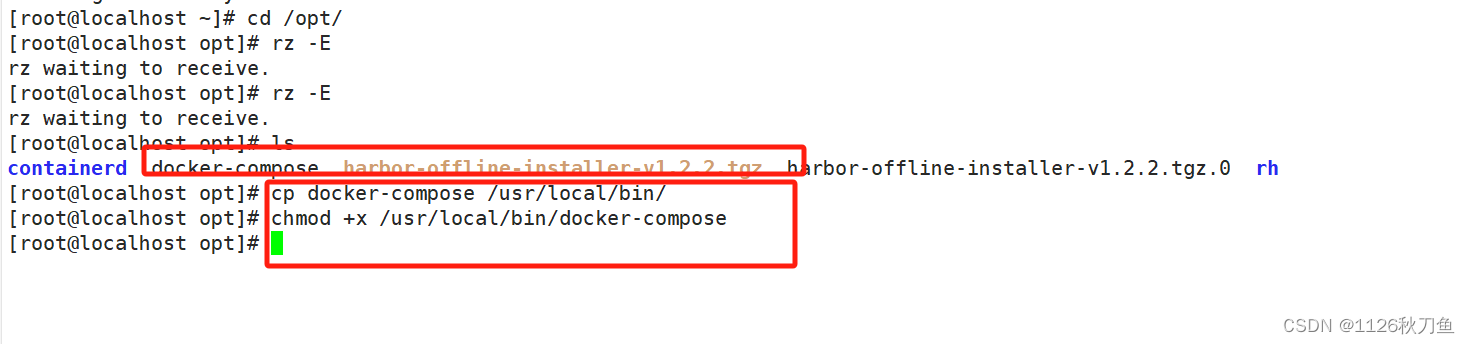

?上傳 harbor-offline-installer-v1.2.2.tgz 和 docker-compose 文件到 /opt 目錄

[root@harbor ~]# cd /opt

[root@harbor opt]# rz -E

#上傳harbor-offline-installer-v1.2.2.tgz

rz waiting to receive.

[root@harbor opt]# rz -E

#上傳docker-compose

rz waiting to receive.

[root@harbor opt]# cp docker-compose /usr/local/bin/

[root@harbor opt]# chmod +x /usr/local/bin/docker-compose ?解壓縮

?解壓縮

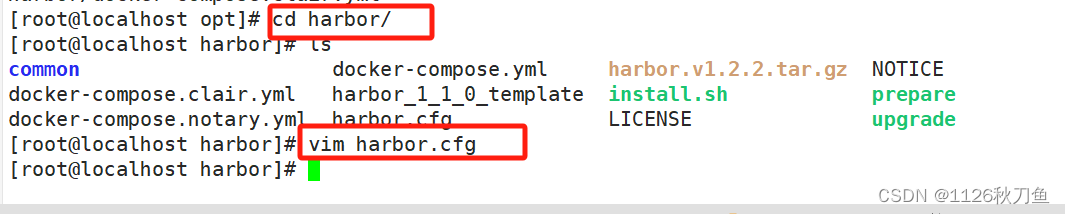

[root@harbor opt]# tar zxvf harbor-offline-installer-v1.2.2.tgz

[root@harbor opt]# cd harbor/

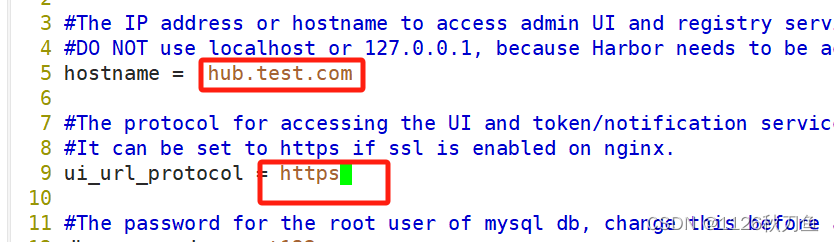

[root@harbor harbor]# vim harbor.cfg##第5行,修改主機域名

5 hostname = hub.test.com

##第9行,修改使用協議

9 ui_url_protocol = https?

?

?

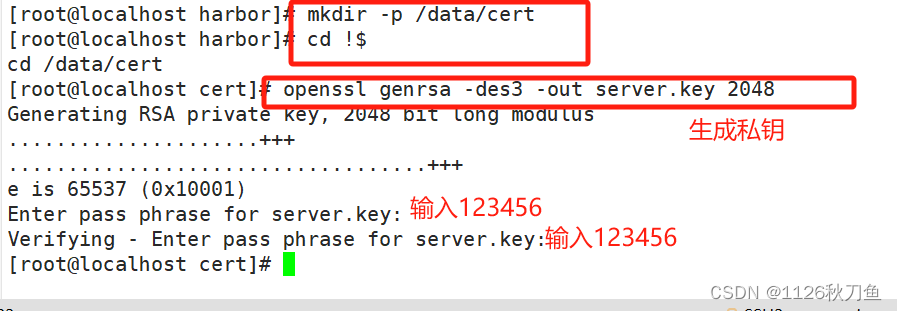

生成證書

[root@harbor harbor]# mkdir -p /data/cert

[root@harbor harbor]# cd !$

cd /data/cert

[root@harbor cert]# openssl genrsa -des3 -out server.key 2048

#生成私鑰

Generating RSA private key, 2048 bit long modulus

............................................................................................................................+++

......................................................................+++

e is 65537 (0x10001)

Enter pass phrase for server.key:

#輸入兩遍密碼:123456

Verifying - Enter pass phrase for server.key: ?

?

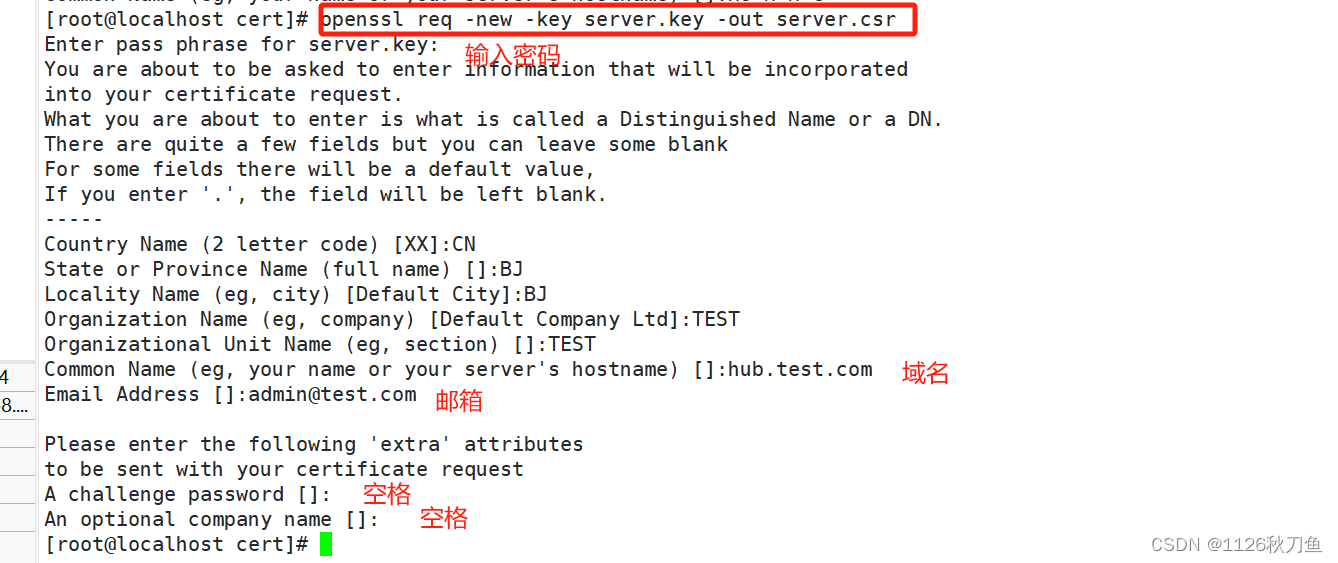

生成證書簽名請求文件

[root@harbor cert]# openssl req -new -key server.key -out server.csr

Enter pass phrase for server.key:

##輸入私鑰密碼

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [XX]:CN

##輸入國家名

State or Province Name (full name) []:BJ

##輸入省名

Locality Name (eg, city) [Default City]:BJ

##輸入市名

Organization Name (eg, company) [Default Company Ltd]:TEST

##輸入組織名

Organizational Unit Name (eg, section) []:TEST

##輸入機構名

Common Name (eg, your name or your server's hostname) []:hub.test.com

##輸入域名

Email Address []:admin@test.com

##輸入管理員郵箱

Please enter the following 'extra' attributes

to be sent with your certificate request

##其他全部直接回車

A challenge password []:

An optional company name []:

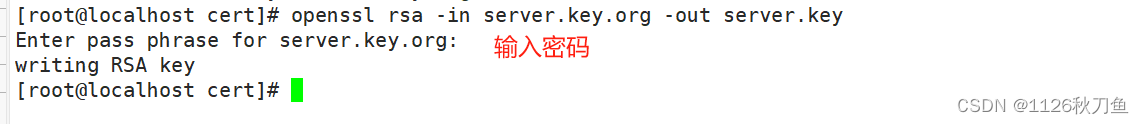

?備份私鑰

[root@harbor cert]# ls

server.csr server.key

[root@harbor cert]# cp server.key server.key.org

[root@harbor cert]# ls

server.csr server.key server.key.org清除私鑰密碼

清除私鑰密碼的主要作用是提高私鑰使用的便捷性,避免頻繁的輸入密碼

[root@harbor cert]# openssl rsa -in server.key.org -out server.key

Enter pass phrase for server.key.org:

writing RSA key

#輸入私鑰密碼:123456?

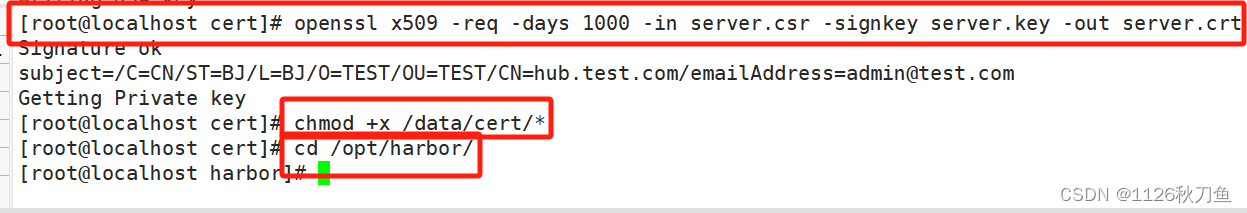

簽名證書

用于SSL認證

[root@harbor cert]# openssl x509 -req -days 1000 -in server.csr -signkey server.key -out server.crt

Signature ok

subject=/C=CN/ST=BJ/L=BJ/O=TEST/OU=TEST/CN=hub.test.com/emailAddress=admin@test.com

Getting Private key

[root@harbor cert]# chmod +x /data/cert/*

[root@harbor cert]# cd /opt/harbor/

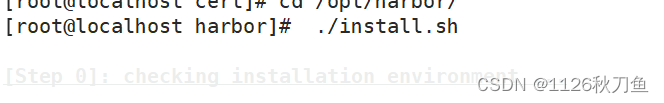

[root@harbor harbor]# ./install.sh?

?

?

[root@hub cert]#cd ?/usr/local/harbor/

[root@hub harbor]#./install.sh?

#執行命令 ./install.sh 以 pull 鏡像并啟動容器

?

#運行./install.sh時,這個腳本會執行一系列的步驟來配置和啟動Harbor服務。這些步驟可能包括:

#檢查和準備安裝環境(如檢查必要的依賴項、配置文件等)。

#生成或驗證 Harbor 的配置文件(通常是 harbor.yml)。

#創建必要的數據目錄和文件。

#初始化數據庫(如果使用了數據庫存儲)。

#啟動 Harbor 的各個組件(如 core、registry、portal、jobservice 等)?

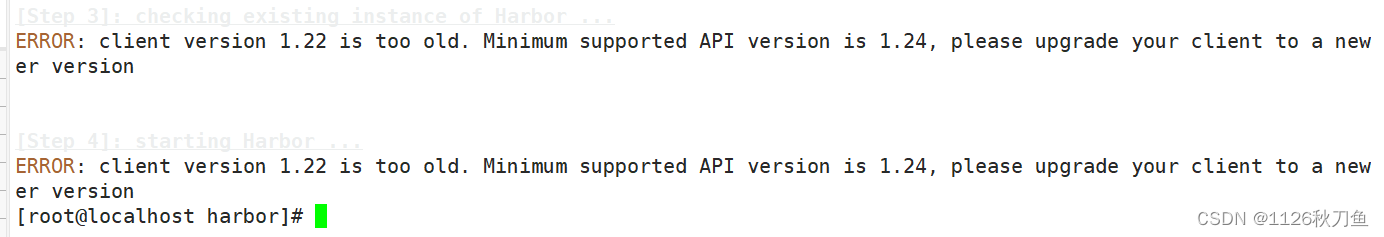

?這邊報錯 要去compose.yml文件中將版本改為2.1

?這邊報錯 要去compose.yml文件中將版本改為2.1

?

?

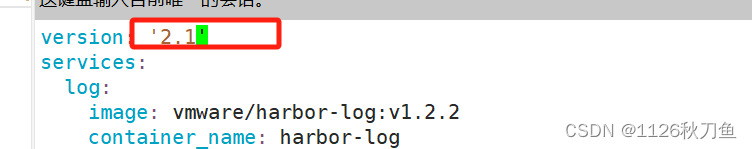

?隨后,再去執行腳本 成功

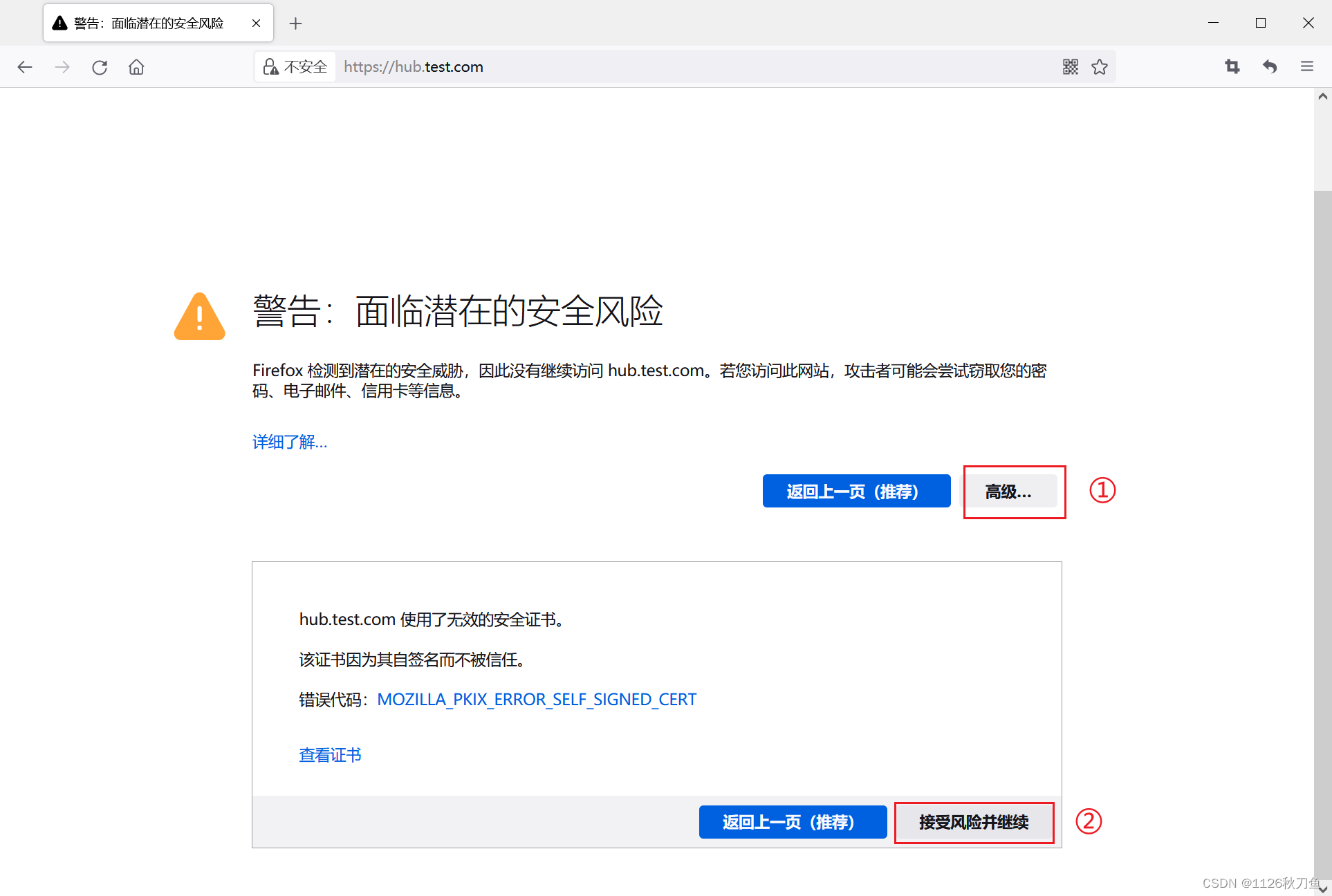

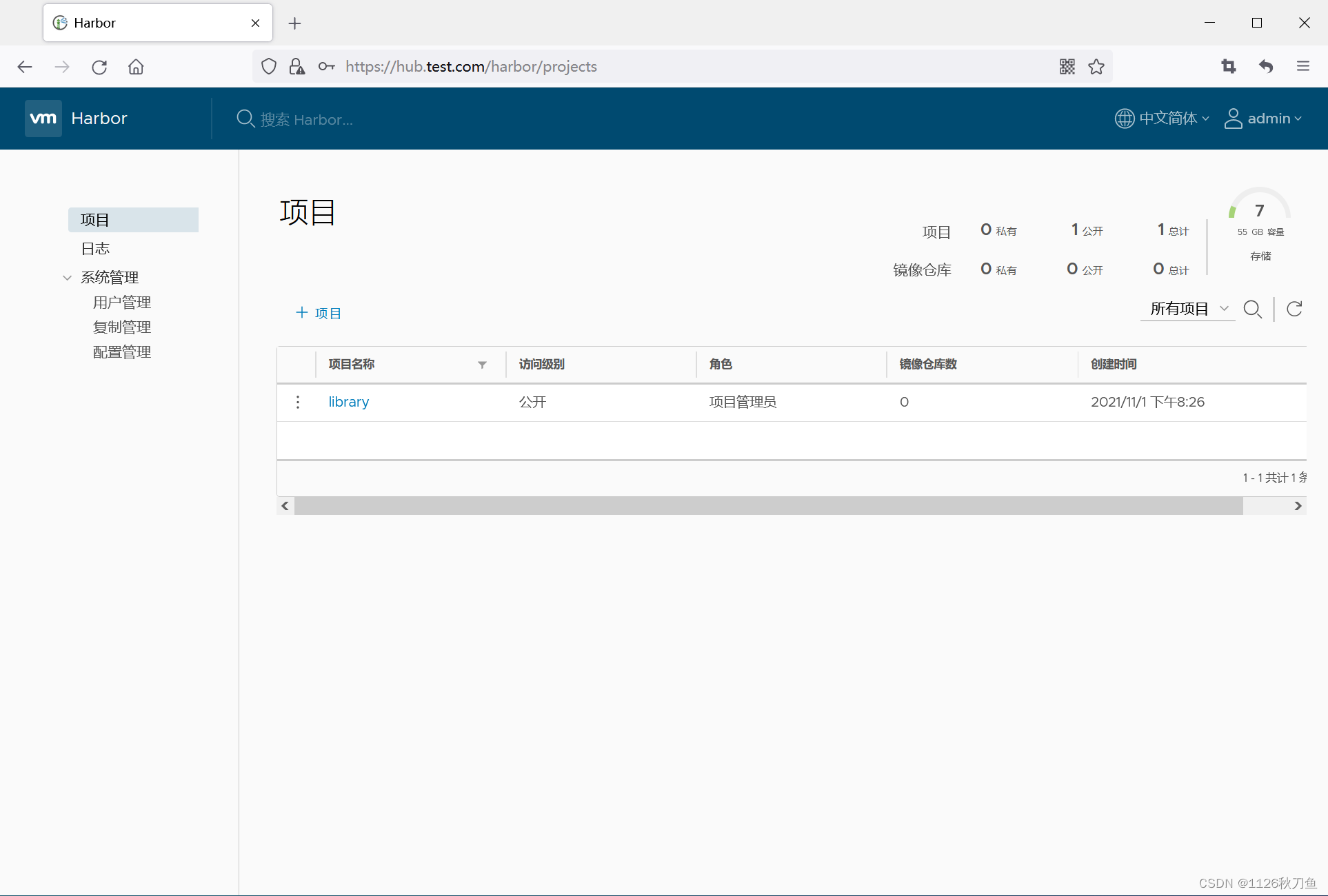

?瀏覽器訪問https://hub.test.com

?

?

. harbor倉庫操作?

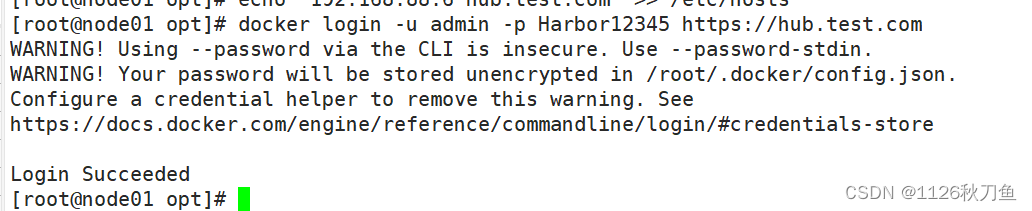

在一個node節點上登錄harbor

[root@node01 ~]# docker login -u admin -p Harbor12345 https://hub.test.com

WARNING! Using --password via the CLI is insecure. Use --password-stdin.

WARNING! Your password will be stored unencrypted in /root/.docker/config.json.

Configure a credential helper to remove this warning. See

https://docs.docker.com/engine/reference/commandline/login/#credentials-storeLogin Succeeded

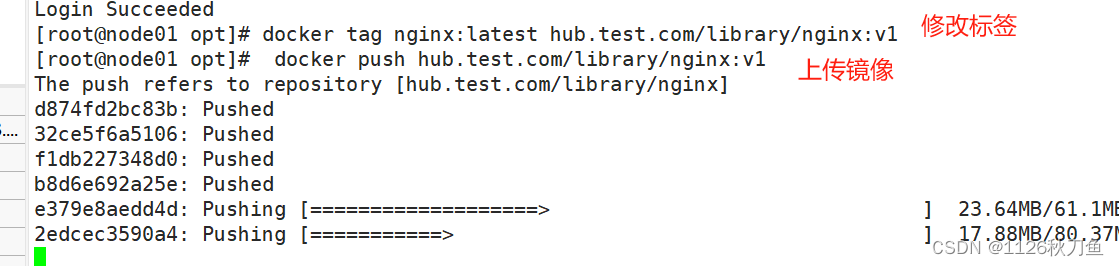

上傳鏡像

[root@node01 ~]# docker tag nginx:latest hub.test.com/library/nginx:v1

[root@node01 ~]# docker push hub.test.com/library/nginx:v1

The push refers to repository [hub.test.com/library/nginx]

9959a332cf6e: Pushed

f7e00b807643: Pushed

f8e880dfc4ef: Pushed

788e89a4d186: Pushed

43f4e41372e4: Pushed

e81bff2725db: Pushed

v1: digest: sha256:7250923ba3543110040462388756ef099331822c6172a050b12c7a38361ea46f size: 1570?

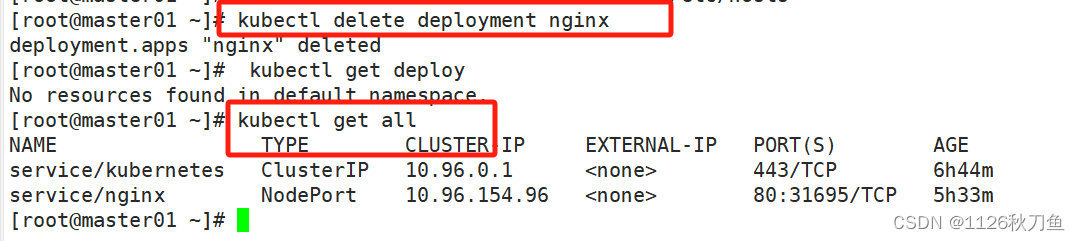

??在master節點上刪除之前創建的nginx資源

[root@master ~]# kubectl delete deployment nginx

deployment.extensions "nginx" deleted

[root@master ~]# kubectl get deploy

No resources found.

[root@master ~]# kubectl get allNAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE

service/kubernetes ClusterIP 10.1.0.1 <none> 443/TCP 19h

service/nginx NodePort 10.1.81.149 <none> 80:30504/TCP 19h

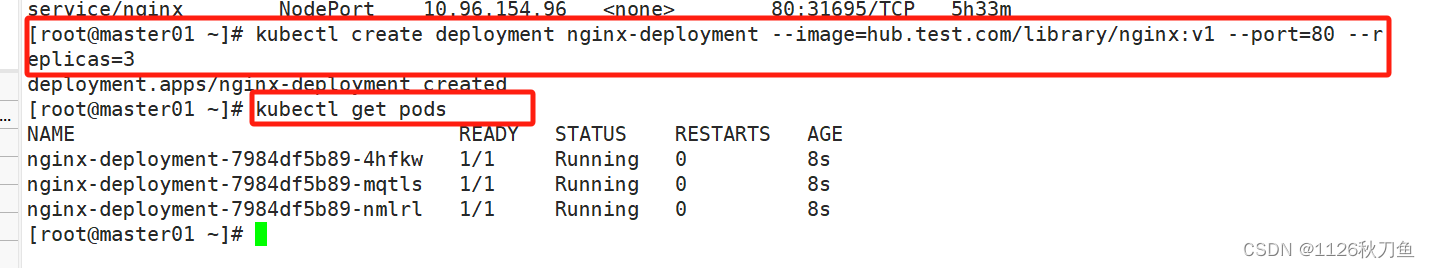

使用harbor倉庫鏡像

[root@master ~]# kubectl run nginx-deployment --image=hub.test.com/library/nginx:v1 --port=80 --replicas=3

kubectl run --generator=deployment/apps.v1 is DEPRECATED and will be removed in a future version. Use kubectl run --generator=run-pod/v1 or kubectl create instead.

deployment.apps/nginx-deployment created

[root@master ~]# kubectl get pods

NAME READY STATUS RESTARTS AGE

nginx-deployment-5477958d54-9wsvx 1/1 Running 0 66s

nginx-deployment-5477958d54-j4srm 1/1 Running 0 66s

nginx-deployment-5477958d54-xtnrz 1/1 Running 0 66s?

、服務發布?

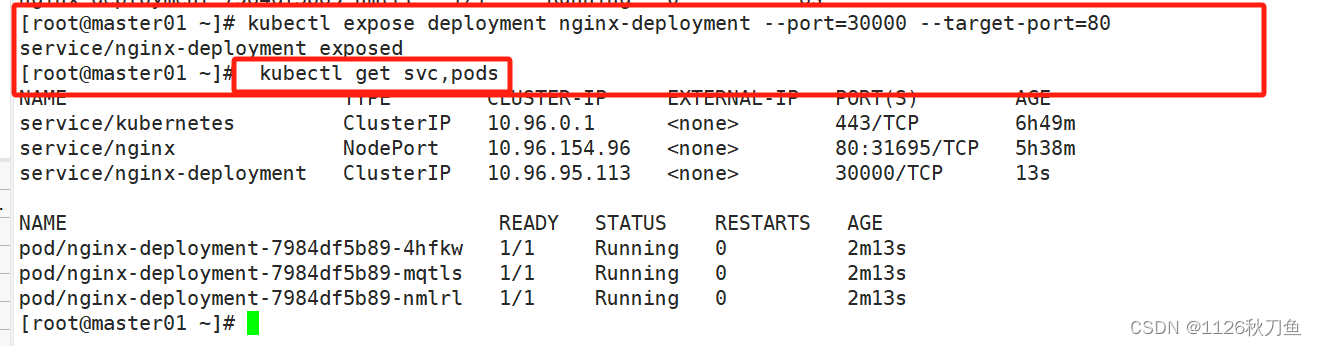

1. expose發布服務

[root@master ~]# kubectl expose deployment nginx-deployment --port=30000 --target-port=80

service/nginx-deployment exposed

[root@master ~]# kubectl get svc,pods

NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE

service/kubernetes ClusterIP 10.1.0.1 <none> 443/TCP 19h

service/nginx NodePort 10.1.81.149 <none> 80:30504/TCP 19h

service/nginx-deployment ClusterIP 10.1.180.65 <none> 30000/TCP 61sNAME READY STATUS RESTARTS AGE

pod/nginx-deployment-5477958d54-9wsvx 1/1 Running 0 2m12s

pod/nginx-deployment-5477958d54-j4srm 1/1 Running 0 2m12s

pod/nginx-deployment-5477958d54-xtnrz 1/1 Running 0 2m12s

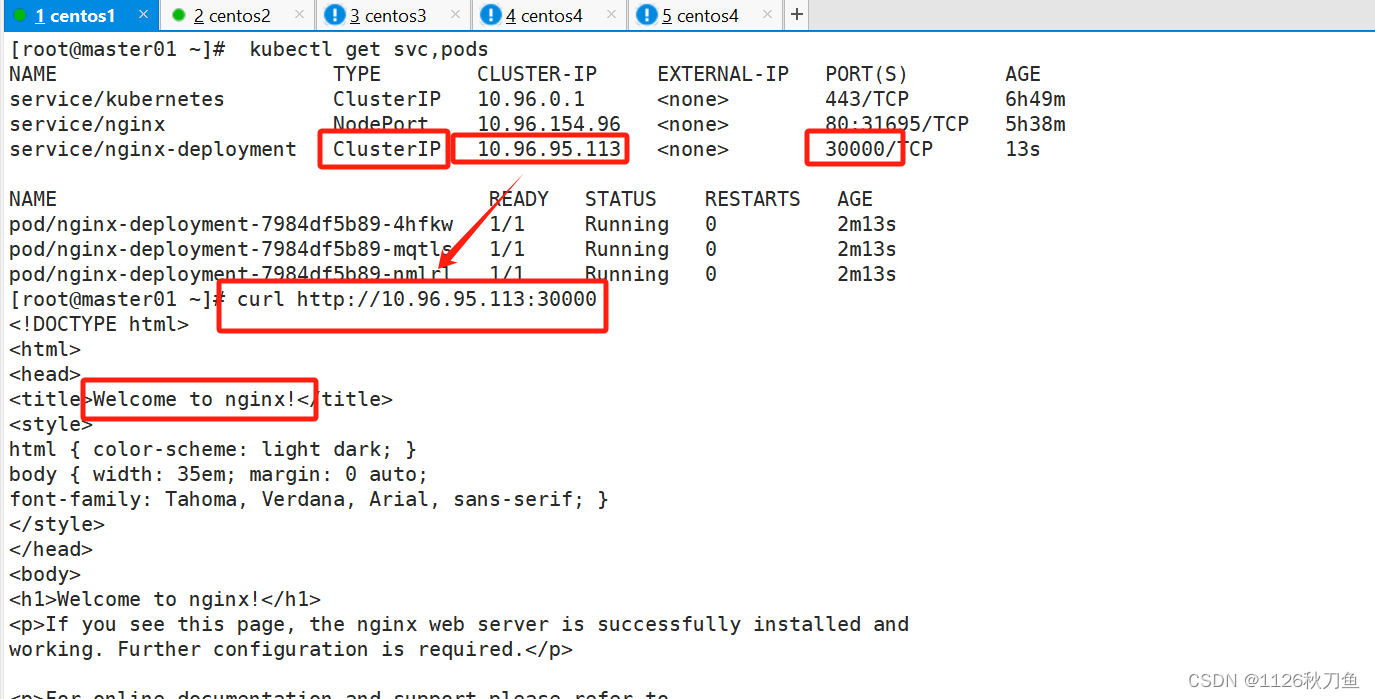

訪問clusterip:port?

.

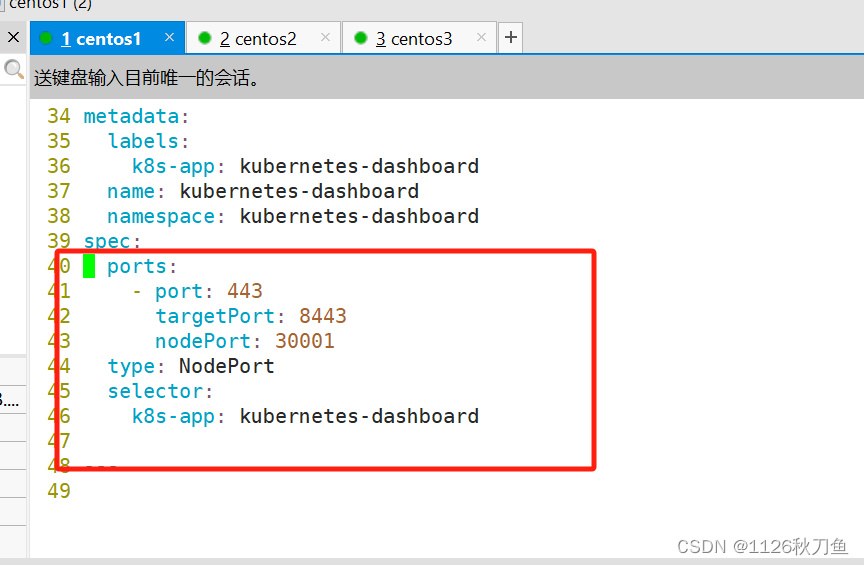

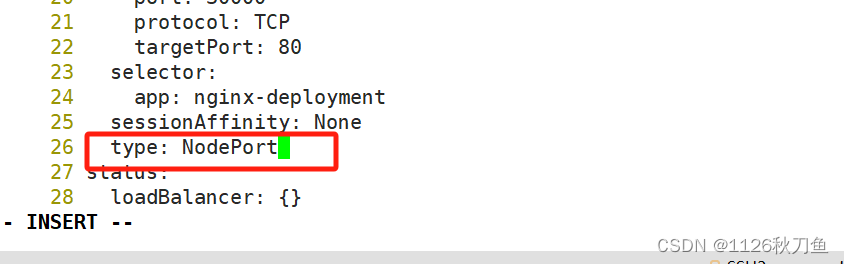

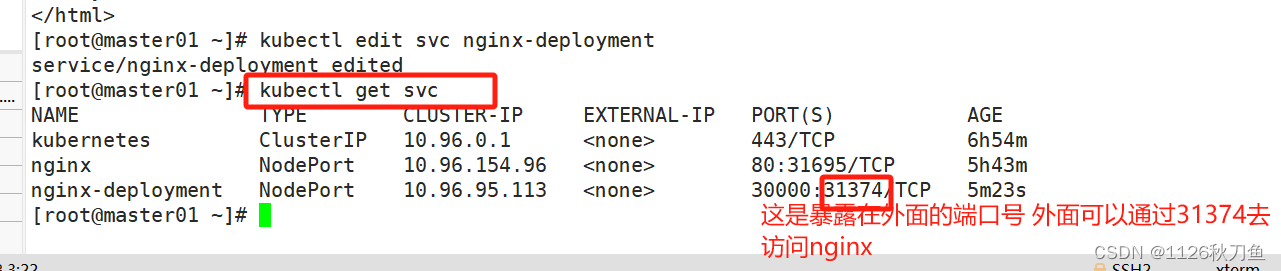

調度策略改為NodePort? ?在master上操作

[root@master ~]# kubectl edit svc nginx-deployment##25行,修改為NodePorttype: NodePort

[root@master ~]# kubectl get svc

NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE

kubernetes ClusterIP 10.1.0.1 <none> 443/TCP 19h

nginx NodePort 10.1.81.149 <none> 80:30504/TCP 19h

nginx-deployment NodePort 10.1.180.65 <none> 30000:32081/TCP 24m![]()

?

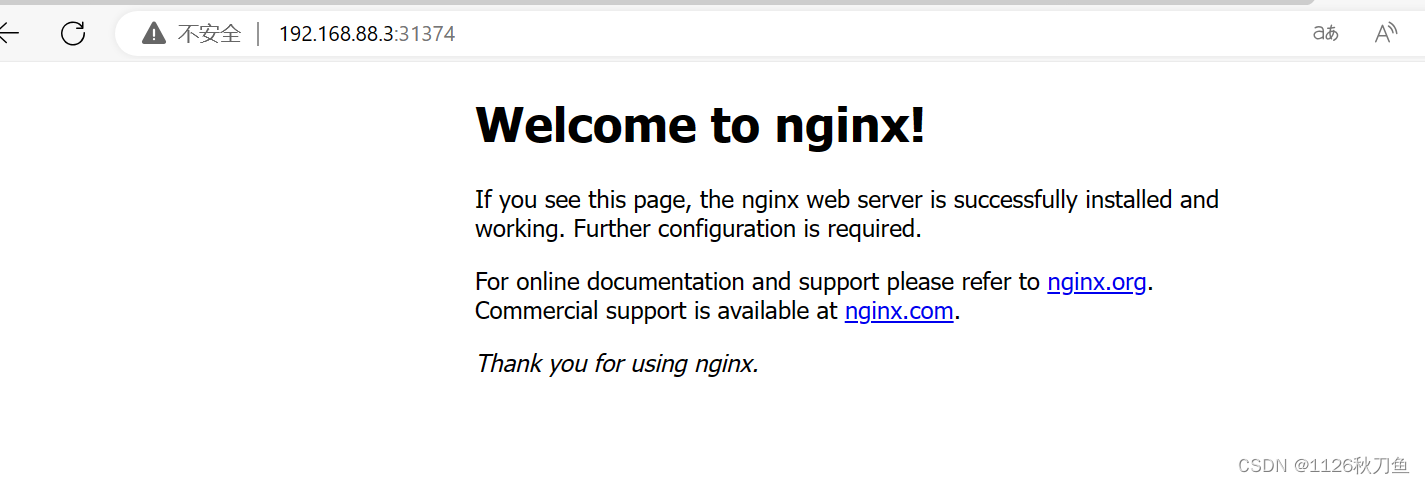

?. 訪問測試 master ip地址

node1

?

?

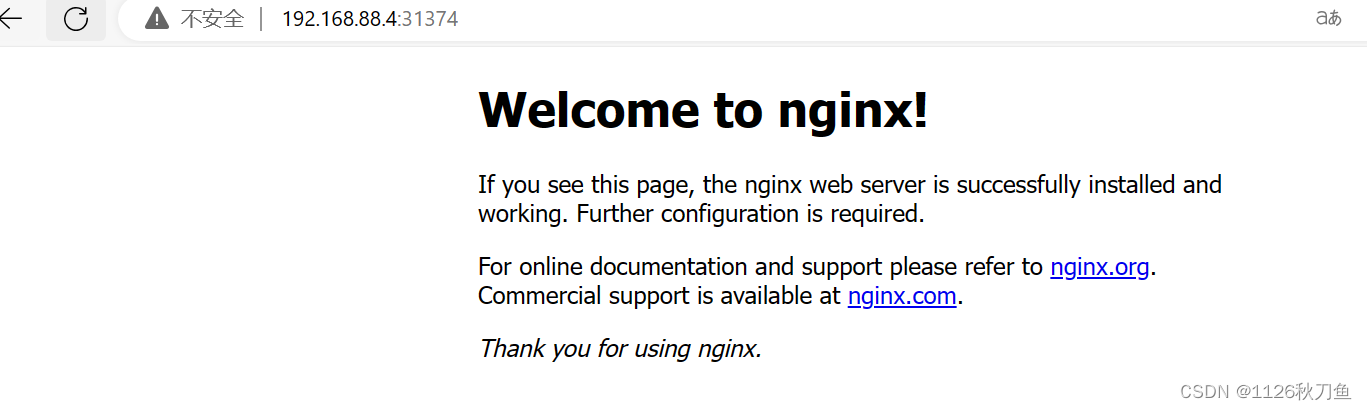

node2

?補充:內核參數優化方案

?補充:內核參數優化方案

cat > /etc/sysctl.d/kubernetes.conf <<EOF

net.bridge.bridge-nf-call-iptables=1

net.bridge.bridge-nf-call-ip6tables=1

net.ipv4.ip_forward=1

net.ipv4.tcp_tw_recycle=0

vm.swappiness=0

#禁止使用 swap 空間,只有當系統內存不足(OOM)時才允許使用它

vm.overcommit_memory=1

#不檢查物理內存是否夠用

vm.panic_on_oom=0

#開啟 OOM

fs.inotify.max_user_instances=8192

fs.inotify.max_user_watches=1048576

fs.file-max=52706963

#指定最大文件句柄數

fs.nr_open=52706963

#僅4.4以上版本支持

net.ipv6.conf.all.disable_ipv6=1

net.netfilter.nf_conntrack_max=2310720

EOF

)

+vue影院售票商城 電影放映購物系統(附源碼+論文))

)

手撕基于向量檢索的 RAG)