跨站腳本攻擊(XSS)是一種常見的網絡攻擊手段,它允許攻擊者在受害者的瀏覽器中執行惡意腳本。以下是一個XSS攻擊的實操教程,包括搭建實驗環境、編寫測試程序代碼、挖掘和攻擊XSS漏洞的步驟。

搭建實驗環境

1.

安裝DVWA:

- 從GitHub下載DVWA源代碼。

- 解壓下載的文件到Web服務器的根目錄下,例如

/var/www/html/dvwa。 - 配置DVWA的數據庫連接,通常需要創建一個MySQL數據庫和用戶,并修改

config/config.inc.php文件中的數據庫配置信息。

2.

安裝Web服務器和數據庫:

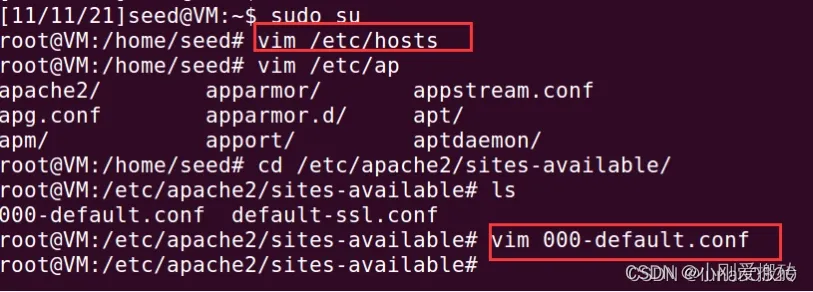

- 對于Web服務器,可以使用Apache或Nginx。在Linux系統上,可以使用包管理器安裝,例如在Ubuntu上:

bash

-

sudo apt-get update sudo apt-get install apache2 mysql-server php libapache2-mod-php php-mysql - 安裝完成后,確保Web服務器和數據庫服務正在運行。

3.

配置DVWA:

- 在瀏覽器中訪問DVWA的安裝頁面,通常可以通過訪問

http://yourserver/dvwa/setup.php來完成安裝。 - 按照頁面提示設置數據庫連接信息,并完成安裝。

編寫測試程序代碼

1.

創建測試頁面:

- 創建一個簡單的HTML頁面,例如

xss_test.html,并將其放置在Web服務器的根目錄下。

2.

編寫JavaScript代碼:

- 在頁面中添加JavaScript代碼,用于處理用戶輸入并顯示在頁面上。例如:

html

<!DOCTYPE html>

<html>

<head>

<title>XSS Test Page</title>

<script>

function displayInput() {var userInput = document.getElementById('userInput').value;document.getElementById('display').innerHTML = userInput;

}

</script>

</head>

<body><input type="text" id="userInput" /><button onclick="displayInput()">Submit</button><div id="display"></div>

</body>

</html>

XSS漏洞挖掘

1.

測試輸入:

- 在文本框中輸入一些文本,如“abcd1234”,然后點擊提交按鈕。如果頁面正確顯示了輸入的內容,說明沒有XSS漏洞。

2.

構造XSS代碼:

- 嘗試輸入XSS攻擊代碼,例如

<script>alert('XSS');</script>。如果頁面彈出了一個警告框,說明存在XSS漏洞。

XSS漏洞攻擊

1.

反射型XSS:

- 修改URL為

http://yourserver/xss_test.html?userInput=<script>alert('XSS');</script>,觀察是否觸發了XSS攻擊。

2.

存儲型XSS:

- 在DVWA中,設置安全級別為“Low”,然后嘗試輸入XSS攻擊代碼到留言板中。提交后,查看留言板頁面是否能夠執行攻擊代碼。

防御措施

1.

輸入驗證:

- 對所有用戶輸入進行驗證,確保它們符合預期的格式。例如,可以使用正則表達式來限制輸入的字符類型。

2.

輸出編碼:

- 對所有輸出到HTML頁面的數據進行編碼,以防止它們被瀏覽器解釋為腳本。在PHP中,可以使用

htmlspecialchars()函數。

3.

使用安全的函數:

- 在處理用戶輸入時,使用安全的函數來避免執行惡意代碼。例如,在PHP中,使用

strip_tags()函數來移除HTML標簽。

4.

內容安全策略(CSP):

- 配置CSP來限制哪些資源可以加載到你的頁面上。例如,可以設置CSP為:

bash

Content-Security-Policy: default-src 'self'; script-src 'self' 'unsafe-inline';

- 這將限制腳本只能從當前域加載,并且不允許內聯腳本。

實操練習

1.

制作留言頁面:

- 創建一個HTML頁面,包含一個表單用于提交留言,以及一個區域用于顯示留言。

- 使用PHP將留言寫入到一個

.dat文件中。

2.

測試XSS攻擊:

- 在留言中輸入構造的XSS代碼,如

<script>alert('XSS');</script>,并提交。 - 觀察留言頁面是否能夠執行攻擊代碼。

3.

DVWA練習:

- 登錄DVWA,將安全級別調整為“Low”。

- 嘗試反射型和存儲型XSS攻擊,觀察DVWA如何響應。

通過上述步驟,你可以深入學習XSS攻擊的原理和防御方法。請記住,這些知識僅用于教育目的,絕不應用于非法活動。在實際環境中,你應該始終遵守法律法規,并采取適當的安全措施來保護用戶和數據的安全。

JNI方式 獲取)

:Linux 系統上 C 程序的編譯與調試)

)

-鎖和事務語句)