安全框架

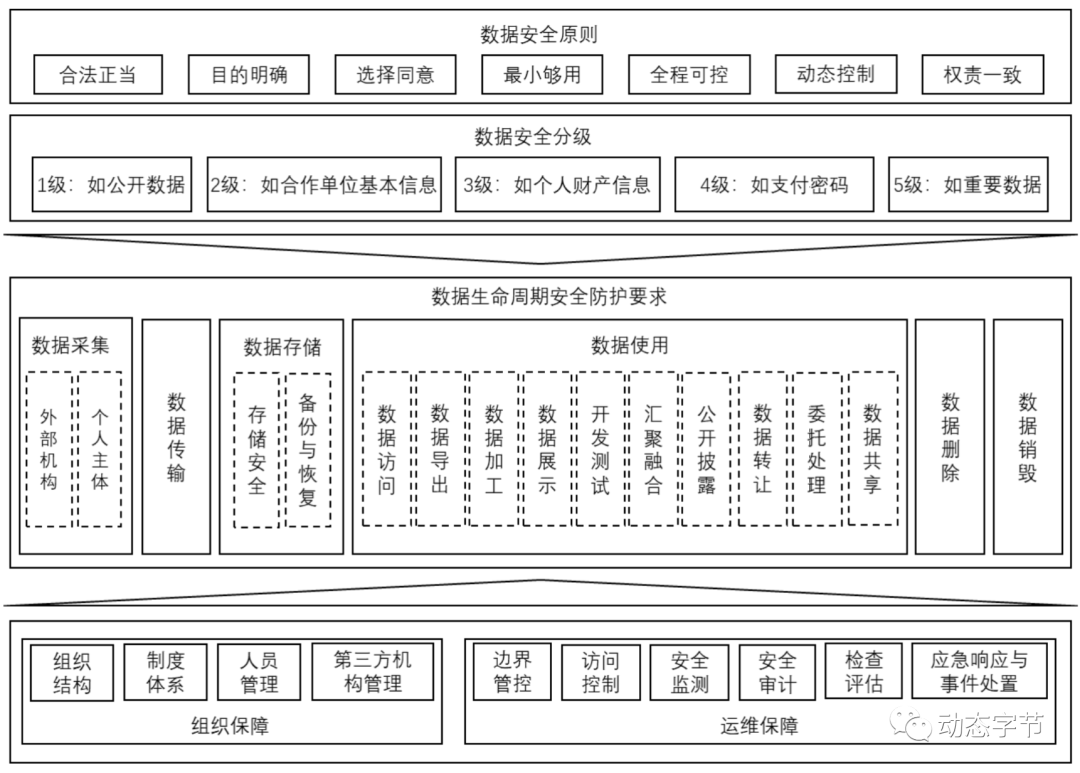

金融數據生命周期是指金融業機構在開展業務和進行經營管理的過程中,對金融數據進行采集、 傳輸、存儲、使用、刪除、銷毀的整個過程。數據生命周期安全框架,遵循數據安全原則,以 數據安全分級為基礎,建立覆蓋數據生命周期全過程的安全防護體系,并通過建立健全數據安全組織 架構和明確信息系統運維環節中的數據安全需求,全面加強金融業機構數據安全保護能力。

? ? 數據生命周期安全防護要求是數據生命周期安全框架的核心,針對不同安全級別的數據,明確其 在采集、傳輸、存儲、使用、刪除以及銷毀等數據生命周期各個環節的安全防護要求,是金融業機構 開展數據安全防護工作的基本依據。結合金融數據業務規則及金融數據特點,建立覆蓋金融數據生命 周期全過程的安全防護機制,是金融業機構數據安全防護工作的重中之重,也是確保金融數據安全的 必經之路。

? ? 數據安全組織保障、信息系統運維保障也是數據生命周期安全框架必不可少的組成部分,共同構 成確保數據生命周期安全防護機制能夠有效落實和嚴格執行的基石。數據安全組織保障確保數據安全 工作具有包括決策層、管理層、執行層以及監督層的完善管理體系,為數據安全相關工作的組織和落 實奠定基礎。在金融業機構日常運營過程中,信息系統運維過程的數據安全防控工作也不容忽視,加 強在邊界管控、訪問控制、安全監測、安全審計、檢查評估、應急響應與事件處置等過程中的數據安 全風險防控能力,可有力保障數據安全防護機制的有效執行和數據安全問題的及時發現與應對。

分級保護

? ? ?金融數據安全級別按照JR/T 0197—2020相關要求,根據安全性遭到破壞后的影響范圍和影響程 度,將金融數據安全級別由高到低劃分為5級、4級、3級、2級、1級。

? ? ?本文件所指金融數據安全,主要是指確保金融數據在其生命周期各階段的安全性,通過采取相應 措施,將數據安全性遭受破壞可能帶來的安全影響降至最低或降至可接受的范圍內。其中,1級數據為 公開數據,原則上無保密性要求,其安全防護應參考本文件有關完整性及可用性安全要求;2級至4級 數據的安全防護應在平衡安全需求與業務需求的基礎上,根據數據安全級別不同,有側重地采取適當 的安全防護措施,2級數據應優先考慮業務需求,4級數據應優先考慮安全需求,5級數據的保護按照國 家及行業主管部門的有關要求執行

? ? ?證券行業數據安全分級和數據安全保護工作按照JR/T 0158—2018等證券行業相關要求執行,云環 境的數據安全應符合國家和行業主管部門的相關要求。金融業機構境外分、子公司和分支機構在境外 開展業務過程中采集、產生的數據,其安全定級及數據保護工作應按照數據跨境相關要求執行。

數據安全原則

為防范和抵御金融數據安全風險,金融業機構在開展業務及日常經營管理過程中,遵循以下數據 安全基本要求:

a) 合法正當原則:應確保金融數據全生命周期各環節數據活動的合法性和正當性。

b) 目的明確原則:應制定金融數據安全防護策略,明確金融數據生命周期各環節的安全防護目 標和要求。

c) 選擇同意原則:應向個人金融信息主體明示數據采集和處理的目的、方式、范圍、規則等, 制定完善的隱私政策,在進行數據采集和處理前征得其授權同意。

d) 最小夠用原則:金融業機構應僅處理個人金融信息主體授權同意的金融數據,且處理的金融 數據為業務所必需的最小金融數據類型和數量。

e) 全程可控原則:應采取與金融數據安全級別相匹配的安全管控機制和技術措施,確保金融數 據在全生命周期各環節的保密性、完整性和可用性,避免數據在全生命周期內被未授權訪問、 破壞、篡改、泄漏或丟失等。

f) 動態控制原則:金融數據的安全控制策略和安全防護措施不應是一次性和靜態的,應可基于 業務需求、安全環境屬性、系統用戶行為等因素實施實時和動態調整。

g) 權責一致原則:應明確本機構數據安全防護工作相關部門及其職責,有關部門及人員應積極 落實相關措施,履行數據安全防護職責。

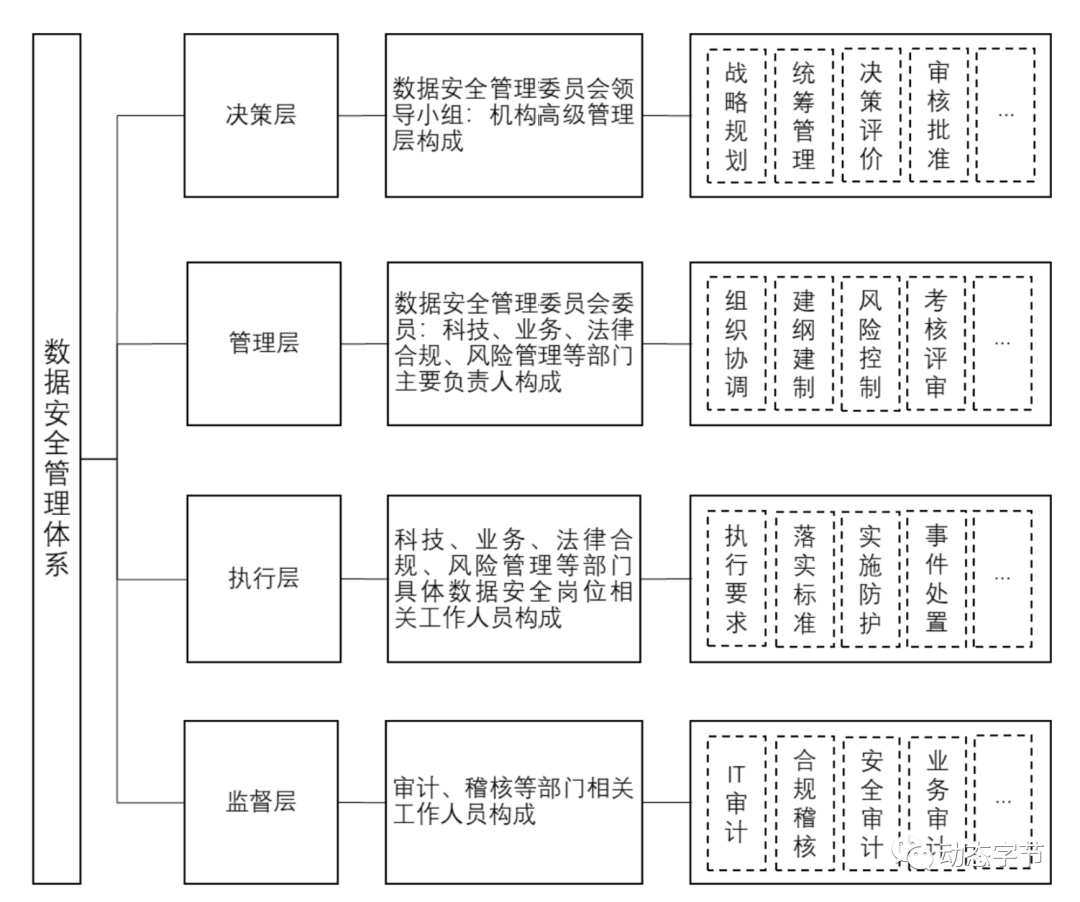

數據安全組織保障

? ?金融業機構應設立數據安全管理委員會,建立自上而下的覆蓋決策、管理、執行、監督四個層面 的數據安全管理體系(見圖2),明確組織架構和崗位設置,保障數據生命周期安全防護要求的有效落 實,要求如下

安全監測

數據溯源

? 金融業機構宜具備數據溯源能力,對數據生命周期過程中數據的采集、查詢、修改、刪除、共享 等相關操作進行跟蹤,通過留存金融數據流動記錄等方式,確保金融數據相關操作行為可追溯。數據 溯源安全要求如下:

a) 應制定金融數據溯源的策略和機制,明確溯源數據的安全存儲、分析使用等管理制度。

b) 應標識外部數據的來源合法性,并對外部數據的真實性和準確性等數據質量進行評估。

c) 宜建立金融數據資產地圖,從數據類型、數據量級、數據特征等維度對金融數據進行盤點和 梳理,按需對特定數據對象進行標記和跟蹤,構建和維護數據血緣關系。

d) 應記錄數據操作過程及關鍵數據要素,在出現數據泄露事件后可根據泄露的數據進行溯源。e) 宜構建數據溯源的安全模型,增強數據操作的可追溯性。

f) 應對關鍵溯源數據進行備份,并采取技術手段對溯源數據和備份數據進行安全保護。

g) 應采取訪問控制、加密等技術措施保證溯源數據的安全性。

h) 應以泄露數據為線索,建立對高安全等級數據事件記錄進行檢索溯源的機制,支持對接口、 IP、賬號、時間進行溯源集中度分析,定位追蹤到相關責任人。

i) 應建立以批量泄露數據、多類型數據作為線索進行溯源的能力,加強基于數據線索的數據溯 源分析能力,加強數據溯源的時效性和準確率。

j) 宜建立主體溯源分析能力,對涉及高安全等級數據的疑似泄露事件進行影響范圍評估,做好 同范圍內尚未泄露的數據安全保護工作

流量分析

異常行為監測

態勢感知

安全審計

? ?金融業機構應記錄數據操作行為日志,并針對日志進行審計分析,識別并告警可疑行為,審計方 式包括但不限于內部審計、外部審計等,具體審計內容安全要求如下:

a) 應制定日志數據管理與安全審計規范,明確日志的存儲、分析、檢查等要求。

b) 安全審計范圍應覆蓋至每個有權使用數據的用戶,包括但不限于數據庫管理員、數據庫用戶、 操作系統管理員、操作系統用戶、存儲介質管理員、業務管理員、業務使用者、存儲介質用 戶等。

c) 日志記錄內容應包括時間、用戶、IP 地址、操作對象、操作內容、操作行為和操作結果等相 關信息。

d) 日志內容中不應出現 4 級及以上數據。

e) 包含 3 級數據的日志,對其訪問應進行訪問控制。

f) 宜搭建數據安全審計系統,對日志進行統一管理和處理,建立并執行審計策略,提供對審計 記錄進行統計、查詢、分析及生成審計報表的功能,形成審計報告反饋相關部門。

g) 應對日志進行備份,避免受到非預期的刪除、修改或覆蓋等。

h) 應安排專人定期查看日志,對事件日志、告警事件進行分析和處置,并對發現的安全事件和 可疑問題進行相應的處置和響應。

i) 應對數據生命周期全過程進行日志記錄并開展以數據為中心的安全審計。

j) 應定期對 3 級及以上數據生命周期全過程進行內部審計。

k) 審計記錄應至少包括時間的日期和時間、事件類型、主體身份、事件內容、事件結果等。

l) 應對審計記錄進行安全保護,防止未授權的訪問和輸出。

m) 應具備審計記錄分權管理能力,可針對不同的角色和組設置審計范圍,各組無法看到自己管 理的審計范圍以外的數據,保證審計數據的安全。

n) 日志和審計記錄的留存時間應不少于 6 個月。

全面對比教程)

:完整代碼包含多租戶、分布式訓練、模型市場、多框架支持、邊緣端適配、云邊協同協議:)

指南)