安全區域和接口

- 默認情況下,報文在不同安全區域之間流動時受到控制,報文在同一個安全區域內流動時不受控制。但華為防火墻也支持對同一個安全區域內流動的報文控制,通過安全策略來實現

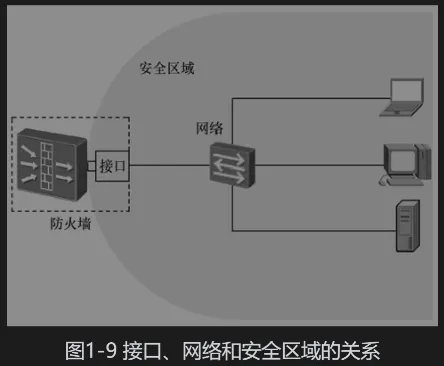

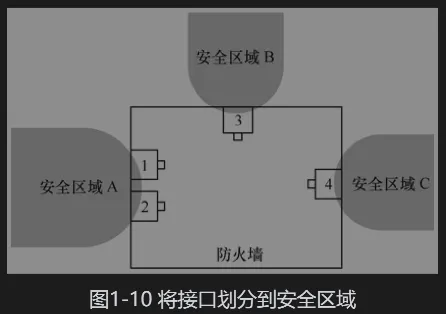

- 防火墻通過接口來連接網絡,將接口劃分到安全區域后,通過接口就能把安全區域和網絡關聯起來。通常說某個安全區域,也可以表示該安全區域中接口所連接的網絡

- 華為防火墻上,一個接口只能加入到一個安全區域中

###默認的安全區域+Local區域

華為防火墻默認提供三個安全區域:

- Trust 該區域內網絡的受信任程度高,通常用來定義內部用戶所在的網絡

- DMZ 該區域內網絡的受信任程度中等,通常用來定義內部服務器所在的網絡

- Untrust 該區域代表的是不受信任的網絡,通常用來定義Internet等不安全的網絡

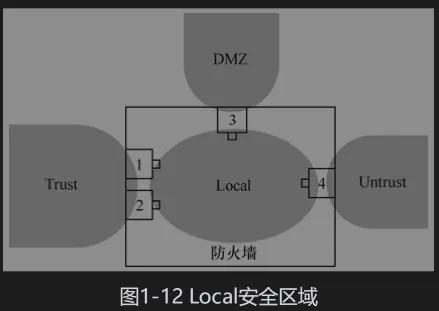

除了在不同網絡之間流動的報文之外,還存在從某個網絡到達防火墻本身的報文,以及從防火墻本身發出的報文,防火墻將這類的報文劃分到Local區域。凡是需要防火墻響應并處理(而不是轉發)的報文均可認為是由Local區域接收。

備注:Local區域不能添加任何接口,但防火墻上所有接口本身都隱含屬于Local區域,也就是說,報文通過接口去往某個網絡時,目的安全區域是該接口所在的安全區域;報文通過接口到達防火墻本身時,目的安全區域是Local區域

###報文在安全區域之間流動的方向

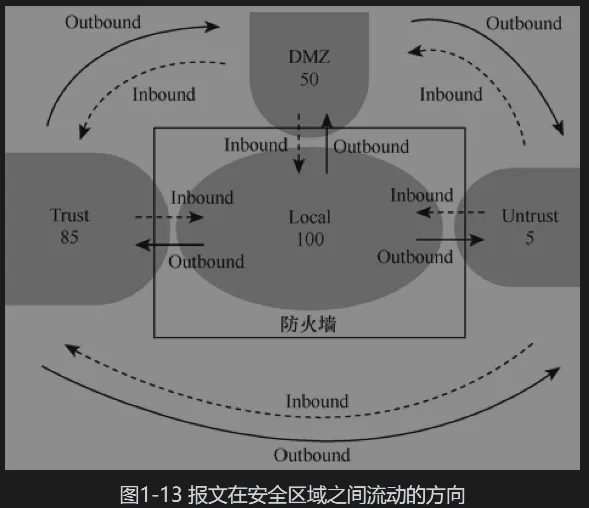

在華為防火墻上,每個安全區域都必須有一個安全級別,該安全級別是唯一的,用數字1-100表示,數字越大,則代表該區域的安全級別越可信。

默認的安全區域的安全級別:

- Local 100

- Trust 85

- DMZ 50

- Untrust 5

報文在兩個安全區域之間流動時,通常規定: - 報文從低級別的安全區域向高級別的安全區域流動時為入方向(Inbound)

- 報文從高級別的安全區域向低級別的安全區域流動時為出方向(Outbound)

###防火墻如何判斷報文在哪兩個安全區域之間流動

首先,源安全區域很容易確定,防火墻從哪個接口接收到報文,該接口所屬的安全區域就是報文的源安全區域

確定目的安全區域分兩種情況:

- 三層模式下,防火墻通過查找路由表確定報文將要從哪個接口出發,該接口所屬的安全區域就是報文的目的安全區域

- 二層模式下,防火墻通過查找MAC地址轉發表確定報文將要從哪個接口出發,該接口所屬的安全區域就是報文的目的安全區域

VPN場景下源安全區域和目的安全區域的確定:

3. 防火墻收到的是封裝報文,將報文解封裝后得到原始報文,然后通過查找路由表來確定目的安全區域,報文將要從哪個接口出發,該接口所屬的安全區域就是報文的目的安全區域。

4. 而源安全區域不能簡單的根據收到報文的接口來確定,此時防火墻會采用反向查找路由表的方式來確定原始報文的源安全區域。具體來說,防火墻會把原始報文中的源地址假設成目的地址,然后通過查找路由表來確定這個目的地址的報文將要從哪個接口出發,該接口所屬的安全區域是報文將要去往的安全區域。反過來說,報文也就是從該安全區域發出的,所以反查路由表得到的這個安全區域就是報文的源安全區域

###安全區域的配置

### 創建安全區域

firewall zone name wuyang-trust

# 將安全區域設置安全級別

set priority 10

# 將接口加入安全區域

add interface g0/0/6

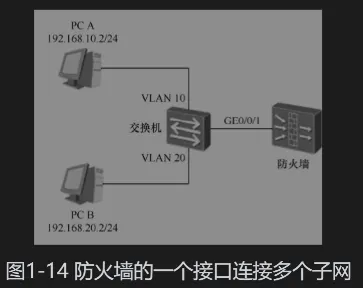

###安全區域配置之單臂路由環境

### 配置

[FW]interface GigabitEthernet 0/0/1.10

[FW-GigabitEthernet0/0/1.10]vlan-type dot1q 10

[FW-GigabitEthernet0/0/1.10]ip address 192.168.10.1 24

[FW-GigabitEthernet0/0/1.10]quit

[FW]interface GigabitEthernet 0/0/1.20

[FW-GigabitEthernet0/0/1.20]vlan-type dot1q 20

[FW-GigabitEthernet0/0/1.20]ip address 192.168.20.1 24

[FW-GigabitEthernet0/0/1.20]quit

[FW]firewall zone name trust1

[FW-zone-trust1]set priority 10

[FW-zone-trust1]add interface GigabitEthernet 0/0/1.10

[FW-zone-trust1]quit

[FW]firewall zone name trust2

[FW-zone-trust2]set priority 20

[FW-zone-trust2]add interface GigabitEthernet 0/0/1.20

[FW-zone-trust2]quit

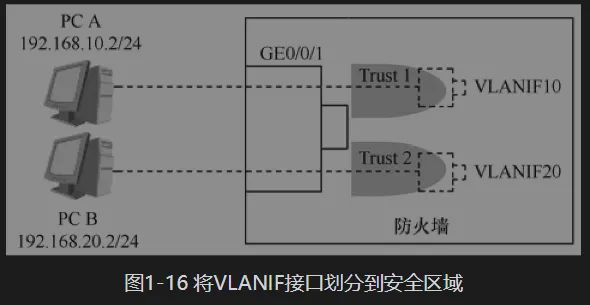

###安全區域配置之vlanif接口

### 配置

[FW]vlan 10

[FW-vlan-10]quit

[FW]interface Vlanif 10

[FW-Vlanif10]quit

[FW]vlan 20

[FW-vlan-20]quit

[FW]interface Vlanif 20

[FW-Vlanif20]quit

[FW]interface GigabitEthernet 0/0/1

[FW-GigabitEthernet0/0/1]portswitch

[FW-GigabitEthernet0/0/1]port link-type trunk

[FW-GigabitEthernet0/0/1]port trunk permit vlan 10 20

[FW-GigabitEthernet0/0/1]quit

[FW]firewall zone name trust1

[FW-zone-trust1]set priority 10

[FW-zone-trust1]add interface Vlanif 10

[FW-zone-trust1]quit

[FW]firewall zone name trust2

[FW-zone-trust2]set priority 20

[FW-zone-trust2]add interface Vlanif 20

[FW-zone-trust2]quit

開發Qt)

:基礎篇(線程池的核心原理是什么、線程池大小設置為多少更合適、線程池哪幾種類型?ThreadLocal為什么會導致內存泄漏?))