文章目錄

- 一、網絡掃描的基礎概念

- 二、主機發現

- 三、端口掃描

- 1、端口號

- 2、端口掃描技術

- 3、端口掃描隱秘策略

- 四、操作系統識別

- 五、漏洞掃描

- 六、簡答題

- 1. 主機掃描的目的是什么?請簡述主機掃描方法。

- 2. 端口掃描的目的是什么?請簡述端口掃描方法及掃描策略。

- 3. ICMP 協議可以在哪些類型的網絡掃描中被利用,具體如何利用?

- 4. 分析 TCP SYN 掃描方法的優缺點。

- 5. 分析 TCP FIN 掃描存在的問題。

- 6. 操作系統識別的目的是什么?簡述操作系統識別方法。

- 7. 簡述漏洞掃描對于網絡安全的意義。

- 8. 網絡管理員出于安全防護的需要選購漏洞掃描軟件,通常需要考慮哪些因素?

- 9. 基于網絡的漏洞掃描軟件 Nessus 主要包括哪些組成部分,各組成部分分別發揮哪些作用?

一、網絡掃描的基礎概念

目的

(1)判斷目標主機是否開機

(2)判斷目標主機端口開放狀態

(3)判斷目標主機操作系統類型

(4)判斷目標主機可能存在的安全漏洞

二、主機發現

基于ICMP的主機發現:

Ping命令,有回顯代表存活,無回顯可能被防火墻攔截或者沒存活。

基于IP的主機發現:其一是發送首部異常的IP數據包,誘導目標反饋

ICMP差錯報告報文。其二是有意制造分片時間超時,誘導目標反饋分片重組超時的ICMP報文。

三、端口掃描

1、端口號

熟知端口0-1023:

?SSH:22

?TELNET:23

?SMTP:25

?DNS:53

?HTTP:80

?HTTPS:443

?POP3:110

?SNMP:161

?SNMP(trap):162

?MySQL:3306

?遠程桌面:3389

一般端口:1024-65535

2、端口掃描技術

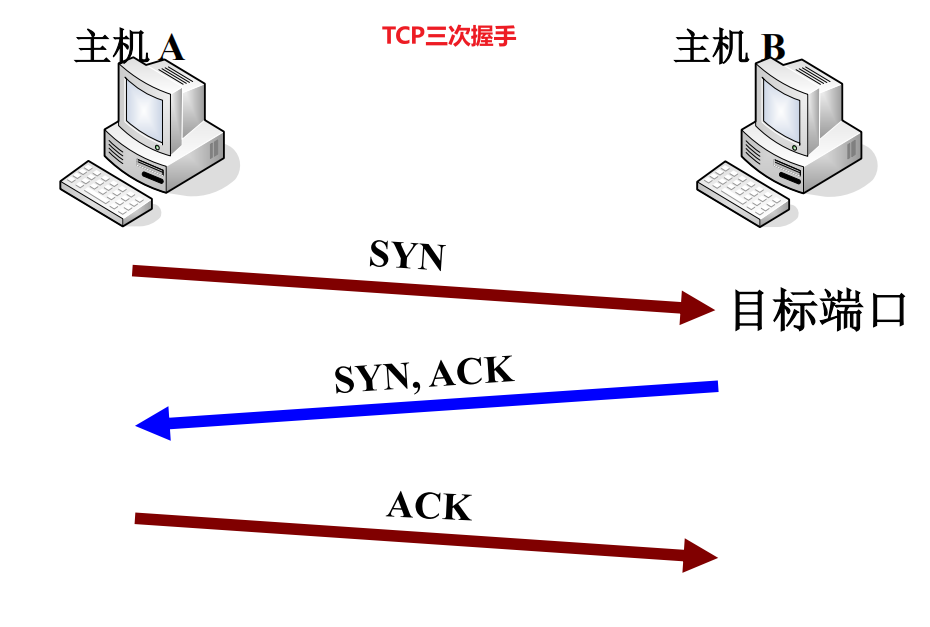

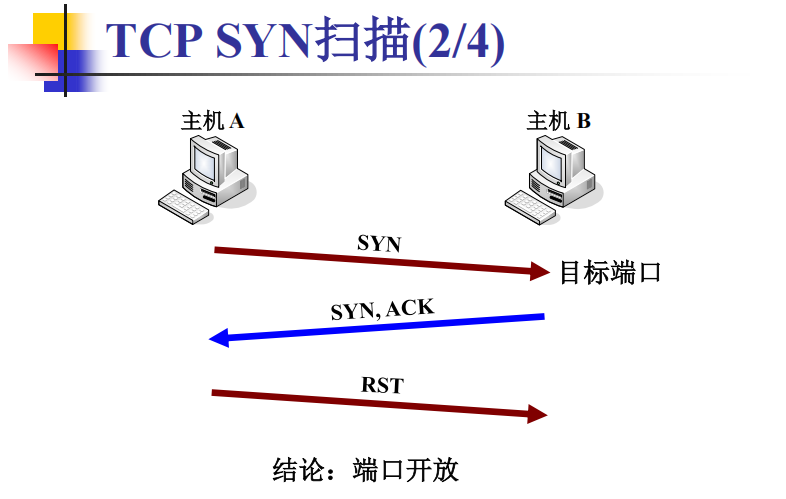

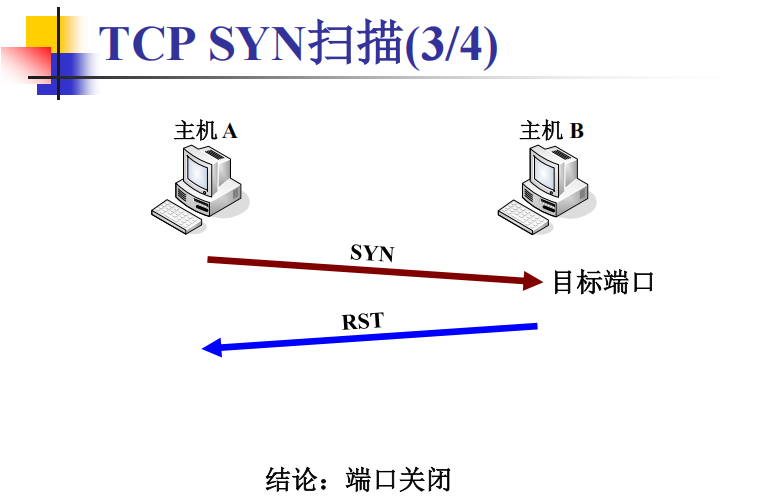

??TCP掃描:

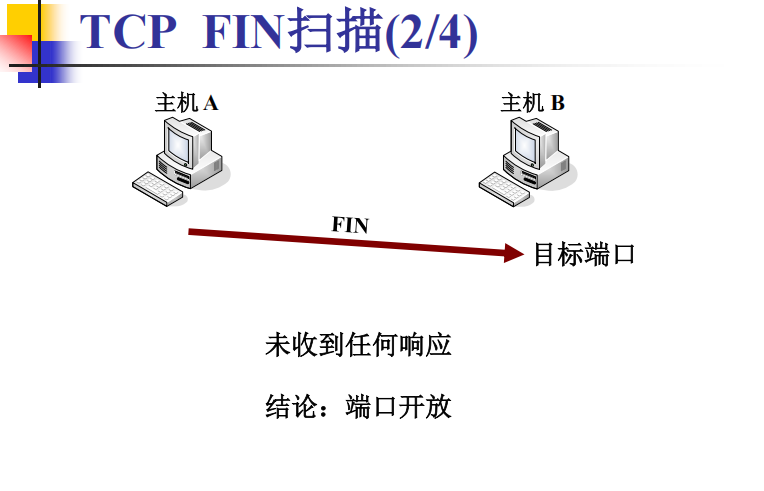

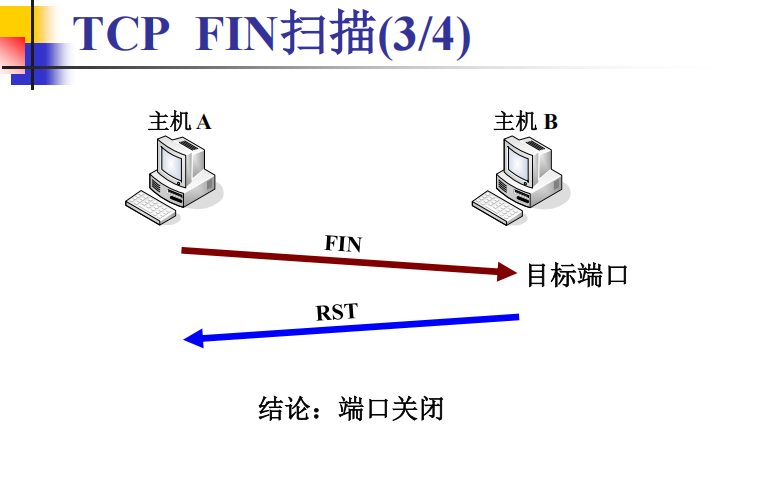

TCP全連接掃描(實現三次握手,缺點容易被發現,錯誤信息和成功連接都會被記錄)、TCP SYN掃描(半開放掃描,只進行三次握手的前兩個階段,不易被發現,需要管理員權限)、TCP FIN掃描(主機接受FIN為1的報文時,如果端口關閉,則返回RST為1的連接復位報文,反之開放則忽略報文,隱蔽性最強,要管理員權限,掃描時間長,因丟包或不同系統原因得到錯誤結論)TCP NULL掃描和TCPXmas掃描(前者是所有標志位都為0,后者是FIN、URG和PUSH都為1,主機對這兩者掃描的反映和FIN掃描相同,優缺點也相同)

??FTP代理掃描:FTP客戶端通過FTP代理連接控制FTP服務器向網絡主機進行掃描,FTP服務器和被掃主機處于同一內網時,甚至可以繞過防火墻。

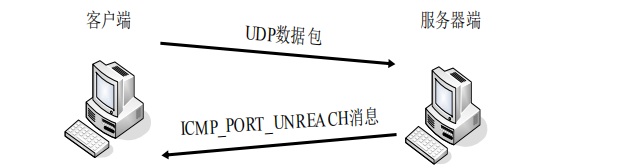

??UDP掃描:掃描主機發送UDP數據包,如果端口開放,則不會收到響應,如果關閉則會收到ICMP端口不可達(

ICMP_PORT_UNREACH)消息,但不同系統做了ICMP錯誤信息做了限制,所以這種掃描的方式不一定準確。

3、端口掃描隱秘策略

(1)調整掃描次序(隨機性)。

(2)減緩掃描速度。

(3)對數據包的一些字段進行隨機化處理。

(4)利用虛假源地址。

(5)采用分布式方法進行掃描。

四、操作系統識別

識別方法根據使用使用的信息劃分:

通過旗標信息識別、通過端口信息識別、通過TCP/IP技術棧指紋識別。

TCP/IP技術棧指紋識別:

??FIN標志位探測

??BOGUS標志探測

??TCP ISN 取樣

??DF檢測

??TCP初始化窗口大小

??ACK確認號的值

??ICMP差錯報告報文統計

??ICMP消息引用

??TOS服務類型

??SYN洪泛限度

??TCP可選項

五、漏洞掃描

漏洞掃描可以分為:基于主機的漏洞掃描和基于網絡的漏洞掃描。

漏洞掃描主要通過以下兩種方法:

(1)根據掃描獲取的主機端口和開發的服務,與漏洞庫信息匹配,查看是否有滿足匹配條件的漏洞存在。

(2)通過模擬黑客的攻擊手法,對目標主機進行攻擊性的安全漏洞掃描。

六、簡答題

1. 主機掃描的目的是什么?請簡述主機掃描方法。

答:主機掃描的目的是判斷目標主機的工作狀態,即判斷目標主機是否聯網并處于開機狀態。主機掃描方法主要有:

a)常規主機掃描:ICMP 掃描;廣播 ICMP;

b)非常規主機掃描:Non-ECHO ICMP;異常的 IP 頭;TCP 掃描;UDP 掃描。

2. 端口掃描的目的是什么?請簡述端口掃描方法及掃描策略。

答:端口掃描的目的是判斷目標主機的端口工作狀態,即端口處于監聽還是處于關閉的狀態,進而發現主機中哪些服務是處于服務狀態。

端口掃描方法包括:

( a. 顯示掃描方法:TCP 連接全打開;TCP 連接半打開;

( b. 隱式掃描方法:SYN/ACK 掃描;FIN 掃描;XMAS 掃描;NULL 掃描;反向映射;TCP 反向 Ident 掃描;FTP 反彈掃描;

掃描策略:隨機端口掃描;慢掃描;分片掃描;誘騙;分布式協調掃描。

3. ICMP 協議可以在哪些類型的網絡掃描中被利用,具體如何利用?

答:常規主機掃描,ICMP Echo 報文;非常規主機掃描方法:Non-ECHO ICMP(如向某個 IP 地址發送 ICMP 的地址掩碼請求,如果收到了回答,那么可以斷定該 IP 地址對應于網絡中的一臺存活主機);異常的 IP 頭(需要用到“參數有問題”的 ICMP 差錯報告報文)等。

4. 分析 TCP SYN 掃描方法的優缺點。

答:TCP SYN 掃描刻意不建立完整的 TCP 連接,以避免暴露掃描行為,隱蔽性好。缺點在于對用戶權限有較高要求。要實現 TCP SYN 掃描,用戶需要自己構造 TCP SYN 數據包,通常只有管理員權限的用戶才能夠構造此類數據包,普通權限的用戶無法執行 TCP SYN掃描。

5. 分析 TCP FIN 掃描存在的問題。

答:由于目標端口處于監聽狀態時不會對 TCP FIN 掃描報文做出任何回應,因此執行掃描的一方必須等待超時,增加了掃描時間,而且如果網絡傳輸過程中掃描數據包丟失或者應答丟失的話,掃描主機也將做出錯誤的結論。其次,并不是所有的操作系統都遵循了 RFC 793 的規定,其中最具代表性的是微軟公司的 Windows 操作系統。Windows 操作系統收到FIN 標志位設置為 1 的報文時,相應端口無論是否開放都會回應一個 RST 標志位設置為 1的連接復位報文。在這種情況下 TCP FIN 掃描無法發揮區分作用。此外,與 TCP SYN 掃描相同,構造 FIN 掃描報文要求用戶具有較高的權限。

6. 操作系統識別的目的是什么?簡述操作系統識別方法。

答:操作系統識別的目的是為發現目標系統安全漏洞作準備;

操作系統識別方法:

( a)標識提取,如 Telnet 服務信息,DNS HINFO 記錄等;

( b)TCP/IP 協議指紋:FIN 位、DF 位、初始序列號;初始窗大小;ACK 序號;ICMP 錯誤消息抑制;ICMP 消息引用;TOS 字段值;TCP 選項;TTL 值等。

7. 簡述漏洞掃描對于網絡安全的意義。

答:漏洞掃描對于計算機管理員和攻擊者而言都有重要意義。計算機管理員希望能夠通

過漏洞掃描及時發現計算機的安全漏洞從而有針對性的進行安全加固。攻擊者則希望利用掃

描找到能夠使自己獲取系統訪問權限甚至控制權限的安全漏洞。

8. 網絡管理員出于安全防護的需要選購漏洞掃描軟件,通常需要考慮哪些因素?

答:漏洞庫大小,包含漏洞越多越好;支持的平臺越多越好;性能等。

9. 基于網絡的漏洞掃描軟件 Nessus 主要包括哪些組成部分,各組成部分分別發揮哪些作用?

答:客戶和服務器。客戶端接收用戶輸入、顯示掃描結果,服務器接受客戶端的發出的掃描請求,依據漏洞庫中的漏洞信息構造一系列掃描數據包發向指定的目標主機或目標網絡,并根據返回結果判斷目標中是否存在指定的安全漏洞。

)

)