Sodinokibi勒索病毒

Sodinokibi勒索病毒又稱REvil,自從2019年6月1日,GandCrab勒索病毒運營團伙宣布停止運營之后,Sodinokibi勒索病毒馬上接管了GandCrab的大部分傳播渠道,同時它也被稱為是GandCrab勒索病毒的“接班人”,兩者有著一些密不可分的聯系。

這款勒索病毒全球首次發現于2019年4月26日,在某社交網站上,國外某獨立安全研究員(專注于惡意軟件研究)發現了一款新型的勒索病毒,并取名為Sodinokibi勒索病毒,并于2019年4月27日在某社交視頻網站上發布了該勒索病毒的攻擊演示視頻,如下所示:

筆者此前寫過一篇文章《威脅情報:揭密全球最大勒索病毒GandCrab勒索病毒的接班人》,里面有完整的記錄與詳細過程,在首次分析這款新型勒索病毒的過程中,就預感這款勒索病毒未來可能會像GandCrab一樣流行起來,這可能是一種職業嗅覺,經過半年發展的,Sodinokibi勒索病毒果然成為了2019年十大流行勒索病毒家族之一,而且在全球范圍內都非常流行,我曾一度懷疑這款勒索病毒的背后運營團伙就是GandCrab勒索病毒運營團伙里的部分人員,也可能只是GandCrab的開發者和部分運營人員退休了,替而代之的是后面Sodinokibi開發者和運營人員

Sodinokibi勒索病毒的傳播渠道非常多,目前已經發現的一些傳播方式,如下所示:

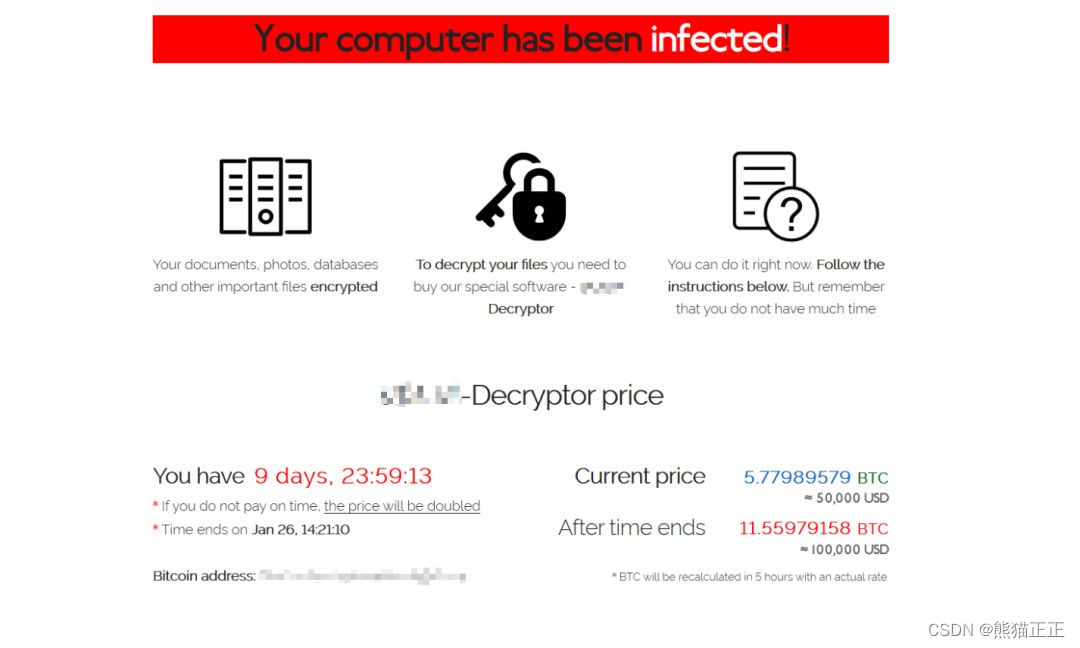

2020年1月16日,一個朋友公司被這款勒索病毒加密了,勒索病毒相關提示信息,如下所示:

解密網站信息,如下所示:

2019年12月20日左右,跟蹤發現此勒索病毒運營團隊在年底的時候更新了2019年的最后一個Sodinokibi勒索病毒的變種版本,從獲取的樣本得到的PDB信息為

D:\Coding\!av\BTDF\17с\bin\Debug\rwenc_exe_x86_debug.pdb,估計是為免殺處理進行了版本更新

最近一段時間,很多朋友通過微信找到我,咨詢一些勒索病毒相關問題,其中大部分都是中了Sodinokibi勒索病毒,Sodinokibi勒索病毒運營團伙在半年多的時間里,似乎一直沒有停止過發起各種攻擊,使用各種不同的傳播渠道,非常活躍,提醒各企業要做好相應的防范措施,提高安全意識

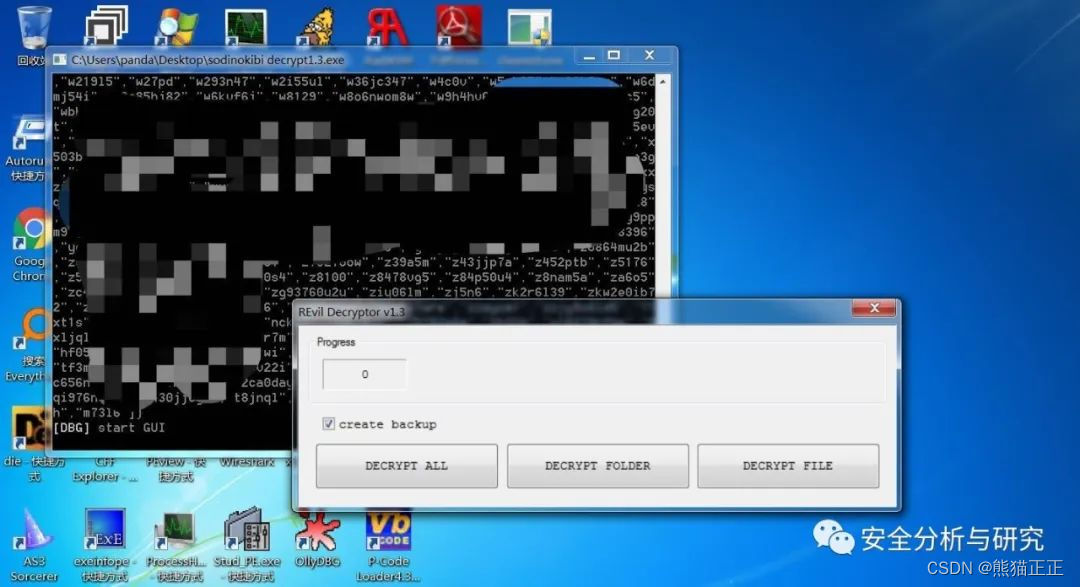

此前筆者曾通過相關渠道捕獲到這款勒索病毒的幾個解密工具,Sodinokibi勒索病毒解密工具1.1版本,如下所示:

Sodinokibi勒索病毒解密工具1.3版本,如下所示:

Sodinokibi勒索病毒解密工具1.6版本,如下所示:

1.1版本和1.6版本都只能解密一個加密后綴

1.3版本通過一個密鑰文件列表可以解密一千七百多個加密后綴

最新的這款勒索病毒的解密工具已經更新到了2.0版本,當受害者交付贖金之后,勒索病毒的運營團伙會通過加密后綴生成一個對應的解密工具,一一對應,一個解密工具只能解密一個加密后綴,這款勒索病毒是使用RAAS模式分發的,到目前為止,其不同的加密后綴變種已經多達幾千種之多,近期發現的大部分最新的變種都是無法解密的

最近一段時間又發現了兩例這款勒索病毒的最新變種,其生成的勒索提示文件發生了變化,如下:

舊版本的Sodinokibi勒索病毒,提示文件名:

[隨機加密后綴]-readme.txt

[隨機加密后綴]-HOW-TO-DECRYPT.txt

新發現的Sodinokibi勒索病毒變種,增加了如下兩種提示文件名:

How to decrypt [隨機加密后綴]-readme.txt

[隨機加密后綴]-HOW TO BACK YOUR FILES GL-IM.txt

勒索病毒發展趨勢預測

1.在2020年剛剛過去的二個月時間里,筆者監控到各種新型勒索病毒已經不斷涌現,未來可能會有更多成熟的或新的黑客組織加入進來,開發傳播新的勒索病毒,同時國外一些主流的勒索病毒運營團隊去年年底就已經開始在國內尋找勒索病毒分銷運營商,今年可能會出現一些國內勒索病毒的運營商,他們通過暗網與國外運營商進行合作,進行勒索病毒的分發傳播,謀取暴利。

2.已知主流的幾款勒索病毒都已開始通過公布受害者數據逼迫受害者支付贖金,今年會不會有更多的勒索病毒運營團伙采用這種運營方式來強迫受害者交付贖金。

3.企業數據安全已經成為未來網絡安全行業最重要的關注方向,今年針對企業的勒索病毒攻擊可能會更多,同時各種新型的竊密木馬會隨著勒索病毒一起下發,竊取企業數據,通過“勒索+竊取”兩種方式對企業的重要數據進行攻擊,有報道指出在全球數據泄露的安全事件中,大部分是通過惡意軟件進行網絡攻擊造成的。

4.勒索病毒運營團隊會把更多的目光轉向針對云服務器提供商或運營商,對云上的數據進行加密勒索,針對Windows服務器和 Linux平臺上的勒索病毒今年可能會增多,目前發現的大部分Linux平臺勒索病毒大多數使用GO語言進行開發。

)

來進行數據劫持有什么缺點?)

——Instant,DateTimeFormatter,Period,Duration概述)

(死循環解決--跟其他資料不一樣奧))

![[JavaWeb玩耍日記]HTML+CSS+JS快速使用](http://pic.xiahunao.cn/[JavaWeb玩耍日記]HTML+CSS+JS快速使用)

!)

)