1.實踐目標

掌握信息搜集的最基礎技能與常用工具的使用方法。

2.實踐內容

(1)各種搜索技巧的應用

(2)DNS IP注冊信息的查詢

(3)基本的掃描技術:主機發現、端口掃描、OS及服務版本探測、具體服務的查點(以自己主機為目標)

(4)漏洞掃描:會掃,會看報告,會查漏洞說明,會修補漏洞(以自己主機為目標)

3.報告內容

3.1實驗后回答問題

(1)哪些組織負責DNS,IP的管理。

全球根服務器均由美國政府授權的ICANN統一管理,負責全球的域名根服務器、DNS和IP地址管理。

全球根域名服務器:絕大多數在歐洲和北美(全球13臺,用A~M編號),中國僅擁有鏡像服務器(備份)。

全球一共有5個地區性注冊機構:

- ARIN主要負責北美地區業務

- RIPE主要負責歐洲地區業務

- APNIC主要負責亞太地區業務

- LACNIC主要負責拉丁美洲美洲業務

- AfriNIC負責非洲地區業務

(2)什么是3R信息。

3R是注冊人、注冊商、官方注冊局的簡稱,也就是指這三個的信息。

(3)評價下掃描結果的準確性。

挺準確的

3.2實驗過程記錄

一、各種搜索技巧的應用

1.Google Hacking

Google提供了高級搜索功能。GHDB數據庫包含了大量使用Google從事滲透的搜索字符串。

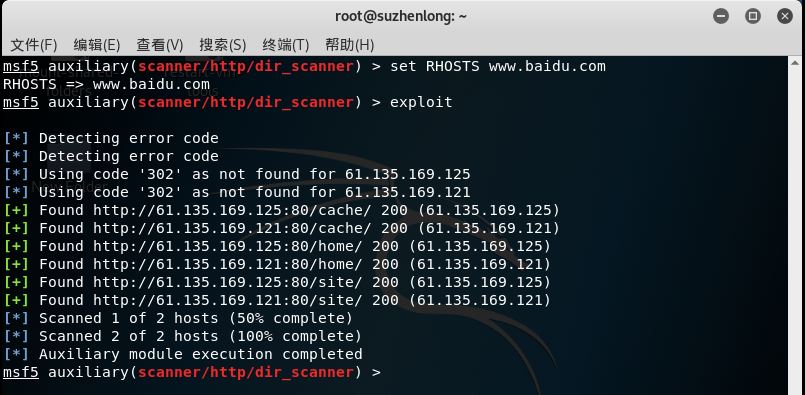

2.搜索網址目錄結構

自動化的工具:metasploit的brute_dirs,dir_listing,dir_scanner等輔助模塊,主要是暴力猜解。以dir_scanner為例,依次輸入以下命令:

msf > use auxiliary/scanner/http/dir_scanner

msf auxiliary(scanner/http/dir_scanner) > set THREADS 20

msf auxiliary(scanner/http/dir_scanner) > set RHOSTS www.baidu.com

msf auxiliary(scanner/http/dir_scanner) > exploit

3.檢測特定類型的文件

使用site:edu.cn filetype:xls 手機號

打開下載的文檔,顯示信息如下:

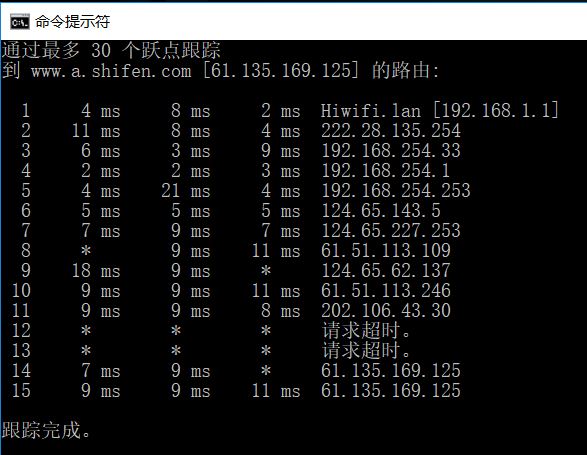

- 使用traceroute命令進行路由偵查

在Windows下使用tracert www.baidu.com檢測:

從左到右的5條信息分別代表了“生存時間”(每途經一個路由器結點自增1)、“三次發送的ICMP

包返回時間”(共計3個,單位為毫秒ms)

和“途經路由器的IP地址”(如果有主機名,還會包含主機名)。其中帶有星號(*)的信息表示該次ICMP包返回時間超時。

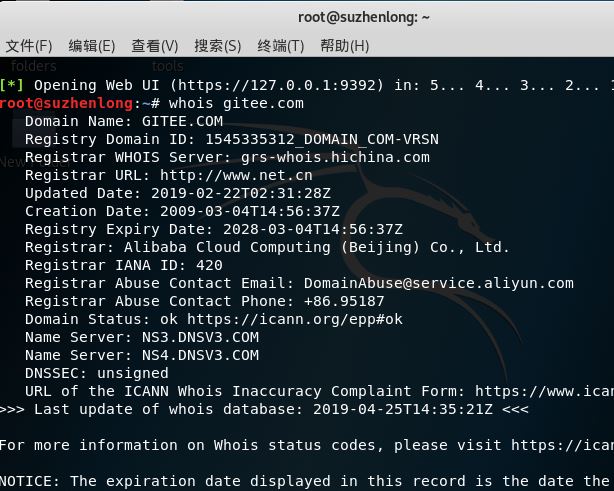

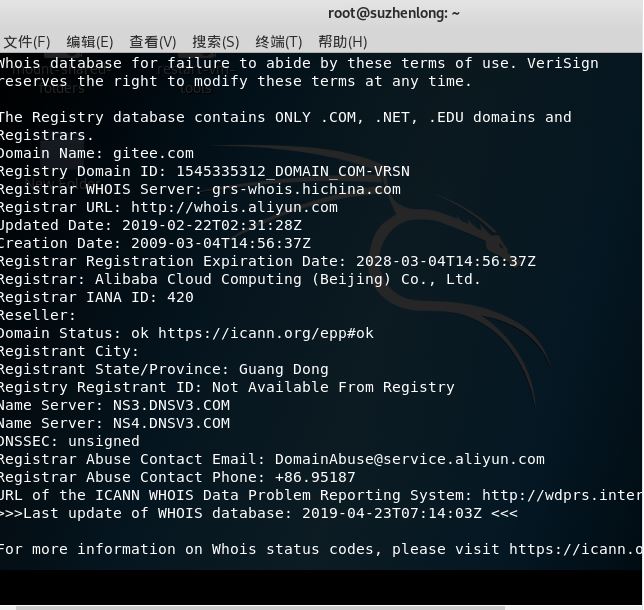

二、DNS IP注冊信息的查詢

1. whois查詢

whois用來進行域名注冊信息查詢。在終端輸入whois gitee.com可查詢到3R注冊信息,包括注冊人的姓名、組織和城市等信息。

注意:進行whois查詢時去掉www等前綴,因為注冊域名時通常會注冊一個上層域名,子域名由自身的域名服務器管理,在whois數據庫中可能查詢不到。

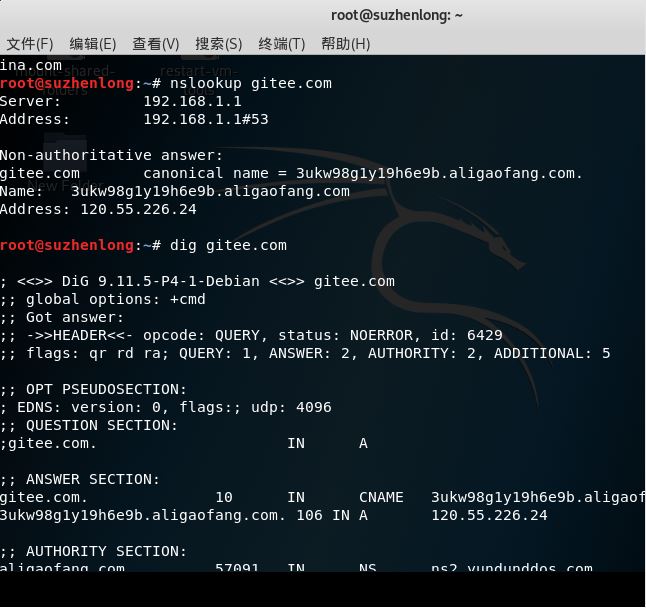

2. nslookup,dig域名查詢

nslookup可以得到DNS解析服務器保存的Cache的結果,但并不是一定準確的。dig可以從官方DNS服務器上查詢精確的結果。

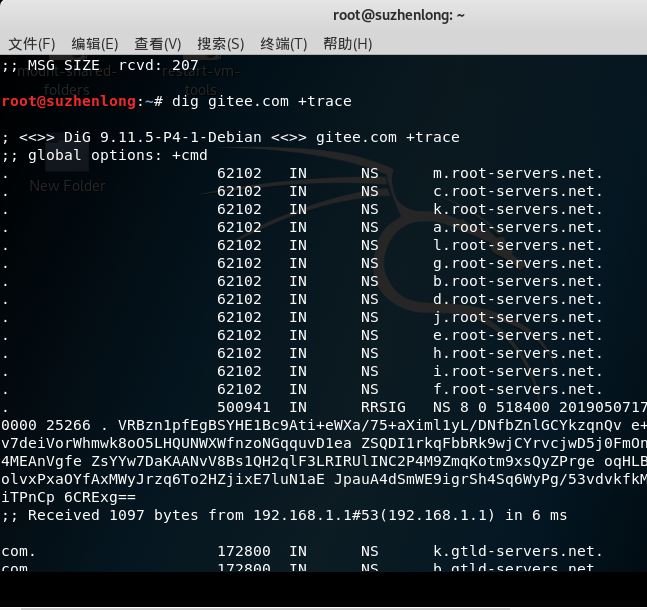

除此之外,dig命令還有很多查詢選項,每個查詢選項被帶前綴(+)的關鍵字標識。例如:

+[no]search:使用 [不使用] 搜索列表或 resolv.conf 中的域偽指令(如果有的話)定義的搜索列表。缺省情況不使用搜索列表。

+[no]trace:切換為待查詢名稱從根名稱服務器開始的代理路徑跟蹤。缺省情況不使用跟蹤。一旦啟用跟蹤,dig 使用迭代查詢解析待查詢名稱。它將按照從根服務器的參照,顯示來自每臺使用解析查詢的服務器的應答。

+[no]identify:當啟用 +short 選項時,顯示 [或不顯示] 提供應答的 IP 地址和端口號。

+[no]stats:該查詢選項設定顯示統計信息:查詢進行時,應答的大小等等。缺省顯示查詢統計信息。

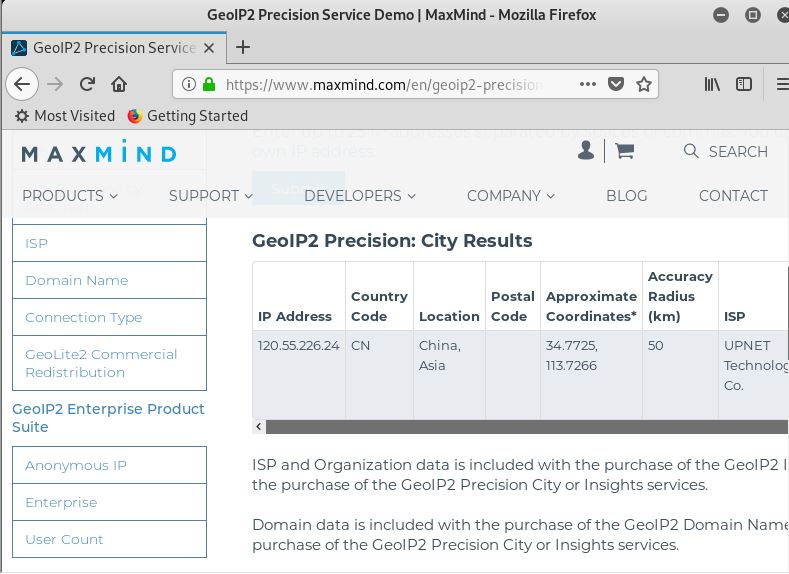

3. IP2Location 地理位置查詢

www.maxmind.com該網址可以根據IP查詢地理位置:

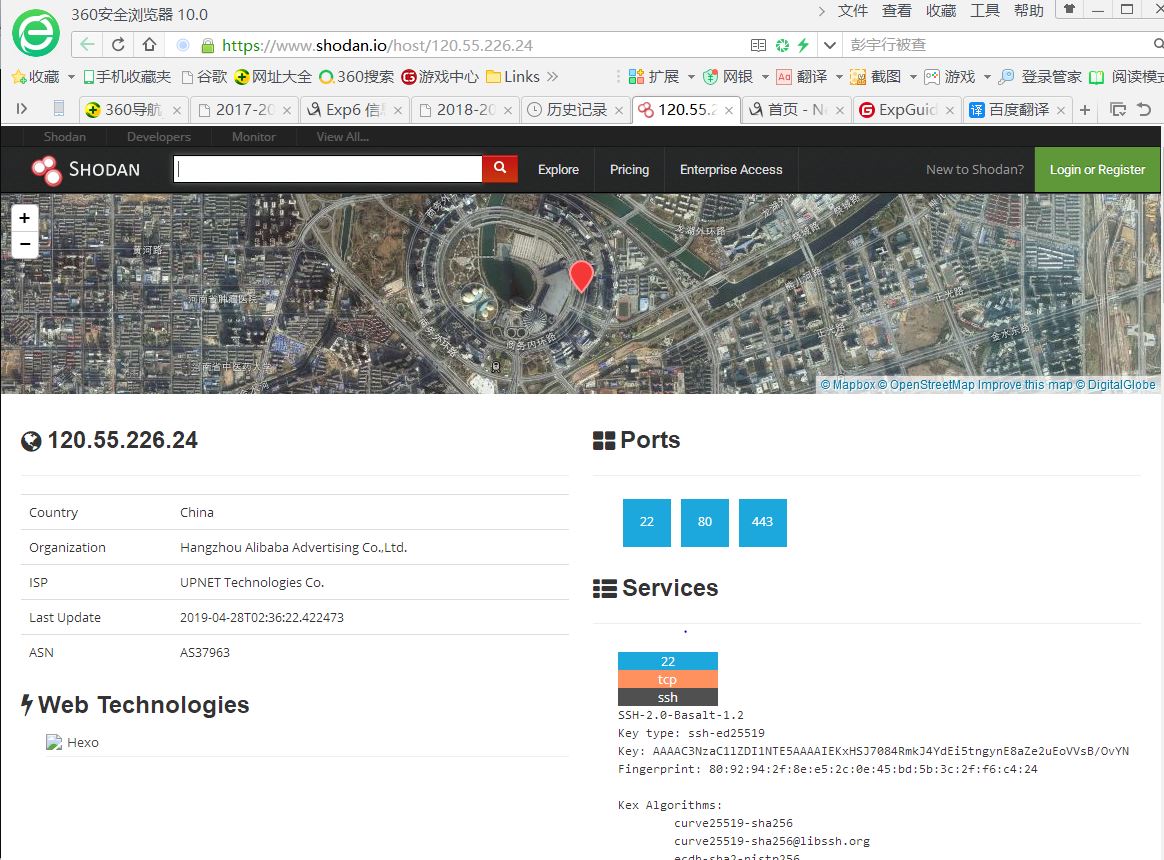

4. IP2反域名查詢

在shodan搜索引擎可以進行反域名查詢,可以搜索到該IP的地理位置、服務占用端口號,以及提供的服務類型:

三、基本的掃描技術:主機發現、端口掃描、OS及服務版本探測、具體服務的查點(以自己主機為目標)

1.主機發現

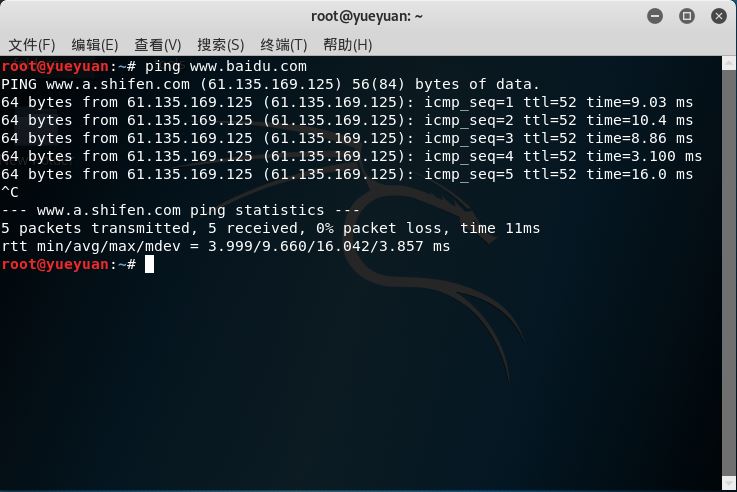

1.1ICMP Ping命令

使用命令ping www.baidu.com:

1.2metasploit中的模塊

位于modules/auxiliary/scanner/discovery 主要有 arp_sweep, ipv6_multicast_ping, ipv6_neighbor, ipv6_neighbor_router_advertisement, udp_probe,udp_sweep.

下面以arp_sweep為例,arp_sweep使用ARP請求枚舉本地局域網的活躍主機,即ARP掃描器 udp_sweep 使用UDP數據包探測。

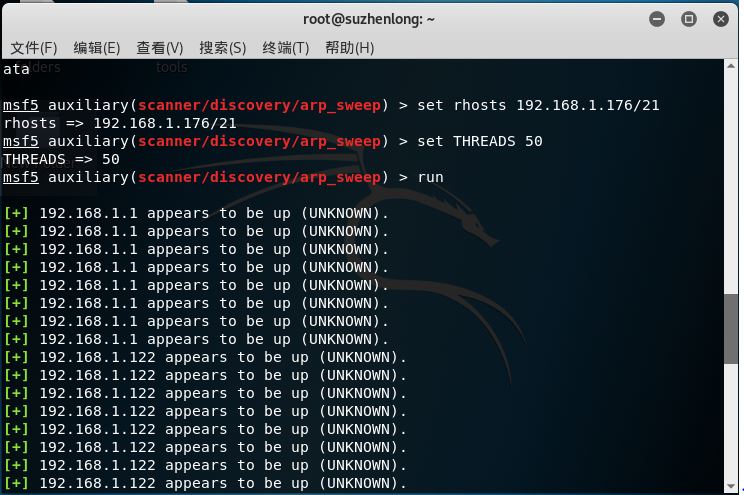

(1) arp_sweep模塊

打開msfconsole,依次輸入:

進入arp_sweep 模塊

查詢模塊參數

用set進行hosts主機段設置

加快掃描速度

執行run進行掃描

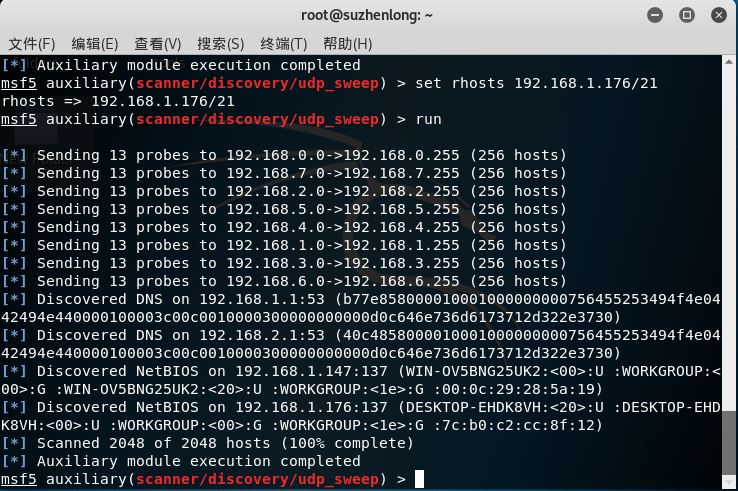

(2) udp_sweep 模塊

跟arp_sweep模塊步驟一樣

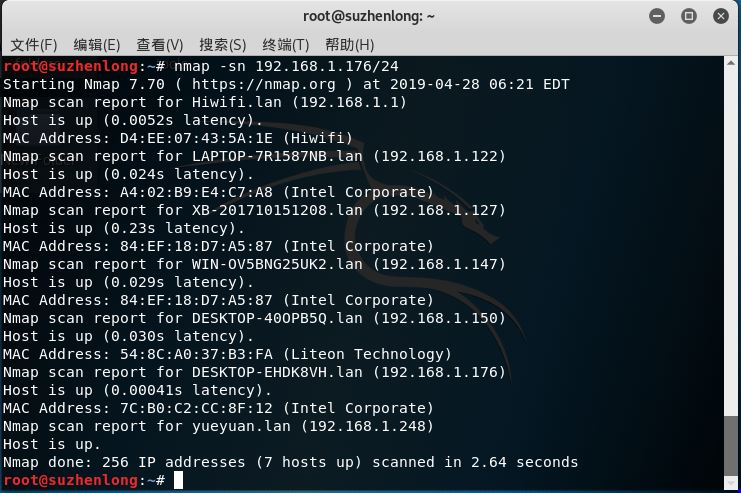

1.3 nmap的使用

原理:nmap -sn參數可以用來探測某網段的活躍主機

方法:輸入命令nmap -sn ...

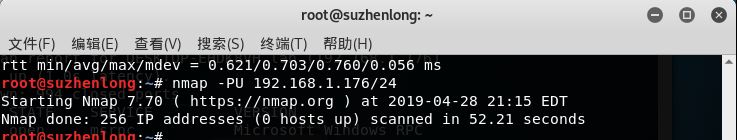

2.端口掃描

nmap -PU

原理:nmap -PU參數是對UDP端口進行探測,與udp_sweep模塊功能相同。

方法:輸入命令nmap -PU ...

3. 版本探測

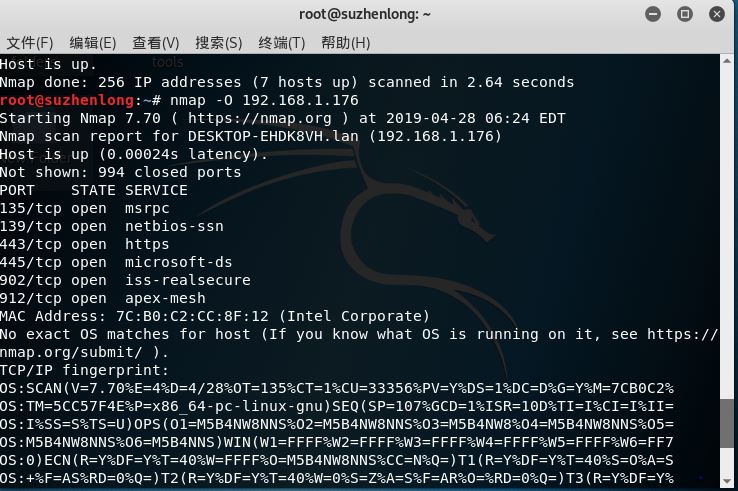

3.1 nmap -O

原理:nmap -O選項讓Nmap對目標的操作系統進行識別,獲取目標機的操作系統和服務版本等信息

方法:輸入命令nmap -O ...

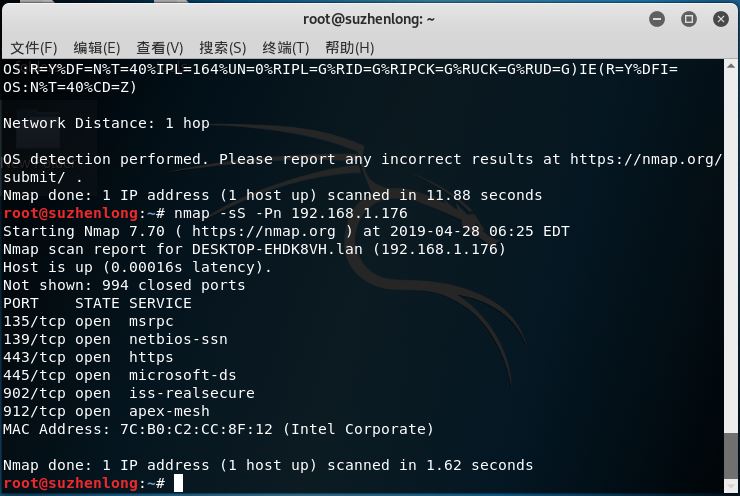

3.2 使用nmap -sS選項進行TCP SYN掃描

在Linux下使用nmap -sS -Pn ...命令,其中-sS是TCP SYN掃描,-Pn是在掃描之前,不發送ICMP echo請求測試目標:

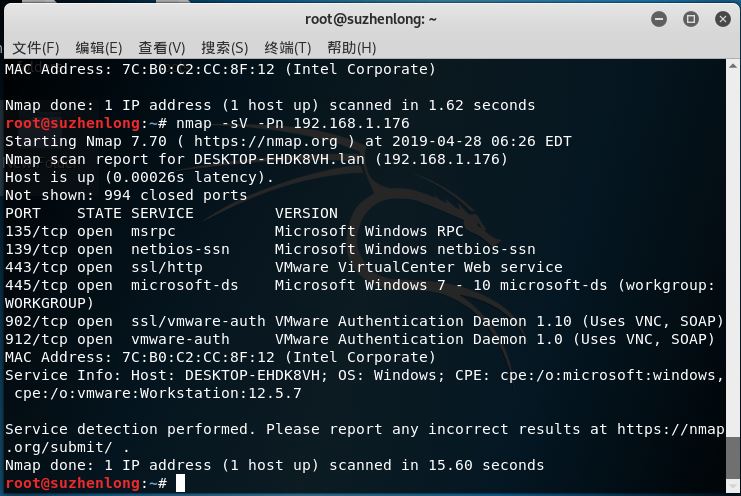

3.3使用-sV查看目標機子的詳細服務信息

在Linux下使用nmap -sV -Pn ...命令,其中-sV用來查看目標機子的詳細服務信息:

4. 具體服務的查點

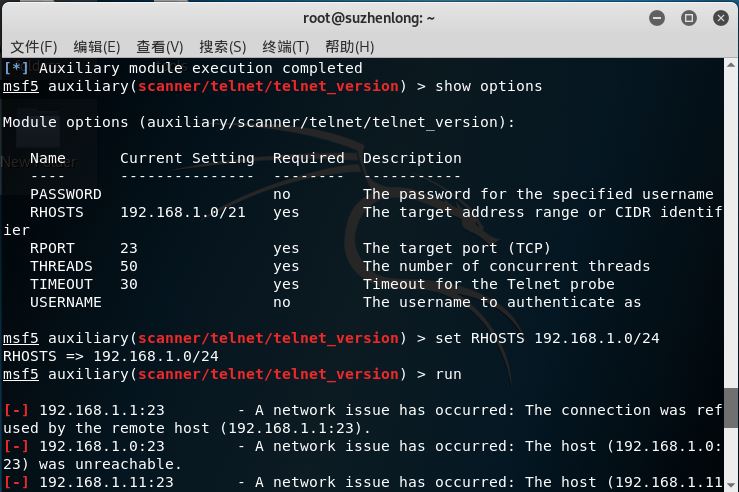

4.1 Telnet服務掃描

進入telnet模塊

掃描網段

set THREADS 提高查詢速度

run

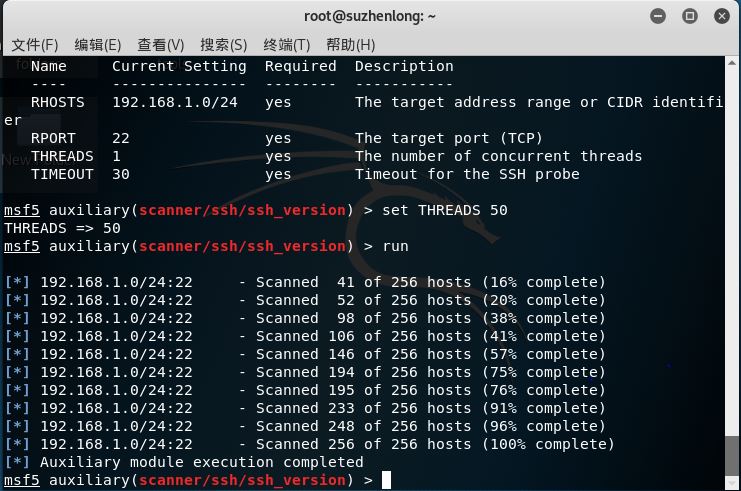

4.2

使用auxiliary/scanner/ssh/ssh_version模塊

show options

set RHOSTS

提高查詢速度

run

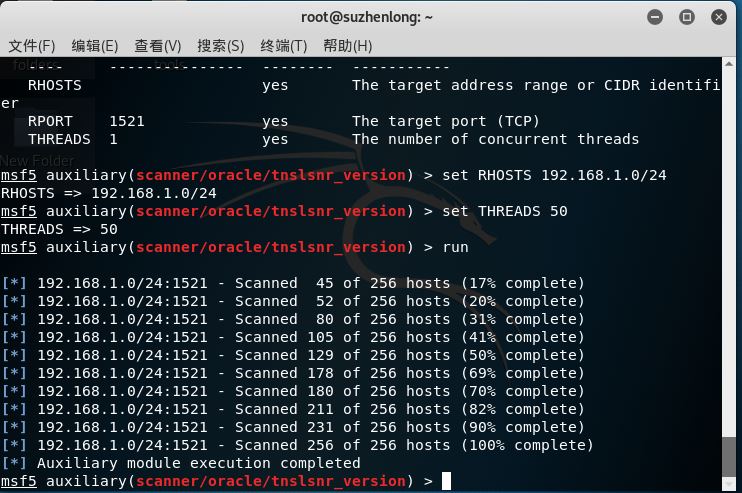

4.3

use auxiliary/scanner/oracle/tnslsnr_version

msf auxiliary(scanner/oracle/tnslsnr_version) > show options

msf auxiliary(scanner/oracle/tnslsnr_version) > set RHOSTS ...

msf auxiliary(scanner/oracle/tnslsnr_version) > set THREADS ...

msf auxiliary(scanner/oracle/tnslsnr_version) > run

四、漏洞掃描:會掃,會看報告,會查漏洞說明,會修補漏洞(以自己主機為目標)

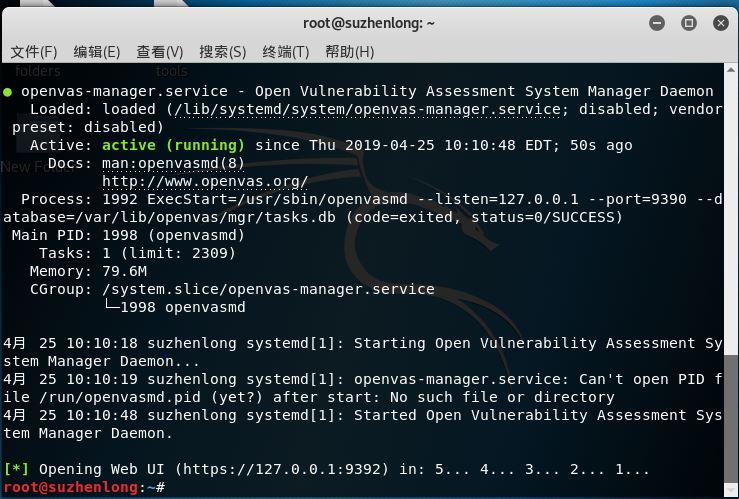

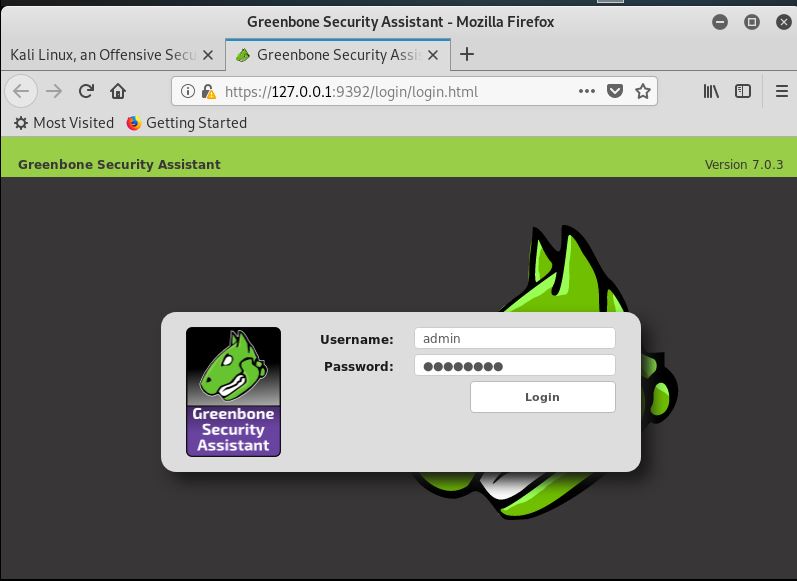

1. 使用openvas-start開啟服務,會自動打開瀏覽器主頁https://127.0.0.1:9392

2. 新建任務,開始掃描

進入后點擊Task Wizard新建一個任務向導,在欄里輸入待掃描主機的IP地址,并單擊Start Scans確認,開始掃描。

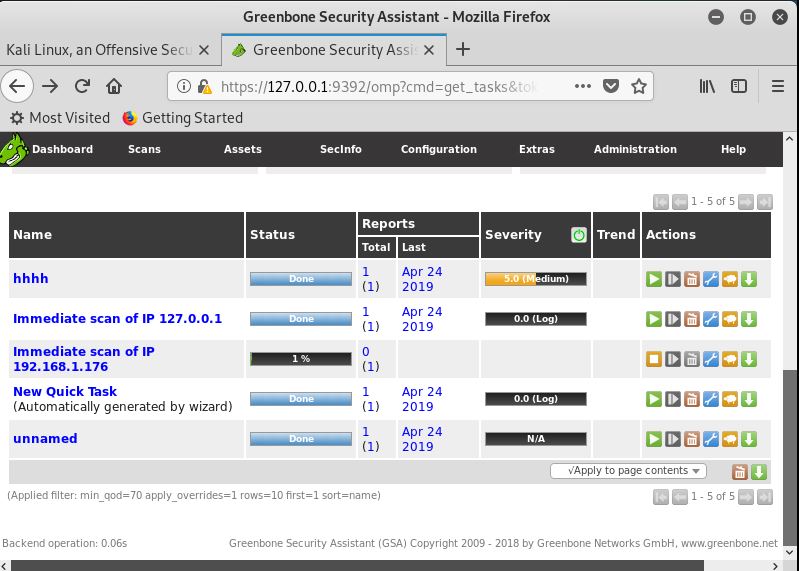

在菜單欄選擇Tasks:

幾分鐘后,掃描完成:

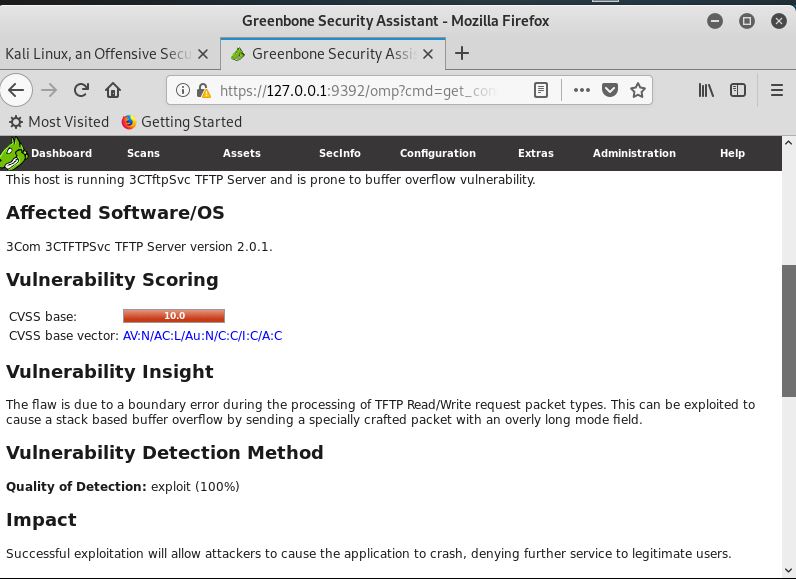

3. 查看并分析掃描結果

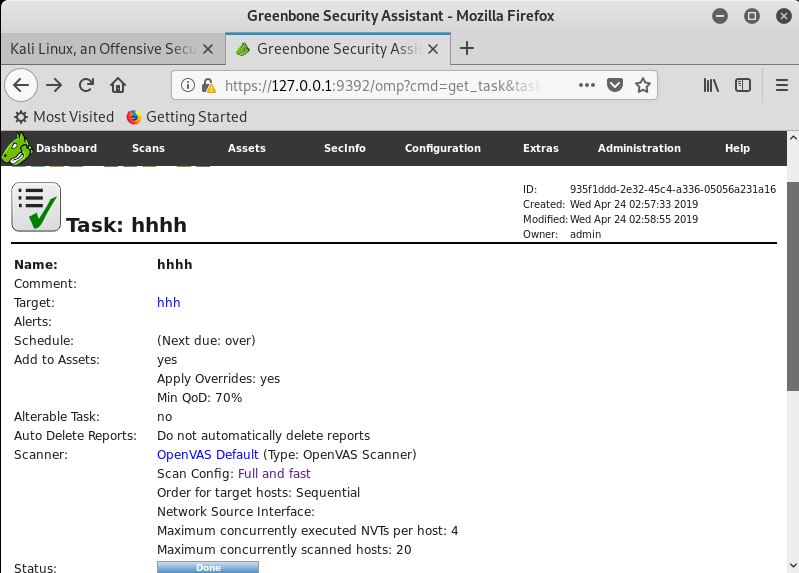

打開該掃描結果的詳細信息,如下圖所示:

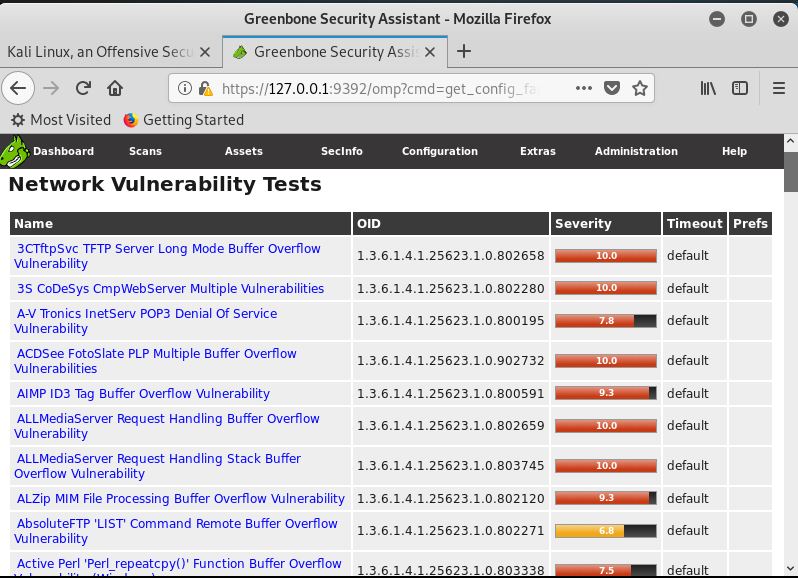

點擊Full and fast:

以Buffer overflow為例,點進去查看詳細結果:

其中標注了危險等級。

3.3.實驗總結與體會

本次實驗總體上來說還是比較簡單的,主要是在openvas那里花費了大量的時間,總是報錯,最后還是比較順利的完成了任務。

_蘋果MAC_操作系統_腳本之家)

)

——監聽器(Listener)學習二)