目錄

?賬號管理、認證授權??ELK-IIS-01-01-01

?ELK-IIS-01-01-02

ELK-IIS-01-01-03

?ELK-IIS-01-01-04

日志配置??ELK-IIS-02-01-01

?ELK-IIS-02-01-02

????????ELK-IIS-02-01-03

通信協議??ELK-IIS-03-01-01

設備其他安全要求?ELK-IIS-04-01-01

????????ELK-IIS-04-01-02

???????ELK-IIS-04-01-03

????????ELK-IIS-04-01-04

???????ELK-IIS-04-01-05

本文檔是Windows 操作系統的對于IIS服務IIS應用服務在安全等方面的安全配置要求,對系統的安全配置審計、加固操作起到指導性作用。

?賬號管理、認證授權??ELK-IIS-01-01-01

| 編號 | ELK-IIS-01-01-01 |

| 名稱 | 為不同的網站分配不同的賬號權限 |

| 實施目的 | 根據不同類型用途設置不同的帳戶賬號,提高系統,網站程序安全性。 |

| 問題影響 | 賬號混淆,權限不明確,存在越權使用的可能。 |

| 系統當前狀態 |

2、啟動WWW服務屬性頁;?? |

| 實施步驟 | Cmd下創建一個賬號Users用戶組的賬號,然后網站屬性,目錄安全性,身份驗證和訪問權限,編輯,把剛才創建的賬號加到匿名訪問那里。 |

| 回退方案 | 刪除新增加的帳戶 |

| 判斷依據 | 標記用戶用途,定期建立用戶列表,比較是否有非法用戶 |

| 實施風險 | 低 |

| 重要等級 | ★★★ |

| 備注 |

?ELK-IIS-01-01-02

| 編號 | ELK-IIS-01-01-02 |

| 名稱 | 登陸認證的安全性 |

| 實施目的 | 取消Web的匿名服務 |

| 問題影響 | Web服務器帶來安全性問題。 |

| 系統當前狀態 |

|

| 實施步驟 | 安裝IIS后產生的匿名用戶IUSR_Computername(密碼隨機產生),其匿名訪問給Web服務器帶來潛在的安全性問題,應對其權限加以控制。如無匿名訪問需要,可取消Web的匿名服務。具體方法:?? |

| 回退方案 | 恢復匿名訪問 |

| 判斷依據 | 查看服務看是否取消了 |

| 實施風險 | 低 |

| 重要等級 | ★ |

| 備注 |

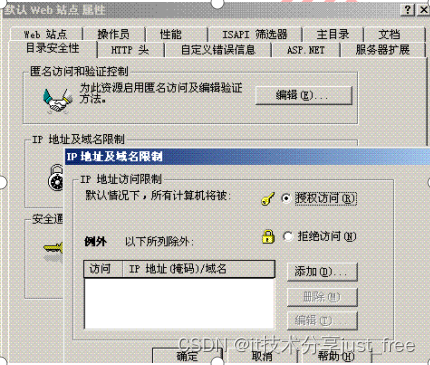

ELK-IIS-01-01-03

| 編號 | ELK-IIS-01-01-03 |

| 名稱 | IP地址的控制 |

| 實施目的 | 阻止非法IP訪問 |

| 問題影響 | Web服務器帶來安全性問題。 |

| 系統當前狀態 | 查看Internet 信息服務(IIS)管理器配置是否與原來相同 |

| 實施步驟 |

開始->管理工具->Internet 信息服務(IIS)管理器 選擇相應的站點,然后右鍵點擊“屬性” |

| 回退方案 | 取消IP訪問控制 |

| 判斷依據 | 1、判定條件 需要限制訪問源的話進行ip范圍限制。 2、檢測操作 開始->管理工具->Internet 信息服務(IIS)管理器 選擇相應的站點,然后右鍵點擊“屬性”。檢查是否進行了ip的限制。 |

| 實施風險 | 低 |

| 重要等級 | ★ |

| 備注 |

?ELK-IIS-01-01-04

| 編號 | ELK-IIS-01-01-04 |

| 名稱 | 密碼復雜度 |

| 實施目的 | 防止非法訪問。 |

| 問題影響 | 非法訪問攻擊。 |

| 系統當前狀態 | 查看密碼必須符合復雜性要求是否與原來配置相同。 |

| 實施步驟 | 1、參考配置操作 進入“控制面板->管理工具->本地安全策略”,在“帳戶策略->密碼策略”:“密碼必須符合復雜性要求”選擇“已啟動” |

| 回退方案 | 恢復到原來默認的狀態。 |

| 判斷依據 | 1、判定條件 “密碼必須符合復雜性要求”選擇“已啟動” 2、檢測操作 進入“控制面板->管理工具->本地安全策略”,在“帳戶策略->密碼策略”:查看是否“密碼必須符合復雜性要求”選擇“已啟動” |

| 實施風險 | 中 |

| 重要等級 | ★ |

| 備注 |

日志配置??ELK-IIS-02-01-01

| 編號 | ELK-IIS-02-01-01 |

| 名稱 | 調整IIS日志 |

| 實施目的 | 默認的日志不會為我們搜索黑客記錄提供很大的幫助,所以我們必須擴展W3C日志記錄格式 |

| 問題影響 | 給Web服務器帶來安全性問題。 |

| 系統當前狀態 |

|

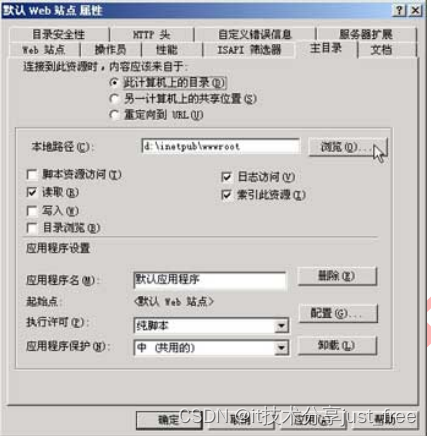

| 實施步驟 | 1、右檢查是否啟用了日志記錄,右鍵單擊所述站點,然后從上菜單中選擇啟用“屬性→Web 站點→啟用日志記錄”復選框。 2、開始->管理工具->Internet 信息服務(IIS)管理器 選擇相應的站點,然后右鍵點擊“屬性”。 IIS安裝后的默認主目錄是“%system%Inetpubwwwroot”,為更好地抵抗踩點、刺探等攻擊行為,應該更改主目錄位置,如下圖所示:  |

| 回退方案 | 恢復IIS日志路徑到C:\WINDOWS\system32\LogFiles目錄。 |

| 判斷依據 | 是否啟用了W3C日志記錄,和日志路徑是否更改。 |

| 實施風險 | 高 |

| 重要等級 | ★ |

| 備注 |

????????ELK-IIS-02-01-02

| 編號 | ELK-IIS-02-01-02 |

| 名稱 | IIS記錄安全事件安全基線要求項 |

| 實施目的 | 設備應配置日志功能,記錄與設備相關的安全事件。 |

| 問題影響 | 非法訪問攻擊。 |

| 系統當前狀態 | 查看本地策略是否與原來相同。 |

| 實施步驟 | 1、參考配置操作 (1)進入“控制面板->管理工具->本地安全策略”,在“本地策略->審核策略”中配置相應 “審核對象訪問”、“審核目錄服務器訪問”、“審核系統事件”、“審核帳號管理”、“審核過程追蹤”選項。 (2)運行IIS管理器->“Internet信息服務”->“應用相關站點”屬性->“網站”->“屬性”->“高級”,選擇“時間”、“日期”、“擴展屬性”是否選擇 |

| 回退方案 | 恢復到原來默認的狀態。 |

| 判斷依據 | 1、判定條件 確定系統相關“審核策略”。 確定IIS相關“站點屬性”日志詳細記錄。 2、檢測操作 進入“控制面板->管理工具->本地安全策略”,查看“本地策略->審核策略”配置“成功”、“失敗”的選擇記錄。 |

| 實施風險 | 中 |

| 重要等級 | ★ |

| 備注 |

????????ELK-IIS-02-01-03

| 編號 | ELK-IIS-02-01-03 |

| 名稱 | 日志訪問權限 |

| 實施目的 | 設備應配置權限,控制對日志文件讀取、修改和刪除等操作。 |

| 問題影響 | 惡意修改日志。 |

| 系統當前狀態 | 查看審核策略更改是否與原來相同 |

| 實施步驟 | 1、參考配置操作 進入“控制面板->管理工具->本地安全策略”,在“本地策略->審核策略”中配置相應“審核策略更改”配置相應選項。 |

| 回退方案 | 恢復到原來默認的狀態。 |

| 判斷依據 | 1、判定條件 確定系統相關“審核策略” 2、檢測操作 進入“控制面板->管理工具->本地安全策略”,在“本地策略->審核策略”中配置相應“審核策略更改”選項選擇狀態。 |

| 實施風險 | 中 |

| 重要等級 | ★ |

| 備注 |

通信協議??ELK-IIS-03-01-01

| 編號 | ELK-IIS-03-01-01 |

| 名稱 | IIS服務SSL身份訪問認證 |

| 實施目的 | 非法訪問。 |

| 問題影響 | 惡意訪問,非法攻擊。 |

| 系統當前狀態 | 查看Internet信息服務”->“Web站點的屬性頁” ->“目錄安全性”選項->單擊“密鑰管理器配置是否與原來相同。 |

| 實施步驟 | IIS的身份認證除了匿名訪問、基本驗證和Windows NT請求/響應方式外,還有一種安全性更高的認證:通過SSL(Security Socket Layer)安全機制使用數字證書,以此提升IIS應用的身份訪問安全性。 啟動“Internet信息服務”->“Web站點的屬性頁” ->“目錄安全性”選項->單擊“密鑰管理器”通過密鑰管理器生成密鑰對文件和請求文件;從身份認證權限中申請一個證書;?通過密鑰管理器在服務器上安裝證書激活Web站點的SSL安全性。?? |

| 回退方案 | 恢復到原來默認的狀態。 |

| 判斷依據 | 1、判定條件 登錄“Internet信息服務”->“Web站點的屬性頁” ->“目錄安全性”->“編輯”查看SSL相應選項選擇狀態。 2、檢測操作 (1)登錄“Internet信息服務”->“Web站點的屬性頁” ->“目錄安全性”->“編輯”查看SSL相應選項選擇狀態。 (2)配置相應SSL身份認證后,分別以普通身份及基于SSL證書方式分別登錄Web應用,查看登錄狀態。 |

| 實施風險 | 中 |

| 重要等級 | ★ |

| 備注 |

設備其他安全要求?ELK-IIS-04-01-01

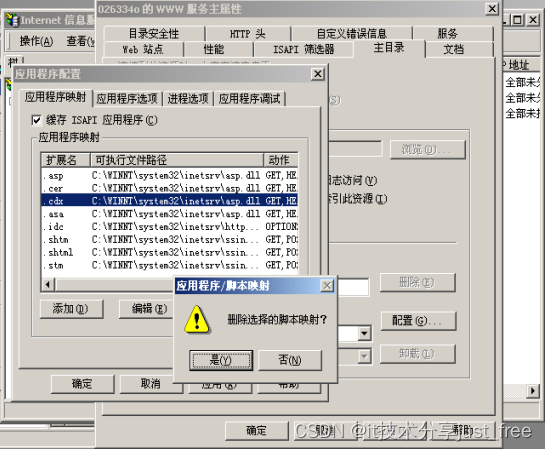

| 編號 | ELK-IIS-04-01-01 |

| 名稱 | 文件安全配置要求:刪除不必要的腳本影射。 |

| 實施目的 | 阻止除指定文件外非法運行 |

| 問題影響 | 給Web服務器帶來安全性問題。 |

| 系統當前狀態 |

|

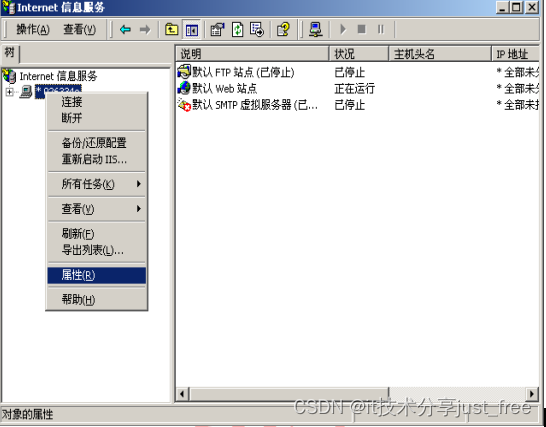

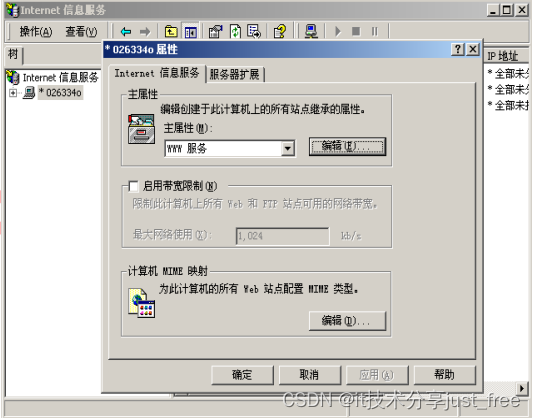

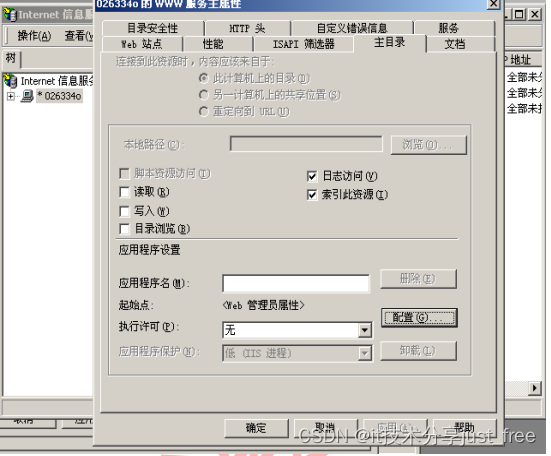

| 實施步驟 | 1、參考配置操作 開始->管理工具->Internet 信息服務(IIS)管理器 選擇相應的站點,然后右鍵點擊“屬性”?-〉編輯 -〉根目錄 -〉配置,然后從列表中刪除以下不必要的腳本,包括:.htr、idc、.stm、.shtm、.shtml、.printer、.htw、.ida 和.idq。 刪除的原則:只保留需要的腳本映射。 配置方法: 從“Internet 服務管理器”中:選擇計算機名,點鼠標右鍵,選擇屬性:  然后選擇編輯:  然后選擇主目錄,點擊配置:  選擇需要刪除的擴展名,點擊刪除:(以下圖示僅供參考,依據實際需求操作)  選擇需要刪除的擴展名,點擊刪除:(以下圖示僅供參考,依據實際需求操作) |

| 回退方案 | 恢復IIS擴展映射。 |

| 判斷依據 | 指定的映射外是否能運行。 |

| 實施風險 | 高 |

| 重要等級 | ★ |

| 備注 |

????????ELK-IIS-04-01-02

| 編號 | ELK-IIS-04-01-02 |

| 名稱 | 關閉并刪除默認站點 |

| 實施目的 | 阻止除指定文件外運行。 |

| 問題影響 | 給Web服務器帶來安全性問題。 |

| 系統當前狀態 |

|

| 實施步驟 | 默認FTP站點 |

| 回退方案 | 重新啟動默認的FTP、WEB站點。 |

| 判斷依據 | 訪問默認的站點 |

| 實施風險 | 低 |

| 重要等級 | ★★ |

| 備注 |

???????ELK-IIS-04-01-03

| 編號 | ELK-IIS-04-01-03 |

| 名稱 | 更改內容或文件的內容屬性 |

| 實施目的 | 防止非法用戶非法進入網站。 |

| 問題影響 | 非法用戶非法進入網站 |

| 系統當前狀態 |

2、啟動WWW服務屬性頁; |

| 實施步驟 |

|

| 回退方案 | 恢復到原來默認的狀態。 |

| 判斷依據 | 嘗試寫入文件。 |

| 實施風險 | 高 |

| 重要等級 | ★★ |

| 備注 |

????????ELK-IIS-04-01-04

| 編號 | ELK-IIS-04-01-04 |

| 名稱 | 設置WEB目錄所在的文件系統為NTFS |

| 實施目的 | 為防止目錄和文件的非法修改,和對訪問控制的實現 |

| 問題影響 | 非法修改文件、目錄、非法訪問。 |

| 系統當前狀態 | 查看WEB目錄所在分區屬性 |

| 實施步驟 | 將 FAT 卷轉換成 NTFS。 CONVERT volume /FS:NTFS [/V] [/CvtArea:filename] [/NoSecurity] [/X] ??volume ?????指定驅動器號(后面跟一個冒號)、 ??????????????裝載點或卷名。 ??/FS:NTFS ???指定要被轉換成 NTFS 的卷。 ??/V ?????????指定 Convert 應該用詳述模式運行。 ??/CvtArea:filename ??????????????將根目錄中的一個接續文件指定為 ??????????????NTFS 系統文件的占位符。 ??/NoSecurity 指定每個人都可以訪問轉換的文件 ??????????????和目錄的安全設置。 ??/X ?????????如果必要,先強行卸載卷。 ??????????????該卷的所有打開的句柄則無效。 |

| 回退方案 | 無 |

| 判斷依據 | 嘗試非法修改文件、目錄。 |

| 實施風險 | 高 |

| 重要等級 | ★★ |

| 備注 |

???????ELK-IIS-04-01-05

| 編號 | ELK-IIS-04-01-05 |

| 名稱 | 重定義錯誤信息 |

| 實施目的 | 防止泄露網站信息。 |

| 問題影響 | 被黑客得到網站有用信息、 |

| 系統當前狀態 | 1、啟動ISM(Internet服務器管理器);?? 3、設置各錯誤信息的頁面。 |

| 實施步驟 | 也可以在WEB的配置文件中自行定義 ASP.net? 如 <configuration> 很多文章講了怎樣防止數據庫不被下載都不錯的,只要記住一點 .不要改成asp就可以了,不然給你放一個一句話木馬讓你死的很難看,再著在IIS中將HTTP404.500等 Object Not Found出錯頁面通過URL重定向到一個定制HTM文件,這樣大多數的暴庫得到的都是你設置好的文件,自然就掩飾了數據庫的地址還能防止一些菜鳥sql 注射。 |

| 回退方案 | 恢復到原來默認的狀態。 |

| 判斷依據 | 訪問錯誤頁面。 |

| 實施風險 | 中 |

| 重要等級 | ★ |

| 備注 |

toDownload.do接口存在任意文件讀取漏洞 附POC)

)