為什么需要專業的安全防護?

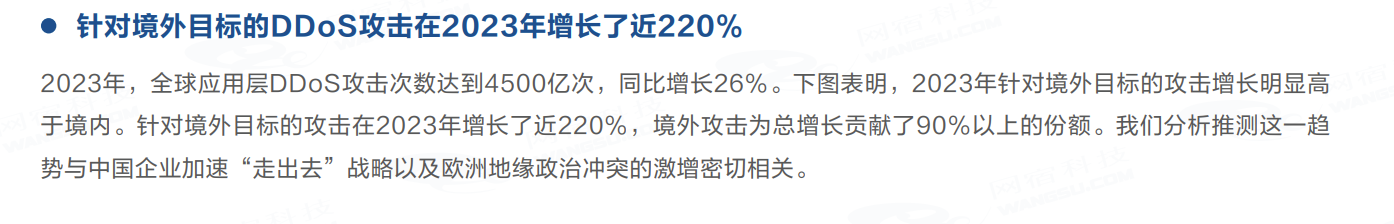

在當今數字化時代,網站面臨的安全威脅日益增多。據統計,2023年全球Web應用程序攻擊超7千億次,持續快速增長。

其中最常見的包括:

- DDoS攻擊:通過海量請求使服務器癱瘓

- Web應用攻擊:如SQL注入、XSS跨站腳本等

- 惡意爬蟲:竊取數據或消耗服務器資源

EdgeOne產品優勢

邊緣安全加速平臺 EO(Tencent Cloud EdgeOne,下文簡稱為 EdgeOne)是國內首款基于全新架構的真正一體化的邊緣安全加速平臺。提供全面的安全防護、網絡&應用性能加速、領先的邊緣計算和完善的監控運營分析能力。EdgeOne提供了一站式的安全防護解決方案,相比傳統安全產品具有以下優勢:

- 零部署成本:無需安裝任何軟件或硬件

- 智能防護:基于AI的實時威脅檢測

- 干凈流量計費:攔截的攻擊流量不計費

- 可視化控制:直觀的攻擊數據報表

一、邊緣安全加速平臺EO配置

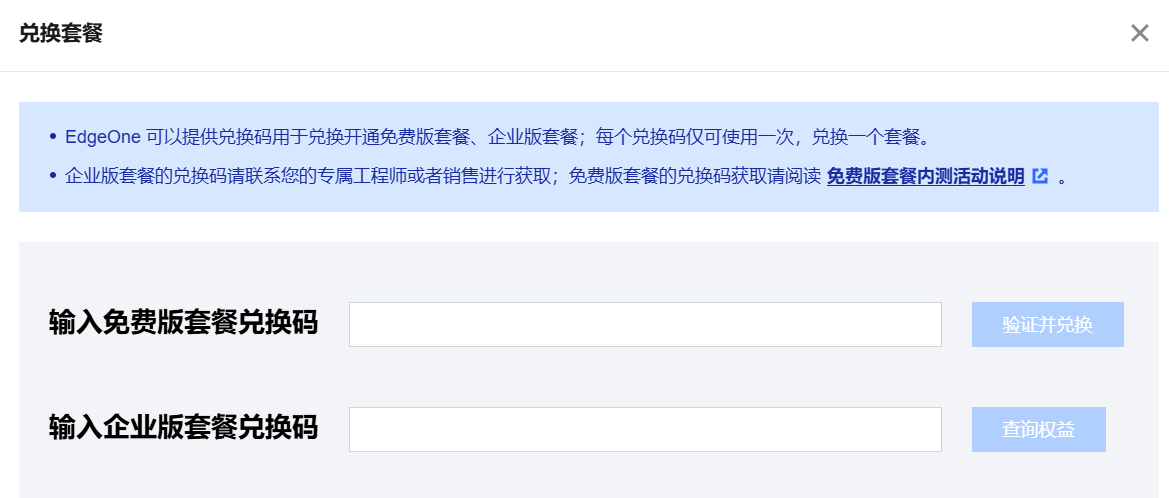

近期EdgeOne有活動,可以免費獲取兌換碼下面是兩種兌換的方式:

EdgeOne 產品當前和國內部分 KOL 進行合作,國內用戶可以關注 EdgeOne 相關內容,在合作的 KOL 處獲取兌換碼:或參與騰訊云會員中心活動,曬單得 EdgeOne 免費版套餐兌換碼。

獲取兌換碼后,在邊緣安全加速平臺 EO 控制臺找到套餐管理,并進行兌換

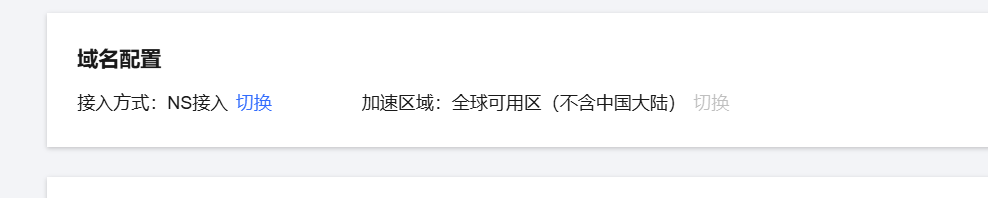

兌換后,選擇接入方式和加速區域

選擇加速區域,加速區域主要用于分配服務當前站點的節點資源,各加速區域的區別如下和域名備案要求如下:

| 加速區域 | 說明 |

|---|---|

| 中國大陸可用區 | 選擇加速區域為中國大陸可用區時,EdgeOne 將為站點下的域名分配使用中國大陸可用區的節點提供安全加速服務,選擇該區域加速時,接入域名需完成工信部備案,如果域名未備案,請參考 備案流程 完成域名備案。 |

| 全球可用區 | 選擇加速區域為全球可用區時,EdgeOne 將為站點下的域名分配使用全球可用區的節點提供安全加速服務,選擇該區域加速時,接入域名需完成工信部備案,如果域名未備案,請參考 備案流程 完成域名備案。 |

| 全球可用區(不含中國大陸) | 選擇加速區域為全球可用區(不含中國大陸)時,EdgeOne 將為站點下的域名分配使用除中國大陸可用區外的其他節點提供安全加速服務,選擇該區域加速時,接入域名不要求工信部備案。 |

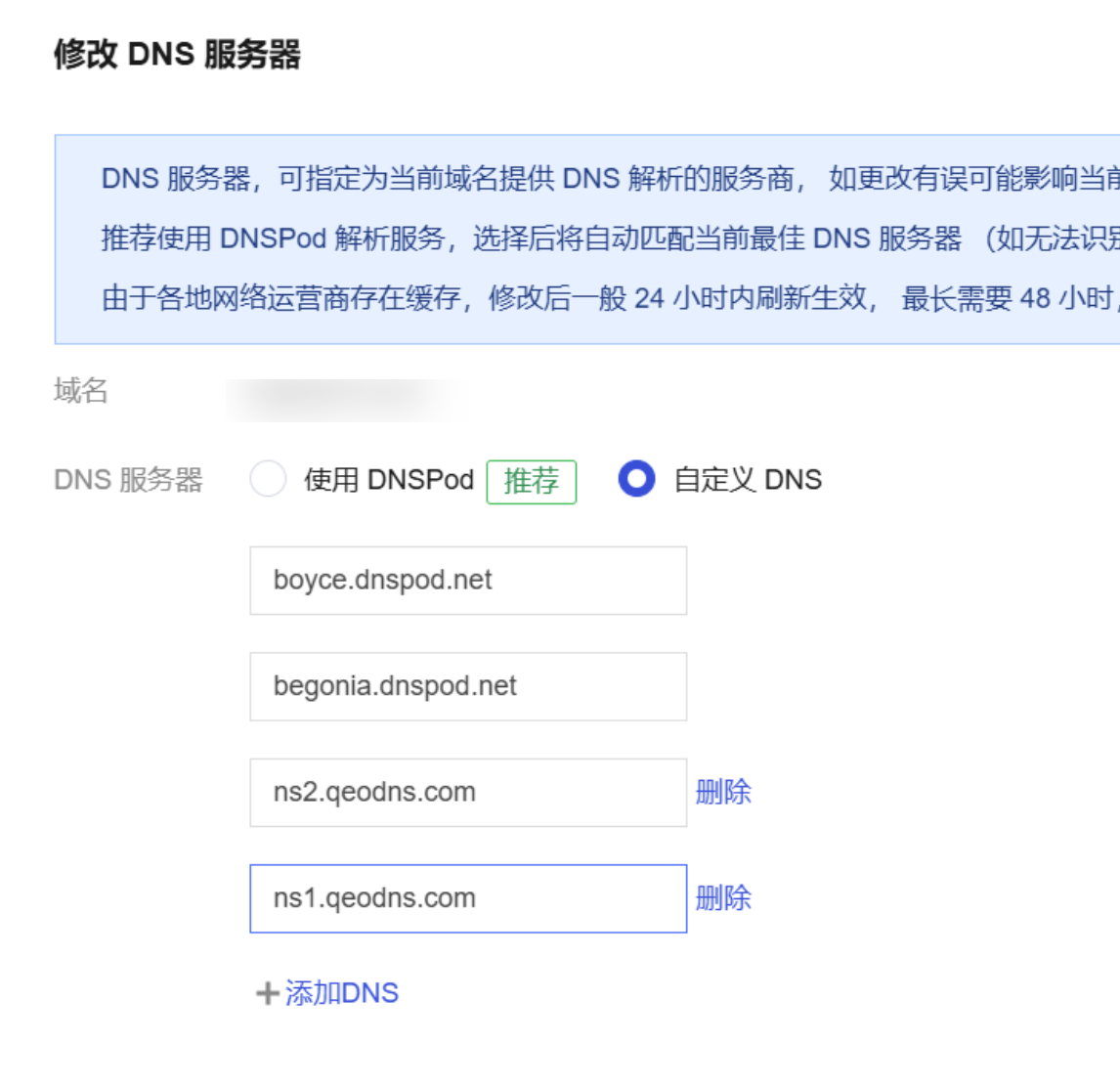

選擇接入模式,EdgeOne 提供了三種接入模式,分別為 NS 接入模式、CNAME 接入模式和 DNSPod 托管接入,不同的接入模式區別如下:

| 模式 | NS 接入(推薦) | CNAME 接入 | DNSPod 托管接入 |

|---|---|---|---|

| 適用場景 | 可修改原有域名解析服務商,將域名解析托管至 EdgeOne。 | 當前域名已托管在其他域名解析服務商處,不希望更改原有解析服務商。 | 當域名托管在騰訊云 DNSPod 時,建議使用該模式接入。 |

| 接入方式 | 只需要去原域名解析服務商修改一次 DNS 服務器,托管域名解析后可針對域名一鍵開啟安全加速。 | 每次新增子域名并開啟加速時,都需要去相應的 DNS 解析服務商添加一次 CNAME 記錄。 | 在域名已托管在騰訊云 DNSPod 內且狀態為已生效的情況下,選擇該模式經 EdgeOne 后臺驗證后,可直接完成接入。 |

| 驗證方式 | 需修改原有 NS 服務器至 EdgeOne 指定的地址。 | 通過添加 DNS 記錄或者文本驗證的方式驗證主域名歸屬權。 | 無需歸屬權校驗。 |

| 優勢 | 域名開啟加速后,可直接解析出 A 記錄指向最近的 EdgeOne 邊緣節點。 | 域名開啟加速后,通過 Cname 調度至最近的 EdgeOne 邊緣節點。 | 域名開啟加速后,通過 CNAME 調度至最近的 EdgeOne 邊緣節點。 |

這里選擇NS和全球可用區(不含中國大陸)

下一步按照提示,修改DNS服務器

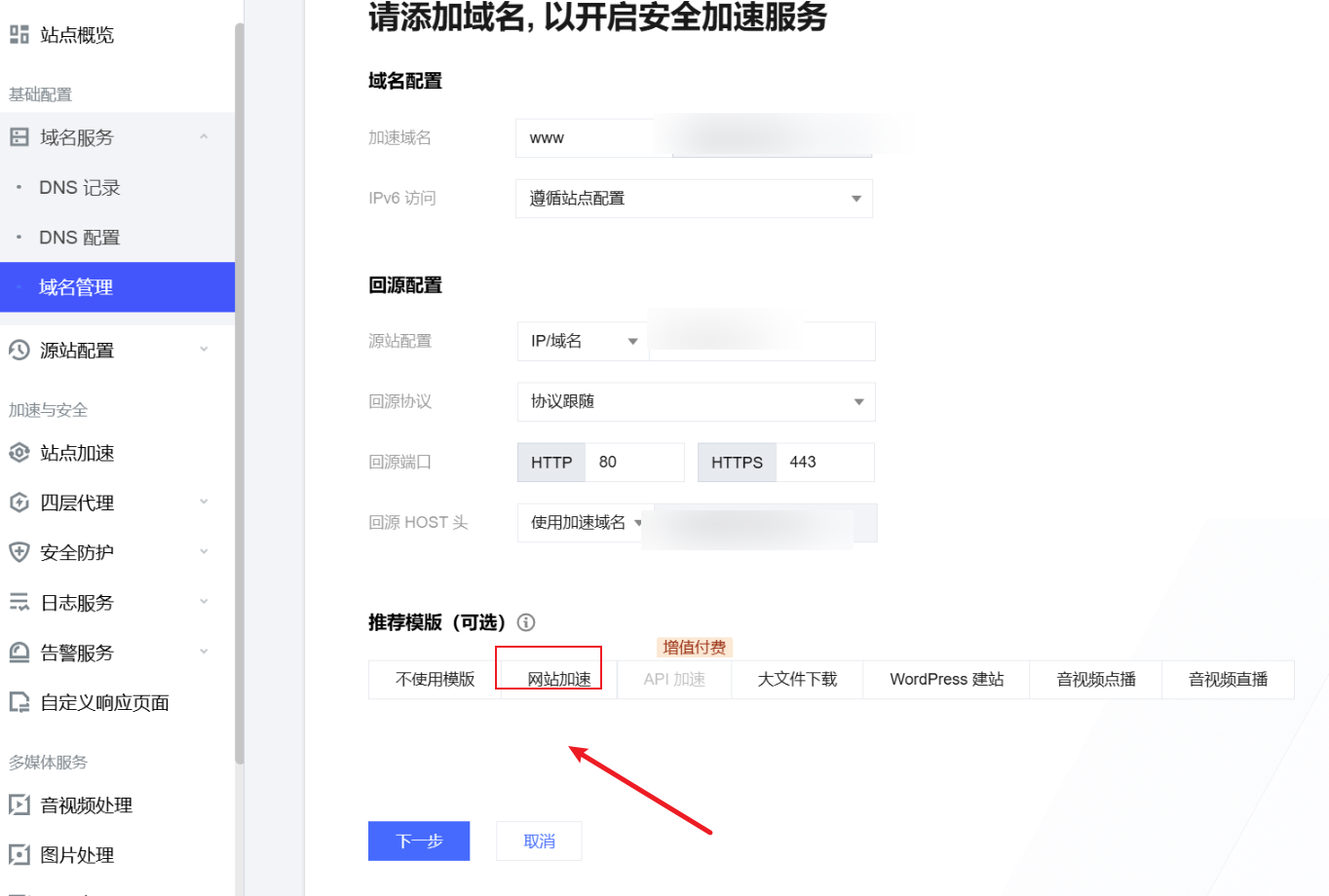

之后在DNS記錄添加為加速域名,并根據個人情況合理配置相關內容

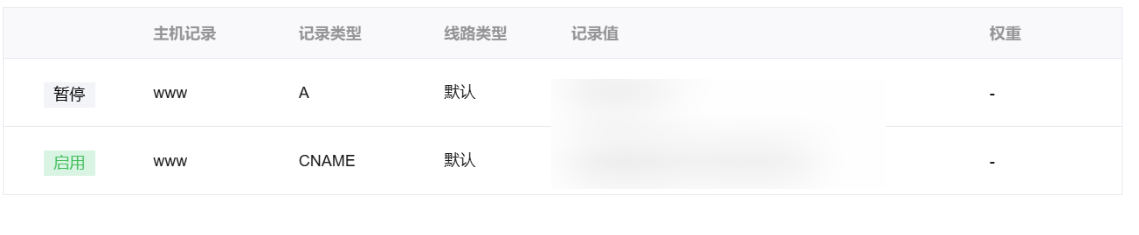

最后添加一下CNAME

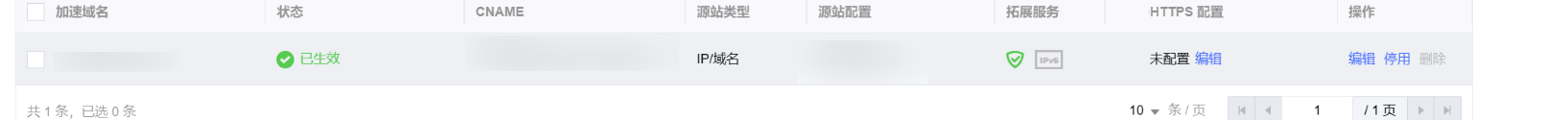

完成上面的步驟就可以開啟EO加速了

開啟后,回到EdgeOne服務總覽,點擊剛剛加速的站點

二、Web防護配置

選擇剛剛開啟EO加速的站點,進入安全防護→Web防護

自定義規則可以讓用戶根據個人需求特點重點防護,其中包含了基礎訪問規則和精確匹配規則,基礎訪問可以進行簡單的防護例如黑白名單等,精確匹配規則相對更加具體完善,有需求的可以自行升級

速率限制功能可以防止惡意用戶或爬蟲通過高頻訪問消耗服務器資源。用戶可以設置:

- 請求頻率閾值:如每秒最大請求數。

- 觸發后的處理方式:如返回429狀態碼或展示自定義攔截頁面。

Bot管理功能可以識別并管理自動化程序的訪問行為:

- 合法Bot:如搜索引擎爬蟲,允許其正常訪問。

- 惡意Bot:如數據爬取工具,限制或攔截其訪問。

- 動態調整:根據Bot行為實時調整策略,確保防護效果

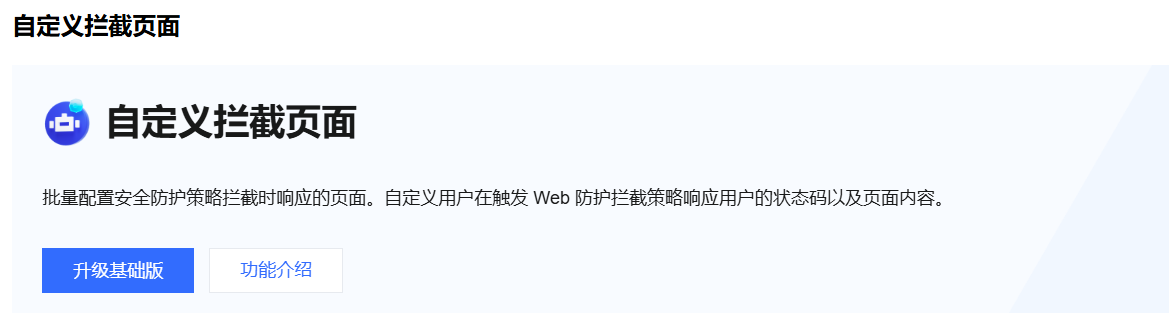

自定義攔截頁面是為了當用戶觸發防護規則時,可以展示自定義的攔截頁面:

- 內容自定義:支持添加品牌Logo、提示信息等。

- 多語言支持:滿足全球用戶的需求。

- 動態提示:根據觸發規則展示不同的提示信息。

三、DDoS 防護防護配置

獨立 DDoS 防護可針對業務防護需求,提供靈活的 DDoS 自定義防護和流量管控策略,可根據特殊業務特點靈活設置,應對不斷變化的攻擊手法。對于四層代理實例,支持以下自定義規則能力配置:

| 防護模塊 | 功能說明 |

|---|---|

| IP 黑白名單 | 在 DDoS 攻擊中通過匹配 IP 黑白名單的方式來限制對 EdgeOne 站點的訪問。 |

| 端口過濾 | 在 DDoS 攻擊中通過自定義端口規則,限制指定端口范圍訪問 EdgeOne 站點。 |

| 協議封禁 | 可配置僅允許用戶通過指定協議訪問 EdgeOne 站點。 |

| 連接類攻擊防護 | 支持對連接型攻擊進行防護,對連接行為異常的客戶端自動封禁。 |

| 特征過濾 | 在 DDoS 攻擊中支持針對 IP、TCP 及 UDP 報文頭或載荷中的特征自定義攔截策略。 |

| 區域封禁 | 在 DDoS 攻擊中通過匹配區域的方式來限制對 EdgeOne 站點的訪問。 |

四、源站防護配置

源站防護是EdgeOne的一項重要功能,旨在保護用戶的源站服務器免受直接攻擊

- 隱藏源站IP:通過EdgeOne的邊緣節點代理訪問,隱藏源站真實IP。

- 訪問控制:僅允許EdgeOne節點訪問源站,其他請求將被攔截。

- 流量過濾:過濾惡意流量,僅將合法請求轉發至源站。

開啟源站防護配置,點擊立即使用

勾選需要防護的域名

開啟后源站IP不暴露,攻擊者無法直接攻擊源站,同時減少負載:惡意流量在邊緣節點被攔截,減輕源站壓力。

五、告警通知推送配置

Web 安全監控規則可提供實時、定制化的安全事件通知,并支持 Webhook 推送,使告警與常用企業通訊工具無縫對接,提高安全運維效率,幫助快速發現并應對潛在風險。同時可以根據業務需求和風險評估,靈活配置監控范圍、閾值和告警頻率。

官方提供了一個案例:場景一:監控站點遭遇 CC 攻擊事件并在 5 分鐘內告警

金融站點www.example.com可在EdgeOne控制臺配置CC攻擊告警:當10秒內攻擊超過5萬次(即5000QPS)時,立即通過消息中心推送告警,滿足5分鐘快速響應的合規要求。

六、EdgeOne安全防護核心優勢

| 防護層級 | 防護類型 | 防護能力 |

|---|---|---|

| 網絡層 | DDoS防護 | 抵御SYN Flood/UDP Flood等 |

| 應用層 | WAF | 防護OWASP Top 10漏洞 |

| 業務層 | CC/Bot防護 | 防止業務濫用 |

與傳統方案對比

- 部署速度:分鐘級 vs 傳統方案數天

- 防護效果:AI實時檢測 vs 規則庫被動防御

- 成本:按干凈流量計費 vs 固定套餐+超額費用

結語:構建全方位安全防護

在網絡安全威脅日益嚴峻的今天,EdgeOne通過其多層防護體系、智能化的防護能力和靈活的配置選項,為用戶提供了全方位的安全保障。無論是應對DDoS攻擊、Web應用漏洞,還是防止惡意爬蟲和業務濫用,EdgeOne都能以高效、低成本的方式幫助用戶構建堅實的安全防線。

通過EdgeOne,不僅可以保護業務免受網絡威脅,還能提升用戶體驗,確保服務的穩定性和可靠性。

(日更))

)