【漏洞名稱】:Apache Tomcat樣例目錄session操縱漏洞 (Apache Tomcat示例目錄漏洞)

【漏洞等級】:中危,5.9分。

【漏洞描述】

Apache Tomcat默認安裝頁面中存在examples樣例目錄,里面存放著Servlets、JSP、WebSocket的一些服務腳本和接口樣例。

【漏洞確認】

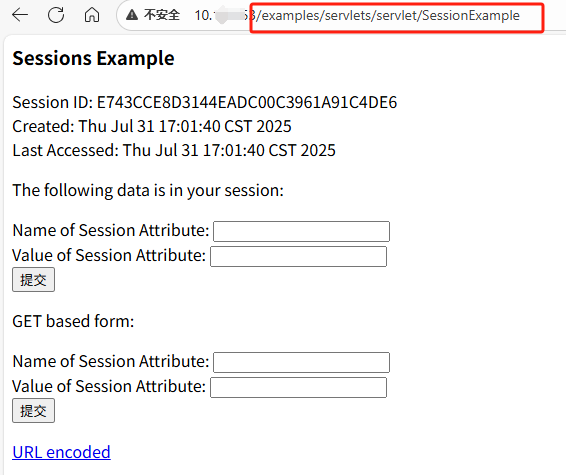

打開類似如下路徑,看到類似內容,就是存在此漏洞,這個就是那個session樣例。

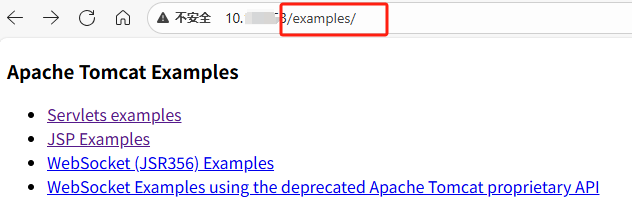

更改一下目錄,可以看到tomcat下默認包含的多個examples,可以繼續點擊查看。

? ?

? ?

【漏洞影響】

通過這個頁面,可以允許用戶對session來進行操控。因為session是全局通用的,因此攻擊者可以利用該樣例下的session來操控管理員的session來進行會話傳輸,即使用管理員的賬戶來進行惡意操作。

?【影響版本】

所有Tomcat版本,因為這個樣例文件是默認自帶的,都有。

? ?

【修復方法】

直接刪除examples樣例目錄下的資源。(沒啥用,建議刪了安心)

或者 設為禁止訪問 ;做目錄訪問權限設置,防止目錄遍歷。

:以編程方式使用 sqLite,4 個函數,以及 sqLite 移植,合并編譯)