?

🔥「炎碼工坊」技術彈藥已裝填!

點擊關注 → 解鎖工業級干貨【工具實測|項目避坑|源碼燃燒指南】

?

一、基礎概念:HTTP協議的核心要素

HTTP(HyperText Transfer Protocol)是云原生應用中客戶端與服務器通信的基礎協議,其設計直接影響系統安全性。以下是關鍵概念:?

1.1 協議特性

- 無連接:每次請求獨立,服務器不保存會話狀態。?

- 無狀態:需通過Cookie/Session或Token傳遞上下文信息。?

- 明文傳輸:HTTP/1.x和HTTP/2默認不加密,易受中間人攻擊(MITM)。

1.2 工作模型

- 請求-響應模式:客戶端發送請求(GET/POST等),服務器返回響應(狀態碼+數據)。?

- URL結構:

http://<域名>:<端口>/<路徑>?<查詢參數>,例如?https://example.com/api/users?id=1。

1.3 狀態碼分類

| 類型 | 示例 | 含義 |

| 2xx | 200 OK | 請求成功 |

| 3xx | 301 Moved Permanently | 重定向 |

| 4xx | 404 Not Found | 客戶端錯誤 |

| 5xx | 500 Internal Server Error | 服務端錯誤 |

二、技術實現:HTTP協議的底層邏輯

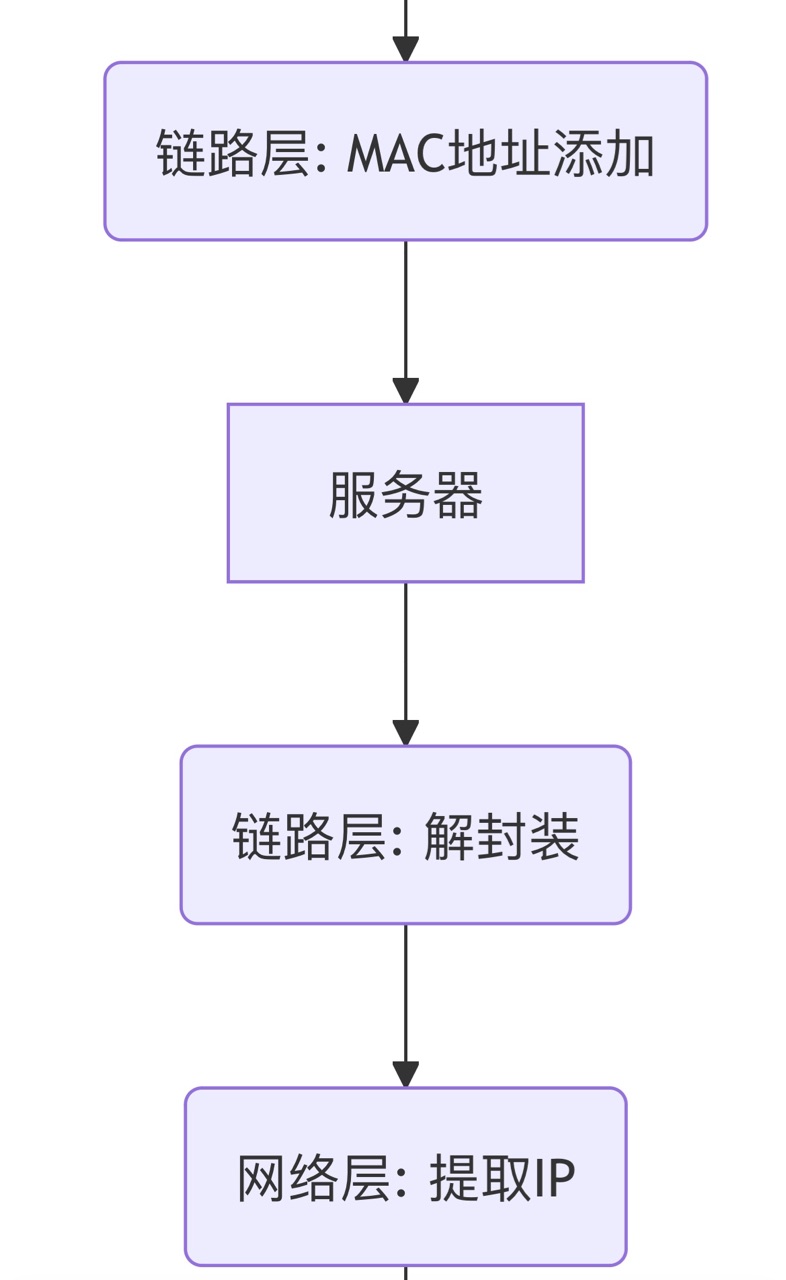

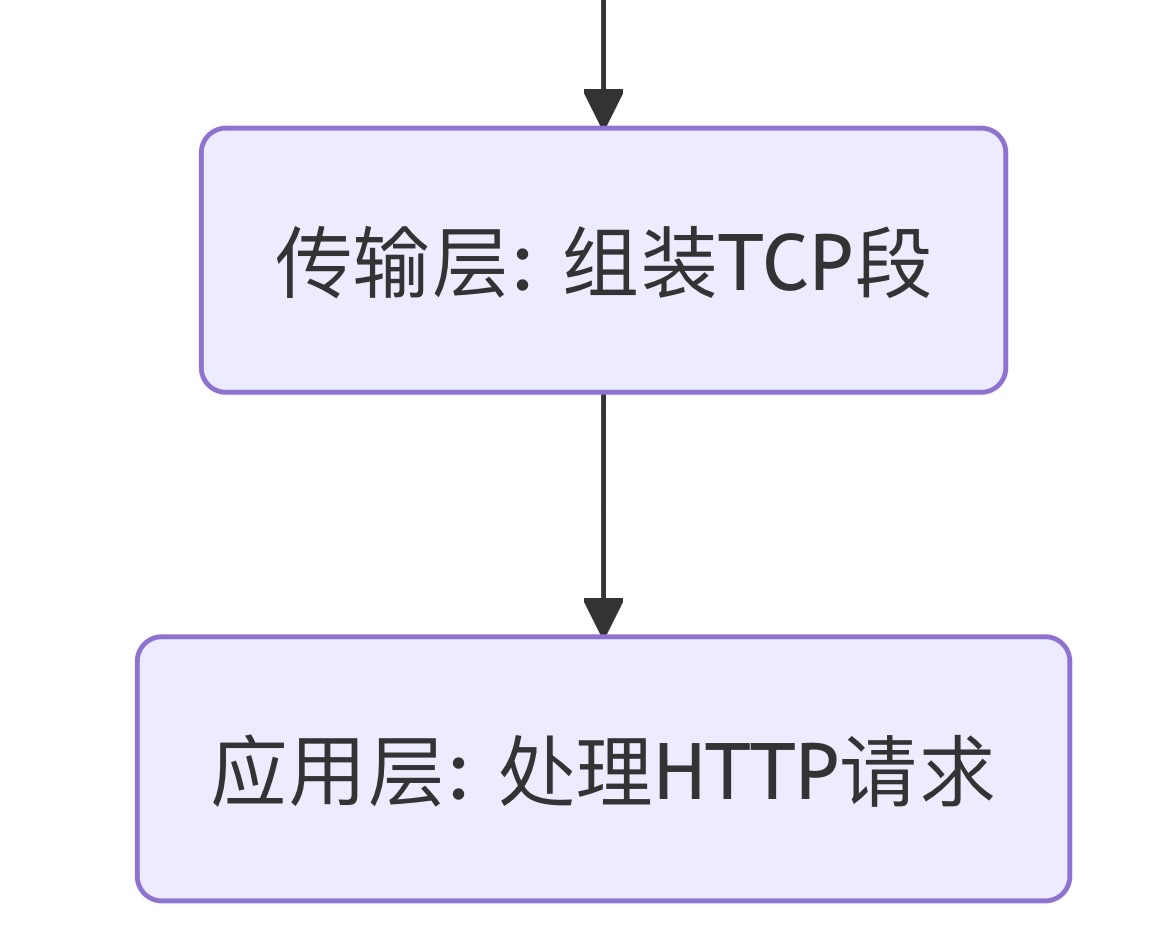

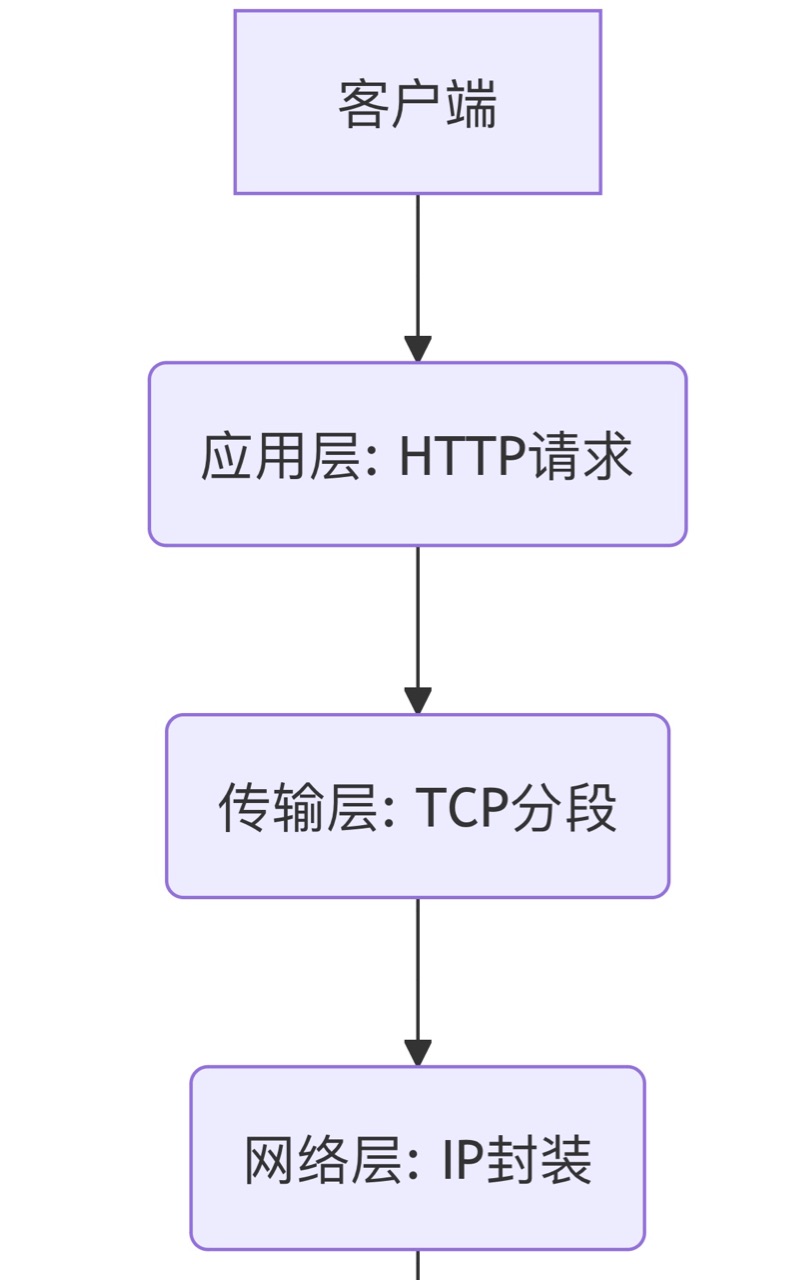

HTTP協議的實現依賴TCP/IP分層架構,其核心流程如下:?

2.1 通信傳輸流

?

?

?

?

?

2.2 請求/響應報文結構

- 請求報文:?

GET?/index.html?HTTP/1.1?? Host:?example.com?? User-Agent:?Mozilla/5.0?? - 響應報文:?

HTTP/1.1?200?OK?? Content-Type:?text/html?? <html>...</html>??

三、常見風險:HTTP協議的脆弱性

3.1 明文傳輸風險

- 中間人攻擊:攻擊者監聽網絡流量,竊取敏感數據(如密碼、API密鑰)。

3.2 協議濫用

- CSRF(跨站請求偽造):誘導用戶點擊惡意鏈接,執行非授權操作(如轉賬)。?

- XSS(跨站腳本):注入惡意腳本,竊取Cookie或劫持會話。

3.3 配置缺陷

- 信息泄露:服務器返回詳細錯誤信息(如堆棧日志),暴露技術細節。?

- 危險方法開放:允許

PUT/DELETE方法,導致資源被非法修改。

四、解決方案:構建安全的HTTP通信

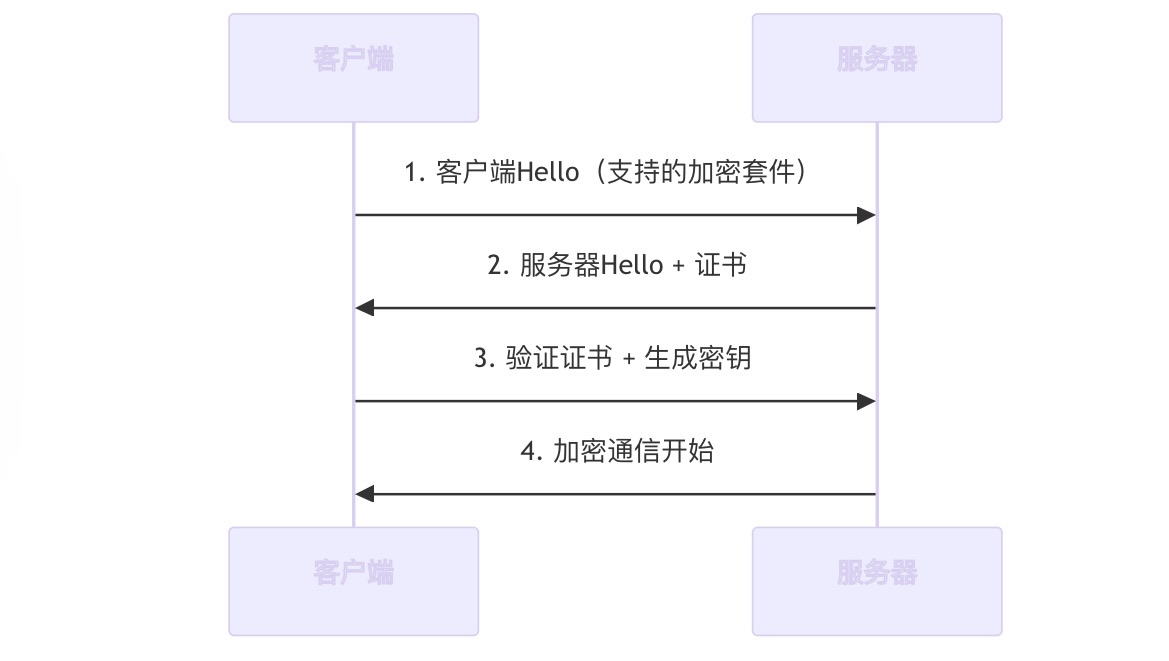

4.1 加密傳輸:HTTPS協議

- SSL/TLS層加密:通過數字證書驗證服務器身份,對數據進行對稱加密。?

- HTTPS握手流程:?

?

4.2 安全加固

- HTTP安全頭部:?

Strict-Transport-Security (HSTS):強制HTTPS訪問。?Content-Security-Policy (CSP):防止XSS攻擊。

- 輸入驗證:過濾特殊字符,防止注入攻擊。

五、工具示例:HTTP安全測試利器

5.1 漏洞檢測

- Burp Suite:攔截請求,測試CSRF/XSS漏洞。?

#?示例:測試CSRF?? curl?-X?POST?https://target.com/transfer?-d?"amount=1000&to=hacker"?? - Nikto:掃描服務器信息泄露:?

nikto?-h?http://example.com??

5.2 抓包分析

- Wireshark:觀察HTTP明文傳輸與HTTPS加密差異。

六、最佳實踐:云原生環境的安全策略

6.1 強制HTTPS

- 重定向配置:將HTTP請求301跳轉到HTTPS。?

- 證書管理:使用Let's Encrypt免費證書,定期輪換。

6.2 最小化暴露面

- 禁用危險方法:關閉

PUT/DELETE等非必要方法。? - 隱藏版本信息:移除

Server: Apache/2.4等響應頭。

6.3 自動化防護

- Web應用防火墻(WAF):部署AWS WAF或Cloudflare,過濾惡意流量。?

- 持續監控:集成Prometheus+Grafana,實時告警異常請求。

專有名詞說明表

| 縮寫/全稱 | 解釋 |

| HTTPS | HyperText Transfer Protocol Secure,基于SSL/TLS加密的HTTP協議。 |

| CSRF | Cross-Site Request Forgery,跨站請求偽造攻擊。 |

| XSS | Cross-Site Scripting,跨站腳本攻擊。 |

| CSP | Content Security Policy,內容安全策略,防止資源注入。 |

| HSTS | HTTP Strict Transport Security,強制HTTPS訪問的頭部策略。 |

| MITM | Man-in-the-Middle Attack,中間人攻擊,竊取或篡改通信數據。 |

| WAF | Web Application Firewall,Web應用防火墻,過濾惡意流量。 |

通過以上結構化知識框架,初學者可快速掌握HTTP協議在云原生安全中的核心邏輯與防護方法。

?

?

🚧 您已閱讀完全文99%!缺少1%的關鍵操作:

加入「炎碼燃料倉」

🚀 獲得:

√ 開源工具紅黑榜 √ 項目落地避坑指南

√ 每周BUG修復進度+1%彩蛋

(溫馨提示:本工坊不打灰工,只燒腦洞🔥)

?

在Qt中的應用)

)

![函數[x]和{x}在數論中的應用](http://pic.xiahunao.cn/函數[x]和{x}在數論中的應用)

Python爬蟲高階:動態頁面處理與Scrapy+Selenium+BeautifulSoup分布式架構深度解析實戰)