作者信息

作者同樣是來自馬里蘭大學的。

嚴格說來,此文是Workshop論文,但是一篇非常經典的文章(極少數嘗試構造通用安全本體的文章),引用非常多。

中心思想

設計UCO,集成來自不同網絡安全系統的異構數據和知識模式,及最常用的網絡安全標準,用于信息共享和交換,旨在支持信息集成鵝湖網絡安全系統中的態勢感知。

(沒有考證究竟是哪篇文章或者是哪個項目首先把本體用于網絡安全態勢感知,國內的話,很可能是國防科大團隊)

附加觀點

觀點1

觀點:聲稱的UCO貢獻,包含以下這些。其一,UCO本體提供了對網絡安全領域的共同理解,并統一了最常用的網絡安全標準;其二,與獨立開發的現有網絡安全本體相比,UCO已映射到一些現有的公開可用的網絡安全本體,以促進本體共享,集成和重用,UCO是連接網絡安全本體的主干;其三,UCO將概念映射到一般世界知識源;其四,我們描述了重要的用例,可以通過UCO本體將網絡安全數據與現有的一般世界知識相統一來支持;其五,我們已經生成了一個網絡安全標準目錄,可在線獲取。

考慮:第一個貢獻沒問題,使用了本體就是要對領域的一致理解;第二個貢獻其實說的是UCO的構建方式,強調它是從“考慮重用”的本體設計原則出發的,所得到的本體又和現有的本體有連結、映射關系;第三個貢獻,我理解為本體概念的語義一致性,通過概念映射的方式來避免歧義。這里最大的貢獻應該是第二個貢獻,我的后續工作也是對UCO這種模式的延伸,乃至于考慮自動化地實現。

第四和第五個貢獻分別是用例說明和開源,文章對貢獻的劃分粒度還是很細的,沒有絕對的標準。

觀點2

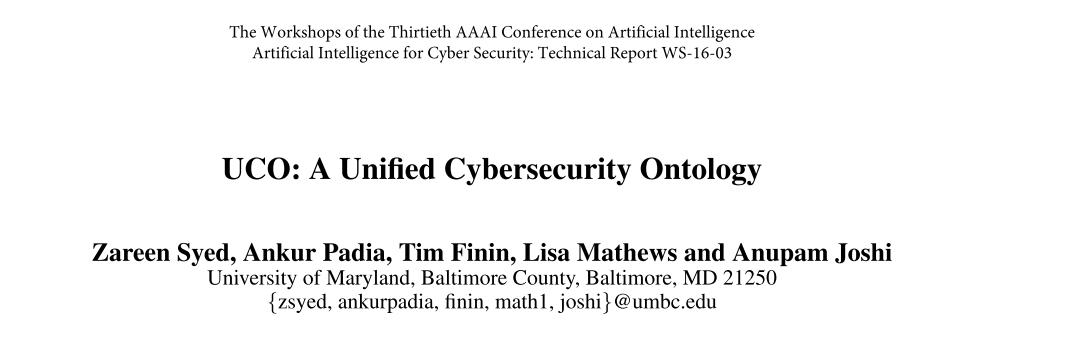

觀點:本體支持推理和從現有信息中推斷信息,還支持捕獲網絡安全分析師的專業知識,這些專業知識可以使用本體類、術語、規則來表達。規則可以用于推斷OWL推理器無法捕獲的新信息。

考慮:看這個案例,圖中有“推斷攻擊并向主機發出警報的規則”,規則使用UCO本體中的術語來關聯組織內的信息和網絡上可用的外部信息。這種規則給人的隱憂是,第一,怎么設計,是否為人工設計;第二,結果如何驗證,尤其是類似“hasVulnerabilityTerm”這種真值判斷,是原始的子串匹配。

觀點3

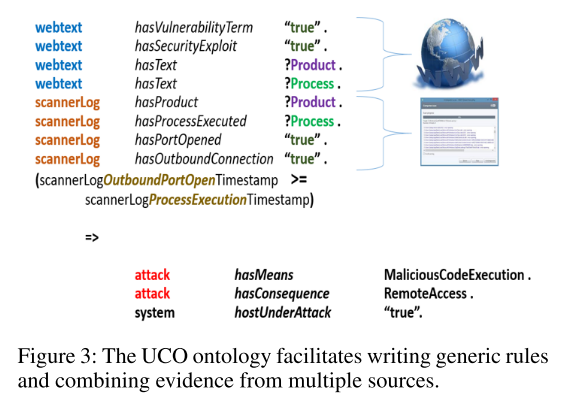

觀點:有關UCO的本體陳述,有包括類似于Undercoffer的名詞解釋內容,也有本體的統計數據內容。

考慮:這是描述構建本體的基本盤,我在描述構建本體的時候也是類似的方式,只不過還沒有對術語詳盡解釋(畢設中是否需要還得考慮考慮,不好詳盡解釋,因為概念太多了)。

表格看得懂最關鍵,美觀都是次要的,有些行數特別多的三線表,特別容易看差了,那還不如把線都劃上。

觀點4

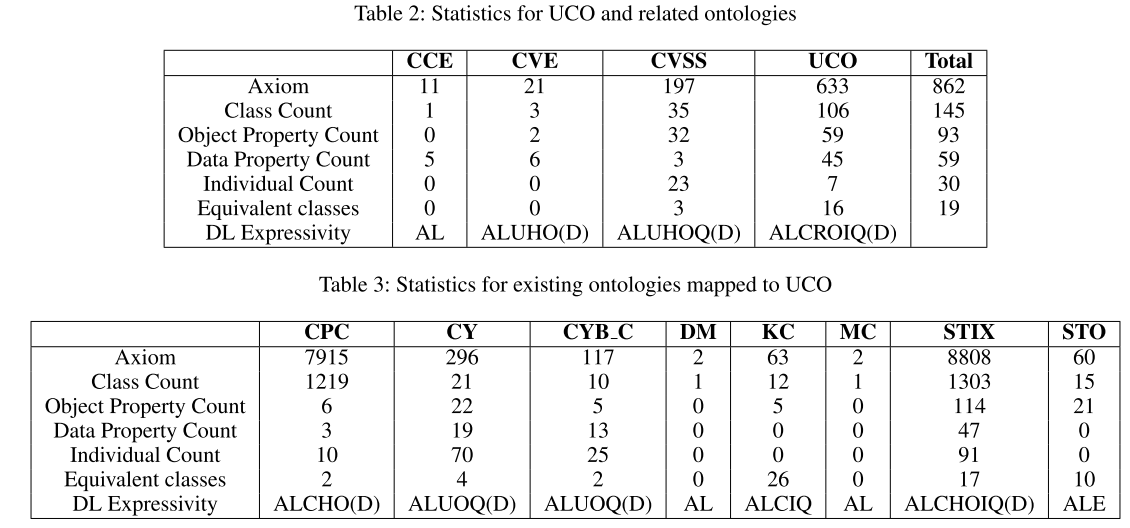

觀點:本體能力說明,我們來SPARQL查詢+查詢結果來說明。

考慮:這種說明方式也是基本盤,能否回答SPARQL的語義問題就表示本體有無相關能力,這是和本體工程的理論向對應了。只不過這里的SPARQL都是對應于具體安全問題的。

觀點5

觀點:對未來研究的考慮,包括時間表征與推理、建模不確定性和置信度、從非結構化數據中提取網絡安全信息。

考慮:2016年的展望,這已經過了快10年,一些工作是已經做了。在這個領域,沒多少人在延伸,進度滯緩。

小結

好文章主要看內容,不當勢利眼,只盯著文章的發表檔次。這個文章是本體用于態勢感知的代表作(開山之作)。

說點閑話,又過生日了,重返學校已四年,對所謂“科研”的有了初步了解,算是拿出比較重的代價來了解的。體驗之后,回歸好生活。對人,友善,多關注自己,對事,多關注本質內容。

論文湊夠,畢設搞好,多練習開發。

基于Go語言的城市電動汽車充電樁管理系統設計與實現)

)