工具介紹

🔥 CVE Push Service | 自動化高危漏洞情報推送

? 面向網絡安全從業者的 高危漏洞實時情報推送工具

自動拉取 NVD 最新漏洞數據,篩選 CVSS ≥ 7.0 的高危漏洞,并通過 Server醬3 第一時間推送到您的設備,幫助您在應急響應等場合中搶占先機。

🚀 功能亮點

- ? 實時監控:自動獲取 NVD 最新漏洞情報

- ? 高危篩選:僅推送 CVSS ≥ 7.0 的高風險漏洞

- ? 智能翻譯:集成有道翻譯 API,支持漏洞描述中文化

- ? 去重存儲:使用 Artifact 存儲數據庫,避免重復推送

- ? 日志管理:支持日志文件輪轉,方便審計與追溯

- ? 自動化運行:支持 GitHub Actions 定時任務,方便省心,0 運維成本

使用方法

1. 準備工作

- Fork 本項目,Fork 后你的賬號下會存在一個同樣的項目(接下來的操作將在你自己的項目中進行)

- 直接從手機應用商店搜索

Server醬下載安裝,或訪問 Server醬3 點擊APP下載。 - 下載app后注冊賬號,登錄官網 Server醬3 微信掃碼后即可獲取

SendKey

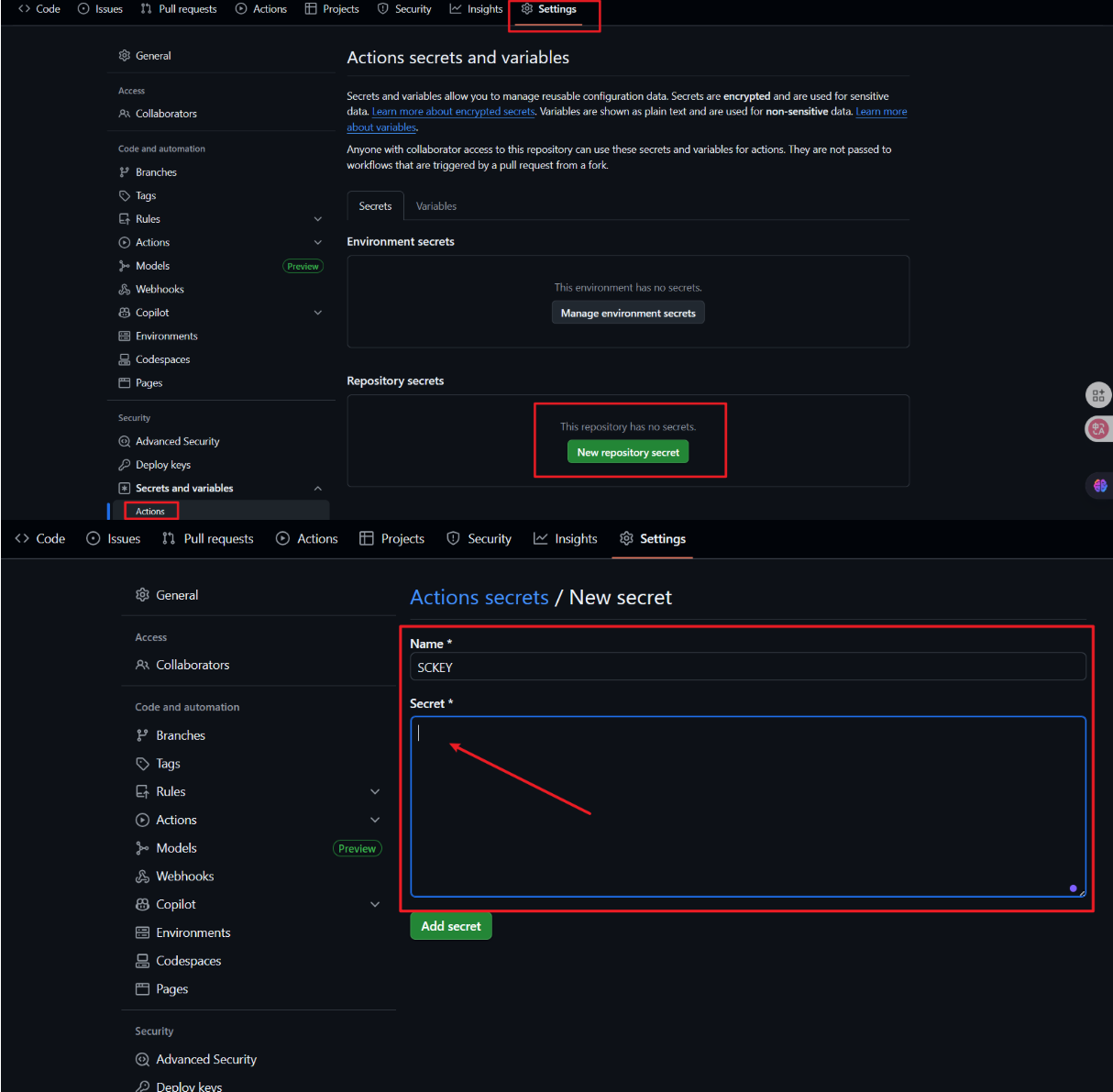

2. 配置 SendKey

本倉庫已內置 GitHub Actions 工作流(AutoCVE.yml )。

你只需在倉庫 Settings → Secrets 中配置以下變量:

- SCKEY : 你剛注冊的 Server醬3 SendKey(注意!前后不要有空格回車)

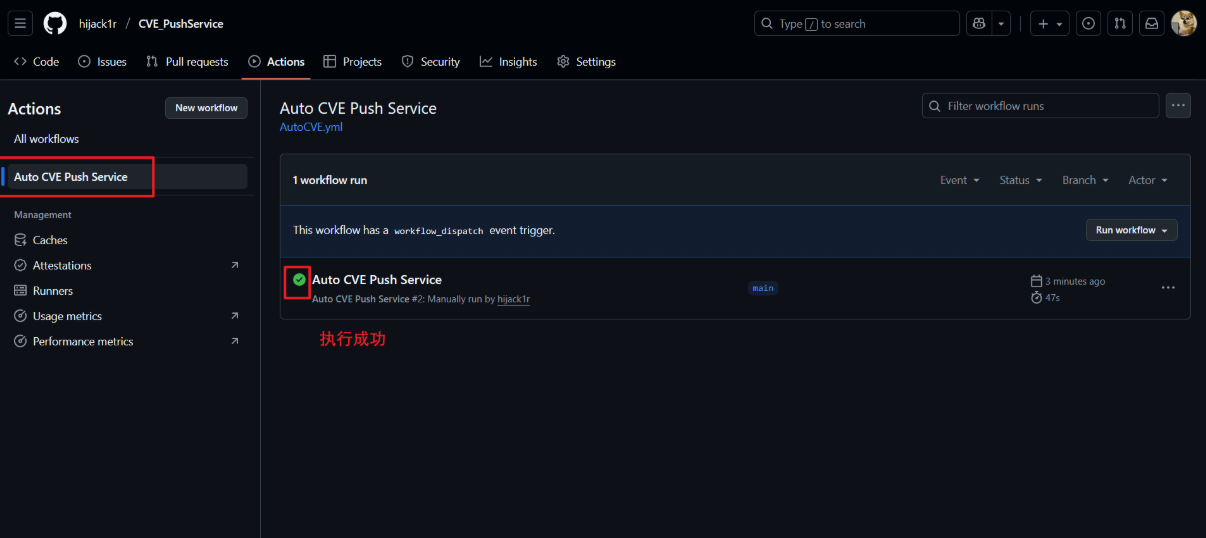

3. GitHub Actions 自動化運行

- 點擊

Actions進入運行頁面,點擊I understand my workflow按鈕。 - 自動刷新后左側出現

Auto CVE Push Service流程。 - 點擊

Auto CVE Push Service流程,點擊Enable Workflow按鈕。 - 給自己的項目點擊兩次

Star(Fork后你自己的項目)啟動Action。 - 再點擊上面的

Actions選擇Auto CVE Push Service看看有沒有報錯。 - 沒有報錯的話Server醬里應該就會有推送通知了(記得打開Server醬App通知權限)

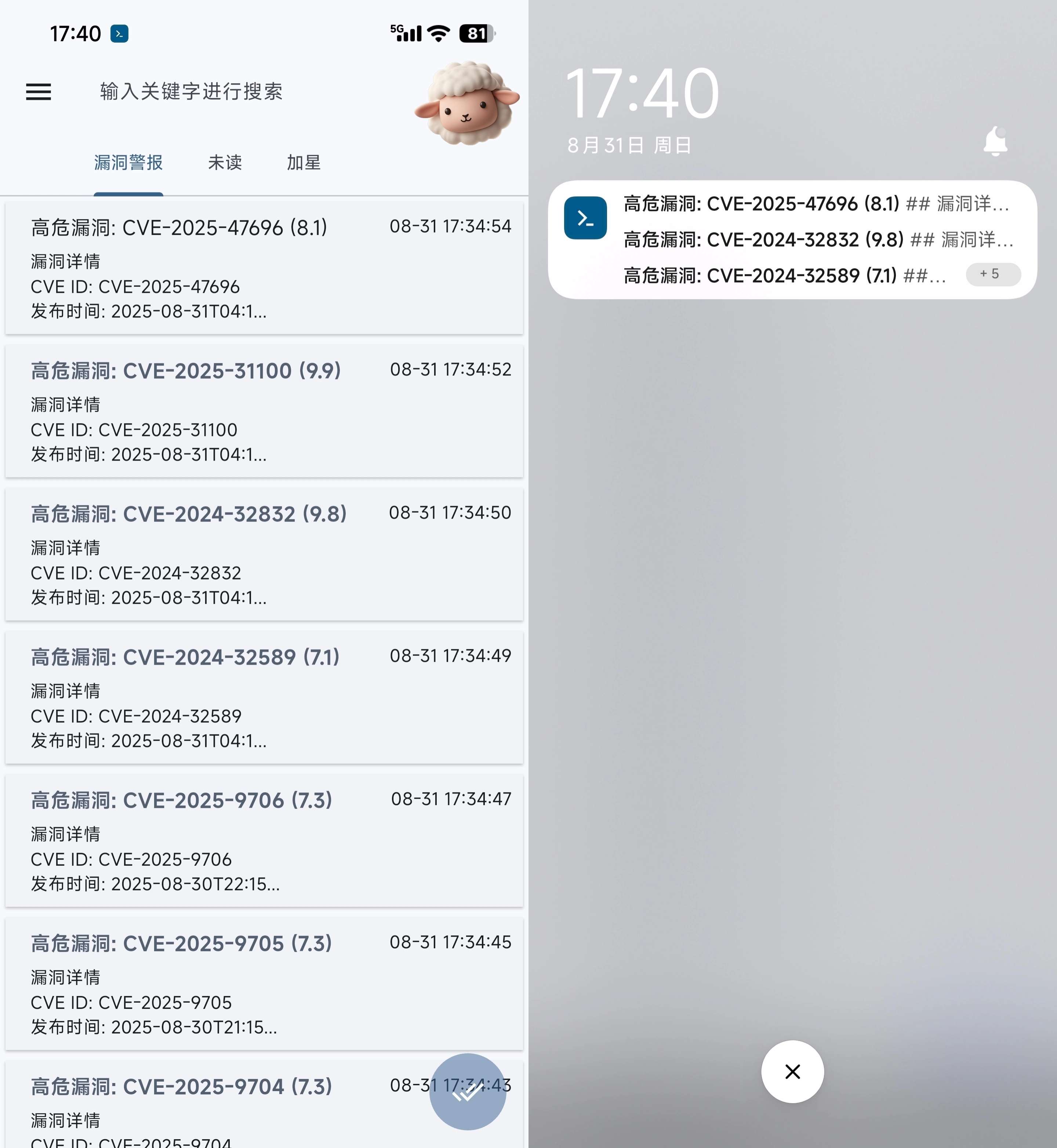

- 推推送效果示例:

注意

- 默認是每天早上 UTC 0:00 (北京時間 8:00)開始自動檢測24小時內是否有新的高危漏洞曝出,如果您想修改,可以在AutoCVE.yml中修改。實際執行時間:每天上午 ≈8:00~8:30(受GitHub隊列影響)

- 由于本項目中使用

GitHub Actions的Artifact來存儲數據庫(vulns.db)。Artifact是存儲在GitHub倉庫的Actions頁面下的,與代碼倉庫分離。因此,當你們fork項目時,只能復制代碼,但不會復制Artifact。這意味著:- 每個fork的項目在首次運行時,由于沒有歷史數據庫,會從頭開始創建一個新的

vulns.db。(APP可能會收到24小時內的多條通知,不要驚慌) - 每個fork的項目在后續運行中,會使用自己工作流生成的

Artifact(即自己保存的數據庫),不會互相影響。

- 每個fork的項目在首次運行時,由于沒有歷史數據庫,會從頭開始創建一個新的

- 運行方式:

- 啟動 Action 時自動首次觸發,后續工作流會在每日北京時間 8:00 自動運行

- 或手動觸發測試:Actions → Auto CVE Monitor → Run workflow

工具下載

https://github.com/hijack1r/CVE_PushService

)

)

-- 性能優化與調試)

)

)