目錄

計算機系統基礎

程序語言基礎?

數據結構

?算法設計與分析

計算機網絡與信息安全

軟件工程基礎

開發方法(結構化與面向對象)

數據庫?

操作系統

知識產權相關的法律法規

🤯🤯🤯🤯🤯🤯🙋?♀?🙋?♀?🙋?♀?🙋?♀?🙋?♀?🙋?♀?🍀🍀🍀🍀🍀🍀

計算機系統基礎

1、語法制導翻譯是一種(靜態語義分析)方法

2、計算機中,系統總線用于(主存及外設部件)連接

3、在高速緩存,主存和硬盤構成的三級存儲體系中,CPU執行指令時需要讀取數據,那么DMA控制器和中斷cpu發出的數據地址是(主存物理地址)

4、與DRAM相比,SRAM集成率低,功耗大、不需要動態刷新

? ? ? DRAM的原理是使用電容存儲信息,由于存在一定的自放電,因而需要周期性地進行刷新,即讀出再寫入

5、為了實現多級中斷,保存程序現場信息最有效的方法是使用(堆棧)

6、采用異步傳輸方式的是(I/O接口與打印設備間的交換信息)

7、工業標準IEEE754浮點數格式中階碼采用移碼、尾數采用原碼表示;規格化表示要求將尾數的絕對值限定在區間[0.5,1)

程序語言基礎?

1、Python中沒有內置的switch...case語句、try...catch...

2、在多態的幾種不同方式中,(過載)多態是一種特定的多態,指同一個名字在不同上下文中可代表的含義

3、編譯過程中,對高級語言程序語句的翻譯主要考慮聲明語句和可執行語句、對聲明語句,主要是將需要的信息正確地填入合理組織的( 符號表)中;對可執行語句,則是(轉換成中間代碼或目標代碼)。

數據結構

?1、隊列的特點是先進先出,若用循環單鏈表表示隊列,則(入隊列和出隊列操作都不需要遍歷鏈表)

2、哈希表hashtable通過一個已記錄的關鍵字為自變量的函數(哈希函數)得到該記錄的存儲地址,所以在哈希表中進行查找操作時,需用同一哈希函數計算得到待查記錄的存儲地址,然后到相應的存儲單元去獲得有關信息再判定查找是否成功。用哈希表存儲元素時,需要進行沖突(碰撞)處理,這個沖突指的是關鍵字不同的元素被映射到相同的存儲位置。

3、有向圖G具有n個頂點、e條弧,采用鄰接表存儲,則完成廣度優先遍歷的時間復雜度為O(n+e)

4、對某有序表進行二分查找時,進行比較的關鍵字序列不可能是(90,85,61,77,42)

步驟:(假設法)假設第一個是關鍵字,90 后面關鍵字是85 比90小? 說明查找的數比90小

繼續 85>61 √? ? ;? 61<77? 不符合 與前面沖突?

5、某圖G的鄰接表中共有奇數個表示邊的表結點,則圖G是(有向圖);

在鄰接表中,奇數個表示邊的表結點說明在圖中有奇數條邊,無法說明頂點個數是奇數還是偶數。若是無向圖則對于有n個頂點,e條邊的無向圖,需要使用n個表頭結點,2e個表結點,本題有奇數個,所以可以判斷是有向圖。

6、排序算法的穩定性是指:經過排序后,能使關鍵字相同的元素保持源順序中相對位置不變

?算法設計與分析

1、最小生成樹算法是一種貪心算法

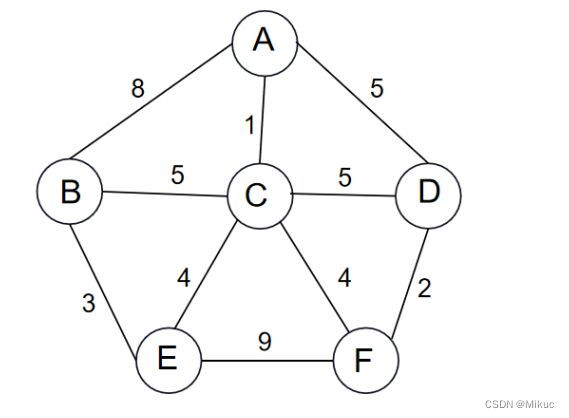

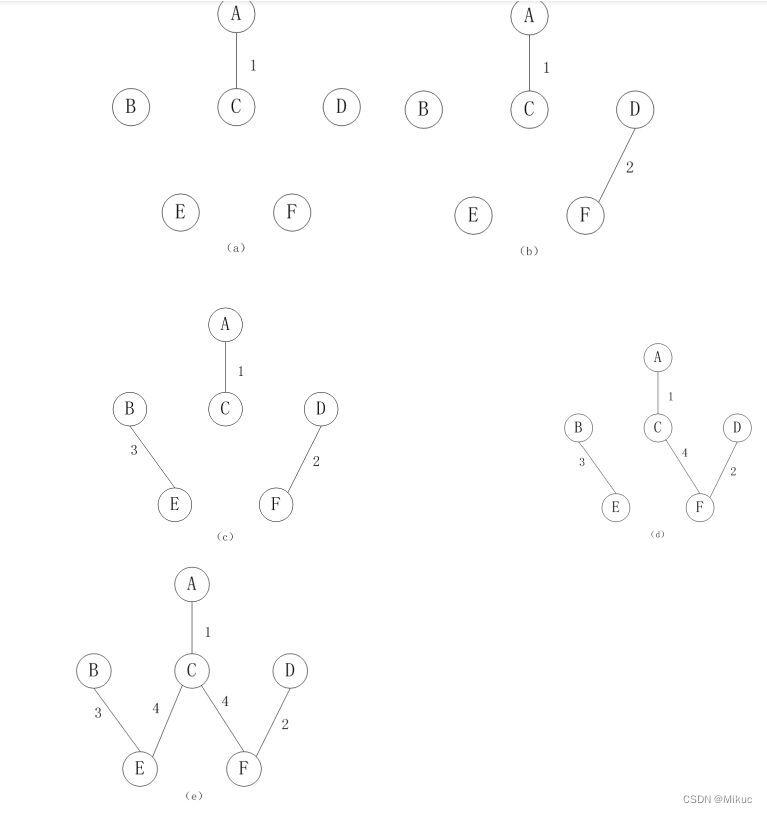

2、采用Kruskal算法求解下圖的最小生成樹,該最小生成樹的權值是()

解析:將權值最小的先連接

該最小生成樹的權值:1+2+3+4+4=14

計算機網絡與信息安全

1、?SSH是建立在應用層上的安全協議。是目前較可靠,專為遠程登錄會話和其他網絡服務提供安全性的協議。利用SSH協議可以有效防止遠程管理過程中的信息泄露問題。

題:🍀網絡管理員通過命令行方式對路由器進行管理,要確保ID,口令和會話話內存的保密性,應采取的訪問方式是(SSH)

2、http://www.dailynews.com.cn/channel/welcome.html中背景處是表示(主機)

在瀏覽器地址欄輸入ftp://ftp.tsinghua.edu.cn/進行訪問時執行的是(域名解析)

3、DNS查詢:客戶端先本地緩存記錄,再看HOST表,如果沒有找到就發請求給本地域名服務器。本地域名服務器先看區域數據配置文件,再看緩存,然后去找到根域名服務器-頂級域名服務器-權限域名服務器。

4、在OSI參考模型中,負責對應用層消息進行壓縮,加密功能的層次為(表示層)

5、🍀PKL體系中,瀏覽器和服務器之間用于加密HTTP消息的方式是(會話密鑰+公鑰加密)

?在瀏覽器和服務器之間進行交互的過程中,瀏覽器會先用服務器的公鑰(包含在權威機構發布的證書中)去驗證服務器證書的合法性,這屬于公鑰加密技術。之后瀏覽器還會用這個技術加密瀏覽器端的對稱密鑰,發送服務端,在得到服務端返回的消息后(已用得到的瀏覽器密鑰加密),用自己的對稱密鑰去解密拿到數據。這個過程有些繁瑣,但是很容易看出來使用的是會話密鑰(又叫對稱密鑰)與公鑰加密技術的結合。瀏覽器和服務器是通過權威機構頒發的證書去建立信任關系的,如果被撤銷,則客戶端無法信任服務器。

6、入侵防御系統是包含了入侵檢查系統的功能,(不需要聯動入侵檢查就能進行阻斷操作)

7、Web應用防護墻(Web?Application?Firewall,簡稱WAF)是通過執行一系列針對HTTP/HTTPS的安全策略來專門為Web應用提供保護的一款產品,主要用于防御針對網絡應用層的攻擊,像SQL注入、跨站腳本攻擊、參數篡改、應用平臺漏洞攻擊、拒絕服務攻擊等。(流氓軟件已經處于系統內部了,無法有效防止)

8、www的控制協議是HTTP ; SNMP使用的傳輸層協議是UDP

9、一般的聊天軟件使用UDP協議,而訪問網頁則用到TCP協議,該協議基于WinSock接口。當WinSock出現問題時,并不會影響UDP協議的正常工作。通常影響WinSock的原因有多種,其中之一就是DNS配置錯誤。DNS中文名稱是“域名系統”負責將網站域名解析為IP地址,如果DNS出現問題會導致無法打開網頁的情況發生。

10、FTP文件共享是可靠但不安全的方式

????????TFTP文件共享是不可靠且不安全的

????????ICMP是Internet控制報文協議,與文件傳輸功能無關

????????SFTP指的是SSH文件傳輸協議(SSH?File?Transfer?Protocol)是一數據流連接,提供文件訪問、傳輸和管理功能的網絡傳輸協議。SFTP協議提供了一個安全通道,用于在網絡.上的主機之間傳輸文件。SFTP是SSH協議的一?部分,它是一種遠程登錄信息,?基于SSH來加密傳輸文件,可靠性高,可斷點續傳。SFTP會在發送之前加密數據,二進制的形式傳遞,是無法“按原樣”閱讀的,安全性較高。只有SFTP涉及文件安全傳輸。

11、DDOS是一種分布式拒絕服務攻擊,這種攻擊不屬于計算機病毒

12、殺毒軟件只能防病毒,不能有效防止網站信息被篡改

13、通過在出口防火墻上配置(ACL訪問控制列表)功能可以阻止外部未授權用戶訪問內部網絡

14、在OSI參考模型中,(數據鏈路層)在物理線路上提供可靠的數據傳輸

15、FTP是文件傳輸協議,SMTP電子郵件傳輸的協議負責郵件的發送,POP收郵件,IMAP交互郵件訪問協議。

16、MAC地址是全球唯一的,但IP地址不是唯一的

17、當出現網絡故障時,一般應首先檢查物理連通性,檢測設備網線鏈接

18、在TCP/IP體系結構中,(RARP)協議可將MAC地址轉化為IP地址;

19、計算機病毒是一種特殊的具有破環性的計算機程序,具有自我復制能力,可通過非授權入侵而隱藏在可執行程序或數據文件中

20、在局域網模型中,數據鏈路層分為:邏輯鏈路控制子層和媒體訪問控制子層

21、(啟動磁盤整理工具)造作一般不會感染計算機病毒

軟件工程基礎

1、?隨著開發過程的進展,如果用戶的需求發生了變更,一些增量可能需要重新開發,由此產生的管理成本也會增加甚至超出組織的能力

題:🍀增量模型敘述,不正確()

容易理解,管理成本低?

核心的產品往往首先開發,因此經歷最充分的”測試“?

第一個可交付版本所需要的成本低,時間少?

一開始用戶需求不清晰,對開發進度和質量有影響?

2、軟件維護工具主要有:版權控制、文檔分析、開發信息、逆向工程、再工程

3、概要設計:系統架構、模塊劃分、系統接口、數據設計

4、耦合取決于各個模塊之間接口的復雜程度、調用模塊的方式以及通過接口的信息類型

5、歸納法:是指從測試所暴露的問題出發,收集所有正確或不正確的數據,分析它們之間的關系,提出假想的錯誤原因,用這些數據來證明或反駁,從而查出錯誤所在。

6、數據流圖中的基本加工:輸入數據流-->輸出數據流,必須有一個加工規格說明,主要目的是表達"做什么"而不是 "怎么做",描述的是加工策略不是加工細節

7、增量模型的優點:能夠在較短的時間提交一個可用的產品系統、(可以盡早讓用戶熟悉)、優先級高的功能首先交付,這些功能將接受更多的測試

8、管道過濾器屬于數據流架構風格,這種架構風格的特點就是數據交由系統后由系統中的構件進行處理,一個構件處理完畢后將數據交由后續構件繼續處理,這個過程是順序的不存在你來我往的“交互”

9、覆蓋所有的路徑:測試用例=判斷個數? x 2??

? ? ? McCabc程序復雜度:流程圖封閉區域個數 + 1

? ? ? ? 白盒測試技術中,(語句覆蓋)具有最弱的錯誤發現能力

10、信息系統開發方法中,結構化分析與設計法是結構化、模塊化、自頂向下進行分析與設計;面向對象分析與設計法是把客觀世界中的實體抽象為對象;原型法是快速給出一個模型然后與用戶協商修改

11、結構化模塊設計的輔助工具:系統流程圖、HIPO技術、模塊結構圖

開發方法(結構化與面向對象)

1、數據字典就是未數據流圖中的每個數據流、文件、加工,以及組成數據流或文件的數據項做出說明。數據字典有4類條目:數據流、數據項、數據存儲和基本加工?

2、Lisp是一種函數式編程語言,該語言大量使用了遞歸

3、對象的狀態標識了該對象的所有屬性(通常是靜態的)以及每個屬性的當前值(通常是動態的)。

4、包圖:一個元素不能被多個包擁有,就像一個學生在A班,就不能在B班

5、策略模式:定義了一系列算法,并將每一個算法封裝起來,可以相互替換。(不同的季節,節假日推出不同的旅游定價包

? ? ?狀態模式:對于對象內部的狀態,允許在不同的狀態擁有不同的行為,對狀態單獨封裝成類。(一個訂單的狀態:未提交、待審核、審核通過、審核失敗)

? ? ?觀察者模式:定義了對象間的一對多依賴關系,使當一個對象改變狀態,則所有依賴于它的對象都會得到通知并自動更新

? ? ?命令模式:將一個請求封裝成一個對象,從而使得用不同的請求對客戶進行參數化;對請求排隊或記錄請求日志,以及支持可撤銷操作

????責任鏈模式,有多個對象,每個對象持有對下一個對象的引用,這樣就會形成一條鏈,請求在這條鏈上傳遞,直到某一對象決定處理該請求。但是發出者并不清楚到底最終那個對象會處理該請求,所以,責任鏈模式可以實現,在隱瞞客戶端的情況下,對系統進行動態的調整。

6、模塊的控制范圍包括模塊本身及其所有的從屬模塊。模塊的作用范圍是指模塊一個判定的作用范圍。凡是受此判定影響的所有模塊都屬于這個判定的作用范圍。原則上一個模塊的作用范圍應該在其控制范圍之內,如果沒有,則

- 可以判定所在模塊合并到父模塊中,使得判定處于較高層次;

- 將受判定影響的模塊下移到控制范圍內;

- 將判定上移到層次中較高的位置。

7、面向對象分析的第一項活動是(認定對象);面向對象程序設計語言為面向對象(實現)

8、某零件廠商的信息系統中,一個基本加工根據客戶類型、訂單金額、客戶信用度等信息的不同采取不同的行為,此時最適宜采用(判斷表)?來描述該加工規格說明。

判斷表:能夠清楚地表示復雜的條件組合與應做的動作之間的對應關系

9、構件圖(Component?Diagram)展現了-?-組構件之間的組織和依賴。構件圖專注于系統的靜態(實現)視圖。

10、組合結構圖:用于畫出結構化類的內部內容

11、通信圖:強調收發消息的對象或參與者的結果組織,強調的是對象之間的組織結構(關系)

12、在面向對象設計中,(邊界類)可以實現界面控制、外部接口和環境隔離;(控制類)作為完成用例業務的責任承擔者,協調、控制其他類共同完成用例規定的功能或者行為

數據庫?

1、抽象層次高-->低:視圖層、邏輯層、物理層

操作系統

1、?很多文件系統是先讀取磁盤塊到主存,在主存進行修改,修改完畢再寫回磁盤。但如果讀取某磁盤塊,修改后再將信息寫回磁盤前系統崩潰,則文件系統可能會出現不一致狀態。如果這些未被寫回的磁盤塊是索引結點、目錄塊,那么后果是不堪設想的。通常,解決方案是采用文件系統的一致性檢查,一致性檢查包括塊的一致性檢查和文件的一致性檢查。?

題:🍀若系統在將(目錄)文件修改的結果寫回磁盤是發生崩潰,則對系統的影響相對較大

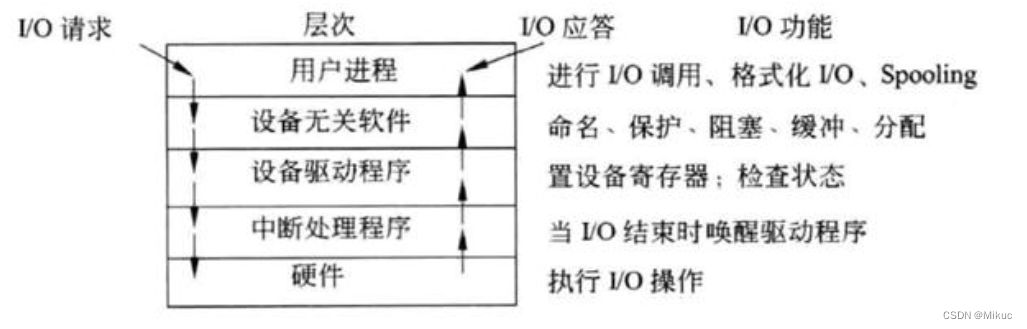

2、?I/O軟件的所有層次及每一層的主要功能如圖所示

3、某文件管理系統采用位示圖.(bitmap)來記錄磁盤的使用情況,若計算機系統的字長為64位,磁盤容量為512GB,物理塊的大小為4MB,那么位示圖的大小為.(2048)個字。

解析:

磁盤容量512GB,物理塊4M,一共512GB/4MB=128K個物理塊。字長64位,所以位示圖的大小為128K/64=2K=2048個字。

4、假設碰盤破頭從--個磁道移至相鄰磁道需要2ms,文件在磁盤上半連續存放,邏輯上相鄰數據塊的平均移動距離為5個磁道,每塊的旋轉起達時間及傳輸時間分別為10ms和1ms,則讀取一個100塊的文件需要()ms.

解析:(2*5+10+1)*100=2100ms

5、系統的抖動是指:被調出的頁面又立刻被調入所形成的頻繁調入調出現象

知識產權相關的法律法規

1、非法進行拷貝、發布或更改軟件的人被稱為軟件盜版者

2、《計算機軟件保護條例》是由國務院頒布的

3、《著作權》第二十條 作者的署名權、修改權、保護作品完整權的保護期不受限制

4、乙公司向甲公司支付合理費用后,可以繼續使用這8張軟件光盤

5、公司對軟件產品注冊商標,對員工進行保密約束,該軟件公司仍不享有(專利權)

》第10章-軟件架構的演化和維護-07-軟件架構維護)

data域的設計優化,擠掉axi協議傳輸中的氣泡)

)

)

)

)