前言:在云原生技術飛速發展的今天,Kubernetes(簡稱 K8s)已成為容器編排領域的事實標準,而 GitOps 作為一種基于 Git 的云原生運維理念,正與 K8s 深度融合,為企業實現自動化、可追溯、可審計的應用部署與運維提供了全新路徑。本文將從基礎概念出發,全面剖析云原生技術、K8s 與 GitOps 的關系,結合完整的實操步驟與范例,帶大家掌握 GitOps 在 K8s 環境中的落地方法。

一、核心概念解析:云原生、K8s 與 GitOps

在深入實踐前,我們先理清三個核心概念的定義與關聯,為后續實操奠定理論基礎。

1. 云原生技術:面向云環境的技術體系

云原生技術并非單一技術,而是一套以容器化、微服務、DevOps 為核心的技術體系,旨在讓應用更高效地在云環境中開發、部署、運行和擴展。其核心特征包括:

- 容器化:以 Docker 等容器技術為基礎,實現應用與環境的解耦;

- 編排調度:通過 K8s 等工具實現容器的動態管理(部署、擴縮容、自愈);

- 微服務:將應用拆分為獨立服務,可單獨開發、部署和擴展;

- 自動化:通過 CI/CD 流水線實現從代碼到部署的全流程自動化;

- 可觀測性:通過日志、監控、鏈路追蹤實現應用狀態的實時感知。

2. K8s:云原生時代的 “操作系統”

Kubernetes 是 Google 開源的容器編排平臺,核心作用是對容器集群進行自動化管理,解決容器部署、擴縮容、負載均衡、故障自愈等問題。其核心組件包括:

| 組件類型 | 核心組件 | 功能描述 |

|---|---|---|

| 控制平面(Master) | kube-apiserver | 所有操作的統一入口,提供 RESTful API |

| etcd | 分布式鍵值存儲,保存 K8s 集群的所有配置數據 | |

| kube-controller-manager | 集群控制器集合(節點控制器、副本控制器等) | |

| kube-scheduler | 負責 Pod 的調度(分配到合適的節點) | |

| 節點(Node) | kubelet | 運行在每個節點,管理容器生命周期 |

| kube-proxy | 實現節點間的網絡代理與負載均衡 |

3. GitOps:以 Git 為核心的運維范式

GitOps 是由 Weaveworks 提出的運維理念,核心思想是將 Git 倉庫作為應用配置與部署流程的 “單一事實來源”,所有運維操作(如應用部署、配置更新)都通過 Git 提交、PR/MR(合并請求)觸發,再由自動化工具同步到 K8s 集群。其核心原則包括:

- 聲明式配置:所有應用狀態(如 Pod 數量、服務暴露方式)都通過 YAML 等聲明式文件定義;

- Git 單一源:Git 倉庫存儲所有配置文件,任何變更都需提交 Git 并經過審核;

- 自動化同步:通過工具(如 ArgoCD、Flux)實時監控 Git 倉庫與 K8s 集群狀態,自動同步差異;

- 可追溯與審計:所有變更都有 Git 提交記錄,支持回滾、審計與問題定位。

二、GitOps 在 K8s 中的實踐架構

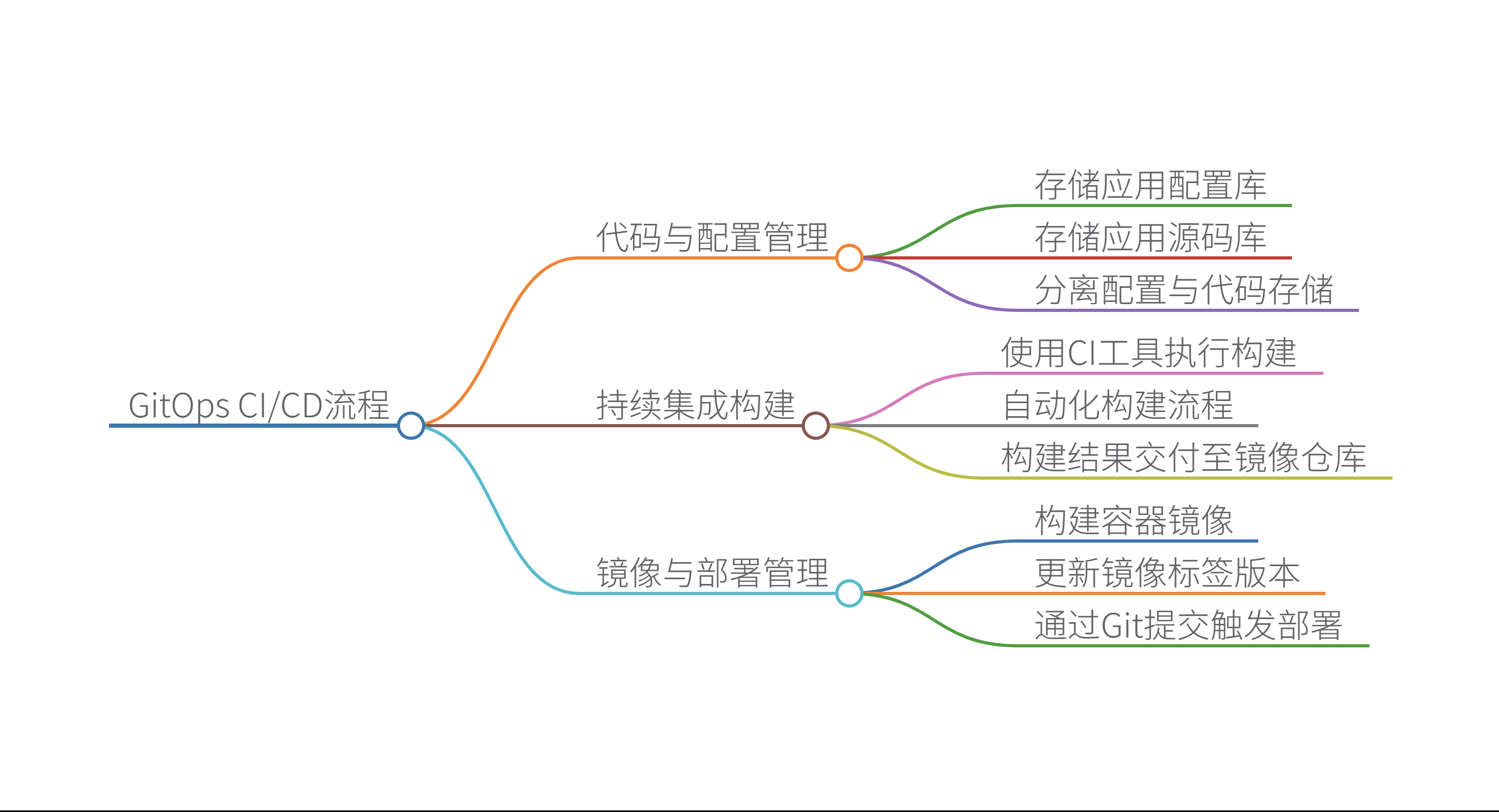

GitOps 在 K8s 環境中的核心是 “Git 倉庫→同步工具→K8s 集群” 的閉環流程,典型架構如下:

架構核心組件說明:

- Git 倉庫:分為 “應用源碼庫”(存儲業務代碼)和 “應用配置庫”(存儲 K8s 部署配置,如 Deployment、Service 的 YAML 文件);

- CI 工具:監聽源碼庫變更,自動構建容器鏡像并推送到鏡像倉庫,同時更新配置庫中 YAML 文件的鏡像版本;

- GitOps 同步工具:核心組件,持續監控配置庫的 Git 變更,對比 K8s 集群當前狀態與 Git 中聲明的狀態,自動執行部署/更新操作(如

kubectl apply); - 監控告警工具:監控 K8s 集群狀態(如 Pod 運行狀態、資源使用率)與同步工具狀態,異常時通知運維人員。

三、實操:基于 ArgoCD 實現 K8s+GitOps 部署

下面以 “部署 Nginx 應用” 為例,通過 Minikube(本地 K8s 集群)+ GitHub(Git 倉庫)+ ArgoCD(同步工具)完成完整實操,所有步驟可直接復現。

前置條件

- 安裝本地工具:Docker、Minikube、kubectl、git;

- 準備 GitHub 賬號:創建兩個倉庫(

nginx-source:源碼庫,nginx-config:配置庫); - 安裝 ArgoCD:ArgoCD 是最常用的 GitOps 同步工具,支持 Web UI 與命令行操作。

步驟 1:搭建本地 K8s 集群(Minikube)

首先通過 Minikube 啟動一個單節點 K8s 集群:

# 啟動Minikube集群(指定K8s版本為1.26,避免版本兼容問題)

minikube start --kubernetes-version=v1.26.0# 驗證集群狀態(確保所有組件正常運行)

kubectl get nodes

# 預期輸出:NAME STATUS ROLES AGE VERSION

# minikube Ready control-plane 1m v1.26.0

步驟 2:部署 ArgoCD 到 K8s 集群

2.1 安裝 ArgoCD

通過官方 YAML 文件部署 ArgoCD 到argocd命名空間:

# 創建argocd命名空間

kubectl create namespace argocd# 部署ArgoCD核心組件

kubectl apply -n argocd -f https://raw.githubusercontent.com/argoproj/argo-cd/stable/manifests/install.yaml# 等待組件啟動(約3-5分鐘,確保所有Pod狀態為Running)

kubectl get pods -n argocd -w

# 預期輸出:argocd-application-controller-xxxx Running

# argocd-dex-server-xxxx Running

# argocd-server-xxxx Running

2.2 暴露 ArgoCD Web UI

ArgoCD 默認不對外暴露服務,通過NodePort方式暴露(適合本地測試):

# 修改argocd-server服務類型為NodePort

kubectl patch svc argocd-server -n argocd -p '{"spec":{"type":"NodePort"}}'# 獲取ArgoCD Web UI的訪問地址

minikube service argocd-server -n argocd --url

# 預期輸出:http://192.168.49.2:30007(IP和端口因人而異)

2.3 登錄 ArgoCD

- 初始用戶名:

admin; - 初始密碼:存儲在

argocd-initial-admin-secret密鑰中,通過以下命令獲取:kubectl -n argocd get secret argocd-initial-admin-secret -o jsonpath="{.data.password}" | base64 -d && echo - 打開瀏覽器訪問步驟 2.2 獲取的 URL,輸入用戶名和密碼登錄 ArgoCD Web UI。

步驟 3:創建 Git 配置庫(nginx-config)

在 GitHub 上創建nginx-config倉庫,存儲 Nginx 的 K8s 部署配置,目錄結構如下:

nginx-config/

├── deployment.yaml # 定義Nginx的Deployment

└── service.yaml # 定義Nginx的Service(暴露端口)

3.1 編寫 deployment.yaml

apiVersion: apps/v1

kind: Deployment

metadata:name: nginx-deployment # Deployment名稱namespace: default # 部署到default命名空間

spec:replicas: 2 # 副本數:2個Podselector:matchLabels:app: nginxtemplate:metadata:labels:app: nginxspec:containers:- name: nginximage: nginx:1.21 # 初始鏡像版本(后續會更新)ports:- containerPort: 80 # Nginx默認端口resources:limits:cpu: "500m"memory: "512Mi"requests:cpu: "200m"memory: "256Mi"

3.2 編寫 service.yaml

apiVersion: v1

kind: Service

metadata:name: nginx-servicenamespace: default

spec:type: NodePort # 暴露為NodePort類型,方便本地訪問selector:app: nginx # 關聯label為app:nginx的Podports:- port: 80 # Service端口targetPort: 80 # 映射到Pod的80端口nodePort: 30080 # 固定NodePort(需確保未被占用)

3.3 提交配置到 GitHub

# 克隆倉庫到本地

git clone https://github.com/你的用戶名/nginx-config.git

cd nginx-config# 創建YAML文件并提交

touch deployment.yaml service.yaml

# (復制上述內容到文件中)

git add .

git commit -m "init: add nginx deployment and service"

git push origin main

步驟 4:ArgoCD 創建應用并同步

ArgoCD 中的 “應用(Application)” 是 Git 配置庫與 K8s 集群的關聯載體,通過應用實現 Git 配置到 K8s 的自動同步。

4.1 通過 Web UI 創建應用

- 登錄 ArgoCD Web UI,點擊左側 “New App”;

- 填寫應用配置:

| 配置項 | 取值 |

|---|---|

| Application Name | nginx-app |

| Project | default |

| Sync Policy | Automatic(自動同步,Git 變更后自動部署) |

| Repository URL | https://github.com/你的用戶名/nginx-config.git |

| Revision | main(Git 分支) |

| Path | .(配置文件在倉庫根目錄) |

| Cluster URL | https://kubernetes.default.svc(K8s 集群地址) |

| Namespace | default |

- 點擊 “Create” 創建應用,ArgoCD 會自動開始同步。

4.2 通過命令行創建應用(可選)

若偏好命令行,可使用argocd客戶端工具:

# 安裝argocd客戶端(以Linux為例)

curl -sSL -o argocd https://github.com/argoproj/argo-cd/releases/latest/download/argocd-linux-amd64

chmod +x argocd

sudo mv argocd /usr/local/bin/# 登錄ArgoCD(URL為步驟2.2獲取的地址)

argocd login 192.168.49.2:30007 --username admin --password 你的初始密碼# 創建應用

argocd app create nginx-app \--repo https://github.com/你的用戶名/nginx-config.git \--path . \--dest-server https://kubernetes.default.svc \--dest-namespace default \--sync-policy automated# 手動觸發同步(自動同步可能有延遲)

argocd app sync nginx-app

4.3 驗證同步結果

- ArgoCD Web UI:應用

nginx-app的狀態顯示為 “Synced” 和 “Healthy”; - 命令行驗證:

# 查看Nginx Deployment(確保 replicas=2 且可用) kubectl get deployment nginx-deployment # 預期輸出:READY UP-TO-DATE AVAILABLE AGE # 2/2 2 2 1m# 查看Nginx Pod(確保狀態為Running) kubectl get pods -l app=nginx # 預期輸出:NAME READY STATUS RESTARTS AGE # nginx-deployment-xxxx-xxxx 1/1 Running 0 1m # nginx-deployment-xxxx-xxxx 1/1 Running 0 1m# 訪問Nginx服務(通過Minikube暴露的地址) minikube service nginx-service --url # 預期輸出:http://192.168.49.2:30080 # 打開瀏覽器訪問該地址,可看到Nginx默認頁面

步驟 5:GitOps 更新實踐(升級 Nginx 版本)

GitOps 的核心優勢是 “Git 變更驅動部署”,下面通過修改 Git 配置庫中的鏡像版本,實現 Nginx 的無縫升級。

5.1 修改 Git 配置庫中的鏡像版本

# 編輯deployment.yaml,將鏡像版本從1.21改為1.23

vim nginx-config/deployment.yaml

# 修改:image: nginx:1.23# 提交變更到GitHub

cd nginx-config

git add deployment.yaml

git commit -m "update: nginx image to 1.23"

git push origin main

5.2 驗證自動更新

- ArgoCD Web UI:應用

nginx-app會自動檢測到 Git 變更,觸發同步,狀態短暫變為 “OutOfSync” 后恢復 “Synced”; - 命令行驗證:

# 查看Deployment的鏡像版本(已更新為1.23) kubectl get deployment nginx-deployment -o jsonpath="{.spec.template.spec.containers[0].image}" # 預期輸出:nginx:1.23# 查看Pod滾動更新(舊Pod被刪除,新Pod創建) kubectl get pods -l app=nginx -w # 預期輸出:舊Pod狀態變為Terminating,新Pod狀態變為Running

5.3 回滾實踐(如需回滾到 1.21 版本)

若新版本出現問題,只需將 Git 配置庫中的鏡像版本改回 1.21 并提交,ArgoCD 會自動回滾:

# 編輯deployment.yaml,恢復image: nginx:1.21

git add deployment.yaml

git commit -m "rollback: nginx image to 1.21"

git push origin main# 驗證回滾結果

kubectl get deployment nginx-deployment -o jsonpath="{.spec.template.spec.containers[0].image}"

# 預期輸出:nginx:1.21

四、GitOps+K8s 的核心優勢與常見問題

1. 核心優勢

- 一致性與可追溯:所有部署操作都基于 Git,每一次變更都有提交記錄,支持審計與問題定位;

- 自動化與效率提升:無需手動執行

kubectl apply,Git 變更觸發自動部署,減少人工操作; - 環境一致性:開發、測試、生產環境的配置都存儲在 Git 中,通過分支管理(如

dev/test/prod)實現環境統一; - 安全合規:通過 Git 的 PR/MR 審核機制,控制配置變更權限,避免未授權操作;

- 故障快速恢復:只需回滾 Git 提交,即可快速將 K8s 集群恢復到歷史穩定狀態。

2. 常見問題與解決方案

| 問題場景 | 原因分析 | 解決方案 |

|---|---|---|

| ArgoCD 同步失敗 | 1. Git 倉庫地址錯誤;2. K8s 權限不足;3. YAML 語法錯誤 | 1. 檢查 Repository URL 是否正確;2. 給 ArgoCD 綁定 cluster-admin 權限;3. 通過kubectl apply --dry-run驗證 YAML |

| 鏡像拉取失敗 | 1. 鏡像倉庫無權限;2. 鏡像標簽不存在 | 1. 在 K8s 中創建ImagePullSecret;2. 檢查 CI 構建是否成功推送鏡像 |

| 配置沖突(多環境) | 不同環境(如 dev/prod)的配置重復維護 | 使用 Kustomize 或 Helm 管理多環境配置(如base目錄存通用配置,overlays/dev存環境差異配置) |

| 同步延遲 | ArgoCD 默認同步間隔為 3 分鐘 | 1. 縮短同步間隔(修改 Application 的syncPolicy.refreshInterval);2. 配置 Git Webhook 觸發即時同步 |

五、未來趨勢:GitOps 與云原生技術的進一步融合

隨著云原生技術的發展,GitOps 正朝著以下方向演進:

- 多集群管理:通過 ArgoCD 的 “Cluster Secret” 或 Flux 的 “Multi-Cluster” 功能,實現一套 Git 配置管理多個 K8s 集群(如邊緣集群、跨云集群);

- AI 輔助運維:結合 AI 工具(如 Prometheus Alertmanager + AI 分析),自動識別異常配置并提出優化建議;

- 安全左移:將鏡像掃描、配置合規檢查(如 OPA Gatekeeper)集成到 GitOps 流程中,在配置提交階段攔截不安全操作;

- 無狀態化 GitOps:通過 Git 存儲 “配置模板”,結合動態參數(如環境變量、Secret),避免敏感信息(如密碼)存入 Git。

六、總結

在云原生技術體系中,K8s 提供了容器編排的 “骨架”,而 GitOps 則賦予了 K8s “自動化運維的靈魂”。通過本文的概念解析與實操實踐,我們可以看到:GitOps 不僅是一種工具組合,更是一種 “以 Git 為中心” 的運維理念 —— 它將復雜的 K8s 部署流程轉化為簡單的 Git 操作,讓運維更高效、更可靠、更安全。

對于企業而言,落地 GitOps 的關鍵在于:規范 Git 倉庫管理(分源碼庫/配置庫)、選擇合適的同步工具(如 ArgoCD)、建立 PR/MR 審核機制。隨著實踐的深入,你會發現 GitOps 不僅能提升運維效率,更能推動 DevOps 與云原生技術的深度融合,為業務快速迭代保駕護航。

如果在實操過程中遇到問題,歡迎在評論區交流,也可以分享你的 GitOps 落地經驗!