文章目錄

- 【第1題】

- 【第2~3題】

- 【第4~5題】

- 【第6題】

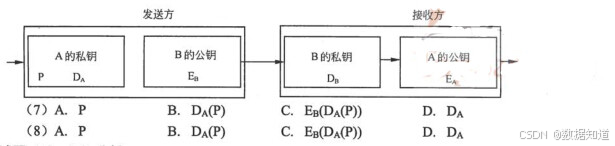

- 【第7~8題】

- 【第9題】

- 【第10題】

- 【第11題】

- 【第12題】

- 【第13題】

- 【第14題】

- 【第15題】

- 【第16題】

- 【第17題】

- 【第18題】

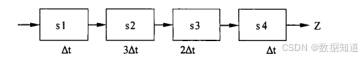

- 【第19~20題】

- 【第21題】

- 【第22題】

- 【第23題】

- 【第24~25題】

- 【第26題】

- 【第27題】

- 【第28題】

- 【第29題】

- 【第30~32題】

- 【第33題】

- 【第34題】

- 【第35題】

- 【第36題】

- 【第37題】

- 【第38題】

- 【第39題】

- 【第40題】

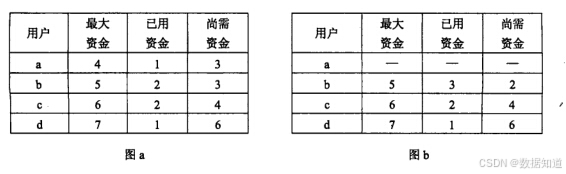

- 【第41~42題】

- 【第43~45題】

- 【第46~48題】

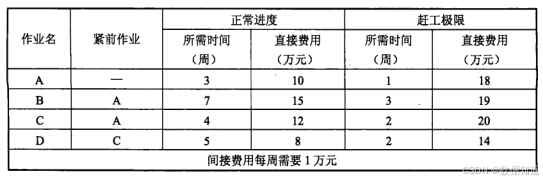

- 【第49~50題】

- 【第51~52題】

- 【第53~54題】

- 【第55題】

- 【第56題】

- 【第57題】

- 【第58題】

- 【第59題】

- 【第60題】

- 【第61題】

- 【第62題】

- 【第63題】

- 【第64題】

- 【第65題】

- 【第66題】

- 【第67題】

- 【第68題】

- 【第69題】

- 【第70題】

- 【第71~75題】

【第1題】

以下關于面向對象設計的敘述中,錯誤的是(1)。

A.類的屬性用于封裝數據,類的方法用于封裝行為

B.面向對象設計的基本思想包括抽象、封裝和可擴展性

C.對象繼承和多態可用來實現可擴展性

D.對象持久化是指將數據庫中的數據加載到內存中供應用程序訪問

【解析】本題考查面向對象設計的基礎知識。

類是面向對象類型擴展的重要機制,利用屬性和方法將數據和與數據相關的行為封裝起來。面向對象設計的基本思想包括抽象、封裝和可擴展性,其可擴展 性是通過對象繼承和多態來實現。對象持久化是將內存中的數據以數據庫或物理 文件的形式保存到可永久存儲的設備中。

【參考答案】D

【第2~3題】

采用面向對象技術設計銀行信息系統,“賬戶類”應設計為(2), “賬戶管 理 員類”應設計為(3)。

(2)A.控制類

B.邊界類

C.接口類

D.實體類

(3)A.控制類

B.邊界類

C.接口類

D.實體類

【解析】本題考查面向對象分析的基礎知識。

面向對象分析類可以分為邊界類、控制類和實體類。邊界類是一種用于對系統外部環境與其內部運作之間交互進行建模的類。控制類用于對一個或多個用例 所特有的控制行為進行建模,描述用例業務邏輯的實現。實體類是用于對必須存 儲的信息和相關行為建模的類,用于保存和更新一些現象的有關信息。“賬戶類” 主要用于存儲數據,所以設計為實體類;“賬戶管理員類”強調對賬戶對象管理 的業務行為,應設計為控制類。

【參考答案】D A

【第4~5題】

遵守面向對象設計原則可以有效地提高系統的復用性和可維護性。應用(4) 原則可擴展已有的系統,并為之提供新的行為;(5)原則建議在面向對象稈序設 計中, 應盡量針對接口編程,而不是針對實現編程。

(4)A.開閉

B.里氏替換

C.依賴倒置

D.接口隔離

(5)A.里氏替換

B.依賴倒置

C.接口隔離

D.最小知識

【解析】本題考查面向對象設計的基礎知識。

面向對象設計原則可以有效地提高系統的復用性和可維護性。開閉原則是指 一個類應該對擴展開放,對修改關閉,從而實現系統行為的擴展。里氏替換原則 是指子類型必須能夠替換掉它的父類型,可以避免在多態應用中出現隱蔽的錯誤。 依賴倒置原則是指 高層模塊不應該依賴于底層模塊的實現,應針對底層模塊的 接口而非實現編程。接口隔離原則是指針對不同的客戶需求分離接口,避免接口 的誤用。最小知識原則是指在設計系統時減少對象之間的交互,降低對象之間的 耦合度和依賴關系,提高系統的可維護性。

【參考答案】A B

【第6題】

下面病毒中,屬于蠕蟲病毒的是(6)。

A.CIH 病毒

B.特洛伊木馬病毒

C.羅密歐與朱麗葉病毒

D.Melissa 病毒

【解析】本題考查計算機病毒的基礎知識。

CIH 病毒是一種能夠破壞計算機系統硬件的惡性病毒。 特洛伊木馬病毒是一種秘密潛伏的能夠通過遠程網絡進行控制的惡意程序。控制 者可以控制被秘密植入木馬的計算機的一切動作和資源,是惡意攻擊者進朽:竊 取信息等的工具。

2000 年出現的“羅密歐與朱麗葉”病毒是一個非常典型的蠕蟲病毒,它改寫了 病毒的歷史,該病毒與郵件病毒基本特性相同,它不再隱藏于電子郵件的附件中, 而是直接存在于電子郵件的正文中,一旦用戶打開 Outlook 收發信件進行閱讀, 該病毒馬上就發作,并將復制的新病毒通過郵件發送給別人,計算機用戶無法躲 避。

Melissa (梅麗莎)病毒是一種宏病毒,發作時將關閉 Word 的宏病毒防護、打開 轉換確認、模板保存提示;使“宏”、“安全性”命令不可用,并設置安全性級別 為最低。

【參考答案】C

【第7~8題】

某數字簽名系統如下圖所示。網上傳送的報文是(7),如果 A 否認發送,作為證據的是(8)。

(7)A.P

B.DA§

C.EB(DA§)

D.DA

(8)A. P

B. DA§

C. EB(DA§)

D. D

【解析】本題考査數字簽名的實現細節。

圖中所示為一種利用公鑰加密算法實現的數字簽名方案,發送方 A 要發送給 接收方 B 的報文 P 經過 A 的私鑰簽名和 B 的公鑰加密后形成報文 EB(DA§)發送 給 B, B 利用自己的私鑰 DB 和 A 的公鑰 EA 對消息 EB(DA§)進行解密和認證后得 到報文 P,并且保存經過 A 簽名的消息 DA§作為防止 A 抵賴的證據。

【參考答案】C B

【第9題】

以下關于域本地組的敘述中,正確的是(9). A.成員可來自森林中的任何域,僅可訪問本地域內的資源 B.成員可來自森林中的任何域,可訪問任何域中的資源 C.成員僅可來自本地域,僅可訪問本地域內的資源 D.成員僅可來自本地域,可訪問任何域中的資源

【解析】本題考查 Windows Server 2003 活動目錄中用戶組的概念。

在 Windows Server 2003 的活動目錄中,用戶分為全局組(Global Groups)、 域本地組(Domain Local Groups)和通用組(Universal Groups)。其中全局組成員 來自于同一域的用戶賬戶和全局組,可以訪問域中的任何資源:域本地組成員來 自森林中任何域中的用戶賬戶、全局組和通用組以及本域中的域本地組,只能訪 問本地域中的資源;通用組成員來自森林中任何域中的用戶賬戶、全局組和其他 的通用組,可以授予多個域中的訪問權限。

【參考答案】A

【第10題】

在我國的法律體系中,知識產權法屬于(10).

A.經濟法

B.行政法

C.刑法

D.民法

【解析】本題考查法律法規方面的基礎知識。

知識產權法是指因調整知識產權的歸屬、行使、管理和保護等活動中產生的 社會關系的法律規范的總稱。知識產權法的綜合性和技術性特征十分明顯。在知 識產權法中,既有私法規范,也有公法規范;既有實體法規范,也有程序法規范。 但從法律部門的歸屬上講,知識產權法仍屬于民法,是民法的特別法。民法的基 本原則、制度和法律規范大多適用于知識產權,并且知識產權法中的公法規范和 程序法規范都是為確認和保護知識產權這一私權服務的,不占主導地位。

【參考答案】D

【第11題】

商業秘密是指不為公眾所知悉,能為權利人帶來經濟效益,具有(11)并經 權利人釆取保密措施的技術信息和經營信息。

A.新穎性

B.實用性

C.創造性

D.前瞻性

【解析】本題考査法律法規方面的基礎知識。

商業秘密,是指不為公眾所知悉、能為權利人帶來經濟利益,具有實用性并 經權利人采取保密措施的設計資料、程序、產品配方、制作工藝、制作方法、管 理訣竅、客 戶名單、貨源情報、產銷策略等技術信息和經營信息。其中,不為 公眾知悉,是指該信息是不能從公開渠道直接獲取的;能為權利人帶來經濟利益,具有實用性,是指該信息 具有可確定的可應用性,能為權利人帶來現實的或者 潛在的經濟利益或者競爭優勢;權利人釆取保密措施,包括訂立保密協議,建立 保密制度及采取其他合理的保密措施。

【參考答案】B

【第12題】

2001 年發布的 ITIL (IT 基礎架構庫)2.0 版本中,ITIL 的主體框架被擴充為六 個主要的模塊,(12)模塊處于最中心的位置。

A.服務管理

B.應用管理

C.業務管理

D.ICT 基礎設施管理

【解析】本題考査技術標準方面的基礎知識。

ITIL 即信息技術基礎架構庫(Information Technology Infrastructure Library),主 要用于 IT 服務管理(ITSM)。20 世紀卯年代后期,ITIL 的思想和方法被廣泛引用, 并進一步發展。目前,ITIL 已經成為世界 IT 服務管理領域事實上的標準。在它的 最新版 2.0 版中,ITIL 主要包括六個模塊,即業務管理、服務管理、匯丁基礎架 構管理、IT 服務管理規劃與實施、應用管理和安全管理。其中服務管理是其最核 心的模塊,該模塊包括“服務提供”和“服務支持”兩個流程組。

【參考答案】A

【第13題】

信息標準化是解決“信息孤島”的重要途徑,也是不同的管理信息系統之間 數據交換和互操作的基礎。作為信息化標準的一項關鍵技術,目前流行的(13) 以開放的自我描述方式定義了數據結構,在描述數據內容的同時能突出對結構的 描述,從而體現出數據之間的關系。這樣組織的數據對于應用程序和用戶都是友 好的、可操作的。

A.可擴展標記語言(XML)

B.超文本標記語言(HTML)

C.通用標記語言(GML)

D.Web 服務描述語言(WSDL)

【解析】本題考查技術標準方面的基礎知識。

XML(Extensible Markup Language)即可擴展標記語言,它與超文本標記語言 HTML 一樣,都屬于標準通用標記語言 SGML (Standard Generalized Markup Language)。XML 是 Internet 環境中跨平臺的,依賴于內容的技術,是當前處理結 構化文檔信息的有力工具。XML 是一種簡單的數據存儲語言,使用一系列簡單的 標記描述數據,而這些標記可以用方便的方式建立。

【參考答案】A

【第14題】

若計算機采用 CRC 進行差錯校驗,生成多項式為 G(X)=X4+X+1,信息字為 10110, 則 CRC 校驗碼是(14)。

A.0000

B.0100

C.0010

D.1111

【解析】本題考査數據校驗知識。

CRC 即循環冗余校驗碼(Cyclic Redundancy Check)是數據通信領域中最常用的一 種差錯校驗碼,其特征是信息字段和校驗字段的長度可以任意選定。

在 CRC 校驗方法中,進行多項式除法(模 2 除法)運算后的余數為校驗字段。 信息字為 10110,對應的多項式 M(x)=x4+x2+x,生成多項式為 G(X)=X4+X+1,對 應的代碼為 10011。

校驗碼計算過程為:先將信息碼左移 4 位(生成碼長-1),得到 101100000,然后 反復進行異或運算(即除數和被除數最高位對齊,按位異或),如下所示: 1011010011 = 00101,00101 左移兩位得到 10100 再與 10011 異或; 1011010011 = 00101,00101 左移兩位得到 10100 再與 10011 異或; 1110010011 = 01111,其結果 iCRC 校驗碼,即余數 1111。

【參考答案】D

【第15題】

以下關于復雜指令集計算機(Complex Instruction Set Computer, CISC)弊端的 敘述中,錯誤的是(15)。

A.指令集過分龐雜

B.每條復雜指令需要占用過多的 CPU 周期

C.CPU 中的寄存器過多,利用率低

D.強調數據控制,導致設計復雜,研制周期長

【解析】本題考查指令系統知識。

RISC 和 CISC 是目前設計制造微處理器的兩種典型技術,雖然它們都試圖在體系 結構、操作運行、軟件硬件、編譯時間和運行時間等諸多因素中做出某種平衡, 以求達到高效的目的,但采用的方法不同,主要區別有:

1指令系統:RISC 設計者把主要精力放在那些經常使用的指令上,盡量使它們具 有簡單高效的特色。對不常用的功能,常通過組合指令來完成。因此,在 RISC 機器上實現特殊功能時,效率可能較低。但可以利用流水技術和超標量技術加以 改進和彌補。

而 CISC 計算機的指令系統比較豐富,有專用指令來完成特定的功能。因此,處 理特殊任務效率較高。

2存儲器操作:RISC 對存儲器操作有限制,使控制簡單化;而 CISC 機器的存儲 器操作指令多,操作直接。

3程序:RISC 匯編語言程序一般需要較大的內存空間,實現特殊功能時程序復雜, 不易設計;而 CISC 匯編語言程序編程相對簡單,科學計算及復雜操作的程序設 計相對容易,效率較高。

4中斷:RISC 機器在一條指令執行的適當地方可以響應中斷;而 CISC 機器是在 一條指令執行結束后響應中斷。

5CPU: RISC 的 CPU 包含有較少的單元電路,因而面積小、功耗低;而 CISC CPU 包含有豐富的電路單元,因而功能強、面積大、功耗大。

6設計周期:RISC 微處理器結構簡單,布局緊湊,設計周期短,且易于采用最新 技術;CISC 微處理器結構復雜,設計周期長

7用戶使用:RISC 微處理器結構簡單,指令規整,性能容易把握,易學易用;CISC 微處理器結構復雜,功能強大,實現特殊功能容易。

8應用范圍:由于 RISC 指令系統的確定與特定的應用領域有關,故 RISC 機器更 適合于專用機;而 CISC 機器則更適合于通用機。

【參考答案】C

【第16題】

以下關于在 I/O 設備與主機間交換數據的敘述中,錯誤的是(16)。

A.中斷方式下,CPU 需要執行程序來實現數據傳送

B.中斷方式和 DMA 方式下,CPU 與 I/O 設備都可同步工作

C.中斷方式和 DMA 方式相比,快速 I/O 設備更適合釆用中斷方式傳遞數據

D.若同時接到 DMA 請求和中斷請求,CPU 優先響應 DMA 請求

【解析】本題考查計算機系統基礎知識。

常用的 I/O 設備和 CPU 之間數據傳送控制方式有 4 種,分別為程序直接控制 方式、中斷控制方式、DMA 方式和通道方式。

程序直接控制方式和中斷控制方式都只適用于簡單的、外設很少的計算機系 統,因為程序直接控制方式耗費大量的 CPU 時間,而且無法檢測發現設備或其 他硬件產生的錯誤,設備與 CPU、設備與設備只能串行工作。中斷控制方式雖然 在某種程度上解決了上述問題,但由于中斷次數多,因而 CPU 仍需要花費較多 的時間處理中斷,而且能夠并行操作的設備臺數也受到中斷處理時間的限制,中 斷次數增多也導致數據丟失。DMA 方式和通道方式較好地解決了上述問題。這 兩種方式采用了外設和內存直接交換數據的方 式。只有在一段數據傳送結束時, 才發出中斷信號要求 CPU 做善后處理,從而大大減少了 CPU 的工作負擔。DMA 方式與通道控制方式的區別是,DMA 方式要求 CPU 執行設備驅動程序來啟動設 備,給出存放數據的內存起始地址以及操作方式和傳送字節長度等; 而通道控 制方式則是在 CPU 發出 I/O 啟動命令之后,由通道指令來完成這些工作。

【參考答案】C

【第17題】

在 Cache-主存層次結構中,主存單元到 Cache 單元的地址轉換由(17)完成。

A.硬件

B.尋址方式

C.軟件和少量的輔助硬件

D.微程序

【解析】本題考查存儲系統知識。

在由 Cache-主存構成的層次式存儲系統中,為了提高地址轉換速度,主存單 元到 Cache 單元的地址轉換采用硬件完成。

【參考答案】A

【第18題】

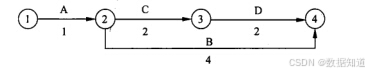

某 4 級流水線如下圖所示,若每 3At 向該流水線輸入一個任務,連續輸入 4 個,則該流水線的加速比為(18)。

A.4

B.1.75

C. 1.5

D.1

【解析】本題考査流水線知識。

流水線的加速比定義如下:為完成一批任務,不使用流水線所用的時間與使 用流水線所用的時間之比稱為流水線的加速比。

因此,該流水線的加速比為 28At:16At,即 7:4=1.75。

【參考答案】B

【第19~20題】

軟件質量保證是軟件項目控制的重要手段,(19)是軟件質量保證的主要活動 之一,其主要方法是(20).

(19)A.風險評估

B.軟件評審

C.需求分析

D.架構設計

(20)A.測試與驗證

B.分析與評價

C.審查與復審

D.追蹤與審計

【解析】

對于軟件開發項目而言,控制是十分重要的管理活動。軟件質量保證 (Software Quality Insurance, SQA)是在軟件過程中的每一步都進行的“保護性活 動”。 SQA 主要由基于非執行的測試(也稱為評審)、基于執行的測試(即通常 所說的測試) 和程序正確性證明。軟件評審是最為重要的 SQA 活動之一。它的 作用是,在發現及改正錯誤的成本相對較小時就及時發現并排除錯誤。審查和走 查是進行正式技術評審的兩類具體方法。審查過程不僅步數比走審多,而且每個 步驟都是正規的。由于在開發大型軟件過程中所犯的錯誤絕大數是規格說明錯誤 或設計鎮誤,而正式的技術評審發現這兩類錯誤的有效性高達 75%,因此是非常 有效的軟件質量保證方法。

【參考答案】B C

【第21題】

軟件配置管理的活動主要有編制配置管理計劃、配置標識、(21)、配置狀態 報告、配置評價、發行管理和交付。

A.配置控制

B.配置實現

C.配置測

D.配置踉蹤

【解析】本題考查軟件配置管理的基礎知識。

軟件配置管理是貫穿整個軟件生存周期的一項技術。它的主要功能是控制軟 件生存周期中軟件的改變,減少各種改變所造成的影響,確保軟件產品的質量。 正確應用軟件配置管理是開發高質量軟件所不可缺少的。軟件配置管理的過程是 軟件開發過程中質量管理的精髄。軟件配置由一組相互關聯的對象組成,這些對 象稱為軟件配置項,軟件配置項包括文檔、程序、數據和軟件開發環境。

【參考答案】A

【第22題】

以下關于敏捷開發原則的敘述中,錯誤的是(22).

A.強調通過盡早地、持續地交付有價值的軟件來使客戶滿意

B.經常交付可以工作的軟件,但是每次都必須交付具有完整功能的系統

C.在團隊內部,最具有效果并富有效率的信息傳遞方法是面對面的交談

D.強調應對需求的持續變更,即使在項目后期也可靈活應對需求變更

【解析】本題主要考查對敏捷開發原則的理解。

敏捷開發是一種以人為核心、迭代、循序漸進的開發方法。在敏捷開發中, 軟件項目的構建被切分成多個子項目,各個子項目的成果都經過測試,具備集成 和可運行的特征。換言之,就是把一個大項目分為多個相互聯系,但也可獨立運 行的小項目,并分別完成,在此過程中軟件一直處于可使用狀態。敏捷開發的原則包括:

1我們最優先要做的是通過盡早的、持續的交付有價值的軟件來使客戶滿意。

2即使到了開發的后期,也歡迎改變需求。敏捷過程利用變化來為客戶創造競爭 優勢。

3經常性的交付可以工作的軟件,交付的間隔可以從幾周到幾個月,交付的時間 間隔越短越好。但不要求每次交付的都是系統的完整功能。

4在整個項目開發期間,業務人員和開發人員必須天天都在一起工作。

5圍繞被激勵起來的人來構建項目。給他們提供所需要的環境和支持,并且信任 他們能夠完成工作。

6在團隊內部,最具有效果并且富有效率的傳遞信息的方法,就是面對面的交談。

7工作的軟件是首要進度度量標準。

8敏捷過程提供持續的開發速度。責任人、開發者和用戶應該能夠保持一個長期 的、恒定的開發速度。

9不斷地關注優秀的技能和好的設計會增強敏捷能力。

10簡單——使未完成的工作最大化的藝術——是根本的。

11最好的構架、需求和設計出自于團隊內部。

12每隔一定時間,團隊會在如何才能更有效地工作方面進行反省,然后相應地 對自己的行為進行調整。

【參考答案】B

【第23題】

以下敏捷軟件開發方法中,(23)方法強調以業務為核心,快速而有效地進行 系統開發。

A.極限編程

B.自適應軟件開發

C.特性驅動開發

D.動態系統開發

【解析】本題主要考查對敏捷開發方法的理解。

敏捷開發包括一系列的方法,主流的有如下 7 種:

1XP。XP (極限編程)的思想源自 Kent Beck 和 Ward Cunningham 在軟件項目中 的合作經歷。XP 注重的核心是溝通、簡明、反饋和勇氣。因為知道計劃永遠趕 不上變化,XP 無需開發人員在軟件開始初期做出很多的文檔。XP 提倡測試先行, 為了將以后出現 bug 的幾率降到最低。

2SCRUM。SCRUM 是一種迭代的增量化過程,用于產品開發或工作管理。它是 一種可以集合各種開發實踐的經驗化過程框架。SCRUM 中發布產品的重要性高 于一切。 該方法由 KenSchwaber 和 Jeff Sutherland 提出,是旨在尋求充分發揮 面向對象和構件技術的開發方法,是對迭代式面向對象方法的改進。

3 Crystal Methods。Crystal Methods (水晶方法族)由 Alistair Cockbum 在 20 世紀 90 年代末提出。之所以是個系列,是因為他相信不同類型的項目需要不同的 方法。雖然水晶系列不如 XP 的產出效率高,但有更多的人能夠接受并遵循它。 4 FDD。FDD (特性驅動開發)由 PeterCoad、Jeff de Luca 和 Eric Lefebvre 共同 開發,是一套針對中小型軟件開發項目的開發模式。此外,FDD 是一個模型驅動 的快速迭代開發過程,它強調的是簡化、實用、易于被開發團隊接受,適用于需 求經常變動的項目。

5ASD。ASD (自適應軟件開發)由 Jim Highsmith 在 1999 年正式提出。ASD 強調 開發方法的適應性,這一思想來源于復雜系統的混純理論。ASD 不像其他方法那 樣有很多具體的實踐做法,它更側重為 ASD 的重要性提供最根本的基礎,并從 更高的組織和管理層次來闡述開發方法為什么要具備適應性。

6DSDM。DSDM (動態系統開發方法)是眾多敏捷開發方法中的一種,它倡導以 業務為核心,快速而有效地進行系統開發。實踐證明 DSDM 是成功的敏捷開發方 法之一。在英國,由于其在各種規模的軟件組織中的成功,它已成為應用最為廣 泛的快速應用開發方法。DSDM 不但遵循了敏捷方法的原禪,且也適合那些成熟 的傳統開發方法有堅實基礎的軟件組織。

7輕量型 RHRUP 其實是個過程的框架,它可以包容許多不同類型的過程,Craig Lannan 極力主張以敏捷型方式來使用 RUP。他的觀點是:目前如此眾多的努力 以推進敏捷型方法,只不過是在接受能被視為 RUP 的主流 00 開發方法而已。

【參考答案】D

【第24~25題】

螺旋模型將瀑布模型和(24)結合起來,強調項目的風險分析,特別適合大 型復雜系統的開發過程。螺旋模型沿著螺線進行若干次迭代,依次經歷了計劃指 定、風險分析、工程實施和(25)四個主要活動。

(24).A.噴泉模型

B.增量模型

C.V 模型

D.快速原型模型

(25).A.客戶評估

B.客戶使用

C.工程交付

D.軟件測試

【解析】本題主要考査對軟件開發模型中的螺旋模型的概念。

1988 年,Barry Boehm 正式發表了軟件系統開發的“螺旋模型”,它將瀑布模 型和快速原型模型結合起來,強調了其他模型所忽視的風險分析,特別適合于大型復雜的系統。 螺旋模型由風險驅動,強調可選方案和約束條件從而支持軟件的重用,有助

于將軟 件質量作為特殊目標融入產品開發之中。但是,螺旋模型也有一定的限 制條件,具體如下: 1螺旋模型強調風險分析,但要求許多客戶接受和相信這種分析,并做出相關反 應是不容易的,因此,這種模型往往適應于內部的大規模軟件開發。 2如果執行風險分析將大大影響項目的利潤,那么進行風險分析毫無意義,因此, 螺旋模型只適合于大規模軟件項目。 3軟件開發人員應該擅長尋找可能的風險,準確地分析風險,否則將會帶來更大 的風險。

首先是確定一個階段階段的目標,完成這些目標的選擇方案及其約束條件, 然后從風險角度分析方案的開發策略,努力排除各種潛在的風險,有時需要通過 建造原型來完成。如果某些風險不能排除,該方案立即終止,否則啟動下一個開 發步驟。最后,評價 該階段的結果,并設計下一個階段。

【參考答案】D A

【第26題】

某軟件公司欲開發一個人力資源管理系統,客戶在開發初期對系統的功能并 不清楚,但明確表示隨著人力資源管理制度的逐步完善,需要對軟件功能進行不 斷調整,針對這種情況,采用(26)開發模型比較合適。

A.瀑布式

B.噴泉

C.增量

D.螺旋

【解析】本題主要考査軟件開發模型的應用。

根據題干描述,可以看出在開發之初,用戶對系統的功能并不了解,并且系 統的功能會不斷變更,針對這種情況,應該采用增量的開發模型。這是因為在增 量模型中,軟件被作為一系列的增量構件來設計、實現、集成和測試,每一個構 件是由多種相互作用 的模塊所形成的提供特定功能的代碼片段構成。增量模型 在各個階段并不交付一個可運行的完整產品,而是交付滿足客戶需求的一個子集 的可運行產品。整個產品被分解成若干個構件,開發人員逐個構件地交付產品, 這樣做的好處是軟件開發可以較好地適應變化,客戶可以不斷地看到所開發的軟件,從而降低開發風險。

【參考答案】C

【第27題】

軟件需求開發是指從情況收集、分析和評價到編寫文檔、評審等一系列產生 需求的活動,分為獲取情況、分析、(27)和評審四個階段。

A.制訂規格說明

B.形成需求基線

C.跟蹤需求變更

D.控制需求版本

【解析】本題主要考査軟件需求的基本概念。

需求分析的過程,也叫做需求工程和需求階段,它包括了需求開發和需求管 理兩個部分。需求開發是指從情況收集、分析和評價到編寫文檔、評審等一系列 產生需求的活動,分為 4 個階段:情況獲取、分析、制訂規格說明和評審。這 4 個階段不一定是遵循線性順序的,它們的活動是相互獨立和反復的。需求管理是 軟件項目開發過程中控制和維持需求約定的活動,它包括變更控制、版本控制、 需求跟蹤和需求狀態跟蹤等工作。

【參考答案】A

【第28題】

下列活動中, (28)不屬于需求開發活動的范疇。

A.根據系統需求識別和確認系統功能

B.將所收集的用戶需求編寫成文檔和模型

C.針對系統特點,考慮并確定系統開發平臺與程序設計語言

D.了解實際用戶任務和目標以及這些任務所支持的業務需求

【解析】本題主要考查對需求開發活動的理解。

需求開發可分為:情況獲取、分析、編寫規格說明和評審 4 個階段。這些子 項包括軟件類產品中需求收集、評價、編寫文檔等所有活動。需求開發活動包括 以下幾個方面:

1確定產品所期望的用戶類別。

2獲取每個用戶類的需求。

3了解實際用戶任務和目標以及這些任務所支持的業務需求。

4分析源于用戶的信息以區別用戶任務需求、功能需求、業務規則、質量屬性、 建議解決方法和附加信息。

5將系統級的需求分為幾個子系統,并將需求中的一部分分配給軟件組件。

6了解相關質量屬性的重要性。

7商討實施優先級的劃分。

8將所收集的用戶需求編寫成文檔和模型。

C 選項已經涉及到了系統的設計與實現,因而不屬于需求開發活動的范疇。

【參考答案】C

【第29題】

軟件需求管理是軟件項目開發過程中控制和維持需求約定的活動,包括 (29)、 版本控制、需求跟蹤、需求狀態跟蹤等活動。

A.需求發現

B.需求變更控制

C.需求排序

D.需求評估

【解析】本題考査軟件需求的基本概念。

需求分析的過程,也叫做需求工程和需求階段,它包括了需求開發和需求管 理兩個部分。需求開發是指從情況收集、分析和評價到編寫文檔、評審等一系列 產生需求的活 動,分為 4 個階段:情況獲取、分析、制訂規格說明和評審。這 4 個階段不一定是遵循 線性順序的,它們的活動是相互獨立和反復的。需求管 理是軟件項目開發過程中控制和維持需求約定的活動,它包括變更控制、版本控 制、需求跟蹤和需求狀態跟蹤等工作。

【參考答案】B

【第30~32題】

某軟件公司正在承擔開發一個字處理器的任務。在需求分析階段,公司的相 關人員整理出一些相關的系統需求,其中,“找出文檔中的拼寫錯誤并提供一個 替換項列表來供選擇替換拼錯的詞”屬于(30); “顯示提供替換詞的對話框以 及實現整個文檔范圍的替換”屬于(31), “用戶能有效地糾正文檔中的拼寫錯誤” 屬于(32)。

(30)A.業務需求

B.用戶需求

C.功能需求

D.性能需求

(31). A.業務需求

B.用戶需求

C.功能需求

D.性能需求

(32). A.業務需求

B.用戶需求

C.功能需求

D.性能需求

【解析】本題主要考查需求分析及分類知識。

軟件需求包括三個不同的層次:業務需求、用戶需求和功能需求。業務需求 反映了組織機構或客戶對系統、產品高層次的目標要求,它們在項目視圖與范圍 文檔中予以說 明。用戶需求描述了用戶使用產品必須要完成的任務,這在用例 文檔或方案腳本說明中予以說明。功能需求定義了開發人員必須實現的軟件功能, 使得用戶能完成他們的任務, 從而滿足了業務需求。

以題干中字處理程序為例,“用戶能有效地糾正文檔中的拼寫錯誤”是業務 需求, 因為該產品的包裝盒封面上可能會標明這是個滿足業務需求的拼寫檢查 器。而對應的用 戶需求則是“找出文檔中的拼寫錯誤并通過提供一個替換項列 表來供選擇替換拼錯的詞”。同時,該拼寫檢查器還有許多功能需求,如找到并 高亮度提示錯詞的操作;顯示提 供替換詞的對話框以及實現整個文檔范圍的替換。

【參考答案】B C A

【第33題】

某公司內部的庫存管理系統和財務系統均為獨立開發且具有 C/S 結構,公司 在進行信息系統改造時,明確指出要采用最小的代價實現庫存系統和財務系統的 一體化操作與 管理。針對這種應用集成需求,以下集成方式中,最合適的是 (33)。

A.數據集成

B.界面集成

C.方法集成

D.接口集成

【解析】本題主要考查對系統集成的理解與掌握。

根據題干條件,庫存管理系統和財務系統都是獨立開發且具有 C/S 結構,并 且集成時要求采用最小的代價實現庫存系統和財務系統的一體化操作與管理,因 此只需要將兩個系統的用戶界面集成在一起即可在最小代價的條件下滿足集成 要求。

【參考答案】B

【第34題】

某公司欲對局域網環境中具有不同傳輸協議、傳輸數據格式和應用數據的多 個應用系統進行綜合集成,以達到系統之間的互聯互通。在這種情況下,集成系統應采用(34)的系統架構最為合適。

A.共享數據庫

B.遠程過程

C.總線

D.事件驅動

【解析】本題主要考查系統集成時的架構設計的分析與理解。

針對題干描述,集成系統運行在局域網環境中,且待集成的系統具有不同的 傳輸協議、傳輸數據格式和應用數據格式,要求系統實現互聯互通。針對這種要 求,常見的做法是基于總線結構減少系統互操作時的轉換復雜性,并能使得系統 的結構更加清晰。

【參考答案】C

【第35題】

“十二五”規劃指出,戰略性新興產業是國家重點扶持的對象。《國務院關 于加快培育和發展戰略性新興產業的決定》中列出了七大國家戰略性新興產業體 系,其中包括新一代(35)。

A.計算機

B.網絡

C.信息系統

D.信息技術

【解析】本題考查信息化方面的基礎知識。

《國務院關于加快培育和發展戰略性新興產業的決定》中指出,根據戰略性 新興產業的特征,立足我國國情和科技、產業基礎、現階段重點,培育和發展節 能環保、新一 代信息技術、生物、髙端裝備制造、新能源、新材料、新能源汽 車等產業。

【參考答案】D

【第36題】

使用者通過網絡按需隨時獲取和使用資源或服務,并隨時擴展,按使用付費, 這種計算模式屬于(36)。

A.遠程計算

B.即時計算

C.云計算

D.智能計算

【解析】本題考查信息化方面的基礎知識。

云計算是一種網絡應用模式。狹義云計算是指 IT 基礎設施的交付和使用模式, 指通過網絡以按需、易擴展的方式獲得所需的資源:廣義云計算是指服務的交付 和使用模式, 指通過網絡以按需、易擴展的方式獲得所需的服務。

【參考答案】C

【第37題】

在有關物體中安裝信息傳感設備,使其與互聯網相連接,進行信息交換和通 信,以實現對物體的智能化識別、定位、跟蹤、監控和管理,這樣的一種網絡稱 為(37).

A.移動互聯網

B.全球定位系統

C.智聯網

D.物聯網

【解析】本題考查信息化方面的基礎知識。

通過射頻識別(RFID)、紅外感應器、全球定位系統、激光掃描器等信息傳感 設備,按約定的協議,把任何物品與互聯網相連接,進行信息交換和通信,以實 現智能化識別、定位、跟蹤、監控和 f 理,這樣的一種網絡稱為物聯網。

【參考答案】D

【第38題】

(38)是指對一組類似資源提供一個通用的抽象接口集,從而隱藏其屬性與操 作之間的差異,并允許通過一種通用的方式來使用和維護資源。

A.協同

B.虛擬化

C.集約化

D.集成

【解析】本題考査信息化方面的基礎知識。

虛擬化是指對一組類似資源提供一個通用的抽象接口集,從而隱藏屬性和操 作之間的差異,并允許通過一種通用的方式來査看并維護資源。

虛擬化為數據、計算能力、存儲資源以及其他資源提供了一個邏輯視圖,而 不是物理視圖。

【參考答案】B

【第39題】

信息安全的威脅有多種,其中(39)是指通過對系統進行長期監聽,利用統計分析方法對諸如通信頻度、通信的信息流向、通信總量的變化等參數進行研究, 從中發現有價值的信息和規律。

A.竊聽

B.信息泄露

C.旁路控制

D.業務流分析

【解析】本題考查信息化(信息安全)方面的基礎知識。

業務流分析屬于信息安全威脅的一種。它通過對系統進行長期監聽,利用統 計分析方法諸如通信頻度、通信的信息流向、通信總量的變化等參數進行研究, 從中發現有價值的信息規律。

【參考答案】D

【第40題】

數據庫的視圖與基本表之間,基本表與存儲文件之間分別通過建立(40)之 間的映像,保證數據的邏輯獨立性和物理獨立性。

A.模式到內模式和外模式到內模式

B.外模式到內模式和內模式到模式

C.外模式到模式和模式到內模式

D.內模式到模式和模式到外模式

【解析】本題考查數據庫系統管理方面的基礎知識。

數據庫的三級模式結構中,視圖對應外模式、基本表對應模式、存儲文件對 應內模式。數據庫系統在三級模式之間提供了兩級映像:模式/內模式映像、外 模式/模式映像。正因為這兩級映像保證了數據庫中的數據具有較髙的邏輯獨立 性和物理獨立性。 1外模式/模式的映像:存在于外部級和概念級之間,實現了外模式到概念模式 之間的相互轉換。數據的邏輯獨立性是指用戶的應用程序與數據庫的邏輯結構是 相互獨立的。數據的邏輯結構發生變化后,用戶程序也可以不修改。但是,為了 保證應用程序能夠正確執行,需要修改外模式/概念模式之間的映像。 2模式/內模式的映像:存在于概念級和內部級之間,實現了概念模式到內模式 之間的相互轉換。數據的物理獨立性是指當數據庫的內模式發生改變時,數據的 邏輯結構 不變。由于應用程序處理的只是數據的邏輯結構,這樣物理獨立性可 以保證,當數據的物理結構改變了,應用程序不用改變。但是,為了保證應用程 序能夠正確執行,需要修改概念模式/內模式之間的映像。

【參考答案】C

【第41~42題】

給定關系模式 R(U, F),其中,屬性集 t/={城市,街道,郵政編碼},函數依賴集 F={城市,街道)→郵政編碼,郵政編碼→城市}。關系 R(41),且分別有(42)。

(41)A.只有 1 個候選關鍵字“城市,街道”

B.只有 1 個候選關鍵字“街道,郵政編碼”

C.有 2 個候選關鍵字“城市,街道”和“街道,郵政編碼”

D.有 2 個候選關鍵字“城市,街道”和“城市,郵政編碼”

(42)A.1 個非主屬性和 2 個主屬性

B.0 個非主屬性和 3 個主屬性

C. 2 個非主屬性和 1 個主屬性

D.3 個非主屬性和 0 個主屬性

【解析】

試題(41)的正確答案是 C。因為根據函數依賴定義,可推出(城市,街道) →U,(郵政編碼,街道)→U,所以“城市,街道”和“街道,郵政編碼”為候選 關鍵字。

試題(42)的正確答案是 B。因為根據主屬性的定義,“包含在任何一個候選碼 中的屬性叫做主屬性(Prime attribute),否則叫做非主屬性(Nonprime attribute)”,所以關系中的 3 個屬性都是主屬性,而無非主屬性。

【參考答案】C B

【第43~45題】

設有員工實體 Employee (員工號,姓名,性別,年齡,電話,家庭住址,家 庭成員, 關系,聯系電話)。其中,“家庭住址”包括郵編、省、市、街道信息; “家庭成員,關有多個家庭成員。員工實體 Employee 的主鍵為

(43);該關系屬 于(44);為使數據庫模式設計更合理,對于員工關系模式 Employee(45).

(43)A.員工號

B.員工號,家庭成員

C.姓名

D.姓名,家庭成員

(44). A.2NF,無冗余,無插入異常和刪除異常

B.2NF,無冗余,但存在插入異常和刪除異

C.1NF,存在冗余,但不存在修改操作的不一致

D.1NF,存在冗余和修改操作的不一致,以及插入異常和刪除異常

(45). A.只允許記錄一個親屬的姓名、與員工的關系以及聯系電話

B.可以不作任何處理,因為該關系模式達到了 3NF

C.增加多個家庭成員、關系及聯系電話字段

D.應該將家庭成員、關系及聯系電話加上員工號作為一個獨立的模式

【解析】本題考查關系數據庫方面的基礎知。

試題(43)。因為一個員工可以有多個家庭成員,故為了唯一區分 Employee 關系中的每一個元組,其主鍵為(員工號,家庭成員)。

試題(44)。關系模式 EmployeeeiNF,原因是員工號一(姓名, 性別,年齡, 電話,家庭住址),即非主屬性(姓名,性別,年齡,電話,家庭住址)不完全 依賴于碼“員工號,家庭成員”,故 Employee 不屬于 2NF。1NF 存在 4 個問題: 冗余度大、引起修改操作的不一致性、插入異常和刪除異常。

試題(45)。如果某員工有 5 個親屬,那么該員工關系中“員工號,姓名,性 別,年齡,電話,家庭住址”將重復出現 5 次,為了將數據庫模式設計得更合理, 應該消除冗余,即將家庭成員、關系及聯系電話加上員工號設計成為一個獨立的 模式。

【參考答案】B D D

【第46~48題】

假設某銀行擁有的資金數是 10,現在有 4 個用戶 a、b、c、d,各自需要的最大 資金數分別是 4、5、6、7。若在圖 a 的情況下,用戶 a 和 b 又各申請 1 個資金, 則銀行分配 后用戶 a、b、c、d 尚需的資金數分別為(46);假設用戶 a 已經還 清所有借款,其情況如圖 b 所示,那么銀行的可用資金數為 (47)。若在圖 b 的 情況下,銀行為用戶 b、c、d 各分配資金數 1、1、2,則銀行分配后用戶 b、c、 d 已用資金數分別為(48)。

(46)A. 2、 2、 3、 3, 可用資金數為 0, 故系統狀態是不安全的

B. 3、 3、 3、 5, 可用資金數為 0, 故系統狀態是不安全的

C.2、 2、 4、 6, 可用資金數為 2, 故系統狀態是安全的

D.3、 3、 3、 5, 可用資金數為 2, 故系統狀態是安全的

(47).A.4

B.5

C.6

D.7

(48). A. 4、 3、 2, 尚需資金數分別為 1、 3、5,故系統狀態是安全的

B.4、 3、 3, 尚需資金數分別為 1、 3、4,故系統狀態是安全的

C.4、 3、 2, 尚需資金數分別為 1、 3、5,故系統狀態是不安全的

D.4、 3、 3, 尚需資金數分別為 1、 3、4,故系統狀態是不安全的

【解析】

試題(46)的正確答案為 C。因為在圖 a 的情況下,用戶 a 和 b 各申請 1 個資 金, 則系統分配后用戶 a、b、c、d 的已用資金數分別為 2、3、2、1,可用資 金數為 2,故尚 需的資金數分別為 2、2、4、6。由于可用資金數為 2,能保證 a 或 b 運行結束。假定 a 運行結束釋放資源后,可用資金數為 4,能保證 b 或 c 運行結 束。同理,b 運行結束釋放資源后,可用資金數為 7,能保證 c 或 d 運行結束。最 終 c 運行結束,釋放資源能使 d 獲得所需資金運行結束,故系統狀態是安全的。

試題(47)的正確答案為 A。因為銀行家的總資金數是 10,為用戶 b、c、d 分 配了 3、2、1,故可用資金數為 4。

試題(48)的正確答案為 D。因為在圖 b 的情況下,系統為用戶 b、c、d 已分 配資金數為 3、2、1,系統又為用戶 b、c、d 分配資金數為 1、1、2,則系統分配 后用戶 b、c、d 已用資金數分別為 4、3、3。這樣導致系統的可用資金為 0,故系 統狀態是不安全的。

【參考答案】C A D

【第49~50題】

某文件管理系統在磁盤上建立了位示圖(bitmap),記錄磁盤的使用情況。假 設計算機系統的字長為 32 位,磁盤的容量為 200GB,物理塊的大小為 1MB,那么 位示圖的大小有(49)個字,需要占用(50)物理塊。

(49).A.600

B.1200

C.3200

D.640

(50).A.20

B.25

C.30

D.35

【解析】

試題(49)的正確答案是 D。因為根據題意系統中字長為 32 位,可記錄 32 個 物理塊的使用情況。又因為磁盤的容量為 200GB,物理塊的大小為 1MB,那么該 磁盤有 200*1024=204 800 個物理塊,位示圖的大小為 204 800/32=6400 個字。

試題(50)的正確答案是B。因為位示圖占6400個字,即6400X4=25600字節, 故需要占用 25600/1024=25 個物理塊。

【參考答案】D B

【第51~52題】

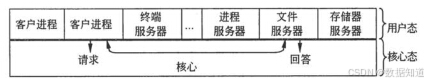

微內核體系結構的操作系統(OS)實現時的基本思想是(51),其結構圖如下 所示,圖中1234應填寫(52)。

(51).A.內核完成 OS 所有功能并在用戶態下運行

B.內核完成 OS 所有功能并在核心態下運行

C.內核只完成 OS 最基本的功能并在核心態下運行,其他功能運行在用戶態

D.內核只完成 OS,最基本的功能并在用戶態下運行,其他功能運行在核心態

(52). A.1進程、文件^存儲器服務器2核心態3進程調度、消息通訊等4用

戶態 B.1進程、文件和存儲器服務器2用戶態3進程調度、消息通訊等4核心態

C.1進程調度、消息通訊等2用戶態3進程、文件和存儲等服務器4核心態

D.1進程調度、消息通訊等2核心態3進程、文件和存儲等服務器4用戶態

【解析】

(51).微內核體系結構如下圖所示,其基本思想是把操作系統中與硬件直接相關的部分抽取出來作為一個公共層,稱之為硬件抽象層(HAL)。這個硬件抽象層 其實就是“種虛 擬機,它向所有基于該層的其他層通過 API 接口提供一系列標 準服務。在微內核中只保留了處理機調度、存儲管理和消息通訊等少數幾個組成 部分,將傳統操作系統內核中的 一些組成部分放到內核之外來實現。如傳統操 作系統中的文件管理系統、進程管理、設備管理、虛擬內存和網絡等內核功能都 放在內核外作為一個獨立的子系統來實現。因此, 操作系統的大部分代碼只要 在一種統一的硬件體系結構上進行設計就可以了。

(52).

微內核體系結構的主要特點有: 1內核非常小,許多操作系統服務不屬于內核,而是運行在內核之上的,這樣, 當髙層模塊更新時內核無須重新編譯。 2有一個硬件抽象層,內核能方便地移植到其他的硬件體系結構中。因為當需要 移植到新的軟件或硬件環境中時,只需對與硬件相關的部分稍加修改即可把微內 核嵌入到新的硬件環境中,在多數情況下并不需要移植外部服務器或客戶應用。 3靈活性和擴展性。微內核最大的優點之一就是它的靈活性和擴展性。如果要實 現另一個視圖,可以增加一個外部服務器。若要想擴展功能,可以增加和擴展內 部服務器。

【參考答案】C B

【第53~54題】

線性規劃問題就是求出一組變量,在一組線性約束條件下,使某個線性目標 函數達到極大(小)值。滿足線性約束條件的變量區域稱為可行解區。由于可行 解區的邊界均是線性的(平直的),屬于單純形,所以線性目標函數的極值只要 存在,就一定會在可行解區邊界的某個頂點達到。因此,在求解線性規劃問題時, 如果容易求出可行解區的所有頂點,那么只要在這些頂點處比較目標函數的值就 可以了。

例如,線性規劃問題: maxS=x+y ( 求 S=x+y 的最大值 ) :

2x+y<=7,x+2y<=8,x>=0, y>=0 的可行解區是由四條直線 2x+y=7;x+2y=8,x=0,y=0, 圍 成的,共有四個頂點。除了原點外,其他三個頂點是(53)。因此,該線性規劃 問題的解為(54)

(53) A.(2,3), (0,7), (3.5,0)

B. (2,3). (0,4), (8,0)

C.(2,3),(0,7), (8,0)

D.(2,3), (0,4), (3.5,0)

(54)A.x=2, y=3

B.x=0, y=7

C.x=0, y=4

D.x=8, y=0

【解析】本題考查應用數學(線性規劃)基礎知識。

本題中的可行解區是由 4 條直線 2x+y=7, x+2y=8, x=0, y=0 圍成的,可行解區 的每個頂點都是由兩條直線相交得到的。

2x+y=7 與 x=0 的交點(0,7)不符合條件 x+2y<=8,因此(0,7)不是可行解區的頂點 (落在可行解區外)》

x+2y=8 與 y=0 的交點(8,0)不符合條件 2x+y<=7,因此(8,0)不是可行解區的頂點 (落在可行解區外)。

2x+y=7 與 x+2y=8 的交點(2,3),2x+y=7 與 y=0 的交點(3.5,0),x+2y=8 與 x=0 的交點(0, 4), x=0 與 y=0 的交點(0, 0)都屬于可行解區的頂點。在這 4 個頂點 中 ;x=2,y=3 可使目標函數 S 達到極大值 5。

【參考答案】D A

【第55題】

項目管理中使用的甘特(Gantt)圖(55)。

A.使管理者明確一個作業的延遲對另一作業的影響

B.清晰地表明了各個作業之間的銜接關系

C.清晰地定義了關鍵路徑

D.可以隨時將實際進度與計劃進度進行比較

【解析】本題考查項目管理方面的基礎知識。

項目管理中使用的甘特(Gantt)圖也是做計劃檢查進度的一種工具。它描述了 項目中各個作業計劃占用的時間段。該圖的橫軸是時間,縱軸是各個作業。對每 個作業用橫線段來表示從開始到結束的時間段,所以甘特圖有時也稱為橫道圖。

在項目進展過程中, 如果要查看當前項目的進度情況,只要在圖中的當前時刻 畫一條豎線,完全在該豎線左 邊的橫道應該已經完成,完全在該豎線右邊的橫 道按計劃尚未開始,跨越該豎線兩邊的 橫道應該正在實施中。這就可以與實際 情況進行比較,從而發現哪些作業符合計劃進度; 哪些作業延遲了,延遲了多 少;哪些作業提前了,提前了多少。

題中供選答案 A、B、C 描述了另一種項目計劃工具一 PERT/CPM (網絡計劃/ 關鍵 路徑方法)的特點。

【參考答案】D

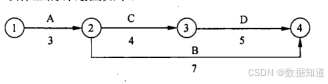

【第56題】

已知某項工程的作業明細表如下:

為了搶工期,.根據上表,該工程最快能完成的周數及其所需的項目總費用為 (56)

A.5 周,75 萬元

B.5 周,76 萬元

C.8 周,78 萬元

D.8 周,79 萬元

【解析】本題考查數學在項目管理方面的應用的基礎知識。

按正常進度,該作業的計劃圖如下:

其關鍵路徑為 ACD,該工程共需要 3+4+5=12 周(作業 B 有 2 周的松弛時間),總 費用=直接費用+間接費用=10+15+12+8+12X 1=57 萬元。

為了以最快的速度完成該工程,關鍵路徑上的作業應盡量趕工(需要多支出費 用)。 作業 A 可以在 1 周完成,作業 C 和 D 都可以在 2 周完成。在這種情況下, 作業 B 可以計劃 4 周完成(沒有必要趕工到 3 周)以節省費用。 因此,該工程的最短時間是 5 周。所需費用計算如下:

總的間接費用=5X1=5 萬元。

作業 A 的直接費用=趕工極限 1 周的直接費用=18 萬元。

作業 C 的直接費用=趕工極限 2 周的直接費用=20 萬元。

作業 D 的直接費用=趕工極限 2 周的直接費用=14 萬元。

作業 B 如要 7 天完成則需要直接費用 15 萬元,如要 3 天完成則需要 19 萬元,如 要 4 天完成,則經驗性插值計算需要 15+3X (19-15) / (7-3) =18 萬元。 因此,該工程以最短時間 5 周完成所需的總費用為 5+18+20+14+18=75 萬元。

【參考答案】A

【第57題】

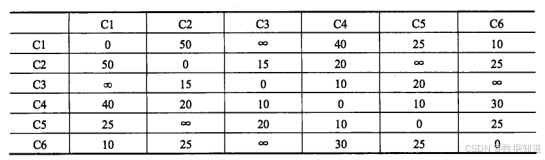

已知某山區六個鄉鎮 C1,C2,…,C6 之間的公路距離(公里數)如下表:

其中符號“表示兩個鄉鎮之間沒有直通公路。鄉鎮 C1 到 C3 雖然沒有直通公路, 但可以經過其他鄉鎮達到,根據上表,可以算出 C1 到 C3 最短的路程為(57)公里。

A.35

B.40

C.45

D.50

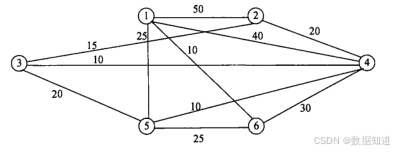

【解析】本題考查圖論應用基礎知識。

根據題中給出的 6 個鄉鎮間的公路距離表,可以繪制距離圖如下:

結點1、2、…、6分別表示這 6 個鄉鎮,結點之間的連線表示有公路直接通達, 連線上的數字表示公里數。從圖可以看出,鄉鎮1到3沒有直通公路,但可以通 過其他 鄉鎮達到。顯然,路徑1-5-4-3總的里程數 45 公里是最短的。

【參考答案】C

【第58題】

采用數學模型求解實際問題常會有誤差,產生的原因不包括(58)。

A.模型假設的誤差

B.數據測量的誤差

C.近似解法和計算過程的誤差

D.描述輸出結果

【解析】本題考查應用數學的基礎知識。

數學研究的對象包括數、形和模型三大類。求解實際問題通常需要先建立數 學模型。由于實際問題大多是很復雜的,所以只能考慮主要因素,建立近似的模 型。因此,模型的假設總是會產生一定的誤差。其次,模型的參數常需要測量得 到。而測量也會發生誤差。還有,多數情況很難精確求解模型,只能采用近似解 法,而且求解的計算過程也會產生誤差。手工計算會產生誤差,計算機計算也會 產生誤差(局限的字長位數也使實數的表示以及計算產生誤差)。由于以上原因, 計算的結果當然是有誤差的,但這不是求解模型產生誤差的原因。

【參考答案】D

【第59題】

評價信息系統經濟效益的方法不包括(59)。

A.盈虧平衡法

B.成本效益分析法

C.投入產出分析法

D.價值工程方法

【解析】本題考查應用數學(量化管理)的基礎知識。

評價信息系統經濟效益常用的方法主要有成本效益分析法、投入產出分析法和價 值工程方法。盈虧平衡法常用于商品的銷售定價。

【參考答案】A

【第60題】

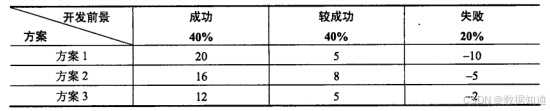

某公司計劃開發一種新產品,其開發前景有成功、較成功與失敗三種可能情 況。根據該公司的技術水平與市場分析,估計出現這三種情況的概率分別為 40%、40%和 20%。現有三種開發方案可供選擇,每種方案在不同開發前景下估 計獲得的利潤(單位:萬元)如下表:

為獲得最大的期望利潤,該公司應選擇(60)。

A.方案1

B.方案2

C.方案3

D.方案1或方案2

【解析】本題考查應用數學的基礎知識。 根據題意,通過計算可以得到:

方案 1 的期望利潤為 2040%+540%-1020%=8 (萬元) 方案 2 的期望利潤為 1640%+840%-520%=8.6 (萬元) 方案 3 的期望利潤為 1240%+540%-2*20%=6.4 (萬元) 為獲得最大的期望利潤,該公司應選擇方案 2。

【參考答案】B

【第61題】

對應用系統的運行進行持續的性能監測,其主要目標不包括(61)。

A.檢査系統的資源是否得到最佳利用

B.檢查系統所用的技術是否已經落后

C.檢查并記錄系統運行的異常情況

D.對業務處理量的增長進行合理預測

【解析】本題考查系統性能評價方面的基礎知識。

信息系統建設中,系統的運行維護日常管理工作非常重要,這是能否持續產 生效益的重要問題。只注重開發不重視運維就很難持續獲得效益。許多系統建成 后就束之高閣的原因就在于此。

系統的運維工作包括對系統的運行進行持續的性能監測,檢查系統的資源是 否得到最佳利用(以便對資源進行必要的調配);檢查并記錄系統運行的異常情 況(以便進行維護維修);檢查業務量的動態變化情況,對業務處理量的增長進 行合理預測,以便及時采用有關的措施。至于系統所采用的技術是否落后,要看 是否影響應用。適合應用的技術 就是好的技術。不顧應用需要而過于頻繁更新 技術則會浪費資金。

【參考答案】B

【第62題】

中國的數字音、視頻壓縮編碼國家標準是(62)標準。

A.MPEG-4

B.H.264

C.AVS

D. WAPI

【解析】

數字音視頻編解碼技術標準工作組(簡稱 AVS 工作組)由國家信息產業部科 學技術司于 2002 年 6 月批準成立。工作組的任務是:面向我國的信息產業需求, 聯合國內企業和科研機構 P 制(修)訂數字音視頻的壓縮、解壓縮、處理和表示 等共性技術標準,為數字音視頻設備與系統提供髙效經濟的編解碼技術,服務于 高分辨率數字廣播、高密度激光數字存儲媒體、無線寬帶多媒體通信、互聯網寬 帶流媒體等重大信息產業應用。

肌標準是《信息技術先進進視頻編碼》簡稱,肌標準包括系統、視頻、音頻、 數字版權管理等 4 個主要技術標準和一致性測試等支撐標準。

【參考答案】C

【第63題】

(63)是 ITU 制定的基于包交換網絡的音、視頻通信系統標準。

A. H.320

B.H.323

C.H.324

D.H.264

【解析】本題考查對主要的多媒體通信標準的了解和掌握。

為了在線路交換網絡和信息包交換網絡這兩種類型的網絡上開發多媒體通 信功能,國際電信聯盟(ITU)制定了一系列相關標準。在這些標準中 H.32x 系列 標準組成了多媒體通信的核心技術標準。其中常用的標準有 H.320、H.323 和 H.324。 H.320 標準面向窄帶綜合業務數字網(N-ISDN),是窄帶可視電話系統的通信標準; H.323 是面向無 QoS 保障的包交換網絡上的多媒體通信標準;H.324 是低速率網 絡(如 PSTN)上多媒體通信及終端的標準。

H.264 是視頻壓縮編碼技術的標準。

【參考答案】B

【第64題】

結構化布線系統由多個子系統組成,其中進行樓層內配線架之間的交叉連接 是(64)的任務。

A.工作區子系統

B.水平子系統

C.管理子系統

D.垂直子系統

【解析】

結構化布線系統由工作區子系統、水平子系統、垂直子系統、管理子系統、 設備間子系統及建筑群子系統等組成。

其中,管理子系統由交叉連接、直接連接配線的連接硬件等設備所組成。以 提供干線接線間、中間接線間、主設備間中各個樓層配線架、總配線架上水平線 纜與干線線纜之間通信、線路定位與移位的管理。通過卡或插接式跳線,交叉連 接允許將端接在配線架一端的通信線路與端接于另一端配線架上的線路相連。互 連完成交叉連接的相同目的,只使用帶插頭的跳線、插座和適配器。光纜交叉連 接要求使用光纜的跳線——在兩端都有 ST 接頭的光纜跳線。

【參考答案】C

【第65題】

以下關于層次化網絡設計的敘述中,不正確的是(65)。

A.在設計核心層時,應盡量避免使用數據包過濾、策略路由等降低數據包轉發處理性能的特征。

B.為了保證核心層連接運行不同協議的區域,各種協議的轉換都應在匯聚層完成

C.接入層應負責一些用戶管理功能,包括地址認證、用戶認證和計費管理等內容

D.在設計中匯聚層應該采用冗余組件設計,使其具備髙可靠性

【解析】

三層模型主要將網絡劃分為核心層、匯聚層和接入層,每一層都有著特定的 作用。核心層提供不同區域或者下層的髙速連接和最優傳送路徑;匯聚層將網絡 業務連接到接入層,并且實施與安全、流量負載和路由相關的策略,為了保證核 心層連接運行不同協議的區域,各種協議的轉換都應在匯聚層完成;接入層為局 域網接入廣域網或者終端用 戶訪問網絡提供接入,接入層負責一些用戶管理功 能,包括地址認證、用戶認證和計費管理等內容。

網絡冗余設計允許通過設置雙重網絡元素來滿足網絡的可用性需求,冗余降 低了網絡的單點失效,其目標是重復設置網絡組件,以避免單個組件的失效而導 致應用失效。這些組件可以是一臺核心路由器、交換機,可以是兩臺設備間的一 條鏈路,可以是一個廣域網連接,可以是電源、風扇和設備引擎等設備上的模塊。 對于某些大型網絡來說,為了確保網絡中的信息安全,在獨立的數據中心之外, 還設置了冗余的容災備份中心,以保證數據備份或者應用在故障下的切換。一般 情況下匯聚層不需要設計冗余組件。

【參考答案】D

【第66題】

DNS 服務器在名稱解析過程中正確的查詢順序為(66)。

A.本地緩存記錄一區域記錄一轉發域名服務器一根域名服務器

B.區域記錄一本地緩存記錄一轉發域名服務器一根域名服務器

C.本地緩存記錄一區域記錄一根域名服務器一轉發域名服務器

D.區域記錄一本地緩存記錄一根域名服務器一轉發域名服務器

【解析】

DNS 服務器在名稱解析過程中,首先查詢本地緩存,若緩存中沒有被查域名的記錄則在本區域主域名服務器中進行查找,緊接著査詢轉發域名服務器,最后 是根域名服務器,因此,正確的查詢順序為:本地緩存記錄一區域記錄一轉發域 名服務器一根域名服務器。

【參考答案】A

【第67題】

下列選項中,同屬于報文摘要算法的是(67)。

A.DES 和 MD5

B.MD5 和 SHA-1

C.RSA 和 SHA-1

D.DES 和 RSA

【解析】本題考查安全算法相關常識。

數據加密的基本過程就是對原來為明文的文件或數據按某種算法進行處理, 使其成為不可讀的一段代碼,通常稱為“密文”,使其只能在輸入相應的密鑰之 后才顯示出本來內容,通過這樣的途徑來達到保護數據不被非法人員竊取、閱讀 的目的。

常見加密算法有 DES (Data Encryption Standard)、3DES (Triple DES)、RC2 和 RC4、IDEA (International Data Encryption Algorithm), RSA。

報文摘要算法主要應用在“數字簽名”領域,作為對明文的摘要算法。著名 的摘要算法有 RSA 公司的 MD5 算法和 SHA1 算法及其大量的變體。

【參考答案】B

【第68題】

在 IEEE 802.11 標準中使用了擴頻通信技術,以下關于擴頻通信的敘述中,正確的是(68).

A.擴頻技術是一種帶寬很寬的紅外線通信技術

B.擴頻技術是一種使用偽隨機序列對代表數據的模擬信號進行調制的技術

C.擴頻通信系統的帶寬隨著數據速率的提高而不斷擴大

D.擴頻技術就是擴大了頻率許可證的使用范圍

【解析】

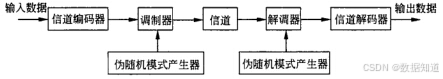

IEEE 802.11 WLAN 中使用了擴展頻譜通信技術,這種技術的特點是將信號散 布到更寬的頻帶上以減少發生阻塞和干擾的機會。有兩種擴頻方式,一種是頻率跳動擴頻(Frequency Hopping Spread Spectrum, FHSS),另外一種是直接序列擴頻 (Direct Sequence Spread Spectrum, DSSS)。

下圖表示各種擴展頻譜系統的共同特點。輸入數據首先進入信道編碼器,產 生一個接近某中央頻譜的較窄帶寬的模擬信號。再用一個偽隨機序列對這個信號 進行調制。調制的結果是大大拓寬了信號的帶寬,即擴展了頻譜。在接收端,使用同樣的偽隨機序列來恢復原來的信號,最后再進入信道解碼器來恢復數據。

偽隨機序列由一個使用初值(稱為種子 seed)的算法產生。算法是確定的, 因此產生的數字序列并不是統計隨機的。但如果算法設計得好,得到的序列還是 能夠通過各種隨機性測試的,這就是被叫做偽隨機序列的原因。除非你知道算法 與種子,否則預測序列是不可能的。因此只有與發送器共享一個偽隨機序列的接 收器才能對信號進行解碼。

【參考答案】B

【第69題】

在網絡設計階段進行通信流量分析時可以采用簡單的 80/20 規則,以下關于 這種規則的敘述中,正確的是(69)。

A.這種設計思路可以最大限度地滿足用戶的遠程聯網需求

B.這個規則可以隨時控制網絡的運行狀態

C.這個規則適用于內部交流較多而外部訪問較少的網絡

D.這個規則適用的網絡允許存在具有特殊應用的網段

【解析】

在網絡規劃過程中,需要根據業務需求和應用需求來計算各個信息流量的大 小,并根據通信模式、通信邊界的分析,確定不同信息流在網絡的不同區域和區 域邊界上的分布情況。

對于較為簡單的網絡,不需要進行復雜的通信流量分析,僅采用一些簡單的 方法就可以確定通信流量,例如 80/20 規則等。但是對于復雜的網絡,仍必須進行復雜的通信流量分布分析。

80/20 規則是一種設計思路,通過這種方式可以限制用戶的不合理需求,是

最優化地使用網絡骨干和使用昂貴的廣域網連接的一種行之有效的方法。例如, 如果核心交換機容量為 100Mb/s,局域網至外部的帶寬應限制在 20Mb/s 以內。 80/20 規則適用于內部交流較多、外部訪問相對較少、網絡較為簡單、不存在特 殊應用的網絡或網段。

隨著互聯網絡的發展,出現了另外一種通信情況,即網段內部用戶之間相互 訪問較少,大多數通信都是對網段外部資源的訪問。例如小區內計算機用戶形成 的局域網絡,大型公司用于實現遠程協同工作的工作組網絡等。對于這種情況, 可以采用 20/80 規則。20/80 規則根據用戶和應用需求的統計數據產生網段內的 通信總量大小,并認為總量的 20%是在網段內部的流量,而 80%是網段外部的流 量。

【參考答案】C

【第70題】

根據用戶需求選擇正確的網絡技術是保證網絡建設成功的關鍵,在選擇網絡 技術時應考慮多種因素。以下敘述中,不正確的是(70)。

A.選擇的網絡技術必須保證足夠的帶寬,使得用戶能夠快速地訪問應用系統

B.選擇網絡技術時不僅要考慮當前的需求,而且要考慮未來的發展

C.對于大型網絡工程,應該選擇具有前_性的新的網絡技術

D.選擇網絡技術要考慮投入產出比,通過投入產出分析確定使用何種技術

【解析】

根據用戶需求選擇網絡技術時應考慮如下因素: 1通信帶寬。所選擇的網絡技術必須保證足夠的帶寬,能夠保證用戶快速地訪問 應用系統。在進行選擇時,不僅局限于現有的應用需求,還要適當考慮將來的帶 寬增長需求。 2技術成熟性。所選擇的網絡技術必須是成熟穩定的技術,有些新的網絡技術在 尚沒有大規模投入使用時,還存在著較多不確定因素,這將會給網絡建設帶來很 多無法估量的損失。對于大型網絡工程來說,項目本身不能成為新技術的試驗田。使用較為成熟、擁有較多案例的技術是明智的選擇。 3可擴充性。網絡設計的設計依據是詳細的需求分析,但是在選擇網絡技術時, 不能僅考慮當前的需求而忽視未來的發展。在大多數情況下,設計人員都會在網 絡帶寬、數據吞吐量、用戶并發數等方面設計中預留一定的冗余量。一般來說, 這個冗余量值在 70%?80%之間。 4高投資產出。選擇網絡技術的關鍵是投入產出比,尤其是一些借助于網絡來實 現營運的工程項目,只有通過投入產出分析,才能最后決定使用何種技術。

【參考答案】C

【第71~75題】

The analysis phase answers the questions of who will use the system, what the system will do, and where and when it will be used. During this phase, the project team investigates any current system, identifies (71),and develops a concept for the new system. This phase has tbree steps: first, (72) is developed to guide the project team’s efforts. It usually includes an analysis of the current system and its problems, and the ways to design a new system. The next step is (73) .The analysis of this information - in conjunction with input from the project sponsor and many other people - leads to the development of a concept for a new system. The system concept is then used as a basis to develop a set of business analysis models that describes how the business will operate if the new system were developed. The set of models typically includes models that represent the (74) necessary to support the underlying business process. Last, the analyses, system concepts, and models are combined into a document called the (75) , which is presented to the project sponsor and other key decision makers that decide whether the project should continue to move forward.

(71)A.improvement opportunities

B.logical model

C.system requirements

D.system architecture

(72) A.a user manual

B.an analysis strategy

C.an analysis use case

D.a design user case

(73). A.project scope definition

B.problems analysis

C.decision analysis

D.requirements gathering

(74). A.data and processes

B.system infrastructures

C.external agents

D.design specification

(75). A.requirements statement

C.system proposal

B.design specification

D. project charter

【解析】 分析階段回答誰將使用該系統、系統能做什么及系統在何時何地使用的問題。在 該階段,項目組調研當前系統、識別改進機會并開發出一個新系統的概念。這個 階段分為三個步驟:首先,開發一個分析策略來指導項目組工作。這些分析策略 通常包括了當前系統及其問題的分析和設計新系統的方法。下一步是需求收集。 對這些信息(匯同系統發起人和很多其他人員的輸入)的分析會導致開發出一個 新系統的概念。系統概念作為開發一組業務分析模型的基礎,這些模型描述了新 系統開發完成后企業如何運作。這組模型通常包含那些表示數據和過程的模型, 這些數據和過程是支持底層業務過程所必需的。最后,這些分析、系統概念和模 型合并到一個稱為系統建議書的文檔中,將被提交給項目組發起人和其他決定項 目是否繼續執行的主要決策人員。

【參考答案】A B D A C

)

)