1.題目描述

2.下載附件,是一個.pcap文件

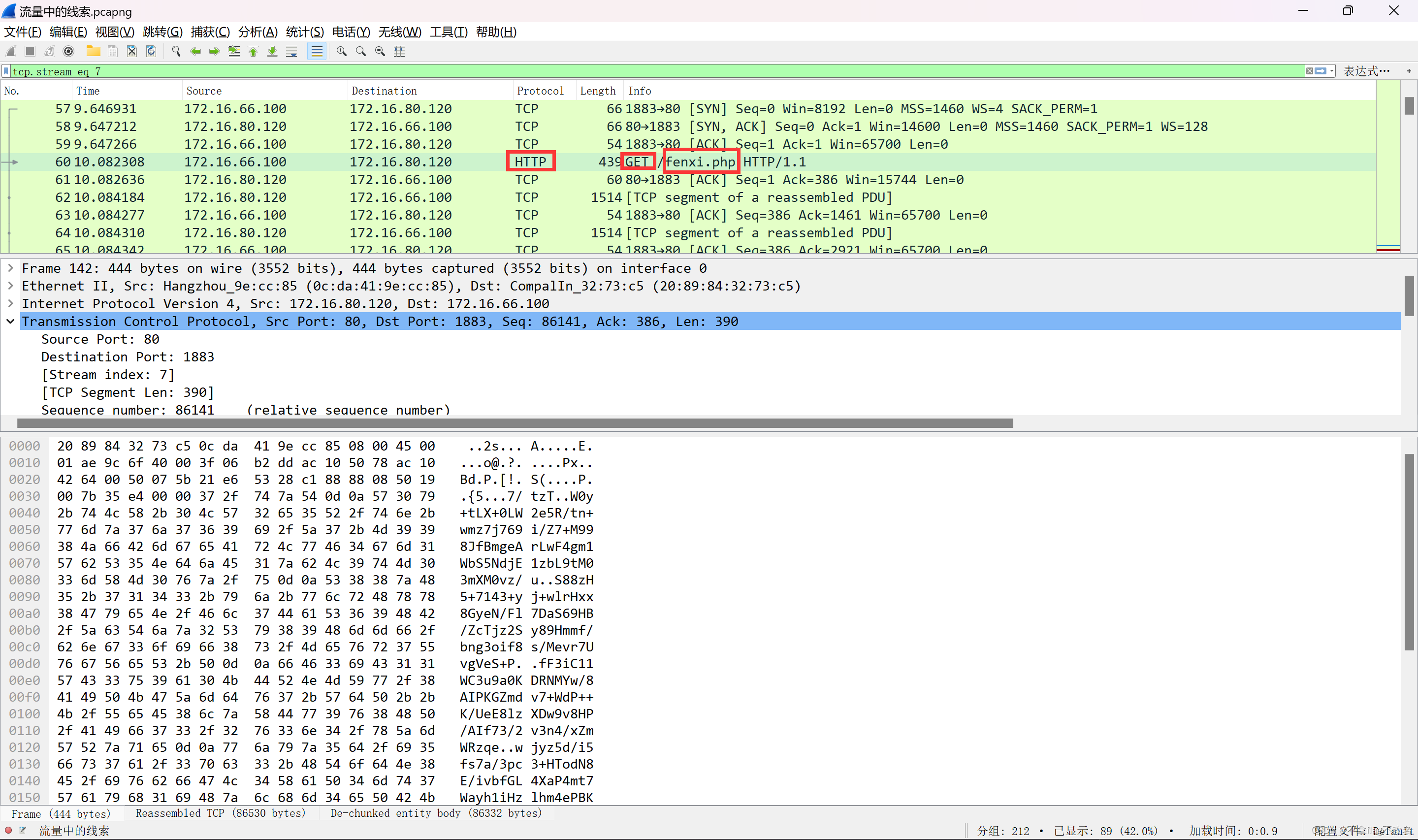

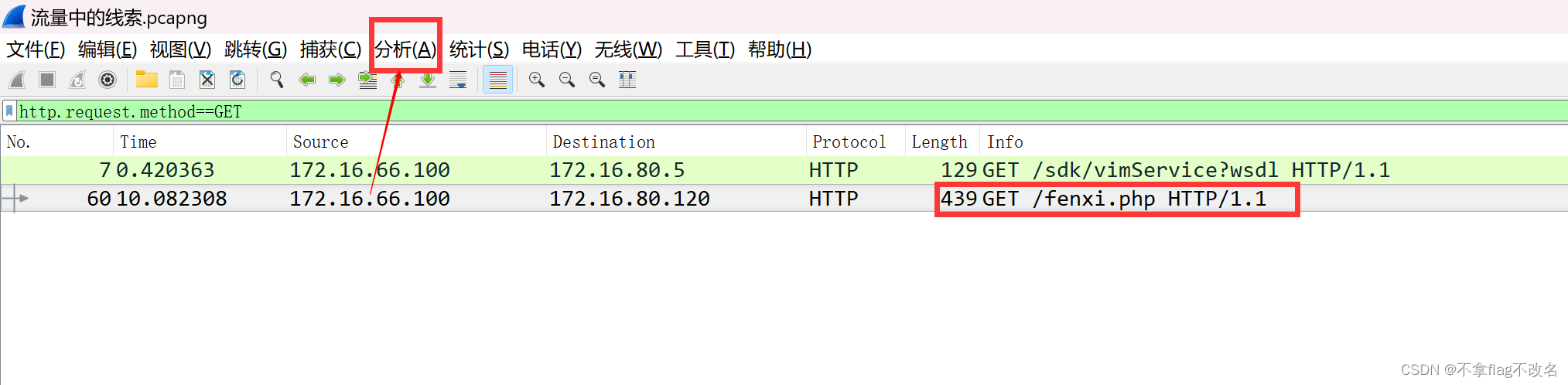

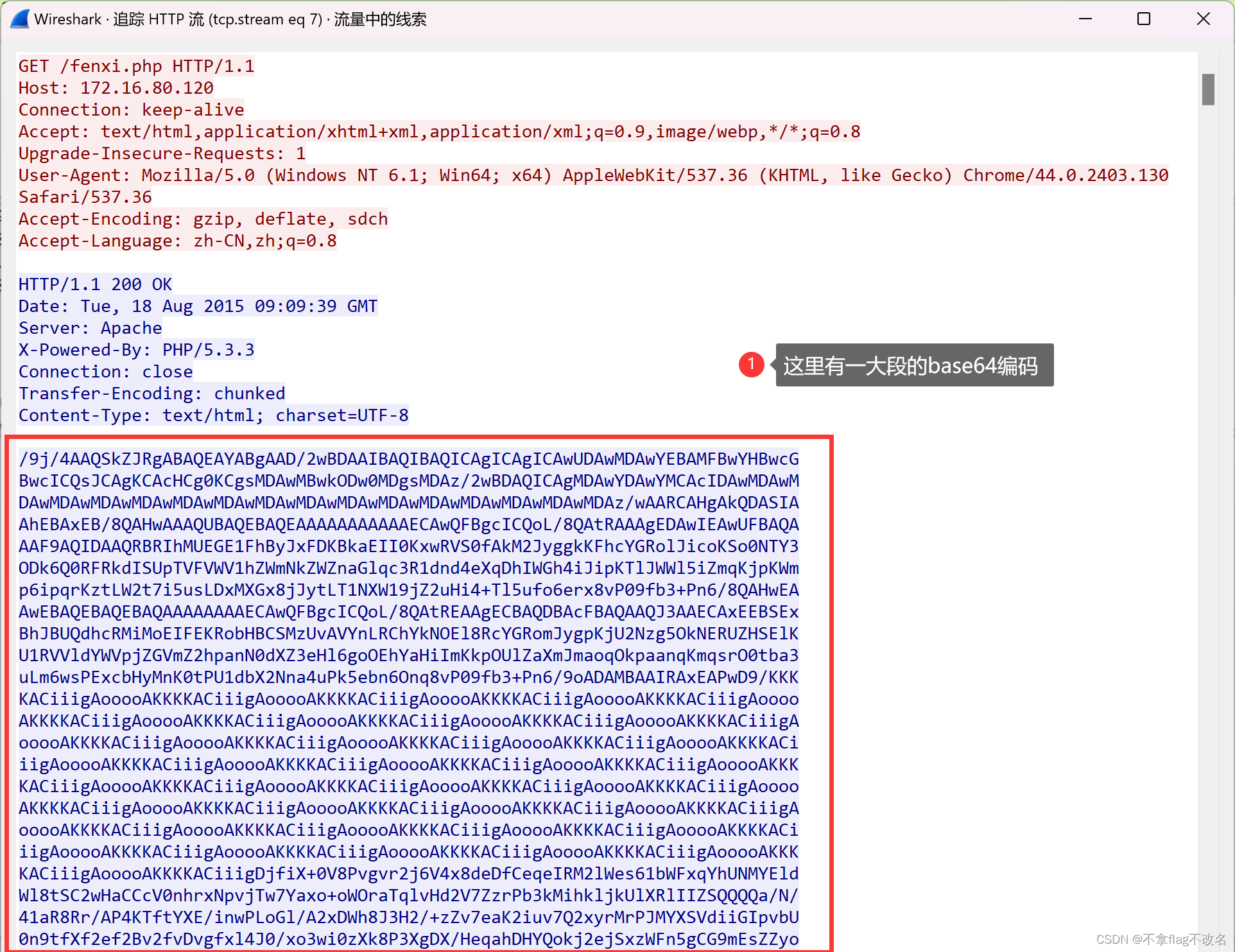

3.放在wireshark中,仔細觀察數據流,會發現有個叫fenxi.php的數據流

4.這條數據流是http,且使用GET方式,接下來我們使用http.request,method==GET

命令來過濾數據流

5.在分析欄中我們追蹤http數據流,得到數據如下

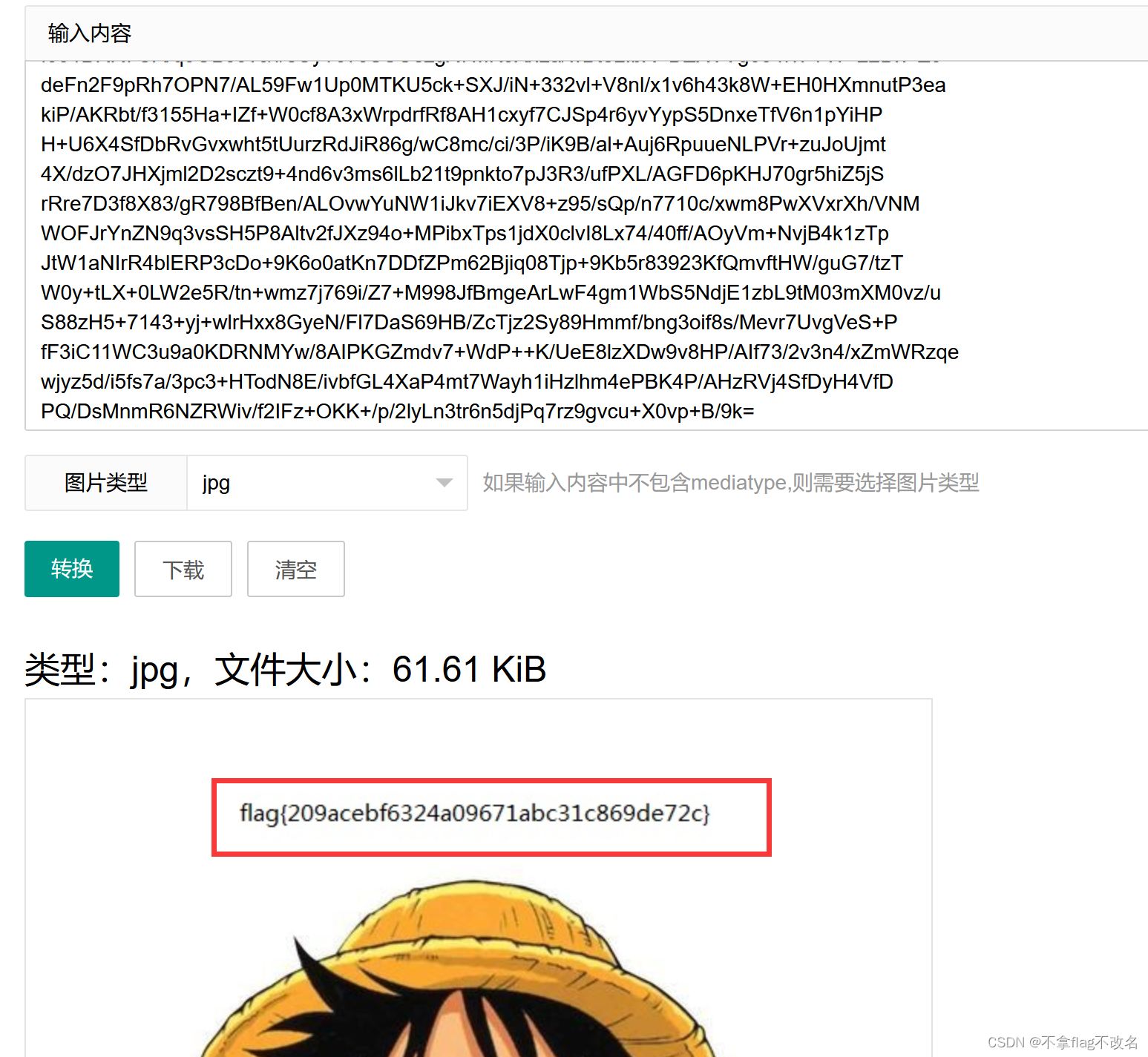

6.正常拿去解碼,發現base64解不出,考慮到這可能會是犯罪分子聊天記錄截圖,拿去base轉圖片。便得到了flag

7.

flag{209acebf6324a09671abc31c869de72c}

)

“)