文章目錄:

- 什么是 SYN Flood 攻擊?

- 對網絡的影響

- SYN Flood 發生的跡象

- 如何解決?

什么是 SYN Flood 攻擊?

SYN Flood(SYN 洪水攻擊)是一種常見的分布式拒絕服務(DDoS - Distributed Denial of Service)攻擊形式,它向服務器發送大量的 SYN 請求來淹沒打開的連接。這些工具可以針對任何連接到互聯網并提供傳輸控制協議(TCP)服務的系統(例如,web 服務器、電子郵件服務器、文件傳輸等)。SYN flood 攻擊是一種 TCP 狀態耗盡攻擊,它試圖消耗許多基礎架構組件(例如,負載均衡器、防火墻、入侵防御系統和應用服務器)中的狀態連接表。這種類型的 DDoS 攻擊甚至可以使能夠維護數百萬連接的高容量設備癱瘓。

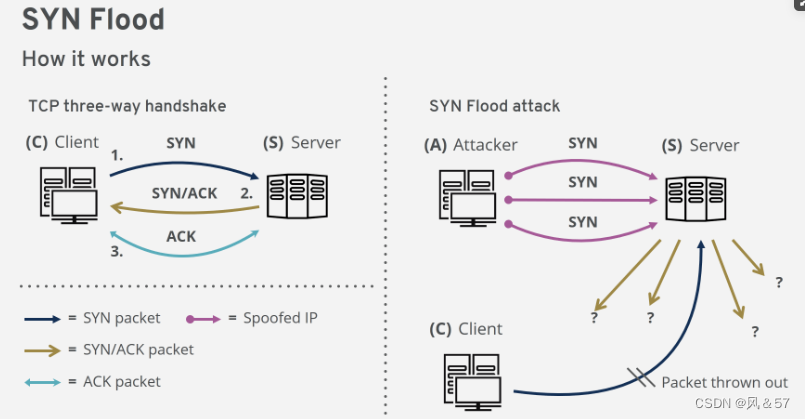

TCP SYN Flood 利用 TCP 三次握手機制來進行攻擊,三次握手步驟如下:

- 客戶端向服務器發送 SYN(同步)消息,表示希望建立連接。

- 服務器通過向客戶端發送 SYN-ACK(同步-確認)消息來確認該請求。

- 客戶端回應一個 ACK(確認),連接建立成功。

在 TCP SYN Flood 攻擊中,攻擊者發送大量的偽造源IP地址的 SYN 請求給目標服務器,但不完成后續的 ACK 步驟。這樣,服務器就會響應每個 SYN 請求并為其分配資源,但由于攻擊者不發送 ACK 信息,服務器會一直等待連接建立完成,而這些未完成的連接會占據服務器的連接隊列中的資源。

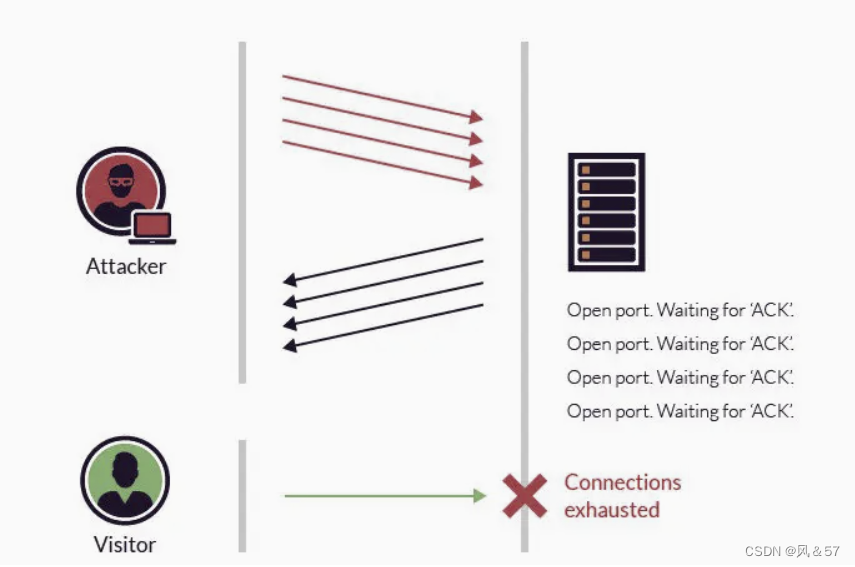

當服務器連接隊列被填滿時,無法再接受新的連接請求,合法用戶的連接請求將無法得到處理,導致服務器不可用。攻擊者利用了該機制來實現 SYN Flood。

對網絡的影響

TCP SYN Flood 的主要目的是耗盡資源。隨著服務器不斷為這些半打開的連接分配資源,它變得越來越緊張,最終達到無法響應合法通信的程度。這將導致以下情況:

- 服務中斷:合法用戶發現難以或無法訪問受影響的服務;

- 資源緊張:服務器的資源,包括內存和處理能力,被大量的虛假請求所消耗;

- 潛在的系統故障:在極端情況下,由于大量的半打開連接,服務器可能崩潰或發生故障;

這些就是 TCP SYN Flood 對網絡的主要影響。

SYN Flood 發生的跡象

- 網絡流量大:攻擊者向目標服務器發送了大量的 SYN 報文,網絡流量突然且持續增加,這可能是 SYN Flood 攻擊。

- 無響應服務器:服務器響應請求變得無響應或響應緩慢是 SYN Flood 攻擊的潛在指標,因為服務器正在被傳入的 SYN 包所淹沒。

- CPU 占用率增加:如果服務器的 CPU 占有率過高,說明該服務器正在處理大量傳入的連接,因此可能會被傳入的 SYN 包所淹沒。

- 網絡連接問題:服務器或網絡變得不可用或出現連接問題是 SYN Flood 攻擊的潛在指標,因為服務器被傳入的 SYN 數據包淹沒,無法處理傳入的請求。

- 錯誤率增加:服務器的錯誤或超時次數增加可能表明遭受 SYN Flood 攻擊。

如何解決?

解決 TCP SYN Flood 攻擊需要采取一個綜合性的措施,涉及到 TCP 協議層和應用層的防護措施,如下是一些常見的解決方案:

TCP 層面上的解決方案:

- 啟用 SYN Cookie 機制:TCP 引入了 SYN Cookie 機制,通過在 SYN-ACK 包中使用加密的 cookie 作為初始序列號,避免服務器維護半連接隊列的開銷。這能有效防止半連接隊列被沾滿。

- 增加連接隊列大小:可用適當增加服務器的半連接隊列和全連接隊列的大小,以容納更多的連接請求(但這樣也不能很好的解決問題)。可以提高服務器的容量和抵御 SYN Flood 攻擊的能力。

應用層的解決方案:

- 使用防火墻和入侵檢測系統(IDS/IPS):配置防火墻規則和IDS/IPS系統來檢測并過濾掉具有異常SYN行為的流量,例如頻繁的SYN請求。這可以減輕服務器的負載并保護服務的可用性。

- 使用反向代理或負載均衡器:將服務器部署在反向代理或負載均衡器后面,可以分擔服務器的負載和過濾掉惡意的SYN洪水攻擊流量。

- 實施訪問限制策略:應用層可以記錄并分析來自客戶端的連接請求模式,如IP地址、連接頻率等。對于疑似惡意的請求,可以實施訪問限制策略,例如設置連接頻率限制、IP封禁等。

足球網站)