點擊“藍字”關注我們,不迷路~??前言 注:本文以冰蝎v2.0.1版本PHP語言為闡述。

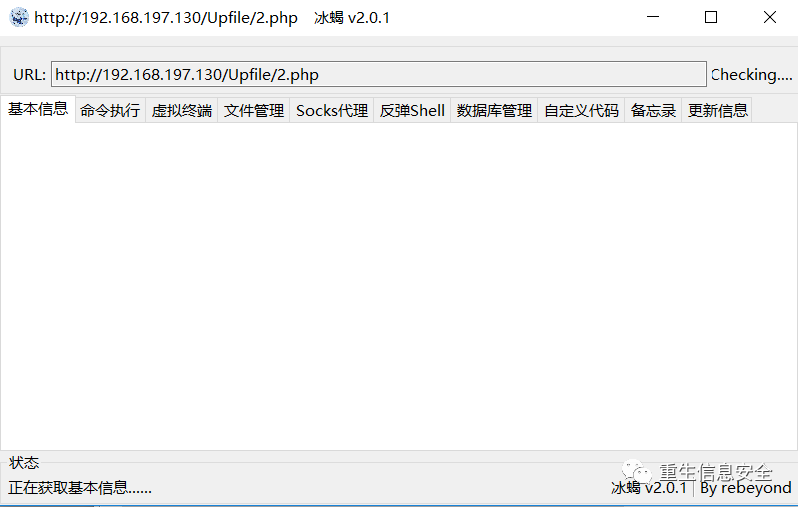

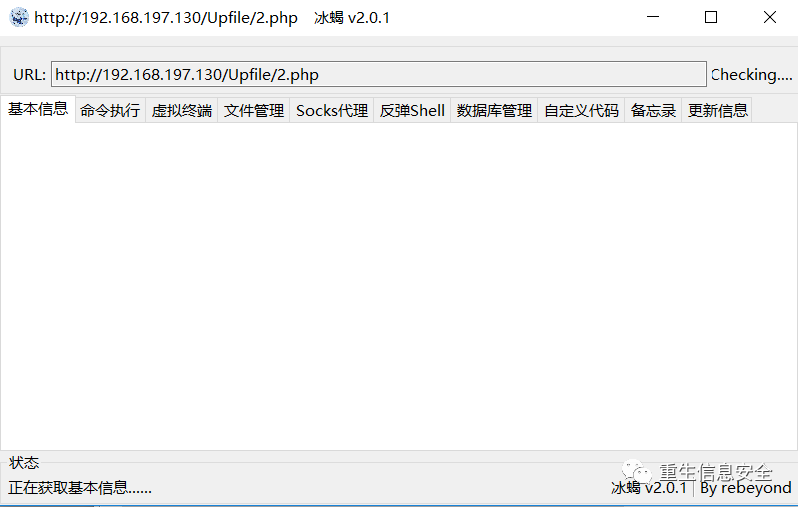

注:本文以冰蝎v2.0.1版本PHP語言為闡述。 圖1-1?冰蝎webshell

圖1-1?冰蝎webshell 圖 1?2 冰蝎執行流程圖Wireshark下抓取冰蝎(v2.0.1)數據包詳情如下圖1-3、1-4:

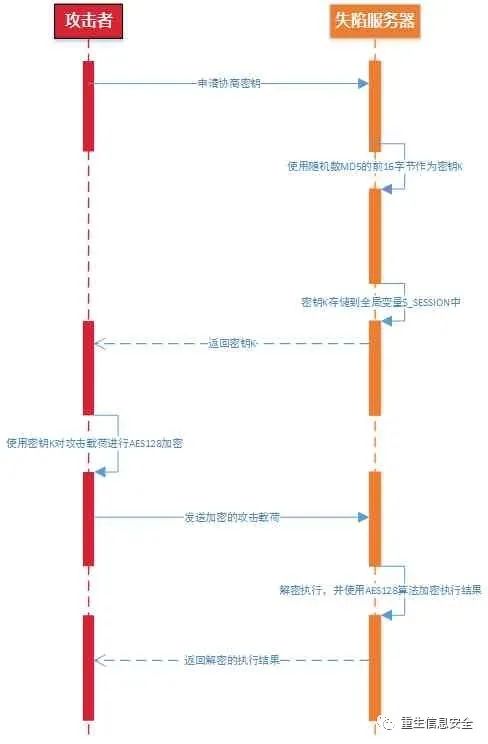

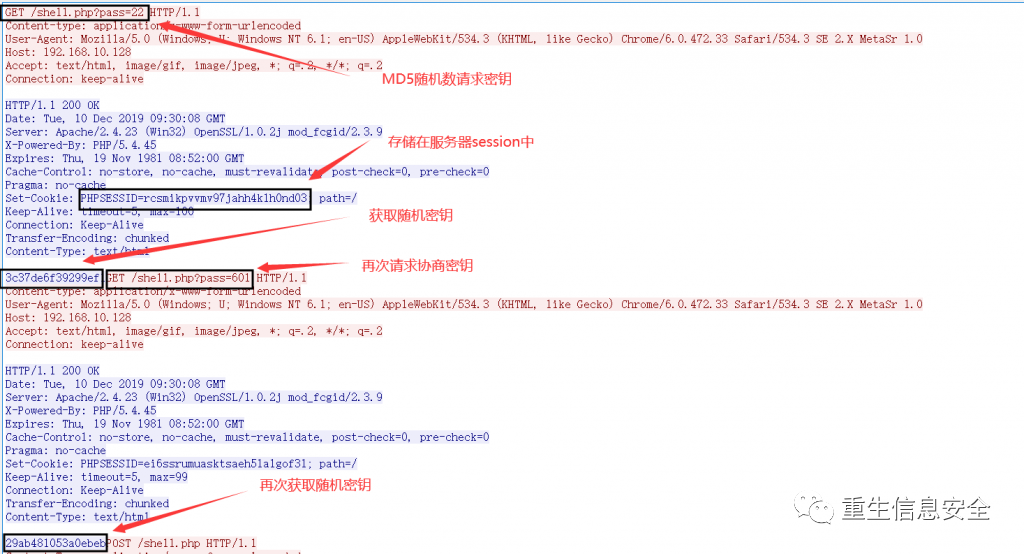

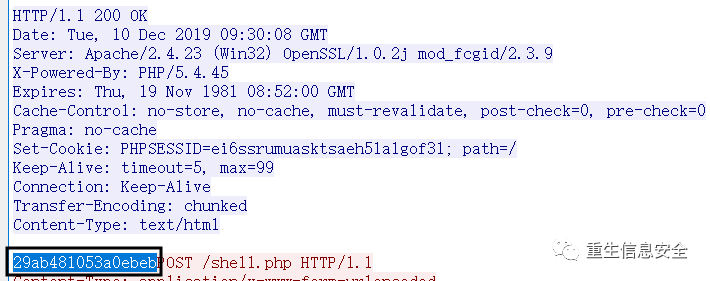

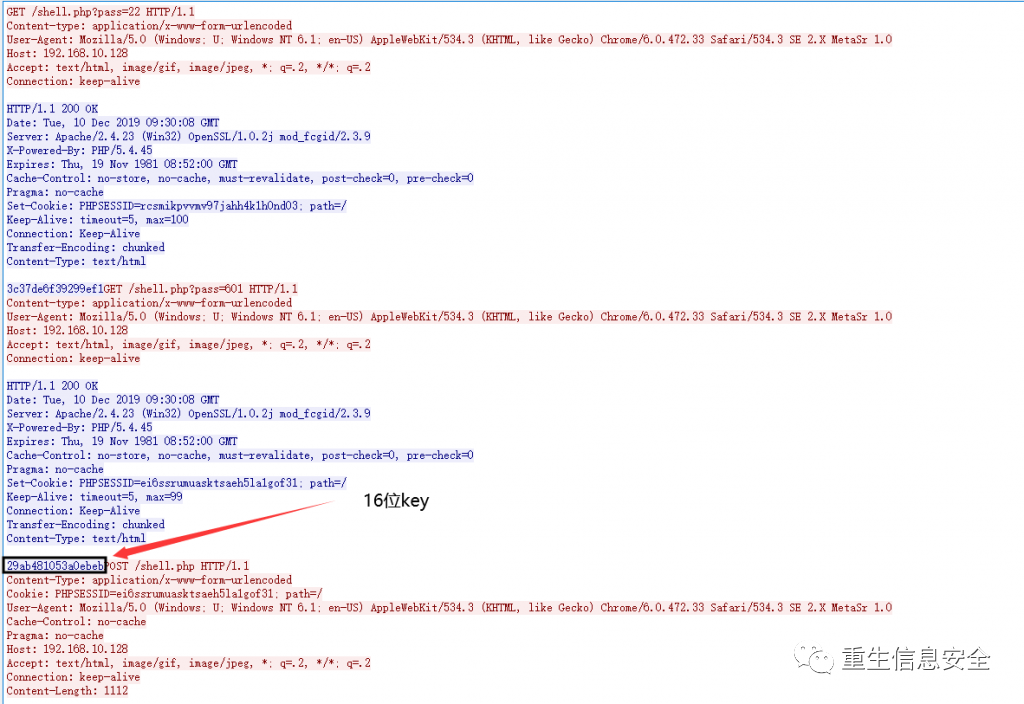

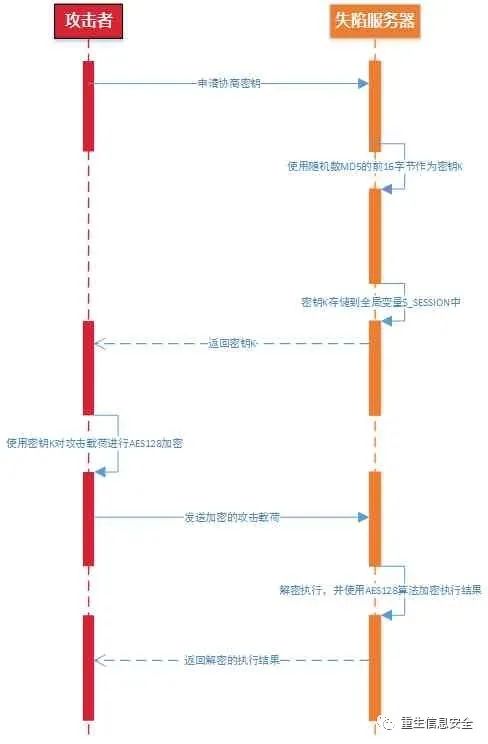

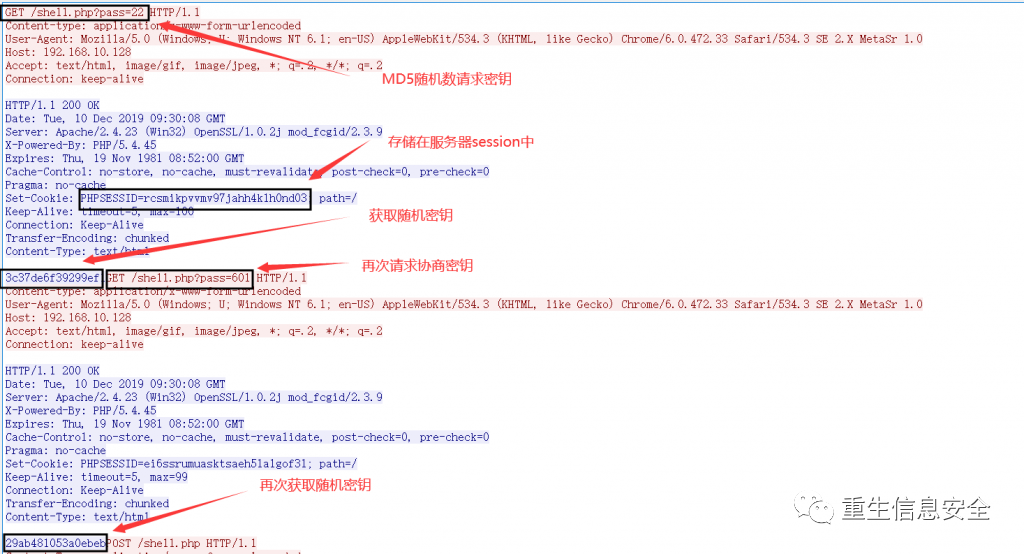

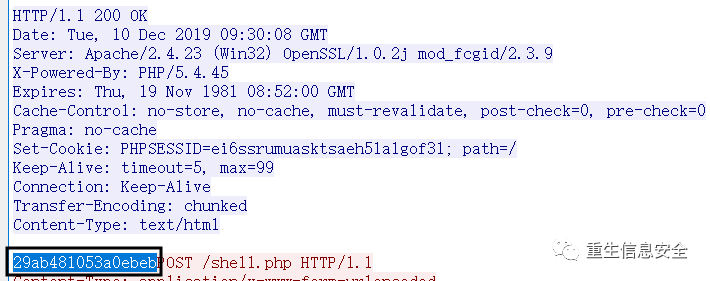

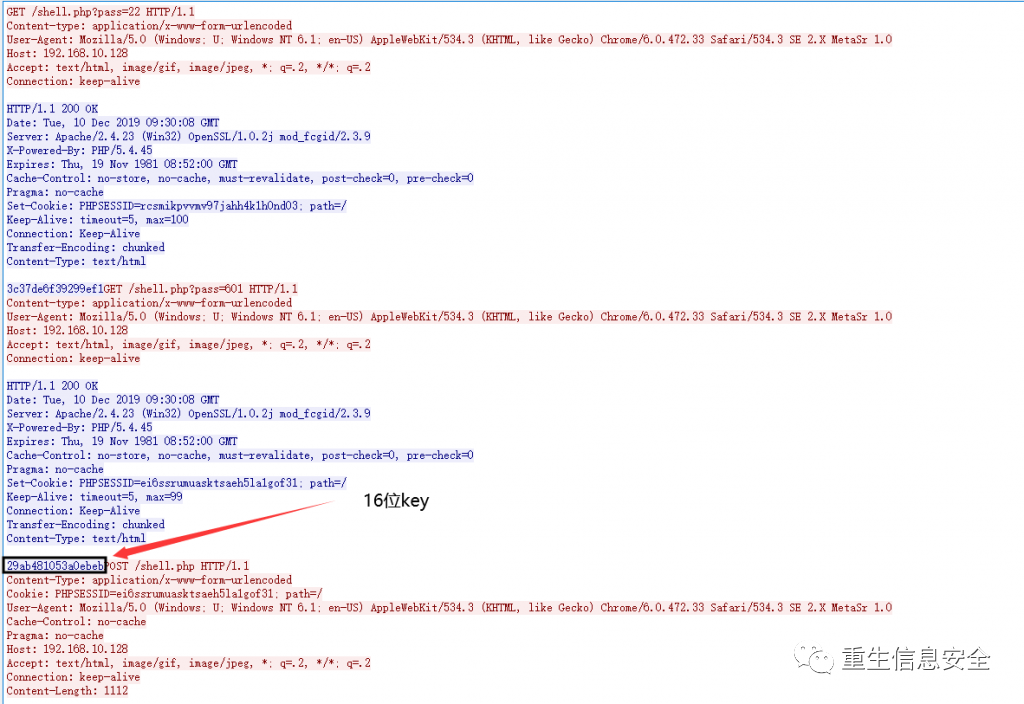

圖 1?2 冰蝎執行流程圖Wireshark下抓取冰蝎(v2.0.1)數據包詳情如下圖1-3、1-4:

圖2-1?請求體Accept字段

圖2-1?請求體Accept字段 請求體UserAgent如圖2-2

請求體UserAgent如圖2-2 請求體Connection如圖2-3

請求體Connection如圖2-3 請求密鑰URL圖2-4:

請求密鑰URL圖2-4: 返回隨機密鑰如圖2-5:

返回隨機密鑰如圖2-5:

whoami解密

whoami解密 whoami解碼(2)輸入密鑰和返回密文,解密后為base64編碼;base64解碼

whoami解碼(2)輸入密鑰和返回密文,解密后為base64編碼;base64解碼

本文以 php 語言來研究,在服務器開啟 PHP OpenSSL 擴展腳本的情況下,冰蝎密文采用對稱加密算法AES加密,加密后還會進行base64編碼。在客戶端發起密鑰協商后,會返回16位明文隨機密鑰。在安全監控設備采集流量較全的情況下,可截獲密文流量和密鑰,通過解密解碼平臺即可獲取冰蝎密文詳情。本文是個人網上查閱相關資料研究和搭環境抓包所寫,如有問題還望指正看都看完了,還不點這里試試

本文以 php 語言來研究,在服務器開啟 PHP OpenSSL 擴展腳本的情況下,冰蝎密文采用對稱加密算法AES加密,加密后還會進行base64編碼。在客戶端發起密鑰協商后,會返回16位明文隨機密鑰。在安全監控設備采集流量較全的情況下,可截獲密文流量和密鑰,通過解密解碼平臺即可獲取冰蝎密文詳情。本文是個人網上查閱相關資料研究和搭環境抓包所寫,如有問題還望指正看都看完了,還不點這里試試

19年駐場于某金融單位。參加19年9月、11月兩次攻防演練,負責攻防演練組織、技術支持和復盤。期間,多個攻擊隊伍使用冰蝎 webshell ,防守方監測時確實各 IDS 確實報出 webshell 連接,但無法看到請求和返回詳情。現市場已存在可解密冰蝎密文的IDS,由于我所在部門,三家廠商的安全設備均不可判斷為冰蝎 webshell 和解密冰蝎,于是客戶要求想辦法做密文解密。下載pcap包截圖如下:

注:本文以冰蝎v2.0.1版本PHP語言為闡述。

注:本文以冰蝎v2.0.1版本PHP語言為闡述。一、冰蝎-動態加密算法

(一)?冰蝎簡介

冰蝎是一款基于Java開發的動態加密通信流量的新型Webshell客戶端。老牌 Webshell 管理神器——中國菜刀的攻擊流量特征明顯,容易被各類安全設備檢測,實際場景中越來越少使用,加密 Webshell 正變得日趨流行。由于通信流量被加密,傳統的 WAF、IDS 設備難以檢測,給威脅狩獵帶來較大挑戰。冰蝎其最大特點就是對交互流量進行對稱加密,且加密秘鑰是由隨機數函數動態生成,因此該客戶端的流量幾乎無法檢測。冰蝎目前最新版本為v2.0.1,兼容性已經日益完善,包括虛擬終端、Socks代理、文件管理、反彈shell、數據庫管理等強大的功能,方便部署使用。 圖1-1?冰蝎webshell

圖1-1?冰蝎webshell(二)?冰蝎工具通信原理

冰蝎的通信過程可以分為兩個階段:- 密鑰協商

- 加密傳輸

1.?第一階段-密鑰協商

1)攻擊者通過 GET 或者 POST 方法,形如 http://127.0.0.1/shell.aspx?pass=645 的請求服務器密鑰;2)服務器使用隨機數 MD5 的高16位作為密鑰,存儲到會話的 $_SESSION 變量中,并返回密鑰給攻擊者。2.?第二階段-加密傳輸

1)客戶端把待執行命令作為輸入,利用 AES 算法或 XOR 運算進行加密,并發送至服務端;2)服務端接受密文后進行 AES 或 XOR 運算解密,執行相應的命令;3)執行結果通過AES加密后返回給攻擊者。 圖 1?2 冰蝎執行流程圖Wireshark下抓取冰蝎(v2.0.1)數據包詳情如下圖1-3、1-4:

圖 1?2 冰蝎執行流程圖Wireshark下抓取冰蝎(v2.0.1)數據包詳情如下圖1-3、1-4:

二、冰蝎特征檢測

總結冰蝎在流量交互中的特征,這些特征可分為兩類。一類是可繞過特征,這類特征攻擊者可通過構造報文進行繞過,致使設備檢測不到冰蝎 webshell 特征。另一類是非可繞過特征,攻擊者在某些情景無法更改 HTTP 某些字段,致使有固定報文字段可供設備檢測。使用單個特征誤報較高,但多個特征配合使用可降低誤報,推薦多個特征搭配使用,進一步提升特征檢測的準確性。(一)?可繞過特征

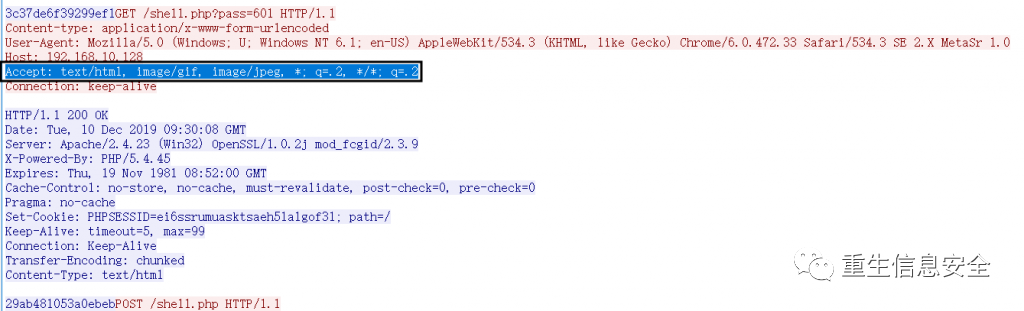

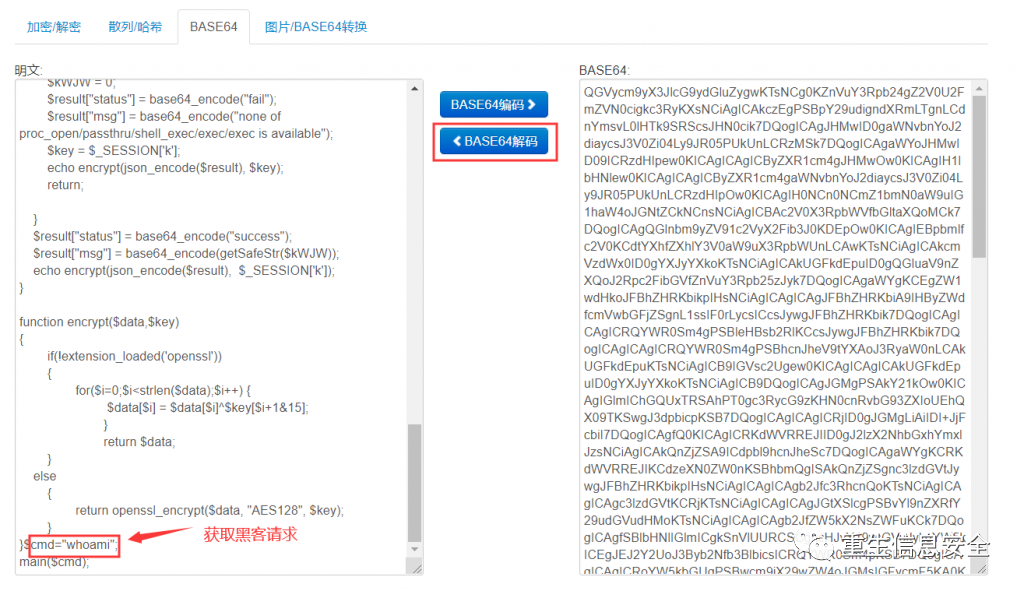

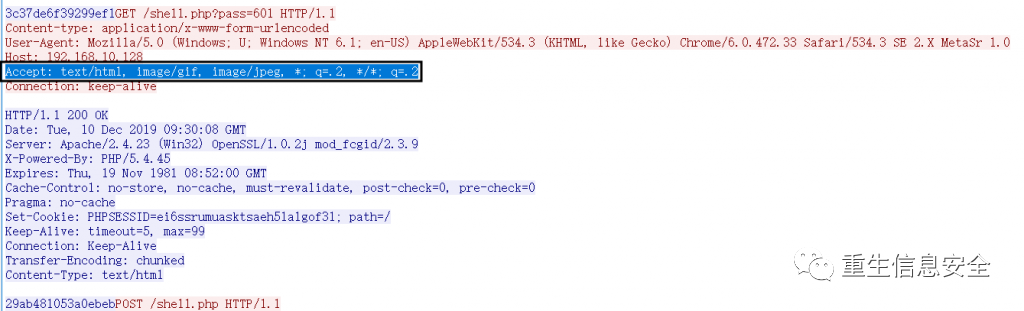

1.?Accept字段

Accept是HTTP協議常用的字段,但冰蝎默認 Accept 字段的值卻很特殊,這個特征存在于冰蝎的任何一個通訊階段。如下:Accept: text/html,image/gif, image/jpeg, *; q=.2, */*; q=.2 圖2-1?請求體Accept字段

圖2-1?請求體Accept字段2.?UserAgent字段

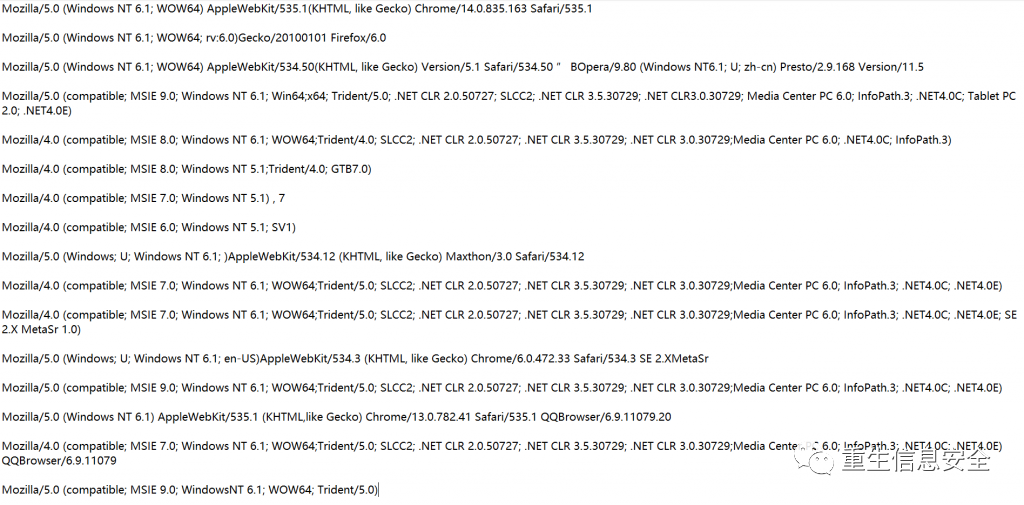

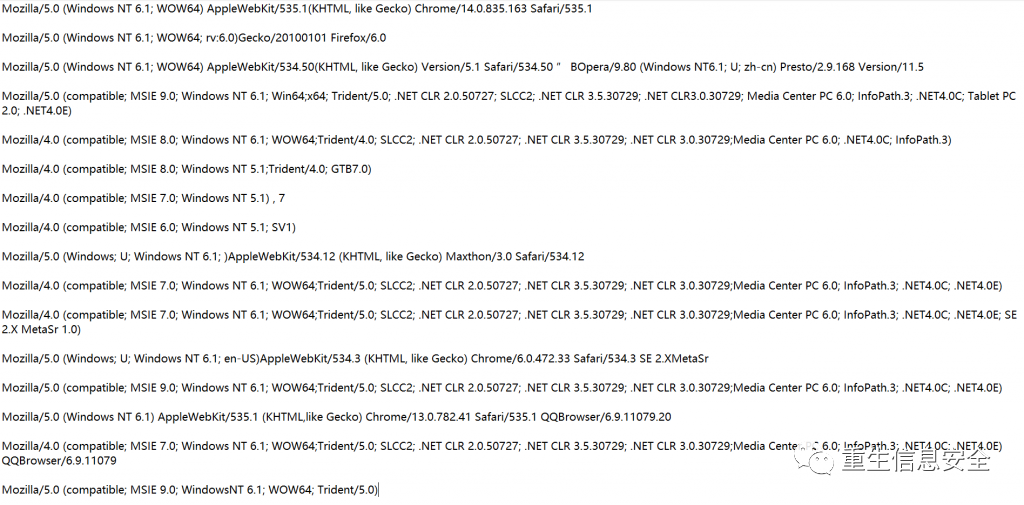

冰蝎內置了十余種 UserAgent ,每次連接 shell 會隨機選擇一個進行使用。如果發現歷史流量中同一個源IP訪問某個URL時,命中了以下列表中多個 UserAgent ,可基本確認為冰蝎特征。以下 UserAgent 列表是從冰蝎的jar包中提取。 請求體UserAgent如圖2-2

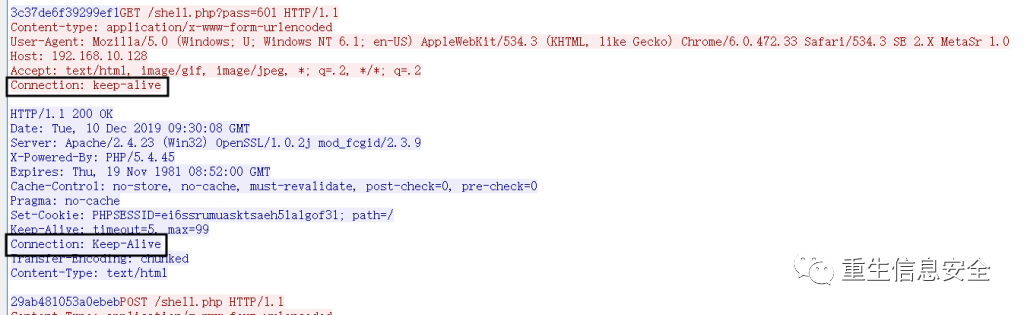

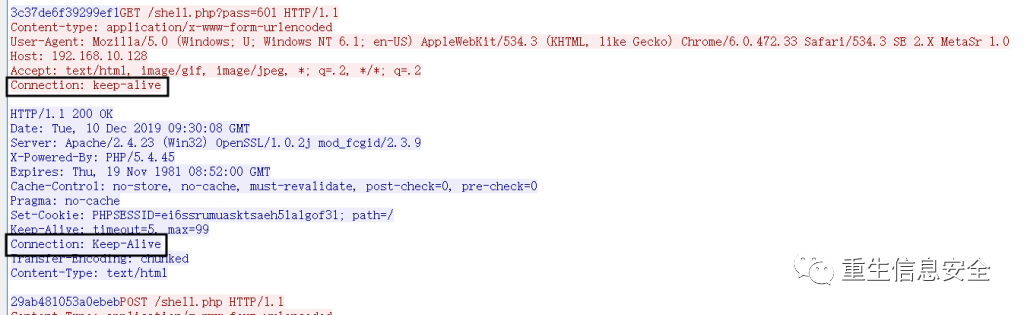

請求體UserAgent如圖2-23.?長連接

冰蝎通訊默認使用長連接,避免了頻繁的握手造成的資源開銷。默認情況下,請求頭和響應頭里會帶有 Connection。Connection: Keep-Alive 請求體Connection如圖2-3

請求體Connection如圖2-3(二)?非可繞過特征

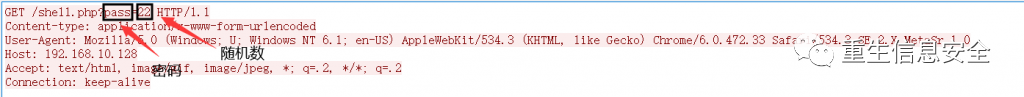

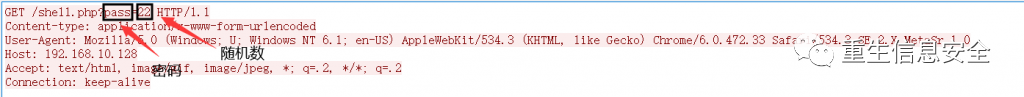

1.?密鑰傳遞時URL參數

密鑰傳遞時,URI只有一個參數,key-value型參數,只有一個參數。Key是黑客給shell設置的密碼,一般為10位以下字母和數字,很少有人設置特殊字符做一句話密碼的(少數情況我們不考慮)。而Value一般是2至3位隨機純數字。另外webshell的擴展名一般為可執行腳本,如下:\.(php|jsp|asp|aspx)\?(\w){1,10}=\d{2,3} HTTP/1.1 請求密鑰URL圖2-4:

請求密鑰URL圖2-4:2.??加密時的URL參數

在加密通訊過程中,無URL參數。如下:\.(php|jsp|asp|jspx|asa) HTTP/1.13.?傳遞的密鑰

加密所用密鑰是長度為16的隨機字符串,小寫字母+數字組成。密鑰傳遞階段,密鑰存在于Response Body中。正則如下:^[a-fA-F0-9]{16}$ 返回隨機密鑰如圖2-5:

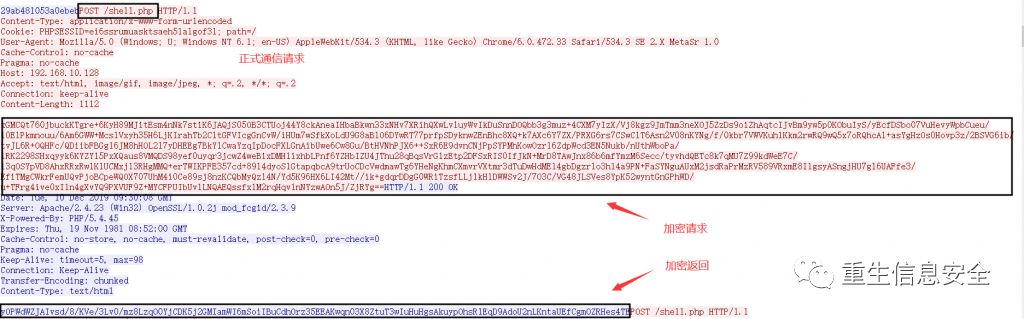

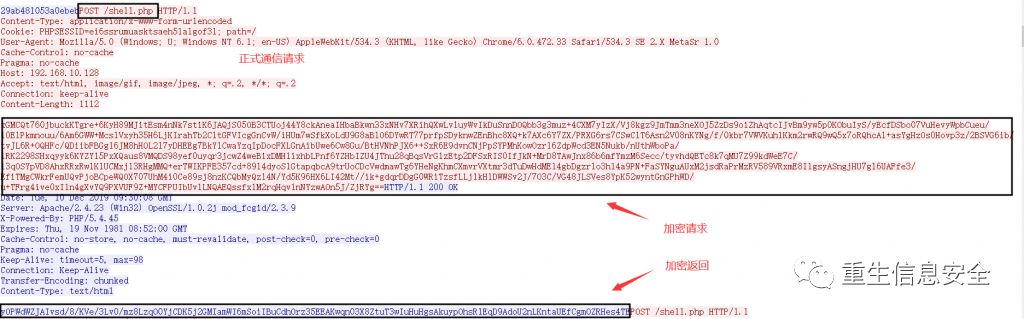

返回隨機密鑰如圖2-5:4.加密數據上行

在加密通訊時,php/jsp shell 會提交base64編碼后的請求數據。用如下正則便可以很好的匹配。數字20是指定的字符出現至少20個才會匹配。正則如下:\r\n\r\n[a-zA-Z\d\+\/]{20,}5.?密數據下行

該特征同樣存在于加密通訊時,在返回包中的數據是加密后的二進制數據。這里使用正則的“非”匹配二進制非常見字符。正則如下:” [^\w\s><=\-‘”\:\;\,\!\(\)\{\}][\w]{2}[^\w\s><=\-‘”\.\:\;\,\!\(\)\{\}][a-zA-Z\d]{2}”三、冰蝎報文解密

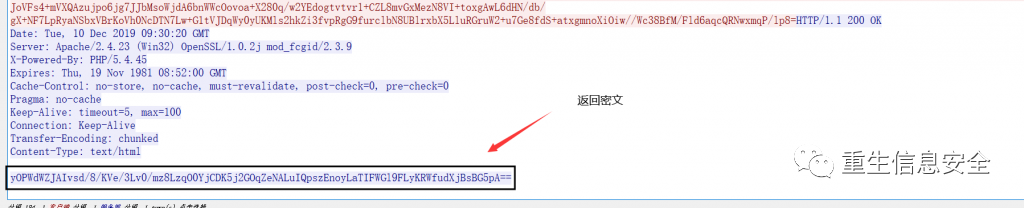

(一)?解密思路

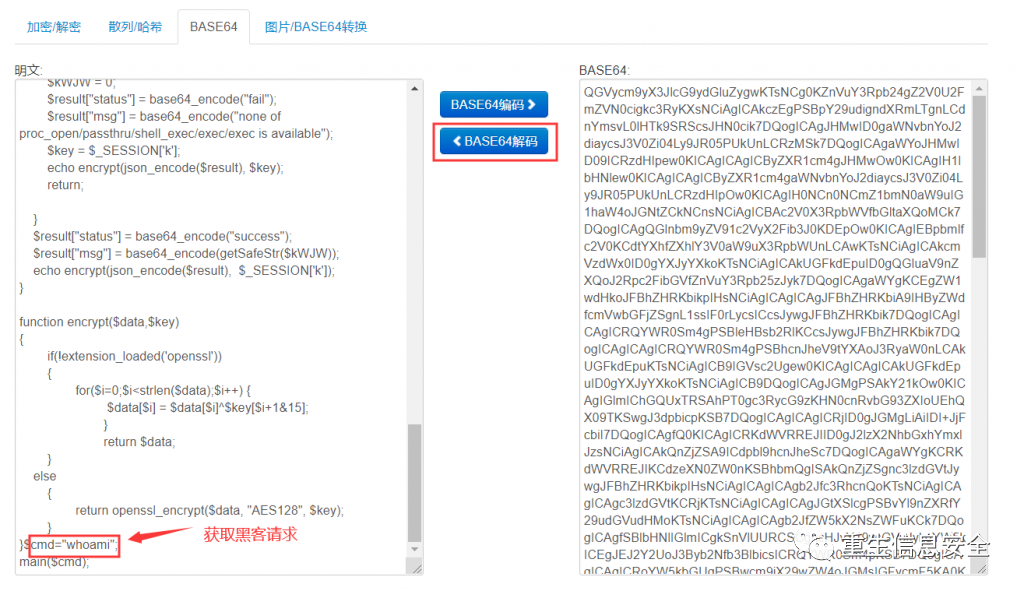

在服務器開啟 PHP OpenSSL 擴展腳本的情況下,冰蝎密文采用對稱加密算法AES加密,加密后還會進行 base64 編碼。在客戶端發起密鑰協商后,會返回16位明文隨機密鑰。在安全監控設備采集流量較全的情況下,可截獲密文流量和密鑰,通過解密解碼平臺即可獲取冰蝎密文詳情。(二)?準備工具

AES在線解碼 (http://tools.bugscaner.com/cryptoaes/)BASE64在線解碼(https://tool.oschina.net/encrypt?type=3)(三)實現方式

1.?獲取密鑰

從請求密鑰的數據包中獲取密鑰:29ab481053a0ebeb

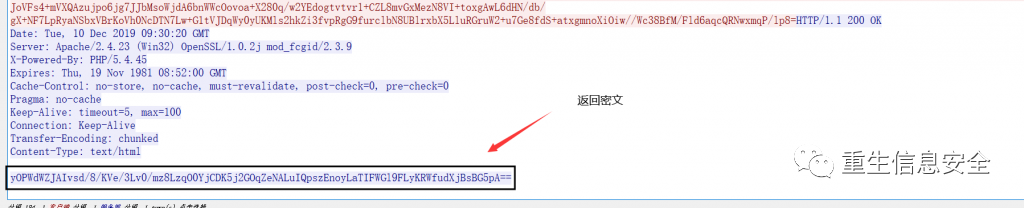

2.?獲取請求密文、返回密文

3.?借助在線解密解碼平臺

(1)輸入密鑰和請求密文,解密后為 base64 編碼;base64解碼 whoami解密

whoami解密 whoami解碼(2)輸入密鑰和返回密文,解密后為base64編碼;base64解碼

whoami解碼(2)輸入密鑰和返回密文,解密后為base64編碼;base64解碼

本文以 php 語言來研究,在服務器開啟 PHP OpenSSL 擴展腳本的情況下,冰蝎密文采用對稱加密算法AES加密,加密后還會進行base64編碼。在客戶端發起密鑰協商后,會返回16位明文隨機密鑰。在安全監控設備采集流量較全的情況下,可截獲密文流量和密鑰,通過解密解碼平臺即可獲取冰蝎密文詳情。本文是個人網上查閱相關資料研究和搭環境抓包所寫,如有問題還望指正看都看完了,還不點這里試試

本文以 php 語言來研究,在服務器開啟 PHP OpenSSL 擴展腳本的情況下,冰蝎密文采用對稱加密算法AES加密,加密后還會進行base64編碼。在客戶端發起密鑰協商后,會返回16位明文隨機密鑰。在安全監控設備采集流量較全的情況下,可截獲密文流量和密鑰,通過解密解碼平臺即可獲取冰蝎密文詳情。本文是個人網上查閱相關資料研究和搭環境抓包所寫,如有問題還望指正看都看完了,還不點這里試試

)

附0day...)

![[數分提高]2014-2015-2第9教學周第1次課 (2015-04-28)](http://pic.xiahunao.cn/[數分提高]2014-2015-2第9教學周第1次課 (2015-04-28))

配置KVM-QUME虛擬機網絡)