?

?防火墻技術綜合實驗

?一、實驗目的:本次實驗是將多種訪問控制列表以及防火墻部分的知識做一個匯總

?

二、實驗內容

?

A:Established控制列表

?

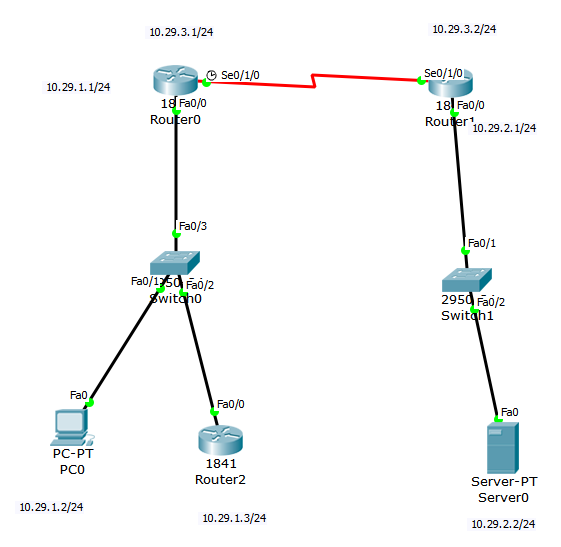

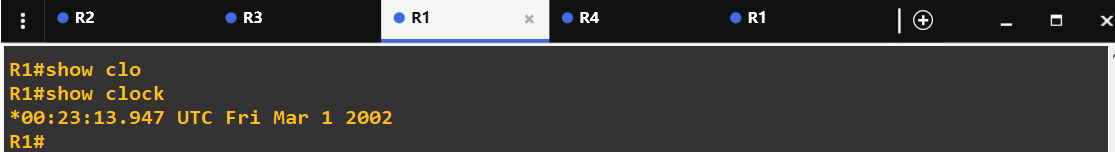

拓撲圖

?

配置步驟

?

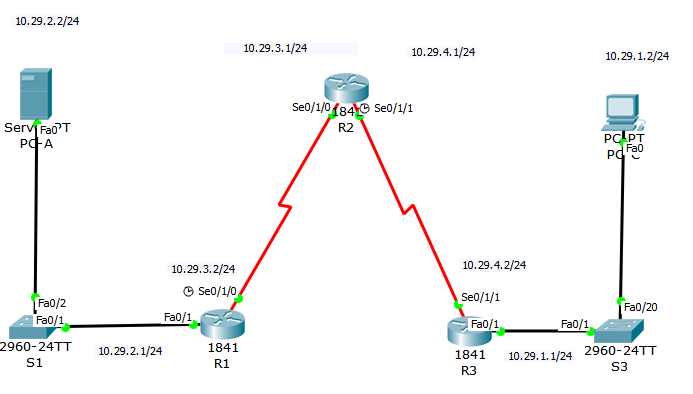

1:配置各端口ip地址,配置登陸密碼

?

R4:

登陸賬號:ys

密碼:123

?

2:測試連通性

?

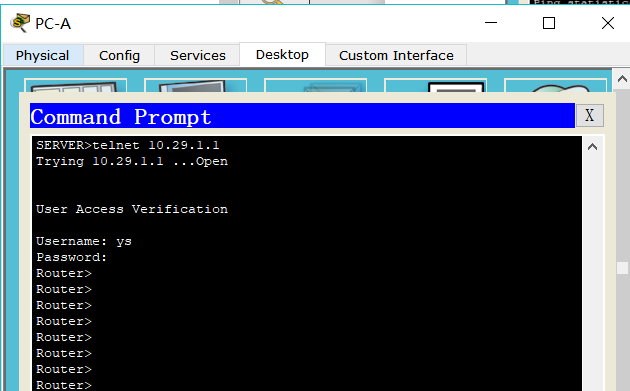

服務器遠程登陸R2

?

?

?

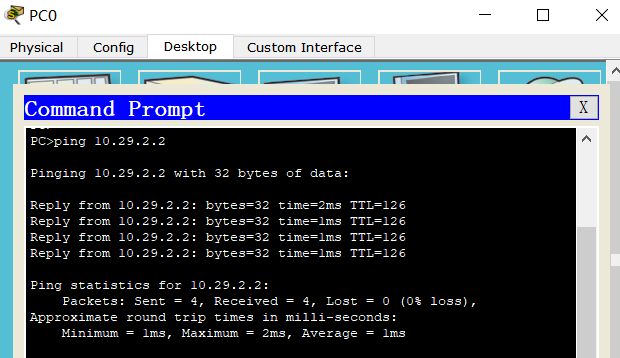

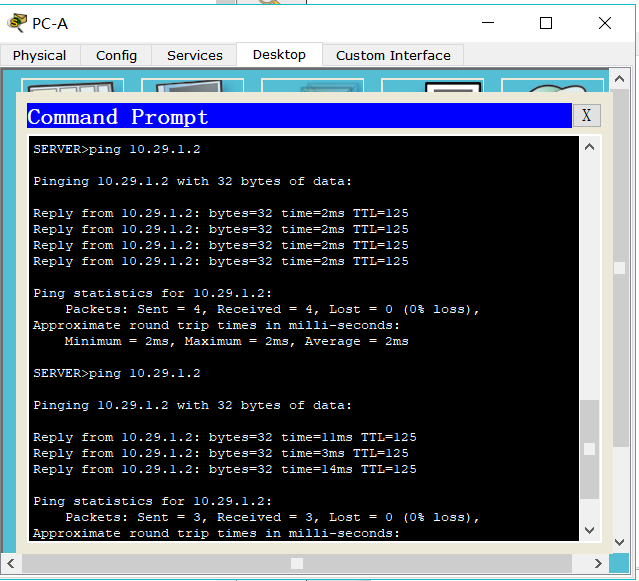

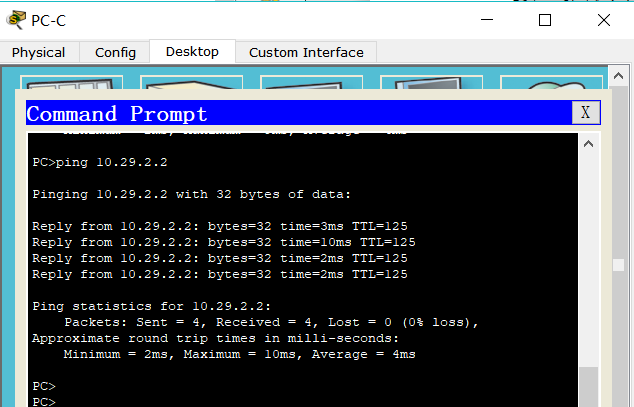

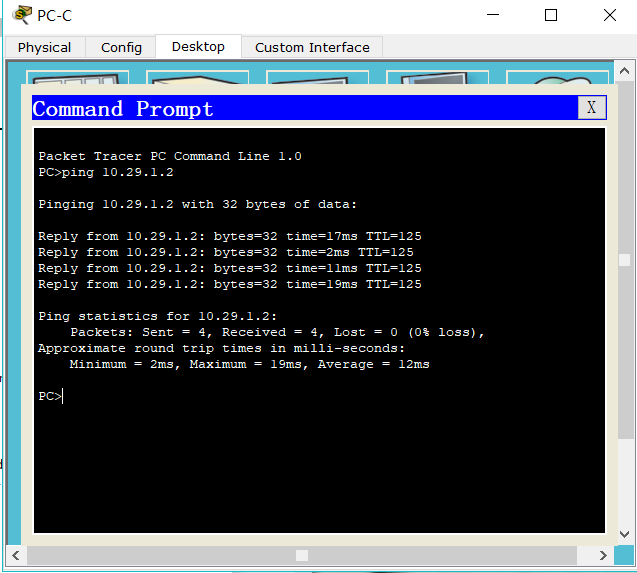

Pc0 ping 服務器

?

?

?

?

3 關鍵命令

?

在檢測連通性,確保無誤后,配置acl

?

R0(config)#access-list 100 permit ospf any any????//因為我是通過ospf建立路由表,所以這里要添加一條允許ospf數據包通過的規則

R0(config)#access-list 100 permit tcp any any established??//運用 established 命令檢測數據包是否設置了ack,從而防止外網主動訪問內網

R0(config)#access-list 100 deny ip any any

將ACL應用到端口

R0(config)#interface Serial0/1/0

R0(config-if)#ip access-group 100 in

R0(config-if)#exit

?

?

4測試ACL

?

Pc0 ping??路由器R1(ICMP數據包默認拒絕,所以不通)

?

?

?

?

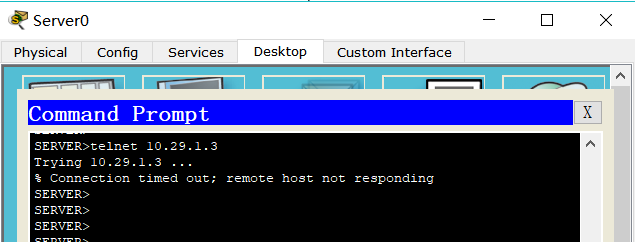

服務器 telnet 內網路由器R2(主動訪問被拒絕)

?

?

?

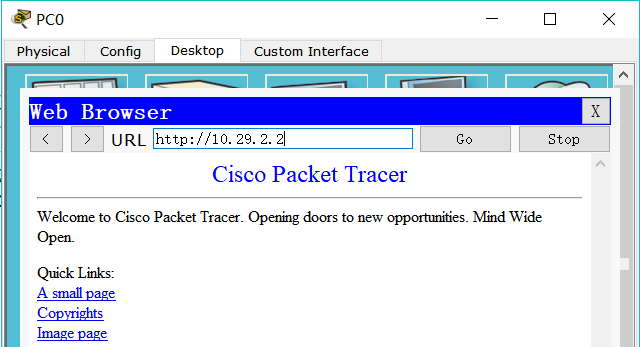

Pc 采用http服務訪問服務器

?

?

?

?

B:自反ACL

?

原理:通過對經過該端口的請求數據包打上標記,對回復的數據包進行檢測,據有該標記的數據包允許通過,否則被拒絕。

?

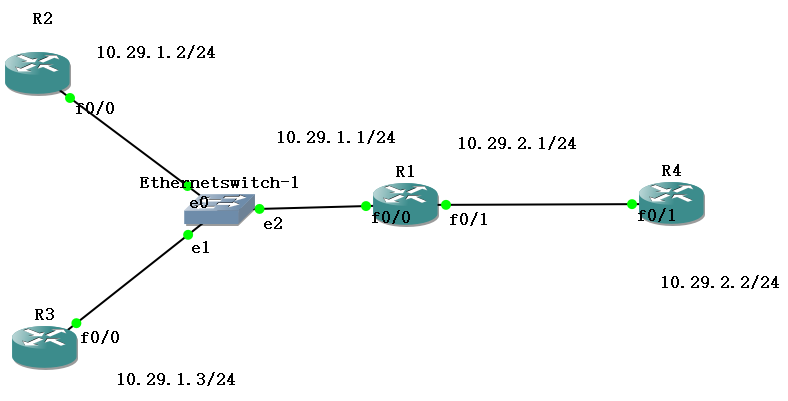

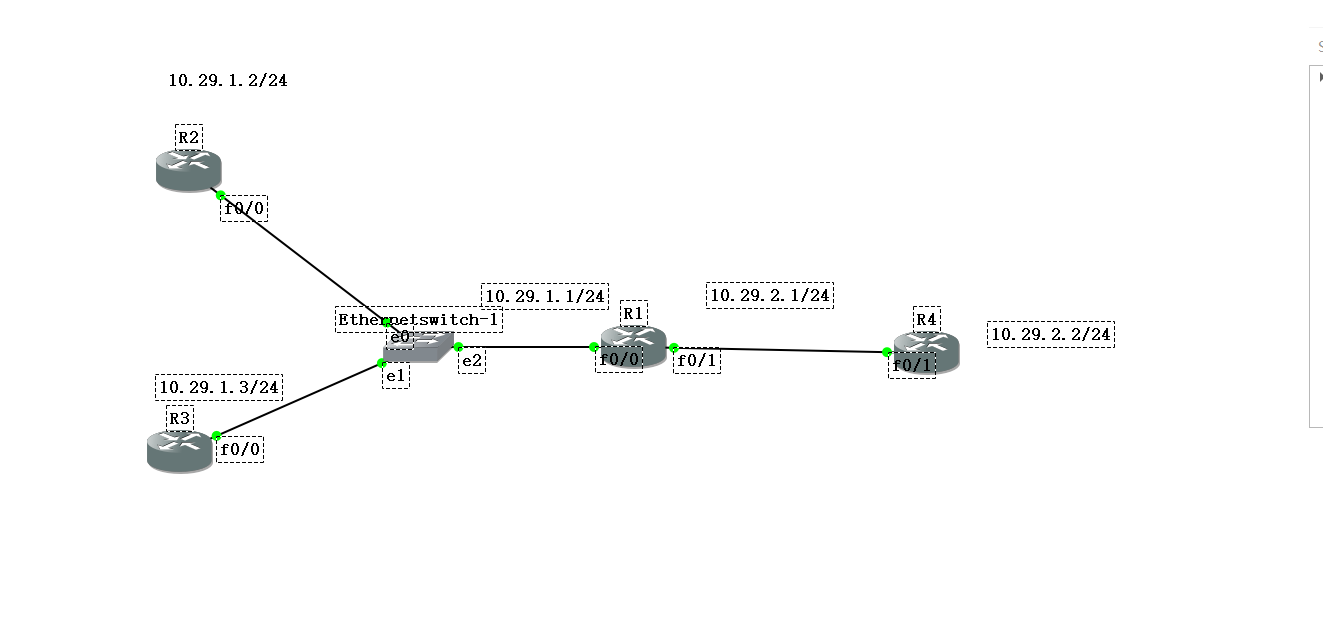

拓撲圖

?

?

1:配置各端口ip地址,配置登陸密碼

?

R2:??????????????????????????????????????????????????R4:

登陸賬號:R2???????????????????????????????登陸賬號:R4

密碼:123?????????????????????????????????????密碼:123

Enable passwork:123??????????????????????enable passwork:123

?

?

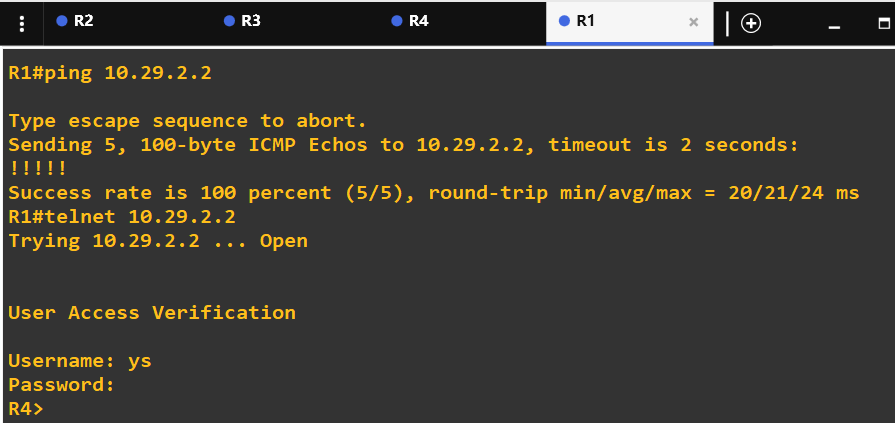

2:測試連通性

?

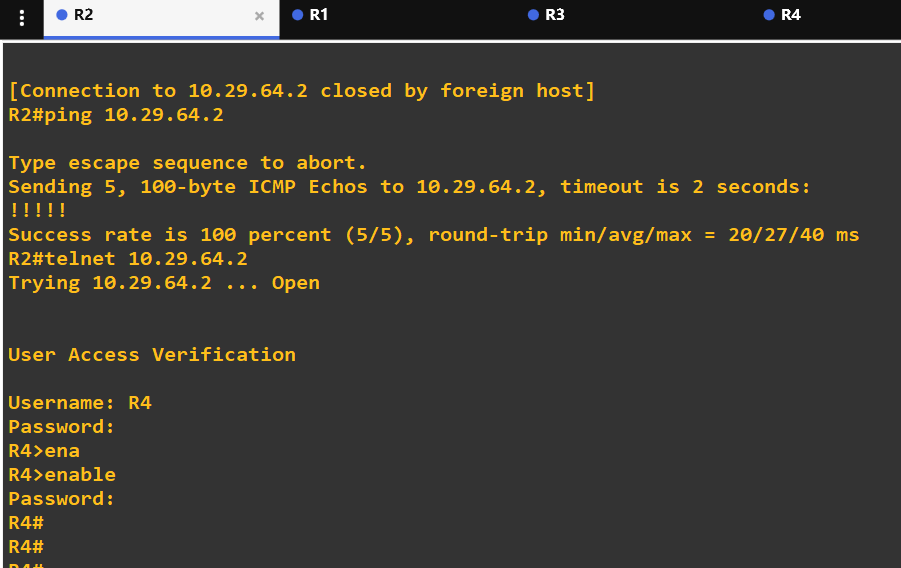

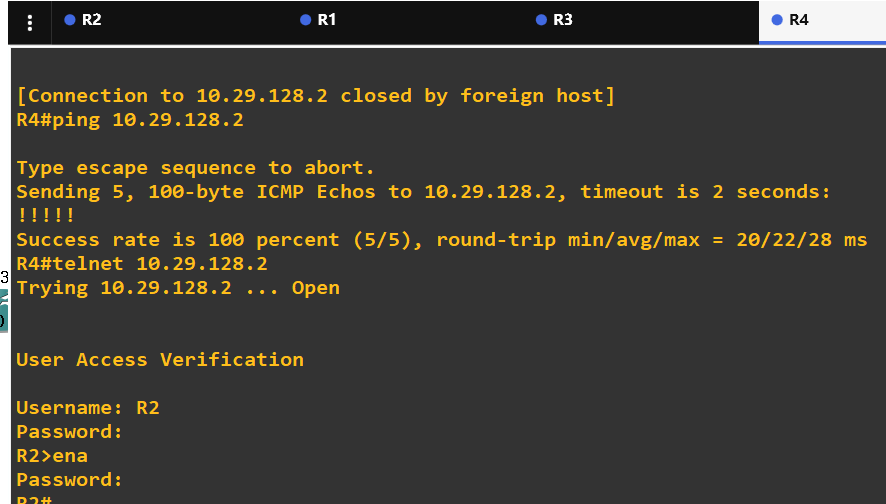

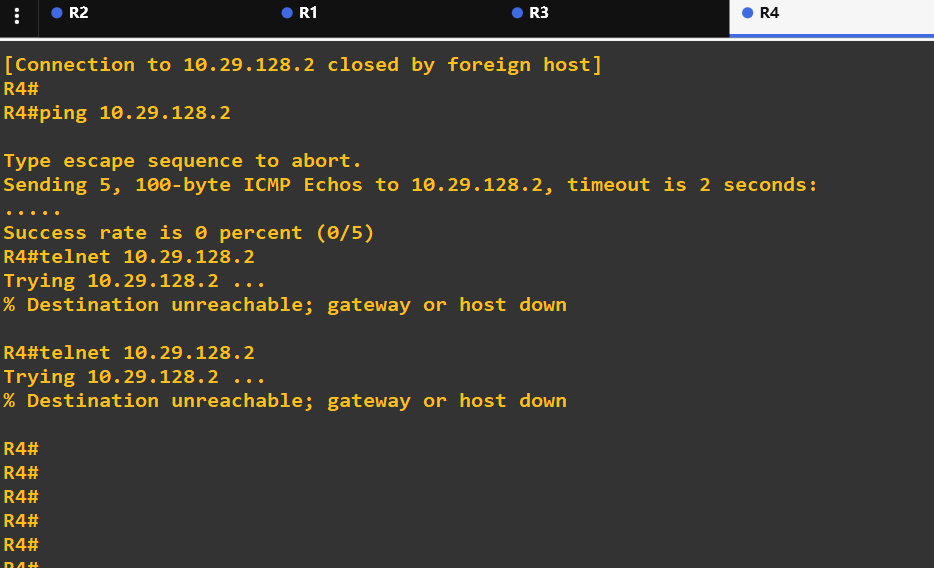

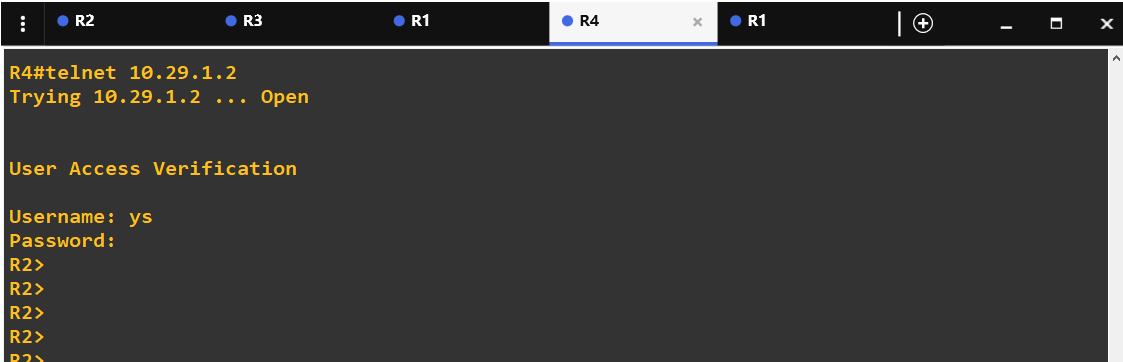

R2 telnet R4

?

?

R4 telnet R2

?

?

?

3:配置命令

??在檢測連通性,確保無誤后,配置acl

?

R3(config)#ip access-list extended goin

R3(config-ext-nacl)#permit tcp any any eq 23 reflect YS

R3(config-ext-nacl)#evaluate YS

R3(config-ext-nacl)#exit

?

應用到端口

R3(config)#int f0/1

R3(config-if)#ip access-group?goin out??//應用到端口的out方向上

?

?

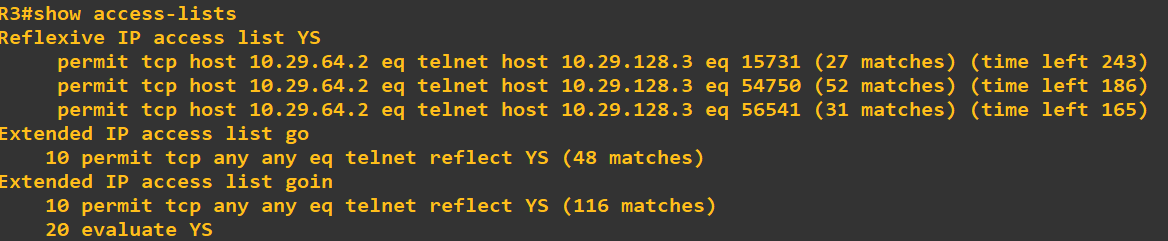

測試結果

?

查看acl表

?

?

?

?

?

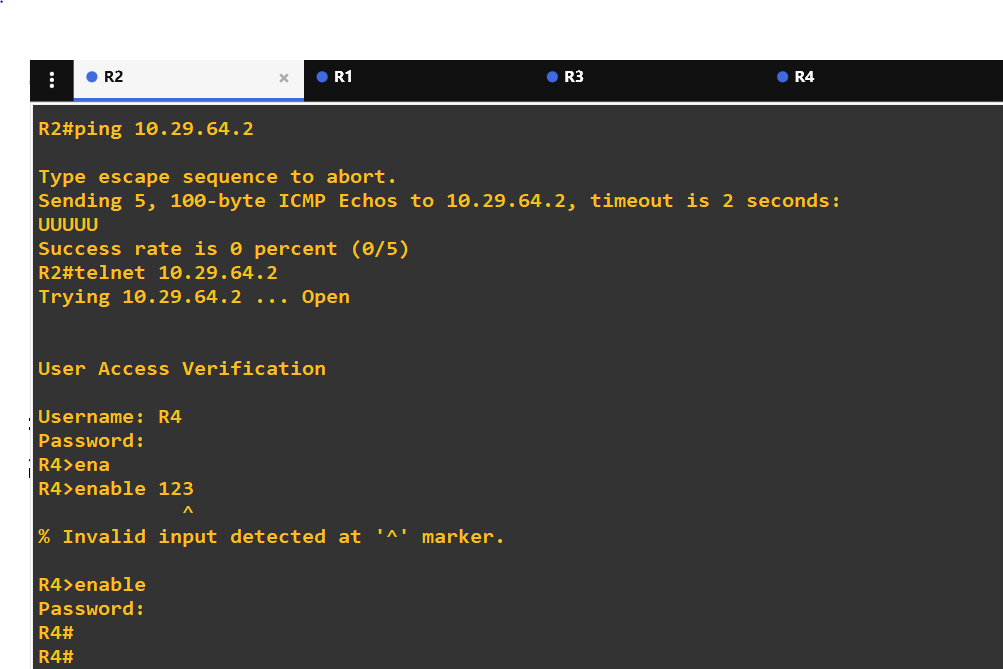

R2 telnet R4

?

?

?

R4 telnet R2

?

?

?

?

?

至此,自反ACL應用成功

?

?

C:動態ACL

?

原理:Dynamic ACL在一開始拒絕用戶相應的數據包通過,當用戶認證成功后,就臨時放行該數據,但是在會話結束后,再將ACL恢復最初的配置。要定義Dynamic ACL什么時候恢復最初的配置,可以定義會話超時,即會話多久沒有傳數據,就斷開,也可以定義絕對時間,即無論會話有沒有結束,到了規定時間,也要斷開。

?

?

拓撲圖

?

?

?

?

?配置步驟

?

1配置端口ip地址,遠程登陸賬號密碼

?

R1??????????????????????????????????????????????R4

賬號:hys?????????????????????????????????賬號:ys

密碼:123????????????????????????????????密碼:123

?

測試連通性

?

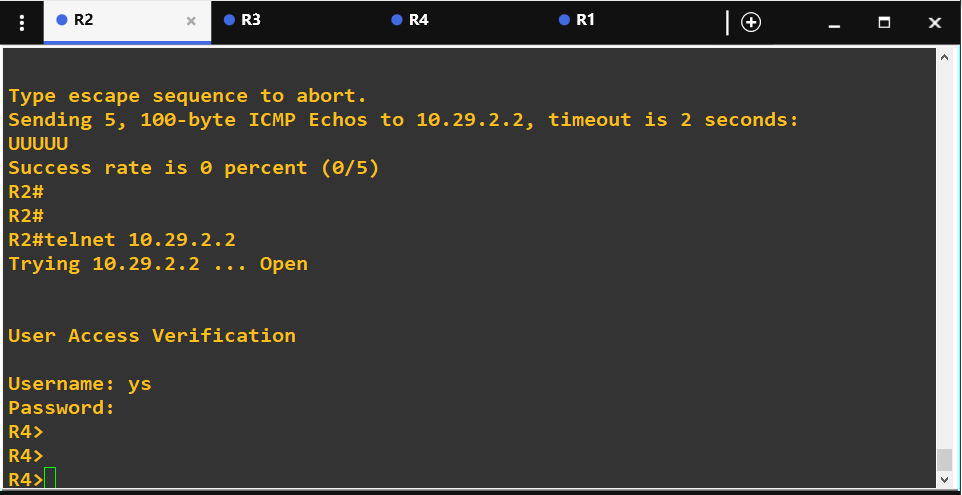

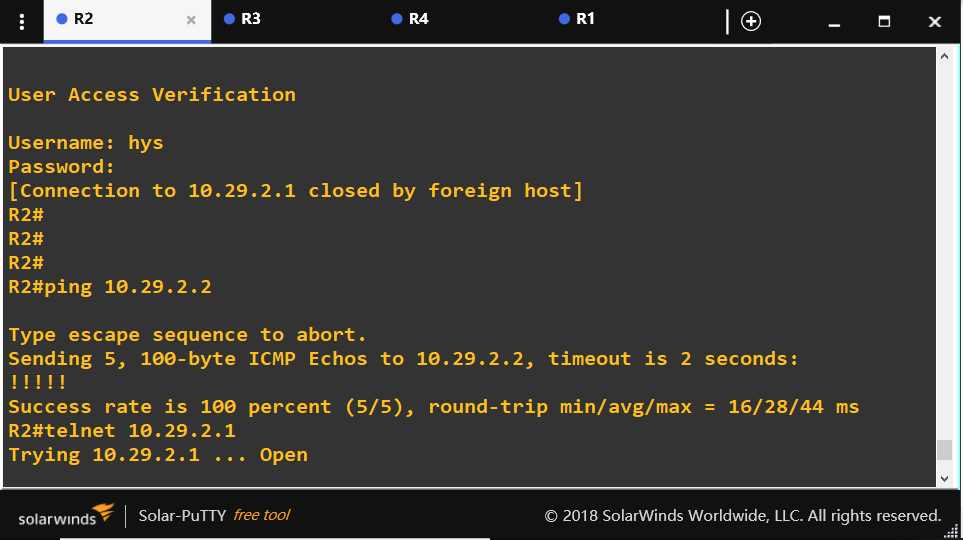

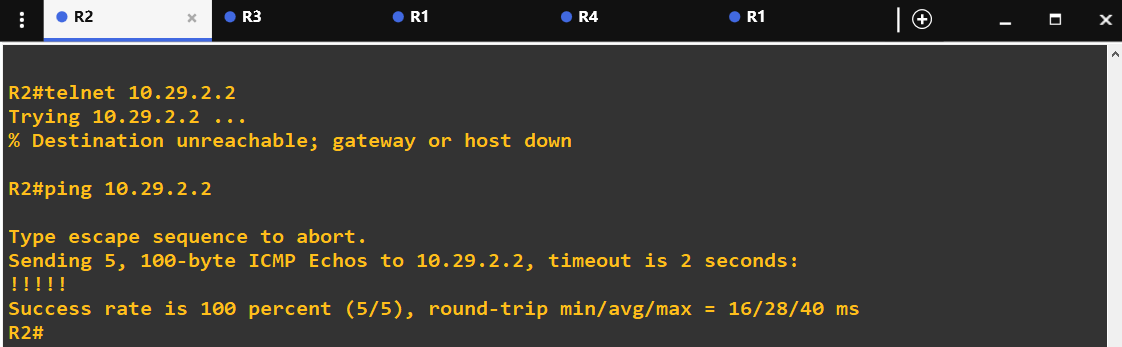

R2 telnet R4

?

?

?

?

配置命令

r1(config)#access-list 100 permit tcp an an eq telnet???//配置默認不需要認證就可以通過的數據,如telnet

r1(config)#access-list 100 dynamic ccie timeout 2 permit icmp any any?//配置認證之

后才能通過的數據,如ICMP,絕對時間為2分鐘。

?

應用ACL到端口

r1(config)#int f0/0

r1(config-if)#ip access-group 100 in

?

?

?

?

測試 :未進行認證時,R2 ping R4

?

?

進行認證后,R2 ping R4

?

?至此,動態ACL驗證成功

?

?D: 基于時間的ACl

原理:?要通過ACL來限制用戶在規定的時間范圍內訪問特定的服務,首先設備上必須配置好正確的時間。在相應的時間要允許相應的服務,這樣的命令,在配置ACL時,是正常配置的,但是,如果就將命令正常配置之后,默認是在所有時間內允許的,要做到在相應時間內允許,還必須為該命令加上一個時間限制,這樣就使得這條ACL命令只在此時間范圍內才能生效。而要配置這樣的時間范圍,是通過配置time-range來實現的,在time-range中定義好時間,再將此time-range跟在某ACL的條目之后,那么此條目就在該時間范圍內起作用,其它時間是不起作用的。

?

拓撲圖

1配置端口ip地址,遠程登陸賬號密碼

2測試連通性:R4 telnet R2

?

?

?

?

3 關鍵步驟

1.配置time-range

r1(config)#time-range TELNET

r1(config-time-range)#periodic?Sunday?9:00 to 18:00

說明:定義的時間范圍為每周日的9:00 to 15:00

2.配置ACL

說明:配置R1在上面的時間范圍內拒絕R2到R4的telnet,其它流量全部通過。

r1(config)#access-list 100 deny tcp host 10.29.1.2 any eq 23 time-range TELNET

r1(config)#access-list 100 permit ip any any

3.應用ACL

r1(config)#int f0/0

r1(config-if)#ip access-group 100 in

?

?4 驗證

?

非允許時間內 R2 telnet R4

?

?

?

?

?允許時間內 R2 ping R4

?

?

?

?

?E:基于上下文的訪問控制

?

拓撲圖

?

?

?

?

?

配置步驟

?

1配置端口ip地址,并檢測連通性

?

服務器 ping??pc端

?

?

?

服務器 telnet R3

?

?

?

?

2配置命令

?

R3(config)#?ip access-list extended?go

R3(config-ext-nacl)#?deny ip any any???//此ACL目的是隔絕外網流量

R3(config-ext-nacl)#?exit

R3(config)#?interface s0/1/1

R3(config-if)#?ip access-group?go?in

R3(config)#ip inspect name YS icmp

R3(config)#ip inspect name YS http??//?創建一個檢測規則來檢測ICMP和HTTP流量

R3(config)#?ip inspect audit-trail

R3(config)#?service timestamps debug datetime msec

R3(config)#?logging host?10.29.1.2 //開啟時間戳記記錄和CBAC審計跟蹤信息

R3(config)#int s0/1/1

R3(config-if)#?ip inspect?YS?out

?

?

?

?驗證

服務器 ping??pc端

?

?

?

?

PC端 ping??服務器

?

?

?

?

?

F 區域策略防火墻

?

?

拓撲圖

?

?

?

?

1 配置端口地址以及賬號配置

路由器預配置如下:

- ·Ys?密碼:?123

- ·動態路由

?

?2查看連通性

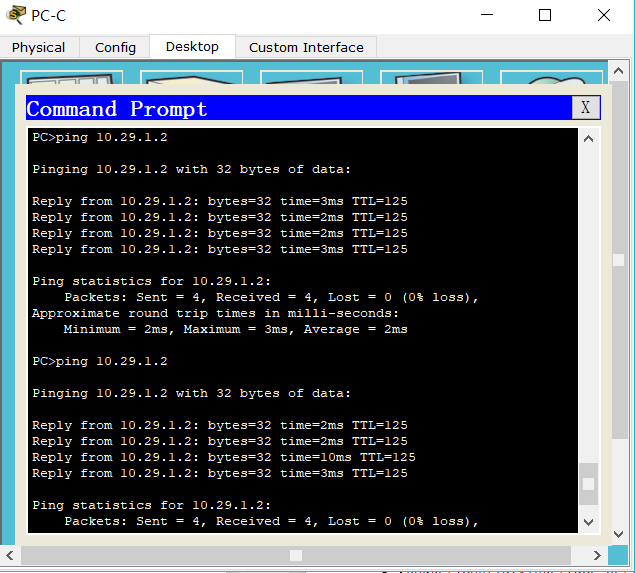

?Pc-a?ping pc-c?

? ??????????

??????????

?

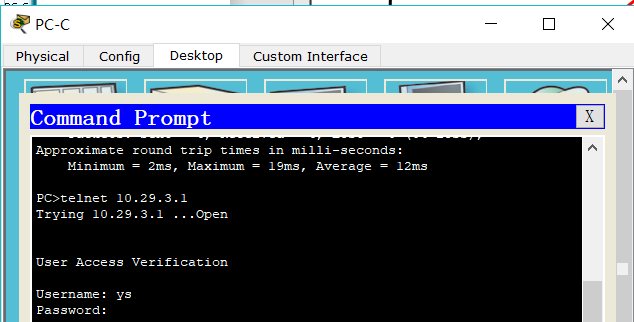

Pc-c telnet R2

?

?

?

http服務

?

?

3配置區域策略防火墻

?

R3(config)# zone security IN-ZONE?//創建區域IN-ZONE

R3(config-sec-zone)# exit

R3(config)# zone security OUT-ZONE?//創建區域OUT-ZONE

R3(config-sec-zone)# exit

R3(config)# access-list 101 permit ip 10.29.2.0 0.0.0.255 any?//用access-list創建擴展ACL101來在IP層面允許所有從……源網絡地址訪問到任何其他地址

R3(config)# class-map type inspect match-all IN-NET-CLASS-MAP

R3(config-cmap)# match access-group 101

R3(config-cmap)# exit?//用?class map type inspect?(match all)來創建一個叫?class map type inspect?的class map,用match access-group匹配ACL

R3(config)# policy-map type inspect IN-2-OUT-PMAP?//創建策略圖IN-2-OUT-PMAP

R3(config-pmap)# class type inspect IN-NET-CLASS-MAP?//定義一個檢測級別類型和參考策略圖

R3(config)# zone-pair security IN-2-OUT-ZPAIR source IN-ZONE destination OUT-ZONE??//創建一個區域對IN-2-OUT-ZPAIR對任務一中創建的區域進行源和目的區域定義

R3(config-sec-zone-pair)# service-policy type inspect IN-2-OUT-PMAP

R3(config-sec-zone-pair)# exit

??R3(config# interface fa0/1

R3(config-if)# zone-member security IN-ZONE

R3(config-if)# exit

R3(config)# interface s0/1/1

R3(config-if)# zone-member security OUT-ZONE

R3(config-if)# exit

?

?

測試

?

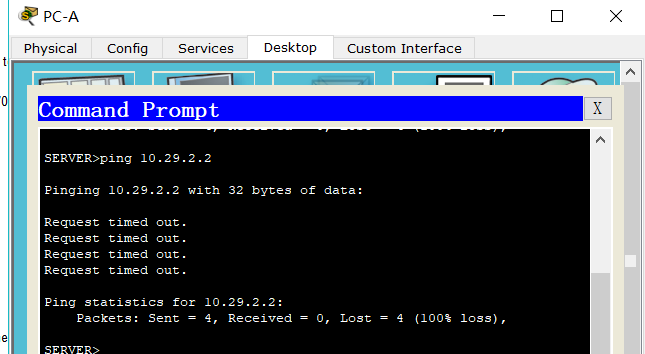

服務器 ping PC端(防火墻阻擋,外網無法ping通PC端)

?

?

?

PC端 ping 服務器

?

?

三:實驗總結

?

??本次實驗將前面所學的網絡安全知識進行重新的處理總結,通過重新做這些實驗,我發現了他們之間存在一定的聯系,比如配置防火墻是可以添加ACL規則進行安全加固,但是必須要理清他們的運作原理。本次實驗我對防火墻和ACL進行了大概的總結,就是這兩個協議都能抵御來自外網的攻擊,提高網絡安全性,但是對于來自內網的攻擊難以抵御,且在應用前都必須經過反復驗證,確保其可行性,不會阻礙正常的網絡運行。

?

?

?

)

)

)

)

)

)

)

)